对于一个公司,或者个人来说,有时候我们的数据往往需要加密。比如公司的经营状况和缴纳的税收有关系,人事档案中有每位员工的个人信息和工资组成说明,这些都是不需要无关人员知道的。微软对于EXCEL的设计就比较人性化,考虑到数据的私密性,所以给EXCELER们留出了相当多“设定密码”的功能,这就是我们今天的主要内容。

***【正文】***

一、工作簿的打开权限密码

操作如下:

将需要增加密码的文件,选择“另存为”,在弹出的窗体中,设置保存的位置之后,选择“工具”下拉菜单中的“常规选项”,就可以看到上图中的“打开权限密码”。输入密码按“确定”按钮,在“确认密码”窗口中再输入一次密码,按“确定”按钮即可。

工作薄的打开权限密码的功能:要求使用者必须输入正确的密码后,才可以正常操作此工作薄的所有内容及使用EXCEL功能。

二、工作簿的修改权限密码

和上面的操作一致,在设置“打开权限密码”的下方,还有另外一个可以设置密码的地方,就是“修改权限密码”。同上面的操作过程很相似,我们就不多赘述了。当我们设置了“修改权限密码”后,再次打开此工作薄,就会出现下面的窗口,可以选择“只读”进入,也可以在输入正确密码后进入。

工作薄的修改权限密码的功能:允许每个使用者都可以进入工作薄浏览数据内容,而只有输入正确密码后才可以对此工作薄的内容进行修改。

这里有两个内容值得注意:

1.如果设置了修改权限的密码,在“常规选项”中,就会出现如下图的掩码显示。如果需要去掉这个密码,只需用Delete键删除它,再点击“确定”按钮,即可清除密码。

2.在我们设置了“修改权限密码”之后,如果不使用密码进入工作薄,文件是“只读”状态。切记,此状态下可以对数据内容进行修改或删除,但不可以保存,并且依然可以复制粘贴数据。也许正是由于可以复制粘贴,所以即便添加了“修改权限密码”,依然可以使用“另存为”保存工作薄,而且此密码会自动消失,所以单独的“修改权限密码”并不安全。

三、保护工作簿的密码

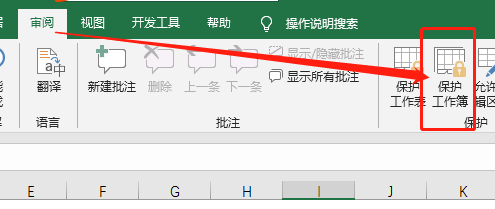

在“审阅”选项卡中选择“保护工作薄”,将弹出如下菜单:

这个密码保护的是工作薄的结构和窗口,但是从2013版开始,“窗口”的保护功能貌似已经被取消掉了。如果此时我们勾选“结构”,并在密码栏中输入密码,再点击“确定”,那就给工作薄设置了“结构保护”。

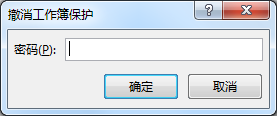

设置了“保护工作薄”后,在该工作簿的“审阅”工具栏中,“保护工作薄”的图标是呈现为上图中的深灰色的状态,此时将禁止一切对于工作表的操作,如下:

如要撤销密码,可以再次点击这个按钮,输入正确密码后即可撤销。

保护工作薄的密码的功能:禁止对工作薄中的工作表进行插入、删除、重命名、移动、复制、隐藏/取消隐藏等功能的操作。

但是同学们从图7中也应该看到了,“查看代码”的功能依然是可以使用的,如果保护工作薄的密码忘记了,我们可以使用VBA进行破解。

代码如下:

Sub 工作薄保护破解()

ActiveWorkbook.Sheets.Copy

For Each sh In ActiveWorkbook.Sheets

sh.Visible = True

Next

End Sub

四、允许编辑区域的密码

在实际工作中,有的时候需要多人操作同一个工作薄的不同区域,那么这个时候,为了防止误操作而更改别人区域中的内容,我们就可以对“允许编辑区域”进行设置,以此来保护无关区域。如下图所示,需按照颜色,设置每个人的编辑区域。

允许编辑区域的密码的功能:可以让不同的人操作同一个工作薄时,对不同区域进行数据保护。

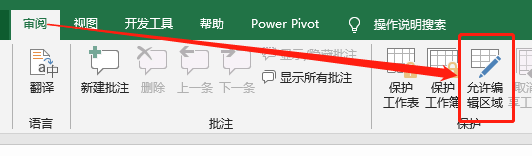

操作时,我们依然可以在“审阅”选项卡中,找到“允许编辑区域”的功能键。

点击功能键,出现如下窗口:

点击“新建”,在弹出的新窗口中就可以创建一个“有编辑权限”的区域了。

引用单元格时,可以用鼠标直接选取区域,按住Ctrl键不放,就可以对不连续的区域进行选取,最后再写上“标题”和“区域密码”,按此步骤重复操作,就可以设置多个不同的权限区域。

注意:设置允许编辑区域的密码后,一定要设置“保护工作表”才能生效。

***【编后语】***

“密码”这个东西,一向都是“防君子不防小人”。在EXCEL2007版之后,加密的计算复杂性大大增加,除了工作薄的打开权限密码外,其它在工具栏中能被设置的密码都有高效的破解方式,如果有专业的破解工具的话,工作薄的打开权限密码也不是不可破的。所以如果我们需要更好的保护数据,那么就有必要继续看看本文后续的篇章(未完,待续)。

![复习 [kuangbin带你飞]专题5 并查集](https://img-blog.csdnimg.cn/57085ff46f874677bdcccad358dd6d13.png?x-oss-process=image/watermark,type_ZHJvaWRzYW5zZmFsbGJhY2s,shadow_50,text_Q1NETiBAQ29taW5nIExpdQ==,size_20,color_FFFFFF,t_70,g_se,x_16)