引言:

在数字化的今天,数据宛如生命的一部分,而

.locked1

勒索病毒这种威胁正在如影随形地威胁着我们的数字宝库。本文将为您生动地介绍

.locked1

勒索病毒,以及如何摆脱它的束缚,解锁被其加密的数据,同时提供一些防御方法,守护您的数据免受威胁。

如不幸感染这个勒索病毒,您可添加我们的技术服务号(shujuxf)了解更多信息或寻求帮助

第一部分:解锁

.locked1

勒索病毒的来龙去脉

在数字化时代,

.locked1

勒索病毒已经成为网络安全领域的一个备受关注的噩梦,它的每一次爆发都让人毛骨悚然,因为它每一次爆发速度非常快,而且都在凌晨时分。这个恶意软件可以将您宝贵的数据锁在数字牢笼中,无情地要求您支付高额赎金以换取解锁密钥。然而,我们首先需要深入了解

.locked1

勒索病毒,才能更好地理解如何与其斗争。

.locked1

勒索病毒是一种勒索软件,它属于勒索病毒家族的一员,以其复杂的加密技术和狡猾的传播方式而闻名。这种病毒通过侵入目标计算机系统,加密用户文件,使它们无法访问。通常,

.locked1

病毒会在文件名中添加特定的扩展名,以示其加密状态。一旦加密完成,它会在您的屏幕上显示勒索通知,要求您支付赎金,通常以比特币等加密货币的形式支付,以获取解锁密钥。

这种病毒通常通过各种途径传播,其中包括:

•

垃圾邮件附件

:犯罪分子可能会将

.locked1

勒索病毒隐藏在看似无害的电子邮件附件中,并诱使受害者打开它们。

•

恶意下载

:您可能在访问感染的网站或下载恶意软件时感染

.locked1

勒索病毒。

•

社交工程

:攻击者可能会利用社交工程手段欺骗受害者,使其自行下载和运行勒索病毒。

了解

.locked1

勒索病毒的传播方式和工作原理对于采取适当的防御措施至关重要。在接下来的部分,我们将讨论如何恢复被

.locked1

勒索病毒加密的数据文件以及如何有效地预防此类威胁。

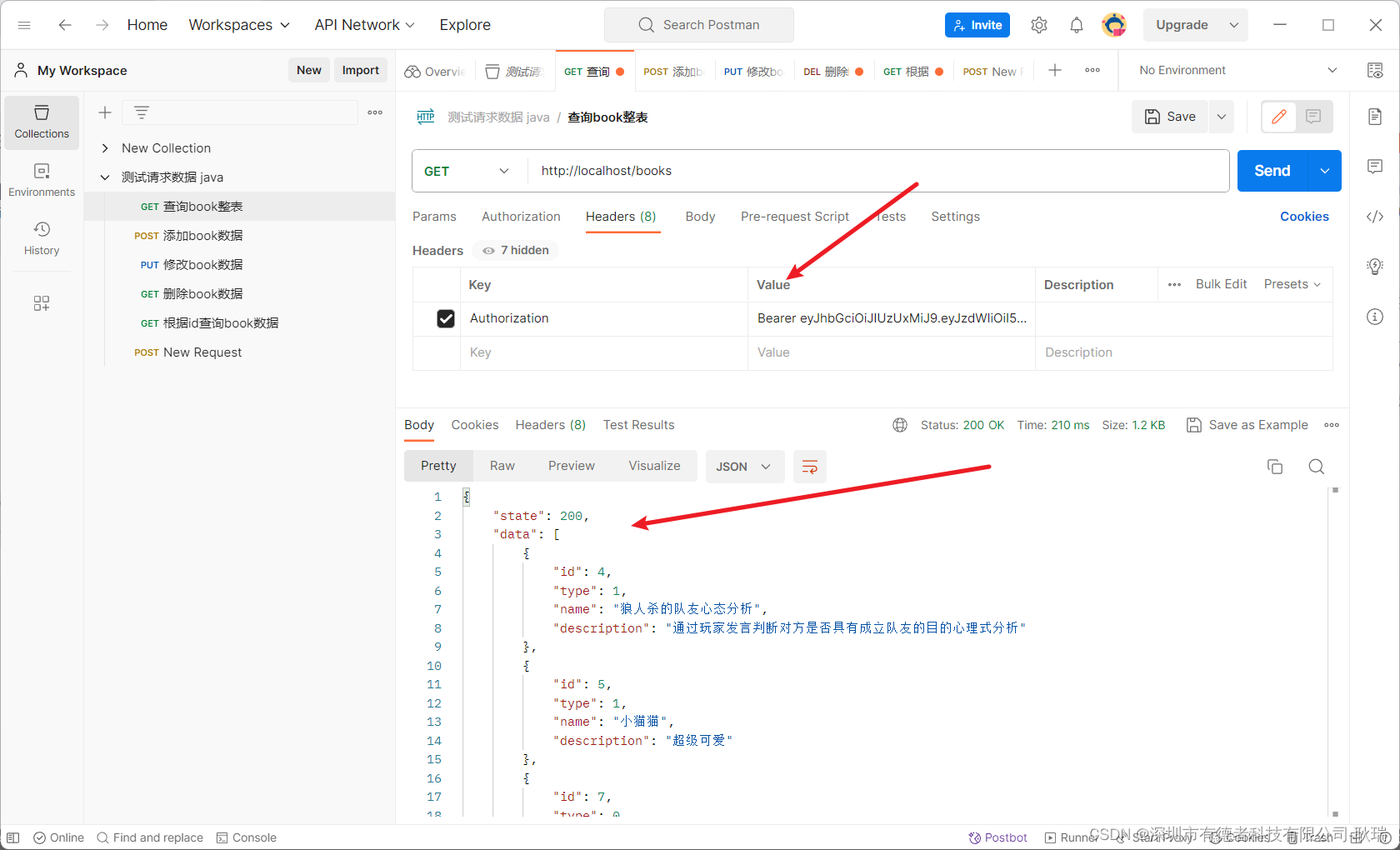

当面对被勒索病毒攻击导致的数据文件加密问题时,您可添加我们的技术服务号(sjhf91)。我们将为您提供专业、快速的数据恢复技术支持。

第二部分:摆脱

.locked1

勒索病毒束缚的方法

1.

绝不妥协

:首先要牢记,绝不要妥协,不要支付赎金。付赎金并不保证您能获得解密密钥,反而鼓励了这些犯罪分子继续肆虐。

2.

信赖备份

:如果您有定期备份数据的习惯,那么您拥有的是一个救命稻草。确保您的备份是离线存储的,以免备份数据也被感染。

3.

解密工具求助

:一些数据恢复公司和研究人员会开发解锁

.locked1

勒索病毒的工具。您可以在可信的来源上查找这些工具,尝试使用它们来恢复您的数据。

4.

专业支援

:如果您感到手足无措,不妨寻求专业的网络安全支援。专业团队将协助您清除感染、恢复数据,并采取措施以加强安全性。

第三部分:坚不可摧的防御措施

1.

数据备份的重要性

:定期备份数据,确保备份存储在离线或网络无法访问的地方,以确保即使遭受

.locked1

勒索病毒攻击,您的数据也得以保存。

2.

系统更新不可少

:定期升级您的操作系统和软件,以保持系统安全性。过期的软件是攻击的薄弱环节。

3.

警惕电子邮件附件和链接

:不要轻信不明电子邮件的附件或点击不明链接,这是

.locked1

勒索病毒的主要传播途径之一。

4.

强化密码

:使用复杂、随机的密码,并定期更改密码,以提高您的账户安全性。

5.

教育网络安全意识

:如果您是企业所有者,确保您的员工了解勒索病毒的威胁,并进行网络安全培训。

被.locked勒索病毒加密后的数据恢复案例:

.locked1

勒索病毒可能是数字世界的噩梦,但通过采取适当的预防措施和果断的行动,您可以保卫您的数据,防范勒索病毒的侵袭。切勿屈服于勒索,而要依赖备份、解锁工具和专业支援来拯救您的数据。时刻保持警惕,不断采取预防措施,以确保数据的安全。数据安全是我们每个人的责任,我们必须全力守护。

以下是2023年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,.malloxx勒索病毒,.mallab勒索病毒,.balckhoues勒索病毒,.faust勒索病毒,.wis勒索病毒,.kat6.l6st6r勒索病毒,.babyk勒索病毒,.DevicData-D-XXXXXXXX勒索病毒,lockbit3.0勒索病毒,eight勒索病毒,.locked勒索病毒,locked1勒索病毒,.secret勒索病毒,.[

MyFile@waifu.club].mkp勒索病毒,mkp勒索病毒,milovski-V勒索病毒,makop勒索病毒,devos勒索病毒,eking勒索病毒,.[

hpsupport@privatemail.com].Elbie勒索病毒,.Elibe勒索病毒,.[

hudsonL@cock.li].Devos勒索病毒,.[

myers@cock.li].Devos勒索病毒,.[

henderson@cock.li].Devos勒索病毒,[

myers@airmail.cc].Devos勒索病毒,.[

support2022@cock.li].faust勒索病毒,.[

tsai.shen@mailfence.com].faust勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。

![[NISACTF 2022]babyserialize - 反序列化+waf绕过【*】](https://img-blog.csdnimg.cn/6583643d70204090b8f9f879548075b5.png)