一、章节梗概

1.信息安全的学科内容

2.Web和电子商务安全问题提出

3.安全套接字协议SSL与传输层安全协议TLS

4.安全电子交易(SET)简要介绍

复习:

密码学内容:对称密钥密码、公开密钥密码、报文鉴别

PKI:数字签名、数字证书、信任关系

身份认证协议:基于口令的身份认证、质询与应答技术、基于可靠第三方的身份认证

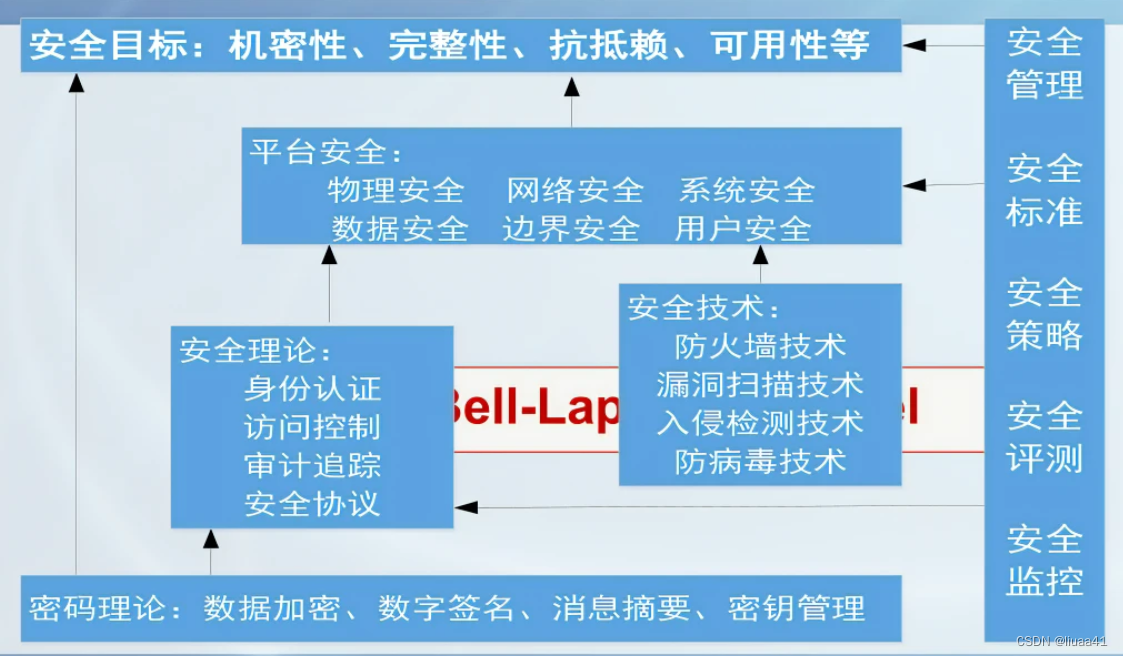

信息安全学科的主要内容如下:

二、Web与电子商务安全问题提出

关键点:Web&EC定义、威胁有哪些、哪里会有威胁

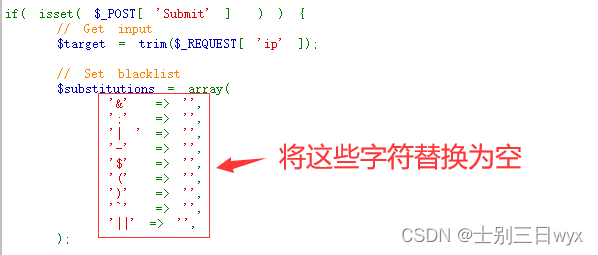

2.1 Web系统脆弱性讨论

Web是外网可见的

复杂的软件会隐藏漏洞

Web站点容易配置和管理

可被用作跳板发起对内网的攻击

用户没有意识到威胁存在

2.2 Web安全威胁有哪些、在哪里

1.哪里有威胁?

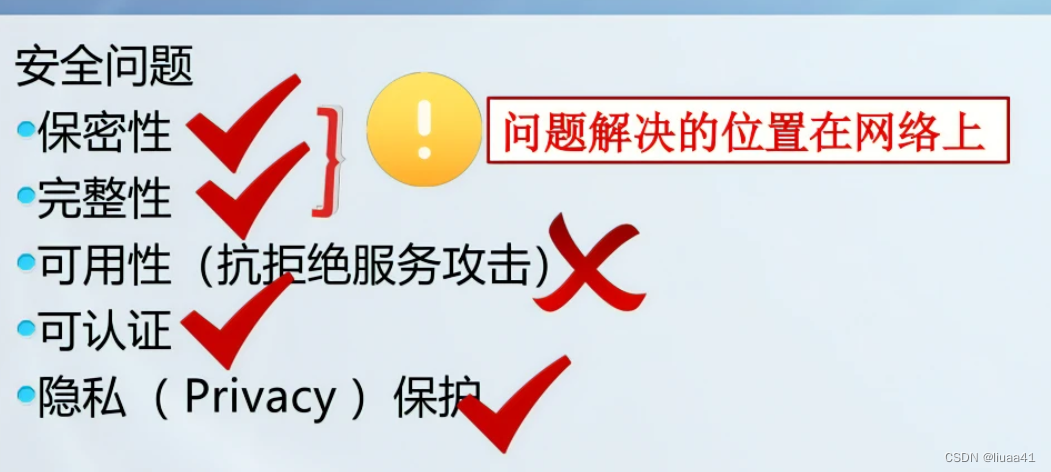

原生的基于Http协议的Web应用面临多种威胁:保密性、完整性、可用性、可认证(半对)

结论:需要安全机制

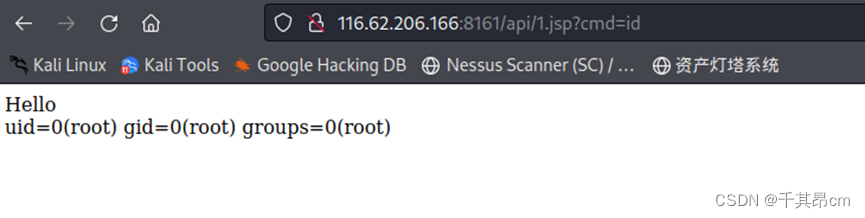

2.威胁在哪里?

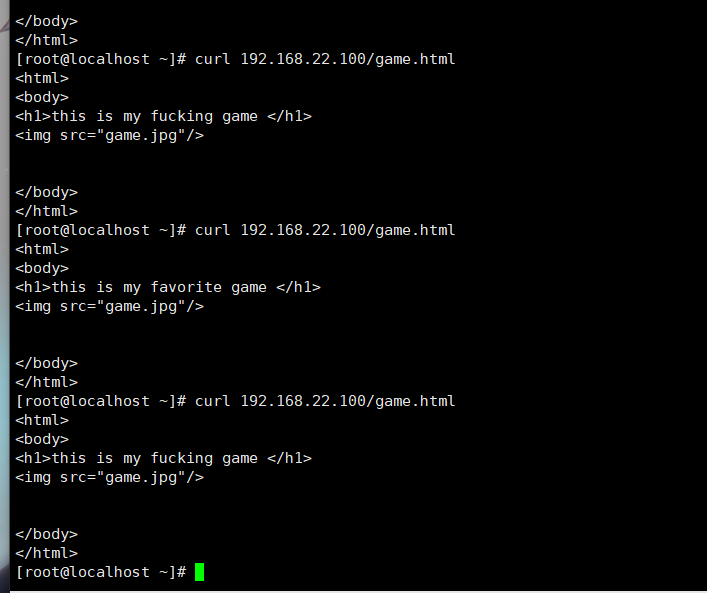

①网络上:网络窃听、报文纂改

②服务端:恶意的钓鱼站点或安全性弱的站点

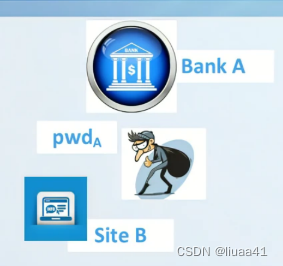

钓鱼:使用相同的口令

安全性弱的网站B容易泄露用户的口令

获得用户口令后尝试用同样的用户名和口令进入安全性高的网站(BankA)

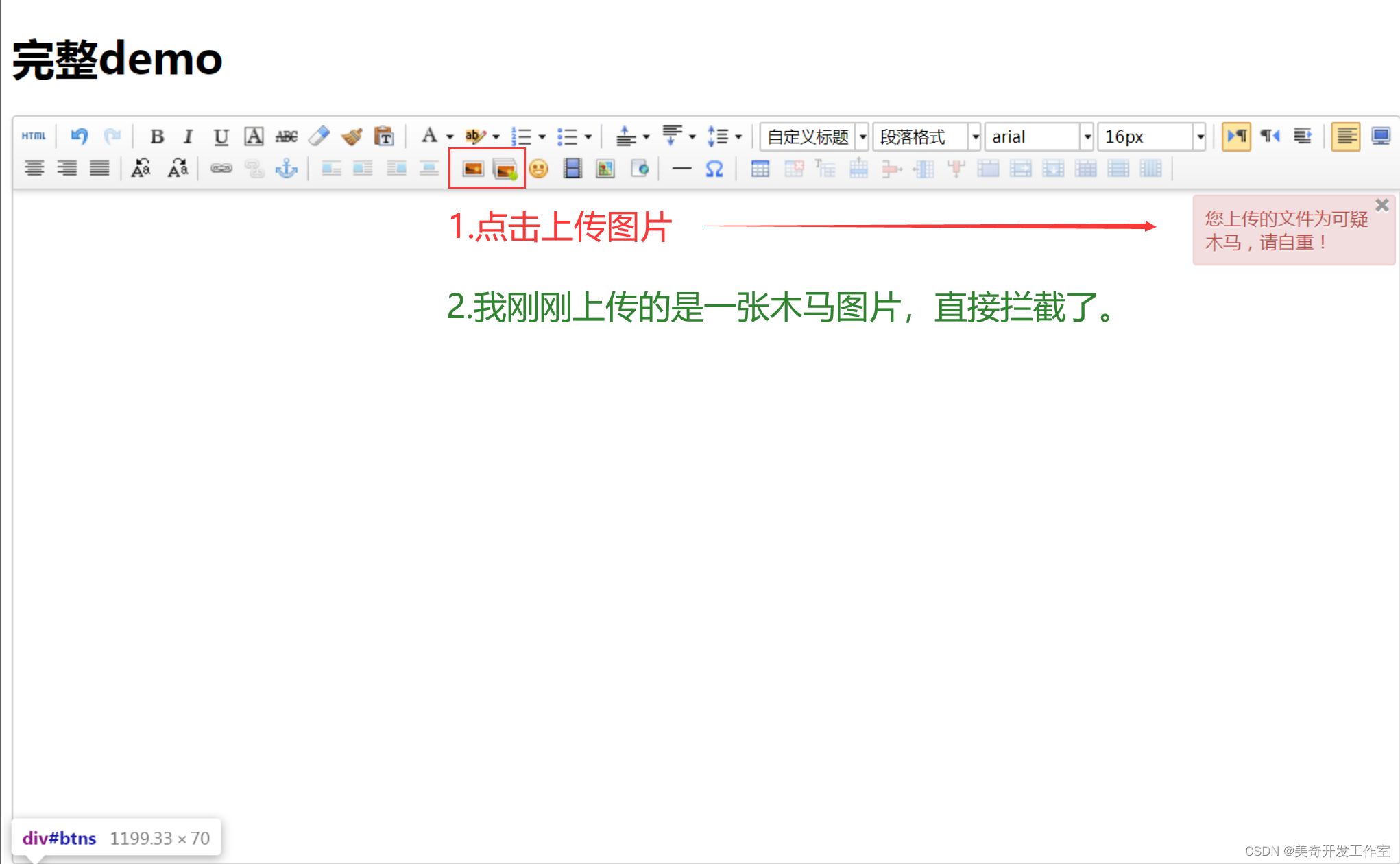

③客户端:恶意软件,如Spyware、Trojan Horse等

2.3 电子商务

在Web应用之前

早在1839年,当电报出现,电子商务的讨论如电子资金清算系统(基于金融专线传输)

EFT ( electronic funds transfers ) ,Electronic data interchange (EDI )等

这里主要考虑基于Internet(公众网络)的商务活动

1990年后, Internet及其上商务的发展带来了电子商务新概念

Internet上的 web,是电子商务发展的一个转折点

WEB使得商务活动的成本降低

方便、快捷

多种多样的经济活动

电子商务所存在的安全威胁问题以及电子商务活动里这些安全威胁问题存在在哪些地方?

3.安全套接字协议SSL与传输层安全协议 TLS

关键点:SSL/TLS协议提供的安全服务、SSL记录协议、SSL握手协议

3.1 SSL/TLS协议提供的安全服务

安全套接字协议SSL ( Secure Socket Layer )协以最初由网景公司开发,有V1.0.V2.0,V3.0三个版本

后来成为Internet标准,名称改为TLS(TransportLayer Security),即传输层安全协议

TLS working group in lETF

TLS第一版V1.0(1999年)可以认为是SSL V3.1

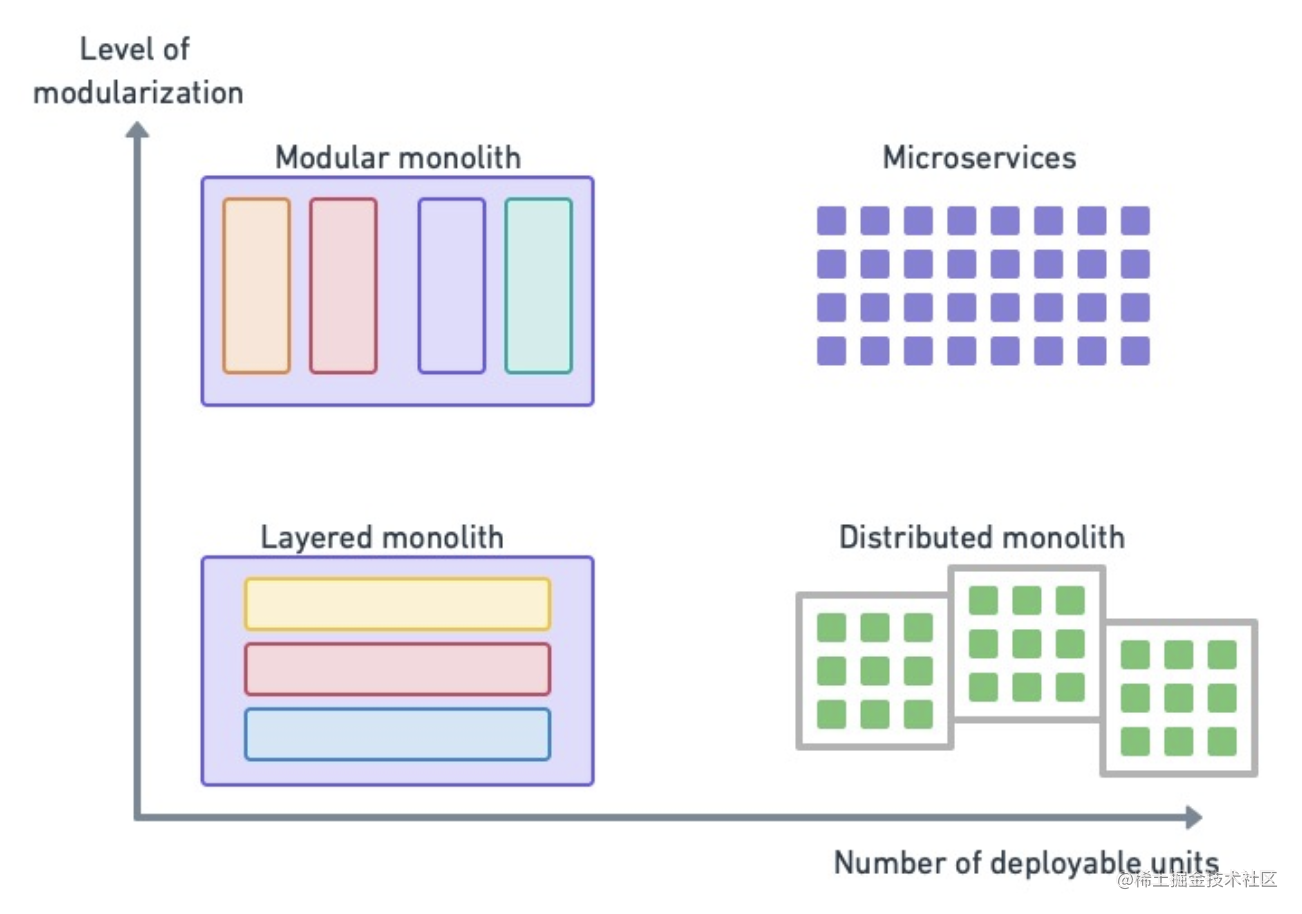

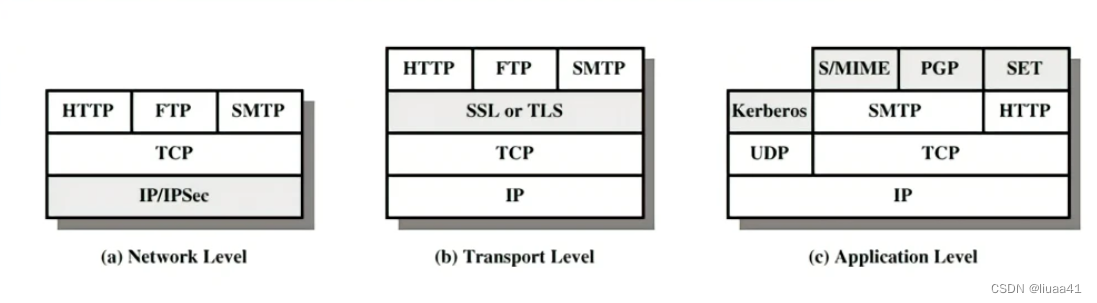

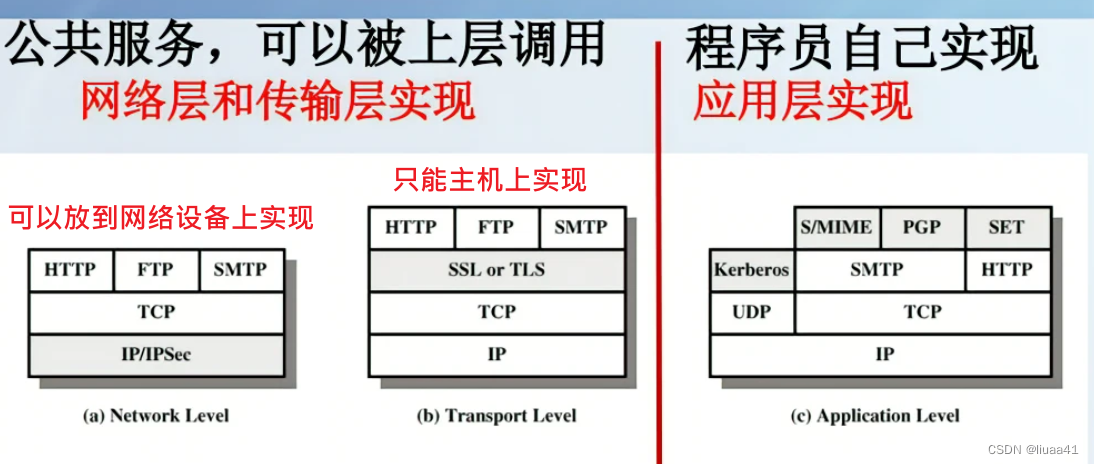

3.2 安全机制在哪一层实现/在不同的网络层实现安全机制有什么区别

1.安全机制在哪一层实现?

答:在网络层、传输层、应用层分别有相应的实现方案

2.在不同的网络层实现安全机制,有什么区别?

放到网络设备上去实现有什么好处?

答:保护整个子网里的所有主机

在IP层做安全加固可以在路由器上实现,可以保护整个子网;

在传输层做安全加固只能在主机上实现,保护这台主机里的所有基于TCP的应用;

保护范围不同:应用层做加固,应用层数据本身做了加密;

在传输层做加密的时候,应用层数据本身是明文的没有保密的,交给传输层之后才会做加密,安全的保护;路由器上做了IPSEC加固,报文在校内网传递的时候,它是没有加密的,是明文传递的,只有经过路由器之后才会被加密;

lpsec除了可以在路由器上实现安全加固之外,也可以在主机上做ipsec加固,进行保护

;

3.3 SSL or TLS 所处的位置

3.4 协议的设计目标

为两个通讯个体之间提供保密性,数据完整性、身份认证

互操作性、可扩展性、相对效率

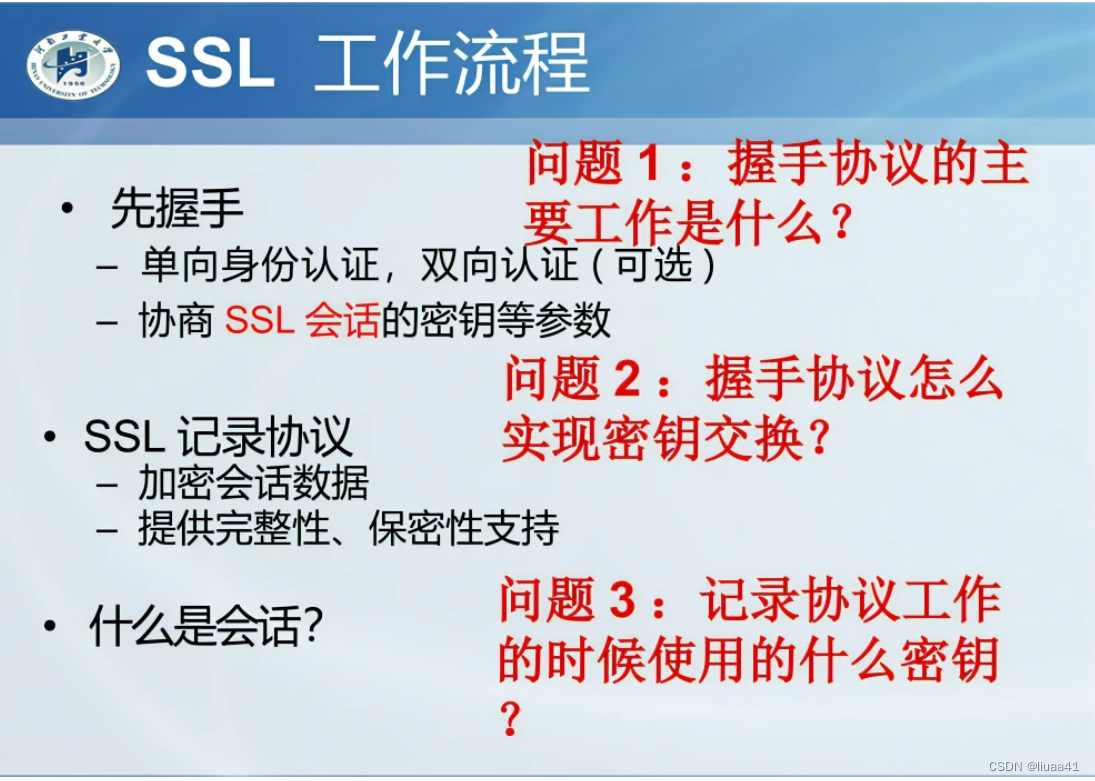

4.SSL记录协议

SSL/TLS的子协议

1.协议分为两层

底层:SSL记录协议

上层:SSL握手协议、SSL密码变化协议、ssl警告协议

2.SSL记录协议

建立在可靠的传输协议(如TCP)之上它提供连接安全性,有两个特点:

1.保密性,使用了对称加密算法

2.完整性,使用MAC算法

用来封装高层的协议

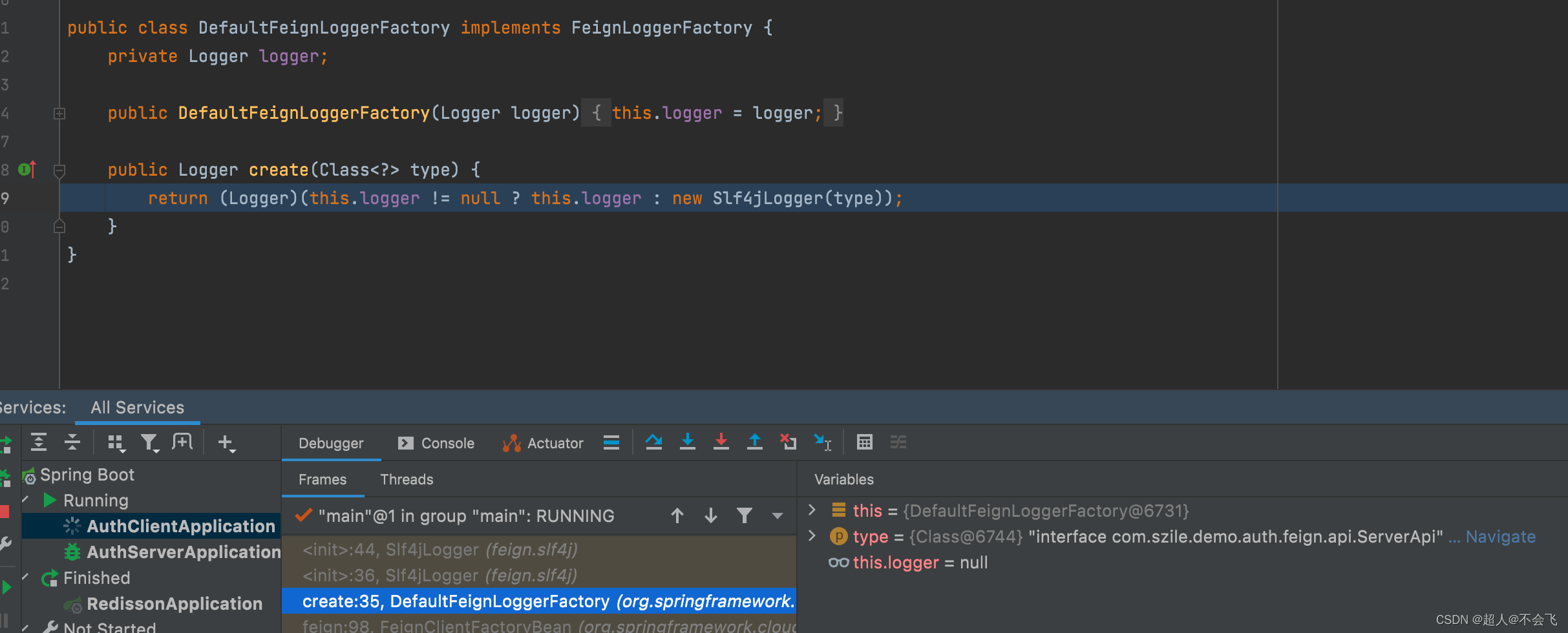

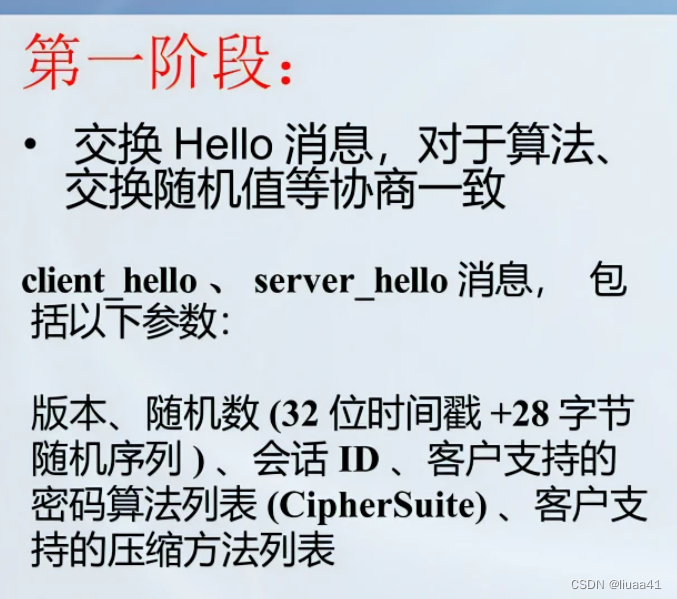

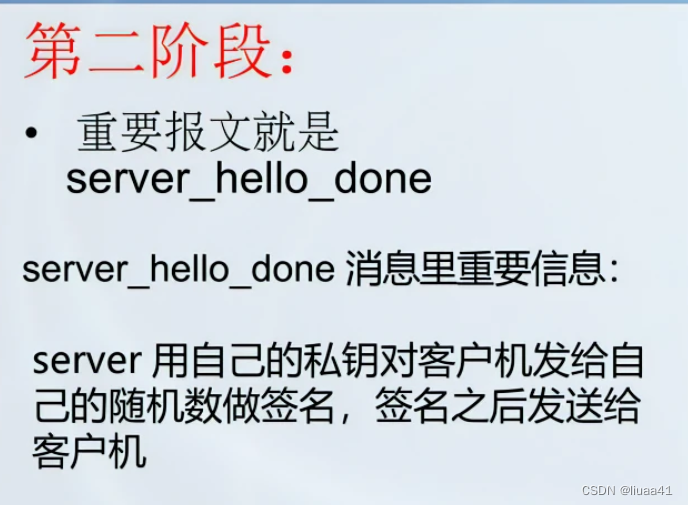

3.SSL握手协议(最复杂

客户和服务器之间相互认证>协商加密算法和密钥

它提供连接安全性,有三个特点:

①身份认证,至少对一方实现认证,也可以是双向认证

②协商得到的共享密钥是安全的,中间人不能够知道

③协商过程是可靠的

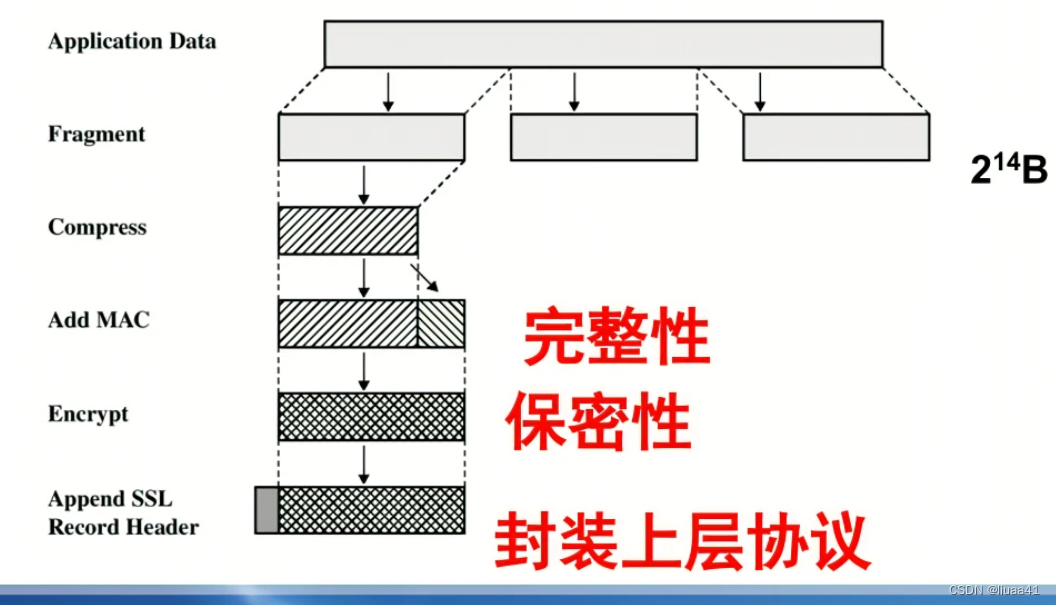

记录协议它的目标就是用来封装上层协议的在封装上层协议的时候对数据做了保密性的保护,对数据做了完整性的保护

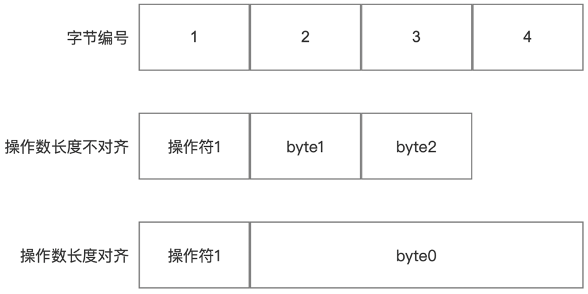

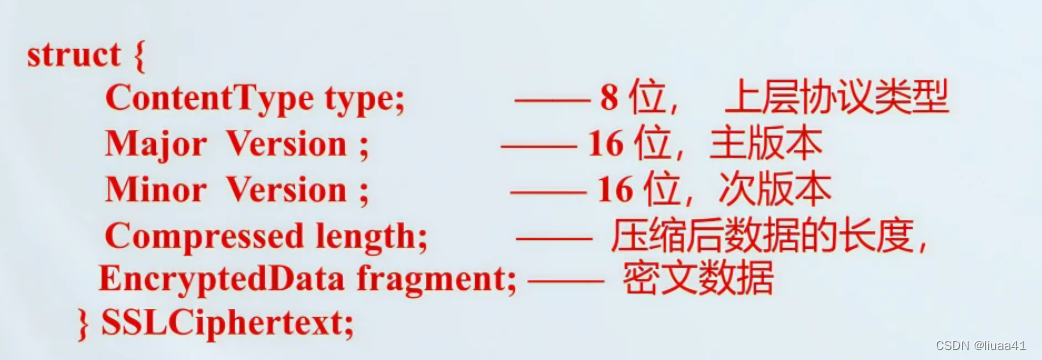

SSL记录协议封装

SSL Record Format

SSL Record Protocol Payload

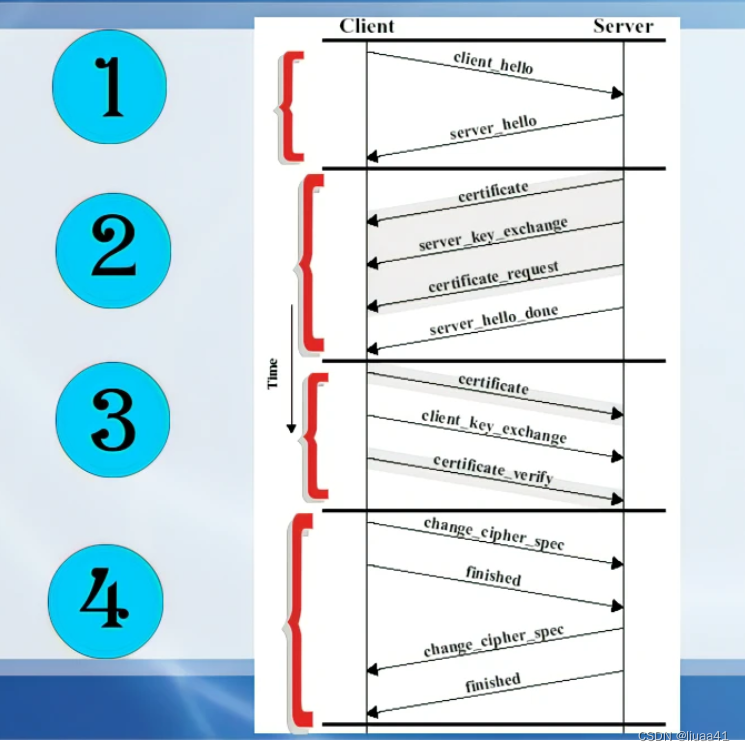

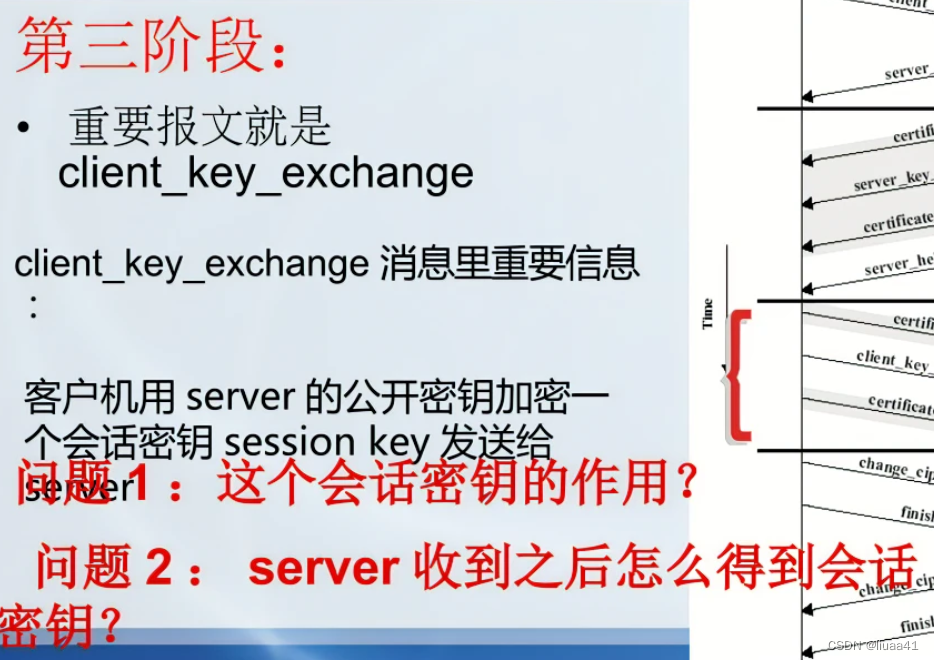

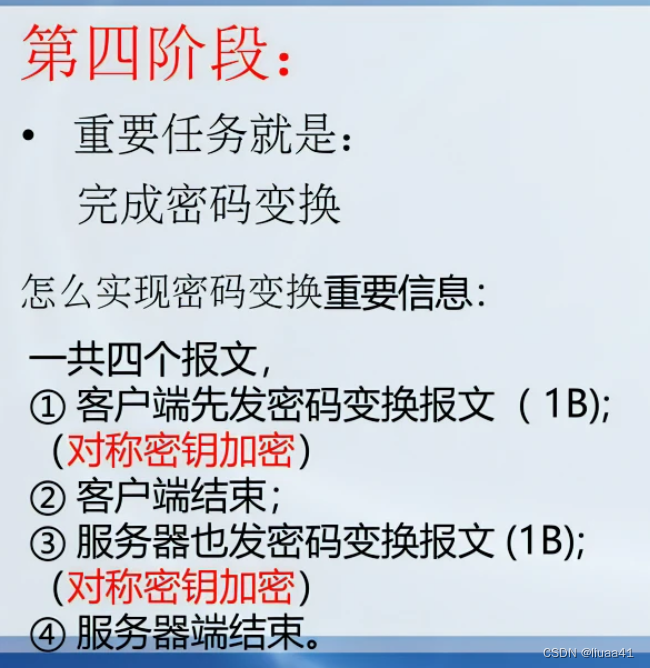

5.SSL握手协议

SSL协议最复杂的部分

在应用数据传输之前最先开始工作

问题1:握手协议使用的加密算法是什么?

答:握手协议我们之前提到了它所使用的加密算法是公开密钥加密算法

SSL握手协议的流程

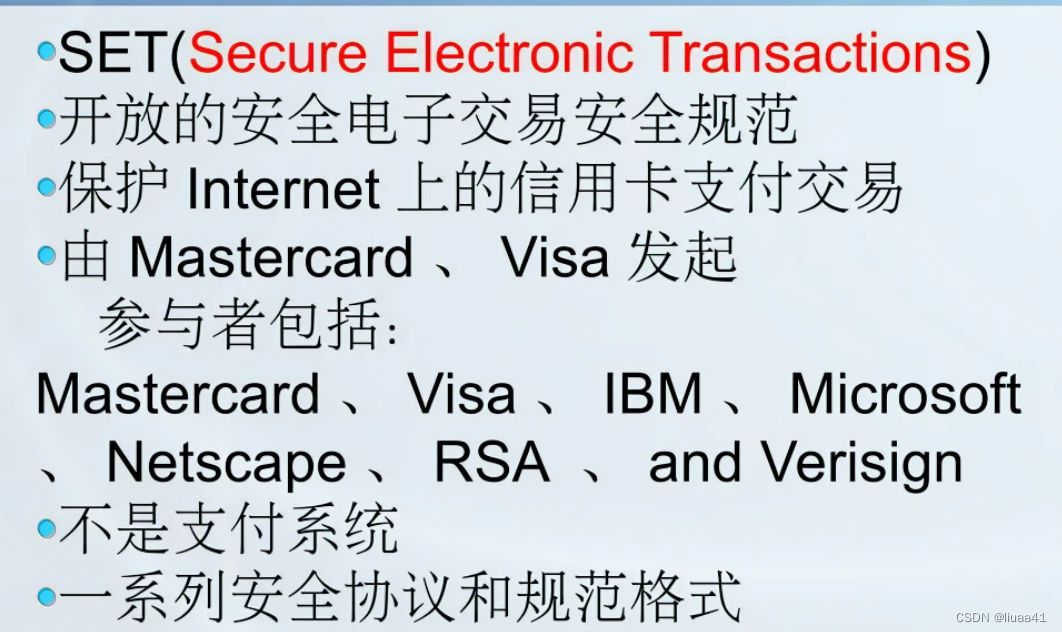

6、安全电子交易(SET)简要介绍

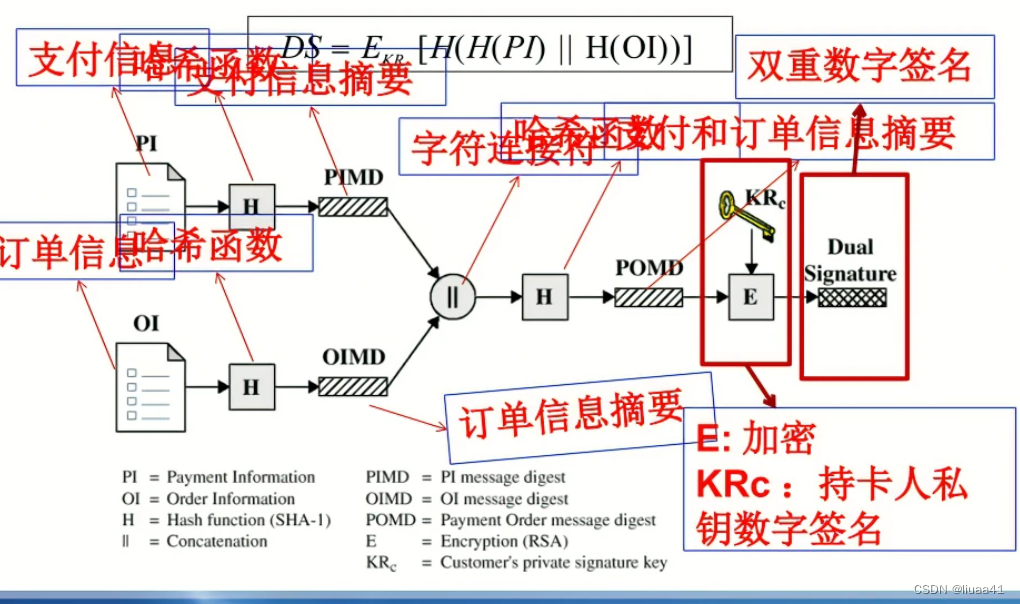

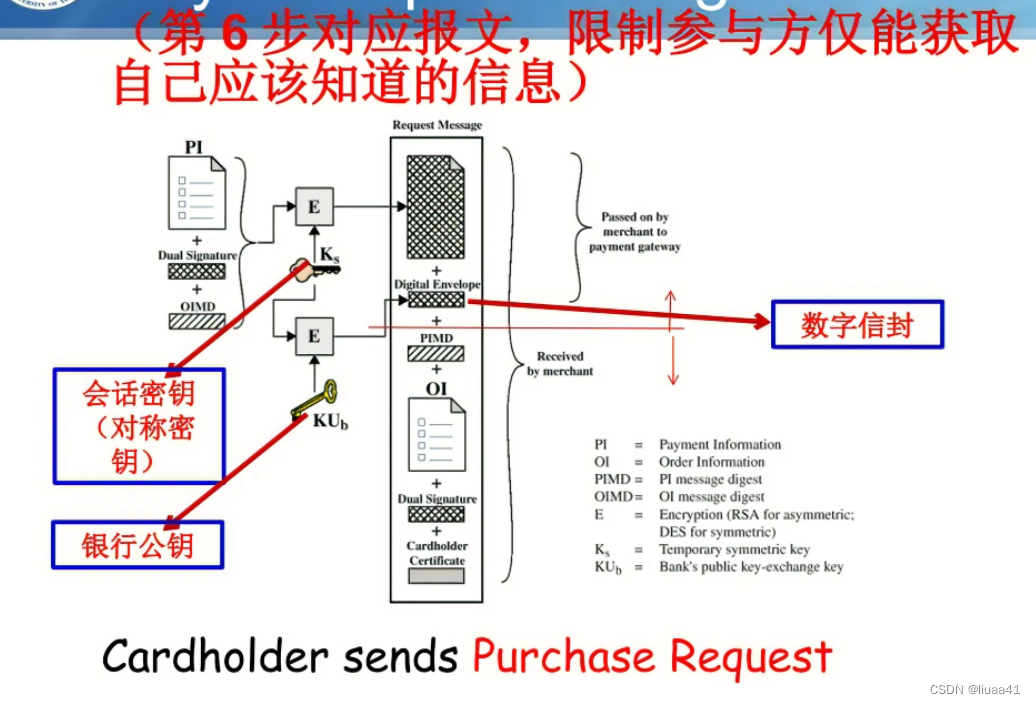

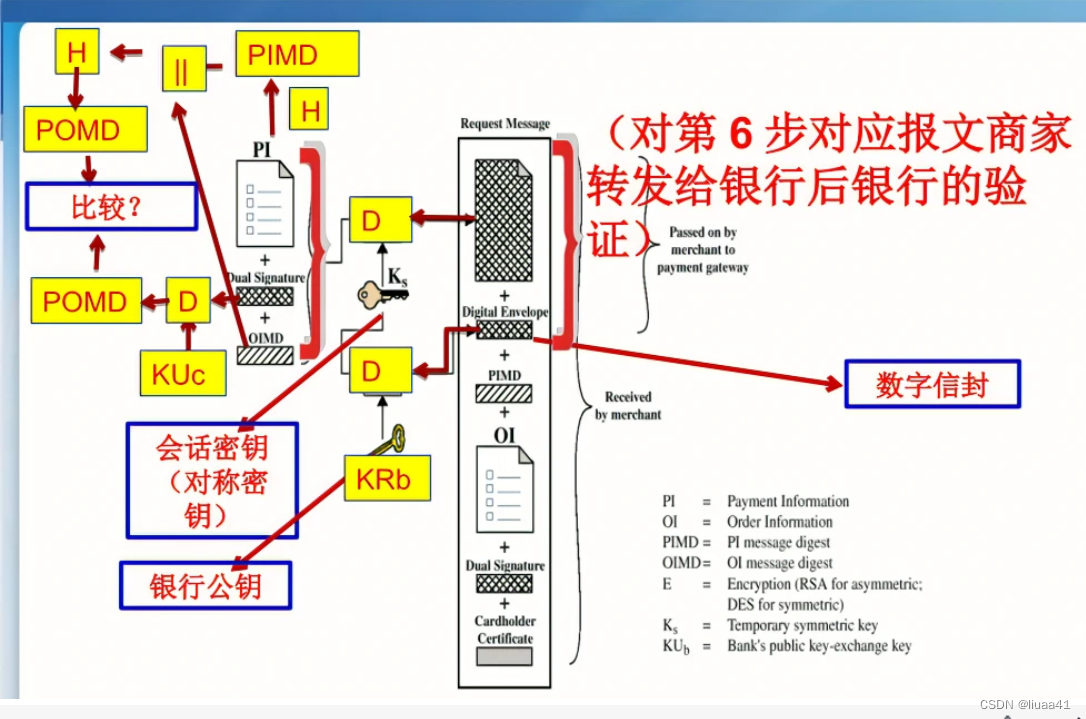

关键点:SET概述、隐私保护:双重数字签名

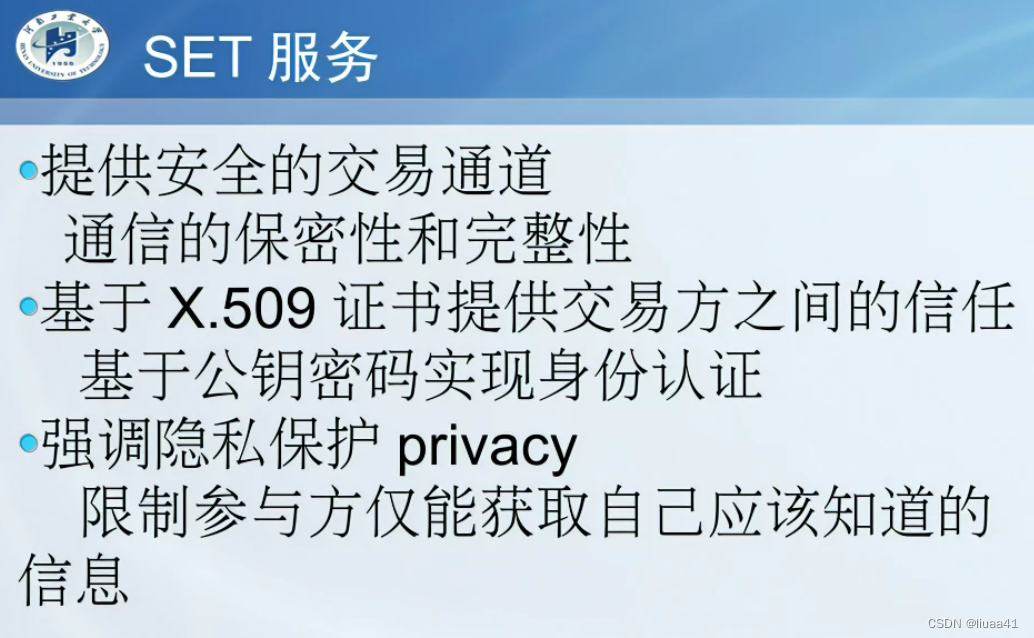

6.1 SET概述

SET服务

6.2 隐私保护:双重数字签名

付款授权:授权请求、授权响应

付款捕获:捕获请求、捕获响应