【胖虎的逆向之路】03——Android脱壳办法罗列&脱壳原理详解

【胖虎的逆向之路】01——动态加载和类加载机制详解

【胖虎的逆向之路】02——Android整体加壳原理详解&实现

文章目录

- 【胖虎的逆向之路】03——Android脱壳办法罗列&脱壳原理详解

- 前言

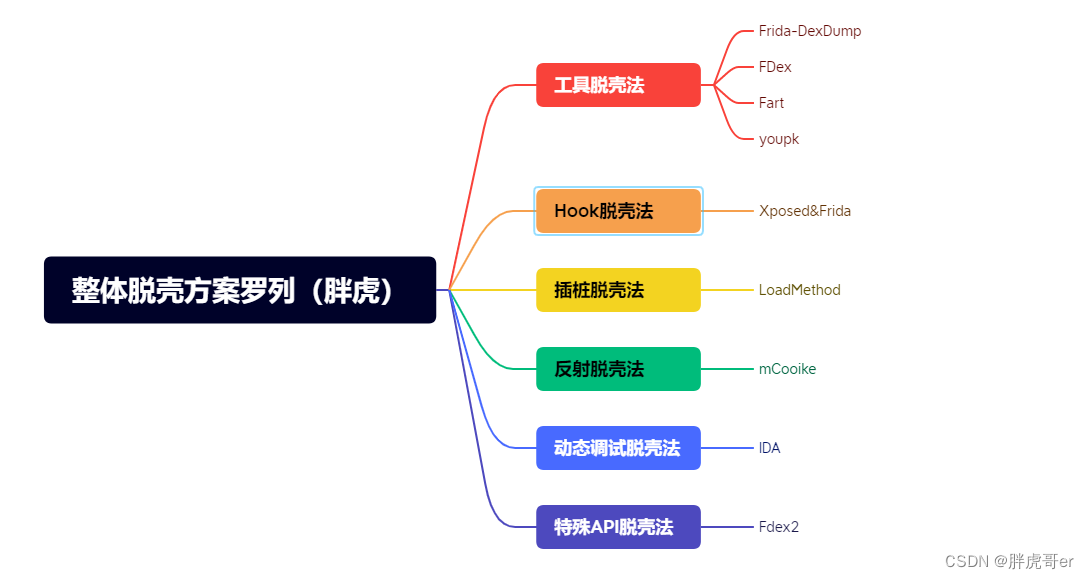

- 一、主流脱壳方法

- 1.工具脱壳法

- 1) Frida-DexDump

- 2) Fart

- 3) Youpk

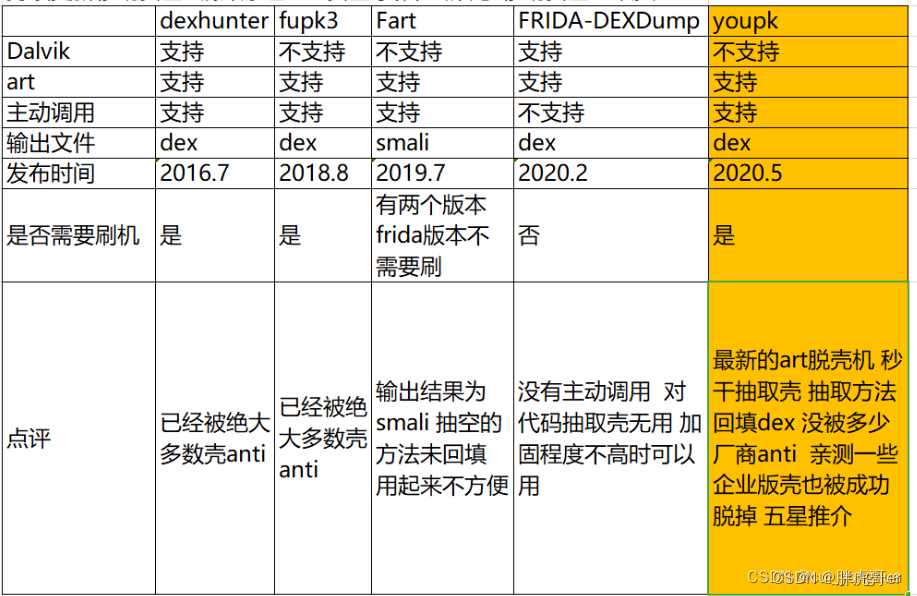

- 4) 常用脱壳工具对比

- 2.Hook脱壳法

- 3.插桩脱壳法

- 4.插桩脱壳法

- 5.动态调试脱壳法

- 6.特殊API调试法

- 二、实验总结

- 三、参考文献

前言

在上文中,我们讲解了关于Android整体加壳的原理和实际操作,现在我们来针对目前主流的脱壳工具以及流程进行讲解,由于作者能力有限,会尽力的详细描述 整体壳脱壳 的流程及原理,如本文中有任何错误,烦请指正,感谢~

一、主流脱壳方法

1.工具脱壳法

工具脱壳是指的利用现有的工具进行脱壳,很多的大佬已经开发了很多实用的工具,我们可以直接搞来使用(嘻嘻嘻)~

1) Frida-DexDump

得益于Frida, 在电脑上面进行内存搜索、转储的时候都变得十分方便,不再去通过繁琐的Xposed代码来获取Dex中对应的类与方法,仅需要关注如何去搜索想要的函数即可,对于完整的 dex,采用暴力搜索 dex035 即可找到。而对于抹头的 dex,通过匹配一些特征来找~

- 支持模糊搜索断头dex(深度搜索模式)。

- 兼容所有安卓版本(支持frida)。

- 一键安装,无需修改系统,易于部署和使用

项目地址: https://github.com/hluwa/FRIDA-DEXDump

使用方法也变得简单很多,在这里借助一个大佬的使用流程图,可以快速进行脱壳

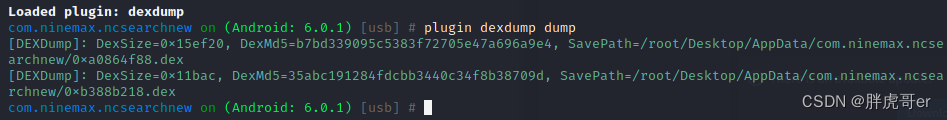

我们简单演示一下,这里结合objection一起使用

然后再次打开脱下来的dex,即可~

ps:获取到dex后,推荐使用Jadx进行反编译,dex2jar有点过时了…

另外附上深度介绍: 深入 FRIDA-DEXDump 中的矛与盾

2) Fart

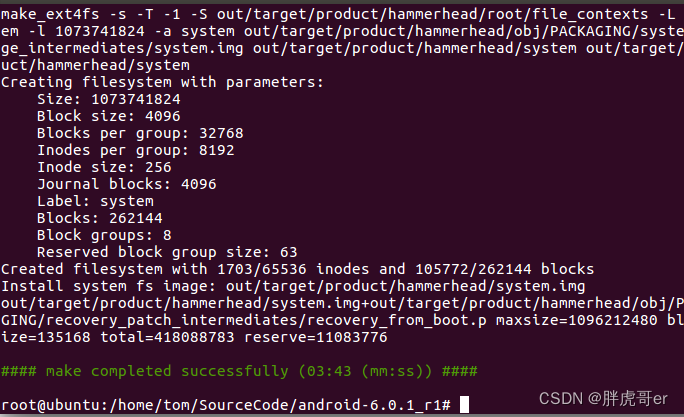

Fart 的制作过程略显繁琐,主要是FART的代码是通过修改少量Android源码文件而成的,经过修改的Android源码编译成系统镜像,刷入手机,这样的手机启动后,针对Apk可以进行脱壳~

基于此,我更愿意称之为是脱壳鸡,因为是把经过修改的Android源码编译成了系统镜像,刷入了手机~

官方介绍:

ART环境下基于主动调用的自动化脱壳方案,基于Android 6.0实现,理论上可以移植到任何系统上~

项目地址:https://github.com/hanbinglengyue/FART

具体的实现原理和步骤在看雪:

- 拨云见日:安卓APP脱壳的本质以及如何快速发现ART下的脱壳点

- FART正餐前甜点:ART下几个通用简单高效的dump内存中dex方法

- FART:ART环境下基于主动调用的自动化脱壳方案

脱壳流程:

1、安装待脱壳apk,并到设置中授予sd卡读写权限(否则dump下的文件无法写入到sdcard)

2、点击app图标,开始进入fart脱壳过程

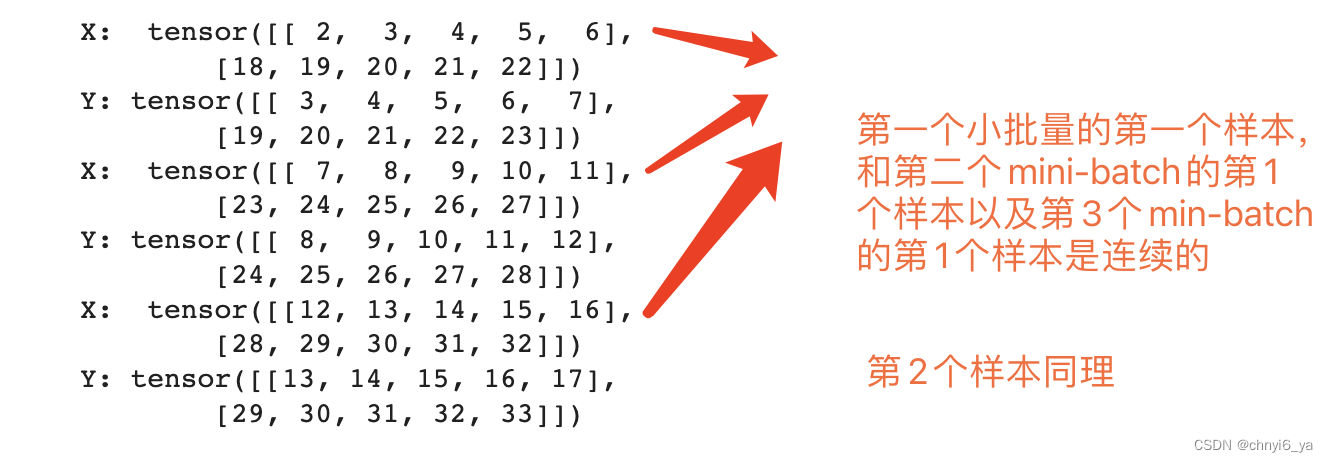

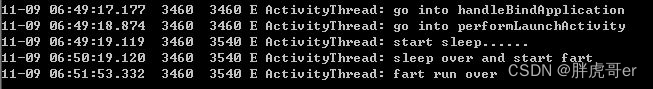

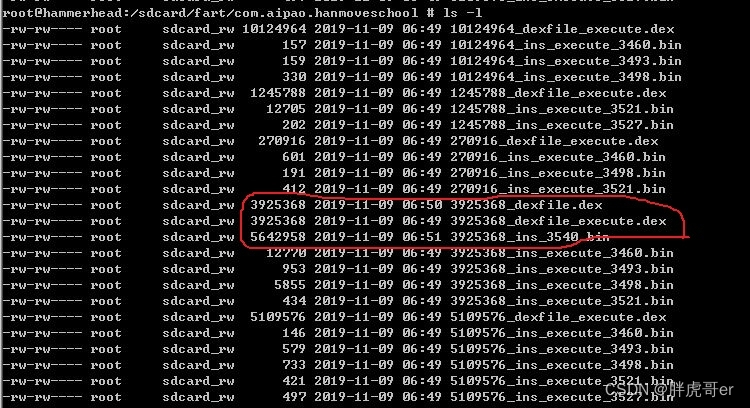

接下来可以对logcat中的tag为ActivityThread的log进行过滤,等待待脱壳app进程出现"fart run over",此时fart主动调用过程结束。脱壳下来的

dex文件和函数体bin文件均在/sdcard/fart/app包名的目录下~

下面截图为fart的运行流程和脱壳结果

官方Ps:添加frida版的fart的两种不同实现,各有特色。可以实现具体到对某一个类下的所有函数甚至是对某一个函数的CodeItem的dump。需要的可以去体验下其强大的脱壳能力。(注意,测试环境为pixel Android8.0,frida-server 12.8.0)

3) Youpk

Youpk基于ART的主动调用的脱壳机,主要针对dex整体加固和各式各样的dex抽取加固,但是目前 Youpk 只支持 pixel 1代。所以必须需要 pixel 1代手机,而且需要刷入对应的系统~

基本流程如下:

- 从内存中dump DEX

- 构造完整调用链, 主动调用所有方法并dump CodeItem

- 合并 DEX, CodeItem

项目地址:https://github.com/youlor/unpacker

在该地址中,有较多的流程及方法、注意问题等,有需要的可以去看一哈

4) 常用脱壳工具对比

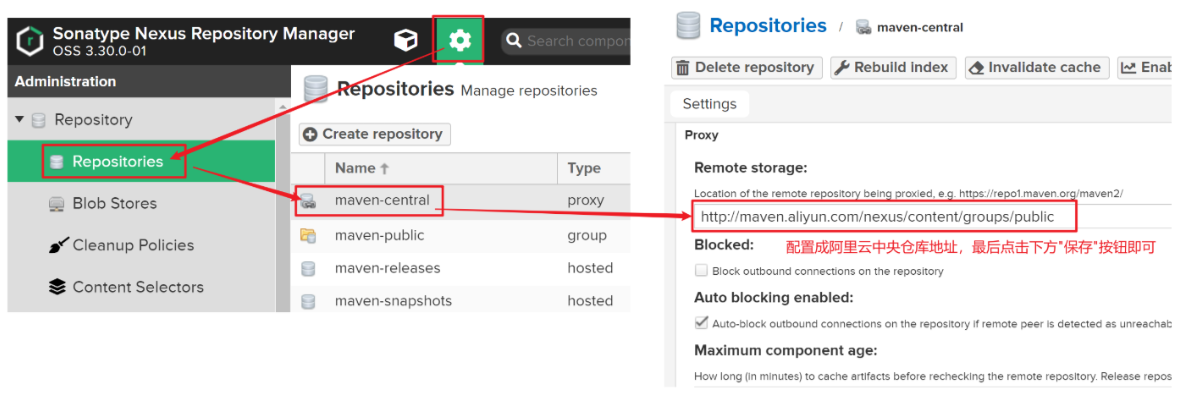

2.Hook脱壳法

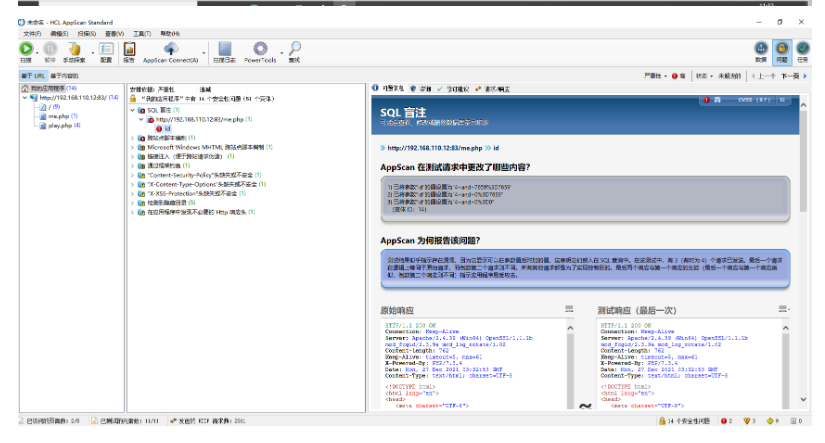

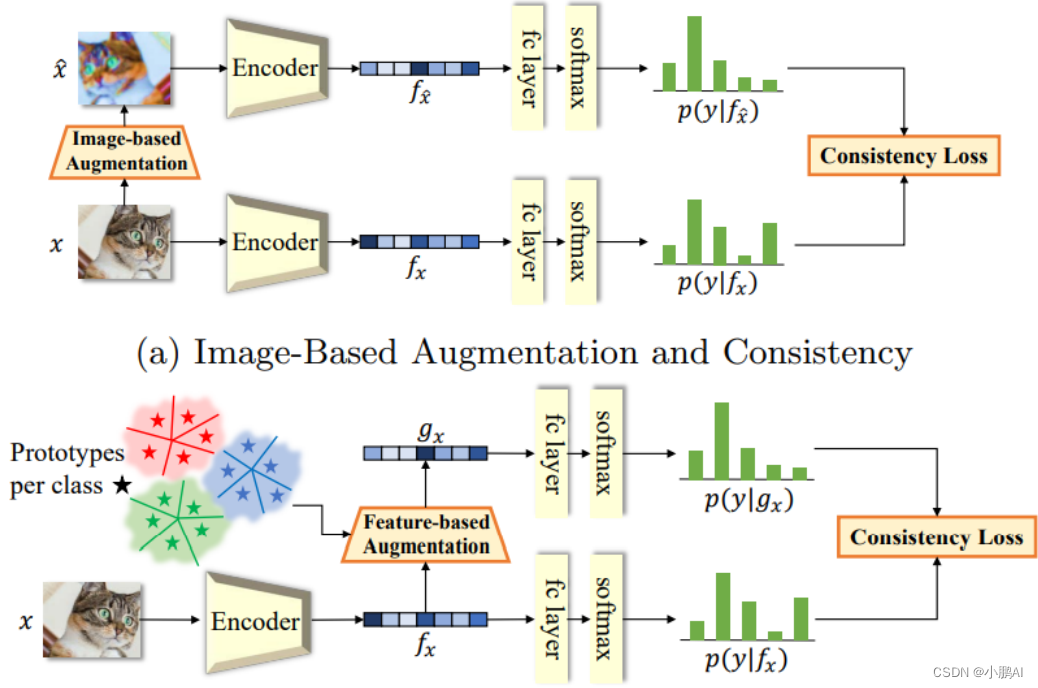

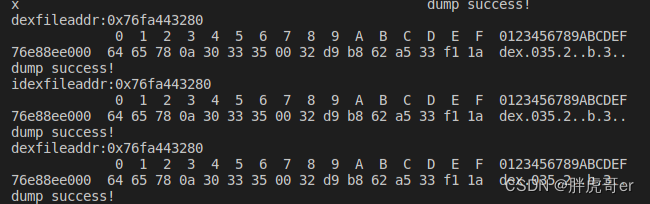

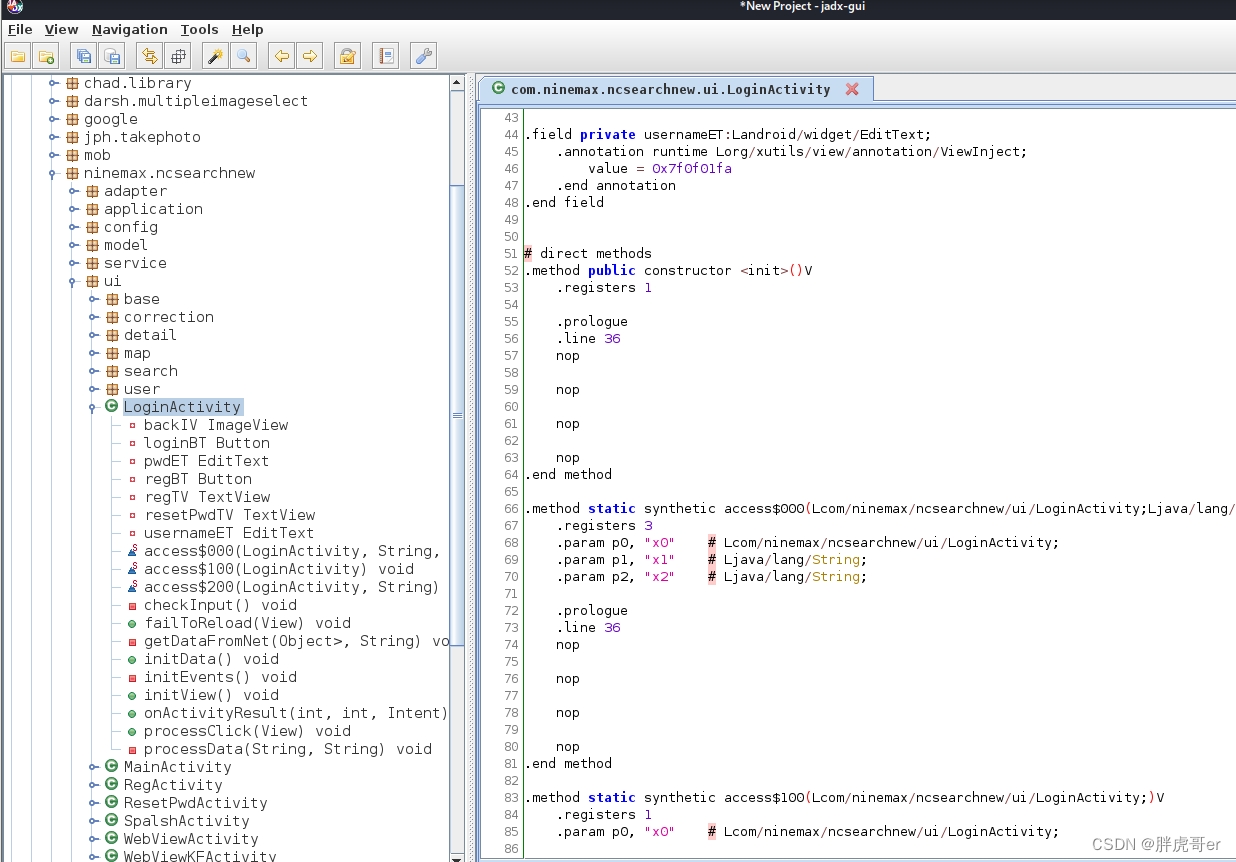

我们上面有写到,只要函数中包含DexFile对象,其实就可以通过Hook拿到该对象,然后取到begin和size,从而进行脱壳,目前使用较多的Hook框架是Xposed和frida两种,感觉Frida使用人数较多也方便,在这里用frida进行演示~

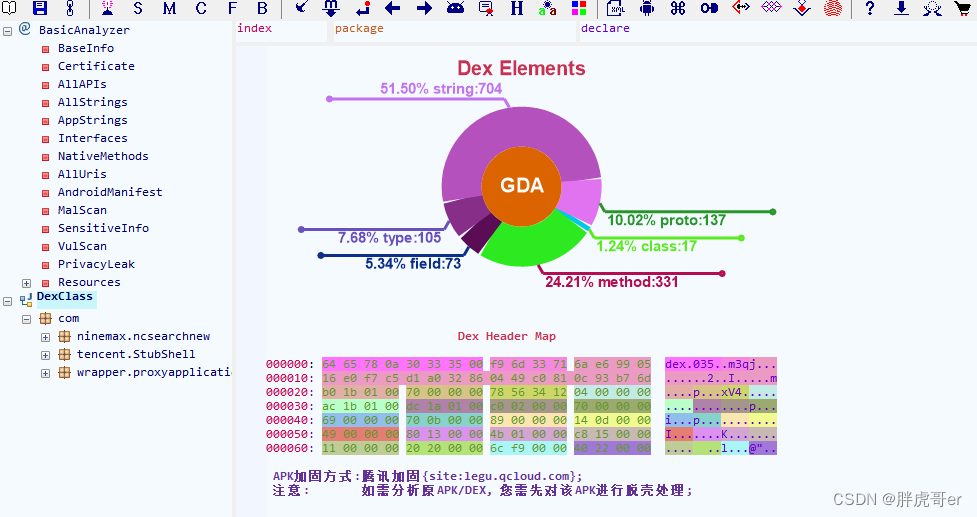

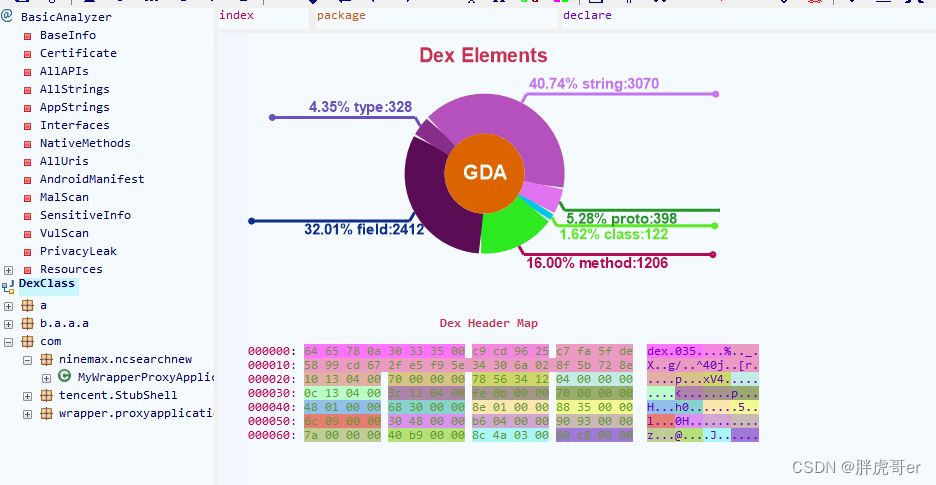

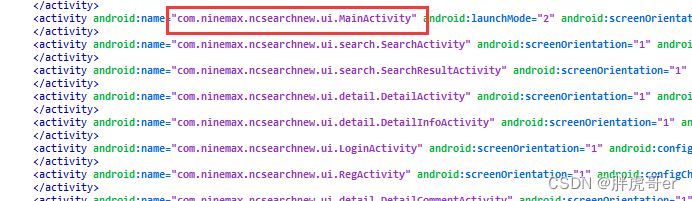

首先使用GDA识别加壳程序~

看起来很明显是进行了整体加壳,有没其他加壳暂时不知道,我们先进行脱壳处理

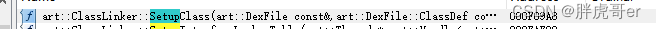

首先找到脱壳点~

通过IDA打开libart.so,搜索DexFile,我们可以找到海量的脱壳点

然后我们编写hook脚本

这里之所以获取begin加上一个指针,是因为我们前面讲了dexfile含有一个虚函数地址,所以加上一个指针偏移

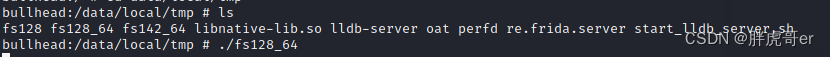

然后在手机中启动frida_server

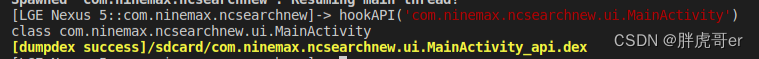

附加进程进行dump,这里我们存在sdcard下面,所以需要提前赋予读写文件权限

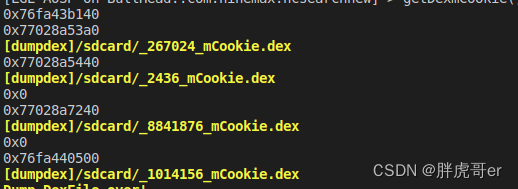

从图中可以看得出来,到这里就已经脱壳成功~

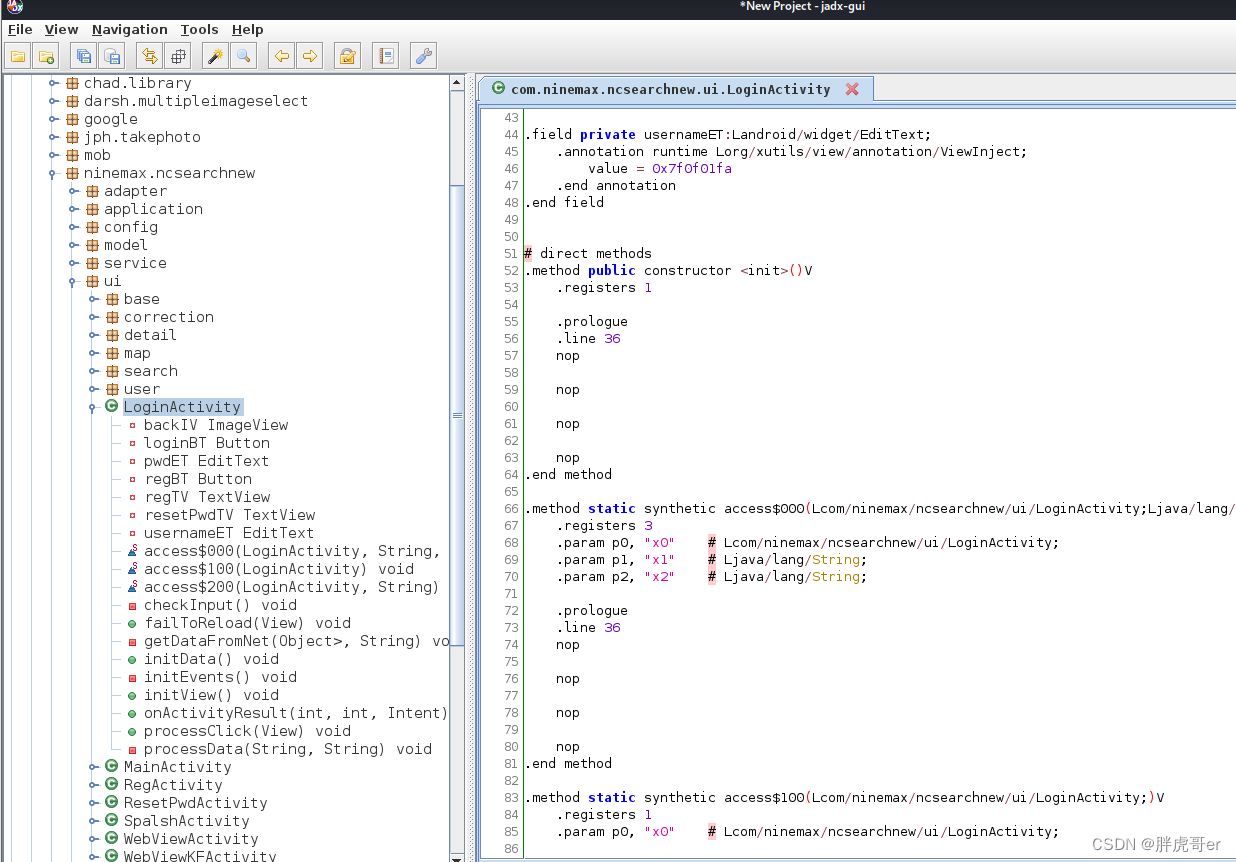

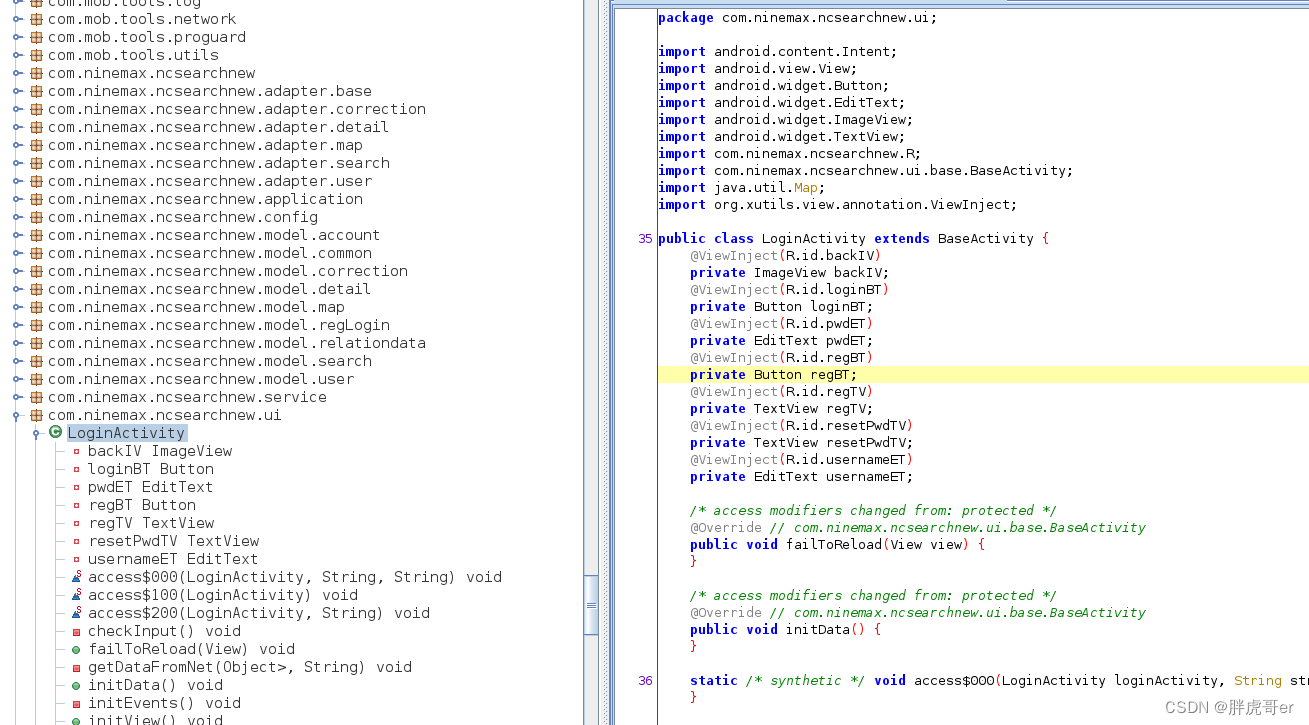

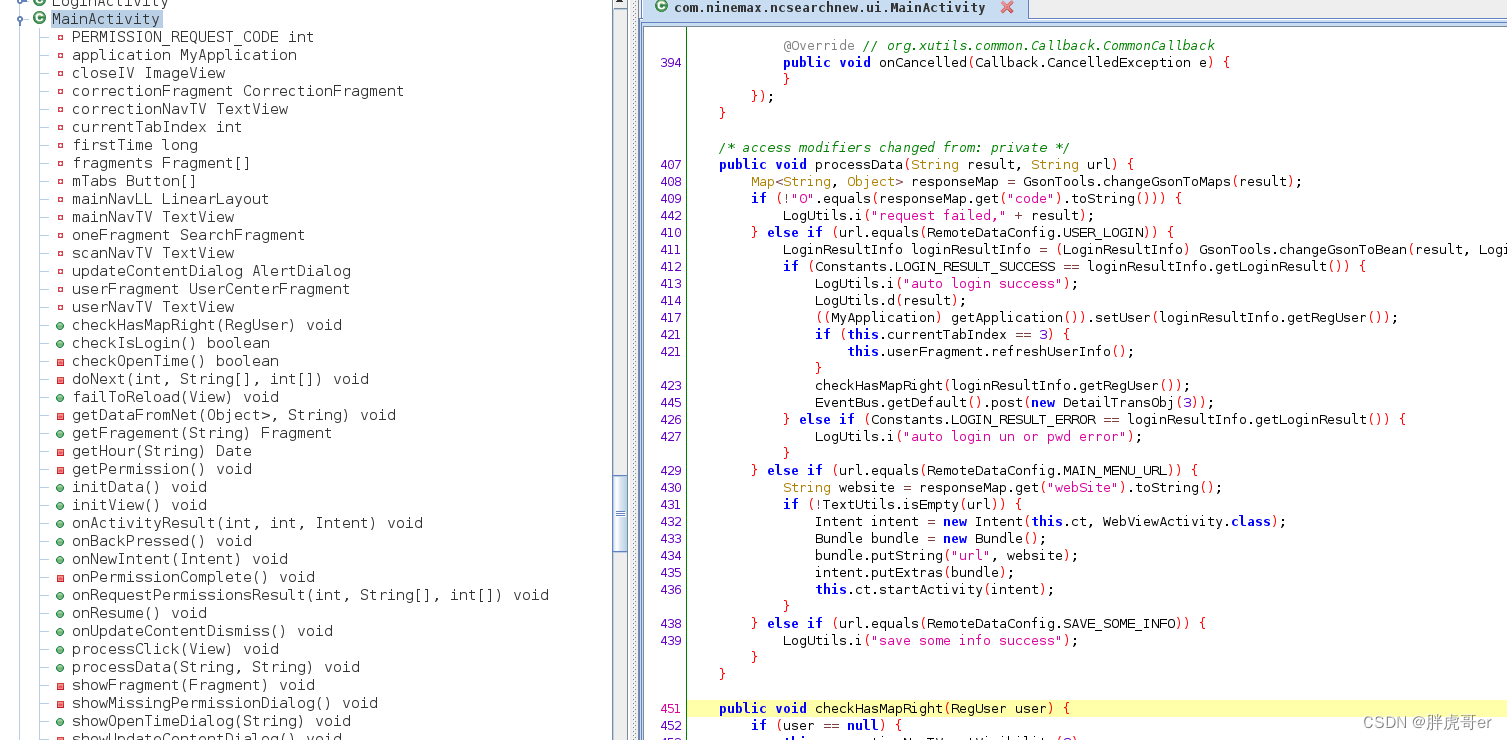

然后使用jadx打开对应的dex,进行查看

此时说明我们整体脱壳成功,不过应用看起来还有抽取壳,抽取壳后续会单开一篇文章进行记录~

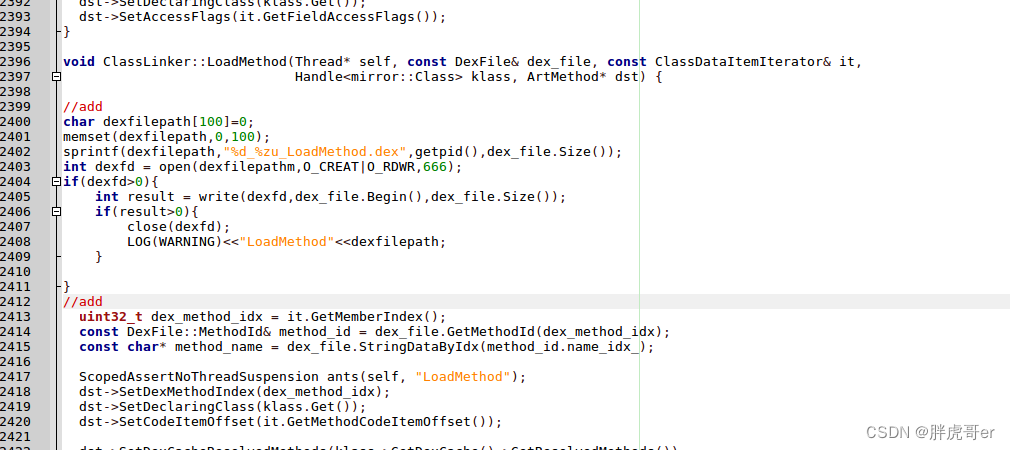

3.插桩脱壳法

插桩脱壳法,就是在Android源码里面定位到相应的脱壳点,然后插入相应的代码,重新编译源码生成系统镜像,最后就可以使用定制的系统进行脱壳~

其原理感觉跟youpk比较像,如何编译源码不再进行赘述,有需要的小伙伴可以看下这篇文章~

源码编译(1)——Android6.0源码编译详解

那么还是借助大佬已经完成的图片进行讲解,同理、还是定位脱壳点,我们还是随便定位一个脱壳点LoadMethod 然后进行插桩

//add

char dexfilepath[100]=0;

memset(dexfilepath,0,100);

sprintf(dexfilepath,"%d_%zu_LoadMethod.dex",getpid(),dex_file.Size());

int dexfd = open(dexfilepathm,O_CREAT|O_RDWR,666);

if(dexfd>0){

int result = write(dexfd,dex_file.Begin(),dex_file.Size());

if(result>0){

close(dexfd);

LOG(WARNING)<<"LoadMethod"<<dexfilepath;

}

}

//add

同理我们在execute同样插桩此段代码,最后进行编译,编译成功

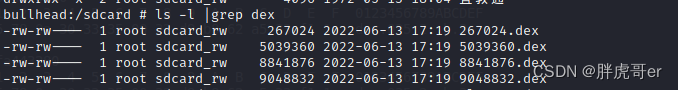

然后给程序授权sdcard权限,再次启动应用,就可以看见脱取的dex文件就保存在sdcard目录下

然后在使用jadx,打开dex,就会得到跟上面一样的结果~

Ps:由于该方法需要进行Android源码修改编译,本文作者没有进行实现,若有任何问题欢迎随时沟通(有问题了我再去编译)

4.插桩脱壳法

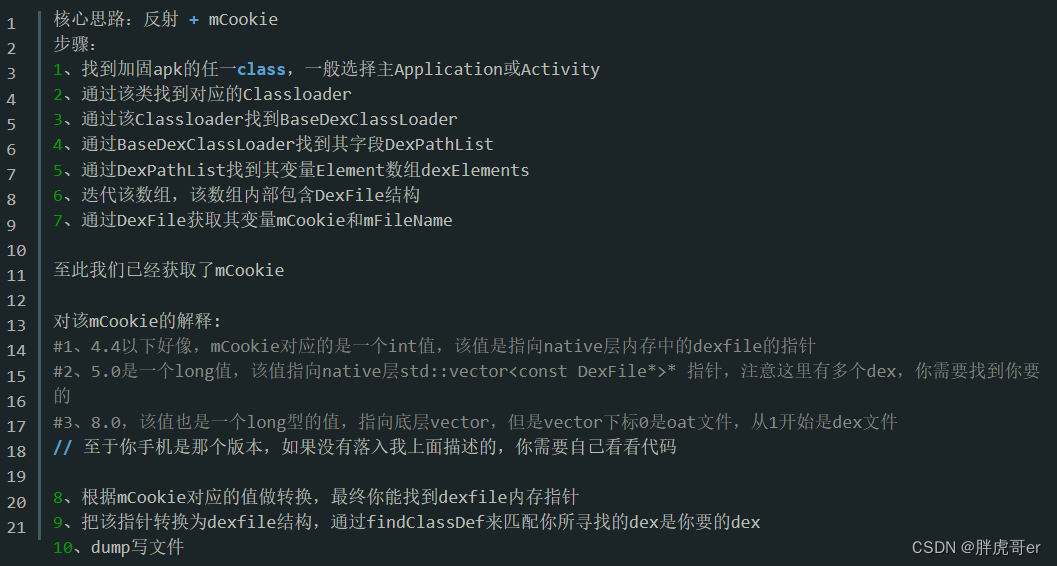

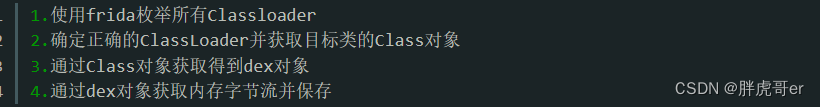

反射脱壳我自己的理解是利用反射得到一系列的classloader,最后得到DexFile结构,然后获取变量mCookie&mFileName这两个属性后,得到dexFile内存指针,然后该指针转换为dexfile,再通过findClassDef来匹配寻找的dex,最后dump写入文件~

借助前人的总结,流程如下:

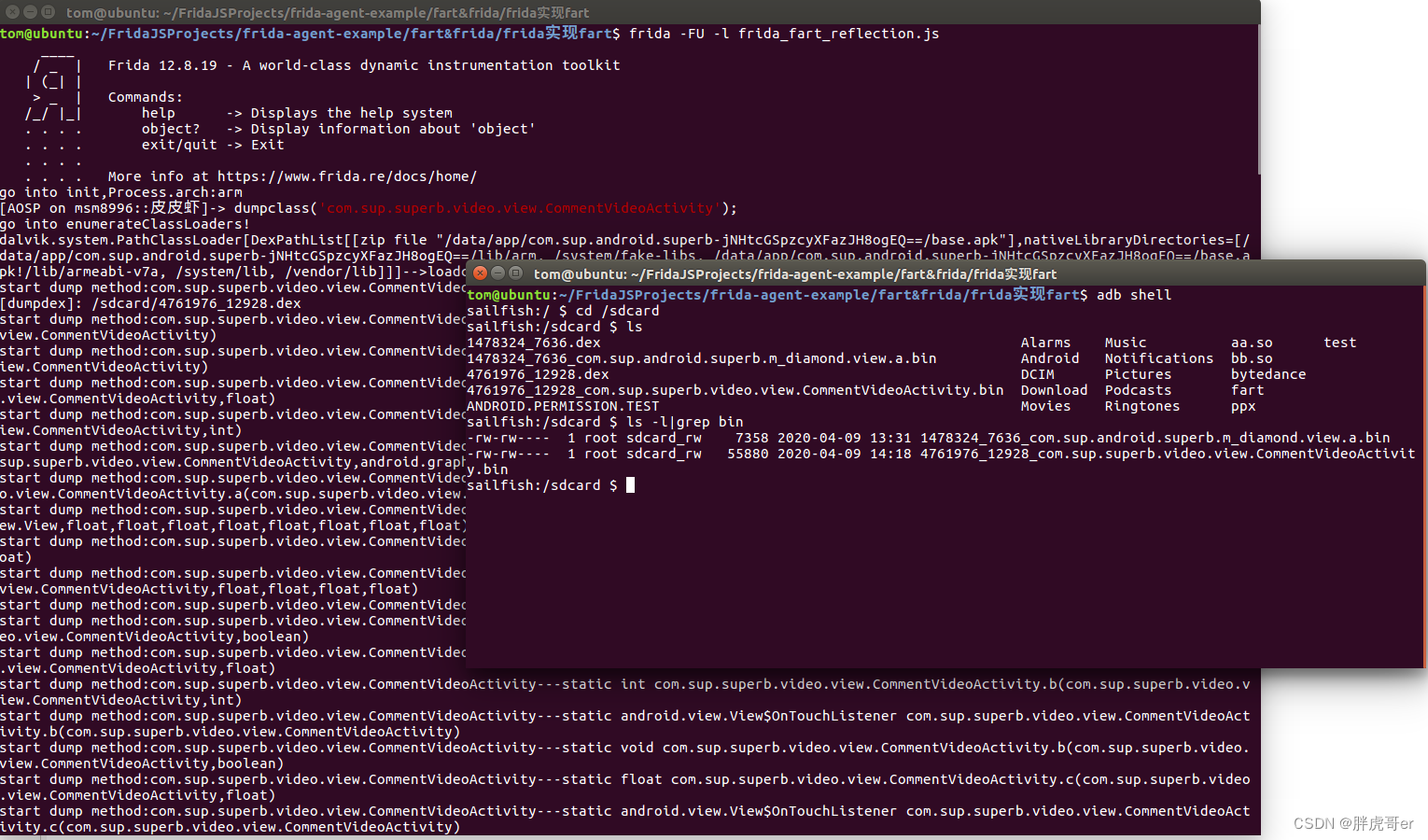

那么还是做一下演示~

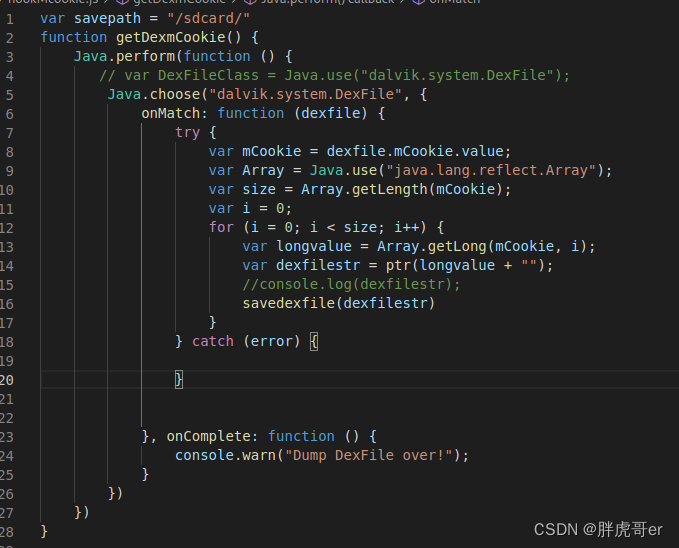

mCookie是在native层的dexfile的指针,然后我们利用反射原理来获取到mCookie,就可以进行脱壳了,在这里还是使用frida进行代码演示~

编写hook代码ing

打印出相关值

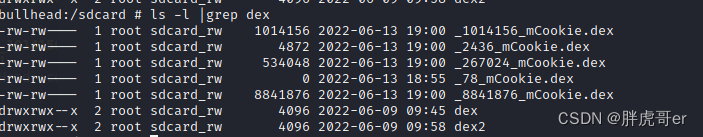

就可以看到相同大小的dex

然后使用jadx打开,发现同样的界面又出现了!

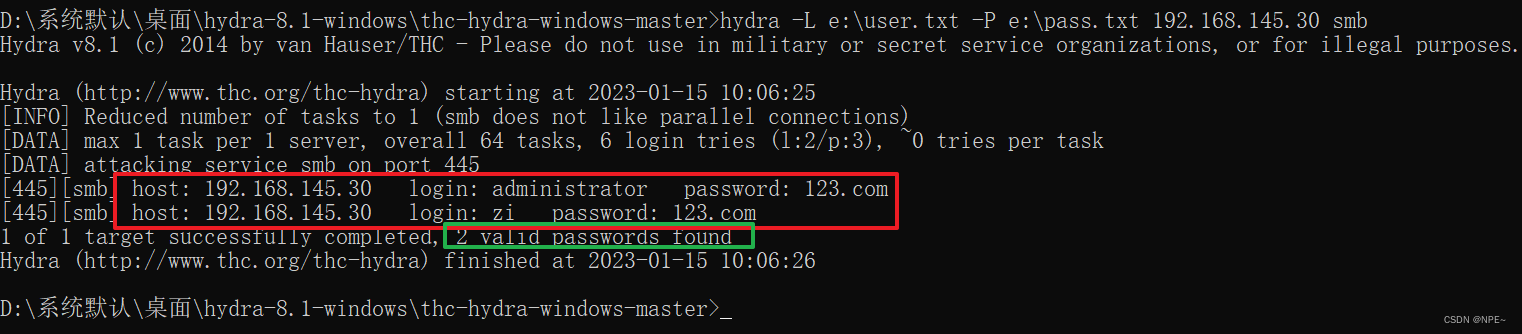

5.动态调试脱壳法

动态调试法,其核心原理还是要得到DexFile的起始地址和大小,不过所有的方式不同, 如果说上面是针对代码做修改得到一些值,那么接下来就是利用IDA工具获取对应的起始地址和大小,然后再通过脚本进行dump~

请欣赏!

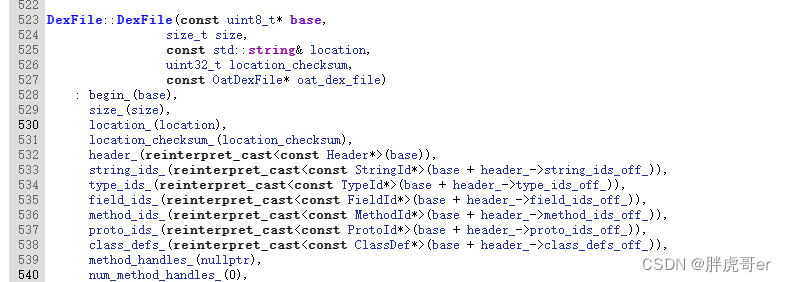

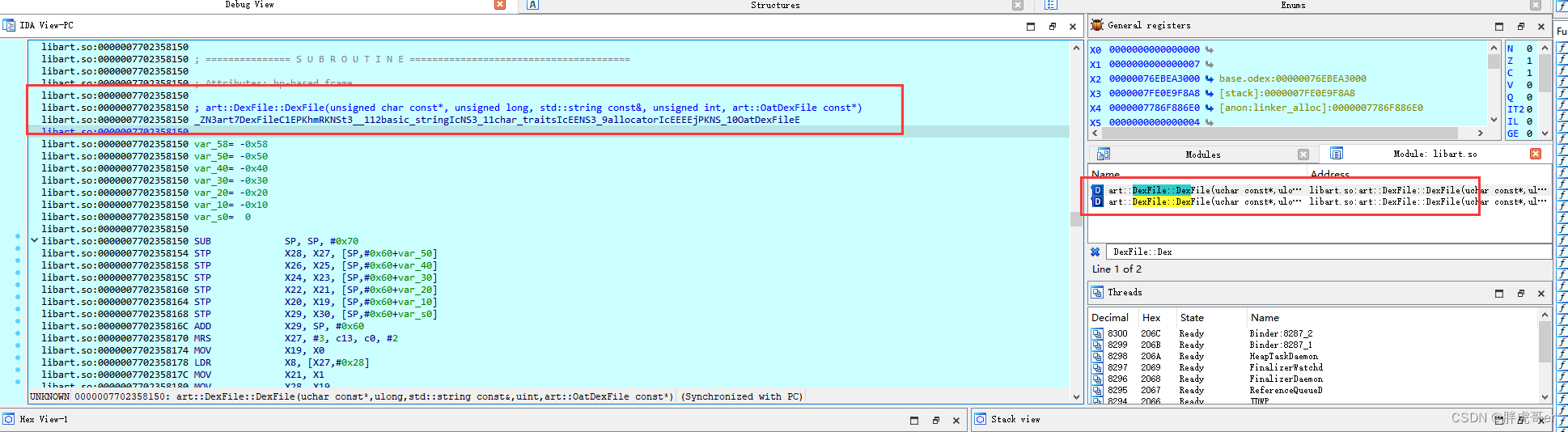

首先选一个脱壳点,我们还是选择DexFile::DexFile

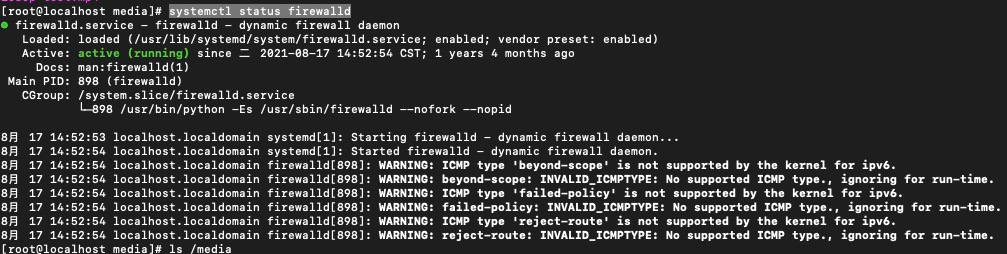

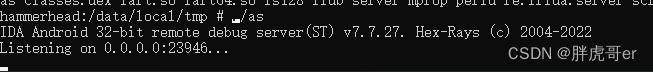

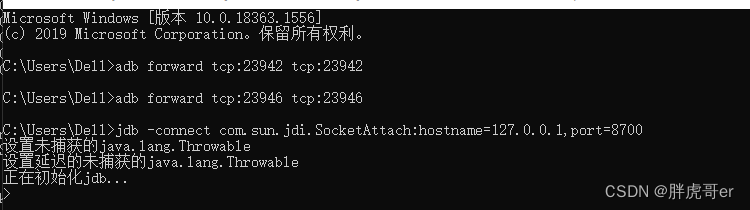

然后手机启动android_servcer,记得要以Root启动

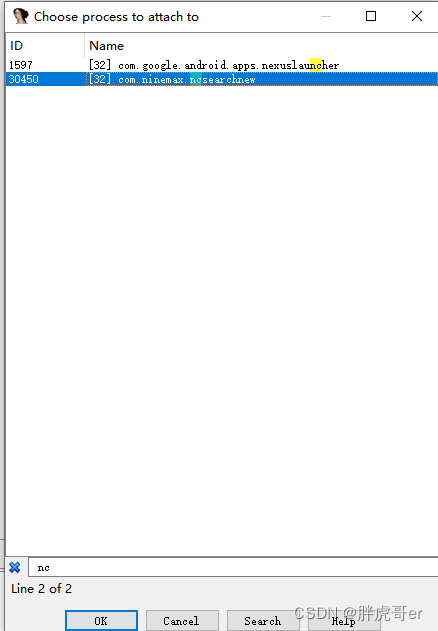

然后使用IDA进行附加进程

然后ida开始介入

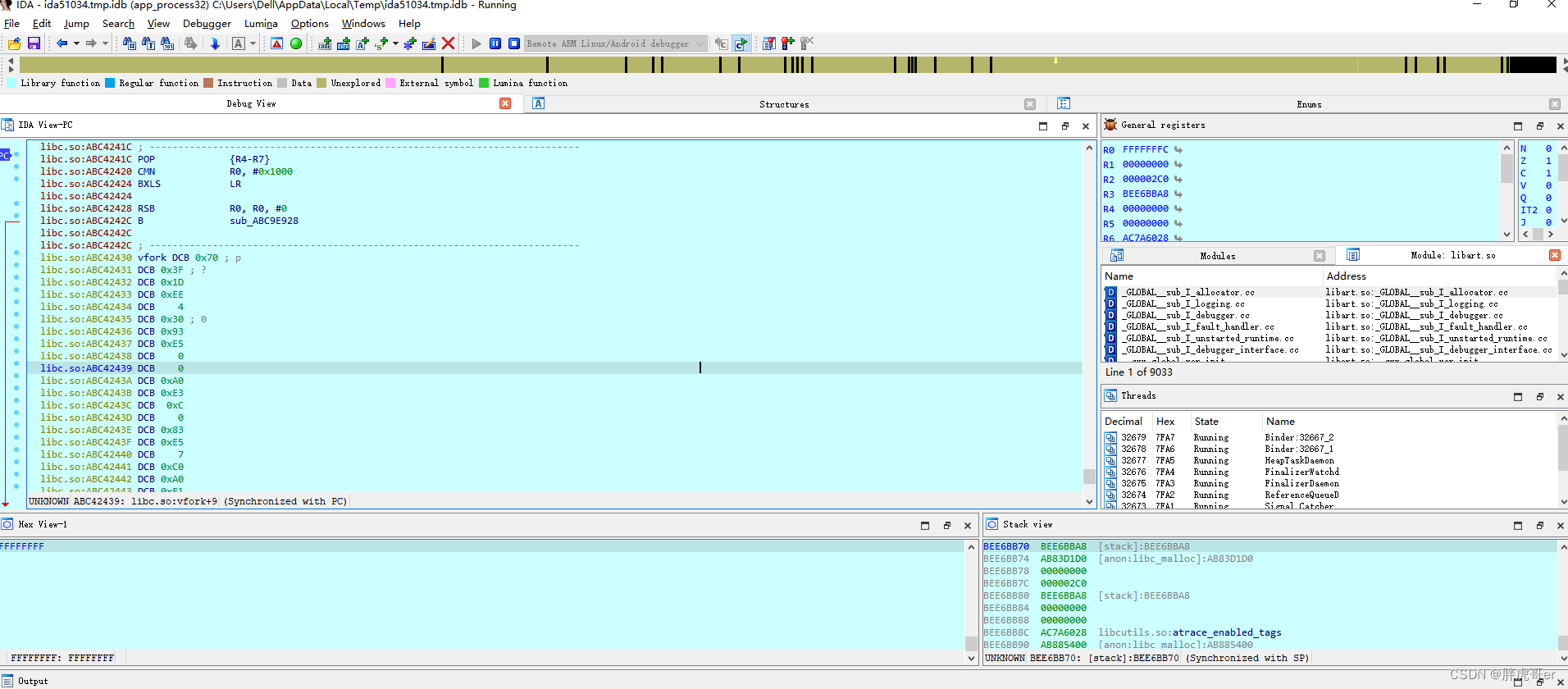

然后我们打开libart.so,并定位到DexFile::DexFile

然后在该函数下断点,然后F9过来看一哈

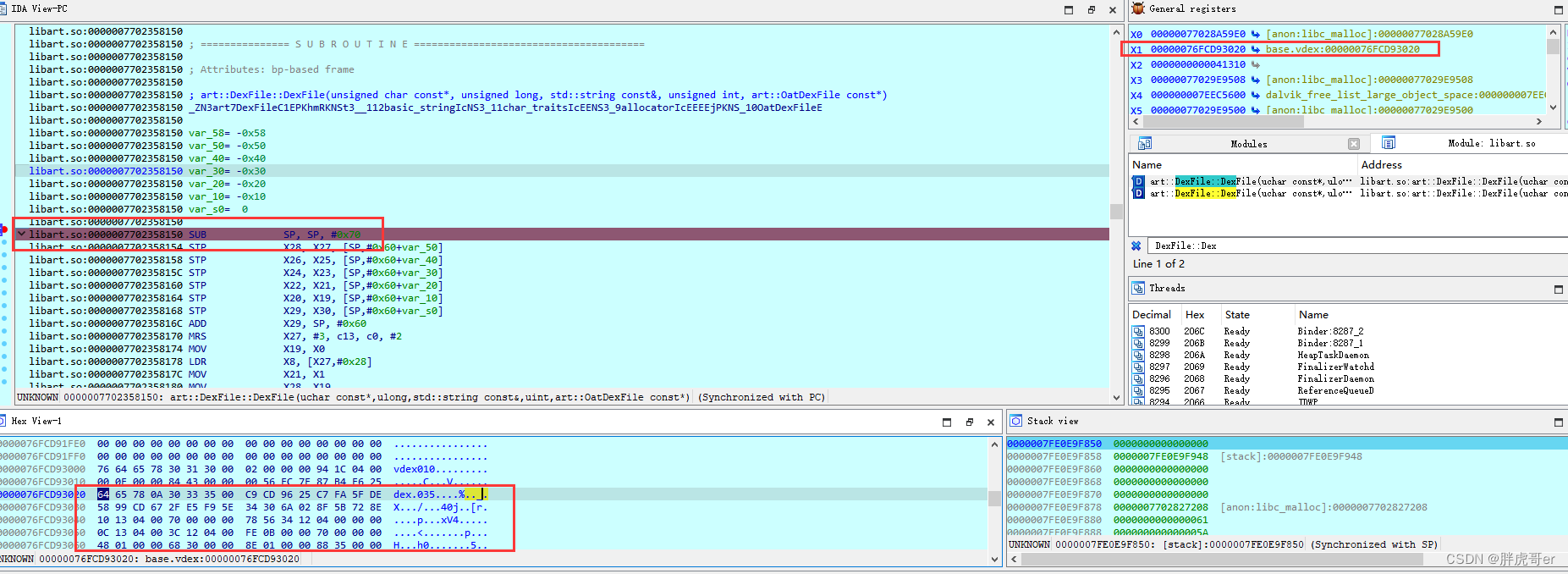

在这里就可以很明显看到X1就是DexFile的起始地址,X4是偏移值

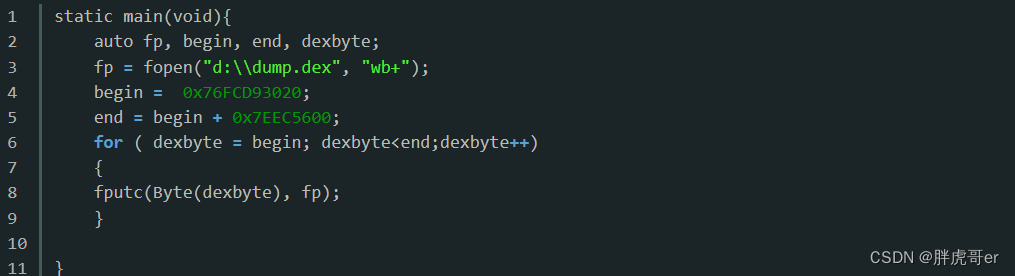

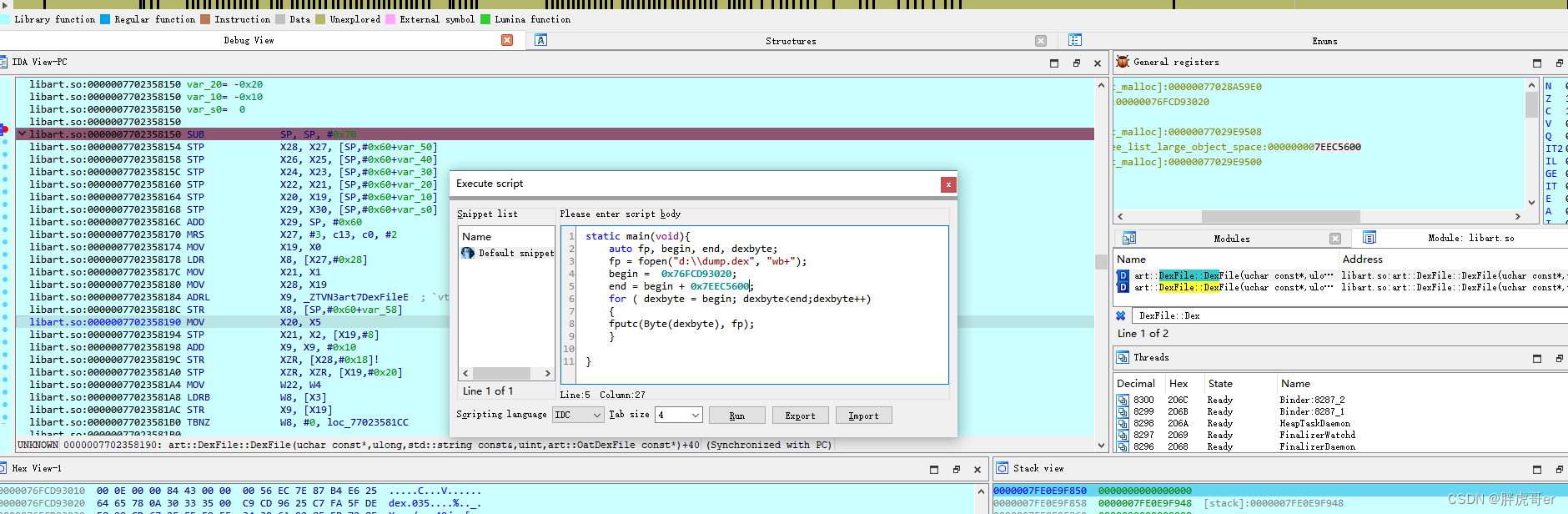

然后利用Frida进行dump~

直接运行run即可

然后使用gda查看本地的dump.dex文件

可以发现这里竟然是代理类,对比大小不是我们想要的dex,再来一遍F9,可以看到地址再次改变,再次结合长度来计算,试了几次还是没有出来,后来就没有在进行了,不过感觉是可以得出来的,作为演示没有废太多的功夫~

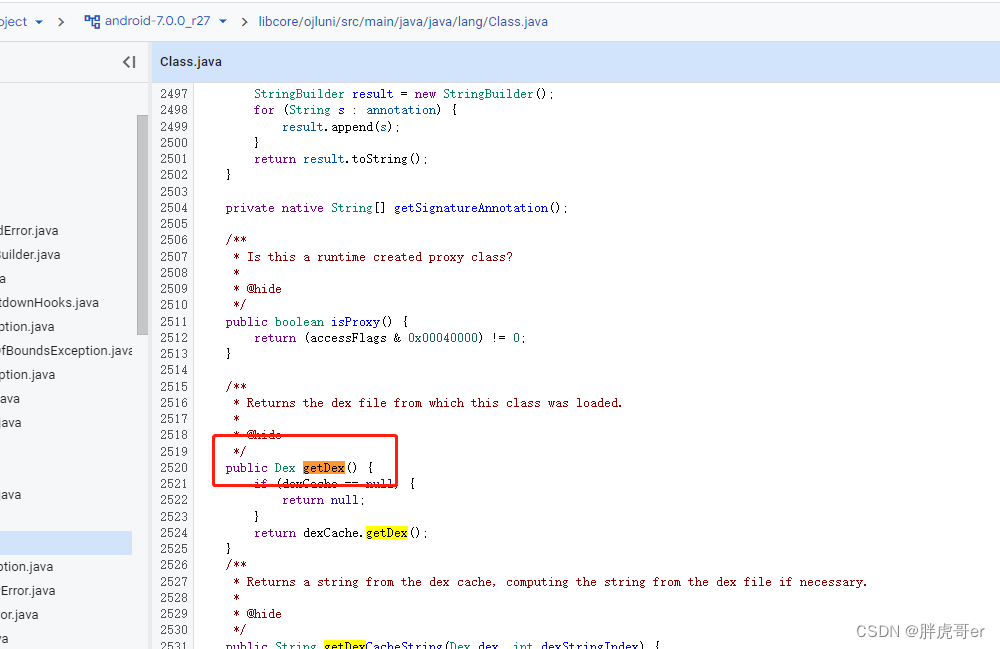

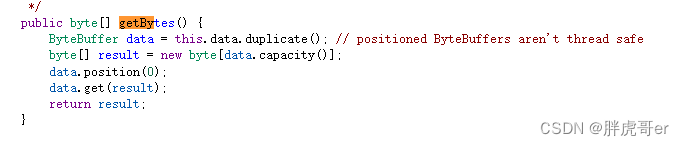

6.特殊API调试法

特殊API调试意思是指的通过Android系统提供的API方法,来获取Dex,在Android 7.0 及以下系统提供了getDex及getBytes这两个API,所以如果我们想要获取对象,可以直接调用这两个API~

但是在实际测试中,发现在Android 高版本中Dex的getBytes方法依然存在,但是核心的Class类中的getDex方法已经消失不见了~

编写hook代码:

操作流程:

然后我们查看程序的类对象,随便dump一个类对象

得到dex之后,我们再次使用jadx工具打开~

发现就可以成功的dump~

二、实验总结

本文总结了当下dex整体加壳的常用的一些脱壳方案,并进行复现,但是在这里仅作为实验加深自己的理解为主(目前也不会这么简单的就可以拿到源Dex)但是有兴趣的朋友可以像我一样去把整个流程走一遍,加深自己的理解~

三、参考文献

https://bbs.kanxue.com/thread-273293.htm#msg_header_h2_6

文中所述图片部分取自该文章,栓Q~