信息安全的本质就是保护数据被合法地使用,或者一句话“让对的人看到对的数据!”。

近来各种各样的安全名词满天飞,什么信息安全、网络安全、应用安全、数据安全、物联网安全、AI安全… 相应的法律、标准、资质、认证、安全方向产品、创业公司等等搞得如火如荼,对安全重视已然到了空前的程度。今天就来聊聊数据安全。

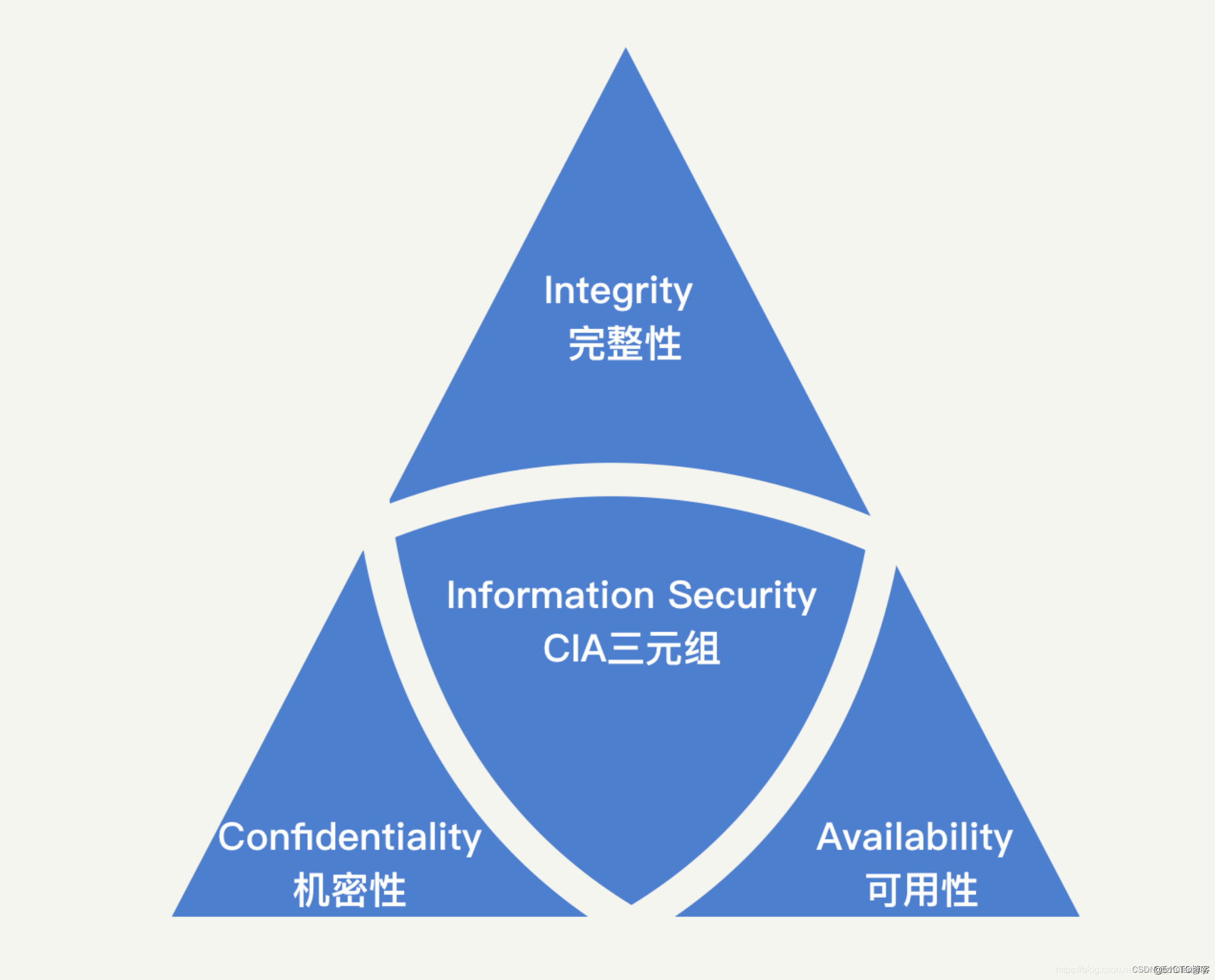

说到数据安全,首先应该要和其他安全做个区分,毕竟搞清楚边界还是有必要的。各种各样的安全名词是伴随科技的发展、社会的进步产生的。首先,信息安全是强调信息化时代信息本身的安全,反应了安全领域内最为基础的 CIA安全原则,让对的的人(机密性-Confidentiality)看到(可用性-Availability)对的数据(完整性-Integrity),可见信息安全是一个宽泛的概念,可以说他的内涵基本涵盖上述提到的所有安全。而其他安全,像应用安全、网络安全、数据安全等等,是随着新技术、新事物的产生而产生的特定领域的安全。比如50年前,没有计算机网络,网络安全就无从谈起;20年前没有大数据技术和大数据应用,也就不会特意造个名词“数据安全”,正是因为新技术、新事物带来了新的安全问题,信息安全又描述的太宽泛,那就起一个新的名词圈定范围吧。

数据安全的火了起来

伴随着数字时代的到来,数据安全建设形成了自上而下的推动力量,国家出台了数据安全的法律法规,2021年9月1日起施行《中华人民共和国数据安全法》,2021年11月1日起施行中华人民共和国个人信息保护法,各省也相继出台了关于数据安全的条例、暂行办法等。2020年3月1日实施《国标DSMM:信息安全技术 数据安全能力成熟度模型.pdf》国家标准,给数据安全能力的评估指明了依据。如何建设数据安全,早在2018年阿里巴巴给出了建设实践指南征求意见稿《阿里巴巴DSMM:数据安全能力建设实施指南.pdf》,信通院在2021年给出了《信通院:数据安全治理实践指南.pdf》,这些材料都能很好的指导企事业单位加强数据安全建设。

这几年明显感觉数据安全市场活跃,各种安全产品百花齐放,各种大大小小的安全方向的公司百家争鸣。各大调研机构更是对未来市场持乐观态度,预测到2025年数据安全产业规模超1500亿,这是什么概念,要知道千亿市场规模能解决100万人就业。从另一层面解释,我们需要新的市场增长点来扩大就业,数据安全对于当前这个时代时代多么应景,不火才怪!

数据安全如何实施

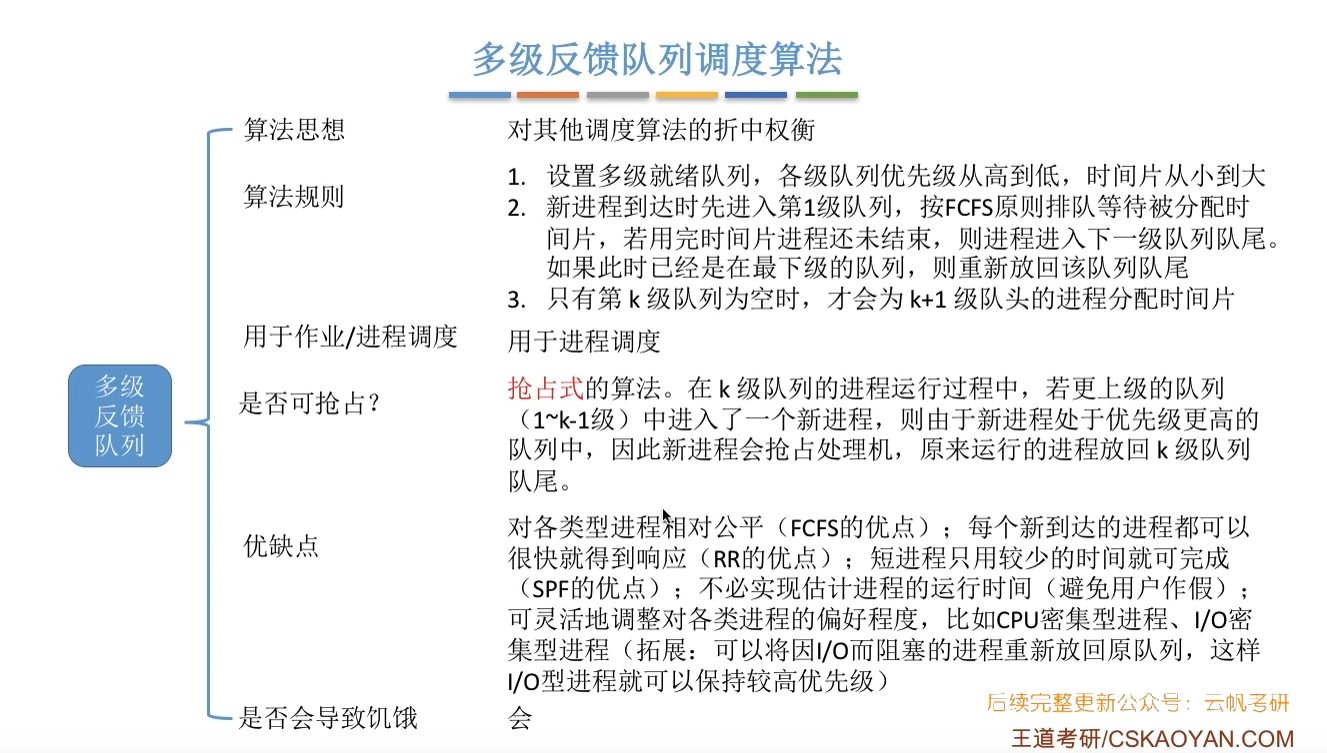

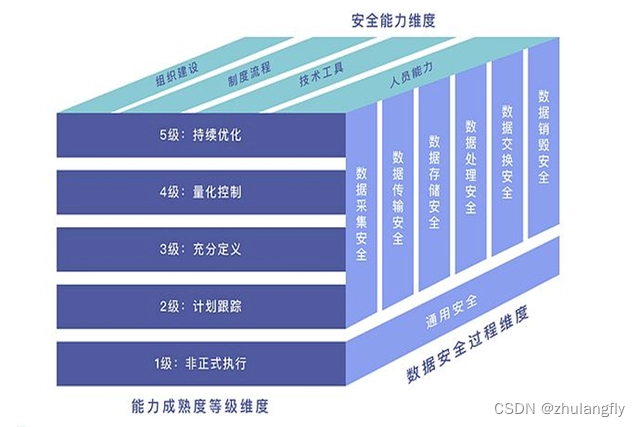

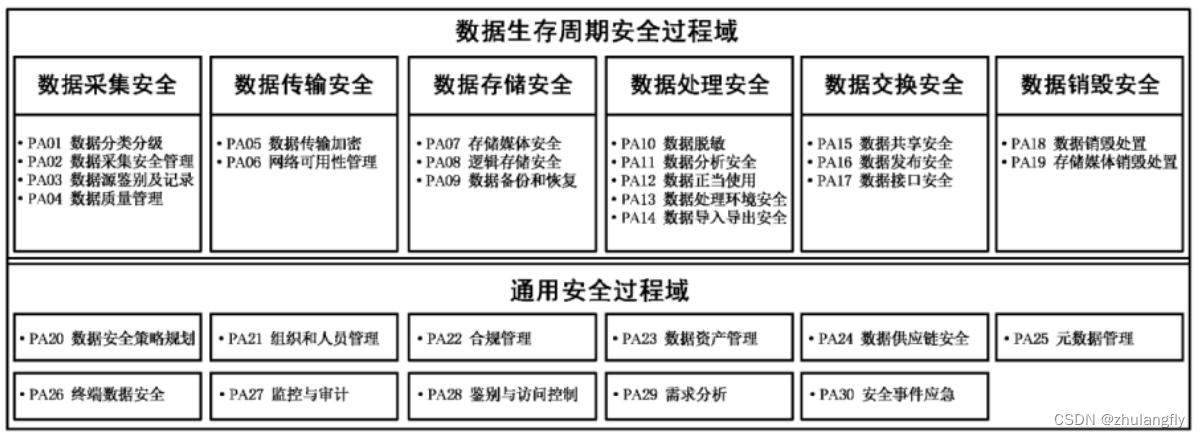

数据安全实施方法在阿里巴巴和信通院的实践指南中都可以借鉴,就像数据质量:一起聊聊数据质量中介绍的数据质量管理方法一样,也可以参照六西格玛搞了一个数据质量6步模型,其中绕不开的一个问题是评估当前数据安全状态,那么如何评估呢,我们可以参照《国标DSMM:信息安全技术 数据安全能力成熟度模型.pdf》进行现状评估,DSMM模型借鉴了CMM思想将数据安全管理划分了30个过程域(PA),160个评估项,每个PA都从组织建设、制度流程、技术与工具、人员能力四个维度进行能力成熟度的评估,这样就可以清楚的知道在哪个过程域是短板。

DSMM架构图如下:

30个PA如下图所示:

当然,也有人对DSMM模型提出了一些异议,比如石秀峰老师就在文章《石秀峰:DSMM数据安全能力成熟度模型【解读】》提到,他认为“数据的生命周期应该从数据规划算起,分为数据规划、数据设计、数据运营、数据退役四大阶段,而数据的采集安全、数据存储安全、数据传输安全、数据处理安全和数据销毁安全是数据生命周期中的六个重要的数据安全控制点。”,这样说有一定道理,但是我更支持DSMM模型数据的生命分为周期划分了六个阶段,石老师把数据安全范围理解的更大了,这种说法是不太准确的,要按“一切皆数据”去推理,一切安全都是数据安全了,显然是不对的。

数据安全涉及的知识太多,也有很多大厂案例、产品接下来我们慢慢学习。

参考文档:

- 安全的本质 :数据被窃取后,你能意识到问题来源吗

- 薛勇:《数据安全能力成熟度模型(DSMM)》及其实践指南核心

- 国标DSMM:信息安全技术 数据安全能力成熟度模型.pdf

- 中华人民共和国数据安全法

- 中华人民共和国个人信息保护法

- 阿里巴巴DSMM:数据安全能力建设实施指南.pdf

- 国标:信息安全技术-政务信息共享-数据安全技术要求.pdf

- 石秀峰:DSMM数据安全能力成熟度模型【解读】

- 网络安全标准实践指南——网络数据分类分级指引.pdf

- 国标:信息安全技术大数据安全管理指南.pdf

- 聊聊数据的分类和分级

- 国标:信息安全技术 信息安全风险评估规范.pdf

- 信通院:数据安全治理实践指南.pdf

- Opt In vs Opt Out

原文:一起聊聊数据安全