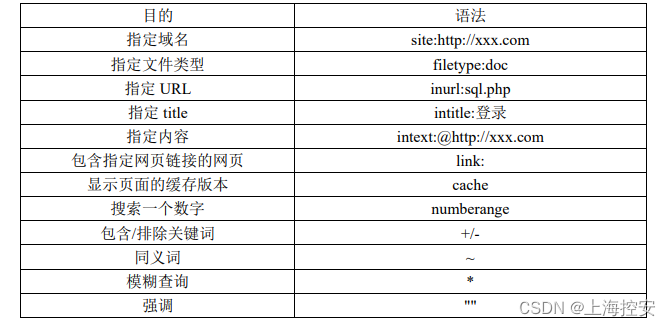

产线安全现状

工业控制系统是支撑国民经济的重要设施,是工业领域的神经中枢。现在工业控制系统已经广泛应用于电力、通信、化工、交通、航天等工业领域,支撑起国计民生的关键基础设施。

随着传统的工业转型,数字化、网络化和智能化的工业控制系统逐渐接入互联网,病毒、木马、蠕虫、僵尸网络等常见威胁也威胁到工业控制系统的安全。近几年,勒索病毒的出现,在企业损失大量数据的情形下,也对企业造成了不可估量的经济损失。

目前,企业会在工业控制系统的外围建立防火墙、入侵检测系统、入侵防御系统等技术控制手段,同时也会采用不必要的设备不连接网络;需要更新设备图纸资料时,中间传输设备多层管控,包括设置专用设备、设备病毒扫描查杀等行政控制手段。多种控制方式之下,狡猾的攻击者仍旧能够绕过重重防护措施,攻击工控机和机台,侵害企业利益。

产线安全需求

针对专用的生产设备,企业为了使业务持续运行,更多的选择外围的控制措施,对于工控机和机台等终端设备,反而不会进行保护。

首先,专用设备的系统不同于普通的操作系统,无法安装常规的杀毒软件。

其次,杀毒软件可能会影响到系统内业务系统的正常运行,针对不联网的设备,杀毒软件的病毒库也无法做到实时更新,无法应对新型病毒。

再者,生产设备上业务系统的更新,尤其是供应商的远程更新,也存在有一定的风险。供应商通过网络连接到企业内部网络,该网络通道不仅仅可供供应商连接,攻击者也会通过该网络通道进行攻击。脆弱的工控机和机台设备直接暴露在网络上,安全难以保障。

解决方案

针对工业控制系统的终端安全防护,深信达推出CBS赛博锁工控安全防护系统。

深信达CBS赛博锁工控安全防护系统是从保护数据角度出发,通过对操作系统镜像快照,从镜像快照中提取工作场景、业务数据访问行为、业务场景等,建立安全容器,对主机操作系统和业务程序进行签名加固,对数据的访问进行验证审计,杜绝非法数据使用,以不变应万变的白名单模式,对操作系统和数据进行保护,杜绝勒索病毒以及其他病毒、黑客的攻击行为。

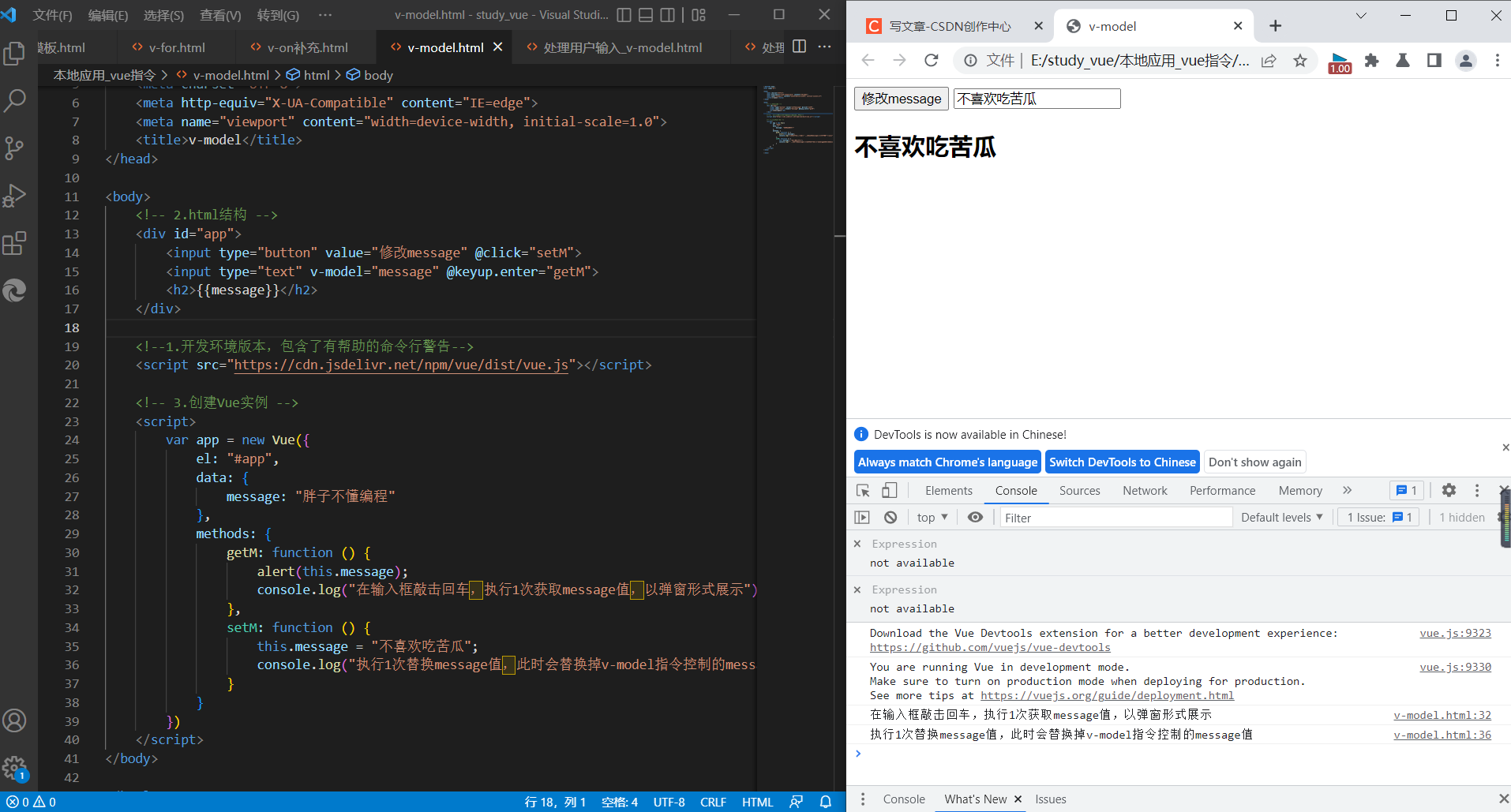

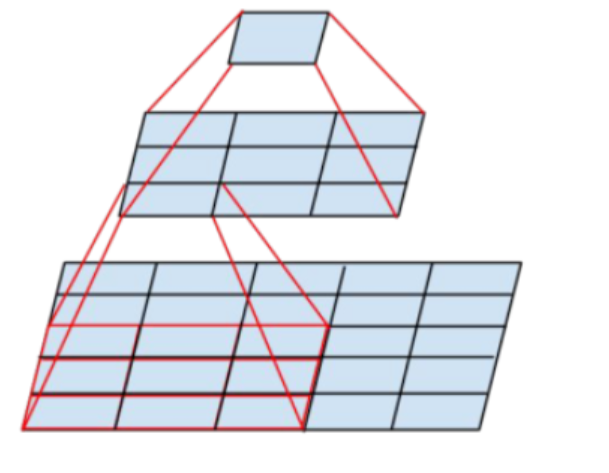

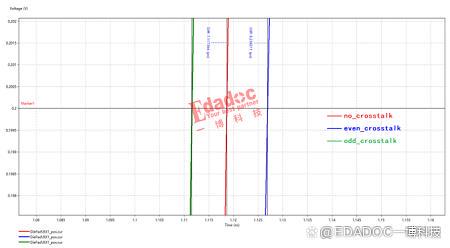

CBS赛博锁工控安全防护模块示意图

CBS赛博锁主机加固解决方案颠覆了传统安全防御理念。即使在丢失了系统管理员权限后,仍能进行有效防御,确保数据及业务系统的安全,从而实现最后一米的防御机制。

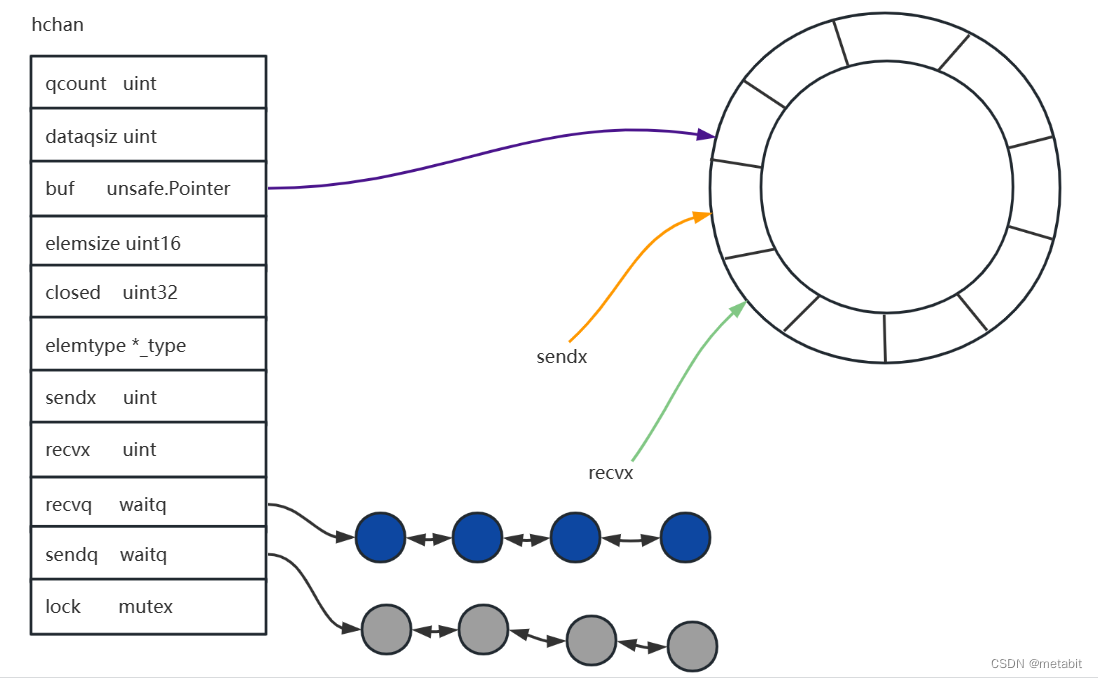

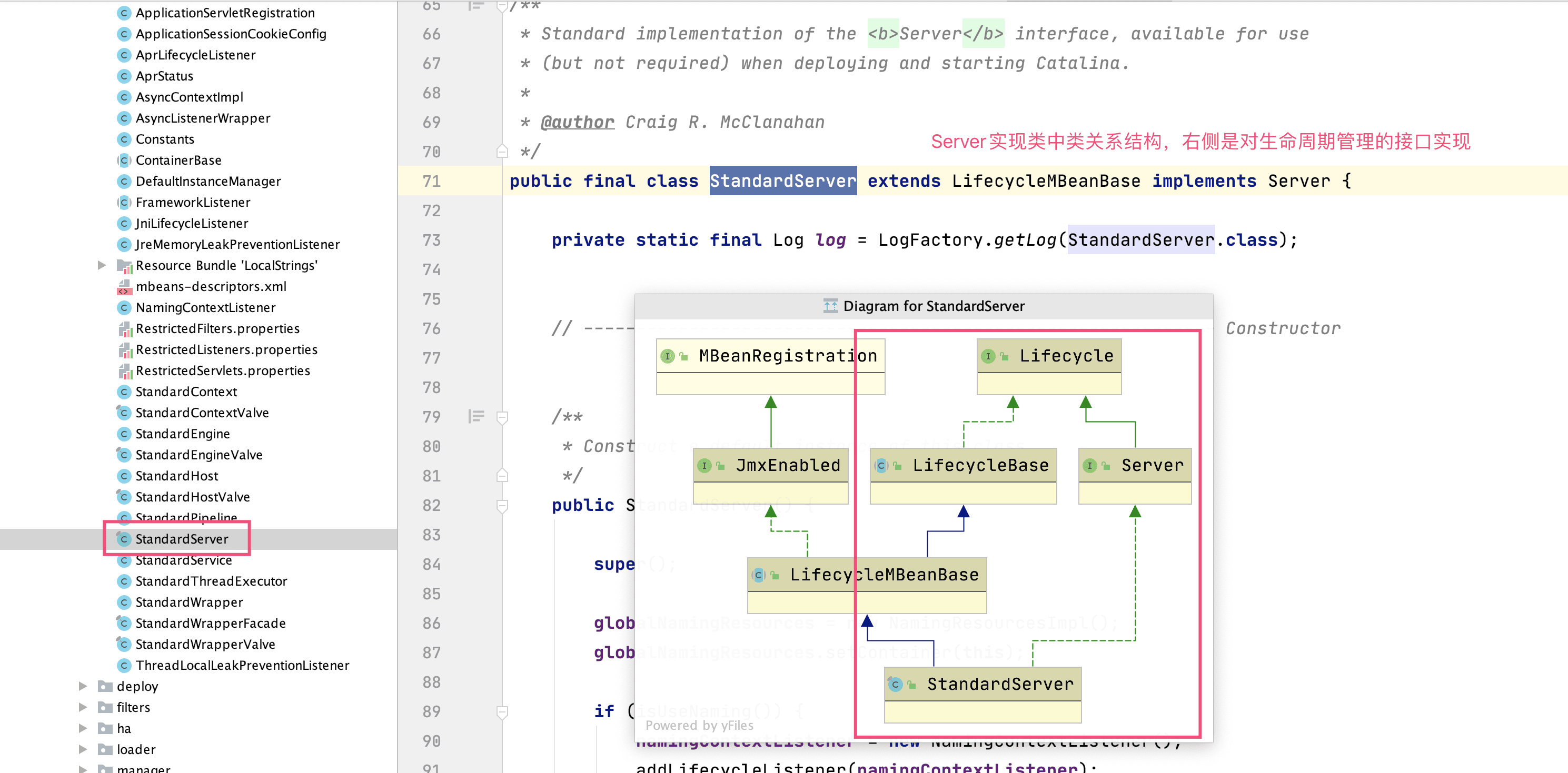

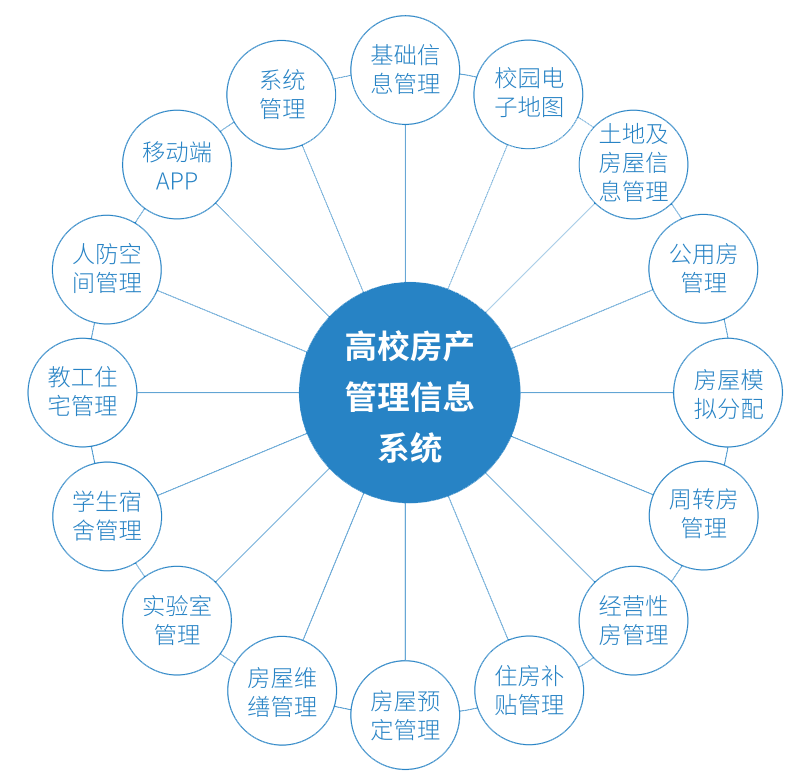

CBS赛博锁主机加固系统分为管理控制中心,服务器加固模块(CBS-S),员工终端和产线设备终端加固模块(CBS-C)三部分。系统架构图如下:

CBS赛博锁系统架构图

管理控制中心对整个系统的防护策略进行管理,并可实时查看各防范引擎的日志和风险追朔。

CBS-S是针对业务服务器进行加固的模块,对业务服务器进行最后一米安全防护,保证服务器不被病毒和黑客骚扰。

CBS-C是根据员工终端和产线主机的特性,分别进行针对性病毒防入侵和数据保护加固。

产品介绍

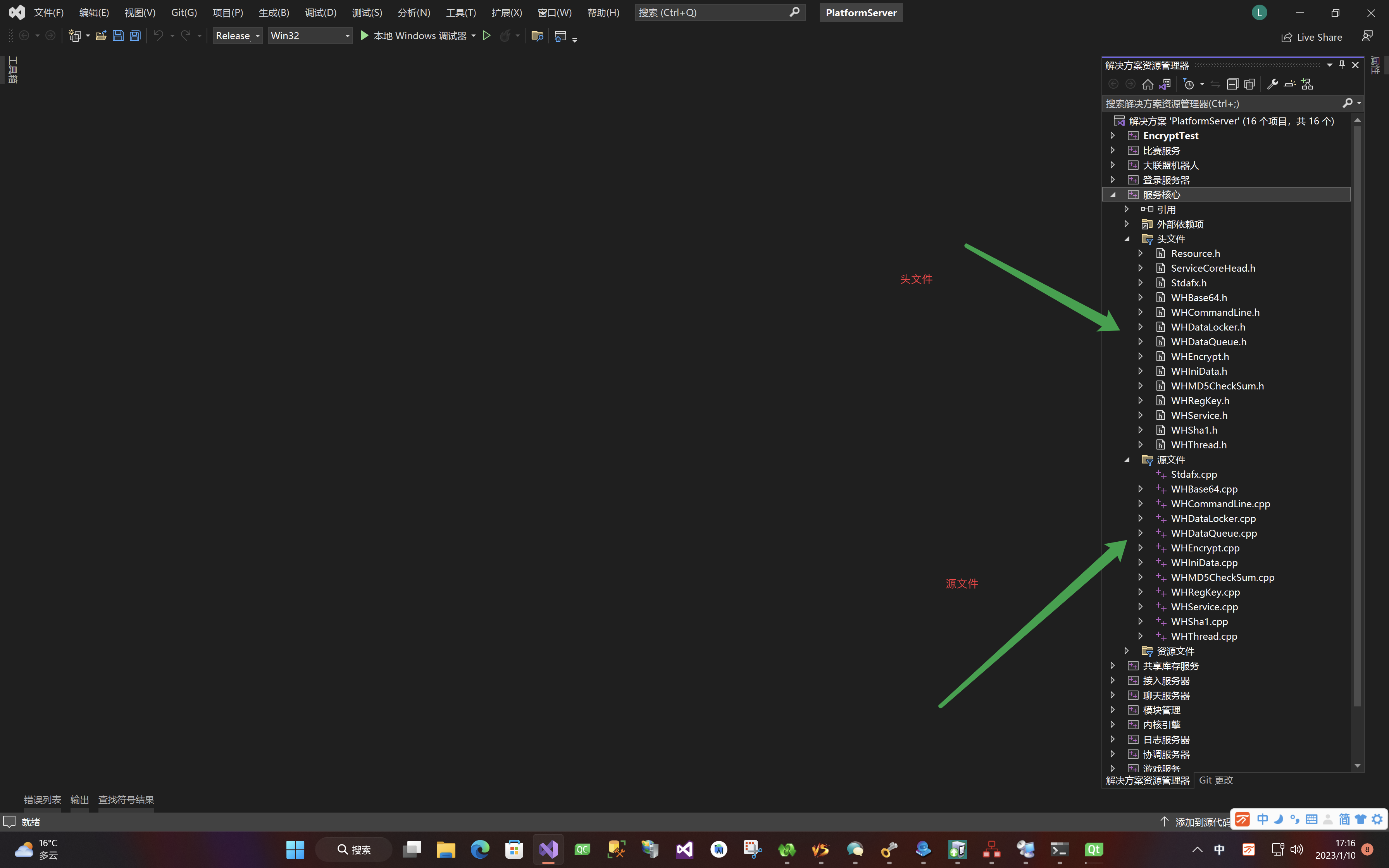

CBS-S服务器加固

CBS-S服务器主机加固模块主要是通过系统加固快照技术,智能提取业务场景和相关特征,建立安全容器,容器内实现程序可信、场景白名单、文件保护、数据库保护四个防御模型,并通过灵活的策略调配,实现安全防护。各功能模块既能相互独立使用,也可以结合起来实现多层的安全防护。

1)可信系统

通过独有的内核级签名校验技术, 对操作系统内核以及系统应用做签名认证,实现未经签名的进程或签名不一致的进程(伪造进程)无法运行,杜绝病毒,木马的运行,确保OS层安全。

2)场景白名单

用于限制进程的启动。通过白名单机制限制当前场景下允许执行的进程。

使用场景: 在已稳定运行且安全的业务服务器上,可以通过该机制配置白名单策略(只放业务逻辑用到的进程),从而将服务器及数据被破坏的风险降至最低。

3)文件防护

根据最小化权限原理设计,对磁盘卷、目录、文件逐次进行深层防护,只允许指定的应用程序读/写指定的文件,确保文件层安全,如果发现数据文件变更行为立即进行拦截并向管理控制中心报警。

4)数据库防护

对数据库进行三个维度的防护:

首先对数据库存储文件进行访问控制保护,只允许数据库服务程序访问数据库实体文件;其次,对数据库服务监听的端口进行保护,只允许业务应用才能连接该端口,禁止非信任程序连接该端口;最后,对连接数据库的业务SQL语句进行解析过滤,拦截风险SQL语句。

CBS-S服务器加固的使用场景:

对于Web服务器,可以将网页所在的敏感数据所在目录保护起来,只放开对应的web服务进程访问,即使黑客登陆到服务器上也无法访问或修改敏感数据。同时对网页数据文件开启监控,进一步防止被篡改的可能性。如果网页是动态的,需要对数据库进行读写保护,实现网页防篡改功能。

对于文件服务器,通过策略设定,对于指定格式的文件(如.docx、.pptx等文档格式文件、dwg等图纸格式文件)进行进程访问验证控制,只允许合法的安全进程访问,禁止陌生的不安全进程使用。这样即使主机有病毒木马,数据一样安全,可以有效杜绝勒索病毒篡改数据、加密文件等行为。

CBS-C终端加固

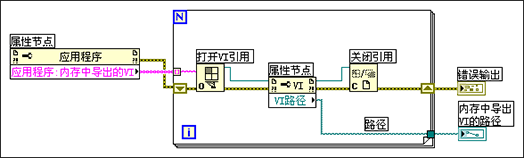

CBS-C是针对员工办公终端和产线管理电脑特点而设计的加固模块,利用快照技术建立安全容器,通过容器内的程序可信和文件保护两个功能模块实现数据安全。

1)程序可信

对操作系统进行加固,只允许安全信任的程序运行。通过独有的内核级签名校验技术, 对操作系统内核以及系统应用做签名认证,实现未经签名的进程和可执行模块一律不能运行或加载,从根源上杜绝病毒,木马的运行,确保操作系统和程序安全。

2)文件保护

通过内核级驱动程序,对指定格式的文件,如docx、pptx、pdf,dwg,产线执行命令文本等,进行绑定可信进程保护,在不影响上述文件正常使用前提下,杜绝非法程序访问这些数据,彻底实现勒索病毒防范。

程序可信和文件保护搭配后,实现二层防护:第一层,不让病毒进来,即使进来也无法运行。第二层,即使能运行,也无法篡改数据,数据是安全的。