密码管理器或密钥管理员是一类用于生成、检索、保存及管理复杂密码、数字签名的措施,可以由硬件或软件实现。因此,密码管理器一般也称作密码管理软件。

复杂密码的生成一般按需要以随机算法产生,而密码数据则保存于一个以密码、数字签名等方式加密的数据库内。它的作用类似于钥匙圈,方便个人或企业组织集中管理密码、数字签名等身份管理要素。

近日,“云密码管理软件LastPass数据泄露引发全球恐慌”事件在业内引起了广泛关注。

12月23日,密码管理器厂商LastPass透露其云存储设施遭黑客入侵,大量客户保险库敏感数据疑遭泄露。这是LastPass自2022年年初以来披露的第二起安全事件,此前该公司曾在8月份确认黑客使用泄露的开发人员账号访问了其开发环境。

根据LastPass的最新通告,最新泄露事件中攻击者使用的正是8月份从其开发人员环境中窃取的“云存储访问密钥和双存储容器解密密钥”访问了Lastpass的云存储设施。

为什么LastPass的数据泄露安全事件,会引发全球恐慌呢?

Lastpass是一个知名在线密码管理器和页面过滤器。据了解,LastPass在全球拥有超过3300万个人用户和10万家企业用户,其用户数据大规模泄露引发了全球性恐慌,甚至波及其他密码管理器产品的用户。

据LastPass首席执行官Karim Toubba表示,攻击者非法访问了用户的基本帐户信息和相关元数据信息。包括公司名称、最终用户名称、账单地址、电子邮件地址、电话号码以及客户访问LastPass服务的IP地址。(编者:此部分信息为明文未加密)

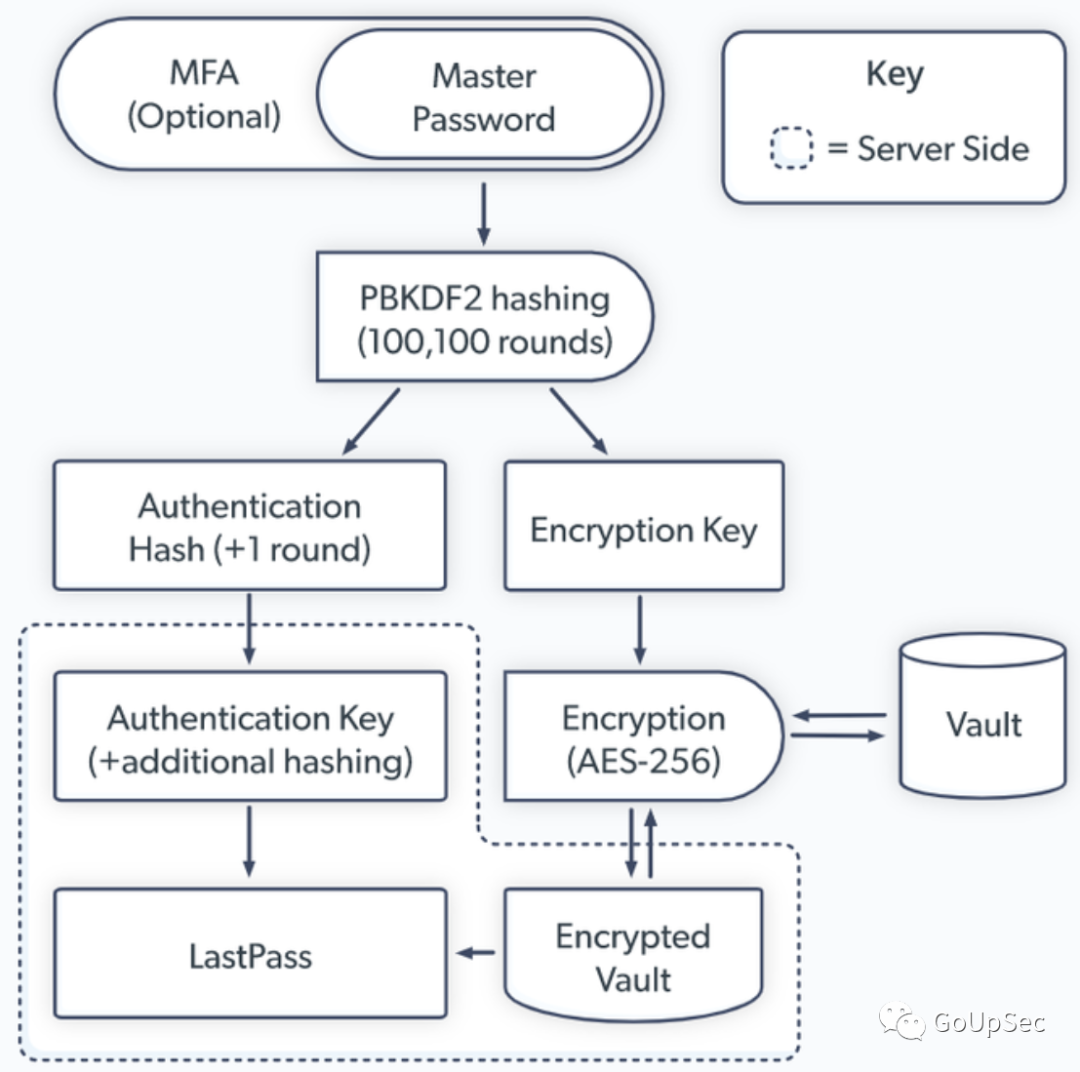

而且,攻击者还从加密存储容器中复制了客户保险库数据的备份,保险库数据以专有的二进制格式存储,其中包含未加密的数据,例如网站URL,以及完全加密的敏感字段,例如网站用户名和密码,安全注释和表单填写的数据。(下图虚线部分)

虽然Karim依旧强调,在没有用户本地存储的唯一加密秘钥的情况下无法解密密码,但他也依旧提醒用户,黑客可能会使用暴力穷举、钓鱼网站等方式获取主密码。因此,如果用户曾经、或是现在仍在使用LastPass,那么最好更改下密码,以确保安全。

同时,虽然LastPass宣称泄露的是加密后的用户数据库,黑客破解很困难。但慢雾科技创始人余弦认为用户面临的风险依然很高。他在推特上建议LastPass的企业用户立刻更改在该密码管理器中存储过的账户密码。

另外,余弦还表示,虽然之前推荐了1Password和Bitwarden,但不排除二者将来也有可能发生类似的数据泄露安全事故,因此密码管理器用户应该提高警惕,时刻做好响应的准备。

目前,密码管理器/软件基本分为在线云同步版、本地版。其中,LastPass就是云密码管理软件。但本地版(本地密码管理软件)也不意味完全安全,例如,2021年,澳大利亚企业级密码管理器Passwordstate的开发厂商Click Studios发布警告称,有攻击者破坏了这款应用程序的更新机制,成功入侵其内部网络后以供应链攻击的形式大肆传播恶意软件。

据了解,Passwordstate是一款支持本地部署的密码管理解决方案,类似1Password,在全球赢得了29000家企业与超过37万名安全/IT专业人士的青睐。在其客户名单中,有不少还是财富五百强成员,具体涵盖政府、国防、金融、航空航天、零售、汽车、医疗保健、法律与媒体等等。

不管是云密码管理软件,还是本地密码管理软件,使用密码管理器或许都存在这样的安全风险:

所有敏感数据集中在一处,就如“将鸡蛋放在一个篮子里”。如果发生数据泄露,可能需要耗费大量时间来阻断所有支付选项,并更改所有账户的密码,而这些时间足够攻击者造成重大破坏。

备份并非总是可行。如果服务器出现故障,用户将唯一的希望寄托在提供商身上,期待他们已经制作了备份副本;如果用户将存储库在一台设备上保持离线状态,这种风险会成倍增加。同样地,将自己的备份保存在未受保护的磁盘驱动器或保护不佳的云服务上也无济于事。

并非所有设备都足够安全。黑客利用相同的漏洞便能在一次攻击中获取用户的所有登录信息。如果用户设备感染了恶意软件,密码管理器也可能会被黑。在这种情况下,用户输入主密码会被记录下来,从而使网络犯罪分子获得对存储数据的完全访问权限。这就是密码管理器用户应该首先投资保护他们所有的设备以降低风险的原因所在。

不使用生物特征认证。生物识别身份验证是增加额外安全防护层的好方法。如果用户将密码管理器配置为请求指纹或面部扫描,那么有人侵入存储库的机会就会变得非常渺茫。而且,触摸指纹扫描仪也比输入主密码容易得多。

不要使用具有较弱加密功能的密码管理器。如果一款密码管理器具有较弱的加密功能,提供的功能很少,并且用户反馈很差的话,就不应该再使用它。

忘记主密码。在用户是唯一知道主密码的人,同时密码管理器没有重置功能的情况下,可能需要逐个恢复每个登录。或者,可以将主密码(或提示)存储在某个物理上安全的地方,例如保险箱。

那么,有什么办法能预防密码管理器的安全风险呢?

据GoUpSec咨询多位安全专家后,总结了密码管理器个人用户的六大风险预防与缓解建议,如下:

1. 如果可能,只用开源且不能上传服务器的密码管理器,或者关闭云同步功能(例如仅使用1Password的本地同步功能),避免使用浏览器插件等“方便的密码管理器扩展功能”。该方法虽然会牺牲一些(团队管理)功能和便利性,但是对于个人用户来说,安全性更好。

2. 设置一个足够强大和独特的主密码(Master Password),并且单独(物理)记录和存放,不可以任何格式(包括图片)存储在任何联网设备中。

3. 在密码管理器中不要在明文区域存储敏感信息。

4. 给密码管理器中存储的密码“加盐”(密码的一部分片段为密写或者用符号代替的子密码,子密码独立于密码管理器记录和存储)。

5. 开启密码管理器的多因素认证,并且使用硬件密钥或APP认证程序等认证因素而不是短信密码。

6. 面对类似LastPass的用户数据泄露事件,请立刻更改所有存储在密码管理器中的账户密码,并遵循以上安全建议。

![[ins 2022] 针对已见和未见群体的群体推荐中的贝叶斯归纳学习](https://img-blog.csdnimg.cn/img_convert/cb39c564d59d5b69d21660db8aadd50a.jpeg)