【第二次】21级计科计算机组成原理课外练习

- 一、单选题

- 二、填空题

一、单选题

2-1 设计算机字长 8位,设x = -10, [x]补 为 ( )

A.F0H

B.E6H

C.FAH

D.F6H

2-2 对字长为8位的二进制代码10110110,下列说法错误的是()。

A.如果代码为无符号数,则其十进制真值为+182

B.如果代码为原码数,则其十进制真值为-54

C.如果代码为标准移码数,则其十进制真值为+54

D.如果代码为补码数,则其十进制真值为-73

2-3 十进制数-128的8位补码表示是()。

A.10000000B

B.10000001B

C.11111111B

D.11000000B

2-4 计算机操作的最小单位时间是( )。

A.CPU cycle

B.instruction cycle

C.clock cycle

D.bus cycle

2-5 下列( )属于应用软件。

A.WPS

B.Compiler

C.Linker

D.Operating System

2-6 执行最快的语言是( )。

A.C语言

B.BASIC语言

C.汇编语言

D.机器语言

2-7 设寄存器位数为8位,机器数采用补码形式(含1位符号位)。对应于十进制-101,寄存器内容为( )。

A.A7H

B.9BH

C.E5H

D.DAH

2-8 设寄存器位数为8位,机器数采用补码形式(含1位符号位)。对应于十进制-38,寄存器内容为( )。

A.A7H

B.9BH

C.E5H

D.DAH

2-9 对真值0表示形式不唯一的机器数是( )。

A.反码

B.补码

C.移码

D.其他答案都不对

2-10 若机器字长8位,设寄存器内容为0xFF,若它等于-127,则为( )。

A.原码

B.补码

C.反码

D.移码

2-11 若机器字长8位,设寄存器内容为0xFF,若它等于-1,则为( )。

A.原码

B.补码

C.反码

D.移码

2-12 第一代计算机采用的硬件技术为( )。

A.大规模集成电路

B.中小规模集成电路

C.晶体管

D.电子管

2-13 冯.诺依曼结构计算机基本思想的叙述中,错误的是( )。

A.程序的功能都通过中央处理器执行指令实现

B.指令和数据都用二进制数表示,形式上无差别

C.指令按地址访问,数据都在指令中直接给出

D.程序执行前,指令和数据需预先存放在存储器中

2-14 下面缩写中被称为每秒百万条指令的是( )。

A.CPI

B.IPC

C.MIPS

D.MFLOPS

2-15 用于描述浮点数操作速度指标的是( )。

A.MIPS

B.CPI

C.IPC

D.MFLOPS

2-16 下列选项中可以引起程序执行速度越来越快的是( )。

A.时钟频率越来越低

B.CPI越来越小

C.程序指令条数越来越多

D.IPC越来越小

2-17 主频为1GHz的CPU的时钟周期为( )。

A.1ms

B.10μs

C.1ns

D.1μs

2-18 用来存放程序和数据的设备是( )。

A.运算器

B.控制器

C.输入设备

D.存储器

2-19 按照IEEE754标准的机器码中阶码E为1000 0111B,则e为( )。

A.4

B.8

C.7

D.135

2-20 主频为1MHz的CPU的时钟周期为( )。

A.1ms

B.10μs

C.1ns

D.1μs

2-21 在所有由2个“1”和6个“0”组成的8位二进制整数中,若该整数表示补码,则最小的数和最大的数真值分别是( )。

A.-127和96

B.-64和65

C.-127和65

D.-64和96

2-22 运算器的核心部件是( )。

A.算术逻辑单元

B.多路选择器

C.通用寄存器

D.输出三态门

2-23 在计算机的硬件系统中,运算器和控制器合称为( )。

A.CPU

B.主机

C.寄存器

D.外设

2-24 将一个十进制数x=-16384表示成补码时,至少采用( )为二进制代码表示。

A.12

B.13

C.14

D.15

2-25 一个C 语言程序在一台 32 位机器上运行。程序中定义了三个变量x、y 和 z,其中x 和z 为int 型,y 为short 型。当x=125,y=-6 时,执行赋值语句 z=x+y 后,x、y 和 z 的值分别是( ) 。

A.x=0000007DH,y=FFFCH,z=00000077H

B.x=0000007DH,y=FFFCH,z=FFFF0077H

C.x=0000007DH,y=FFFAH,z=00000077H

D.x=0000007DH,y=FFFAH,z=FFFF0077H

2-26 -1029的16位补码用十六进制表示为______。

A.0405H

B.7BFBH

C.8405H

D.FBFBH

2-27 若 short 型变量 x = -8190,则 x 的机器数是:

A.E002H

B.E001H

C.9FFFH

D.9FFEH

二、填空题

4-1 将一个十进制数-143表示成补码时,至少应采用多少 9 位二进制数。

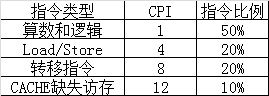

4-2 某计算机主频为1GHZ,在其上运行的目标代码包含

2

∗

1

0

5

2∗10^5

2∗105 条指令,分4类,各类指令所占比例及CPI如下表所示,计算该程序的 CPI= 4.1 , MIPS= 243.9 (结果均精确到小数点后1位)

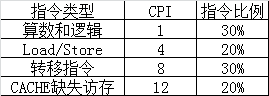

4-3 某计算机主频为1GHZ,在其上运行的目标代码包含

2

∗

1

0

5

2∗10^5

2∗105 条指令,分4类,各类指令所占比例及CPI如下表所示,计算该程序的 CPI= 5.9 , MIPS= 169.5 (结果均精确到小数点后1位)

4-4 若机器字长为8位,

(1)[x]原=11001100,那么[x]补= 10110100 (填写二进制数);

(2)[y]补=10110100,那么[-y]补= 01001100 (填写二进制数);

(3)z= -0x7B,那么[z]补=0x 85 (填写十六进制数)

4-5 某计算机主频为1.4GHz,其指令分为4类,

指令A所占比例为50%,其CPI为4,

指令B所占比例为20%,CPI为5,

指令C所占比例为10%,CPI为6,

指令D所占比例为20%,CPI为7,

则该机的MIPS数是 280

4-6 某计算机主频为1.5GHz,其指令分为4类,

指令A所占比例为50%,其CPI为5,

指令B所占比例为20%,CPI为6,

指令C所占比例为10%,CPI为7,

指令D所占比例为20%,CPI为8,

则该机的MIPS数是 250

4-7 假定基准程序A在某计算机上的运行时间为101秒,其中90秒为CPU时间,其余为I/O时间。若CPU速度提高80%,I/O速度不变,则运行基准程序A耗费的时间是 61 秒

4-8 假定基准程序A在某计算机上的运行时间为130秒,其中120秒为CPU时间,其余为I/O时间。若CPU速度提高50%,I/O速度不变,则运行基准程序A耗费的时间是 90 秒

4-9 假定计算机M1和M2具有相同的指令集体系结构(ISA),主频分别为2GHz和1.5GHz。在M1和M2上运行某基准程序P,平均CPI分别为1.6和1.5,则程序P在M1和M2上运行时间的比值是 0.8 (填数字,精确到小数点后一位)

4-10 假定计算机M1和M2具有相同的指令集体系结构(ISA),主频分别为4GHz和3GHz。在M1和M2上运行某基准程序P,平均CPI分别为2和1.25,则程序P在M1和M2上运行时间的比值是 1.2 (填数字,精确到小数点后一位)

4-11 将下面十进制分数(−131/64)表示成IEEE754格式的32位浮点数十六进制存储形式。

思路:先观察分母,因分母刚好是2的幂次,因此直接将该分数采用二进制数的形式进行描述,切记不可直接计算成小数-0.XXXXXX。

步骤:

(1)将分子131用二进制形式表示:作为小数的整数部分,二进制结果为 10000011。

(2)将分母(1/64)用2的幂次来表示:即 1/64 =2^ -6。(限填阿拉伯数字)

(3)为了将分子131的二进制数规格化,即转化成1.M的形式:分子的小数点必须向左移动 7位,分母的大小也要随之变动。

(4)现在可以得到IEEE754格式的三部分,阶符S,阶码E,以及尾域M。其中,阶码E=e+ 127(限填十进制数)

(5)将S、E、M转成二进制数并进行合码,最后得到IEEE754格式的32位浮点数二进制存储形式。其中,尾域M占据 23 位的数据宽度。(限填十进制数)

(6)为了简写方便,我们常采用十六进制数计数,因此最后的结果用十六进制的形式可表示为0x c0030000。(注意:十六进制的字母全部用小写或者大写表示,注意补足所有位)

(7)做完之后,务必要检查,阶码E是占 8 位的数据宽度。若计算出的阶码E不足这么多位,需要用“0”补足,并且阶码的最高位隐含了阶符。