6设计指令流水线-3【FPGA模型机课程设计】

- 前言

- 推荐

- 6设计指令流水线-3

- 安排

- 测试与结果

- 指令流水线理论

- MIPS的一种简单实现

- 基本的MIPS流水线

- 指令流水线实现

- MIPS五段流水CPU设计

- 基于单周期CPU的流水线设计

- 乘除流水线的设计

- 原子流水线的设计

- 代码设计

- EX_Mem

- 附录

- 0 框架

- 最后

前言

2023-5-25 09:25:05

以下内容源自《【FPGA模型机课程设计】》

仅供学习交流使用

推荐

0集中实践环节计划书【FPGA模型机课程设计】

6设计指令流水线-1【FPGA模型机课程设计】

6设计指令流水线-3

安排

第二周周一:

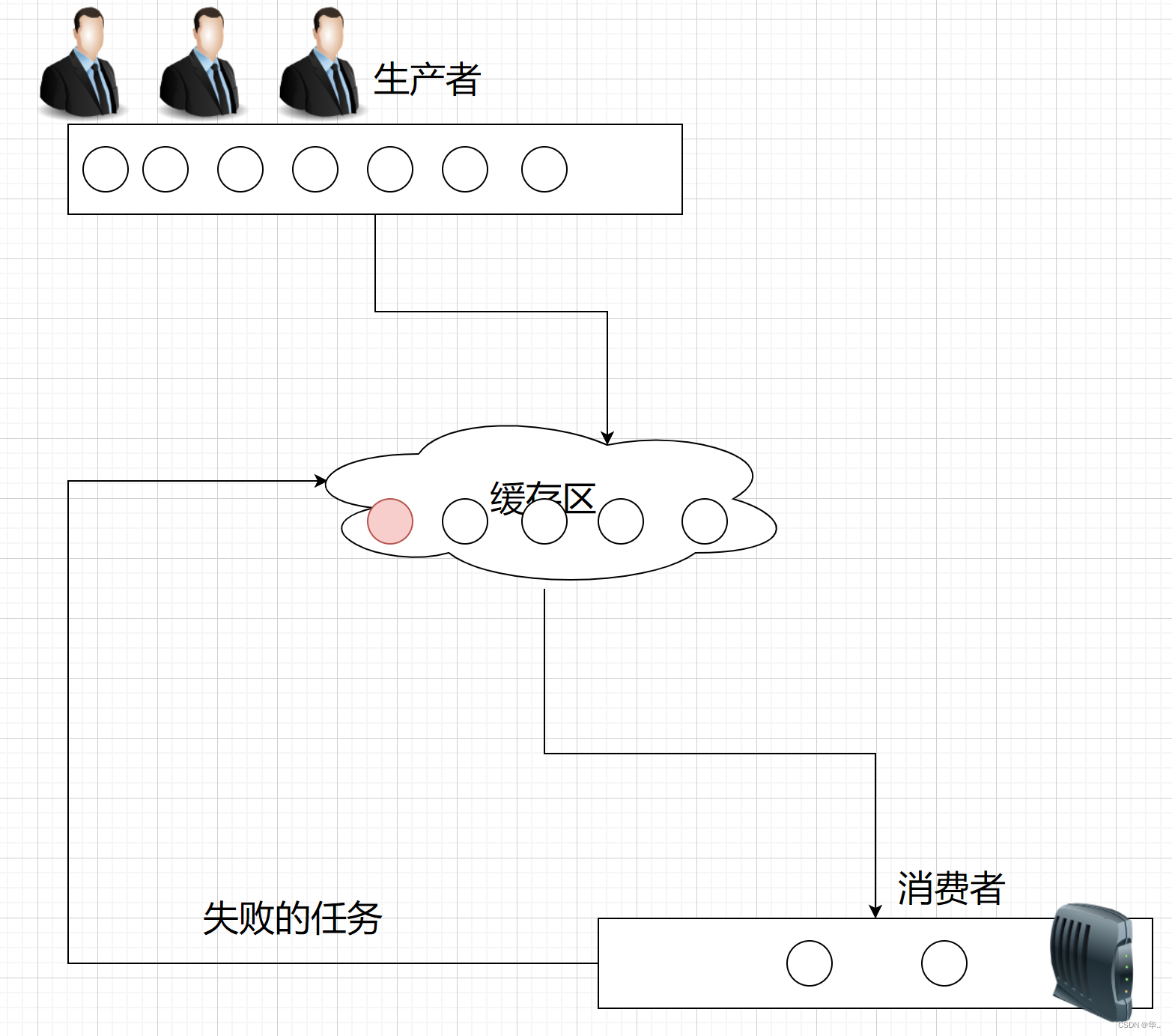

设计指令流水线,按照指令周期不同阶段进行划分,实现指令基本流水处理功能。注意数据相关冲突的解决。编写机器指令程序,对指令逐一进行测试,可以使用原有的测试程序,但检测结果时需注意功能和时序的对应关系。

上篇只是实现了基本的流水线的功能

此篇实现了乘除原子相关流水线

测试与结果

对比与单周期CPU的乘除结果

流水CPU的乘除结果

指令流水线理论

MIPS的一种简单实现

MIPS的一种简单实现

主要理解MIPS的五个功能段的作用

基本的MIPS流水线

基本的MIPS流水线

主要理解MIPS的数据通路

各个功能段怎么传递数据

指令流水线实现

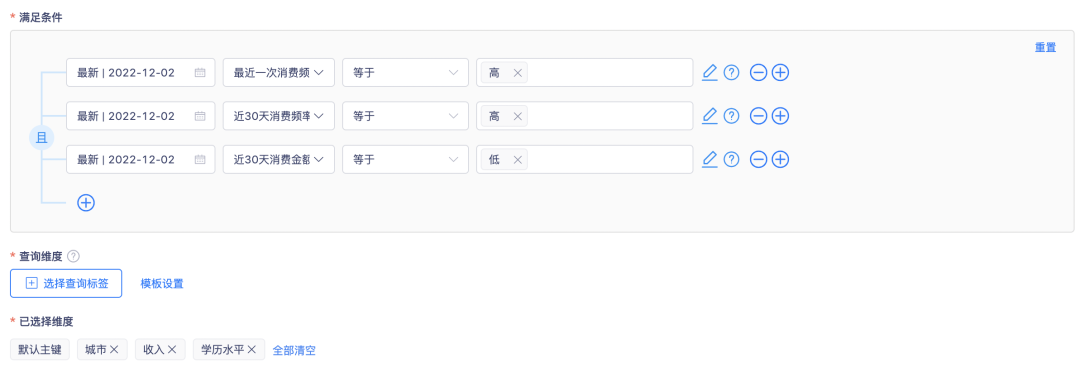

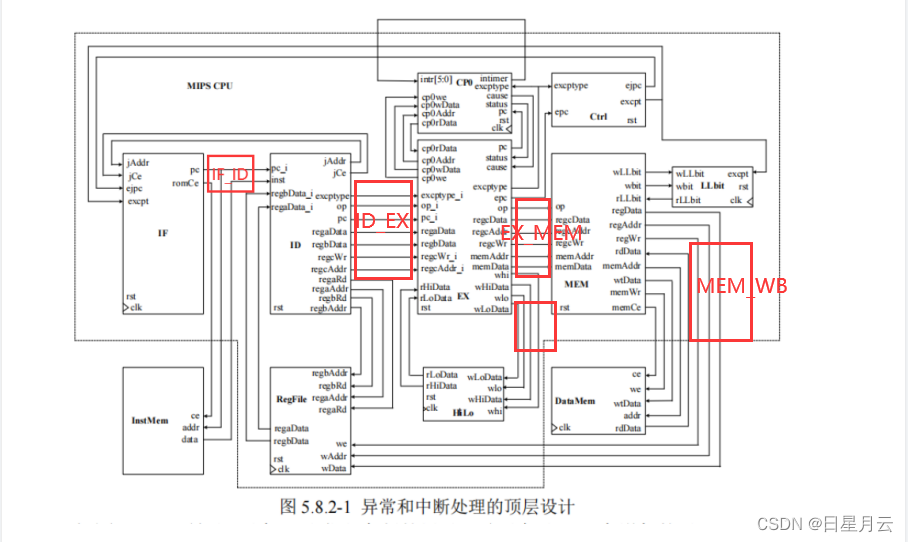

MIPS五段流水CPU设计

MIPS五段流水CPU设计

基于单周期CPU的流水线设计

基于单周期CPU的流水线设计

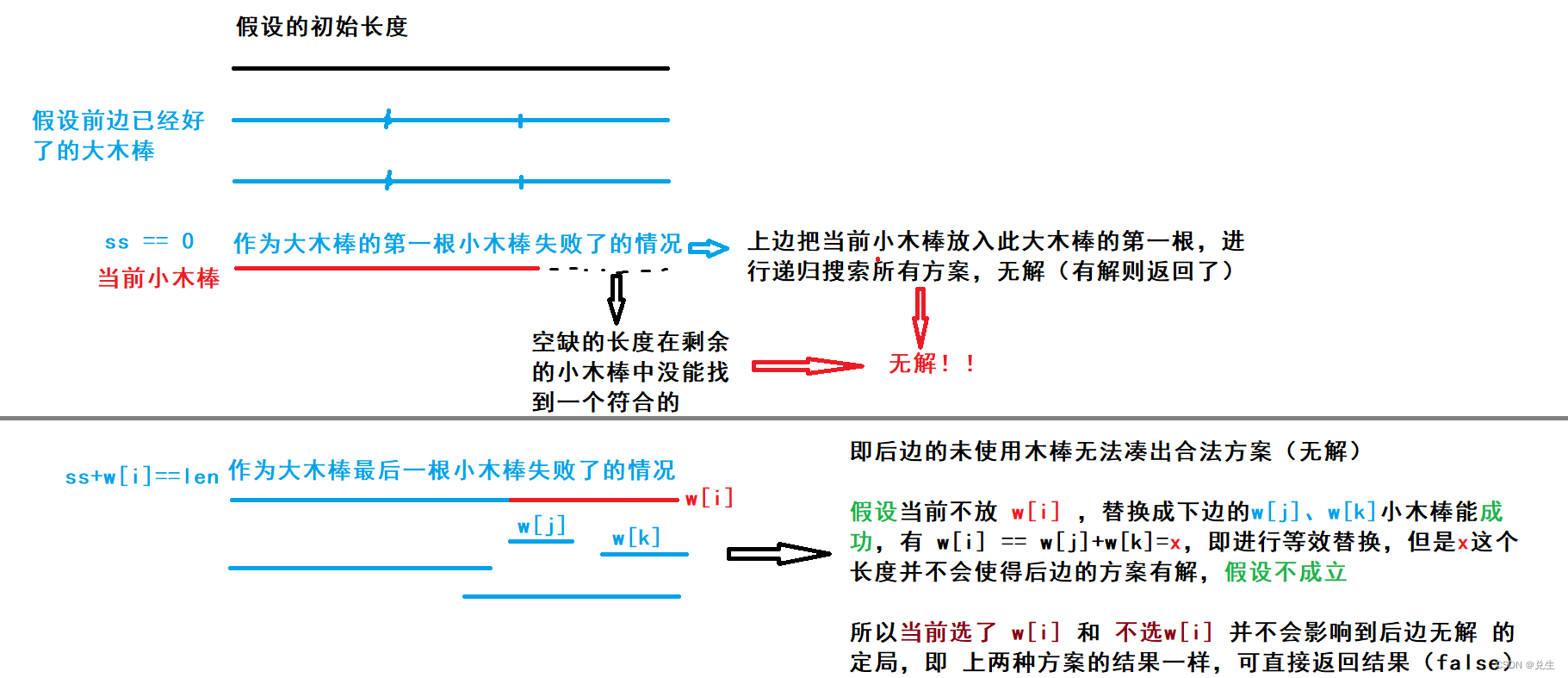

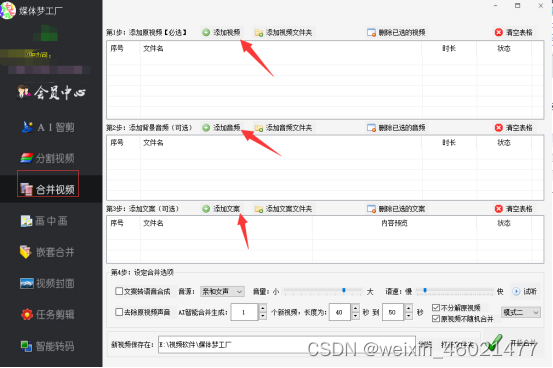

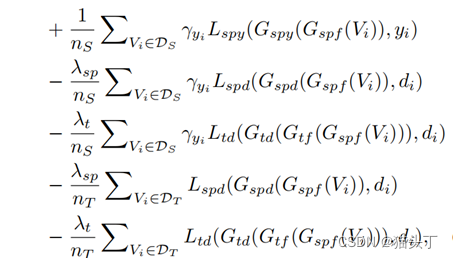

乘除流水线的设计

需要使用EX_Mem连接EX和HiLo寄存器

原子流水线的设计

需要使用Mem_WB连接Mem和LLbit寄存器

代码设计

EX_Mem

附录

0 框架

顶层设计