前言

Kali Linux是一种流行的渗透测试和网络安全工具,广泛用于测试和评估网络系统和应用程序的安全性。下面是一个简单的Kali Linux使用教程(Kali使用教程中需要学习的知识点),旨在帮助初学者了解如何使用Kali Linux进行渗透测试和网络安全工作。

1.Linux基础知识

- 命令行界面的基础知识

- 文件系统和目录结构

- Linux用户和权限

- 常用的Linux命令

- 脚本编写

2.Kali Linux的安装和配置

- Kali Linux的下载和安装

- Kali Linux的配置

- 安装和配置Kali Linux的工具

3.命令行界面的使用

- 常用的命令行界面工具

- 命令行界面的技巧和窍门

- 命令行界面的调试和故障排除

4.Kali Linux的工具栏

- 工具栏的基本功能

- 工具栏的高级功能

- 定制工具栏

5.学习常用的渗透测试工具

- Nmap

- Metasploit

- Wireshark

- Sqlmap

- John the Ripper

- Aircrack-ng

6.学习网络扫描和漏洞评估

- 网络扫描的基础知识

- 网络扫描工具的使用

- 漏洞评估的基础知识

- 漏洞评估工具的使用

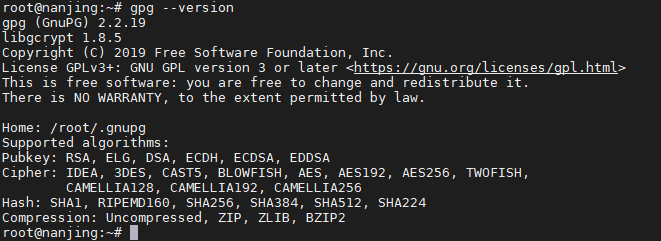

7.学习密码破解和脚本编写

- 密码破解的基础知识

- 密码破解工具的使用

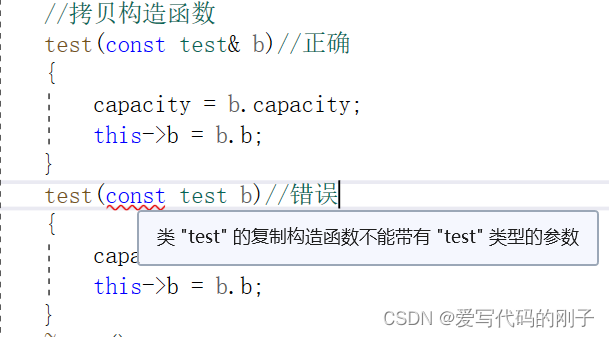

- 脚本编写的基础知识

- 脚本编写工具的使用

8.学习无线网络渗透测试

- 无线网络渗透测试的基础知识

- 无线网络渗透测试工具的使用

- 无线网络攻击的防御措施

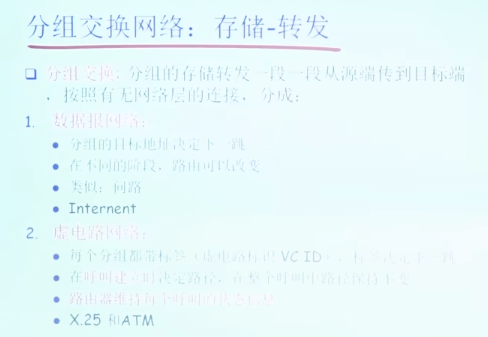

9.学习网络协议

- TCP/IP协议的基础知识

- HTTP协议的基础知识

- HTTPS协议的基础知识

- DNS协议的基础知识

- SMTP协议的基础知识

10.学习漏洞评估和利用

- 漏洞评估的基础知识

- 漏洞利用的基础知识

- 漏洞利用工具的使用

- 漏洞利用的实战案例分析

11.学习社会工程学

- 社会工程学的基础知识

- 社会工程学攻击技术的使用

- 社会工程学攻击的实战案例分析

- 社会工程学攻击的防御措施

12.加强网络安全

- 数据加密和备份

- 强密码和多因素身份

13.逆向工程和漏洞分析

- 汇编语言的基础知识

- 反汇编工具的使用

- 静态分析工具的使用

- 动态分析工具的使用

- 漏洞分析的基础知识

- 漏洞挖掘工具的使用

- 漏洞利用的实战案例分析

14.移动设备渗透测试

- 移动设备的基础知识

- 移动设备渗透测试的基础知识

- 移动设备渗透测试工具的使用

- 移动应用程序渗透测试的基础知识

- 移动应用程序渗透测试工具的使用

- 移动设备渗透测试的实战案例分析

15.物理安全测试

- 物理安全的基础知识

- 物理安全测试的基础知识

- 物理安全测试工具的使用

- 物理入侵测试的基础知识

- 物理入侵测试工具的使用

- 物理安全测试的实战案例分析

推荐的书籍和网站:

书籍:

- 《Kali Linux渗透测试教程》(作者:伊万·鲁克)

- 《Kali Linux网络扫描指南》(作者:阿比·海耶斯)

- 《Kali Linux Web渗透测试指南》(作者:Lee Allen、Tedi Heriyanto)

- 《Kali Linux无线渗透测试指南》(作者:Vivek Ramachandran)

- 《Kali Linux社会工程学指南》(作者:Christopher Hadnagy)

这些书籍都是经典的Kali渗透测试指南,可以帮助读者系统性地学习Kali渗透测试的各个方面,包括网络扫描、Web渗透测试、无线渗透测试、社会工程学等。

网站:

- Kali官方网站:https://www.kali.org/

- Offensive Security官方网站:https://www.offensive-security.com/

- Metasploit官方网站:https://www.metasploit.com/

- Exploit-DB漏洞库:https://www.exploit-db.com/

- VulnHub漏洞虚拟机平台:https://www.vulnhub.com/

这些网站都是与Kali渗透测试密切相关的网站,其中Kali官方网站和Offensive Security官方网站提供了大量的教程和资源,Metasploit官方网站是Metasploit框架的官方网站,Exploit-DB漏洞库是漏洞利用方面的重要资源,VulnHub漏洞虚拟机平台则提供了大量的渗透测试实验环境。

Kali渗透人入门学习笔记![]() https://mp.weixin.qq.com/s?__biz=MzkwNDI0MDc2Ng==&mid=2247483680&idx=1&sn=e1666c9a4a67f1222d90780a0ed619b8&chksm=c08b4a31f7fcc327deef435a30bfc550b33b5975f2bcc18dfb2ee20683da66025c68253a4c79#rd

https://mp.weixin.qq.com/s?__biz=MzkwNDI0MDc2Ng==&mid=2247483680&idx=1&sn=e1666c9a4a67f1222d90780a0ed619b8&chksm=c08b4a31f7fcc327deef435a30bfc550b33b5975f2bcc18dfb2ee20683da66025c68253a4c79#rd