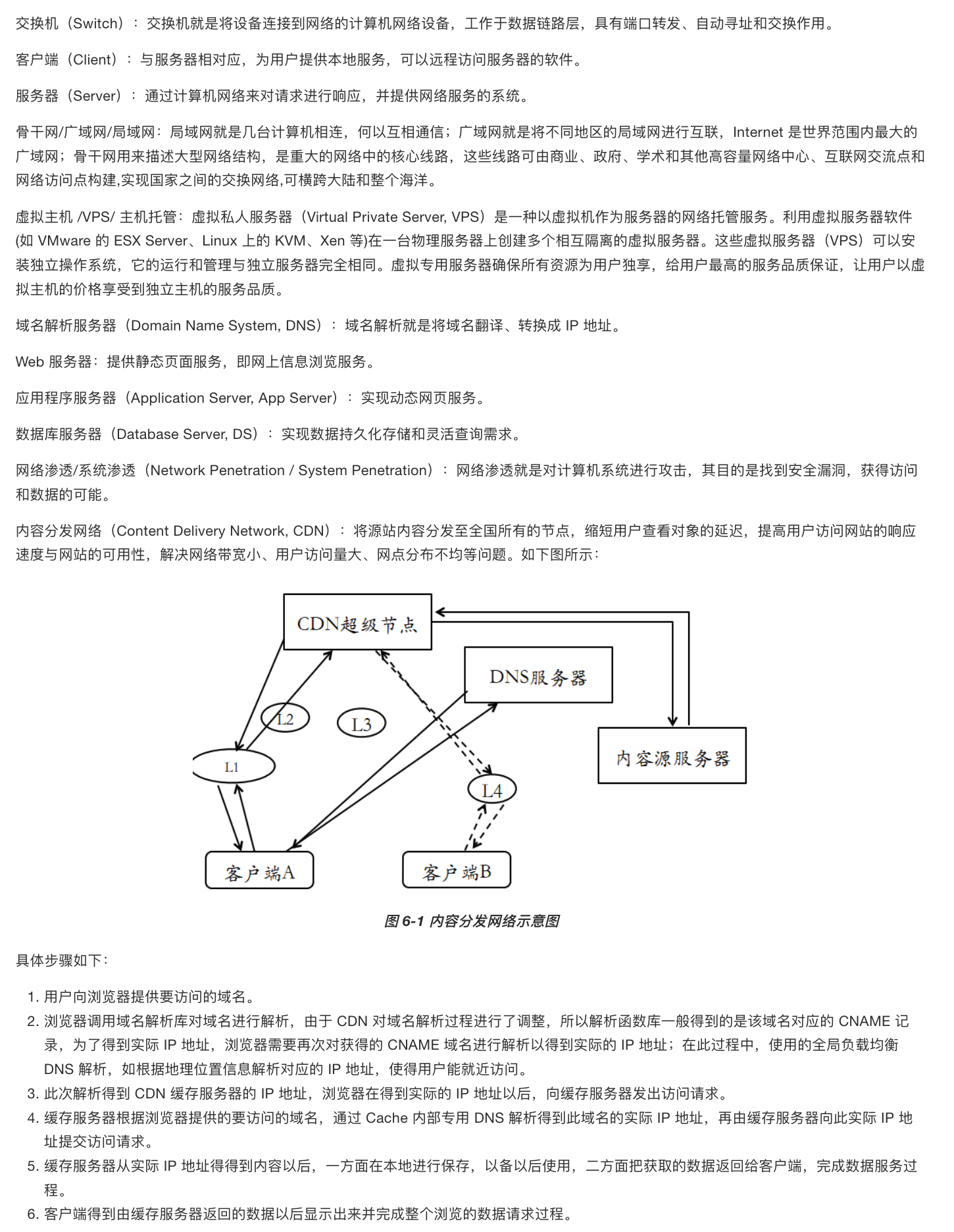

[渗透教程]-015-网络与系统渗透

news2026/2/13 7:28:30

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/457782.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

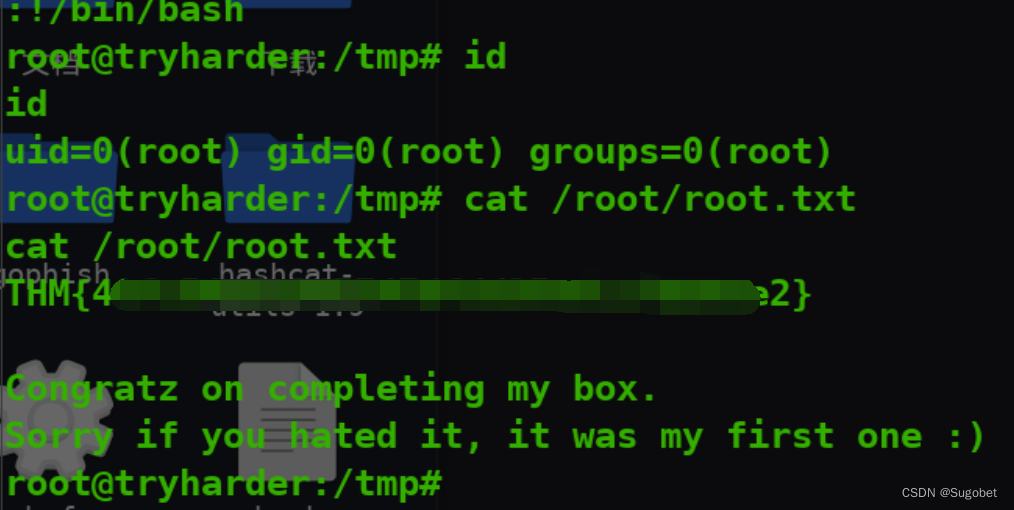

TryHackMe-Jeff(boot2root | Hard?)

Jeff

你能破解杰夫的网络服务器吗?

如果你发现自己在暴力破解SSH,你就做错了。 端口扫描

循例nmap 进80,是一个空页面,查看源代码 将jeff.thm加入hosts 上gobuster /admin是空页面,/backups也没东西,/up…

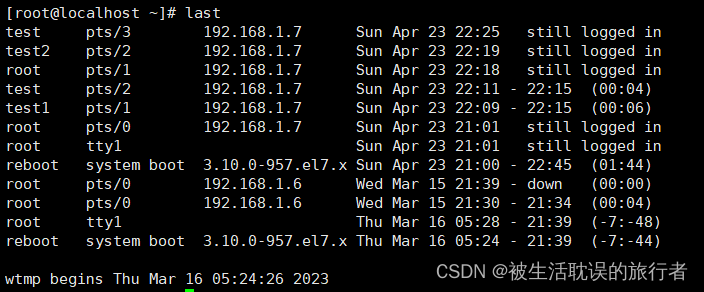

Centos安全加固策略

目录

密码安全策略

设置密码的有效期和最小长度

设置用户密码的复杂度

登录安全策略

设置用户远程登录的安全策略

安全的远程管理方式

访问控制

限制root用户登录

修改ssh 22端口

设置登录超时时间

限制IP访问

安全审计

审核策略开启

日志属性设置

查看系统登录…

基础巩固、探寻Java装箱和拆箱的奥妙!

前言 今天在逛某知名论坛的时候,看到一篇"请不要使用包装类型,避免造成性能损失"的文章。一下子就吸引了我的注意。大意就是,能用基本数据类型就尽量用基本数据类型,因为包装类型自动拆箱、装箱会带来性能损失尤其是循环…

函数式编程#3纯函数的概念

纯函数的概念 文章目录 纯函数的概念纯函数的两种形式:调用目标本身,不会改变函数内部,不受函数外部影响 函数的副作用如何理解"相同的输入得到相同的输出"不是纯函数的映射关系是纯函数的映射关系 纯函数的两种形式:

调用目标本身,不会改变 …

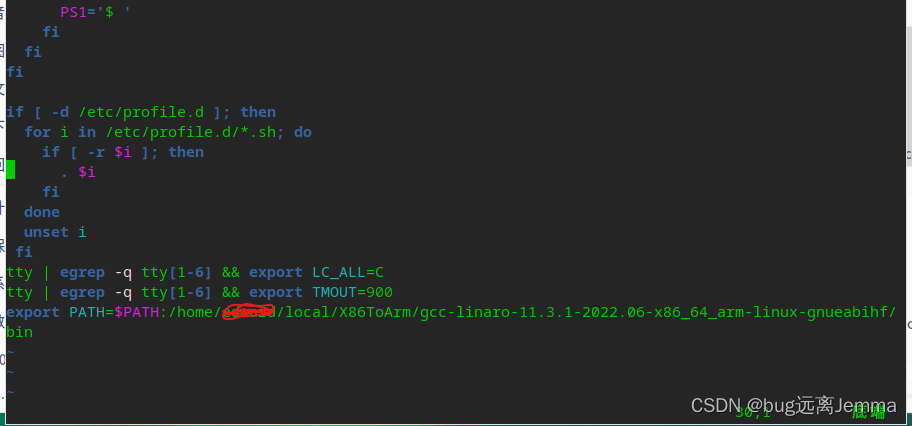

gcc编译 与交叉编译(x86 to arm) (一)单个文件编译

1.1、gcc编译单个c程序(hello.c)

gcc hello.c -o hello (hello是生成的可执行程序的名字)1.2、交叉编译hello.c

源平台: UOS_X86_64 目标平台:UOS_arm 方法:使用现成的交叉编译工具链 参考资料:交叉编译…

【UE】water插件的简单使用

UE Editor版本:4.26

目录

一、岛屿外观修改

二、波浪参数设置

三、水体海洋的颜色设置

四、 水体河流

五、创建可浮在水体上的actor 一、岛屿外观修改

1. 保证“Landmass”和“Water”插件已启用 启用后,搜索water可以看到如下组件 2. 激活地形编…

LeetCode:6390. 滑动子数组的美丽值

🍎道阻且长,行则将至。🍓 🌻算法,不如说它是一种思考方式🍀 算法专栏: 👉🏻123 一、🌱6390. 滑动子数组的美丽值 题目描述:给你一个长度为 n 的整…

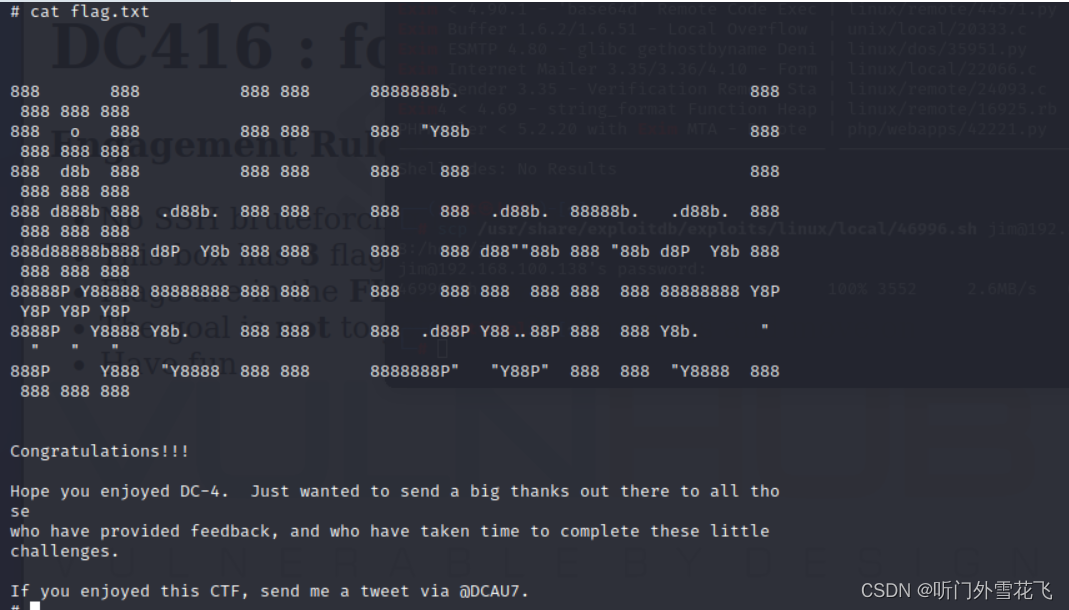

vulnhub DC:4渗透笔记

靶场下载地址:https://vulnhub.com/entry/dc416-2016,168/

信息收集

使用nmap确定靶场ip地址 扫描ip确定开放端口 开放22 80端口,访问一下网页端(这边断了一次靶机ip改为192.168.100.138) 漏洞利用

登录框尝试爆破 发现用户名密码admin happy

登录进入后发现这里…

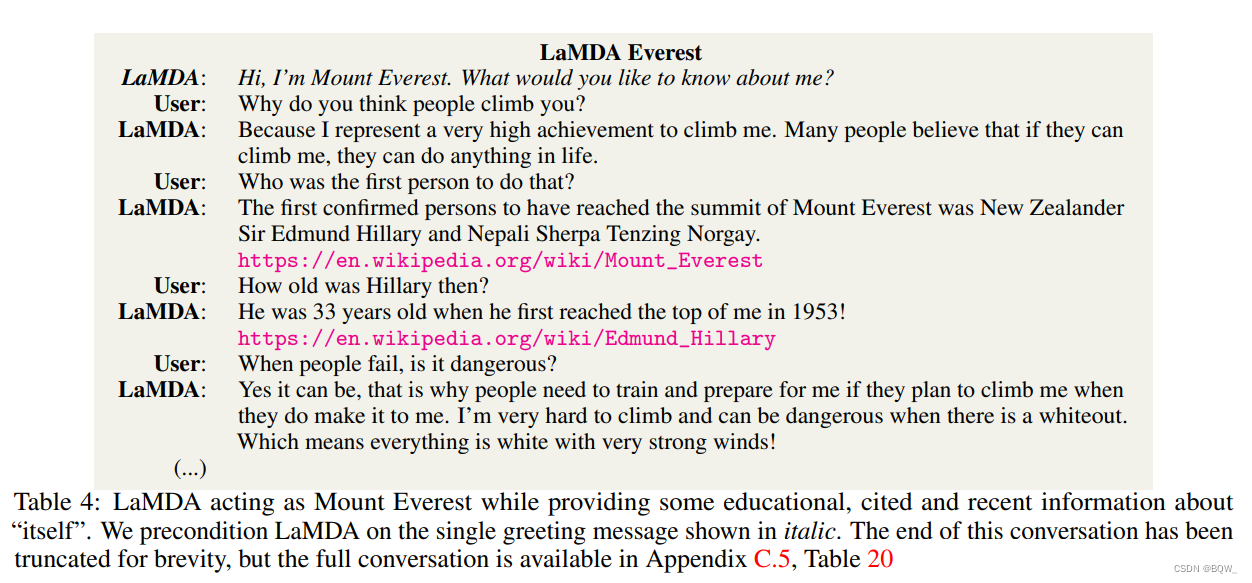

【自然语言处理】【大模型】LaMDA:用于对话应用程序的语言模型

LaMDA:用于对话应用程序的语言模型 《LaMDA: Language Models for Dialog Applications》 论文地址:https://arxiv.org/abs/2201.08239 相关博客 【自然语言处理】【大模型】LaMDA:用于对话应用程序的语言模型 【自然语言处理】【大模型】Dee…

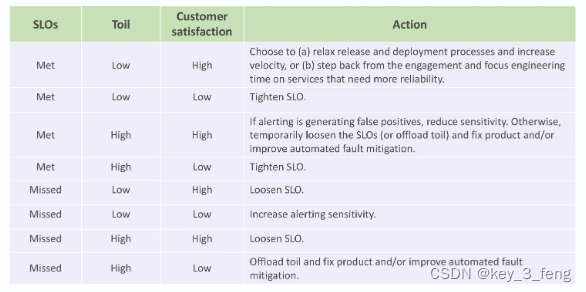

如何衡量 SLO 的有效性?

衡量 SLO 及错误预算策略是否有效,其实就是看实际运行后,是否真的能达到我们的期望。我们可以从下面三个关键维度来看。

SLO 达成情况。我们用达成(Met),或未达成(Missed)来表示。“人肉”投入…

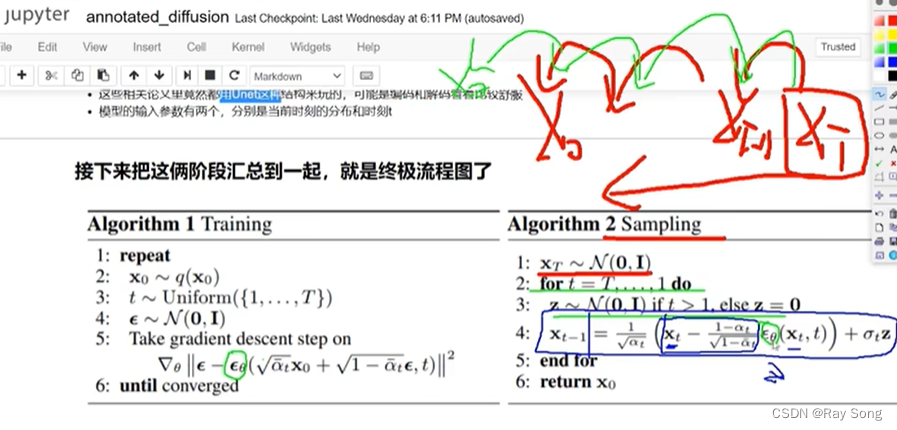

(二)AIGC—Stable Diffusion(2)

越往后,加的噪声越多,逐渐递增

正常的话,类似RNN,前向传递,不利于模型训练。 如果直接从x0到xt最好,DPPM这篇论文就实现了这一目标 beta这一参数在扩散过程是已知的,前期设计好,从0…

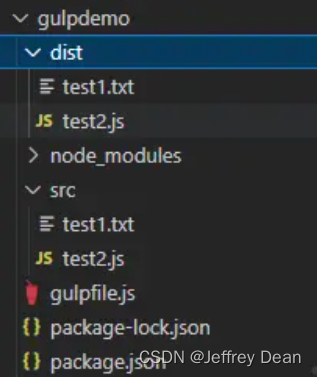

从0搭建Vue3组件库(六):前端流程化控制工具gulp的使用

随着前端诸如webpack,rollup,vite的发展,gulp感觉似乎好像被取代了。其实并没有,只不过它从台前退居到了幕后。我们仍然可以在很多项目中看到它的身影,比如elementplus、vant等。现在gulp更多的是做流程化的控制。 比如…

【算法题解】28.子集的递归解法

这是一道 中等难度 的题 题目来自: https://leetcode.cn/problems/subsets/ 题目

给你一个整数数组 nums ,数组中的元素 互不相同 。返回该数组所有可能的子集(幂集)。 解集 不能 包含重复的子集。你可以按 任意顺序 返回解集。 …

51单片机(二)成功点亮LED

❤️ 专栏简介:本专栏记录了从零学习单片机的过程,其中包括51单片机和STM32单片机两部分;建议先学习51单片机,其实STM32等高级单片机的基础;这样再学习STM32时才能融会贯通。 ☀️ 专栏适用人群 :适用于想要…

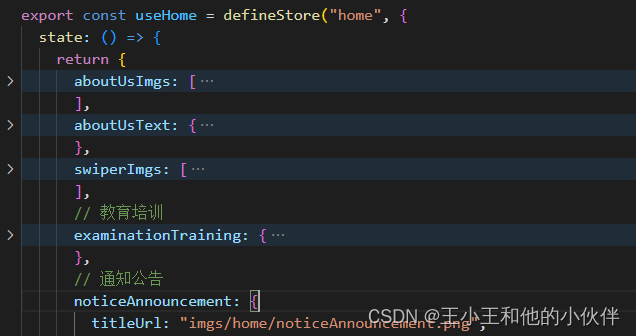

nuxt3 + pinia + swiper +element-plus + less + 腾讯地图 创建项目及使用

一。先说优点

1、基于Vue3:

Nuxt3是基于Vue.js 3开发的,Vue.js 3是目前最流行的前端框架之一。

这意味着你可以利用Vue3的所有优势,如性能优化、响应式编程、更好的TypeScript支持等。2、服务端渲染(SSR):…

centOS7.9安装nginx

此示例为安装nginx-1.20.1 (小版本无差别)

安装过程

sftp上传nginx-1.20.1.tar.gz文件到机器(在root目录下)

#cd /usr/local/nginx/sbin

#./nginx -V (查看版本,如果已经有安装过的话会出现版本号)

切换到loca…

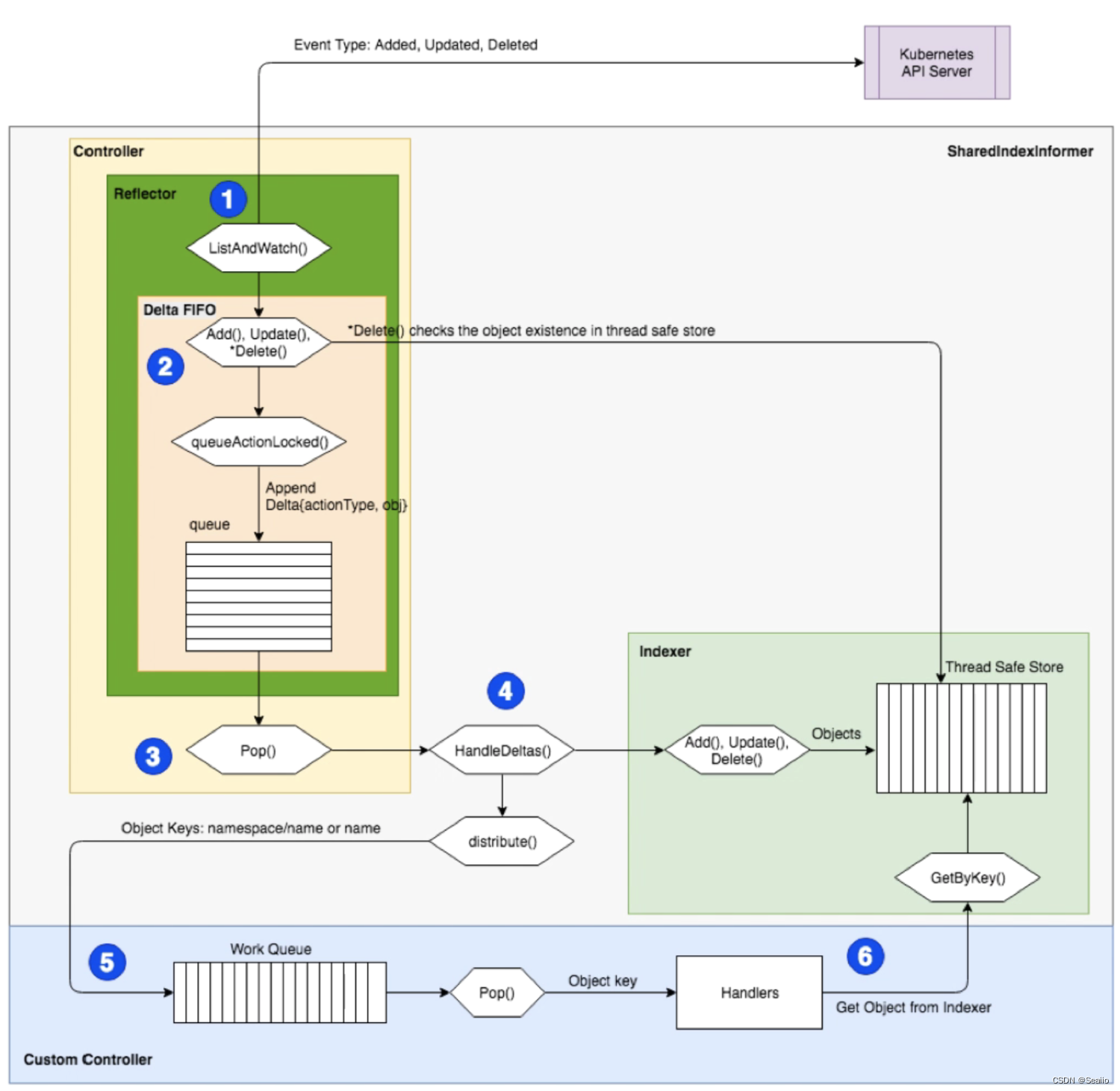

k8s 源码分析 informer篇

之前介绍过informer的流程,文章在 informer介绍。今天梳理一下他的源码和流程。 一、概念

什么是 Informer informer 是 client-go 中的核心工具包,informer 其实就是一个带有本地缓存和索引机制的,可以注册 EventHandler 的 client 本地缓存…