文章目录

- 靶场搭建

- SQL注入漏洞

靶场搭建

-

配置

云服务器:阿里云

系统:CentOS 7.6

靶场:iwebsec -

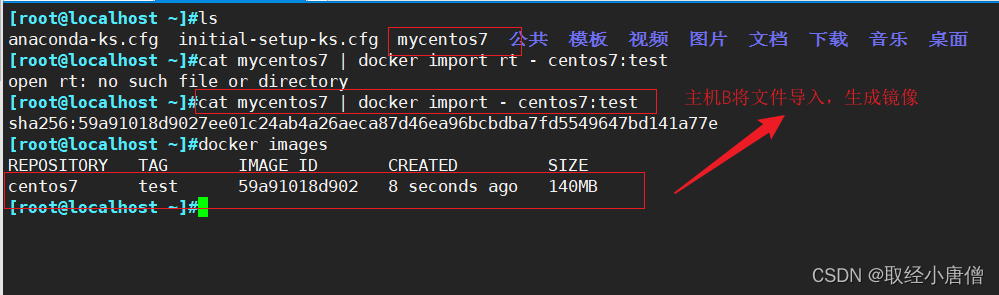

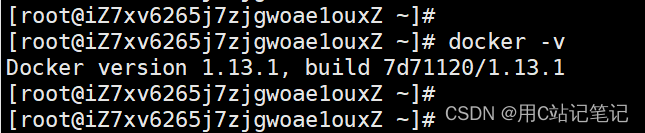

CentOS-7.6安装docker

-

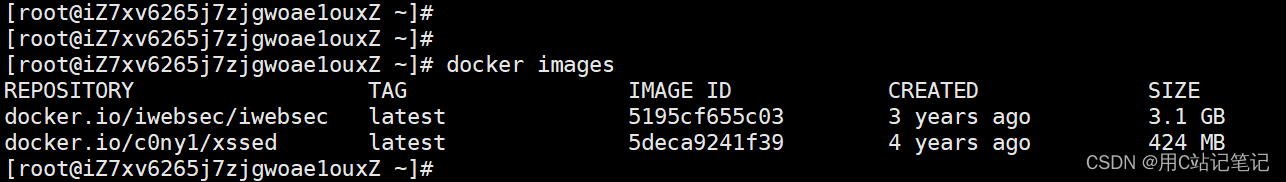

安装iwebsec

-

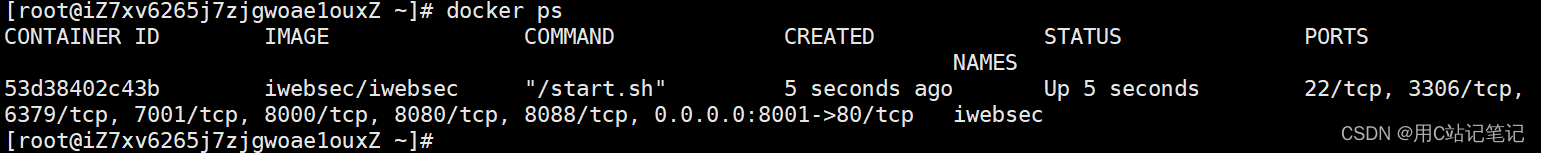

启动靶场

docker run --restart=always --name iwebsec -it -dp 8001:80 iwebsec/iwebsec

-

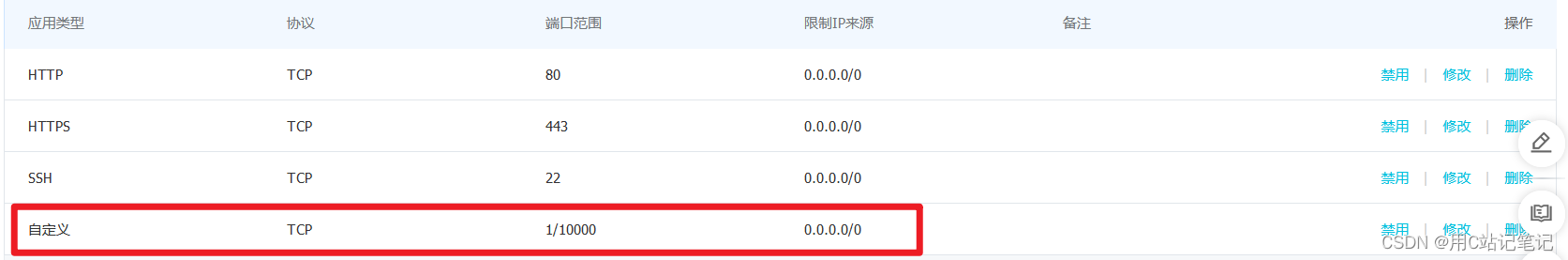

访问不成功

可能是云服务器的安全组没开,确实没开,哈哈哈哈。

-

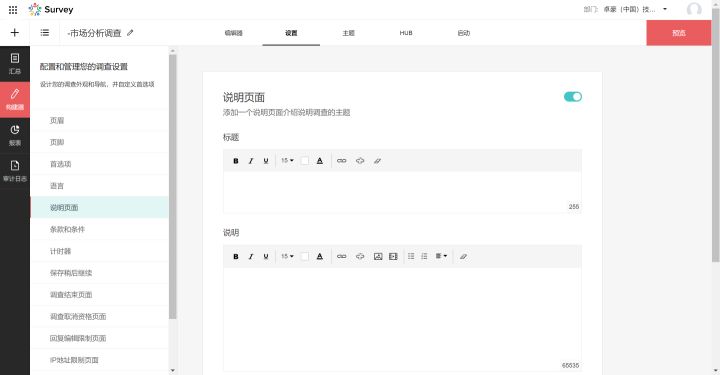

访问成功

-

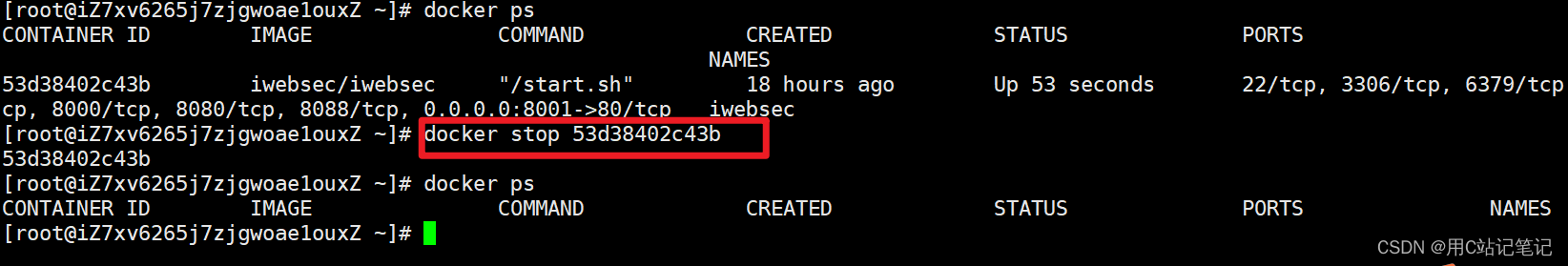

不用的时候可以关掉容器

-

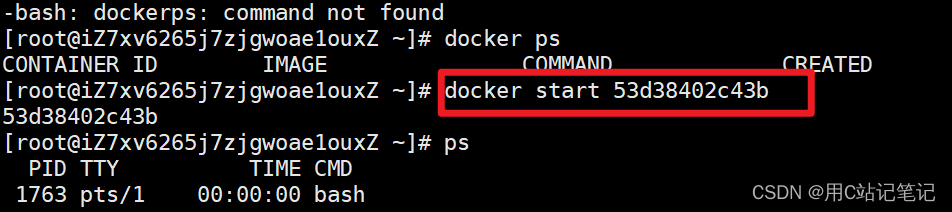

需要了再开容器即可,不用启动靶场了。

SQL注入漏洞

- 定义

Sql 注入攻击是通过将恶意的 Sql 查询或添加语句插入到应用的输入参数中,再在后台 Sql 服务器上解析执行进行的攻击,它目前黑客对数据库进行攻击的最常用手段之一。

- 产生的原因

当我们访问动态网页时, Web 服务器会向数据访问层发起 Sql 查询请求,如果权限验证通过就会执行 Sql 语句。这种网站内部直接发送的Sql请求一般不会有危险,但实际情况是很多时候需要结合用户的输入数据动态构造 Sql 语句,如果用户输入的数据被构造成恶意 Sql 代码,Web 应用又未对动态构造的 Sql 语句使用的参数进行审查,则会带来意想不到的危险。

简单来说就是,后台服务器接收用户输入的参数后,未经过滤直接带入数据库查询。

- 目标

猜想,构建语句闭合,欺骗后台。

- MYSQL中information_schema简介

- information_schema库

在MySQL中,把 information_schema 看作是一个数据库,确切说是信息数据库。其中保存着关于MySQL服务器所维护的所有其他数据库的信息。如数据库名,数据库的表,表栏的数据类型与访问权限等。 - information_schema数据库表

- SCHEMATA表:提供了当前mysql实例中所有数据库的信息。

show databases的结果取之此表。 - TABLES表:提供了关于数据库中的表的信息(包括视图)。详细表述了某个表属于哪个schema,表类型,表引擎,创建时间等信息。

show tables from schemaname的结果取之此表。 - COLUMNS表:提供了表中的列信息。详细表述了某张表的所有列以及每个列的信息。

show columns from schemaname.tablename的结果取之此表。

- SCHEMATA表:提供了当前mysql实例中所有数据库的信息。

- information_schema库