会话管理

- Web会话管理概述

- 常见的Web应用会话管理方式

- 基于Server端的Session的管理方式

- 基于Cookie的Session的管理方式

- Cookie与Session最大的区别

- Cookie-Based的管理方式

- 基于Token-Based的管理方式

- Web会话管理的安全问题

Web会话管理概述

- 会话管理:在进行人机交互的时候,会话管理总是保持用户的整个会话活动的互助与计算机系统的跟踪过程。会话管理又分为:桌面会话管理、浏览器会话管理、Web服务器的会话管理。

- 为什么要有会话管理:HTTP是一种无状态的协议,一次请求结束之后,客户端与服务端的链接就会断开,服务器再次收到请求时,无法识别这次请求是哪个用户发过来的,要重新建立连接。为了判断发送请求的用户,需要一种记录用户的方式,也就是Web会话管理。

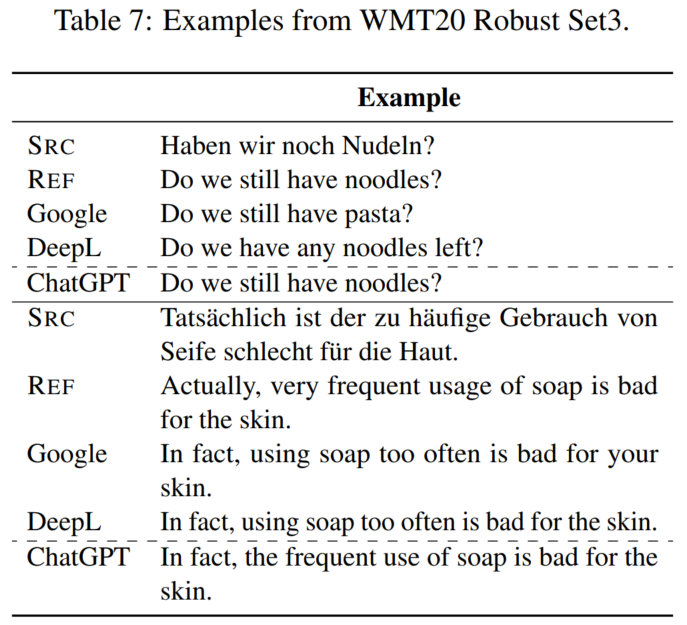

常见的Web应用会话管理方式

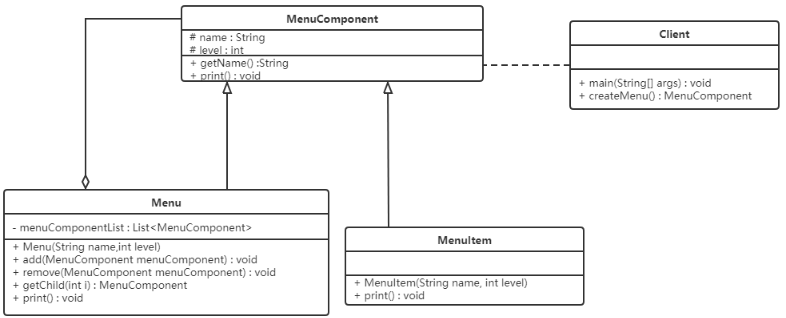

- 基于Server端的session的管理方式

- cookie-based的管理方式

- token-based的管理方式

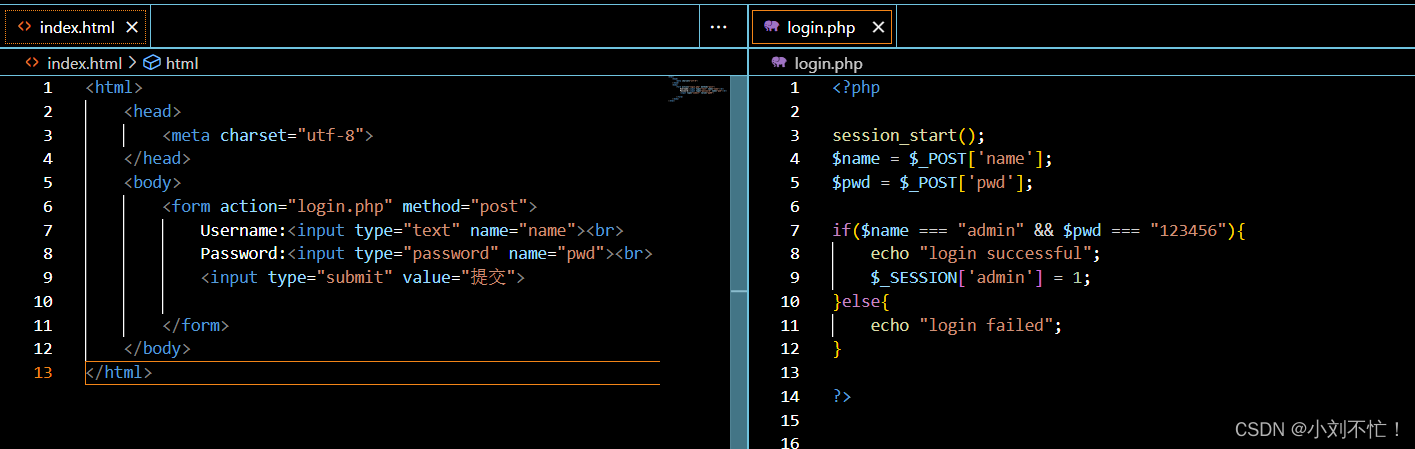

基于Server端的Session的管理方式

在早期的Web应用之中,通常使用服务端session来管理用户的会话。

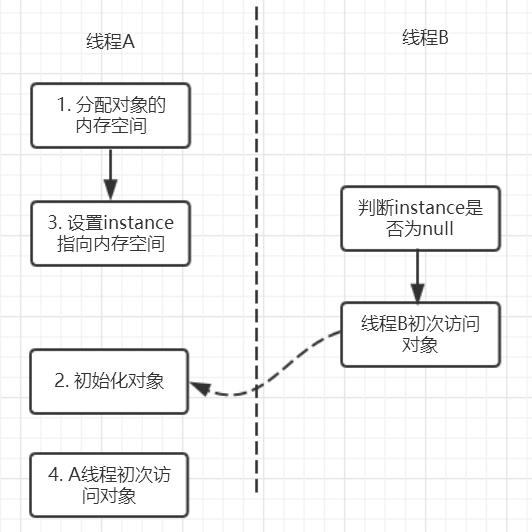

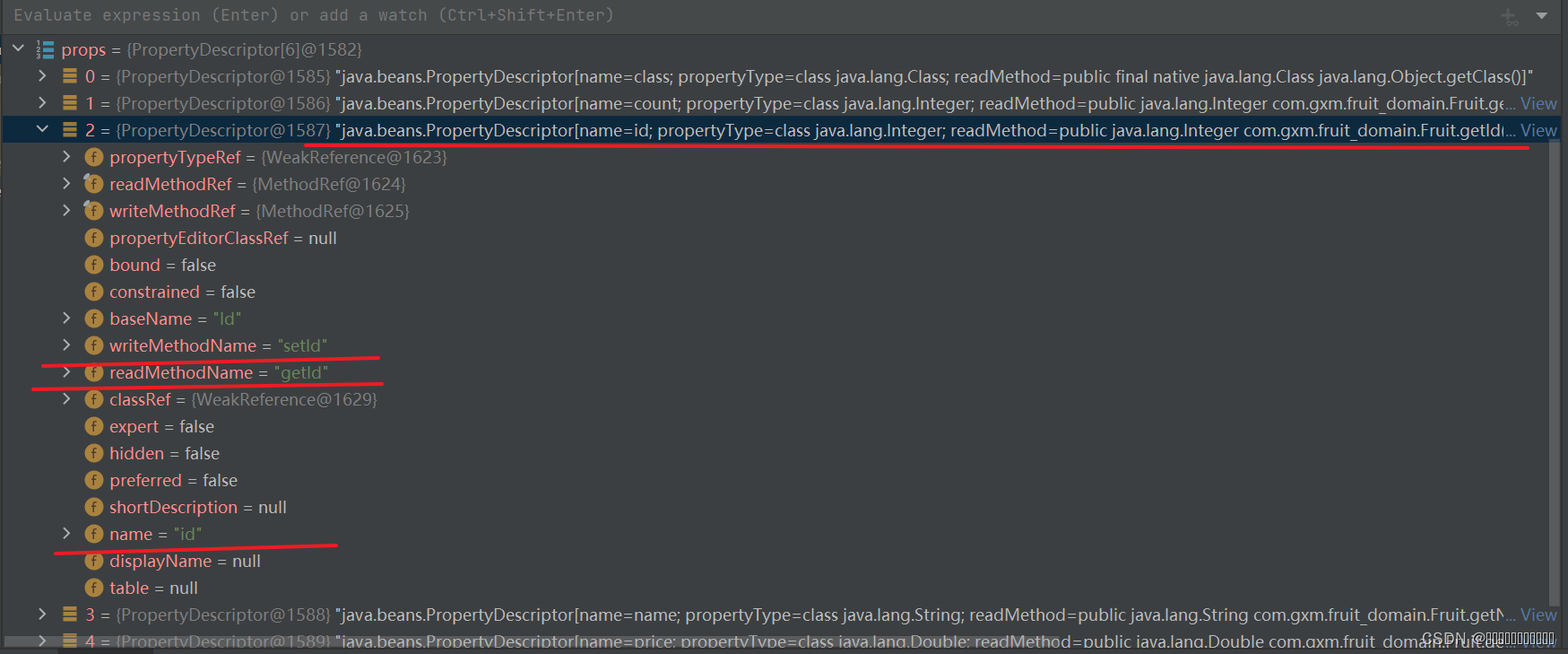

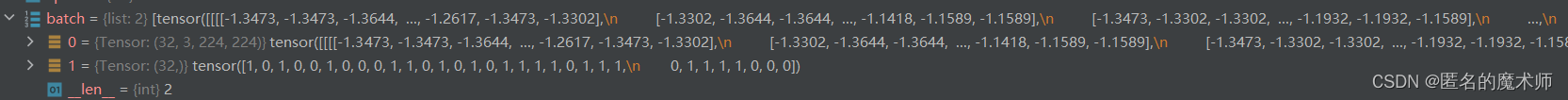

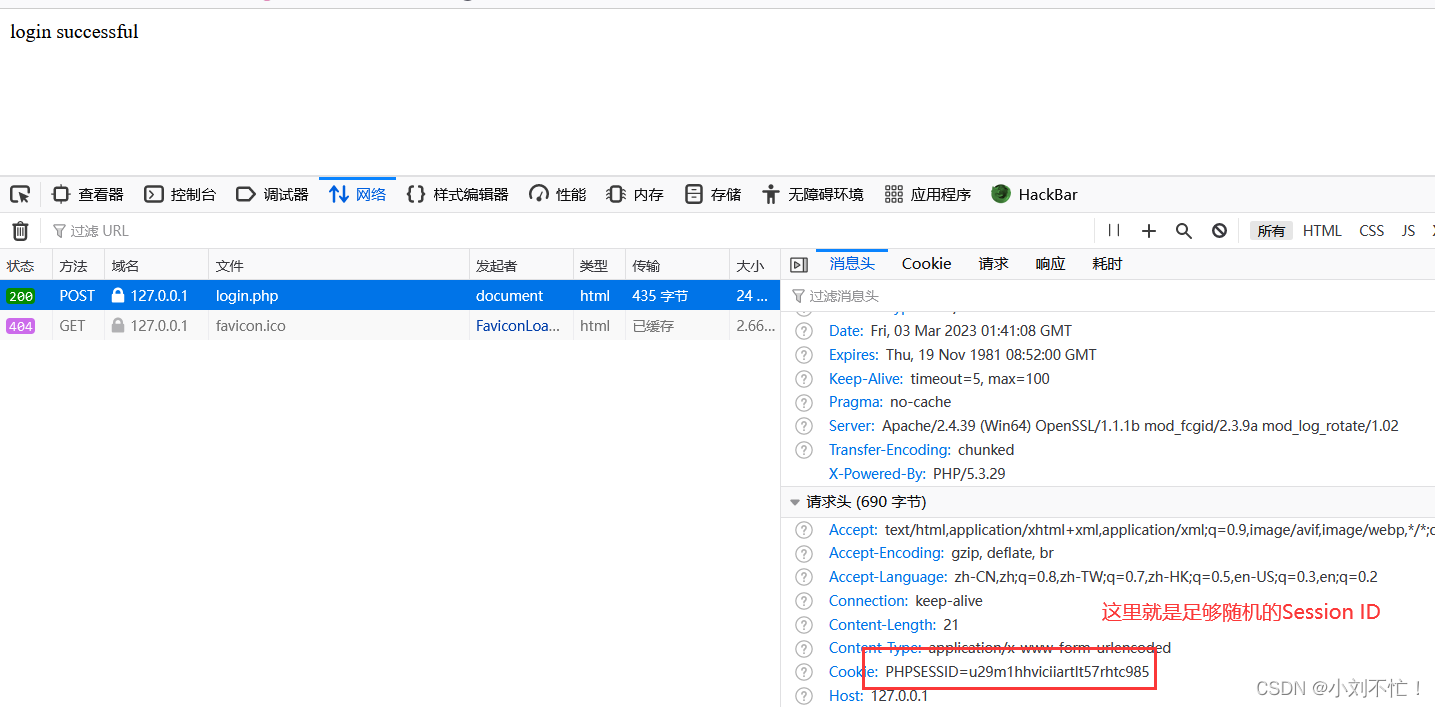

服务端session是用户第一次访问应用时,服务器就会创建的对象,代表用户的一次会话过程,可以用来存放数据。服务器为每一个session都分配一个唯一的session ID,以保证每个用户都有一个不同的session对象。

服务器在创建完session之后,会把session ID通过cookie返回给用户所在的浏览器,这样当用户第二次或者以后向服务器发送请求时,就会通过cookie把session ID传给服务器,以便服务器能根据session ID找到与该用户对应的session对象。

session通常设定有效时间,比如一个小时。当时间失效之后,服务器就会销毁之前的session,并且创建新的session用户。但如果在失效时间之内,有发送新的请求给服务器,服务器就会刷新对应的session有效时间。

session在一开始并不具备会话管理功能,只有在用户登录认证成功之后,并且往session对象里面放入了用户登陆成功的凭证,才能用来管理会话。管理会话的原理也很简单,拿到了用户的session对象之后,看其中有没有登录成功的凭证,就能判断这个用户是否已经登录。当用户主动退出的时候,会把它session对象里面的登录凭证清除掉。所以在用户登陆前或者退出后,或者session对象失效之后,肯定都是拿不到需要的登录凭证的。

优点:

- 某些地方使用可以简化Web开发:如果在诸多Web页面间传递一个变量,那么用session变量要比通过QueryString传递变量可使问题简化。

- 安全性好︰客户端与服务端保持会诂状态的保介始终只定一1es非过rKPE式要这个串够随机,攻击者就不能轻易冒充他人的session lD进行操作;除非通过CSRF或http劫持的方式,才有可能冒充别人进行操作;即使冒充成功,也必须被冒充的用户session里面包含有效的登录凭证才行。

缺点: - 这种方式将会话信息存储在Web服务器里面,当用户同时在线量比较多时,这些会话信息会占据比较多的内存;

- 当应用采用集群部署的时候,会遇到多台web服务器之间如何做session共享的问题。

- 多个应用要共享session时,还会遇到跨域问题。不同的应用可能部署的主机不一样,需要在各个应用做好cookie跨域的处理。

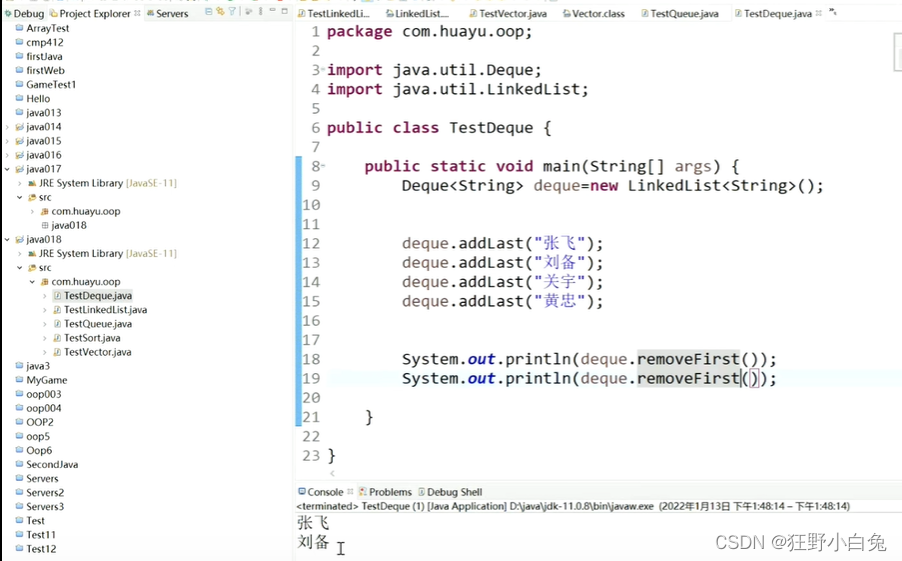

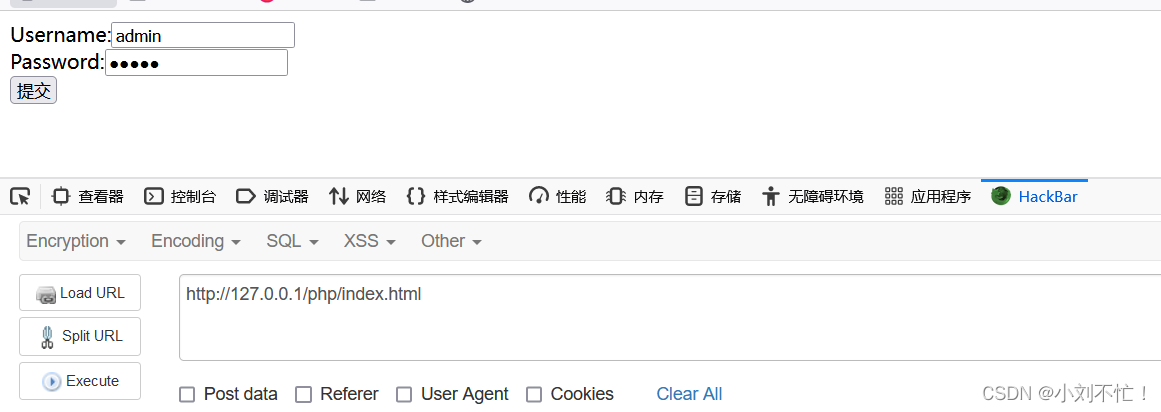

接下来进行验证:

登录成功之后会在tmp文件夹中放置一个sess开头的文件,里面有登陆成功的凭证。

基于Cookie的Session的管理方式

session的管理方式会增加服务器的负担和架构的复杂性,所以后来就提出把用户的登录凭证直接存到客户端的方案,当用户登录成功之后,把登录凭证写到cookie里面,并给cookie设置有效期,后续请求直接验证存有登录凭证的cookie是否存在以及凭证是否有效,即可判断用户的登录状态。

Cookie与Session最大的区别

Cookie将数据存储在客户端;Session将数据存放在服务端。

Cookie-Based的管理方式

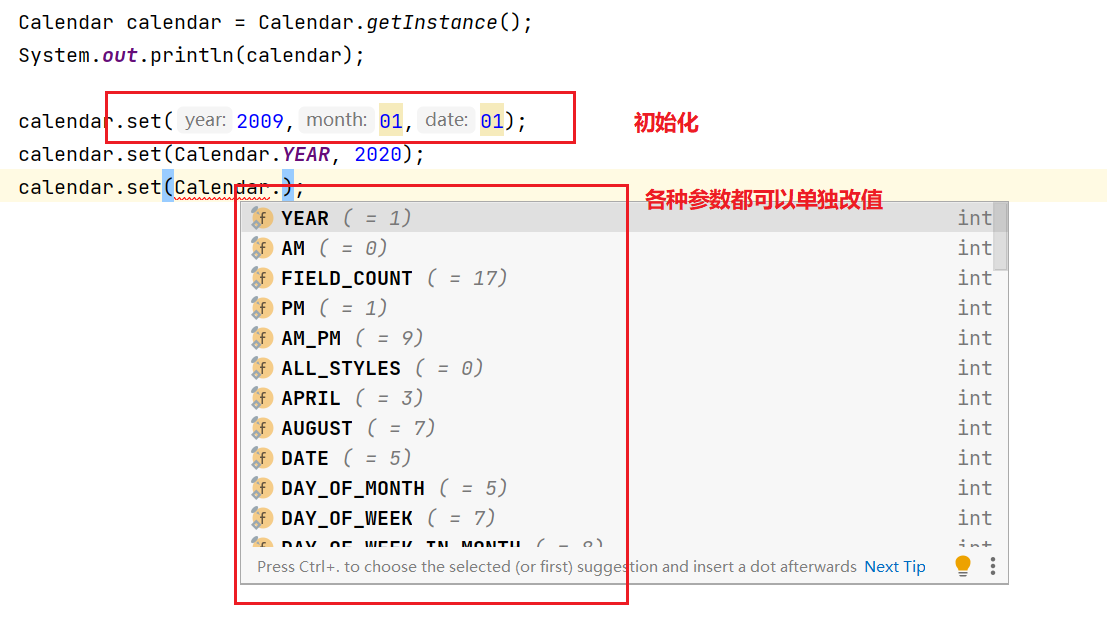

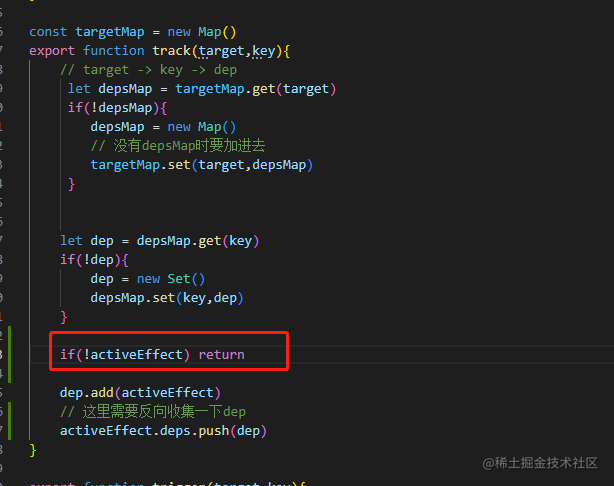

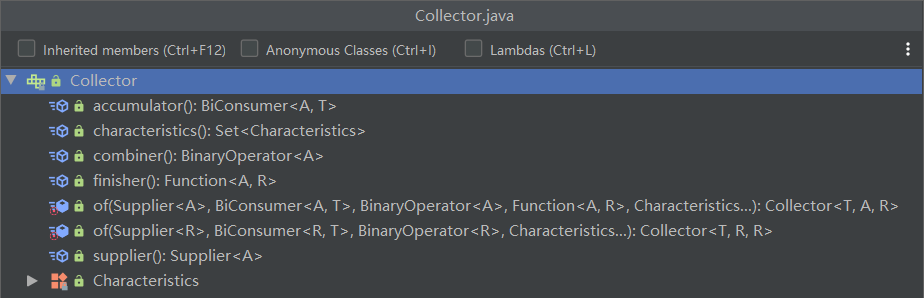

用户发起登录请求,服务端根据传入的用户密码之类的身份信息验证用户是否满足登录条件,如果满足,就根据用户信息创建一个登录凭证,这个登录凭证简单来说就是一个对象,最简单的形式可以只包含用户id、凭证创建时间和过期时间三个值。

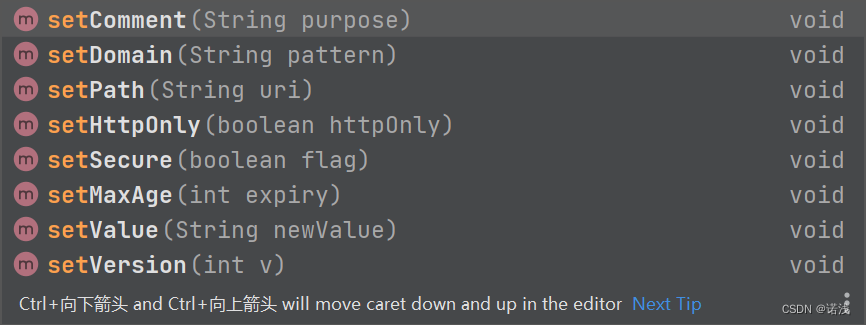

服务端把上一步创建好的登录凭证,先对它做数字签名,然后再用对称加密算法做加密处理,将签名、加密后的字串,写入cookie。cookie的名字必须固定(如ticket),因为后面再获取的时候,还得根据这个名字来获取cookie值。这一步添加数字签名的目的是防止登录凭证里的信息被篡改,因为一旦信息被篡改,那么下一步做签名验证的时候肯定会失败。做加密的目的,是防止cookie被别人截取的时候,无法轻易读到其中的用户信息。

用户登录后发起后续请求,服务端根据上一步存登录凭证的cookie名字,获取到相关的cookie值。然后先做解密处理,再做数字签名的认证,如果这两步都失败,说明这个登录凭证非法;如果这两步成功,接着就可以拿到原始存入的登录凭证了。然后用这个凭证的过期时间和当前时间做对比,判断凭证是否过期,如果过期,就需要用户再重新登录;如果未过期,则允许请求继续。

优点:

- 实现了服务端的无状态化(最大的优点),服务端只需要负责创建和验证登录cookie即可,无需保持用户的状态信息。

- cookie可以跨越同域名下的的多个网页,但不能跨越多个域名使用

- 可以设置有效期限,控制cookie的生命周期,使之不会永远有效(攻击者可能拿到的是过期的cookie)

缺点:

- cookie有大小限制,存储不了太多数据。

- 每次传送cookie,增加了请求的数量,对访问性能也有影响。3、同样存在跨域问题(不同域名无法互相读取cookie)

基于Token-Based的管理方式

Session和Cookie两种会话管理方式由于都要用到Cookie,不适合用在nativeapp里面,因为native app不是浏览器,不好管理Cookie,因此都不适合做纯API服务的登录认证。要实现API服务的登录认证,就需要用到token-based的会话管理方式。

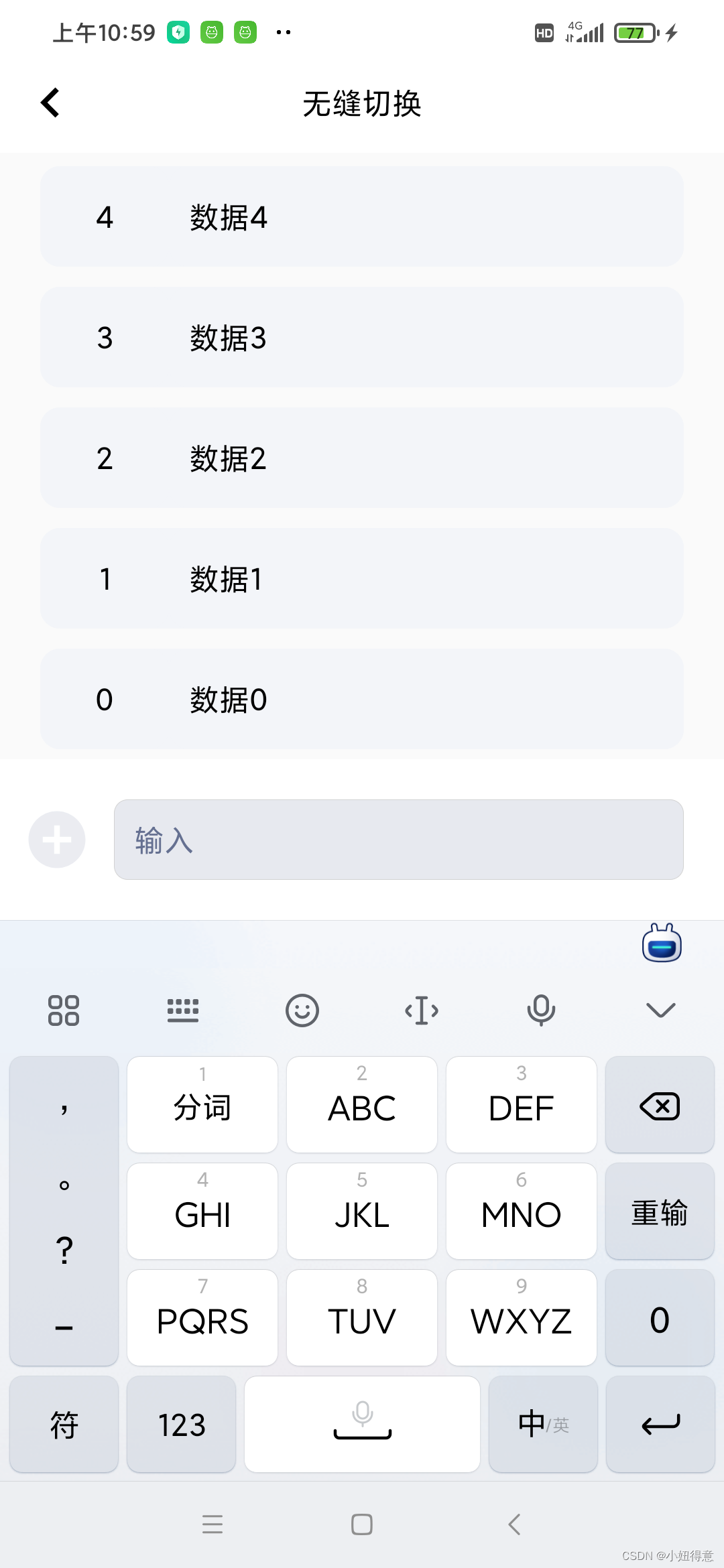

token-based的管理方式从流程上和实现上跟cookie-based的管理方式没有太多区别,只不过cookie-based的管理方式中写到cookie里面的ticket在这种方式下称为token,这个token在返回给客户端之后,后续请求都必须通过url参数或者是httpheader的形式,主动带上token,这样服务端接收到请求之后就能直接从http header或者url里面取到token进行验证。

优点:

- 支持跨域访问:Cookie是不支持跨域访问的,Token支持

- 无状态:Token无状态,Session有状态(有状态和无状态最大的区别就是搬铐端会不会保存客户端的信息)

- 支持移动设备:Token更适用于移动应用,Cookie不支持手机端访问

缺点:

- 占带宽:正常情况下Token要比session lD更大,需要消耗更多的流量,挤占更多带宽

- 无法在服务端注销,很难解决劫持问题

Web会话管理的安全问题

在Web应用里,会话管理的安全性始终是最重要的安全问题,对用户的影响极大。从会话管理凭证来说,Session会话管理的会话凭证仅仅是一个session lD,所以只要这个session lD足够随机,那么攻击者就不会轻易地冒充别人的session lD进行操作;Cookie会话管理的凭证(ticket)以及Token会话管理凭证(token)都是一个在服务端做了数字签名和加密处理的串,所以只要密钥不泄露,攻击者也无法轻易拿到这个串中有效信息并对它进行篡改。总之,这三种会话管理方式的凭证本身是比较安全的。

从客户端和服务端的HTTP过程来说,当攻击者截获到客户端请求中的会话凭证,就能拿这个凭证冒充原用户,做一些非法操作,而服务器也认不出来。这种安全问题,可以简单采用HTTPS来解决,虽然可能还有HTTP劫持这种更高程度的威胁存在,但是从代码能做的防范,确实也就是这个层次了。