工业机器人在制造业中的应用与日俱增,使用工业机器人,不仅提高了设备和场地的利用率,还能保持稳定的产品水平。随着工业机器人的大规模部署,对于数量众多、类型各异、功能不一的机器人的监测、管理和维护,也成为企业面临的关键问题。

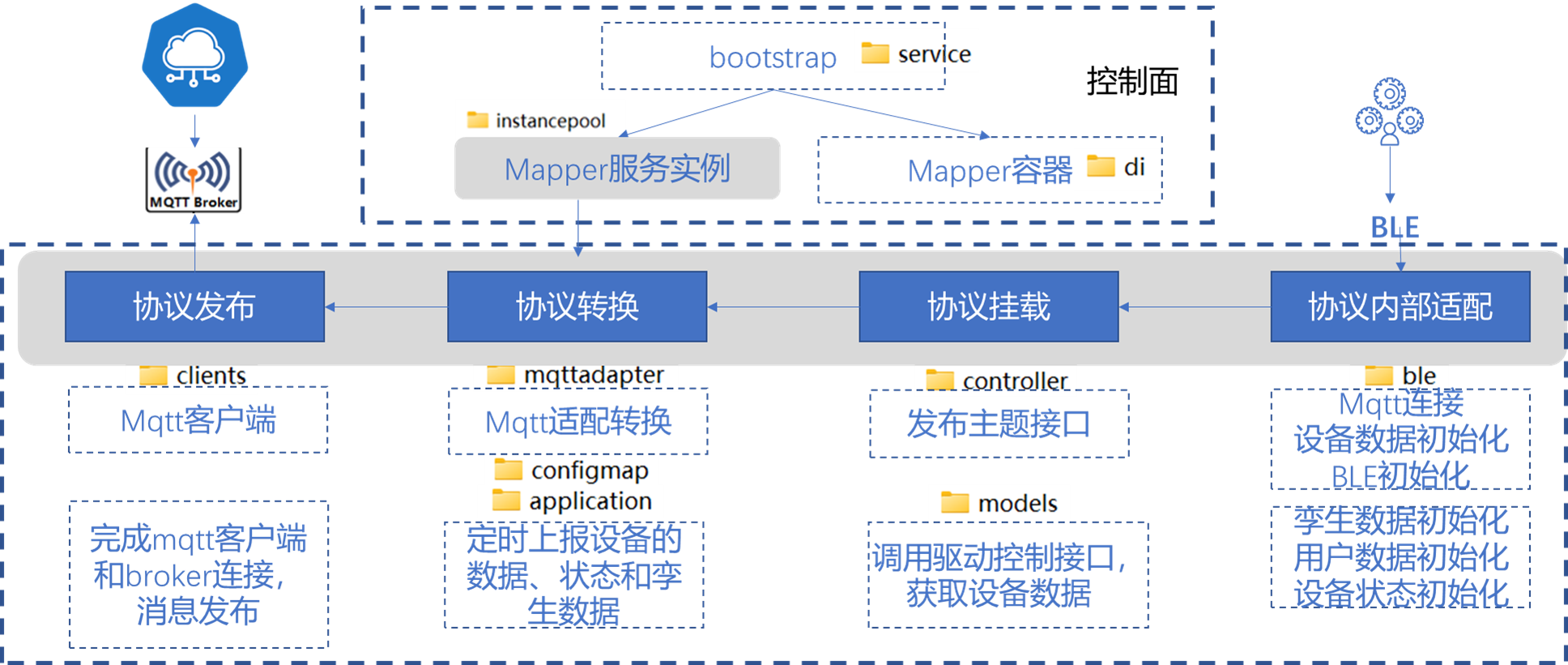

针对工业机器人的集中监测和管理,可以部署数据采集工业网关,协助企业打造集合数据采集、数据分析、远程管控、边缘计算等应用的系统解决方案。助力实现更可靠、稳定的连续生产。

当前常见的工业机器人种类包括:

焊接机器人:执行焊接、切割,对定位精度和移动精度有极高要求

码垛机器人:将物体按一定排列码放在托盘、栈板上,进行自动堆码堆层

运输机器人:将工件从一处运输到另一处,主要体现机器人行驶路线规划、行驶避障等能力

喷涂机器人:用于对工件表面进行漆料喷涂,对于关节结构的灵活性和多向性有高要求

装配机器人:面向特定产品的总装,考验多台机器人的协同能力

不同机器人根据各自的场景应用,在运行的同时也同步采集现场多种数据,包括摄像头采集现场画面、传感器采集现场环境温湿度气压、物料用量等,以及自身各种运行数据,状态数据等。

如何利用工业网关集中监测管理工业机器人?

BMG700工业智能网关,专门面向工业场景应用设计,具备工业级硬件品质,从容应对复杂工业场景的考验。

1、本款网关拥有4路高速网口、多路RS232和RS485、以及ADC、DI等丰富功能接口,方便现场机械设备/传感器/仪表/摄像头/PLC设备等一站式接入

2、兼容支持MQTT、JSON、 HTTP、OPC、Modbus、TCP等行业协议,方便用户快速调匹配使用,满足外部设备的即插即用。

3、支持5G/4G/ NB-IoT/GPS/WIFI/有线等多种通信方式自由选择,方便企业快速构建工业级物联网络。