随着互联网的高速发展,运维安全已经成了大多数企业安全保障的基石。在如今的信息时代,无论是网络运维还是网络安全运维都成了不可缺少的一部分。因此导致很多人都容易把两者弄混淆。

首先我们来了解一下网络运维和网络安全运维有什么区别呢?

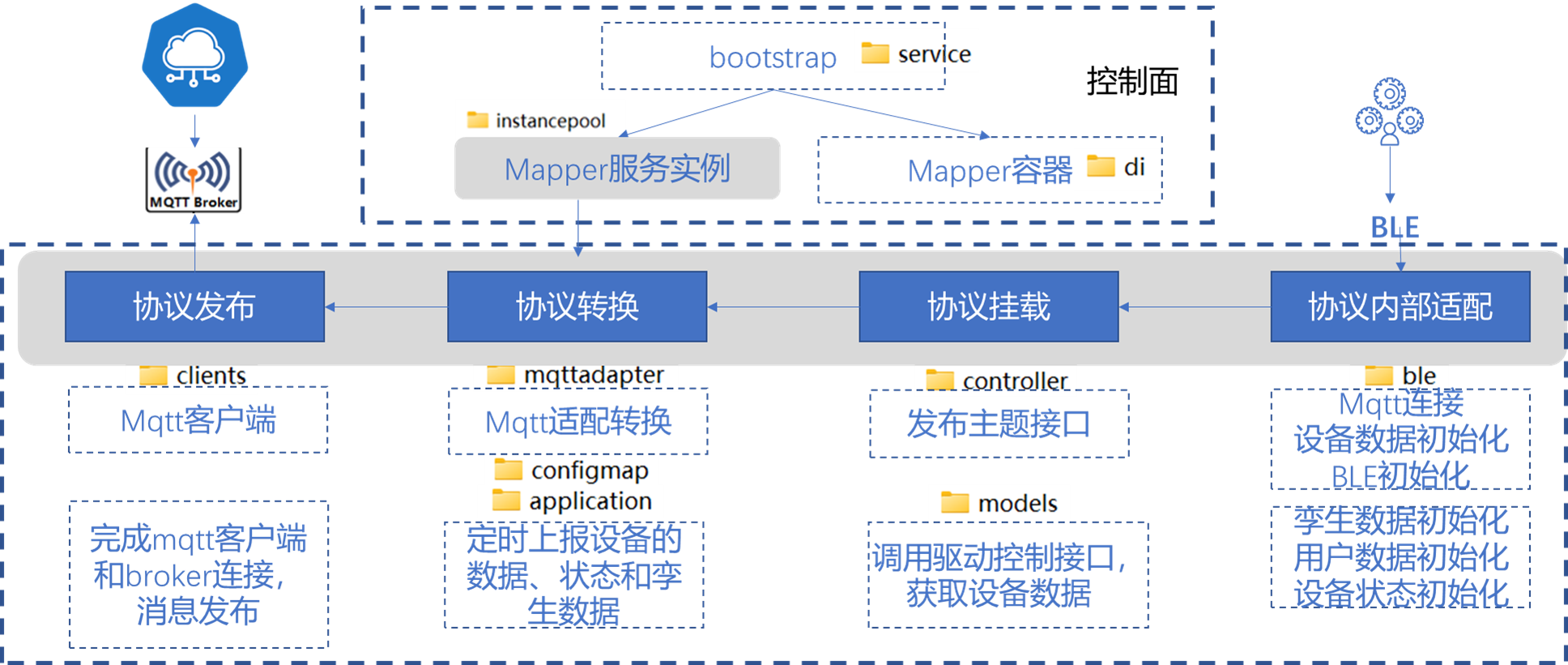

网络运维相对于网络安全运维来说是属于比较基础的运维。主要是为保障电信网络与业务正常、安全、有效运行而采取的生产组织管理活动。负责维护并确保整个服务的可用性,同时不断优化系统架构提升部署效率。通俗的说就是运营维护it基础架构中跟网络相关的网络设备。

而网络安全运维是必须要具备网络运维的技术才能实现。其工作内容主要是进行常规的安全扫描、渗透测试以及进行安全工具和系统研发以及安全事件应急处理。从而根据业务需要或基础架构设计或者加固安全防范措施,来提高信息系统安全防护能力。

那么,网络运维和网络安全运维的就业前景如何呢?

01

网络安全人才需求呈爆发式增长

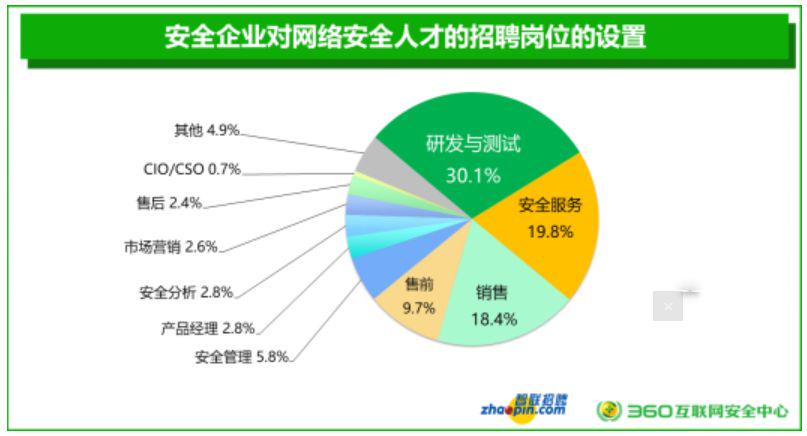

人才短缺一直都是网络安全最大的挑战。在调查中,企业对于网络安全人才的招聘岗位设置已经达到了19.8%。

但是目前网络安全人才中有5-8年从业经验人员最多,占比25.1%;10-15年从业经验人员占比次之,为21.42%。一年以下占比最少,仅2.5%。新加入网络安全行业的从业人员还远远不够。

02

实际薪酬与预期竟产生幸福倒挂

一般而言,求职者的预期薪酬总是要高于现实的。然而,对于网络安全人才来讲,竟然产生了一个幸福的“倒挂”。

总体而言,不仅是用人单位提供给安全人员的薪酬大大高于求职者的预期,而且在过去的一年中,用人单位提供给安全人员的薪酬涨幅也大大高于求职者预期的涨幅。

智联招聘专家分析说,之所以会出现用人单位的薪资预算高于求职者预期的情况,主要是因为很多政企机构的人才需求正在升级,而市场上现有的网络安全人才储备。

03

人才稀缺政企降低招聘要求

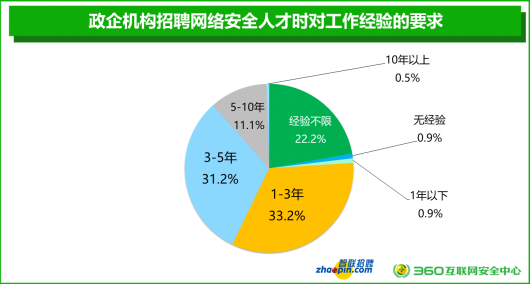

网络安全工作是一项专业度很高的工作,对技术能力和工作经验有较高的要求。统计显示,用人单位在网络安全人才的招聘过程中,竟有22.2%的岗位招聘对工作经验没有任何要求(包括下图中的“经验不限”和“无经验”)。

这在一定程度上说明,在人才市场上,有经验的网络安全工作者是非常稀缺的。

04

网络运维与安全最应该去的城市

从地域范围来看,网络安全人才不论是需求还是供给,都高度集中在北上深等一线省市。

统计显示,北京、上海、深圳是网络安全人才需求量最大的地区,三地对网络安全人才需求量占全国需求总量的43.28%。其中,仅北京地区需求的网络安全人才就占全国59.4%。

报告分析认为,这与北京地区聚集了较多党政机关、大型国企总部和网络安全公司有很大关系。

据预测,未来3-5年内,具备实战技能的安全运维人员与高水平的网络安全专家,将成为网络安全人才市场中最为稀缺和抢手的资源。

据职友集数据统计,北京网络安全工程师平均工资:¥15180/月。