你是否对黑客技术感兴趣呢?感觉成为黑客是一件很酷的事。那么作为新手小白,我们该如何入门黑客技术,黑客技术又是学什么呢?

其实不管你想在哪个新的领域里有所收获,你需要考虑以下几个问题:

首先,你要想明白为什么学这个,不管是爱好也好,想要把他作为职业也好,只有清楚了自己的目的后才可以持之以恒的去学习,因为计算机领域要学的知识是非常多的,没有长久的坚持是没办法学会的。

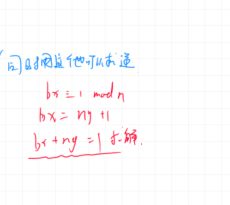

其次,你要确立自己的学习方向,黑客领域的方向太多了,粗浅的分可以分为网络安全、软件安全、基础安全等,其中网络安全包括网络渗透、电信安全、通讯安全;软件安全可以分为授权控制、漏洞挖掘、加密解密等;基础安全包括理论安全、密码学等。

确立了自己的学习方向后就是怎么学的问题了。

首先你要掌握常用的网络术语,以及电脑的基本操作,例如肉鸡、远控、木马、后门、webshell等都要有所了解,常见的软件安装,例如操作系统的安装、虚拟机的安装等都要会,这是基础之中的基础。

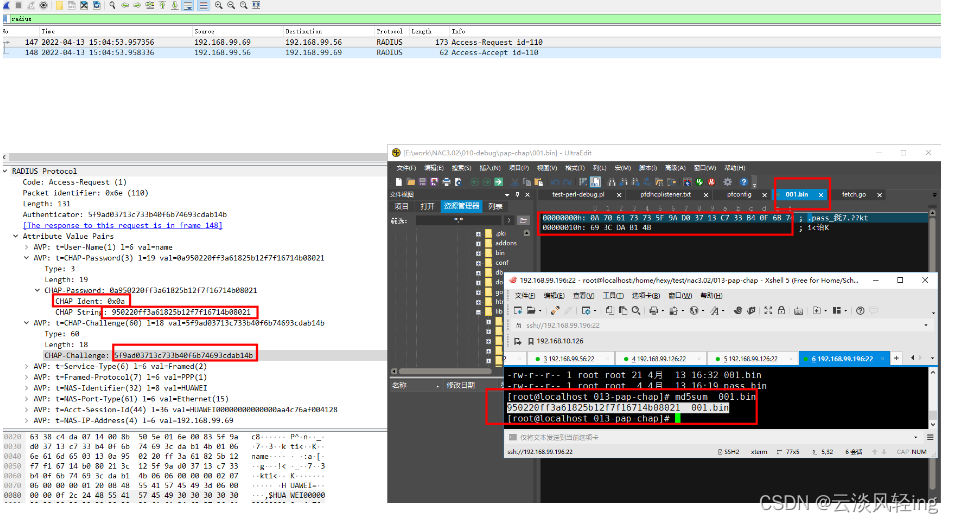

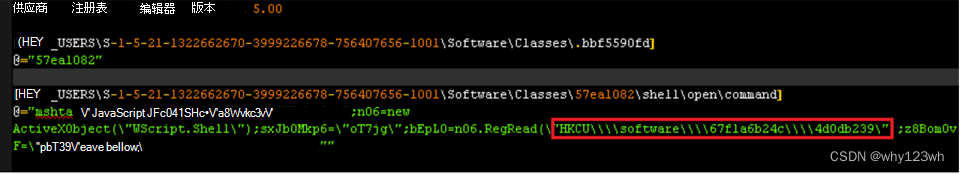

学会这些基础后,还要了解常见的Web安全漏洞原理及利用,例如常见的owasp(top10)漏洞列表、SQL注入、XSS、CSRF、SSRF、文件上传、命令执行、本地文件包含和远程文件包含漏洞、XXE、逻辑漏洞、暴力破解及其他漏洞,这里有一套黑客技术入门学习资料。

网安入门必备:超200页!黑客技术解密档案

掌握了Web漏洞原理及利用后,接下来就是各类黑客工具的使用了,所谓“工欲善其事必先利其器”,一款趁手的工具对你的漏洞挖掘会是锦上添花,常用的渗透工具主要有以下几类:

SQLMAP:一个开源自动化的SQL注入工具,其主要功能是扫描,发现并利用给定的url的SQL注入漏洞,内置多个绕过插件,支持的多种数据库。

Burpsuite:用于攻击web 应用程序的集成平台,包含了许多工具,但我们主要用于抓取网络数据包和修改数据包来进行攻击。

AWVS:是一款知名的Web网络漏洞扫描工具,它通过网络爬虫测试你的网站安全,检测流行安全漏洞。

Metasploit:一款开源的安全漏洞检测工具,常用于操作系统攻击及权限保持。

NMAP:一个网络连接端扫描软件,用来探测一组主机是否在线,扫描主机端口,嗅探所提供的网络。

学会工具的利用后接下来就是编程语言的学习了,这里推荐大家学习下PHP,和Python,PHP作为用户最多的后端语言对理解网站的运行原理有很大的帮助,至于Python,大量的黑客工具都是Python编写的,他也提供大量的库,这些库被广泛的应用于各种黑客攻击,所以要学会Python的使用。

经过以上几步,你就算是入门黑客技术了,之后就是经验的积累和大量的练习了。