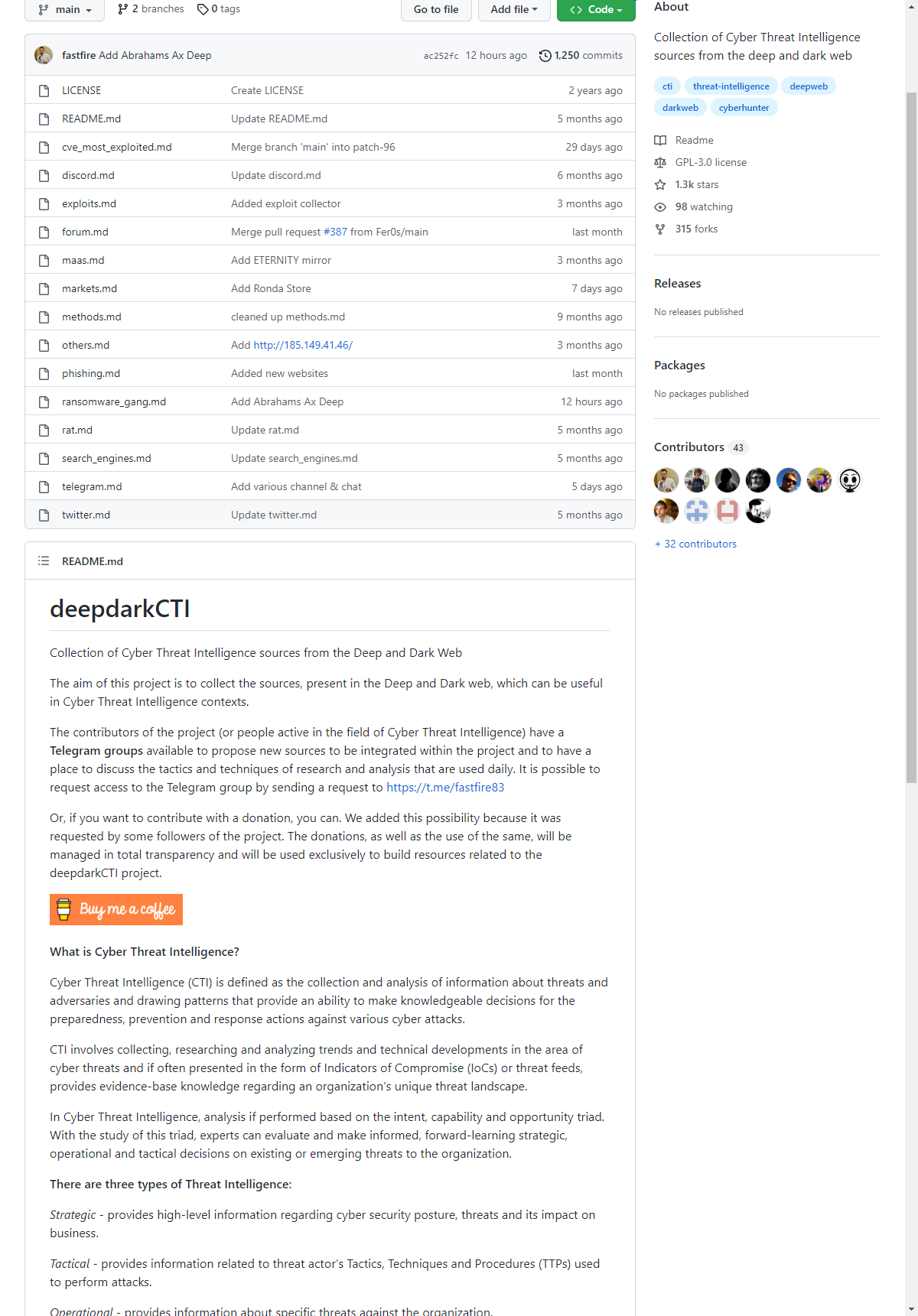

开源地址如下:

https://github.com/fastfire/deepdarkCTI

网络威胁情报 (CTI) 被定义为收集和分析有关威胁和对手的信息以及绘制模式,这些模式提供了针对各种网络攻击的准备、预防和响应行动做出明智决策的能力。

CTI 涉及收集、研究和分析网络威胁领域的趋势和技术发展,如果经常以妥协指标 (IoC) 或威胁源的形式呈现,则提供有关组织独特威胁态势的证据基础知识。

在网络威胁情报中,根据意图、能力和机会三元组进行分析。通过对这三位一体的研究,专家可以评估并做出明智的、前瞻性的战略、运营和战术决策,以应对组织面临的现有或新出现的威胁。

威胁情报分为三种类型:

战略- 提供有关网络安全态势、威胁及其对业务的影响的高级信息。

战术- 提供与威胁行为者用于执行攻击的战术、技术和程序 (TTP) 相关的信息。

运营- 提供有关针对组织的特定威胁的信息。

典型的情报来源是:

- 开源情报 (OSINT)

- 人类智能

- 反情报

- 内部智能

通过这个考虑到与深网和暗网领域相关的 OSINT 来源的项目,我们旨在监控以下来源中存在的情报信息:

- 电报频道、群组和聊天

- 不和谐频道

- 勒索软件团伙网站

- 与网络犯罪活动和数据泄露有关的论坛

- 市场

- 利用数据库

- 推特账号

- RaaS(勒索软件即服务)站点

此外,在方法文件中,描述了用于搜索和分析源的各种技术。

![[附源码]计算机毕业设计JAVA健身健康规划系统](https://img-blog.csdnimg.cn/a15c5953fa21418bbd44b6c3e1b0e514.png)