安全之安全(security²)博客目录导读

目录

一、概述

二、CVE详情

三、受影响产品

四、修复建议

五、致谢

六、版本历史

一、概述

在SCP固件(SCP-Firmware)中发现两处安全漏洞,可能允许普通世界特权软件(normal world privileged software)对系统控制处理器(SCP)发起拒绝服务攻击。

二、CVE详情

向SCP发送特制的SCMI消息可能导致使用错误(Usage Fault)并使SCP崩溃。这两个漏洞已被分配编号CVE-2024-11863和CVE-2024-11864。

三、受影响产品

SCP-Firmware 2.15及之前所有版本。

四、修复建议

Arm建议受影响的用户在条件允许时尽快升级到更高版本,或直接集成以下提交中的修复补丁:

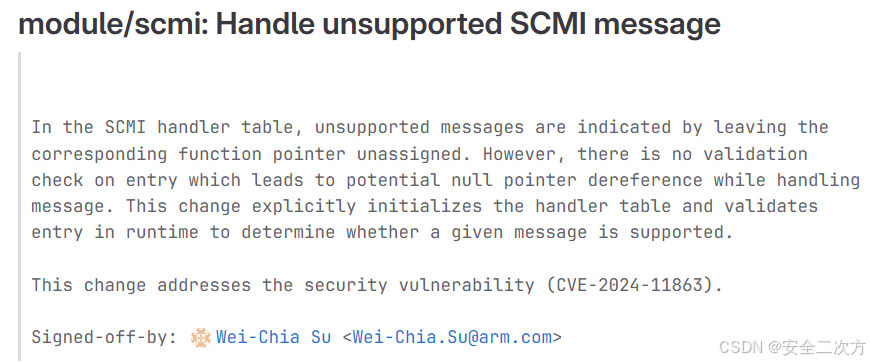

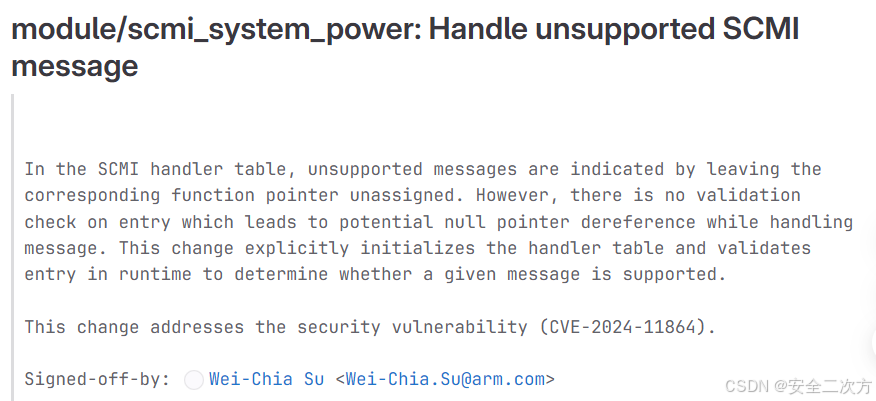

在SCMI处理程序表中,未支持的消息通过不分配对应函数指针来标识。然而,当前入口处缺乏验证检查,导致处理消息时可能出现空指针解引用问题。本次修改明确初始化了处理程序表,并在运行时验证入口点以判断给定消息是否受支持。

-

d4c1a05d

https://gitlab.arm.com/firmware/SCP-firmware/-/commit/d4c1a05d

-

194d97ca

https://gitlab.arm.com/firmware/SCP-firmware/-/commit/194d97ca

五、致谢

Arm感谢以下研究人员分享他们的研究成果:

Merlin Sievers, Christian Lindenmeier (@chli), Matti Schulze and IT Security Infrastructures Lab FAU

六、版本历史

| 版本 | 日期 | 说明 |

|---|---|---|

| 1.0 | 2025年1月14日 | 首次发布 |

| 1.0 | 2025年3月14日 | 重新发布(编号110358) |

参考:SCP-Firmware Security Bulletin: CVE-2024-11863 and CVE-2024-11864