Akamai 如期发布了 2022 年第三季度 DNS 威胁分析报告,基于其海量 DNS 数据对网络钓鱼等攻击威胁进行洞察。

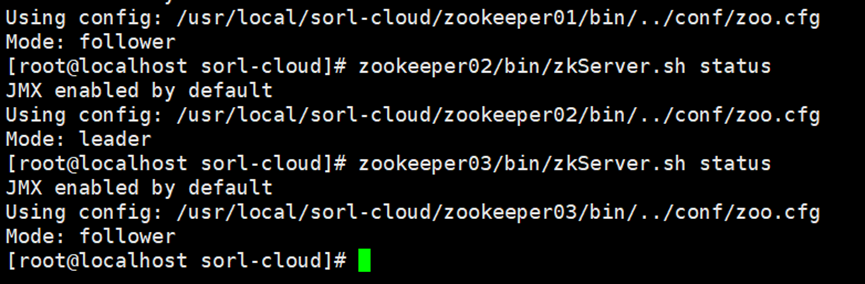

攻击类别

在 2022 年第三季度,数据视野中 10.6% 的设备在季度内至少访问过一次与恶意软件相关的域名。另外,6.3% 的设备访问了钓鱼域名、0.98%

的设备访问的 C&C 域名。

与前两个季度相比,基本保持了稳定。访问 C&C

域名的设备有所增加,但并不能将这种增长归因于特定的攻击行动。很有可能是威胁的季节性变化,或者是由于易受攻击的设备在增加。

面临威胁的设备

面临威胁的设备

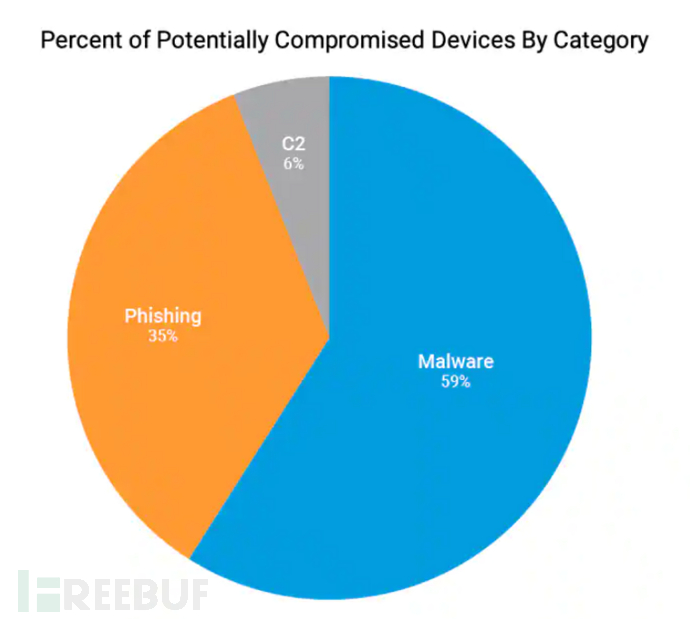

在所有面临威胁的设备中,59% 的设备面临与恶意软件有关的威胁、35% 的设备面临与网络钓鱼有关的威胁、6% 的设备面临与 C&C 有关的威胁。

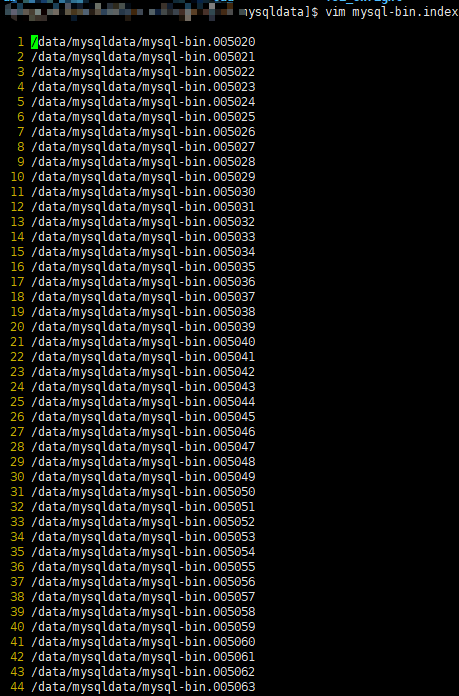

按类型划分的设备量

按类型划分的设备量

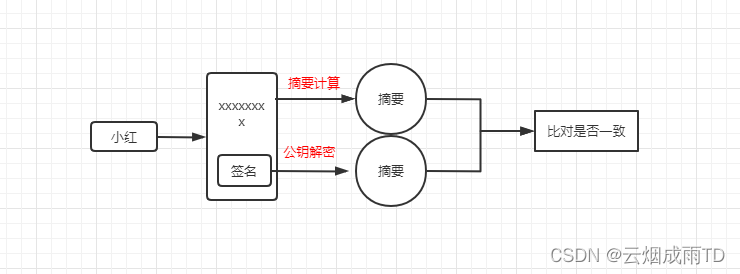

网络钓鱼攻击活动

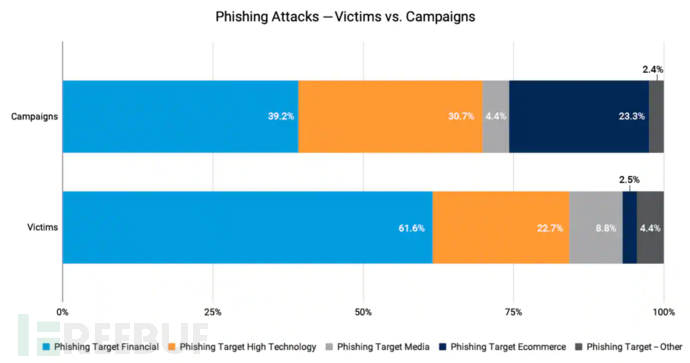

Akamai 整理了攻击行动与相应的受害者人数,以此评估特定攻击行动的成功率,并且查看每个行业的百分比。

高科技与金融行业在攻击行动的数量与受害者数量均处于前列,这与 2022 年第一季度也是一致的。

攻击行动与受害者

攻击行动与受害者

金融行业的攻击活动尽管只占到 39.2%,但却产生了 61.6% 的受害者,这表明针对金融行业的攻击在第三季度非常有效。

电子商务更受青睐

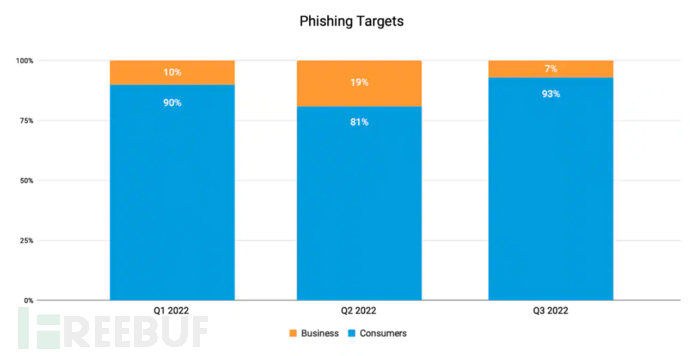

在第三季度,攻击者针对消费者的攻击活动有所增加,主要是由于更多的攻击者都在利用电子商务类公司的品牌进行网络钓鱼。

目前,针对消费者的攻击行动仍然占主导地位,2022 年季度平均值为 88%。

网络钓鱼攻击目标

网络钓鱼攻击目标

尽管针对企业的攻击行动有所下降,但必须记住的是攻击对企业的潜在破坏是非常大的,有可能导致机密信息泄露或者经历加密勒索。

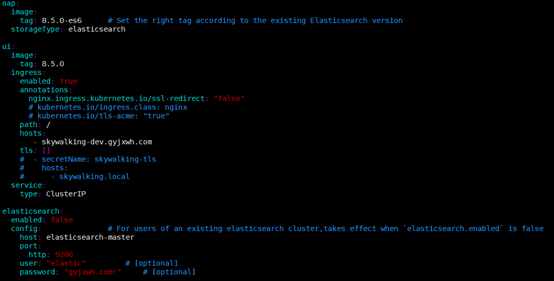

网络钓鱼工具包

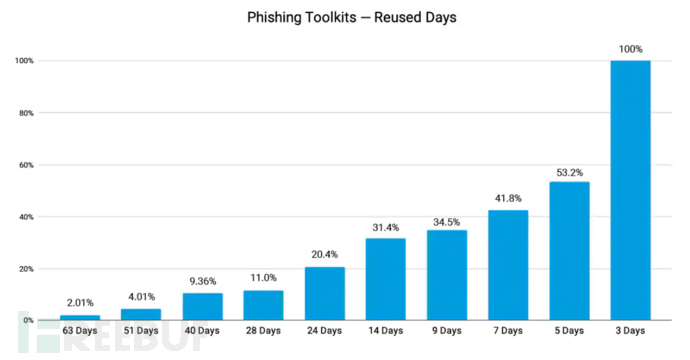

如 2022

年第二季度分析报告所述,网络钓鱼工具包在推动网络钓鱼攻击的规模扩大上起到了不可忽视的作用。网络钓鱼工具包能够使得钓鱼网站的部署与维护变得更加简单,使得技术水平更低的攻击者也投身到网络钓鱼中。

Akamai 跟踪了 229 个在野的网络钓鱼工具包发起的新攻击行动。在 2022 年第三季度,2.01% 的网络钓鱼工具包在至少 63

天内被重复使用、53.2% 的网络钓鱼工具包至少在 5 天内被用于发起新的攻击行动、所有的网络钓鱼工具包都会在三天之内被重用。

钓鱼工具包重用天数

钓鱼工具包重用天数

2022 年第三季度的平均重用时长为 9 天,上个季度仅为 8 天。

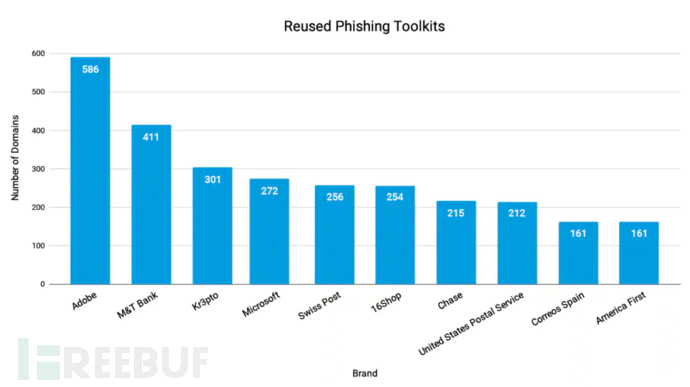

对这些网络钓鱼工具包再分类,利用 Adobe 与 M&T 银行作为诱饵的钓鱼域名数量最多。

钓鱼工具包关联域名数量

钓鱼工具包关联域名数量

对网络钓鱼工具包更频繁的重用证明了网络钓鱼领域内的攻击行动仍然在持续,并且网络钓鱼即服务等新型模式也在不断扩张。

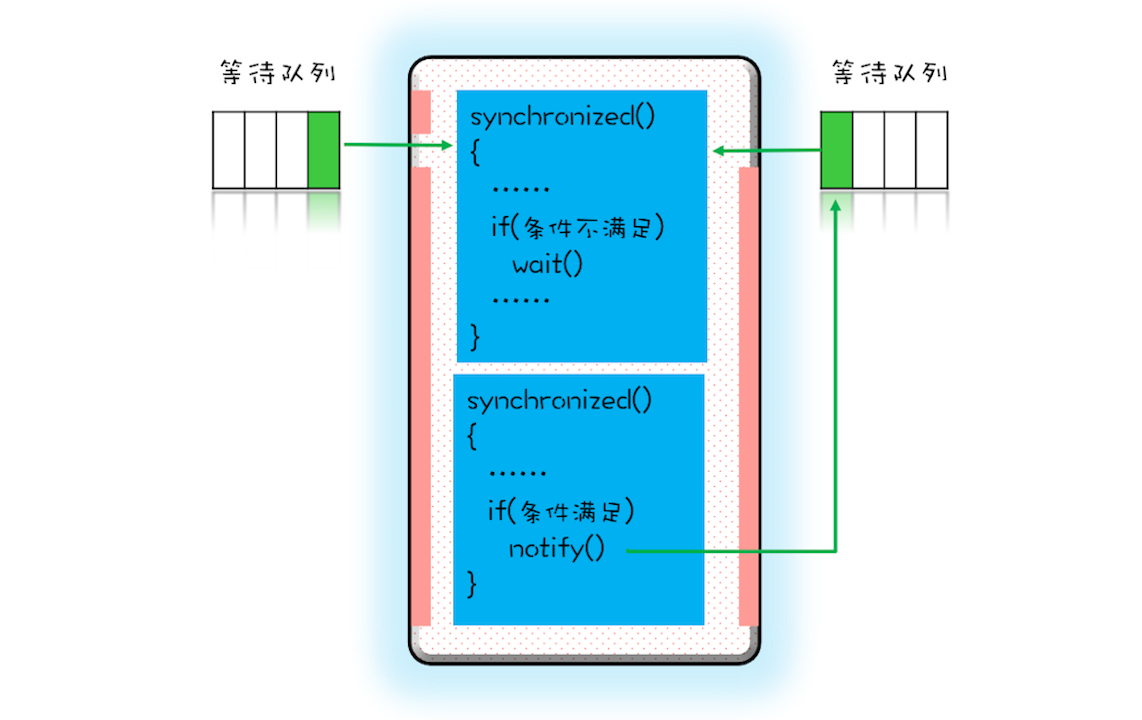

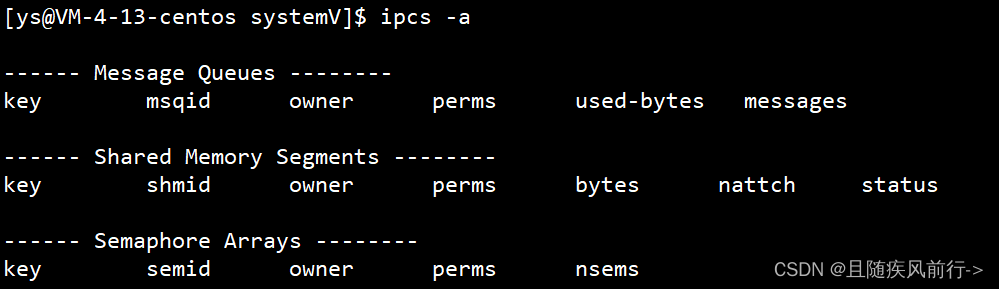

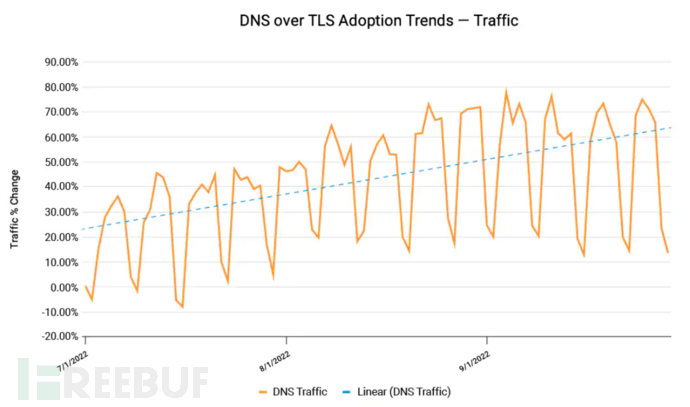

DNS over TLS 趋势

近年来,DoT 的采用率越来越高。在 2022 年的第三季度,Akamai 发现 DoT 流量增加了 40%,采用 DoT 进行 DNS 通信的用户量增长了

23%。由于远程办公的普及,以及零信任与 SASE 架构的升温,DoT 的使用率也在攀高。

DoT

DoT

使用趋势

DoT 有助于防止攻击者通过嗅探 DNS 流量,导致敏感信息暴露与 DNS 流量操纵等问题。

结论

随着消费者的生活与企业的业务越来越数字化,网络威胁的影响力也越来越大。Akamai

希望通过对威胁的披露与传播,让所有人能够了解网络威胁的实际情况。并且能够以史为鉴,推动安全防护与安全能力更进一步。

##最后

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,有需要的小伙伴,可以【扫下方二维码】免费领取: