一.网络安全

1.什么是网络安全

网络安全(Cyber Security)是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或者恶意的原因而遭受到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。

2.网络安全的必要性

二.安全标准

1.什么是安全标准

为了对现有计算机系统的安全性进行统一评价,为计算机系统制造商提供一个权威的系统安全性标准。需要有一个计算机系统安全测评标准。

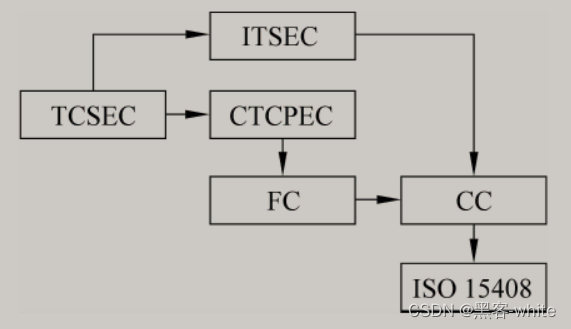

美国国防部于1983年推出了历史上第一个计算机评价准则—(可信计算机系统评价准则)(TCSEC),带动了国际上计算机安全测评的研究。

欧盟发布了信息技术安全评价标准(ITSEC)

加拿大发布了加拿大可信计算机产品评价标准(CTCPEC)

美国发布了信息技术安全联邦标准(FC)等。

这些标准基本上都采用了TCSEC的安全框架和模式,将信息系统的安全性分成不同等级,并规定了不同等级应实现的安全功能或安全措施。

2.常用的安全标准

(1)美国TCSEC

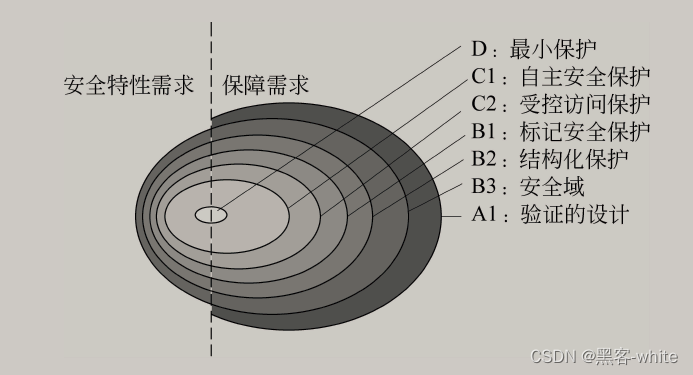

国国防部于1983年制定,提供D、C1、C2、B1、B2、B3、A1这7个等级的可信系统评价标准,每个等级对应有确定的安全特性需求和保障需求,高等级需求建立在低等级需求的基础之上。

(2) 欧洲ITSEC

1991年,西欧四国制定了信息技术安全评价规则(ITSEC),ITSEC首次提出了信息安全的保密性、完整性和可用性概念,把可信计算基的概念提高到可信信息技术的高度上来认识。它定义了从E0~E6这7个安全等级和10种安全功能。

(3)联邦标准FC

由美国国家标准与技术协会和国家安全局联合开发的拟用于取代TCSEC标准的计算机安全评价标准。该标准把安全功能和安全保证分离成两个独立的部分,并提出了保护轮廓定义书和安全目标定义书的概念。该标准只有草案,没有正式版本。

(4)通用准则CC

1993年6月,美国、加拿大及欧洲4国经协商同意,起草单一的通用准则(CC),并将其推进到国际标准。CC结合了FC及ITSEC的主要特征,它强调将安全的功能与保障分离,并将功能需求分为9类63族,将保障分为7类29族。

(5)GB17859-1999

中国国家技术监督局参考TCSEC和可信计算机网络系统说明(NCCS)而制定的国家强制标准共分5个安全等级。

(6)GB/T18336-2001

中国国家技术监督局参考CC标准而制定的国家推荐标准,共分为3个部分:简介和一般模型、安全功能要求和安全保证要求。

三.国内外发展现状

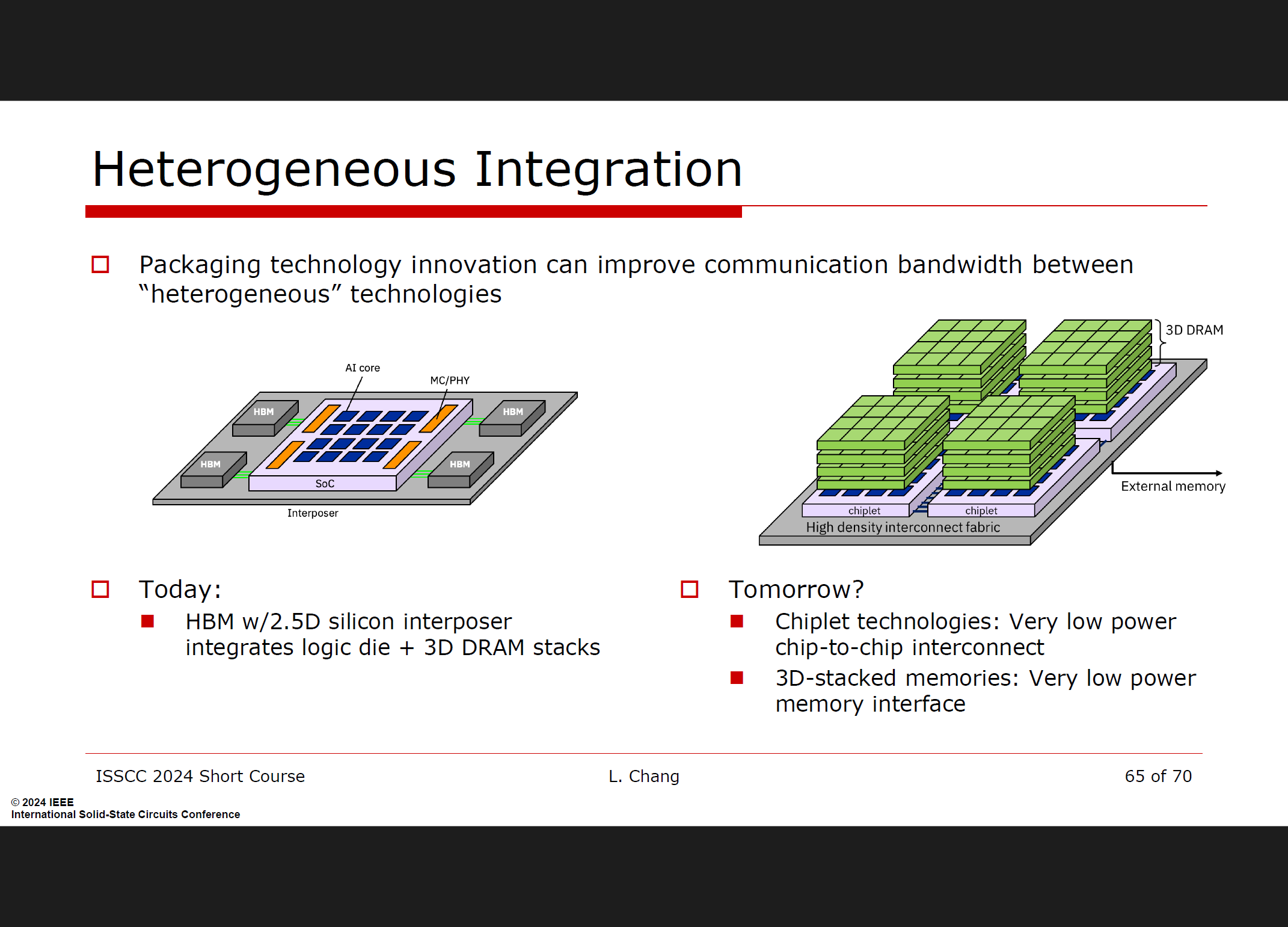

1.TCSEC

1983年,美国国防部颁布了历史上第一个计算机安全评价标准,这就是著名的可信计算机系统评价标准,简称TCSEC.又称橙皮书。1985年,美国国防部对TCSEC进行了修订。

如图所示,TCSEC定义了7个等级(D.C1.C2.B1.B2.B3.A1)组成的4个类别.类A中的级别A1是最高安全级别,类D中的级别D是最低安全级别。类别用来度量提供安全保护的程度,每一个级别和类别都是在前一个基础上增加条款形成的。

7个等级的安全特性需求分别如下。

D:最小保护

C1:自主安全保护

C2:受控访问保护

B1:标记安全保护

B2:结构化保护

B3:安全域

![正点原子[第二期]Linux之ARM(MX6U)裸机篇学习笔记-23.3,4,5,6 讲 I2C驱动-读取AP3216C传感器](https://img-blog.csdnimg.cn/direct/1b32965dd5fe484a9f9f9ad63e4d088e.png)