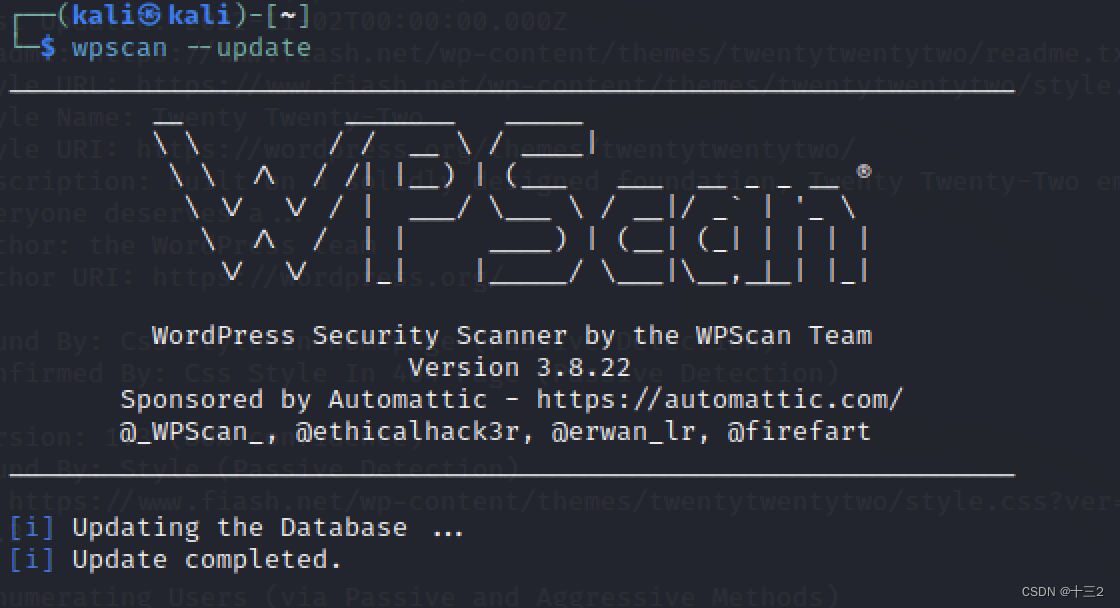

一.wpscan工具简介

wpscan是一款专门针对wordpress的扫描工具,采用ruby语言编写,能够扫描worpress网站中包括主题漏洞、插件漏洞以及wordpress网站本身存在的漏洞。wpscan还可以扫描wordpress网站启用的插件和其他功能。

在Kali Linux系统中,wpscan也是默认安装的,可以直接打开。

二.wpscan工具使用

1、查看帮助

wpscan -h

更新

wpscan --update

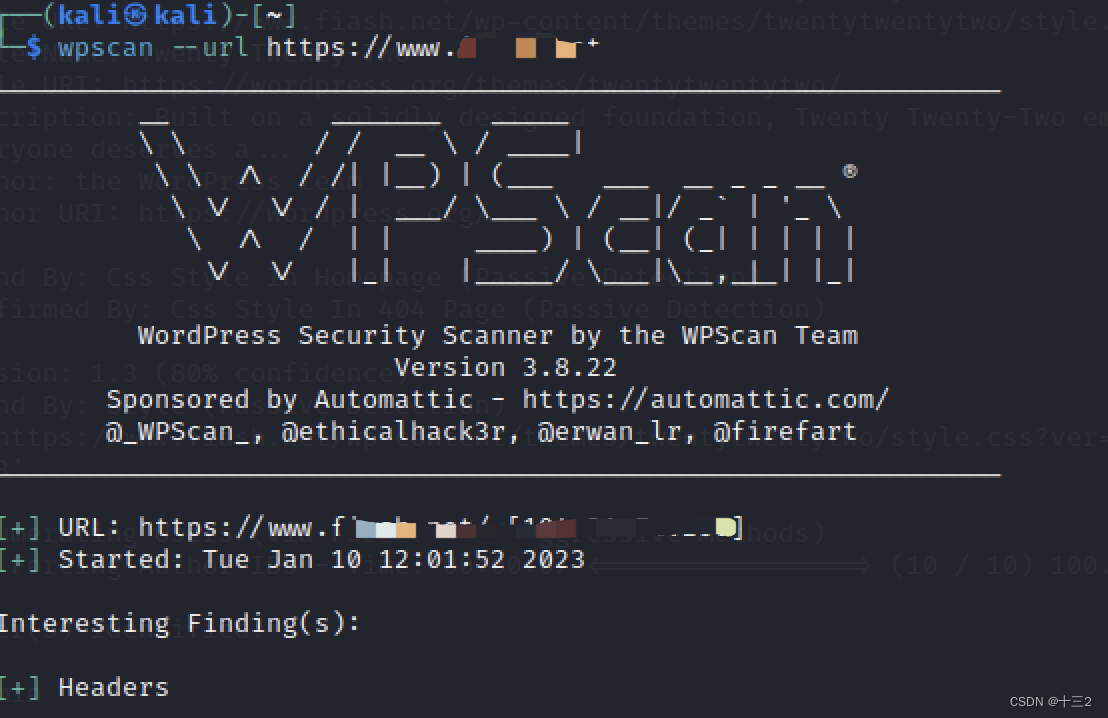

2、扫描站点

wpscan --url "【目标系统URL】"

针对URL站点进行扫描,扫描结果会呈现出来

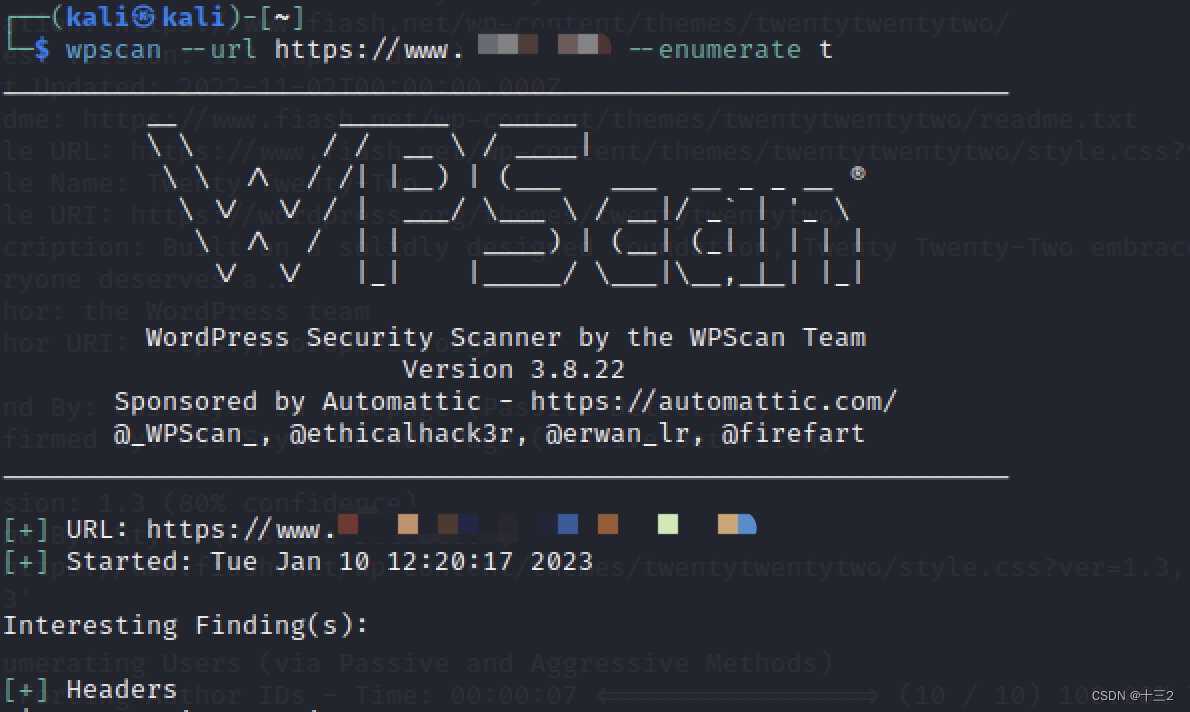

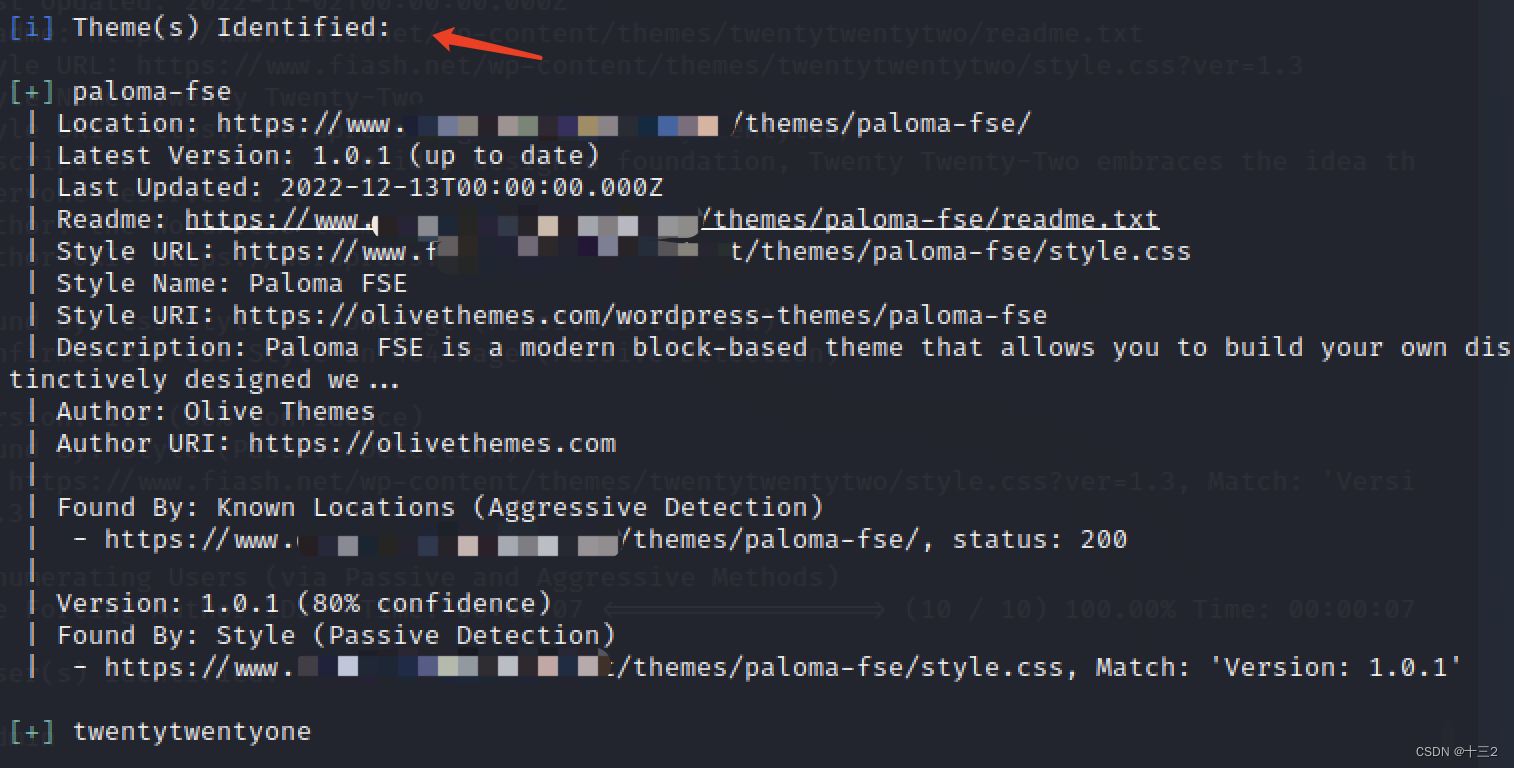

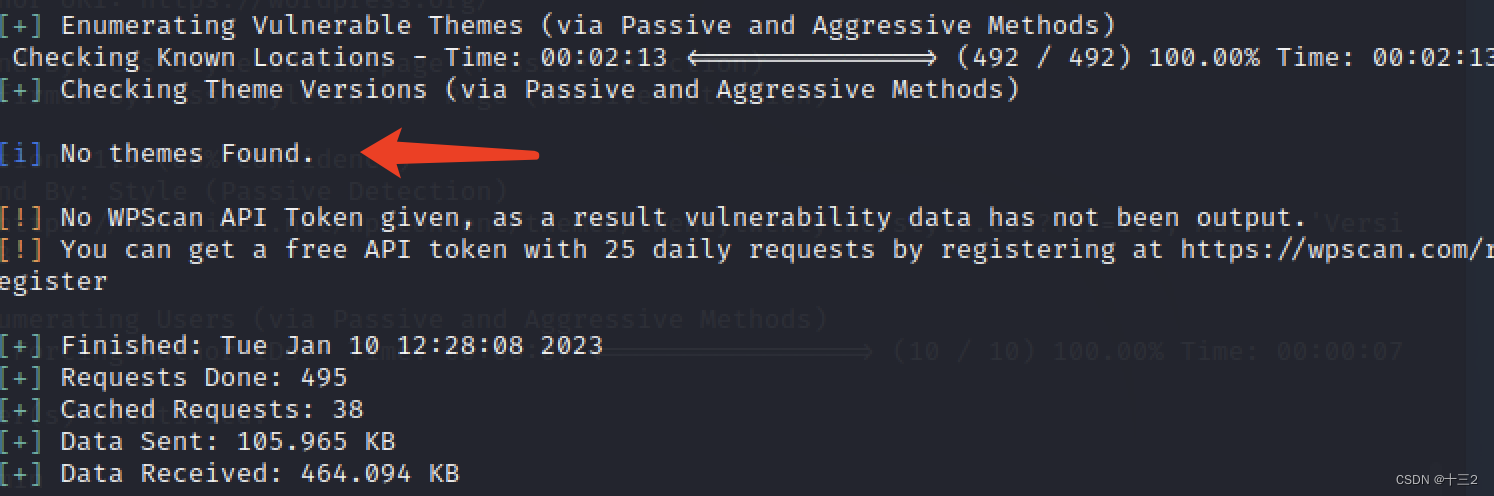

3、主题扫描

wpscan --url "【目标系统URL】" --enumerate t

对主题进行扫描

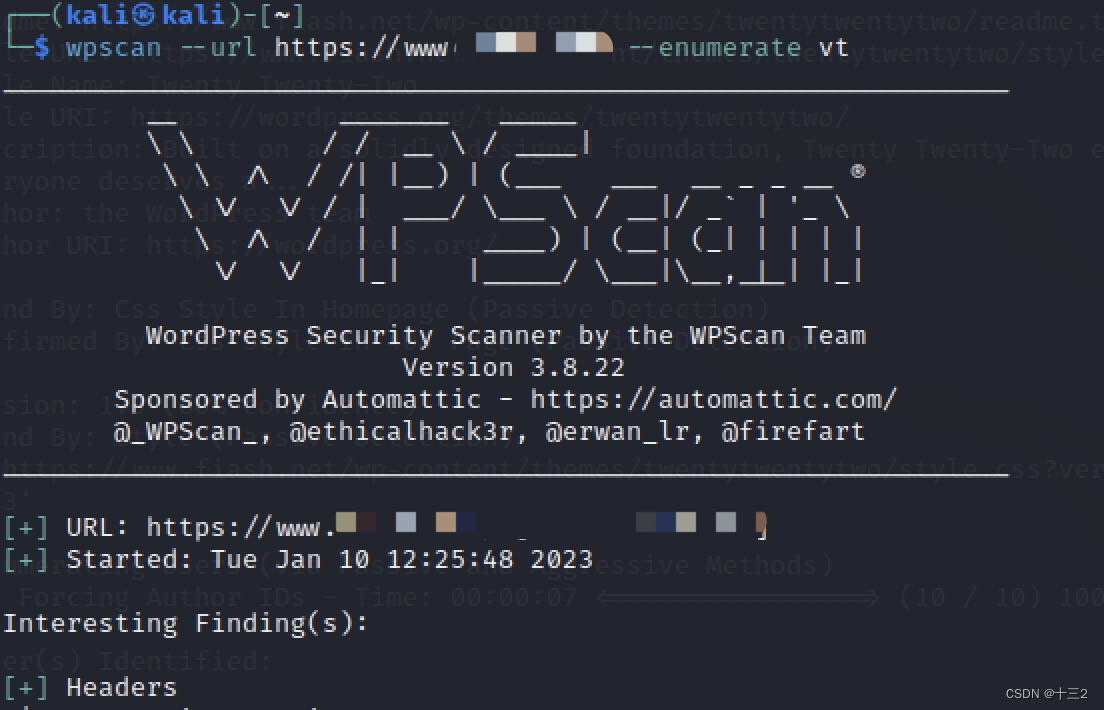

wpscan --url "【目标系统URL】" --enumerate vt

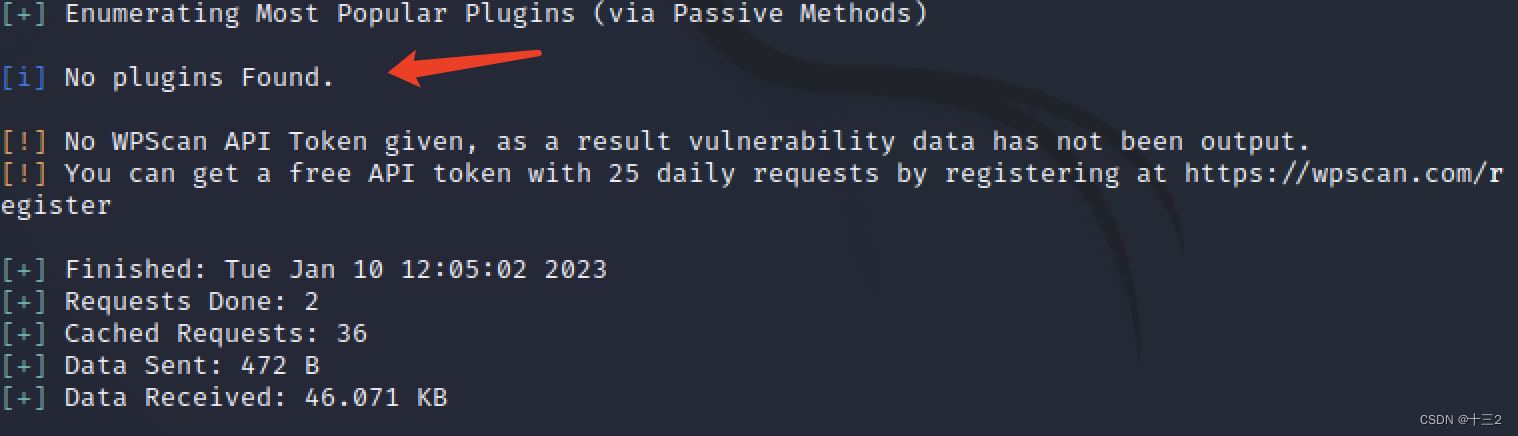

4、插件扫描

wpscan --url "【目标系统URL】" --enumerate p

如上没扫描出插件,如果有插件可以进行插件扫描。

5、插件漏洞扫描

wpscan --url "【目标系统URL】" --enumerate vp

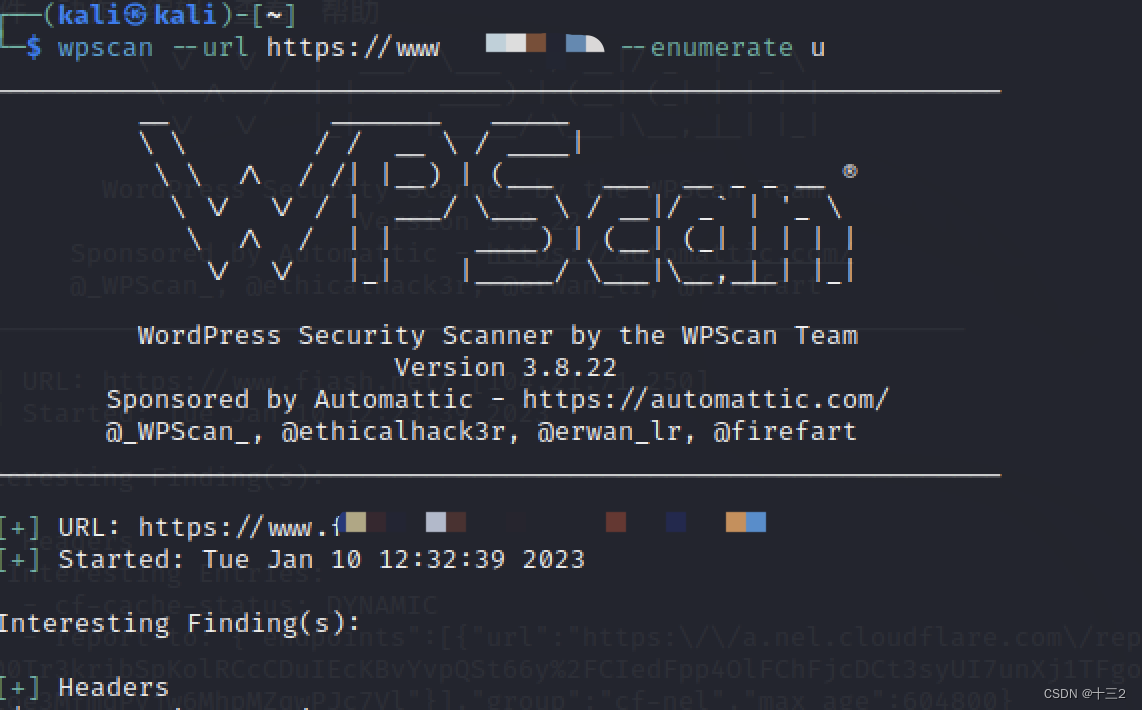

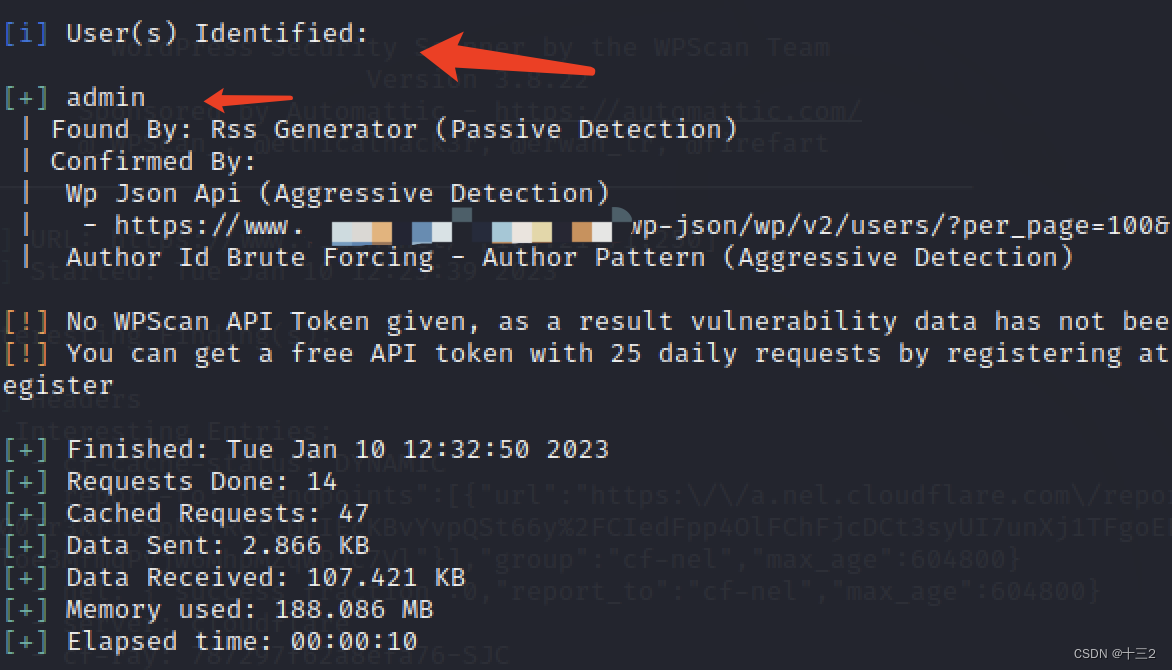

6、枚举wordpress用户

wpscan --url "【目标系统URL】" --enumerate u

扫描出用户有admin

7、用户名密码暴力破解

wpscan --url "目标rul/" -P "【密码文件路径】" --usernames admin

没有爆破成功,正常流程没有问题,需要一个好用的字典。

没有爆破成功,正常流程没有问题,需要一个好用的字典。

8、TimThumbs文件扫描

8、TimThumbs文件扫描

wpscan --url "【目标系统URL】" --enumerate tt

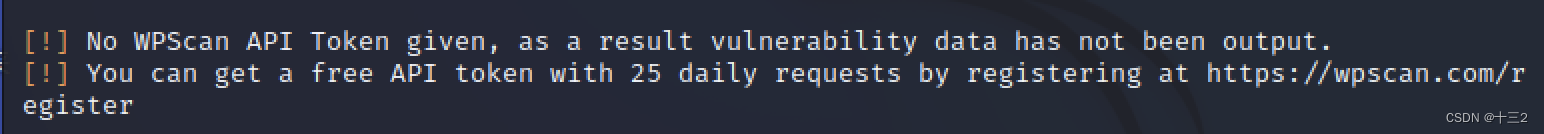

三、wpscan的API token问题

上面扫描,没有使用wpscan的API token,因此在扫描结果处存在以下提示:

没有添加API Token会使得wpscan不能完整的显示漏洞信息。API Token是免费的,并且可以访问WPScan注册获取。获取后,使用–api-token指定即可。如果要登陆网站是需要翻墙的,我这边也用API扫了,结果都差不多的。没有的话,正常扫就行。

wpscan --url URL --enumerate vt --api-token ’token码‘