计算机网络实验报告

文章目录

- 计算机网络实验报告

- 一、验证性实验

- ipconfig

- 实作一

- 实作二

- 问题

- ping

- 实作一

- 实作二

- 问题

- tracert

- 实作一

- 问题一

- 问题二

- 问题三

- ARP

- 实作一

- 实作二

- 实作三

- 问题

- DHCP

- 实作一

- 问题

- netstat

- 实作一

- 实作二

- DNS

- 实作一

- 实作二

- 实作三

- 问题

- cache

- 实作二

- 二、Wireshark 实验

- 数据链路层

- 实作一熟悉Ethernet帧结构

- 问题:

- 实作二

- 问题

- 实作三掌握ARP解析过程

- 问题

- 网络层

- 实作一熟悉IP包结构

- 问题

- 实作二 IP 包的分段与重组

- 问题

- 实作三 考察 TTL 事件

- 问题

- 传输层

- 实作一 熟悉 TCP 和 UDP 段结构

- 问题

- 实作二 分析 TCP 建立和释放连接

- 应用层

- 实作一 了解 DNS 解析

- 问题

- 实作二 了解 HTTP 的请求和应答

- 问题

一、验证性实验

ipconfig

实作一

自己计算机的网络配置:

物理地址. . . . . . . . . . . . . : 9C-29-76-F6-05-CC

IPv4 地址 . . . . . . . . . . . . : 192.168.1.15(首选)

子网掩码 . . . . . . . . . . . . : 255.255.255.0

默认网关. . . . . . . . . . . . . : 192.168.1.1

实作二

旁边计算机的网络配置:

物理地址. . . . . . . . . . . . . : 3C-F8-62-CE-24-0D

IPv4 地址 . . . . . . . . . . . . : 192.168.1.6(首选)

子网掩码 . . . . . . . . . . . . : 255.255.255.0

默认网关. . . . . . . . . . . . . : 192.168.1.1

相同之处:两者的子网掩码和默认网关都一样

不同之处:IPv4地址和物理地址不同

问题

你的计算机和旁边的计算机是否处于同一子网,为什么?

处于同一子网,因为将IP地址和子网掩码转为二进制进行相与的结果一样。

ping

实作一

ping www.cqjtu.edu.cn

正在 Ping www.cqjtu.edu.cn [218.70.34.236] 具有 32 字节的数据:

来自 218.70.34.236 的回复: 字节=32 时间=87ms TTL=56

来自 218.70.34.236 的回复: 字节=32 时间=20ms TTL=56

来自 218.70.34.236 的回复: 字节=32 时间=20ms TTL=56

来自 218.70.34.236 的回复: 字节=32 时间=112ms TTL=56

218.70.34.236 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 4,丢失 = 0 (0% 丢失),

往返行程的估计时间(以毫秒为单位):

最短 = 20ms,最长 = 112ms,平均 = 59ms

“字节=32”表示ICMP报文中有32字节的测试数据;“时间=87ms”是往返时间;“TTL=56”是生存时间的意思,ping的数据包能在网络上存在多少时间。

实作二

ping/?

用法: ping [-t] [-a] [-n count] [-l size] [-f] [-i TTL] [-v TOS]

[-r count] [-s count] [[-j host-list] | [-k host-list]]

[-w timeout] [-R] [-S srcaddr] [-c compartment] [-p]

[-4] [-6] target_name

选项:

-t Ping 指定的主机,直到停止。

若要查看统计信息并继续操作,请键入 Ctrl+Break;

若要停止,请键入 Ctrl+C。

-a 将地址解析为主机名。

-n count 要发送的回显请求数。

-l size 发送缓冲区大小。

-f 在数据包中设置“不分段”标记(仅适用于 IPv4)。

-i TTL 生存时间。

-v TOS 服务类型(仅适用于 IPv4。该设置已被弃用,

对 IP 标头中的服务类型字段没有任何

影响)。

-r count 记录计数跃点的路由(仅适用于 IPv4)。

-s count 计数跃点的时间戳(仅适用于 IPv4)。

-j host-list 与主机列表一起使用的松散源路由(仅适用于 IPv4)。

-k host-list 与主机列表一起使用的严格源路由(仅适用于 IPv4)。

-w timeout 等待每次回复的超时时间(毫秒)。

-R 同样使用路由标头测试反向路由(仅适用于 IPv6)。

根据 RFC 5095,已弃用此路由标头。

如果使用此标头,某些系统可能丢弃

回显请求。

-S srcaddr 要使用的源地址。

-c compartment 路由隔离舱标识符。

-p Ping Hyper-V 网络虚拟化提供程序地址。

-4 强制使用 IPv4。

-6 强制使用 IPv6。

问题

假设你不能 ping 通某计算机或 IP,但你确定该计算机和你之间的网络是连通的,那么可能的原因是什么?该如何处理能保证 ping 通?

可能计算机防火墙禁止了ICMP协议。应检查计算机的防火墙规则,允许ICMP协议的通信。

tracert

实作一

tracert www.baidu.com

通过最多 30 个跃点跟踪

到 www.a.shifen.com [14.215.177.38] 的路由:

1 1 ms 1 ms <1 毫秒 192.168.1.1

2 5 ms 3 ms 6 ms 100.78.0.1

3 7 ms 10 ms 9 ms 180.142.92.157

4 * * * 请求超时。

5 * * * 请求超时。

6 * * * 请求超时。

7 20 ms 20 ms 27 ms 121.14.14.162

8 23 ms 22 ms 25 ms 121.14.67.150

9 * * * 请求超时。

10 49 ms 57 ms 26 ms 14.215.177.38

跟踪完成。

问题一

tracert 能告诉我们路径上的节点以及大致的延迟等信息,那么它背后的原理是什么?

利用增加存活时间(TTL)值来实现其功能的,每当数据包经过一个路由器,其存活时间就会减一,当存活时间为0时就会发送一个ICMP TTL数据包给原数据包的发出者,这样发出者就可以知道路径上有哪些节点。

问题二

在以上两个实作中,如果你留意路径中的节点,你会发现无论是访问百度还是棋歌教学网,路径中的第一跳都是相同的,甚至你应该发现似乎前几个节点都是相同的,你的解释是什么?

到 www.a.shifen.com [14.215.177.38] 的路由:

1 1 ms 1 ms <1 毫秒 192.168.1.1

2 5 ms 3 ms 6 ms 100.78.0.1

==============================================

到 qige.io [172.67.143.53] 的路由:

1 1 ms 1 ms 1 ms 192.168.1.1

2 13 ms 10 ms 10 ms 100.78.0.1

局域网或者子网的出口相同

问题三

在追踪过程中,你可能会看到路径中某些节点显示为 * 号,这是发生了什么?

收到回复的时间超出限制。

ARP

实作一

接口: 192.168.1.15 --- 0xe

Internet 地址 物理地址 类型

192.168.1.1 70-19-2f-c4-10-17 动态

192.168.1.6 3c-f8-62-ce-24-0d 动态

ping旁边的电脑之后会出现其IP地址(192.168.1.6),本机要把数据帧发送到局域网另一台主机时,设备驱动程序必须知道以太网地址才能发送数据。而只知道IP地址,这时就需要采用ARP协议将IP地址映射为以太网地址。所以在arp缓存中会出现旁边计算机的IP地址和物理地址。

实作二

arp /?

显示和修改地址解析协议(ARP)使用的“IP 到物理”地址转换表。

ARP -s inet_addr eth_addr [if_addr]

ARP -d inet_addr [if_addr]

ARP -a [inet_addr] [-N if_addr] [-v]

-a 通过询问当前协议数据,显示当前 ARP 项。

如果指定 inet_addr,则只显示指定计算机

的 IP 地址和物理地址。如果不止一个网络

接口使用 ARP,则显示每个 ARP 表的项。

-g 与 -a 相同。

-v 在详细模式下显示当前 ARP 项。所有无效项

和环回接口上的项都将显示。

inet_addr 指定 Internet 地址。

-N if_addr 显示 if_addr 指定的网络接口的 ARP 项。

-d 删除 inet_addr 指定的主机。inet_addr 可

以是通配符 *,以删除所有主机。

-s 添加主机并且将 Internet 地址 inet_addr

与物理地址 eth_addr 相关联。物理地址是用

连字符分隔的 6 个十六进制字节。该项是永久的。

eth_addr 指定物理地址。

if_addr 如果存在,此项指定地址转换表应修改的接口

的 Internet 地址。如果不存在,则使用第一

个适用的接口。

示例:

> arp -s 157.55.85.212 00-aa-00-62-c6-09.... 添加静态项。

> arp -a .... 显示 ARP 表。

实作三

arp -s 192.168.1.1 9c-29-76-f6-05-cc

接口: 192.168.56.1 --- 0x19

Internet 地址 物理地址 类型

192.168.1.1 9c-29-76-f6-05-cc 静态

问题

你可能会在实作三的操作中得到 “ARP 项添加失败: 请求的操作需要提升” 这样的信息,表示命令没能执行成功,你该如何解决?

用管理员身份运行Cmder

在实作三中,为何缓存中常常有网关的信息? 我们将网关或其它计算机的 arp 信息设置为静态有什么优缺点?

缓存本身会记录访问过的pc网卡的MAC物理地址。优点是便于管理;缺点是配置复杂,频繁访问新网卡时需要重新设置为静态。

DHCP

实作一

ipconfig/release

Windows IP 配置

不能在 以太网 上执行任何操作,它已断开媒体连接。

不能在 本地连接* 8 上执行任何操作,它已断开媒体连接。

不能在 蓝牙网络连接 上执行任何操作,它已断开媒体连接。

以太网适配器 以太网:

媒体状态 . . . . . . . . . . . . : 媒体已断开连接

连接特定的 DNS 后缀 . . . . . . . :

以太网适配器 VirtualBox Host-Only Network:

连接特定的 DNS 后缀 . . . . . . . :

IPv4 地址 . . . . . . . . . . . . : 192.168.56.1

子网掩码 . . . . . . . . . . . . : 255.255.255.0

默认网关. . . . . . . . . . . . . :

无线局域网适配器 本地连接* 8:

媒体状态 . . . . . . . . . . . . : 媒体已断开连接

连接特定的 DNS 后缀 . . . . . . . :

无线局域网适配器 本地连接* 10:

连接特定的 DNS 后缀 . . . . . . . :

IPv4 地址 . . . . . . . . . . . . : 192.168.137.1

子网掩码 . . . . . . . . . . . . : 255.255.255.0

默认网关. . . . . . . . . . . . . :

以太网适配器 VMware Network Adapter VMnet8:

连接特定的 DNS 后缀 . . . . . . . :

默认网关. . . . . . . . . . . . . :

无线局域网适配器 WLAN:

连接特定的 DNS 后缀 . . . . . . . :

默认网关. . . . . . . . . . . . . :

以太网适配器 以太网 2:

媒体状态 . . . . . . . . . . . . : 媒体已断开连接

连接特定的 DNS 后缀 . . . . . . . :

以太网适配器 蓝牙网络连接:

媒体状态 . . . . . . . . . . . . : 媒体已断开连接

连接特定的 DNS 后缀 . . . . . . . :

ipconfig/renew

Windows IP 配置

不能在 以太网 上执行任何操作,它已断开媒体连接。

不能在 本地连接* 8 上执行任何操作,它已断开媒体连接。

不能在 本地连接* 10 上执行任何操作,它已断开媒体连接。

不能在 以太网 2 上执行任何操作,它已断开媒体连接。

不能在 蓝牙网络连接 上执行任何操作,它已断开媒体连接。

以太网适配器 以太网:

媒体状态 . . . . . . . . . . . . : 媒体已断开连接

连接特定的 DNS 后缀 . . . . . . . :

以太网适配器 VirtualBox Host-Only Network:

连接特定的 DNS 后缀 . . . . . . . :

IPv4 地址 . . . . . . . . . . . . : 192.168.56.1

子网掩码 . . . . . . . . . . . . : 255.255.255.0

默认网关. . . . . . . . . . . . . :

无线局域网适配器 本地连接* 8:

媒体状态 . . . . . . . . . . . . : 媒体已断开连接

连接特定的 DNS 后缀 . . . . . . . :

无线局域网适配器 本地连接* 10:

连接特定的 DNS 后缀 . . . . . . . :

IPv4 地址 . . . . . . . . . . . . : 192.168.137.1

子网掩码 . . . . . . . . . . . . : 255.255.255.0

默认网关. . . . . . . . . . . . . :

以太网适配器 VMware Network Adapter VMnet8:

连接特定的 DNS 后缀 . . . . . . . :

IPv4 地址 . . . . . . . . . . . . : 192.168.129.1

子网掩码 . . . . . . . . . . . . : 255.255.255.0

默认网关. . . . . . . . . . . . . :

无线局域网适配器 WLAN:

连接特定的 DNS 后缀 . . . . . . . :

IPv4 地址 . . . . . . . . . . . . : 192.168.1.15

子网掩码 . . . . . . . . . . . . : 255.255.255.0

默认网关. . . . . . . . . . . . . : 192.168.1.1

以太网适配器 以太网 2:

媒体状态 . . . . . . . . . . . . : 媒体已断开连接

连接特定的 DNS 后缀 . . . . . . . :

以太网适配器 蓝牙网络连接:

媒体状态 . . . . . . . . . . . . : 媒体已断开连接

连接特定的 DNS 后缀 . . . . . . . :

问题

如果你没能成功的释放,请思考有哪些可能的原因并着手进行解决?

使用管理员运行

在Windows系统下,如果由于某种原因计算机不能获取 DHCP 服务器的配置数据,那么Windows将会根据某种算法自动配置为 169.254.x.x 这样的 IP 地址。显然,这样的 IP 以及相关的配置信息是不能让我们真正接入 Internet 的,为什么?既然不能接入 Internet,那么Winodws系统采用这样的方案有什么意义?

这样的地址是无法让计算机真正接入 Internet 的,因为它并不是公有的IP地址,并不在 Internet 上使用。它只能用于局域网内部的通信,因此无法让计算机接入 Internet。Windows采用这样的方案是为了保证计算机能够在没有 DHCP 服务器的情况下仍然可以联网。例如,当计算机连接到无线路由器时,路由器会自动成为 DHCP 服务器,分配 IP 地址给计算机。如果计算机无法获取到路由器的 IP 地址,就会自动配置 169.254.x.x 这样的地址,从而能够在局域网内与其他设备通信。

netstat

实作一

查看文件 C:\WINDOWS\system32\drivers\etc\services ,其中记录了一些常用端口

# Copyright (c) 1993-2004 Microsoft Corp.

#

# This file contains port numbers for well-known services defined by IANA

#

# Format:

#

# <service name> <port number>/<protocol> [aliases...] [#<comment>]

#

echo 7/tcp

echo 7/udp

discard 9/tcp sink null

discard 9/udp sink null

systat 11/tcp users #Active users

systat 11/udp users #Active users

daytime 13/tcp

daytime 13/udp

qotd 17/tcp quote #Quote of the day

qotd 17/udp quote #Quote of the day

chargen 19/tcp ttytst source #Character generator

chargen 19/udp ttytst source #Character generator

ftp-data 20/tcp #FTP, data

ftp 21/tcp #FTP. control

... ...

实作二

记录相关状态

netstat -an

活动连接

协议 本地地址 外部地址 状态

TCP 0.0.0.0:135 0.0.0.0:0 LISTENING

TCP 0.0.0.0:443 0.0.0.0:0 LISTENING

TCP 0.0.0.0:445 0.0.0.0:0 LISTENING

TCP 0.0.0.0:808 0.0.0.0:0 LISTENING

TCP 0.0.0.0:902 0.0.0.0:0 LISTENING

TCP 0.0.0.0:912 0.0.0.0:0 LISTENING

TCP 0.0.0.0:2343 0.0.0.0:0 LISTENING

TCP 0.0.0.0:2869 0.0.0.0:0 LISTENING

TCP 0.0.0.0:3306 0.0.0.0:0 LISTENING

TCP 0.0.0.0:5040 0.0.0.0:0 LISTENING

... ...

DNS

实作一

记录一些固定的/静态的 DNS 信息

# localhost name resolution is handled within DNS itself.

# 127.0.0.1 localhost

# ::1 localhost

127.0.0.1 apps.corel.com

127.0.0.1 mc.corel.com

127.0.0.1 origin-mc.corel.com

127.0.0.1 iws.corel.com

185.199.108.133 raw.githubusercontent.com

实作二

查看解析过的DNS记录

ipconfig /displaydns

Windows IP 配置

edge.microsoft.com

----------------------------------------

没有 AAAA 类型的记录

edge.microsoft.com

----------------------------------------

记录名称. . . . . . . : edge.microsoft.com

记录类型. . . . . . . : 1

生存时间. . . . . . . : 572120

数据长度. . . . . . . : 4

部分. . . . . . . . . : 答案

A (主机)记录 . . . . : 131.253.33.219

example.org

----------------------------------------

记录名称. . . . . . . : example.org

记录类型. . . . . . . : 1

生存时间. . . . . . . : 79684

数据长度. . . . . . . : 4

部分. . . . . . . . . : 答案

A (主机)记录 . . . . : 93.184.216.34

example.org

----------------------------------------

记录名称. . . . . . . : example.org

记录类型. . . . . . . : 1

生存时间. . . . . . . : 79684

数据长度. . . . . . . : 4

部分. . . . . . . . . : 答案

A (主机)记录 . . . . : 93.184.216.34

实作三

查询到qige.io的IP地址

nslookup qige.io

服务器: UnKnown

Address: 192.168.1.1

非权威应答:

名称: qige.io

Addresses: 2606:4700:3033::6815:272e

2606:4700:3032::ac43:8f35

172.67.143.53

104.21.39.46

问题

上面秘籍中我们提到了使用插件或自己修改 hosts 文件来屏蔽广告,思考一下这种方式为何能过滤广告?如果某些广告拦截失效,那么是什么原因?你应该怎样进行分析从而能够成功屏蔽它?

如果查到输入的域名在hosts中,就会先调用对应的IP地址,而不通过DNS,因此可以通过手动添加修改错误的<IP-网址>以达到屏蔽某些网站的目的。

cache

可以从大小列看出那些被缓存

实作二

勾选停用缓存之后,重新加载时间会比使用缓存时间更长,因为重新加载时已经缓存的文件将不会重新下载。

二、Wireshark 实验

数据链路层

实作一熟悉Ethernet帧结构

使用 Wireshark 任意进行抓包,熟悉 Ethernet 帧的结构,如:目的 MAC、源 MAC、类型、字段等。

源MAC地址:70:19:2f:c4:10:17

目的MAC地址:9c:29:76:f6:05:cc

类型:IPV4 0x0800

问题:

你会发现 Wireshark 展现给我们的帧中没有校验字段,请了解一下原因。

在物理层网卡将前几层加的东西去掉了,前导同步码,FCS等,之后利用校验码CRC校验正确才会进行下一步操作,因此抓包抓到的是没有校验字段的。

实作二

了解子网内/外通信时的MAC地址

ping你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可使用 icmp 关键字进行过滤以利于分析),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

这些发出帧的目的MAC地址为3c:f8:62:ce:24:0d,返回帧的源MAC地址为3c:f8:62:ce:24:0d,该地址是旁边电脑的。

- 然后

ping qige.io(或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp 过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是70:19:2f:c4:10:17,这个地址是本计算机所在子网的网关MAC地址。

- 再次

ping www.cqjtu.edu.cn(或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp 过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址又是多少?这个 MAC 地址又是谁的?

发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是70:19:2f:c4:10:17,这个地址是本计算机所在子网的网关MAC地址。

问题

通过以上的实验,你会发现:

- 访问本子网的计算机时,目的 MAC 就是该主机的

- 访问非本子网的计算机时,目的 MAC 是网关的

请问原因是什么?

当一台计算机想要访问另一台计算机在另一个子网中时,它需要发送数据包到网关,因为网关是连接两个子网的设备。 在这种情况下,目的MAC地址是网关的,因为数据包需要发送到网关,然后网关将负责将数据包转发到目标计算机。

实作三掌握ARP解析过程

- 为防止干扰,先使用

arp -d *命令清空 arp 缓存 ping你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可 arp 过滤),查看 ARP 请求的格式以及请求的内容,注意观察该请求的目的 MAC 地址是什么。再查看一下该请求的回应,注意观察该回应的源 MAC 和目的 MAC 地址是什么。

请求的目的MAC地址为ff:ff:ff:ff:ff:ff,为广播地址,回复时,是对方的MAC物理地址3c:f8:62:ce:24:0d。

-

再次使用

arp -d *命令清空 arp 缓存 -

然后

ping qige.io(或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 arp 过滤)。查看这次 ARP 请求的是什么,注意观察该请求是谁在回应。

发出的目标MAC地址是ff:ff:ff:ff:ff:ff,回应的MAC地址是70:19:2f:c4:10:17,是子网网关的MAC地址

问题

通过以上的实验,你应该会发现,

- ARP 请求都是使用广播方式发送的

- 如果访问的是本子网的 IP,那么 ARP 解析将直接得到该 IP 对应的 MAC;如果访问的非本子网的 IP, 那么 ARP 解析将得到网关的 MAC。

请问为什么?

当本机访问本子网的计算机时,数据包无需离开通信子网,ARP解析是在本子网里面进行的,所以ARP解析得到的是对方主机的MAC物理地址。

当本机访问的不是本子网的计算机,也就是说此时有两个不同通信子网的主机之间需要通信,数据包离开本通信子网需要通过网关,因此ARP解析得到的目的MAC地址是本子网网关的MAC地址。

网络层

实作一熟悉IP包结构

使用 Wireshark 任意进行抓包(可用 ip 过滤),熟悉 IP 包的结构,如:版本、头部长度、总长度、TTL、协议类型等字段。

其中Time to live:50为TTL,Protocol:UDP(17)为协议。

问题

为提高效率,我们应该让 IP 的头部尽可能的精简。但在如此珍贵的 IP 头部你会发现既有头部长度字段,也有总长度字段。请问为什么?

头部长度用来表明IP头部有多长,可以使得接收端计算出报头在何处开始。总长是为了接收方知道传过来的数据有多长,以便解析,去掉填充部分。

实作二 IP 包的分段与重组

根据规定,一个 IP 包最大可以有 64K 字节。但由于 Ethernet 帧的限制,当 IP 包的数据超过 1500 字节时就会被发送方的数据链路层分段,然后在接收方的网络层重组。

缺省的,ping 命令只会向对方发送 32 个字节的数据。我们可以使用 ping 202.202.240.16 -l 2000 命令指定要发送的数据长度。此时使用 Wireshark 抓包(用 ip.addr == 202.202.240.16 进行过滤),了解 IP 包如何进行分段,如:分段标志、偏移量以及每个包的大小等

分段标志(Flags):0x1;偏移量为0;包大小用Total Length表示为1500。

问题

分段与重组是一个耗费资源的操作,特别是当分段由传送路径上的节点即路由器来完成的时候,所以 IPv6 已经不允许分段了。那么 IPv6 中,如果路由器遇到了一个大数据包该怎么办?

会对数据包进行分片,然后再发送。 在 IPv6 中,路由器可以将一个大数据包分成多个小数据包,每个数据包的大小都不超过路由器的 MTU(最大传输单元)。

实作三 考察 TTL 事件

在 IP 包头中有一个 TTL 字段用来限定该包可以在 Internet上传输多少跳(hops),一般该值设置为 64、128等。

在验证性实验部分我们使用了 tracert 命令进行路由追踪。其原理是主动设置 IP 包的 TTL 值,从 1 开始逐渐增加,直至到达最终目的主机。

请使用 tracert www.baidu.com 命令进行追踪,此时使用 Wireshark 抓包(用 icmp 过滤),分析每个发送包的 TTL 是如何进行改变的,从而理解路由追踪原理。

TTL从1开始,每经过一个路由TTL的设置都会增加1,直到到达目的地址,本文最高设置到TTL=11.

问题

在 IPv4 中,TTL 虽然定义为生命期即 Time To Live,但现实中我们都以跳数/节点数进行设置。如果你收到一个包,其 TTL 的值为 50,那么可以推断这个包从源点到你之间有多少跳?

ICMP回显应答的TTL字段值为128,跳数为128-50=78跳。

传输层

实作一 熟悉 TCP 和 UDP 段结构

用 Wireshark 任意抓包(可用 tcp 过滤),熟悉 TCP 段的结构,如:源端口、目的端口、序列号、确认号、各种标志位等字段。

用 Wireshark 任意抓包(可用 udp 过滤),熟悉 UDP 段的结构,如:源端口、目的端口、长度等。

问题

由上大家可以看到 UDP 的头部比 TCP 简单得多,但两者都有源和目的端口号。请问源和目的端口号用来干什么?

源端口来表示发送终端的某个应用程序,目的端口来表示接收终端的某个应用程序。端口号就是来标识终端的应用程序,从而实现应用程序之间的通信。

实作二 分析 TCP 建立和释放连接

- 打开浏览器访问 qige.io 网站,用 Wireshark 抓包(可用 tcp 过滤后再使用加上

Follow TCP Stream),不要立即停止 Wireshark 捕获,待页面显示完毕后再多等一段时间使得能够捕获释放连接的包。 - 请在你捕获的包中找到三次握手建立连接的包,并说明为何它们是用于建立连接的,有什么特征。

- 请在你捕获的包中找到四次挥手释放连接的包,并说明为何它们是用于释放连接的,有什么特征。

应用层

实作一 了解 DNS 解析

- 先使用

ipconfig /flushdns命令清除缓存,再使用nslookup qige.io命令进行解析,同时用 Wireshark 任意抓包(可用 dns 过滤)。 - 你应该可以看到当前计算机使用 UDP,向默认的 DNS 服务器的 53 号端口发出了查询请求,而 DNS 服务器的 53 号端口返回了结果。

- 可了解一下 DNS 查询和应答的相关字段的含义

问题

你可能会发现对同一个站点,我们发出的 DNS 解析请求不止一个,思考一下是什么原因?

一个网站可能会使用多个域名来加载其中的图像、视频、样式表和脚本文件。因此,浏览器会发出多个 DNS 解析请求来获取这些资源的 IP 地址。

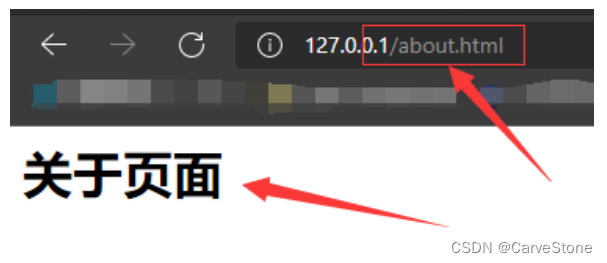

实作二 了解 HTTP 的请求和应答

- 打开浏览器访问 qige.io 网站,用 Wireshark 抓包(可用http 过滤再加上

Follow TCP Stream),不要立即停止 Wireshark 捕获,待页面显示完毕后再多等一段时间以将释放连接的包捕获。 - 请在你捕获的包中找到 HTTP 请求包,查看请求使用的什么命令,如:

GET, POST。并仔细了解请求的头部有哪些字段及其意义。 - 请在你捕获的包中找到 HTTP 应答包,查看应答的代码是什么,如:

200, 304, 404等。并仔细了解应答的头部有哪些字段及其意义。

Accept:告诉WEB服务器自己接受什么介质类型;

Content-Type:WEB 服务器告诉浏览器响应的对象的类型;

Content-Length:WEB 服务器告诉浏览器响应的对象的长度;

Cache-Control:用来指示缓存系统(服务器上的,或者浏览器上的)应该怎样处理缓存;

Host:客户端指定自己想访问的WEB服务器的域名/IP 地址和端口号;

POST:请求的方式,其中包括URI和版本;

应答码为200

Server:服务器通过这个头告诉浏览器服务器的类型。Transfer-Encoding:告诉浏览器数据的传送格式。Content-Type:表示后面的文档属于什么MIME类型。Cache-Control:指定请求和响应遵循的缓存机制。

问题

刷新一次 qige.io 网站的页面同时进行抓包,你会发现不少的 304 代码的应答,这是所请求的对象没有更改的意思,让浏览器使用本地缓存的内容即可。那么服务器为什么会回答 304 应答而不是常见的 200 应答?

可以直接在缓存区获取需要的内容,不需要服务器在回复相关数据,可以减少服务器工作;200应答就是要完全将内容发送给客户端。

![[LeetCode周赛复盘] 第 327 场周赛20230108](https://img-blog.csdnimg.cn/0e33b85f61824e64a56a9c70abafac00.png)

![GrapeCity Documents Data Viewer[GcDataViewer] Crack](https://img-blog.csdnimg.cn/f83fcc70f2184da8bb04073776b34621.png)