DDoS攻击:分布式拒绝服务攻击的威胁与对策

随着互联网的快速发展,网络安全威胁也在不断增加。其中,分布式拒绝服务攻击(DDoS)是一种常见且具有破坏性的攻击方式,给个人用户、企业和组织的网络基础设施带来了严重的风险。本文将介绍DDoS攻击的定义、工作原理以及常见类型,并探讨如何应对和减轻DDoS攻击的影响。

DDoS攻击的定义

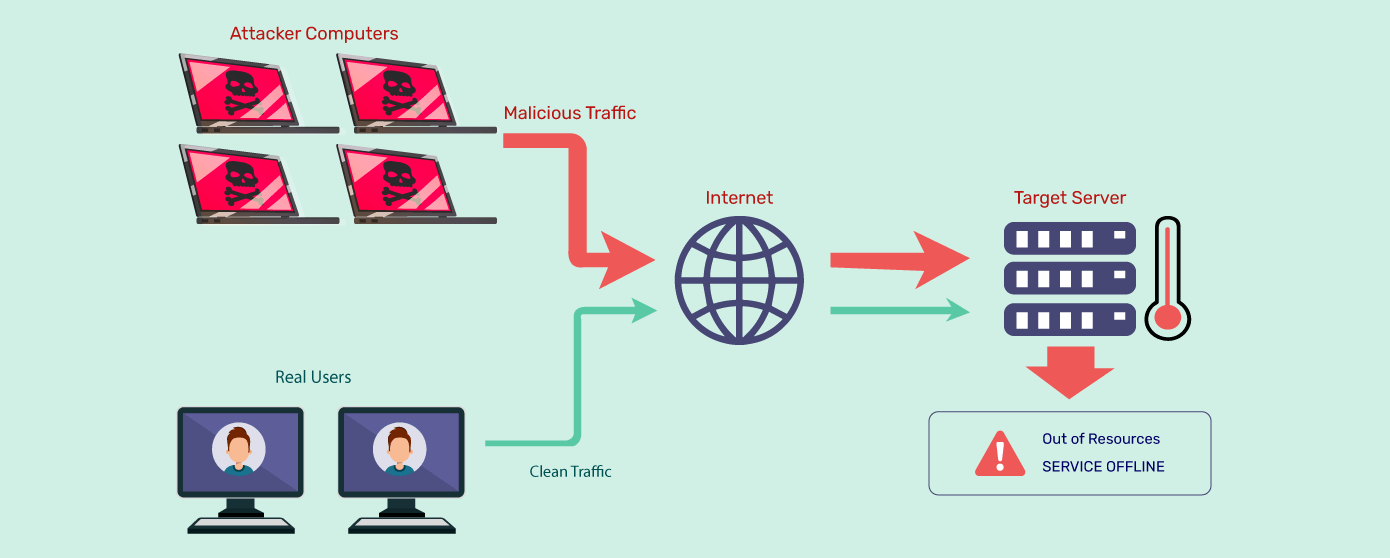

分布式拒绝服务攻击(Distributed Denial of Service,简称DDoS)是指攻击者通过控制多个计算机或者其他网络设备,协调并同时向目标服务器或网络发送大量的请求流量,以超出目标系统的处理能力,导致服务暂时性或长时间不可用的攻击行为。

DDoS攻击的工作原理

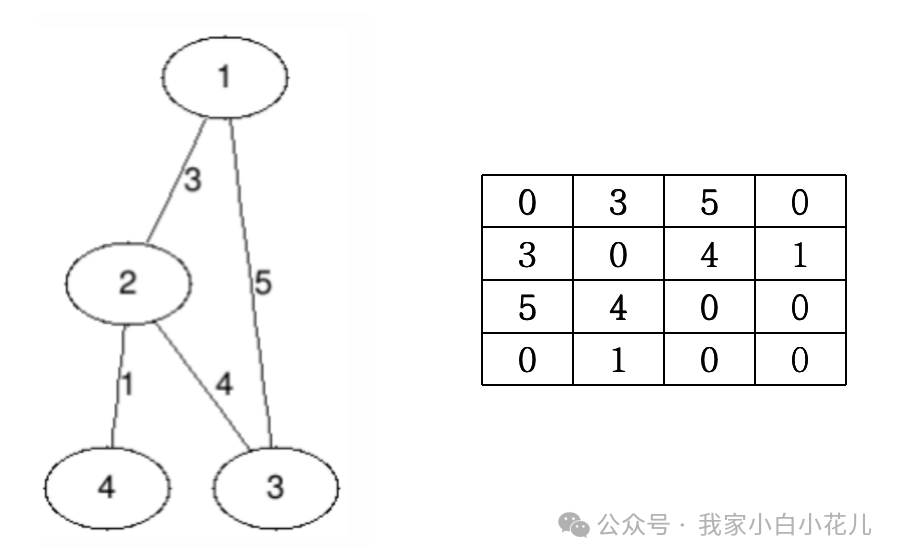

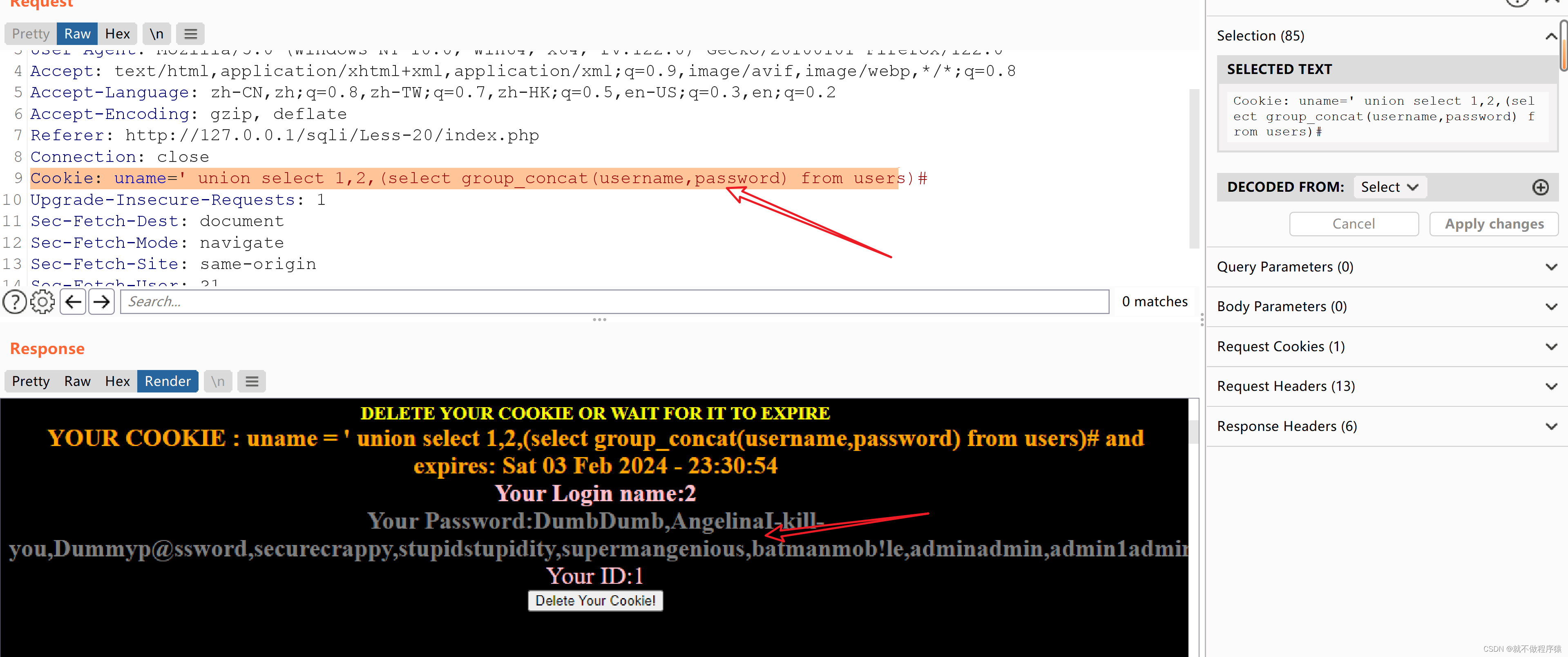

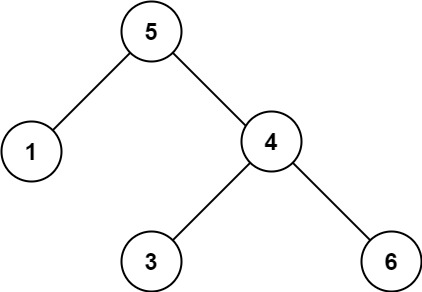

攻击者首先通过恶意软件(如僵尸网络)感染大量的计算机或设备,形成一个庞大的攻击网络,也称为“僵尸网络”或“肉鸡网络”。攻击者操纵控制服务器(Command and Control,简称C&C)指挥僵尸网络中的设备向目标服务器发送大量的请求流量,以占用目标服务器的系统资源,使其无法正常响应合法用户的请求。这种攻击方式的特点是分布式的、大规模的和协同的,使得目标系统面临巨大的网络流量冲击,导致服务质量下降或完全瘫痪。

DDoS攻击的常见类型

- 带宽洪泛攻击(Bandwidth Flooding):攻击者通过大量的垃圾数据流量占用目标服务器的网络带宽,使其无法正常处理合法用户的请求。

- 连接洪泛攻击(Connection Flooding):攻击者通过大量的连接请求,如TCP握手请求,消耗目标服务器的连接资源,导致其无法处理新的连接请求。

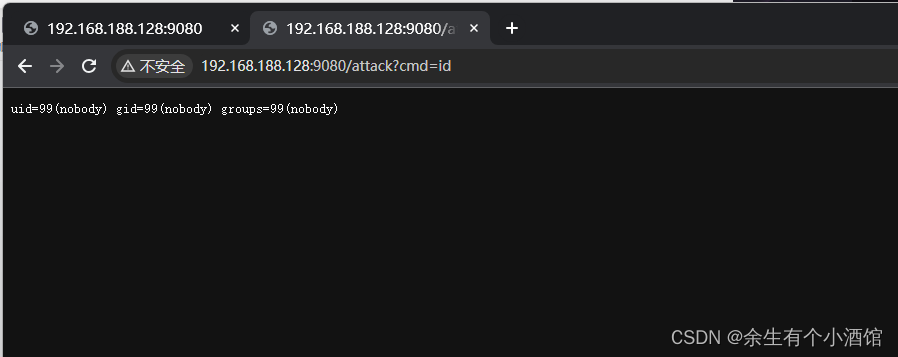

- 应用层攻击(Application Layer Attack):攻击者针对应用层协议(如HTTP、DNS)的漏洞或弱点,发送特定的恶意请求,使目标服务器的应用程序崩溃或无法正常运行。

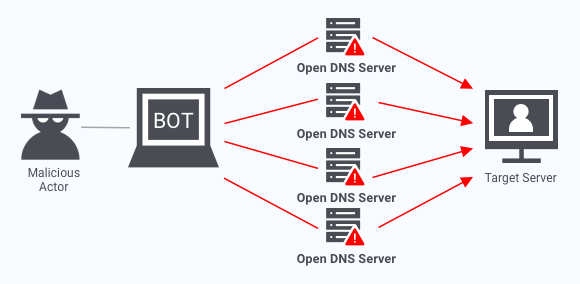

- 分布式反射放大攻击(Distributed Reflective Amplification):攻击者利用具有放大效应的服务(如DNS、NTP)向目标服务器发送小量请求,但在响应时会产生大量的数据流量,从而占用目标服务器的带宽和资源。

应对DDoS攻击的对策

- 流量监测与分析:建立流量监测系统,及时检测和分析异常的流量模式,以便迅速发现和应对DDoS攻击。

- 流量过滤与清洗:通过使用防火墙、入侵检测系统(IDS)和入侵防御系统(IPS)等技术,对流量进行过滤和清洗,剔除恶意流量,保护目标系统的正常运行。

- 负载均衡和弹性扩展:通过使用负载均衡设备和弹性扩展技术,将流量分散到多个服务器上,提高系统的容量和抗DDoS攻击的能力。

- 云端防护服务:借助云服务提供商的DDoS防护服务,利用其强大的基础设施和网络规模,将流量引导到云端进行过滤和清洗,减轻目标系统的负担。

- 安全策略和应急响应计划:制定完善的安全策略,包括网络安全设备的配置和更新、访问控制列表(ACL)的管理等。同时,建立应急响应计划,以便在遭受DDoS攻击时能够迅速响应和恢复。

总结

DDoS攻击是一种具有严重破坏性的网络攻击方式,给个人用户、企业和组织的网络基础设施带来了巨大的风险。了解DDoS攻击的定义、工作原理和常见类型,以及采取相应的对策和防护措施,对于保护网络安全和保证服务的可用性至关重要。在不断演变的网络安全威胁中,持续的监测、防护和响应能力将帮助我们应对和减轻DDoS攻击的影响,确保网络的稳定和可靠性。