Windows 分析排查

- 1. 文件分析

- 1.1 开机启动文件

- 1.2 temp 临时异常文件

- 1.3 浏览器信息分析

- 1.4 文件时间属性分析

- 1.5 最近打开文件分析

- 2. 进程分析

- 2.1 可疑进程发现与关闭

- 3. 系统信息

- 3.1 windows 计划任务

- 3.2 隐藏账户与发现

- 3.2.1 隐藏账号的建立

- 3.2.2 隐藏账号的删除

- 3.3 补丁查看与更新

- 4. 恶意进程

- 5. 网站 WebShell 查杀

- 5.1 Windows Webshell 查杀

- 5.2 Linux WebShell 查杀

- 6. 日志分析

- 参考

分析排查是指对 Windows 系统中的文件、进程、系统信息、日志记录等进行检测,挖掘 Windows 系统中是否具有异常情况

目的:保护 Windows 系统安全

1. 文件分析

1.1 开机启动文件

在 Windows系统中可以通过以下三种方式查看开机启动项

- 操作系统中的启动菜单 C:\Users\Administrator\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

- 打开命令框,利用系统配置 msconfig

- 利用注册表 regedit

- HKEY_CURRENT_USERS/software/Microsoft/Windows/CurrentVersion/Run

启动菜单中的程序不一定完全展示,因此看注册表会比较靠谱一些

1.2 temp 临时异常文件

temp 临时文件夹,位于 C:\Document and Settings\Administrator\Local Settings\ 内

查看 temp 文件夹,发现 PE 文件(exe、dll、sys),或者是否具有特别大的 temp 文件,都是可疑的

因为 temp 文件夹可读可写,方便攻击者操作

1.3 浏览器信息分析

在被黑客拿下的服务器,很有可能会使用浏览器进行网站的访问。因此可以查看浏览器记录,探索浏览器是否被使用并且下载恶意代码

查看方式

- 浏览器浏览记录

- 下载记录

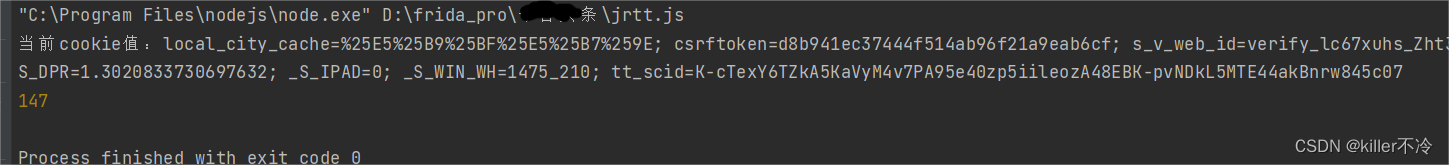

- Cookie信息

- Cookie 信息中可能包含文件信息,md5等信息,查看是否为恶意的

工具使用:BrowsingMistoryView、BrowsingDownloadView、IECookieView

1.4 文件时间属性分析

在 Windows 系统下,文件属性的时间属性具有:创建时间、修改时间、访问时间(默认情况下禁用)

如果修改时间早于创建时间,那么就是可疑的

1.5 最近打开文件分析

Windows 系统中默认记录系统中最近打开使用的文件信息。

查看最近打开使用文件方法:

- 可以在 目录 C:\Documents and Settings\Administrator\Recent 下查看

- win+r 输入

%UserProfile\Recent%查看

2. 进程分析

2.1 可疑进程发现与关闭

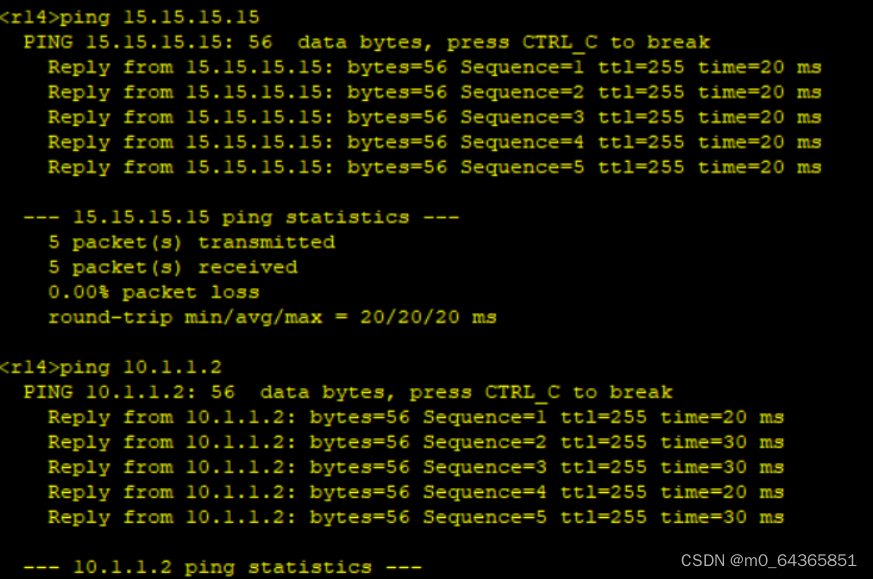

netstat -ano | find "ESTABLISHED" # 查看网络连接状态

tasklist /svc | find "PID" # 查看具体 PID 进程对应的程序

taskkill /PID pid值 /T # 关闭进程

3. 系统信息

3.1 windows 计划任务

使用 at 命令可以对计划任务进行管理,直接输入 at 命令可以查看当前计算机中保存的计划任务。

也可以在可视化的计划任务管理中进行管理。

工具使用:Revenge-RAT

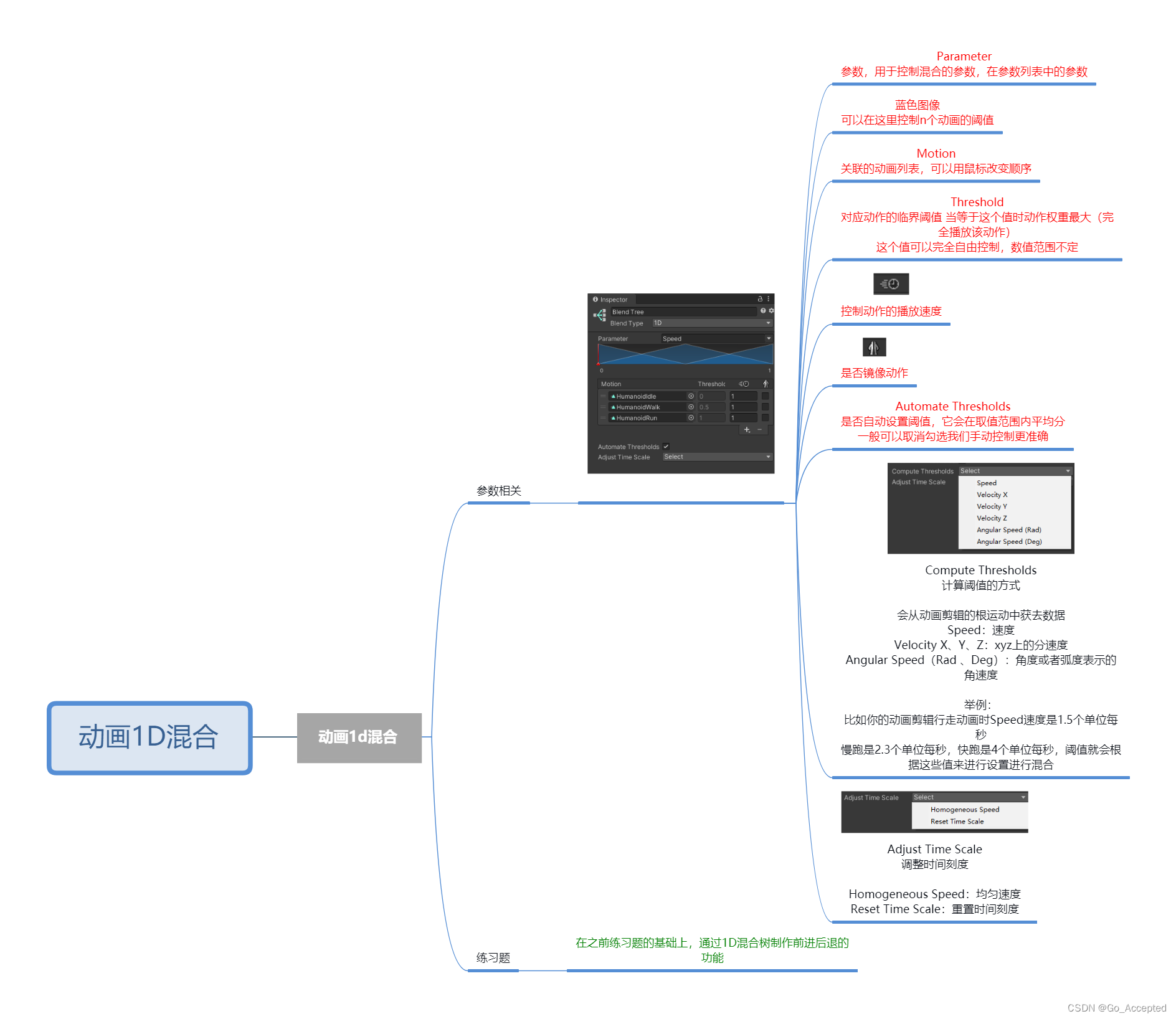

3.2 隐藏账户与发现

隐藏账号是黑客入侵之后为了能够持久保持对计算机的访问,而在计算机系统中建立的不轻易发现的计算机账户

3.2.1 隐藏账号的建立

最为简单的隐藏账户建立,建立之后在命令行用 net user 看不到

net user test$ test /add && net localgroup administrator test$ /add

# $符号可以导致系统管理员在使用 net user时,无法查看到 test$ 用户

# 添加 test$ 用户,并将其设置为 administrator 组中

3.2.2 隐藏账号的删除

- 在计算机管理中,对其进行删除

- 在注册表中也能看到用户信息,以及权限

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-2AjXoWL6-1672641776100)(../../../../../Documents/Scrshot/20230101165001.png)]](https://img-blog.csdnimg.cn/6405277e543f4356b01425153ca7a435.png)

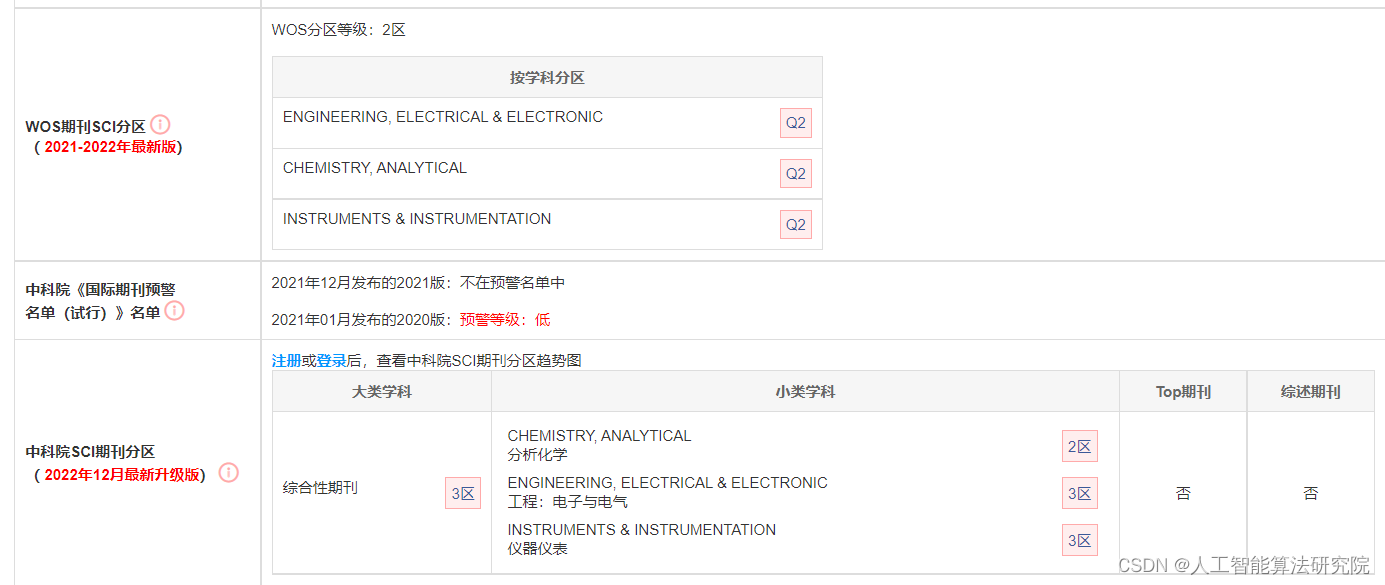

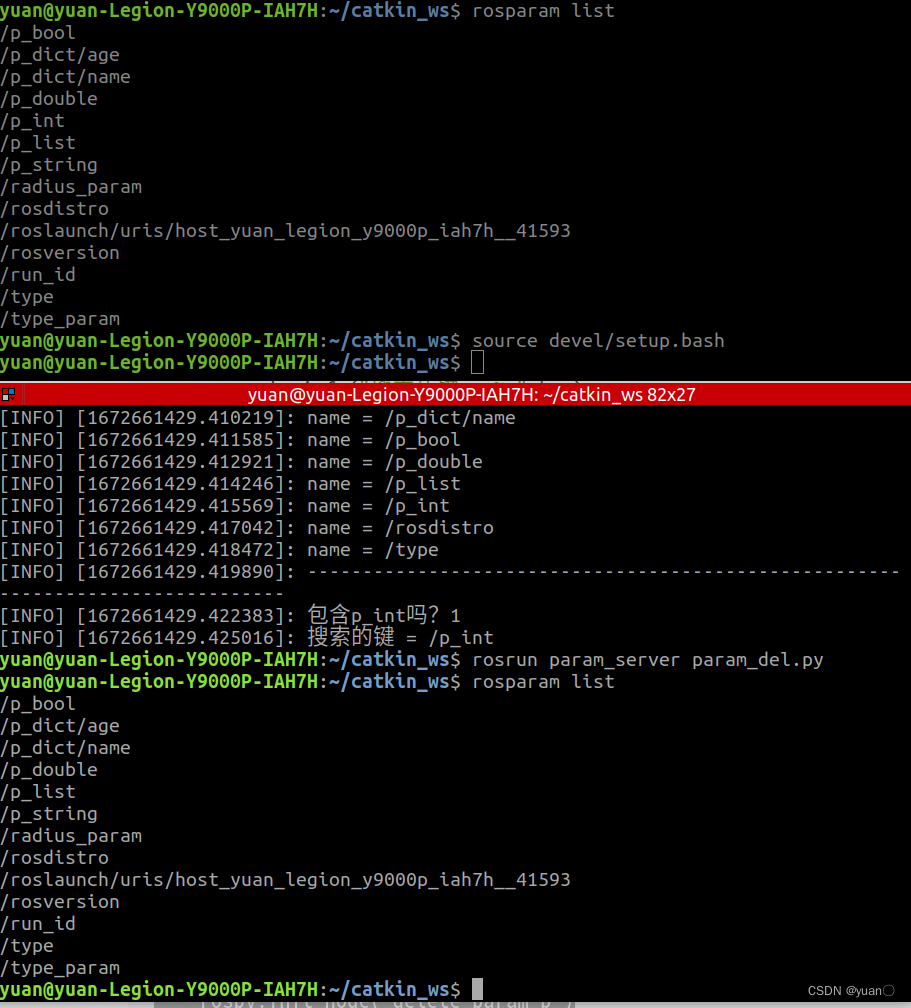

3.3 补丁查看与更新

通过 systeminfo 可以查看系统信息,可以查看补丁的信息编号,但是无法查看第三方软件补丁

可以在卸载软件中查看系统补丁和第三方软件部补丁

- 控制面板 - 程序 - 程序和功能 - 已安装更新

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-xUiFZfAf-1672641776100)(../../../../../Documents/Scrshot/20230101171543.png)]](https://img-blog.csdnimg.cn/4c4cf60fe3924d4abce8d4565c896568.png)

针对预防,可以进行 Windows 的系统更新

4. 恶意进程

对于可执行程序,可以直接用杀毒软件进行查杀,但是并非所有的恶意程序都能被查杀。可以使用工具 psexplore ,然后利用 virustotal.com 进行恶意代码分析

找到恶意进程之后,尝试通过 任务管理器或服务 去关闭

5. 网站 WebShell 查杀

5.1 Windows Webshell 查杀

D盾_防火墙 专为 IIS 设计的一个主动防御的保护软件,以内外保护的方式 防止网站和服务器被入侵,在正常运行各类网站的情况下,越少的功能,服务器越安全的理念而设计。限制了常见的入侵方法。

5.2 Linux WebShell 查杀

河马 WebShell 查杀

深信服WebShell 网站后面查杀工具

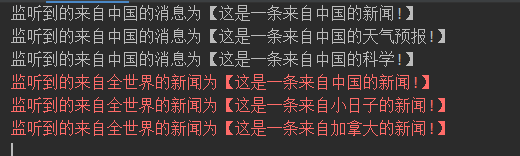

6. 日志分析

对于Windows事件日志分析,不同的EVENT ID代表了不同的意义,摘录一些常见的安全事件的说明:

| 事件ID | 说明 |

|---|---|

| 4624 | 登录成功 |

| 4625 | 登录失败 |

| 4634 | 注销成功 |

| 4647 | 用户启动的注销 |

| 4672 | 使用超级用户(如管理员)进行登录 |

| 4720 | 创建用户 |

每个成功登录的事件都会标记一个登录类型,不同登录类型代表不同的方式:

| 登录类型 | 描述 | 说明 |

|---|---|---|

| 2 | 交互式登录(Interactive) | 用户在本地进行登录。 |

| 3 | 网络(Network) | 最常见的情况就是连接到共享文件夹或共享打印机时。 |

| 4 | 批处理(Batch) | 通常表明某计划任务启动。 |

| 5 | 服务(Service) | 每种服务都被配置在某个特定的用户账号下运行。 |

| 7 | 解锁(Unlock) | 屏保解锁。 |

| 8 | 网络明文(NetworkCleartext) | 登录的密码在网络上是通过明文传输的,如FTP。 |

| 9 | 新凭证(NewCredentials) | 使用带/Netonly参数的RUNAS命令运行一个程序。 |

| 10 | 远程交互,(RemoteInteractive) | 通过终端服务、远程桌面或远程协助访问计算机。 |

| 11 | 缓存交互(CachedInteractive) | 以一个域用户登录而又没有域控制器可用 |

日志分析工具:Log Parser、LogParser Lizard、Event Log Explorer

参考

https://bypass007.github.io/Emergency-Response-Notes/Summary/%E7%AC%AC1%E7%AF%87%EF%BC%9AWindow%E5%85%A5%E4%BE%B5%E6%8E%92%E6%9F%A5.html