声明

本文是学习信息安全技术 可信计算规范 可信平台控制模块. 下载地址而整理的学习笔记,分享出来希望更多人受益,如果存在侵权请及时联系我们

可信计算规范 缩略语

下列缩略语适用于本文件。

I/O:输入输出(Input/Output)

IP:知识产权(Intellectual Property)

TCM:可信密码模块(Trusted Cryptography Module)

TPCM:可信平台控制模块(Trusted Platform Control Module)

TSB:可信软件基(Trusted Software Base)

USB:通用串行总线(Universal Serial Bus)

可信计算规范 概述

可信平台控制模块定位

可信计算节点由计算部件和防护部件构成,TPCM是可信计算节点中实现可信防护功能的关键部件,可以采用多种技术途径实现,如板卡、芯片、IP核等,其内部包含中央处理器、存储器等硬件,固件,以及操作系统与可信功能组件等软件,支撑其作为一个独立于计算部件的防护部件组件,并行于计算部件按内置防护策略工作,对计算部件的硬件、固件及软件等需防护的资源进行可信监控,是可信计算节点中的可信根。

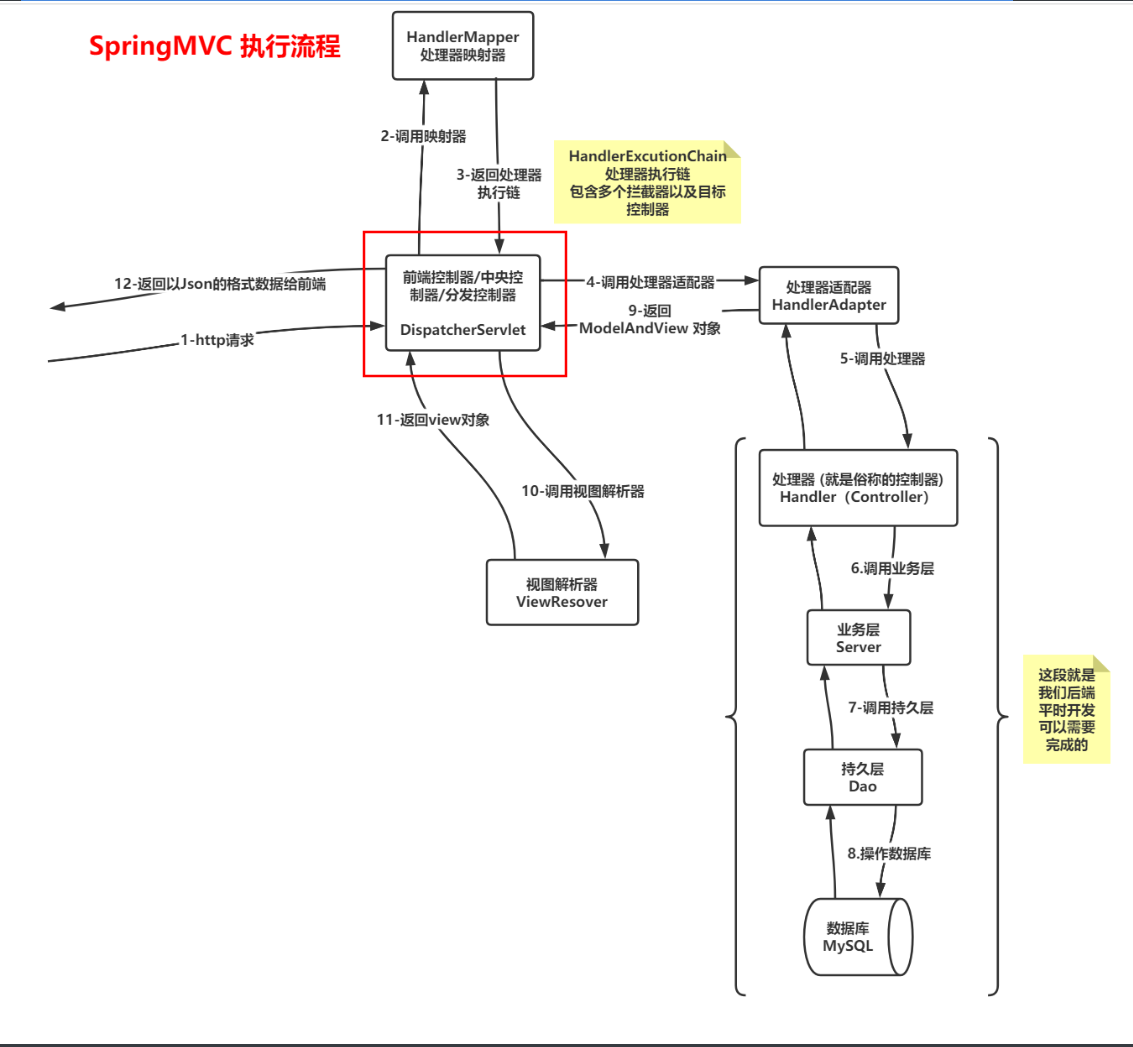

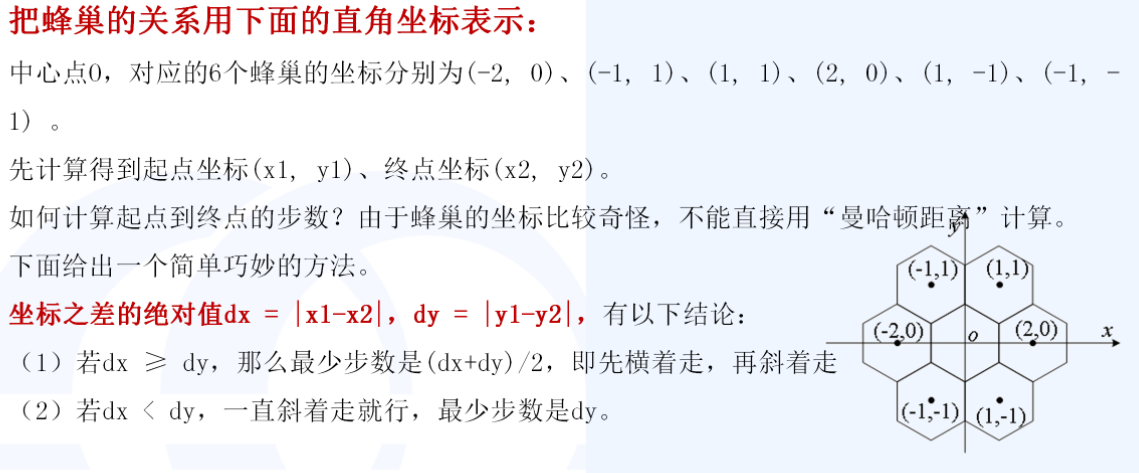

TPCM在可信计算节点中的位置及其与可信计算节点其它部件互动关系的示意图如图1所示。

图1 可信计算节点中的TPCM

可信平台控制模块与周边的交互

TPCM需与TSB、TCM、可信管理中心和可信计算节点的计算部件交互,交互方式如下:

- TPCM的硬件、固件与软件为TSB提供运行环境,设置的可信功能组件为TSB按策略库解释要求实现度量、控制、支撑与决策等功能提供支持。

- TPCM通过访问TCM获取可信密码功能,完成对防护对象可信验证、度量和保密存储等计算任务,并提供TCM服务部件以支持对TCM的访问。

- TPCM通过管理接口连接可信管理中心,实现防护策略管理、可信报告处理等功能。

- TPCM通过内置的控制器和I/O端口,经由总线与计算部件的控制器交互,实现对计算部件的主动监控。

- 计算部件操作系统中内置的防护代理获取预设的防护对象有关代码和数据提供给TPCM,TPCM将监控信息转发给TSB,由TSB依据策略库进行分析处理。

其它

TPCM在可信计算节点中应满足下面几项要求:

- TPCM应是整个可信计算节点中第一个获得执行权的部件。

- TPCM所使用的TCM应遵循GB/T 29829及相关密码国家标准和行业标准的规定。

- TPCM所使用的TSB应遵循GB/T 37935国家标准的规定

可信平台控制模块功能组成

功能组成框架

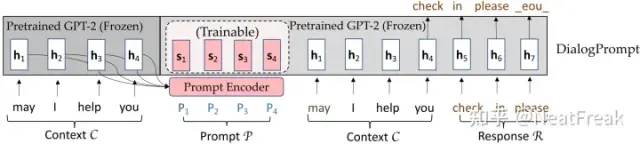

TPCM的功能及接口框架见图2,其功能逻辑上划分为3个层次,即硬件、基础软件和功能组件。

与TPCM相关的实体包括计算部件、可信软件基、可信管理中心和可信密码模块,TPCM通过相应的接口与各个实体进行连接和交互。

图2 TPCM功能及接口框架

硬件层

硬件层应包括中央处理器、易失存储器、非易失存储器、计算部件接口、管理接口、可信密码接口,为TPCM的功能实现提供基础运行环境。硬件组件之间通过内部总线实现相互连接。根据连接对象的不同,计算部件接口可分为控制器和I/O接口。

基础软件层

基础软件层应包括固件、操作系统核心等,实现对TPCM内部的资源调度、任务管理,以及提供I/O接口驱动及控制。

功能组件层

功能组件层包括可信控制、可信度量、判定服务、支撑机制服务及策略库管理,以及可信软件基接口。各部分功能如下:

- 可信控制是指 TPCM依据防护策略和度量结果,进行基于节点控制部件的总线、电源信号等方式的控制。

- 可信度量是依据防护策略,获取预设的计算部件中防护对象有关内存、I/O、固件中的关键数据信息,并进行密码运算。

- 判定服务为可信软件基判定机制的实现提供支持。

- 支撑机制服务为可信软件基提供有关系统处理的运算。

- 策略库管理对节点的可信度量、可信控制等规则进行管理。

- 可信软件基接口为可信软件基提供功能访问。

互联接口

TPCM通过互联接口实现访问计算部件资源、连接可信密码模块和提供面向外部的功能访问,接口应包括计算部件接口、可信密码模块接口、可信软件基接口和管理接口。

延伸阅读

更多内容 可以点击下载 信息安全技术 可信计算规范 可信平台控制模块. 进一步学习

友情链接

DB36-T 433-2018 歌舞娱乐场所消防安全技术标准 江西省.pdf