近日,欧科云链作为创新科技企业的代表,就《反电信网络诈骗法》实施的相关问题接受了来自北京电视台的采访。

编辑|小O

出品|欧科云链

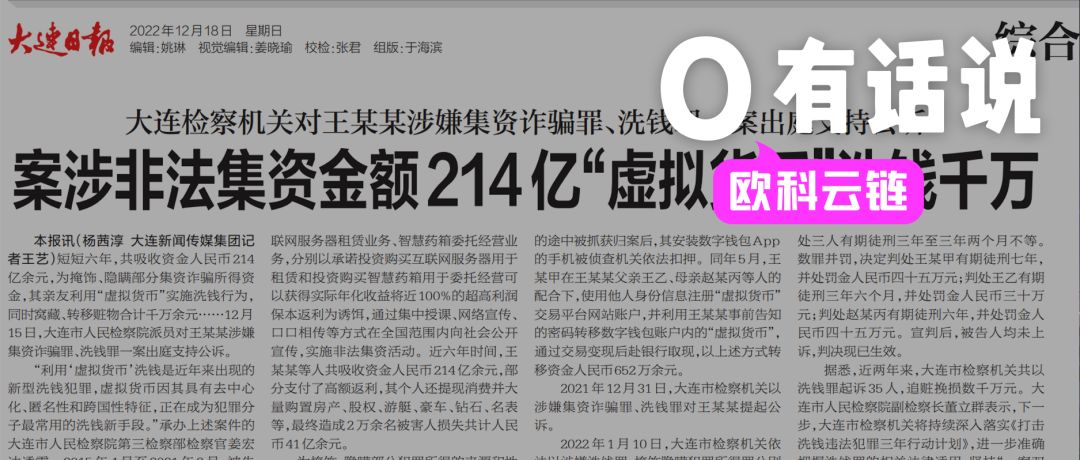

近年来,随着数字技术的快速发展,越来越多的交易都转移到线上,导致犯罪结构发生了重大变化。传统犯罪持续下降,以电信网络诈骗为代表的新型网络犯罪行为越来越高发。数据显示,2021年公安机关共破获电信网络诈骗案件44.1万余起。

在我国,网络诈骗行为正在呈现规模团伙化、技术专业化、作案跨平台等趋势。中国信息通信研究院发布的《新形势下电信网络诈骗治理研究报告(2020年)》显示,当前电信网络诈骗呈现出从电话诈骗向互联网诈骗转变的趋势。诈骗模式与引流推广方式也不断升级,诈骗过程开始呈现接触周期长、诈骗环节多、多手法叠加、跨平台实施等特点。

在此背景下,2022年12月1日《反电信网络诈骗法》正式颁布实施。作为一部专项急需立法,该法律的出台,为反电诈这一紧迫的现实难题,提供了精准有力的支撑。《反电信网络诈骗法》更加侧重源头治理、全链条治理、综合治理,通过立法的方式,为打击遏制电信网络诈骗违法犯罪构建“事前—事中—事后”的闭环防控治理体系。

同时伴随该法案的出台,各行业该如何推动有效推动反诈治理成为大家关注的话题。欧科云链作为创新科技企业代表,在接受此次北京电视台采访时,就近年来欧科云链在区块链反诈领域的科技创新与实践经验做了分享。

Q:北京电视台

A:欧科云链

Q:《反电信网络诈骗法》本月已经正式实施,未来各行业应如何推动反诈治理?

A:电信网络诈骗是技术性犯罪,所以利用技术对抗监管的特点非常突出。我们认为各行业必须要通过不断地完善风险识别、预警、追踪溯源、异常处理等相关的技术,系统地建设本行业的反制能力,提升整个行业的反诈效果和整体能力水平。

Q:区块链上升为国家战略以来,区块链相关的电信网络诈骗案件也与日俱增,在欧科云链接触过的新型诈骗案件中,有哪些经验可以分享?

A:近年来,为更好地协助执法机关侦破区块链相关诈骗案件,我们自主研发了全球首款将技侦战法和区块链大数据进行深度融合的产品:链上天眼,专注于链上数据的追踪和监控,提供交易图谱、地址查询和地址分析服务,支持一站式完成虚拟货币地址研判、资金链路跟踪、一键调证,数据准确率达100%,是执法机关侦破虚拟货币案件的“杀手锏”。仅在2021年,链上天眼就已协助全国各地执法机关依法打击诈骗、博彩、传销、毒品、洗钱、偷盗等各类案件近百起。

Q:一年内就协助警方打击近百起涉虚拟货币犯罪案件,链上天眼在技术方面有什么亮点?

A:作为多年深耕“区块链+大数据”领域的科技企业,我们目前拥有全球最大的链上数据库,利用该数据库可协助执法机关高效研判涉及虚拟资产类的案件,守护人民群众资产安全,提升社会公共安全治理能力。目前欧科云链已收录的区块链数据量超过250TB,链上交易数据也接近240亿条,基本覆盖全球主流区块链网络,拥有包括诈骗、制裁、黑客、暗网等13个维度、近5亿条实体标签和超7亿条地址标签。同时我们倾听市场的声音,从用户需求出发,完成“态势感知”功能的研发,结合链上实时数据分析能力,实现多链多场景可疑地址和风险交易的实时发现、跟踪分析及响应处置。

Q:作为打击新型犯罪活动的利器,链上天眼已经在公检法系统获得认可,那对于普通人来说,欧科云链能提供什么价值?

A:为减少区块链相关诈骗案件的发生,我们面向社会推出针对区块链相关诈骗案的“举报咨询平台”,为区块链诈骗申诉提供免费在线咨询、举报的链上服务平台。比如链上最常见的敲诈勒索、项目方暴雷、洗钱传销、诈骗等10多项非法犯罪行为,都可以在这里找到解决方案。截至目前,平台已累计为数千名用户提供对应的链上解决方案,并收获一致好评。同时为解决报案难、司法机关立案难等问题,欧科云链还携手国家认证的司法鉴定机构,可出具符合国家要求和法律规范的司法鉴定报告,鉴定结论可作为司法机关办案中的关键性证据和依据。

百亿诈骗案频出,欧科云链用“技术责任”拓宽Web3安全边界

12-15

12-12