思科 Packet Tracer实验(一)

Cisco Packet Tracer 是由Cisco公司发布的一个辅助学习工具,为学习思科网络课程的初学者去设计、配置、排除网络故障提供了网络模拟环境。用户可以在软件的图形用户界面上直接使用拖曳方法建立网络拓扑,并可提供数据包在网络中行进的详细处理过程,观察网络实时运行情况。可以学习IOS的配置、锻炼故障排查能力。 [1]

Packet Tracer是一个功能强大的网络仿真程序,允许学生实验与网络行为,问“如果”的问题。随着网络技术学院的全面的学习经验的一个组成部分,包示踪提供的仿真,可视化,编辑,评估,和协作能力,有利于教学和复杂的技术概念的学习。

下载地址:https://www.packettracernetwork.com/

Uname:Michealzou@126.com PW: Passwd940407!

注册参考:https://blog.csdn.net/ygy2405757153/article/details/130523890

安装(汉化)好后,需要到Cisco官网进行注册,然后来登录。打开软件后的界面如下:

注:

Cisco思科网院注册方法:

1、打开思科网院官方网站https://www.netacad.com,并切换为中文。

2、鼠标往下滚动网页,大概在中间有个:立即注册(Enroll now)。点击进入:请立即注册(English)。

3、填写拼音:名字、姓氏、邮箱、数学运算验证,然后提交即可。

4、随后你的邮箱会收到思科网院发来的验证邮箱,点击验证链接即可成功完成注册。

打开Cisco Packet Tracer,以游客的形式登录打开软件:options、preferences和Miscellaneous,填入你的邮箱和密码,打开Apply Proxy,关闭软件,下面打开就会弹出一个思科的登录界面,重新再输入邮箱、密码登录后,以后再打开软件就不会弹出要求登录的界面了。

汉化参考:https://baijiahao.baidu.com/s?id=1758988651760839213&wfr=spider&for=pc

1.Packet Tracer的简单使用

1.1.搭建网络拓扑结构

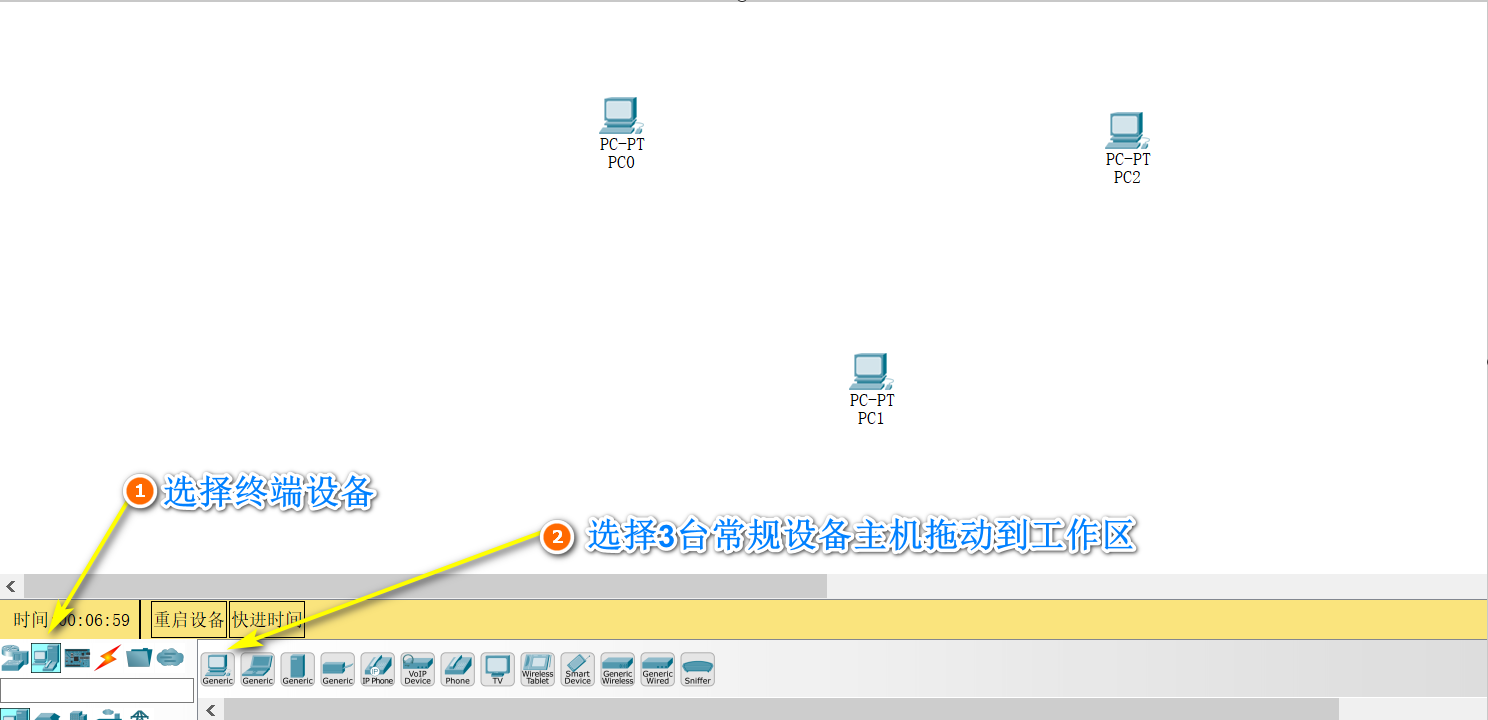

1.在软件下方选择终端设备–选择3台常规主机拖动到工作区:

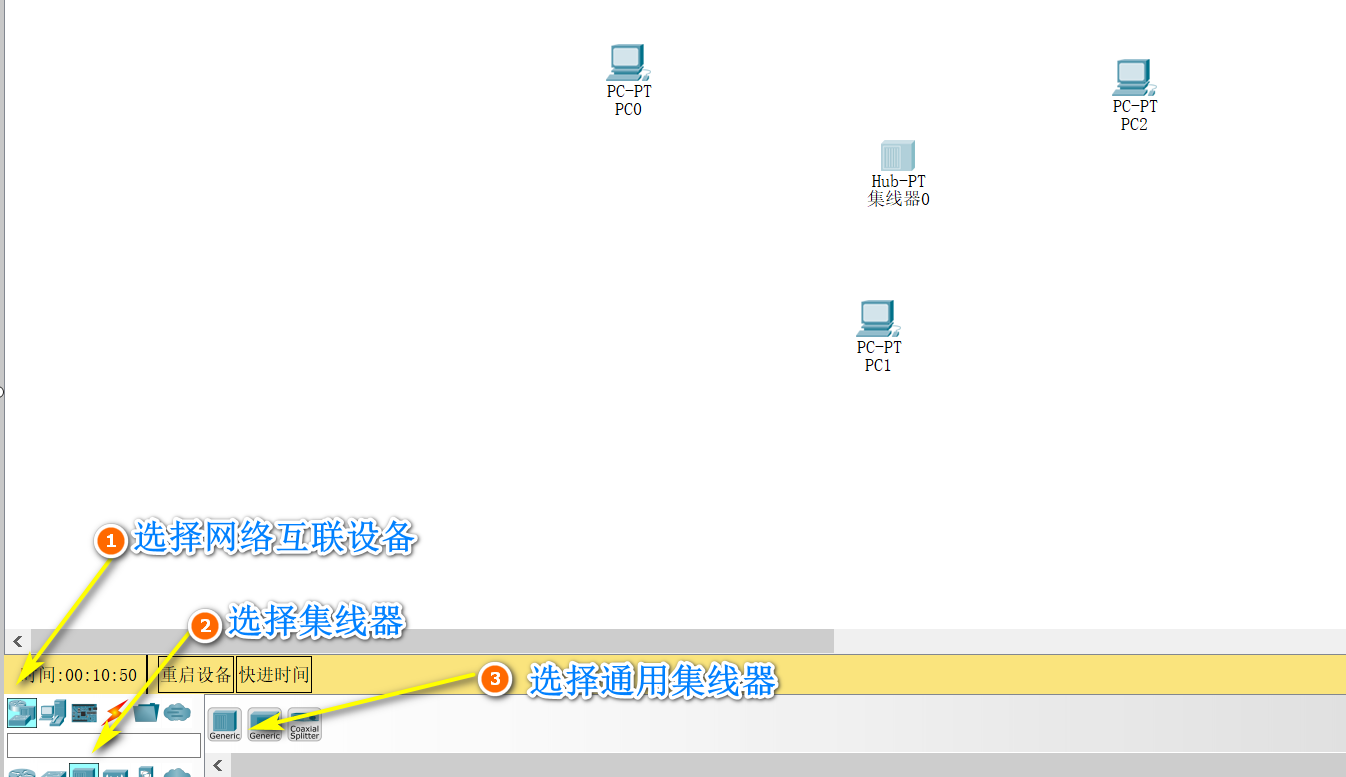

2.在网络设备中选择网络互联设备中的通用集线器连接这3台设备:

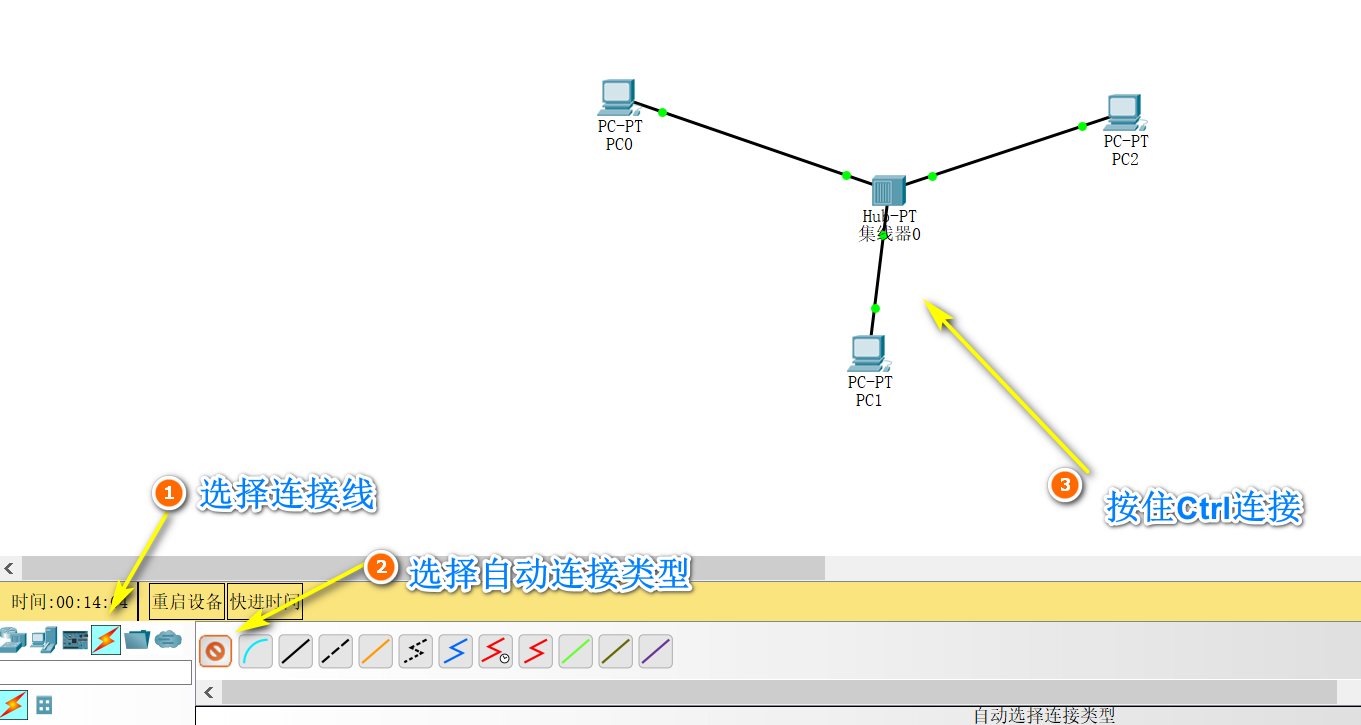

3.选择连接线–自动选择连接类型,按住Ctrl选中需要连接的主机即可连接,这里把3台主机和集线器两两互联,最后按ESC键退出连接:

1.2.设置主机

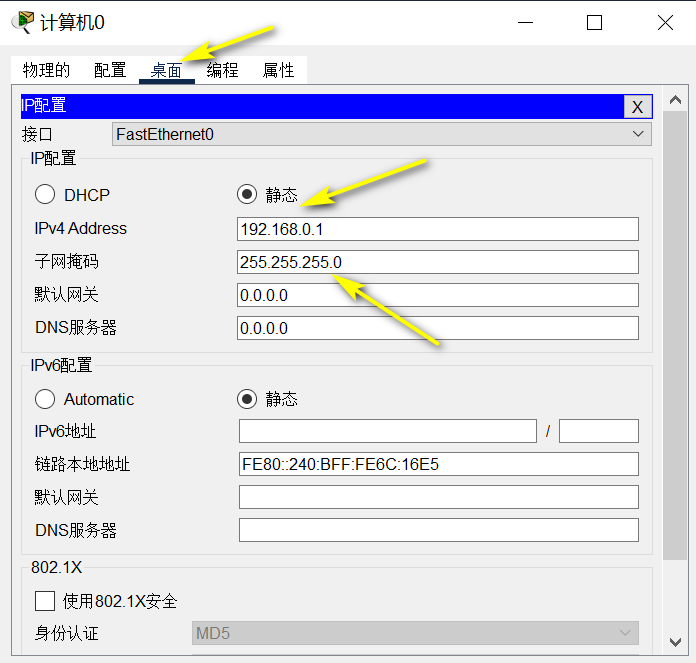

我们可以选中主机,单击鼠标左键设置主机,由于我们是比较简单的使用,只需要设置IP。三台主机分别设置为:

192.168.0.1

192.168.0.2

192.168.0.3

1.3.检测通信

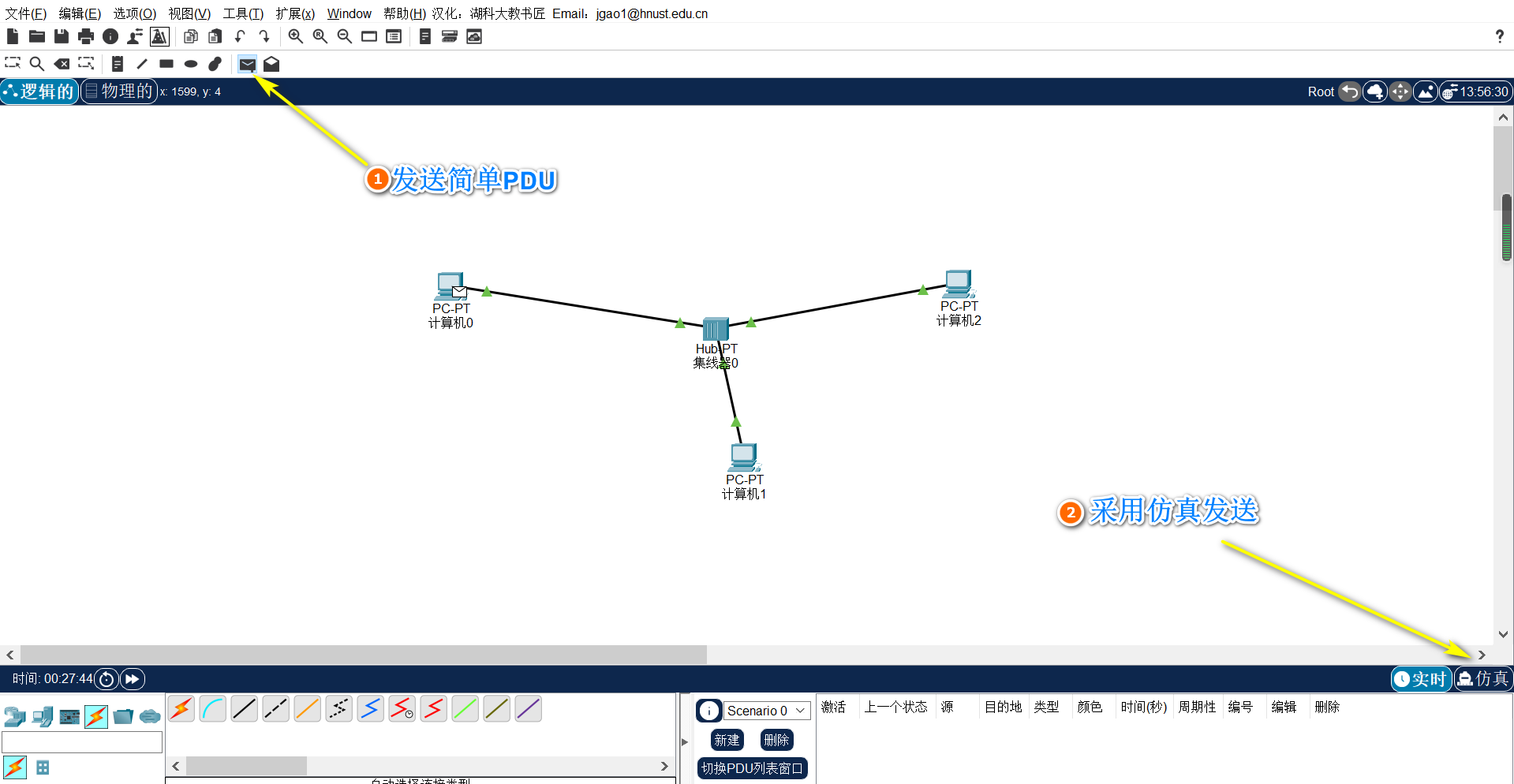

要检测PC间是否互通,我们可以添加简单的PDU到主机,如添加到 “计算机0”给“计算机1”发送PDU(将PDU指向计算机0后再指向计算机1)。但由于默认的发送方式是实时发送,我们可以先删除实时发送的数据,改为“仿真”,以便观测发送过程:

点击前进播放按钮,观测发送的过程:

我们可以看到发送一共有如下几步:

- 计算机0将PDU发送给集线器;

- 集线器将PDU广播给计算机1和计算机0;

- 计算机1收到数据后,返回响应到集线器,集线器再将响应广播给计算机0和计算机2(集线器的特性就是要广播)。

我们还可以通过右侧的“仿真面板”观察发送详情,点击某个发送结点我们就可以观察到该步骤完成了什么:

从出战PDU可以看到具体封装的过程:

2.实验1:访问web服务器

1.模拟访问web服务器,需要一台PC和一台服务器,在“终端设备”中拖动一台PC和一台Server到逻辑空间中:

2.设置PC主机IP和服务器Server的IP地址,分别为:

192.168.0.1

192.168.0.2

3.在“仿真”模式下,将“事件列表筛选器”中隐藏全部协议,只选择HTTP协议:

4.打开计算机中的浏览器,输入服务器的IP地址,开始发送请求:

5.我们可以在右侧“仿真面板”的“事件列表”中看到计算机和服务器包括OSI模型、入站PDU细节、出战PDU细节的信息:

3.实验2:寻址问题:MAC地址,IP地址,ARP协议

通过此实验,观测MAC地址和IP地址的关系,以及ARP协议的作用。

1.在“终端设备”中拖动两台PC到逻辑空间,并用自动连接线连接它们,且分别设置它们的IP地址为:

192.168.0.1

192.168.0.2

2.在上方导航栏选择“检查”(放大镜图标)来查看任一PC的ARP表和端口汇总表:

3.按ESC返回到仿真模式,并让左边的计算机给右边的计算机发送数据包,当还没有将数据包发送出去时,我们看到了一个基于ICMP协议的事件,在“数据链路层”中封装成帧时,一下跳变没有在ARP表中,只能发送一个ARP请求,并缓存当前数据包:

4.点击下一步后,将接收到的信息更新到ARP表中,再查看右边PC的ARP表中就缓存了ARP信息:

5.点击下一步,ARP响应从右边PC发送到左边PC,左边PC发现这是一个ARP响应,取出响应数据,并更新到自己的ARP缓存表,这个时候查看缓存表就可以查看到标准的缓存数据(可查看出入站规则,观察数据封装变化):

6.再点击下一步,数据就从左边PC发送给了右边PC,下一次再发送简单数据包PDU,就不需要再做ARP请求,而是从缓存表中取出地址,直接发送:

7.在命令行中输入命令查看/清除ARP缓存,我们可以看到IP地址和MAC地址的对应,然后再次从左侧PC发送到右侧PC,可以看到又发送了ARP请求:

arp -a # 查看所有ARP缓存地址

arp -d # 删除所有ARP缓存

arp -a

4.实验3:总线型以太网的特性(广播,竞争总线,冲突)

通过此实验,我们验证总线型以太网的特性:广播特性、个体机对总线的竞争使用以及可能出现的碰撞。

1.拖动三台PC到逻辑空间,使用集线器和自动连接线连接它们。虽然看起来是一个星型结构,但集线器的特性决定了它们的连接就是一条总线:

2.给每台计算机配置一个IP地址,分别为:

192.168.0.1

192.168.0.2

192.168.0.3

3.在实时模式下,让各计算机两两之间发送信号,这样各计算机的ARP高速缓存就会记录其他计算机的IP地址和响应的MAC地址,这样做的目的在于防止后续实验出现ARP请求,进而影响我们对实验的观察,发送数据后再删除刚刚发送的场景:

4.切换到仿真模式下,让左边计算机0给下面的计算机1发送ICMP数据报文,通过集线器这个报文广播给了计算机1和计算机2,计算机2收到报文后因自己的地址和收到的MAC地址不匹配,所有拒收报文,而计算机1收到报文后发送一个响应,响应被集线器广播后,最终被计算机0接收:

5.删除上面的数据后,让计算机0给计算机2发送数据的同时,让计算机1也给计算机2发送数据,我们可以看到数据来到集线器后发生碰撞,碰撞后的信息又发送到了总线网的各个地方:

5.集线器和交换机的区别

此实验验证集线器和交换机的区别。

1.构建4个以太网,上面两个以太网使用集线器互联,下面两个使用交换机互联,并设置它们的IP如下(注:如果交换机各接口的指示灯不是绿色的,反复切换几次实时模式和仿真模式):

2.为了防止ARP请求的影响,在实时模式下,将所有的PC两两之间发送PDU,并删除发送场景:

3.切换到仿真模式下,将所有的协议隐藏,只保留ICMP协议:

4.分别使用集线器和交换机的192.168.0.1的PC给192.168.0.3的PC发送数据,我们可以发现使用集线器时,集线器会将数据以广播的形式进行发送,使用交换机时,交换机会筛选帧,发送到指定的PC中:

5.删除上面实验数据后,将集线器和交换机两两互联,实现一个更大的网络拓扑,增大拓扑的同时也增加的碰撞的几率,再用分别192.168.0.1的PC给192.168.0.3的PC发送数据,观察数据的情况发现,集线器也是将数据进行广播,交换机则进行了过滤后指定发送和响应:

6.清除数据后,分别使用192.168.0.1的PC给192.168.0.3的PC,192.168.0.5的PC给192.168.0.6的PC发送数据,我们看到由集线器组成的网络拓扑因集线器广播而发生的碰撞,并将碰撞后的数据广播给所有的PC,而使用交换机的拓扑则正常发送:

7.创建复杂PDU观察广播帧在交换时以太网的传播,以坐下方交换机连接的PC192.168.0.1为例,给它添加复杂PDU,设置以下信息后创建PDU:

当帧从IP为192.168.0.1的计算机发出,经过交换机广播到其他三个接口:

8.交换机隔离冲突域的情况:将两台集线器中间的连接线断开,并用交换机互联两台集线器,我们观察一下它们是变成了一个更大的碰撞域,还是变成了两个独立的碰撞域?

9.由192.168.0.1的计算机向192.169.0.3的计算机发送一个简单PDU,我们可以看到第一次数据经过交换机时会向前继续转发,原因是因为交换机是新的,转发表是空的,所以它并不知道这个帧如何转发,它会把数据从除了进口外的所有接口转发出去,当删除数据后,再进行一遍操作,就会看到来到交换机的数据被隔离了,这是因为转发表中已经有了数据缓存,这说明交换机可以隔离碰撞域:

6.交换机的自学习算法

目的:验证交换机的自学习算法

1.构建网络拓扑结构,建立三台PC,用交换机连接它们,并将它们的IP地址设置为:

192.168.0.1

192.168.0.2

192.168.0.3

2.在计算机上标注IP地址和MAC地址,方便我们进行后续观察:

3.将模式切换为仿真模式,并过滤掉所有的协议,只选择ARP协议和ICMP协议:

4.从192.168.0.1的计算机发送一个简单PDU到192.168.0.2的计算机中,由于之前没有数据发送过,在发送ICMP数据前,PC0会发送一个ARP请求到交换机,交换机询问要发送的目的主机的MAC地址,同时通过交换机的端口登录源主机的MAC地址,因为目前交换机看不到端口号,我们可以通过选项的首选项中选中在逻辑空间中总显示端口标签,在还没有发送数据时,你可以点击检查观察交换机没有MAC地址和端口,当发送数据到交换机后就会产生MAC地址和端口,点击检查查看交换机MAC地址,就可以看到了交换机缓存的MAC地址和端口和PC0一致:

这个时候我们发现交换机登记了MAC地址和接口,实际上就是交换机的自学习。

5.交换机收到的ARP帧是一个广播帧(全是F),所以它会广播给192.169.0.2和192.168.0.3,192.168.0.3的计算机收到后,ARP进程会发现这个请求不是发送给自己的,就拒收这个帧,192.168.0.2的计算机收到这个ARP帧后,由ARP进程处理,进行接收,然后返回到交换机,交换机再保存192.168.0.2的MAC地址和对应接口后转发给192.168.0.1,这个时候ARP就完成了缓存MAC地址和对应出入接口,再次进行,ICMP数据包就变成了一个单播帧,直接从192.168.0.1经交换机后发送给192.168.0.2:

全是F),所以它会广播给192.169.0.2和192.168.0.3,192.168.0.3的计算机收到后,ARP进程会发现这个请求不是发送给自己的,就拒收这个帧,192.168.0.2的计算机收到这个ARP帧后,由ARP进程处理,进行接收,然后返回到交换机,交换机再保存192.168.0.2的MAC地址和对应接口后转发给192.168.0.1,这个时候ARP就完成了缓存MAC地址和对应出入接口,再次进行,ICMP数据包就变成了一个单播帧,直接从192.168.0.1经交换机后发送给192.168.0.2:

[外链图片转存中…(img-5c2WA5MS-1697632868425)]