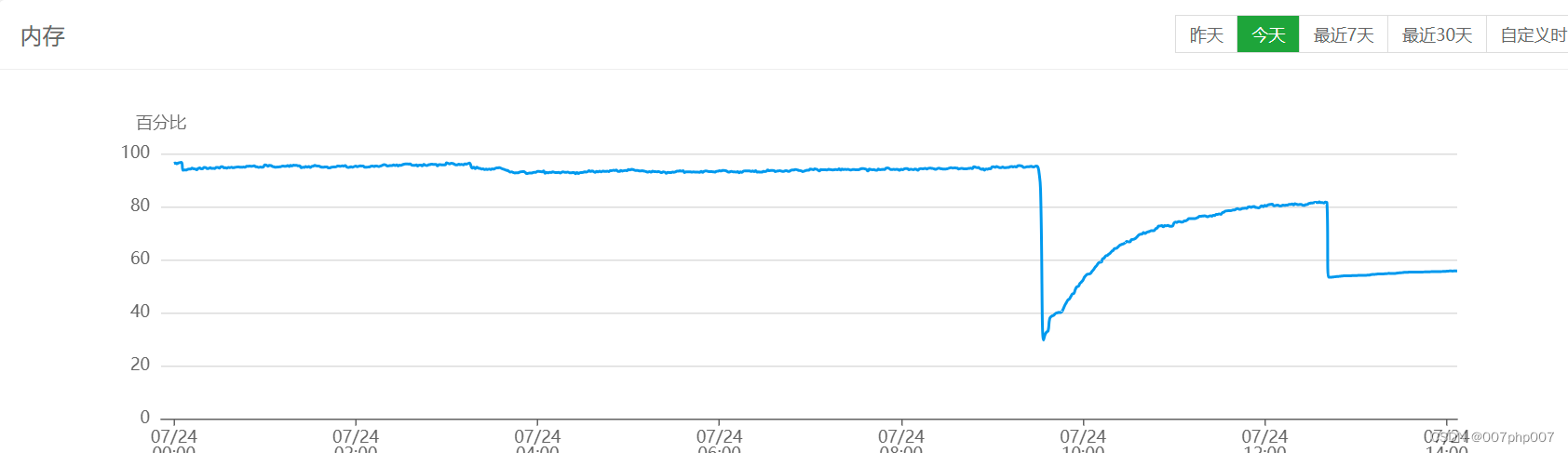

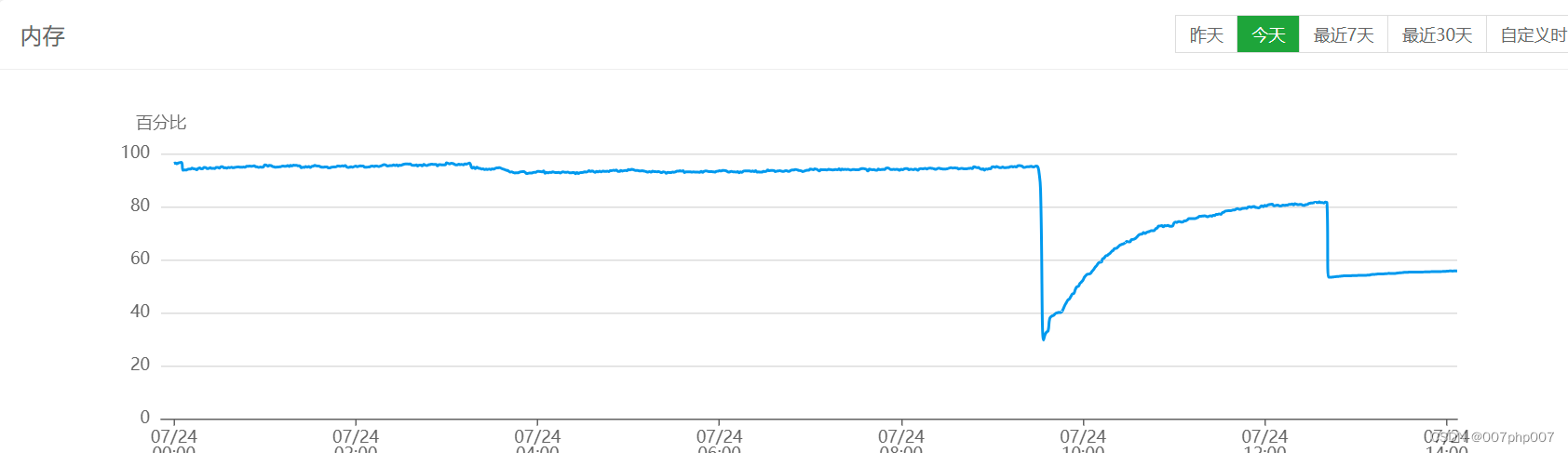

公司服务器最近内存占用超过阈值一直报警

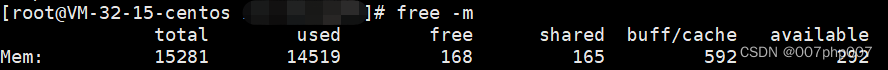

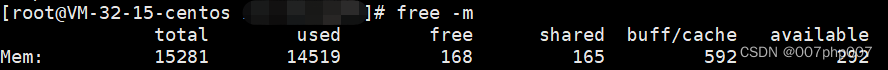

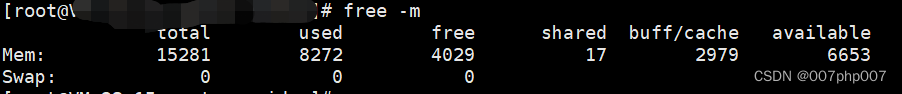

经过排查,内存占用很多,剩余很少

free -m

排查代码无太多冗余和缓存

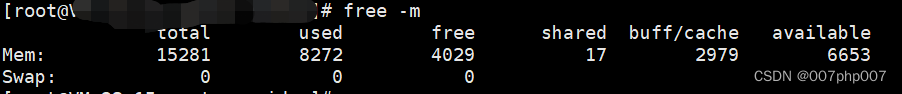

最后和运维一起排查,发现宝塔安装后带的gitlab的进程很吃内存,赶紧停用,并卸载无用的软件

最后内存降下来了

公司服务器最近内存占用超过阈值一直报警

经过排查,内存占用很多,剩余很少

free -m

排查代码无太多冗余和缓存

最后和运维一起排查,发现宝塔安装后带的gitlab的进程很吃内存,赶紧停用,并卸载无用的软件

最后内存降下来了

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/789419.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!