目录

1、什么是HTTPS

2、HTTPS的基本工作过程

2.1、使用对称密钥进行加密

2.2、使用非对称密钥进行加密

2.3、中间人攻击

2.4、证书

1、什么是HTTPS

HTTPS是在HTTP协议的基础上引入了一个加密层(SSL)。HTTP协议内容都是按照文本的方式传输的,这就导致在传输过程中会出现一些被篡改的情况。

黑客入侵和运营商劫持问题,HTTP是以明文的方式将数据在网络上传输的,这就代表这不安全,就像上一个博客中写的,我们使用Fiddler抓包,可以看见我们写的请求信息,比如一个登录网站,在你输入账号和信息之后,浏览器给服务器发送请求,一旦有人截取了你的数据报,那么这些敏感信息,就会一览无余的展现在别人面前。当然还有运营商劫持问题,由于我们通过网络传输的任何数据报都会经过运营商的网络设备(路由器、交换机等),那么运营商的网络设备就可以解析出你传输的数据内容,并进行篡改。当你在网页上点击下载一个资料的时候,点击下载按钮之后,并不能下载对应的资料,而是下载了别的你用不上的资料,这就是运营商将返回给你的响应进行了篡改。

为了改善这个问题,就使用了在HTTP的基础上进行加密的方法,也就是使用HTTPS协议,进一步的来保证安全。也不能说使用了HTTPS协议,那么网络上的数据传输就一定安全了,我们常说一山更比一山高,安全永远实现对的,不管你如何增添安全措施,总会有大佬有针对的措施,只要我们黑客获取我们数据的成本比数据本身的价值更高,那么数据就是安全的。

这里需要了解一下,这些概念:

- 明文:是指没有加密的文字,一般人都能看都懂。

- 密钥:可以将明文转换密文的一种参数,也可以理解为"钥匙"。

- 密文:密文就是使用密钥对明文加密之后的数据。

2、HTTPS的基本工作过程

既然要保证数据安全,就需要进行"加密",所以HTTPS引入的加密层,称为SSL或TLS,加密的方式有很多种,但是整体可以分为两大类:对称加密和非对称加密。

- 对称加密:需要一个密钥,加密和解密使用同一个密钥,对称加密的特点就是,计算起来比较快速

- 非对称加密:需要两个密钥。一个叫做公钥,一个叫做私钥。使用公钥加密,使用私钥解密。计算的成本就更高一点。这里的公钥并没有什么特殊的界定,只要自己直到的叫做私钥,公开的大家都知道的叫做公钥。

我们这里加密针对的是HTTP的各种header和body进行加密。

2.1、使用对称密钥进行加密

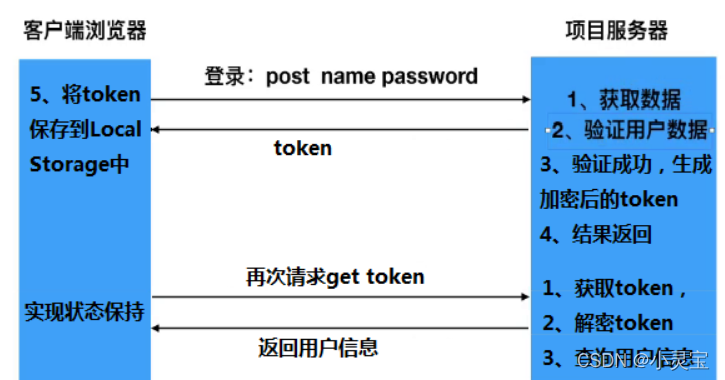

使用对称密钥对明文进行加密,就是客户端使用一个密钥key,对要传输的数据(明文)进行加密(针对HTTP的各种header和body进行加密)形成密文之后,通过网络传输到服务器,服务器通过密钥key,对密文进行解密,就得到了客户端传输的数据的明文。

- 明文+key=密文

- 密文+key=明文

在数据的传输过程中黑客还是会在中间截获客户端和服务器中间传输的数据报,但是由于我们对这个数据报中的数据(header和body)进行了加密,黑客在没有密钥key的情况下,无法直接获取我们的数据,就需要破解,一旦破解的成本高于数据本身的价值,那么黑客也就不会进行破解了,那么我们传输的数据就是安全的。

虽然看起来使用对称密钥已经解决了问题。但是上述的说法是建立在服务器已经知道客户端使用的对称密钥是什么的情况下。一个服务器对应很多的客户端,服务器不可能将所有的客户端信息全部记录下来,也不可能所有的客户端使用密钥都是相同的,如果客户端的密钥是相同的,那么黑客作为一个客户端访问服务器,那么这个密钥黑客也就拿到了,这样加密也就形同虚设了。

所以说使用对称密钥加密,需要每个客户端在连接上浏览器之后,各自生成一个与其他客户端不同的密钥。对要传输的数据进行加密。这样黑客就无法简单的获取到传输的数据具体内容了。也就提高了数据的安全性。但是这里只是说明了每个客户端使用的密钥不同。每个客户端生成密钥之后,服务器是如何知道客户端的密钥的???

当然每个客户端在生成自己的密钥之后,需要通过网络传输让服务器知道自己的密钥,但是在这个过程中,黑客就会截获你传输的密钥,那么你家加密的数据,就会被解密了,要解决这个问题,就需要使用非对称加密对产生的对称密钥进行加密。

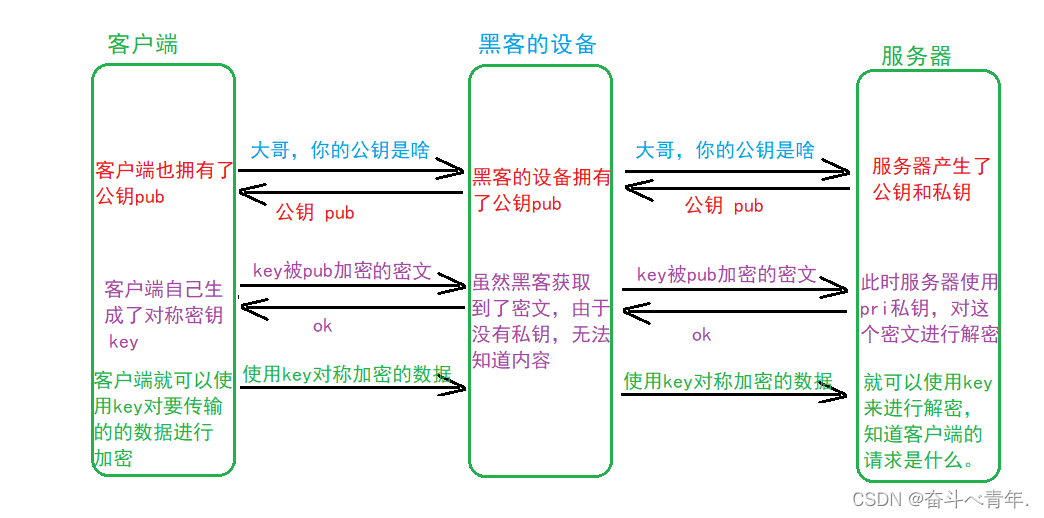

2.2、使用非对称密钥进行加密

非对称密钥是对对称密钥进行加密。让对称密钥能够安全的传输到服务器。因为非对称密钥计算成本更高一点,对称密钥的计算成本更低,计算速度更快。所以我们使用对称密钥对传输的数据(明文)进行加密,使用非对称密钥给对称密钥加密,就可以将客户端或者服务器对明文使用的对称密钥,无法让黑客获取到。在一次连接中非对称密钥使用一次,让服务器得到客户端的对称密钥之后,就不使用了。

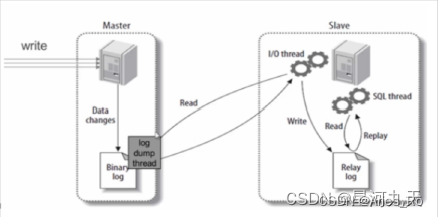

非对称密钥由服务器产生,有两个密钥,一个为私钥,自己保留;一个为公钥,向外发送,人人都可以获取到。客户端通过公钥加密,服务器通过私钥解密。

- 明文+公钥=密文

- 密文+私钥=明文

这里的加并不是加密解密的时候,使用密钥表示的数字和明文相加,这里只是从宏观上来看加密和解密的过程。

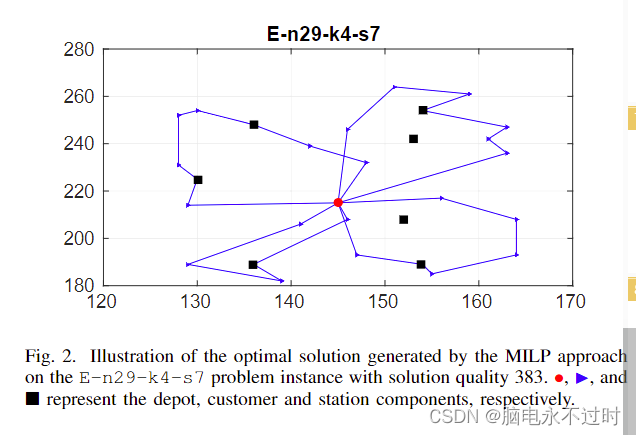

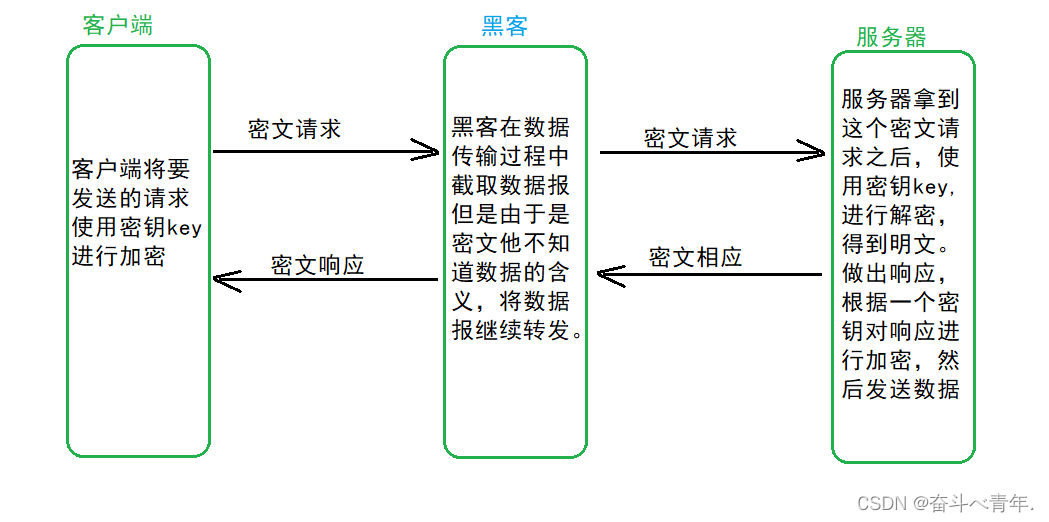

首先是客户端向服务器询问服务器产生的公钥,客户端得到公钥pub之后,就会生成一个对称密钥key,这个时候客户端就会将生成的对称密钥key通过非对称密钥的公钥进行加密,发送给服务器,在数据传输期间虽然黑客的设备可以截获到你的数据报,但是他没有私钥,所以无法获取到你传输的数据内容,服务器在拿到数据之后,使用私钥pri解密,服务器就知道了客户端生成对称密钥key,之后的数据传输,服务器和客户端的数据传输都可以使用对称密钥key对明文进行加密。期间黑客的设备虽然可以得到数据报,但是无法获取具体内容。

我们使用对称密钥和非对称密钥两者相结合使用,看起来好像是安全了,并不是。下面我们来看一下"中间人攻击"问题。

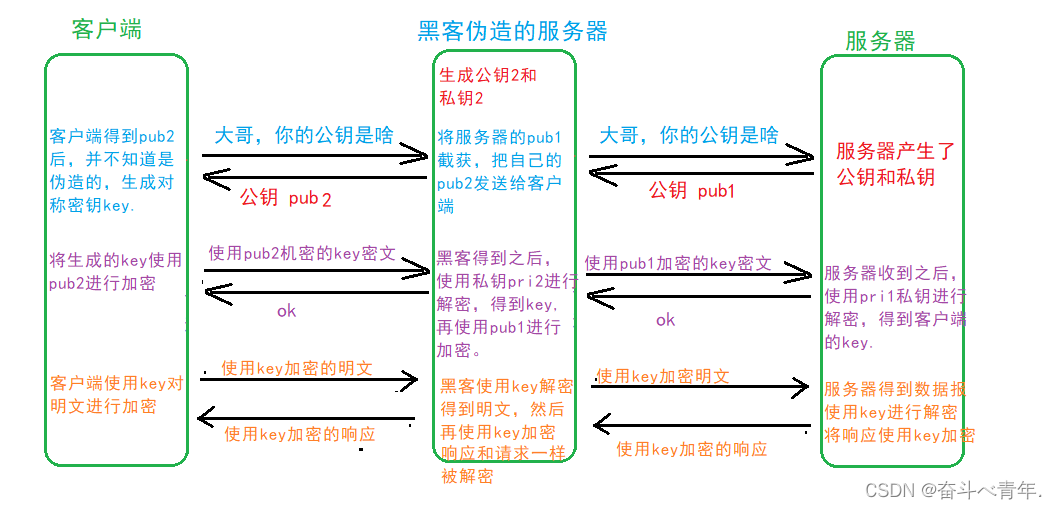

2.3、中间人攻击

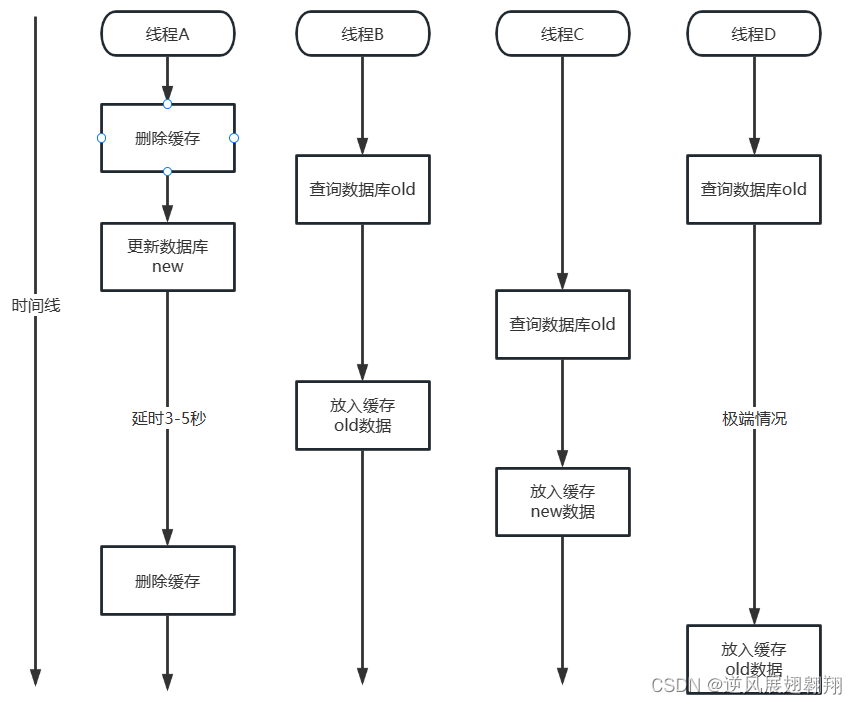

上面说到,客户端和服务器之间传输的数据的时候,黑客拿不到私钥,无法得到传输的数据的明文,那么中间人攻击就是黑客伪造一个服务器,自己生成一对非对称密钥。将自己生成的公钥pub2给客户端。服务器给客户端的公钥pub会被黑客截取保留,客户端无法得到服务器的公钥pub,这个时候客户端拿到黑客的公钥pub2之后,以为是服务器的公钥pub,就会生成对称密钥key,并使用pub2进行加密后传输,传输的数据报被黑客截取之后,黑客通过私钥pri2进行解密,得到了客户端的key,然后使用截取的服务器的pub对key进行加密,发送给服务器。服务器使用私钥pri解密之后,得到客户端的key。之后客户端和服务器使用key对明文加密之后进行传输,但是他们传输的的数据内容,黑客全都知道。

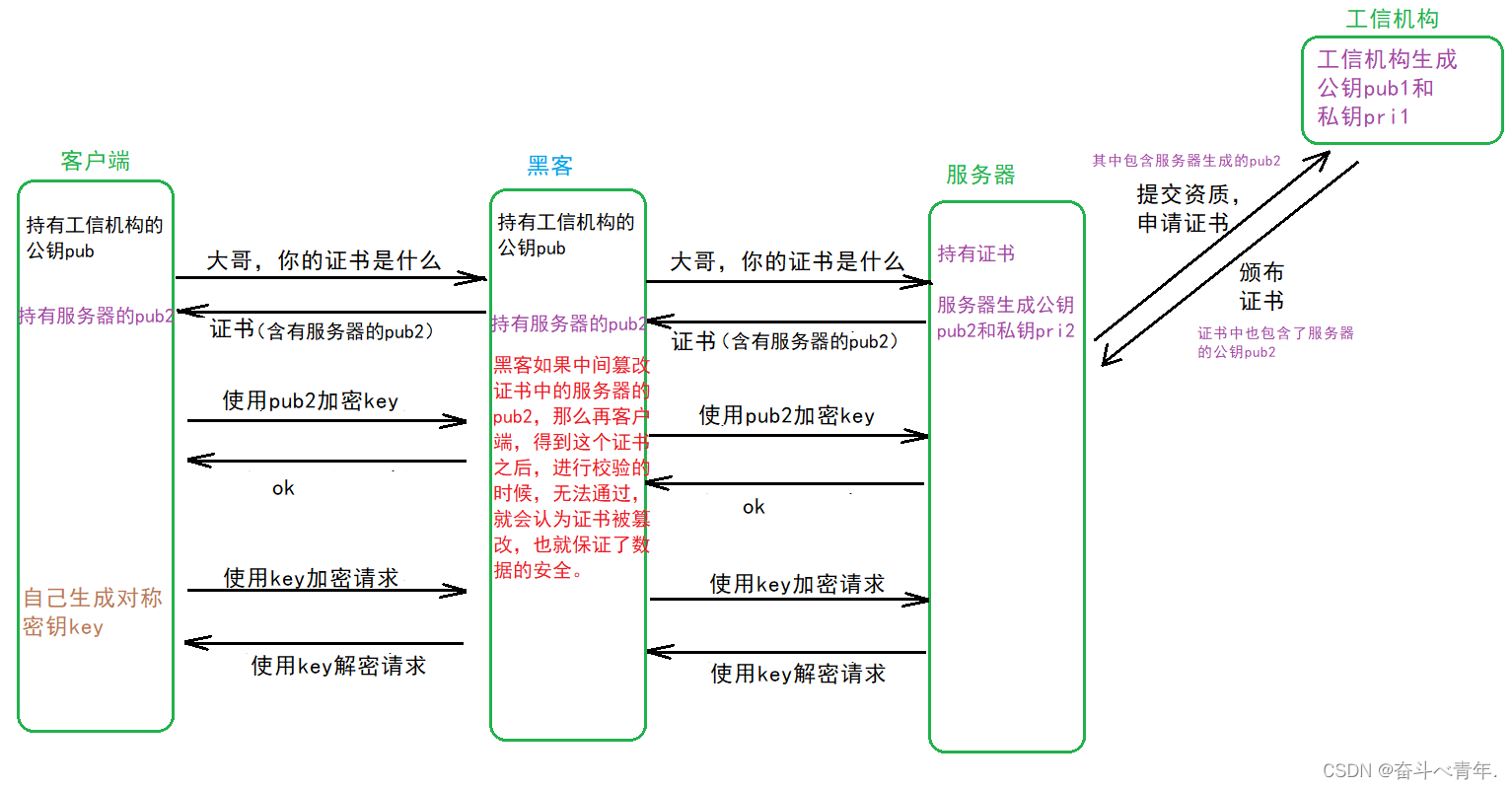

2.4、证书

为了破解中间人攻击,只要让客户端能够识别接收到的公钥是不是对应服务器返回的就可以,所以这里就引入了证书。这个证书是由一个第三方工信机构颁布。

现在的服务器(网站)一般再设立之初,就需要去专门的认证机构,申请证书,服务器先提供资质证明个工信机构,工信机构通过审核之后,会给服务器发送一个证书,该证书并不是普通的纸质的证书,而是一串字符串。里面存在一些校验机制(校验的过程类似TCP/UDP的校验和),服务器会把自己生成的公钥放在证书中,客户但也不在询问公钥,而是询问服务器证书,得到证书之后,就可以使用证书的公钥进行解密了。网站在申请的证书中存在自己的公钥,那么客户端的证书的有效时间内只会生成一次非对称密钥。

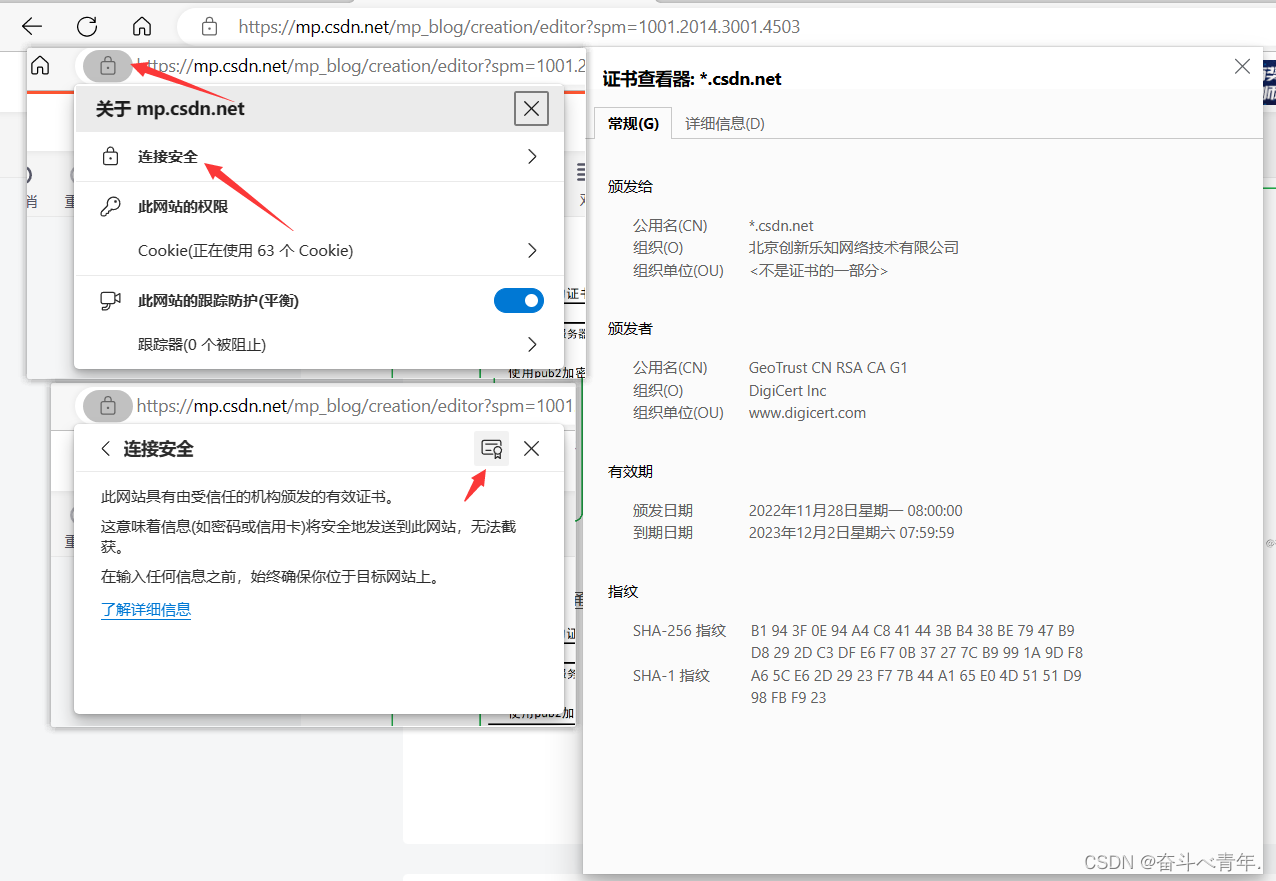

我们也可通过网页来查看证书中的一些属性。

❓❓❓客户端再拿到这个证书之后,对证书是如何进行验证的??

工信机构颁布的证书中存在很多的属性,例如颁发者、颁发给谁、证书的有效时间、服务器的公钥...,再颁布证书的时候工信机构会通过对证书中所有的属性进行计算来得到一个签名,也就是我门前面说的校验和。这个签名由颁布证书的机构使用自己的私钥进行加密。

✨客户端再拿到这个证书之后的校验过程

- 由于权威的证书机构本身就不多,所以操作系统中内置了一系列的证书机构的公钥。

- 得到初始的证书的签名,客户端使用系统中内置的权威机构的公钥pub2,正对证书中的加密签名进行解密,得到了初始签名(这个签名是由权威机构计算出来的,记为sum1)

- 客户端将得到的证书中的属性,使用同样的签名计算算法,重新计算,得到一个签名sum2

- 比较两个签名是否相同,如果相同,说明这个证书没有被篡改过;如果两个签名不同,说明这个证书中的属性被篡改过,客户端的浏览器就会弹框报错。

此时黑客即使,将证书中的服务器的公钥pub2篡改成自己的公钥,然后使用相同的签名计算算法将证书中所有属性进行计算,得到签名。但是黑客没有权威机构的私钥,无法对这个签名进行加密。那么篡改证书就会失败。证书的关键,不是让黑客"看不见",而是让黑客"改不了"。

所以,HTTPS再进行数据传输的时候,经过了5个密钥,客户端生成的对称密钥key,服务器生成的公钥pub2和私钥pri2,证书机构的公钥pub1和私钥pri1.

✨总结:整体的从对称密钥到证书,流程梳理

- 现实使用对称密钥,来保证业务数据的安全。

- 使用非对称密钥,来安全传输对称密钥

- 通过中间人攻击,黑客能够拿到对称密钥

- 引入证书,使客户端能够验证该服务器公钥是否合法。

上面我们说到的这些,对称加密+非对称加密+证书,这也是一个协议,我们给他起了一个名字叫做SSL,后来改名为TLS。换句话说,我们说到的HTTPS其实就是HTTP+SSL。