作者:BSXY_19计科_陈永跃_23年7月更

BSXY_信息学院_v:CwJp0403

注:未经允许禁止转发任何内容

笔记说明:

目前还只有笔记,其他资源将会在近期更新,(笔记5.5即可,不诚勿加可以去其他地方自找找看,验证消息为:高级网规)

注:软件分享及资源说明,请看前言及资源下载说明

软考高级网规考试笔记(涉及表格用图片代替_9万字左右)

- 前言及资源下载说明

- 第一章 计算机基础知识

- 一、数据表示

- (一)定点和浮点和整数

- (三)取值范围

- 二、逻辑计算机

- 三、计算机系统的组成与体系

- (一)中央处理器CPU

- (二)组成原理

- (三)硬件基础

- (四)计算机系统基础

- (五)设备/项目管理

- 四、总线系统

- 五、指令系统

- 六、CISC与RISC指令

- 七、计算机分类(Flynn)

- 八、存储系统

- (一)硬盘

- (二)Cache

- (三)RAID技术

- (四)主存储器

- (五)存储系统/内部存储/外部存储:

- 九、磁盘阵列RAID

- 十、云计算与系统可靠性

- 十一、计算机软件知识

- 第二章 计算机网络原理

- 一、计算机网络基础知识

- (一)计算机网络概念与组成

- (二)计算机网络的分类

- (三)网络体系结构模型

- 二、数据通信基础知识

- (一)数据通性

- (二)数据通信计算

- (四)数据调制与编码

- (五)多路复用技术

- (六)数据交换方式

- (七)传输介质

- (八)检错与纠错

- 三、网络分层与功能

- (一)物理层

- (二)数据链路层

- (三)网络层

- (四)传输层

- (五)应用层

- (六)对等网(P2P)

- 四、网络设备

- (一)网卡/网桥/中继/集线器

- (二)交换机

- (三)路由器

- (四)网关/调制解调器/无线设备

- (五)防火墙

- 五、局域网

- (一)局域网基础知识

- (二)介质访问控制方式

- (三)以太网协议(CSMA/CD)

- (四)快速/千兆/万兆以太网

- (五)无线局域网(CSMA/CA)

- (六)虚拟局域网VLAN

- (七)冗余网关技术(HSRP/VRRP/GLBP)

- 六、广域网与接入网

- (一)广域网与接入网

- (二)公用通信网

- (三)接入网技术

- (四)帧中继FR

- (五)HDLC协议

- 七、网络互联

- (一)网络互联概念/方法

- (二)路由算法

- 第三章 Internet协议

- 一、网络层协议

- (一)英特网协议IP

- (二)IPv6协议

- (三)IPv6过渡技术

- (四)IPv6路由协议和移动IP协议

- (五)地址解析协议ARP/RARP

- (六)控制报文协议ICMP

- 二、传输层TCP/IP协议

- (一)传输层协议TCP

- (二)传输层协议UDP

- 三、应用层协议

- (二)网络管理及SNMP

- (三)应用层协议DHCP

- (四)其他(HTTP/FTP/SMTP/telnet等)

- (五)网络管理工具和命令

- 四、路由协议

- (一)内部路由协议RIP

- (二)内部路由协议OSPF

- (三)内部路由协议IS-IS

- (四)外部路由协议BGP

- 五、路由器技术

- (一)路由技术NAT

- (二)路由协议MPLS

- (三)路由协议IP QoS

- 第四章 计算机网络规划与设计

- 二、网络分析与设计过程

- (一)网络规范

- (二)网络设计与分析原则

- (三)网络的生命周期

- (四)网络开发过程

- 三、网络需求分析

- 四、通信规范分析

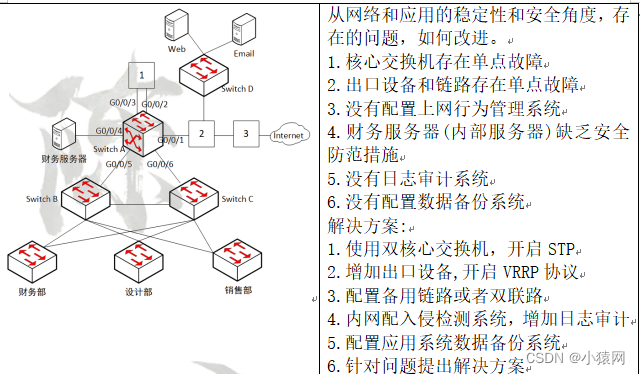

- 五、逻辑网络设计

- 六、物理网络设计

- (一)结构化布线

- (二)机房设计

- 七、网络测试与运行维护

- 八、网络故障分析与处理

- 第五章 网络资源设备

- 一、服务器基础与硬件架构

- (一)服务器概念及特性

- (二)服务器不同分类

- (三)服务器组成与硬件架构

- 二、服务器虚拟化与云平台

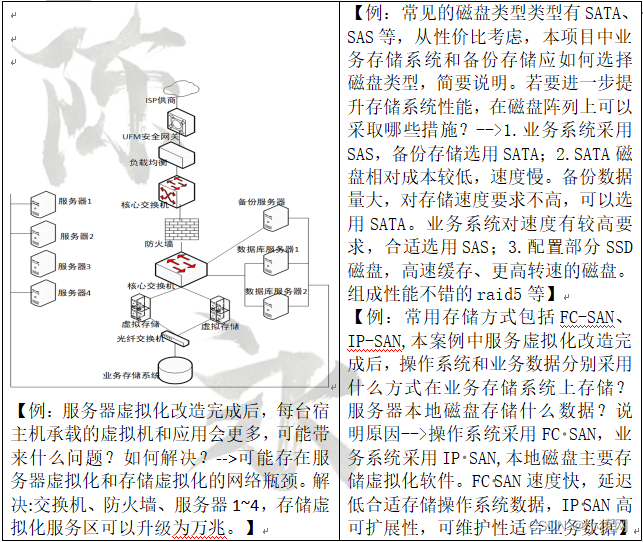

- (一)服务器虚拟化

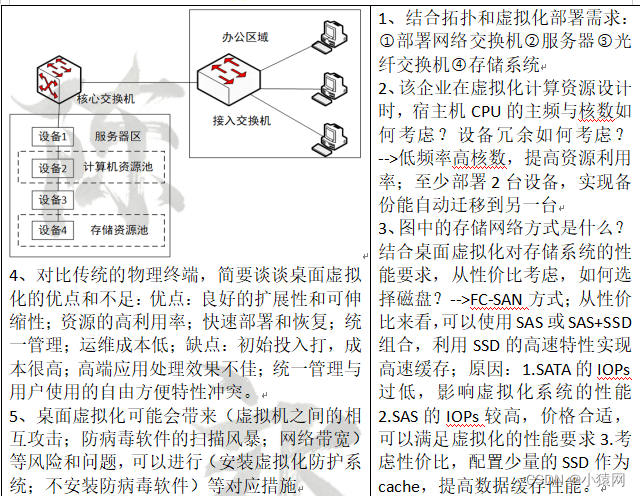

- (二)虚拟化高级应用

- (三)云计算平台

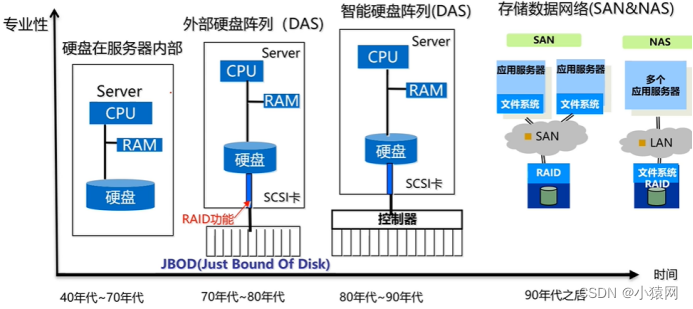

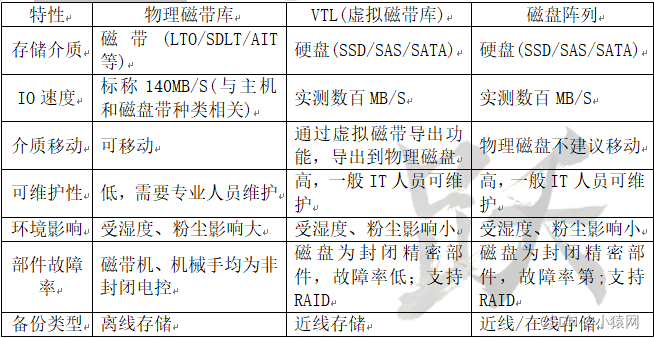

- 三、存储基础

- (一)网络存储基础

- (二)常用的存储介质

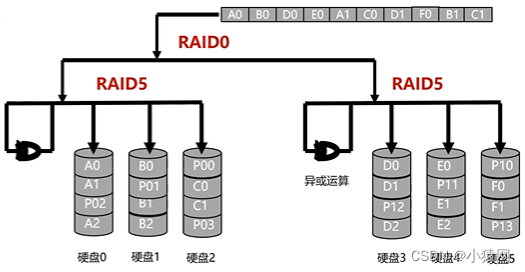

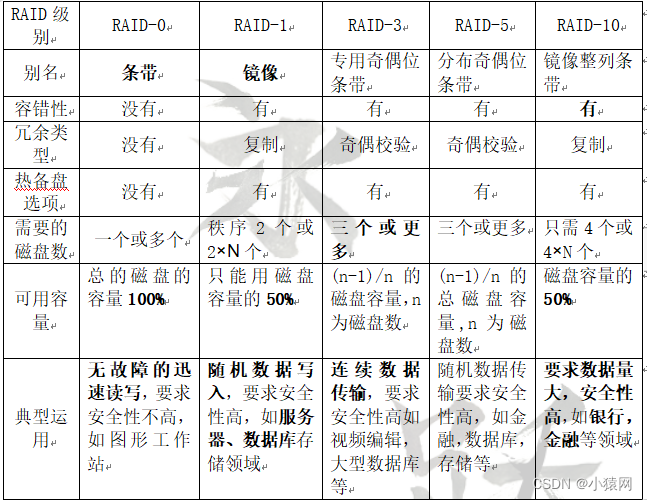

- 四、磁盘阵列RAID技术

- (一)RAID基础

- (二)常用的RAID分析

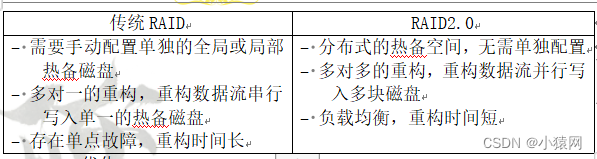

- (三)RAID2.0技术

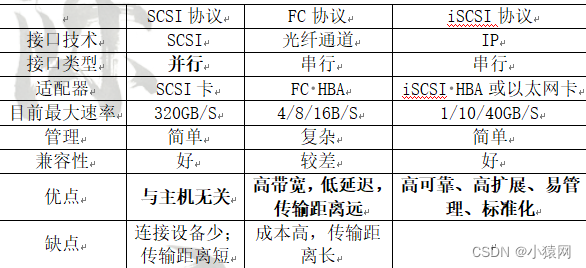

- 五、网络存储系统

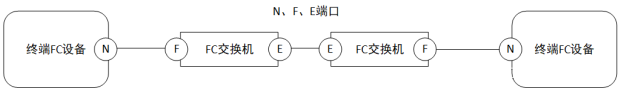

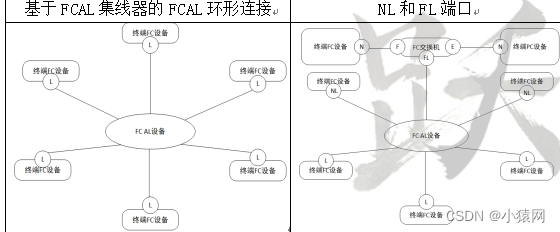

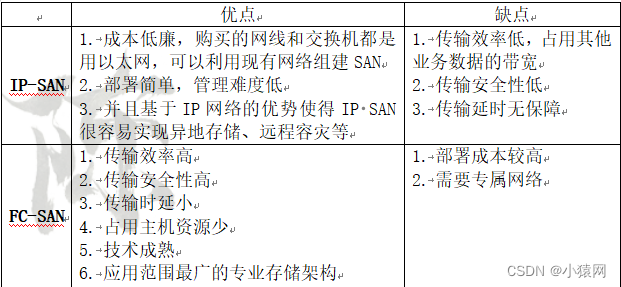

- (一)存储协议

- (二)DAS/SAN/NAS

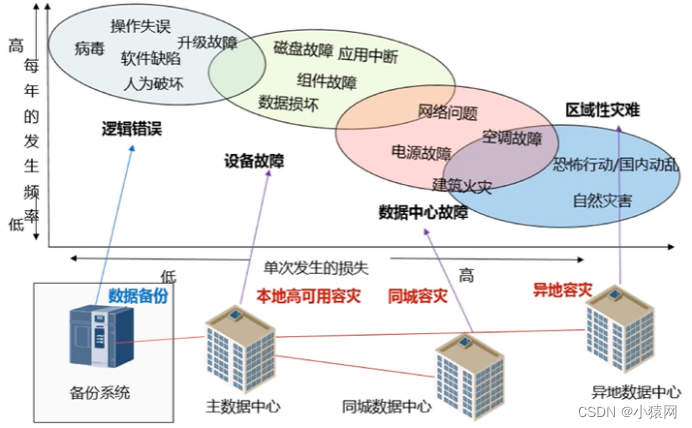

- 六、数据保护技术

- (一)数据备份

- (二)数据容灾

- (三)双活与两地三中心

- 第六章 网络安全

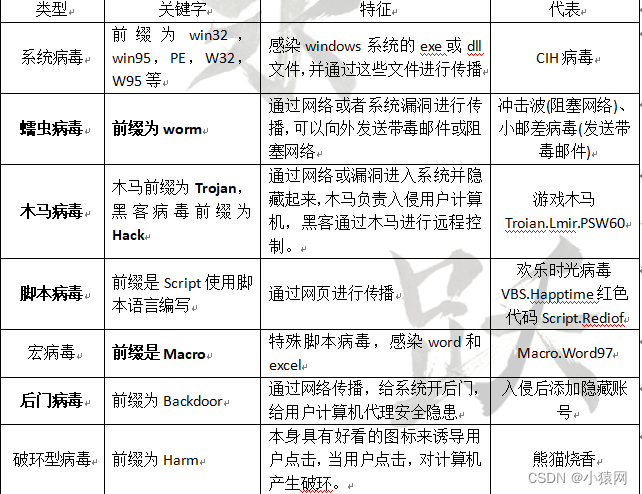

- 一、恶意代码

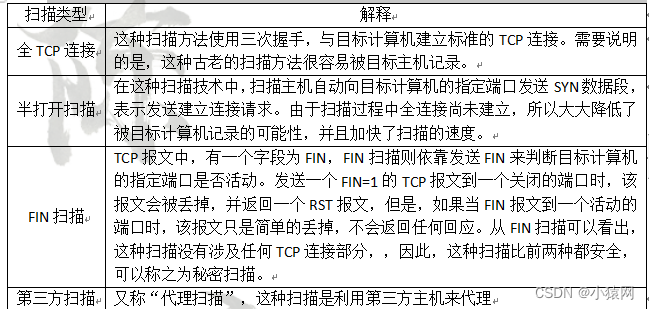

- 二、网络攻击与防范

- 三、防火墙 & IDS/IPS

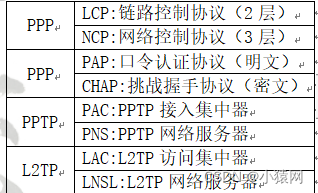

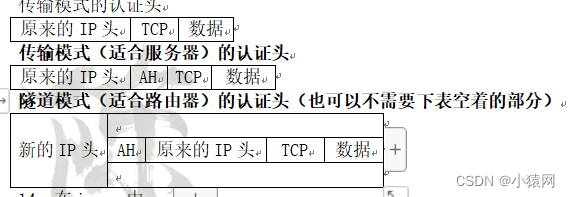

- 四、访问控制与IPSec VPN

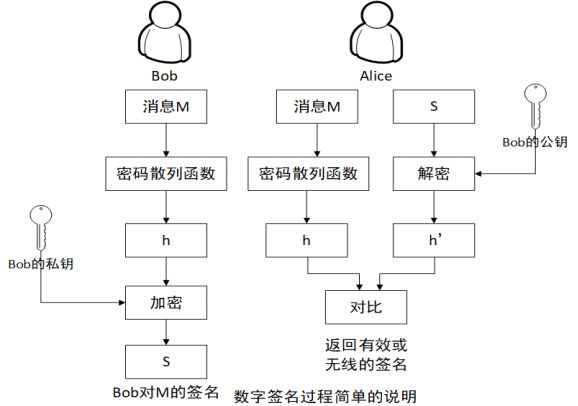

- 五、密码学原理及应用

- (一)网络安全概述

- (二)密码学原理

- (三)网络安全应用

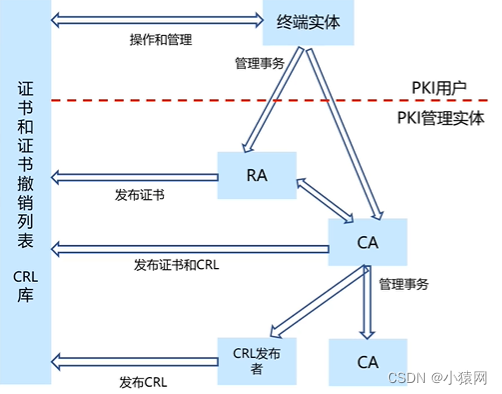

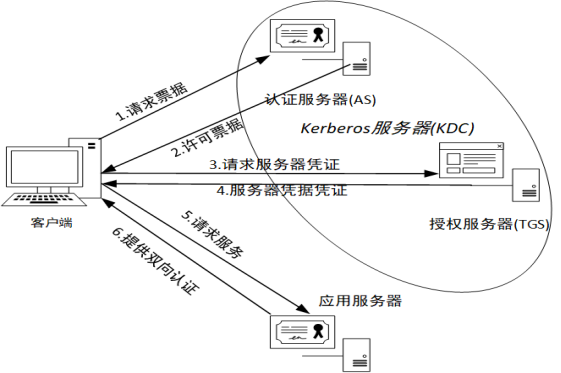

- (四)PKI和Kerberos

- 六、系统安全与安全管理

- (一)物理安全与系统安全

- (二)文件加密和电子签章

- (三)安全审计与安全管理

- 第七章 标准化与法律规定

- 一、标准化知识

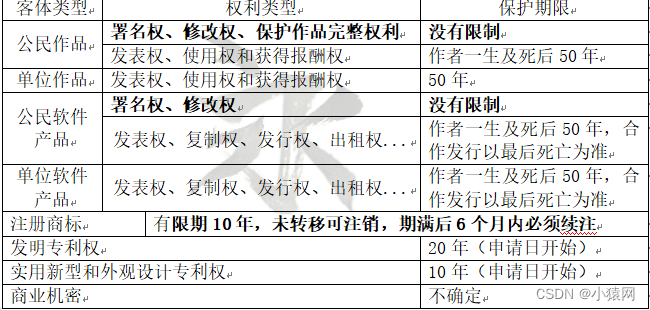

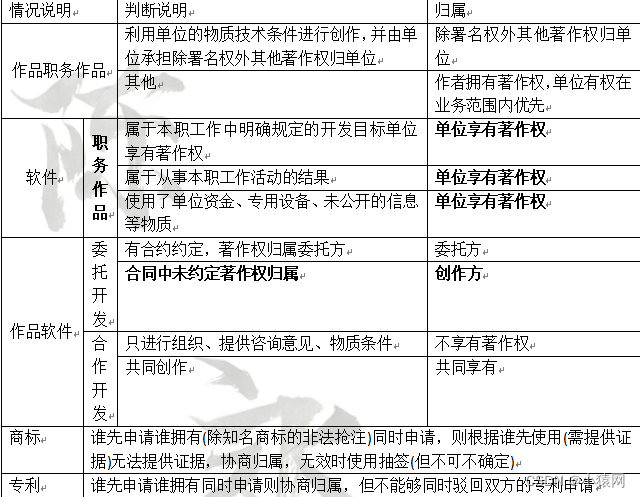

- 二、知识产权

- 第八章网络产品方案

- 一、华为园区网交换机功能与特性

- (一)超高带宽

- (二)有线无线融合

- (三)高可靠

- (四)精细运维

- (五)安全

- (六)绿色节能

- 二、华为数据中心交换机产品方案

- 三、华为AR系列低/中/高端路由器产品方案

- 四、华为NE系列高端路由器产品方案

前言及资源下载说明

目前还只有笔记,其他资源将会在近期更新,(笔记5.5即可,不诚勿加可以去其他地方自找找看,验证消息为:高级网规)

可能你从其他地方购买的或是其他的来的各种笔记都是几个甚至几十个文件排版也相当不好的文件让你去自己慢慢阅读,慢慢找。这里笔记只有一个文件且体积小也可以编辑,如果是用着WPS云文档也可上传到自己的云文档中,排版的也还可以,即便是打印出来也可以很好的进行阅读与查看

第一章 计算机基础知识

一、数据表示

(一)定点和浮点和整数

- 定点表示法表示的数(称为定点数)常分为定点整数和定点小数两种

- 定点表示法中,小数点不需要占用一个存储位

- 浮点表示法用阶码和尾数来表示数,称为浮点数

- 在总位数相同的情况下,浮点表示法可以表示更大的数

- 定点整数的最大值为:2n-1-1

- 定点小数的最大值为:1-2-(n-1)

- 正数:0;负数:1;原码–>数值的二进制

- 原码和反码表示范围:-127~+127 补码和移码表示范围:-128~+127

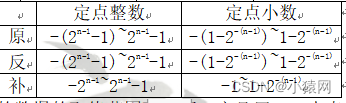

(三)取值范围

- 注:上文中出现的数据的取值范围可能不一定是用n-1来表数据,上表中把所有的n-1改为n也可能会出现,如:定点整数的原/反范围为-(2n-1-1)2n-1-1,这时也可以变换写成-(2n-1)2n-1

二、逻辑计算机

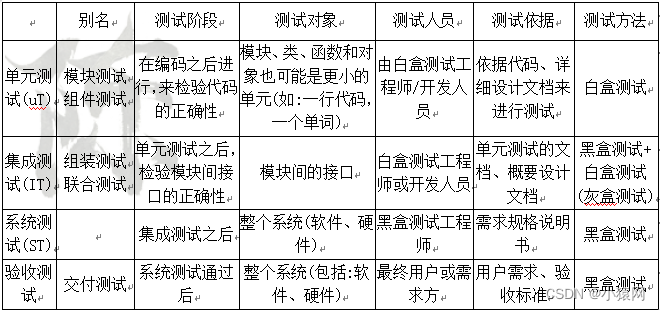

- 黑盒测试注重于测试软件的功能性需求,黑盒测试试图发现以下类型的错误:功能错误或遗漏、界面错误数据结构或外部数据库访问错误、性能错误、初始化和终止错误

- 白盒测试中,白盒可以发现:代码路径中的错误、死循环、逻辑错误

- 白盒测试方法,应根据程序的内部逻辑和指定的覆盖标准确定测试数据

- 在白盒测试中:语句覆盖要求设计足够多的测试用例,使程序中每条语句至少被执行一次。与判定覆盖相比,条件覆盖增加对符合判定情况的测试,增加了测试路径。判定条件覆盖准则的缺点是末考虑条件的组合情况

三、计算机系统的组成与体系

(一)中央处理器CPU

- ALU运算器、通用寄存器、状态寄存器、程序技术器、累加器等部件都是属于CPU中的部件

- CPU产生每条指令的操作信号并将操作信号送往相应的部件进行控制

- 程序计数器PC除了存放指令地址,不可以临时存储算术/逻辑运算结果

- 程序计数器PC是用于存放下一条指令所在单元的地址。

- CPU中的控制器决定计算机运行过程的自动化

- 指令译码器是CPU控制器中的部件

- 在CPU中用于跟踪指令地址的寄存器是==(程序计数器(PC)(属于CUP的控制器组成部件)==

- 通用寄存器常用于暂存运算器需要的数据或运算结果

- 地址寄存器(MAR)和数据寄存器(MDR)用于访问内存时的地址和数据暂存

- ==指令寄存器(IR)==用于暂存正在执行的指令

- 在CPU中,常用来为ALU执行算术逻辑运算提供数据并暂存运算结果的寄存器是(累加寄存器)中

- 计算机CPU对其访问速度最快的是(通用寄存器)

- 寄存器是用于暂存寻址和计算过程的信息。分为:累加器、通用寄存器、其他寄存器

- 累加器:是一个数据寄存器,在运算过程总暂时存放被操作数和中间运算结果。是通用寄存器的一种

- 通用寄存器组:是CPU中的一组工作寄存器,用于暂存操作数或地址

- 其他寄存器:标志寄存器、指令寄存器

- 加法器是算术逻辑运算单元的部件

- 指令系统采用不同的寻址方式的目的是(扩大寻址控件并提高编程灵活性)

- 为便于实现多级中断嵌套,使用(堆栈)来保护断点和现场最有效

- CPU的中断响应时间指的是(从发出中断请求到开始进入中断处理程序)

- 最大吞吐率取决于流水线中最慢一段所需的时间

- 如果流水线出现断流,加速比会明显下降

- 要使加速比和效率最大化应该对流水线各级采用相同的运行时间

- 流水线采用异步控制并不会给流水线性能带来改善,反而会增加控制电路的复杂性

- CPU主频(工作频率)=外频(外部时钟频率)×倍频(主频对外频的倍数)如=400MHzx3=1.2GHz。

- 对于数据库系统,主要包括CPU/内存使用状况、查洵语句性能、进程线程使用状态、日志文件大小等。

(二)组成原理

- I/O接口编制分为:统一编制,单独编制。统一编制通过访问内存单元的指令访问I/O接口。单独编制需要设置专门的I/O指令访问I/O接口

- 在计算机系统中采用总线结构,便于实现系统的积木化构造,同时可以(减少信息传输的数量)

- 流水线方式不可以提高指令的执行速度

- 总线宽度是指总线的线数,即数据信号的并行传输能力,也体现总线占用的物理空间和成本;总线的带宽是指总线的最大数据传输率,即每秒传输的数据总量。总线宽度与时钟频率共同决定了总线的带宽。

- 带宽(MB/S)=时钟频率(MHz)/时钟周期×总线宽度(bit)/8

- 并行总线适合近距离高速数据传输

- 串行总线适合长距离数据传输

- 单总线结构在一个总线上适应不同种类的设备,但无法达到高的性能要求

- 专用总线在设计上可以与连接设备实现最佳匹配

- 中间代码可以用树和图表示

(三)硬件基础

- SSD实质上是(Flash)存储器

- 固态硬盘常见的的接口有:SATA、PCle、M.2

- (相联存储器)是指按内容访问的存储器

- 闪存掉电后信息不会丢失、属于非易失性存储器;以块为单位进行删除操作;在嵌入式系统中用来代替ROM存储器

(四)计算机系统基础

- 计算机指令一般包括操作码和地址码两部分,为分析执行的一条指令,其中操作码和地址码都应存入指令寄存器(IR)中

- 指令寄存器的位数取决于(指令字长)。

- 指令周期:取出并执行一条指令所需时间

- 总线周期:CPU从存储器或者I/O接口存取一个字节所需时间

- 时钟周期:CPU处理动作的最小单位

- 相互关系:一个指令周期可以划分一个或多个总线周期;一个总线周期可以划分几个时钟周期

- 主频(时钟频率):是指计算机CPU在单位时间内输出的脉冲数。它在很大程度上决定计算机的运行速度。单位是MHz

- 字长:是指计算机的运算部件能同时处理的二进制数据的位数。字长决定了计算机的运算精度。

- 在项目的成本管理中,成本预算将总的成本估算分配到各项活动和工作包上,来建立一个成本的基线。

(五)设备/项目管理

- 若某计算机系统的I/0接口与主存采用统一编制,则输入操作是通过==(访存)==指令来完成的

- 项目风险管理的工作流程是(风险辨别、风险分析、风险控制、风险转移)

- RUP(4阶段)强调采用迭代和增量的方式来开发软件。好处是:在软件开发的早期就可以对关键的,影响大的风险进行处理

- 关于敏捷中:敏捷型方法的认为个人胜过工具;敏捷开发是一种以人为核心、迭代、循序渐进的开发方法;极限编程是著名的敏捷开发方法;敏捷型方法是“适应性"而非“预设性”;敏捷开发方法是迭代增量式的开发方法

四、总线系统

- 总线系统一把可分为:数据总线DB、地址总线AB、控制总线

- 广义地讲,任何连接两个以上电子元器件的导线都可以称为总线。通常可分为4类:

- ①芯片内总线。用于在集成电路芯片内部各部分的连接。

- ②元件级总线。用于一块电路板内各元器件的连接。

- ③内总线,又称系统总线。用于构成计算机各组成部分(CPU、内存和接口等)的连接。

- ④外总线,又称通信总线。用计算机与外设或计算机与计算机的连接或通信。

- 连接处理机的处理器、存储器及其他部件的总线属于内总线,按总线上所传送的内容分为数据总线、地址总线和控制总线

- CUP响应DMA请求是在一个总线周期结束时

- DMA工作方式下,在主存与外设之间建立直接的数据通信

- 总线:并行总线适合近距离高速数据传输;串行总线适合长距离数据传输;专用总线在设计上可以与连接设备实现最佳匹配

五、指令系统

1、指令由操作码和地址码组成,指令长度分为固定长度和可变长度两种

2、立即寻址:指令的地址码字段给出的不是操作数的地址而是操作数本身。其特点是访问一次存储器就可同时去除指令和操作数

3、变址寻址:操作数的地址由某个变址寄存器的内容和位移量相加

4、直接寻址(寄存器寻址):指令的地址码字段给出操作数所在存储单元地址(寄存器号)

5、间接寻址(寄存器间接寻址):操作数的地址是主存(寄存器)中的存储单元的内容

六、CISC与RISC指令

七、计算机分类(Flynn)

八、存储系统

(一)硬盘

- 磁盘调度管理中,通常先进行移臂调度,再进行旋转调度

- SSD固态硬盘的存储介质分为两种,一种是采用闪存(FLASH芯片)作为存储介质,这种是主流。另外一种是采用DRAM作为存储介质。

(二)Cache

- Cache的功能:提高CPU数据输入输出的速率,突破所谓的“冯诺依曼瓶颈”,即CPU与存储系统间数据传送宽带限制

- 在计算机的存储体系中,Cache是访问速度最快的层次

- 使用Cache改善系统性能的依据是程序的局部性原理

- 如果以h代表Cache的访问命中率,t1表示Cache的周期时间,t2表示主存储器时间,以读操作为例,使用“Cache+主存储器”的系统平均周期为t3,则:

- t3=h×t1+(1-h)×t2

- 其中(1-h)又称为失效率(未命中率)

- Cache的设计思想是在合理成本下提高命中率

- Cache和主存之间的映射交换,由硬件自动完成。

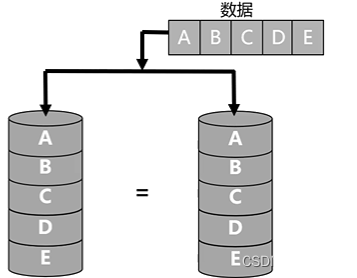

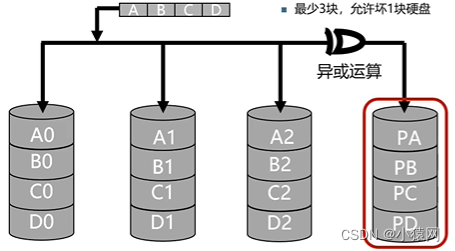

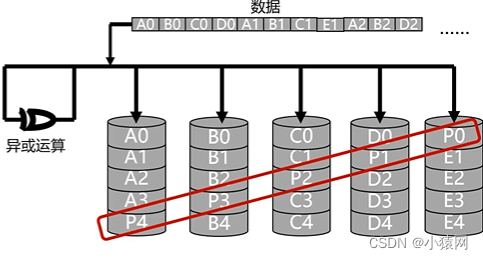

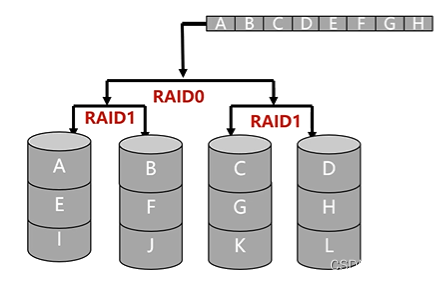

(三)RAID技术

- RAID0磁盘利用率100%

- RAID1利用率50%,

- RAID3,磁盘利用率(n-1)/n,有特定的奇偶校验盘,可靠性较高

- RAID5磁盘利用率(N-1)/N,N最小取3,没有特定校验盘,校验数据分散存放在各个盘上。可靠性较高。

- RAID6磁盘利用率(N-2)/N,N最小为4。

- RAID10:RAID1和RAID0的结合,先镜像再条带化

- RAID01:RAID0和RAID1的结合,先条带化再进行镜像

(四)主存储器

- 主存储器简称为主存、内存,设在主机内或主机板上,用来存放机器当前运行所需要的程序和数据,以便向CPU提供信息。相对于外存,其特点是容量小速度快。

- 主存储器主要由存储体、控制线路、地址寄存器、数据寄存器和地址译码电路等部分组成。

- 计算机系统的主存主要是由(DRAM)构成

- 计算机采用分级存储体系的主要目的是为了解决存储容量、成本和速度之间的矛盾

- 随机访问存储器(RAM)有两类:静态的(SRAM)和动态的(DRAM),SRAM比DRAM速度更快,但也贵得多。SRAM用来作为高速缓冲存储器(Cache),DRAM用来作为主存及图形系统的帧缓冲区。

- PROM是可编程ROM,只能够一次一次写入,需要特殊电子设备进行写入

- EPROM是电可擦除可编程只读存储器。

- E2PROM是电可擦除EPROM,可以写入,但速度慢

- 闪存存储器,其特性介于EPROM与E2PROM之间。但不能进行字节级别的删除操作

- CAM(相联存储器):是一种特殊的存储器,是一种基于数据内容进行访问的存储设备。其速度比基于地址进行读写的方式要快

- SAN是一种连接存储管理子系统和存储设备的专用网络。SAN分为FC SAN和IP SAN,其中FC SAN采用光纤信道技术互联;IP SAN采用以太网技术互联;SAN可以被看作是数据传输的后端网络,而前端网络则负责正常的TCP/IP传输

(五)存储系统/内部存储/外部存储:

- 常见的虚拟存储器由(主存-辅存)两级存储器组成

- 栈区和堆区也称为动态数据区,全局变量的存储空间时候静态数据区

- 一个运行的程序对应一个进程,需要相应的存储空间;一个进程可以包含一或多个线程

九、磁盘阵列RAID

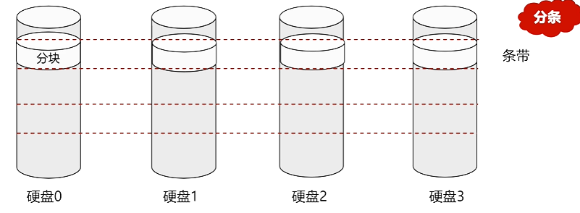

- 可以同时对多个磁盘做读写动作,但不具备备份和容错能力,价格便宜,写入速度快,但是可靠性最差,磁盘利用率100%(条带)

- 优缺点/领域:不会占用太多CPU资源设计、使用和配置比较简单;无冗余,不能用于对数据安全性要求高的环境;视频生成和编辑、图像编辑

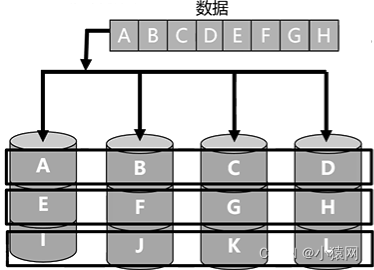

2、RAID1技术: - 使用磁盘镜像技术,使用效率不高,但是可靠性高,利用率为50%

- 优缺点/领域:具有100%数据冗余;开销大,空间利用率只有50%在写性能反面提升不大;金融、财务等高可用、高安全的数据存储环境

十、云计算与系统可靠性

- 云计算的模式主要有三种:IaaS(基础设施即服务);SaaS(软件即服务);PaaS(平台即服务)

- 失效率:产生故障的概率。

- 平均无故障时间MTBF:相邻两个故障间隔时间的平均值,越大越好。

- 平均故障修复时间MTTR:修复一次故障所时间的平均值,越小越好。

- 可用性:系统的可靠性。

十一、计算机软件知识

- 对于数据库系统,主要包括CPU/内存使用状况、查询语句性能、进程/线程使用状态、日志文件大小等。对于应用系统,主要包括应用系统的可用性、响应时间、并发用户数、特定应用资源占用等。

- 垂直式重用:指在一类具有较多公共性的应用领域之间进行软件重用,大多数软件组织采用这种重用形式。

- 水平式重用:用不同应用领域中的软件元素,例如数据结构、分类算法、人机界面构件等。

- 喷泉模型描述的是面向对象的开发过程,反映了该开发过程的迭代和无间隙特征。

- 软件开发测试:

- 数据库事务四个特性:原子性;一致性;隔离性;持久性

第二章 计算机网络原理

一、计算机网络基础知识

(一)计算机网络概念与组成

1、计算机网络概念:计算机网络是指将地理位置不同的具有独立功能的多台计算机及其外部设备,通过通信线路连接起来,在网络操作系统、网络管理软件及网络通信协议的管理和协调下,实现资源共享和信息传递的计算

2、计算机网络与多终端系统的区别:传统的多终端系统是由一台中央处理器、多个联机终端及一个多用户操作系统组成。在多终端系统中,主机与其连接的终端或计算机之间都是支配与被支配的关系。终端只是主机和用户之间的接口,它本身并不拥有系统资源,不具备独立的数据处理能力。系统资源全部集中在主机上,数据处理也在主机上进行。计算机网络系统是以许多独立的计算机为基础。每台计算机可以拥有自己的资源,具有独立的数据处理能力。网络中的计算机可以共享网络中的全部资源。

3、计算机网络的组成可以分为三部分:硬件、软件、协议。硬件是计算机网络的基础(如服务器、客户机、网卡、调制解调器Modem、集线器Hub、交换机、路由器、网桥、中继器Repeter);软件主要有网络操作系统和各种工具软件;协议由语法、语义和时序三部分构成,语法规定了传输数据的格式,语义规定发出何种控制信息,完成何种动作及作出何种应答,时序规定了各种操作的顺序关系谁先谁后

4、计算机网络功能组成

1)从功能上,计算机网络由资源子网和通信子网两部分组成。资源子网完成数据的处理、存储等功能通信子网完成数据的传输功能资源子相当于计算机系统(硬件),通信子网是为了联网而附加上去的通信设备,通信线路等

2)从工作方式上,可以认为计算机网络由边缘部分和核心部分组成

(二)计算机网络的分类

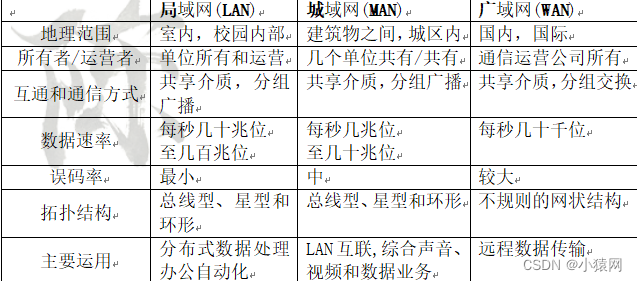

1、按分部范围分类

2、按拓扑结构分类:星型、环型、总线型、树型、网状型

1)总线型:用一根线把各计算机连接起来。优点:建网容易,增减节点方便,节省线路。缺点:重负载时通信效率不高。

2)星型:每个计算机或终端都以单独(专用)的线路与中央设备相连,中央设备一般是交换机。优点:结构简单,建网容易,延迟小,便于管理。缺点:成本高,中心节点对故障敏感。

3)环型:所有计算机和接口设备连接成一个环,可以是单环也可以是双环,环中信号是单向传输的。双环网络中两个环上信号的传输方向相反。适合实时控制的局域网系统

4)树型:节点组织成树状结构,具有层次性

5)网状型:每个节点至少有两条路径与其他节点相连。优点:可靠性高、可选择绝佳路径,传输延迟小。缺点:控制复杂,线路成本高。一般用于Internet骨干网或广域网的骨干网上

3、按交换机技术分类:线路交换网络、报文交换网络、分组交换网络。

1)线路交换:在源节点和目的节点之间建立一条专用的通路用于数据传送。典型的就是早期的电话网络。优点:数据直接传送延迟小。缺点:线路利用率低,不能充分利用线路容量,不便于进行差错控制。

2)报文交换:将用户数据加上源地址、目的地址、长度、校验码等辅助信息封装成报文,发送给下一个节点。下一节点收到后先暂存报文,带输出线路空闲时再转发给下个节点。因而这样的网络也叫存储—转发网络。其中的交换节点要有足够大的存储空间,用以缓冲收到的长报文。优点:充分利用线路容量;可以实现不同链路之间不同数据率的转换;提高了传输的可靠性。缺点:增加资源开销;增加缓冲延迟;缓冲区难以管理。

3)分组交换网络:也称包交换网络,将数据分成较短的固定长度的数据块,在每个数据块中加上目的地址、源地址和分组序号等辅助信息组成分组(包),按存储转发方式传输。具备报文交换网络的优点外,自身优点:缓冲区易于管理;包的平均延迟更小,占用的平均缓冲区更少;更易标准化。

4、按使用传输介质分类:有线、无线

1)有线又分为:双绞线网络、同轴电缆网络、光纤网络、光纤同轴混合网络等

2)无线又分为:无线电、微波、红外线等

5、常见的网络拓扑结构分为广域网拓扑结构和局域网拓扑结构。

6、广域网拓扑结构有集中式、分散式、分布式、不规则式结构

7、局域网拓扑结构有星状结构、环状结构、总线结构、树状结构和网状结构等

8、通常网络拓扑是由混合形式的、而非单一的拓扑结构

(三)网络体系结构模型

1、网络体系结构是一个指构成计算机网络的各组成部分及计算机网络本身所必须实现的功能的精确定义。(是计算机网络中层次、各层的协议以及层间的接口的集合)

2、分层的基本原则:

1)各层之间界面清晰,易于理解,相互交流尽可能少

2)各层功能的定义独立于具体实现的方法

3)保持下层对上层的独立性,单向使用下层提供的服务

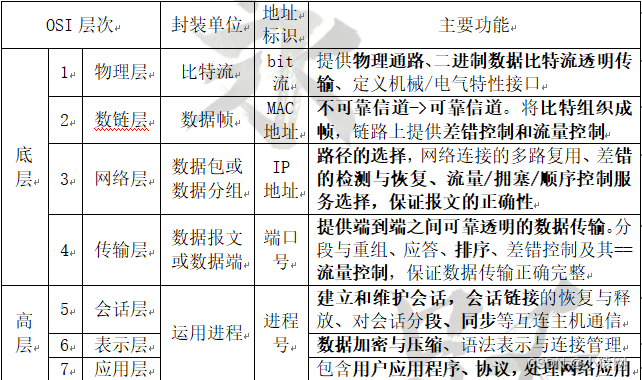

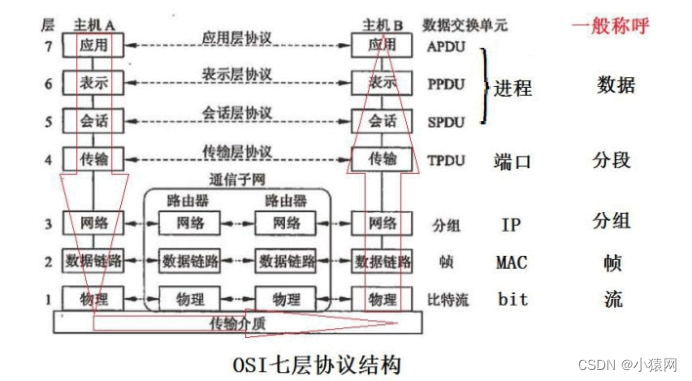

3、OSI模型:国际标准化组织(ISO)于1978年提出,称为开放系统互联参考模型(OSI)。也划分为4层

4、分层的网络体系中,每一层是通过服务访问点来提供服务的。且第N层只能够向N+1层提供服务

5、接口、协议和服务

1)接口是指同一个系统内部两个相邻层次之间交往规则。

2)协议是指通信双方实现相同功能的相应层之间的交往规则,协议:语法、语义、时序三部分构成。

3)服务是指为紧相邻的上层提供的功能调用,每层只能调用紧相邻的下层提供的服务。服务通过服务访问点(SAP)提供。(如第N层只能够向N+1层提供服务)

二、数据通信基础知识

(一)数据通性

1、数据通信概念:数据通信是计算机与计算机或计算机与其他终端之间存储、处理、传输和交换信息的一种通信技术。

2、通信不仅要将有用的信息进行无失真、高效率的传输,而且还要在传输的过程中减少或消除无用信息和有害信息。

3、信道是数据传输的通路,在计算机网络中信道分为物理信道和逻辑信道。

4、信道传输按信息传送的方向与时间可以分为:单工、半双工、全双工三种传输方式。单工:只有一个方向,只需要一条信道;半双工:通信双方都可以发送信息,但不能同时发送;全双工通信:双方都可以同时发和接消息如电话

5、信道带宽与信道容量:信道带宽是指信道中传输的信号在不失真的情况下所占用的频率范围,即信道频带,用赫兹Hz表示,信道带宽是由信道的物理特性所决定的。信道容量是指单位时间内信道上所能传输的最大位数,用位/秒表示。

6、时延:指一个报文或分组从网络一端传到另一端所需的时间。通常,时延由发送时延、传播时延、处理时延三个部分组成

(二)数据通信计算

1、模拟信道带宽计算:W=f2-f1,其中f1是低频,f2是高频。物理介质做成,带宽就固定了

2、数字信道带宽计算:尼奎斯特定律(无噪声):

W:带宽 B:码元速率、波特率 n:信号量(位bit)N:码元种类 R:数据速率(bit/s)

- 码元速率:B=2W

- 码元种类:n=log2N

- 数据速率:R=Blog2N=2Wlog2N

- 对数计算:N=4,log24=log2(22)=2

3、数字信道带宽计算:香农定律(有噪声)

C:数据速率 W:信道带宽 S:信号平均功率 N:噪声的平均功率 S/B:信噪比(一般dB表示) - 香农定律:C=Wlog2(1+S/N)

- 信噪比公式:dB=10lg(S/N)

4、数据速率®=每秒钟传送X个字符×(a+b+c+d);其中,每秒钟传输的X字符=有效速率/b位数据位;其中B=1/T;1s=106us;eg:周期为125us,即B=1000000/125=8000Hz

5、采用曼彻斯特编码方式的数字通信中,波特率是数据速率的2倍,曼彻斯特编码不需要额外传输同步信号,在每个比特的中间有电平翻转。

6、常用单位换算和数据 - 1B=8b

- 1s=103ms=106us

- 通信换算进率1000 1G=1000M 存储换算进率1024 1G=1024M

- 电缆延迟:200m/us(光速300m/us的70%)(200km/ms,200000km/s)

- 卫星延迟:270ms(来回)

(四)数据调制与编码

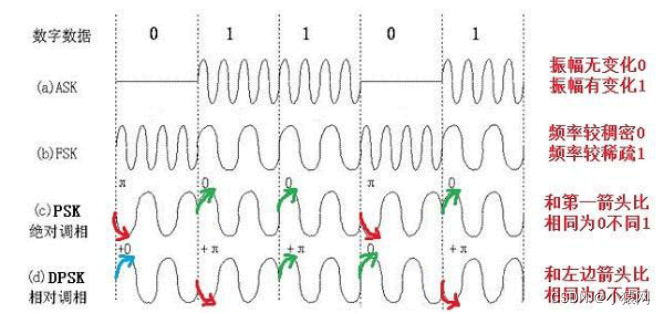

1、模拟信道调制:分为调幅ASK(高低)、调频FSK(疏密)、调相PSK(屁股)、正交调幅QAM

2、幅移键控(ASK):利用载波的振幅变化去携带数字数据,而载波的频率、相位都保持不变。

3、频移键控(FSK):利用已调波的频率变化去携带数字数据,而载波的振幅、相位不变。

4、相移键控(PSK):利用已调波的相位变化去携带数字数据,而载波的频率和振幅都不变。

5、常见的调制技术码元种类/比特位:ASK:2/1;FSK:2/1;PSK:2/1;QPSK(4PSK):4/2;8PSK:8/3;DPSK:2/1;4QAM:4/2;

6、数字信道编码:分为采样(2倍)、量化(等级)、编码(二进制)三个步骤

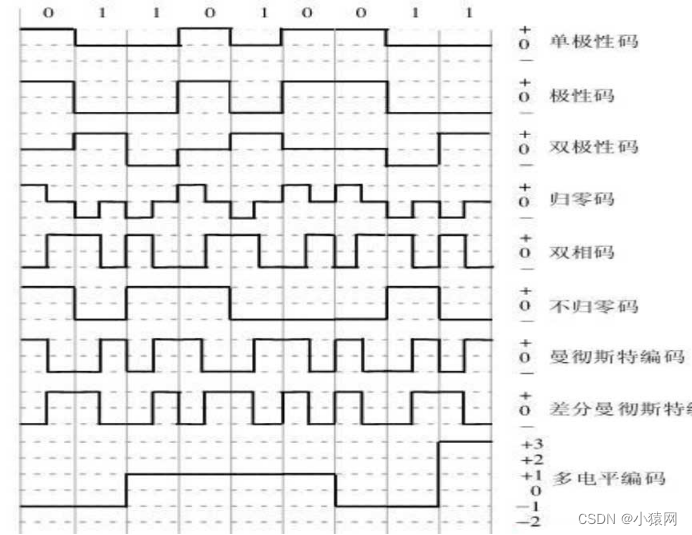

7、单极性码:正电压表示1,另外一种状态表示0;极性编码:正电压和负电压表示;归零码RZ,有正电平、负电平、零电平,正电平代表1,负电平表示0;曼彻斯特编码:负电平到正电平的跳变代表1,反之代表0,反之亦可;差分曼彻斯特编码:比特开始位置没电平跳变表示1,有电平跳转表示0;双极性编码:零电平代表0,正负电平表示1,连续的1必须跳转

8、单击性码、极性码、双极性码、归零码、双相码、不归零码、曼彻斯特编码(不需要额外的传输同步信号,用于不太快的以太网)、差分曼彻斯特编码(一般用于令牌环网)

9、E1信道的数据速率是(2.048Mb/s),E1的控制开销占2/32,数据开销为30/32,E1基本帧的传送时间为125us,其中每个话音信道的数据速率是(64Kb/s),有效的是54Kb/s;T1载波的数据速率是1.544Mb/s

10、各种编码效率:

- Manchester编码是一种双相码,==运用在不太快以太网中,提供了比特同步信息

- 4B/5B效率80%==用于百兆以太网,用于100Base-FX(采用的编码技术为4B/5B+NRZI)、100Base-TX、FDDI;==首先把4位分为一组的代码变为5单位的代码,再把数据变为NRZI编码

- ==8B/10B效率80% 用于千兆以太网

- 8B/6T:编码效率为80%,用于100Base-T4

- 曼码和差分曼码效率50%,曼码用于不太快的以太网,差分用于令牌环网

- BAMI:2/3

- NRZI:100%

(五)多路复用技术

1、频分复用FDM:不同的频率,子信道隔离频带防串扰,如CATV,WIFI。用于模拟传输

2、时分复用TDM:不同的时间,轮流占用,如手枪、手机。分为同步时分T1、E1;统计时分(STDM)——如ATM。用于数字传输

3、波分复用WDM:不同的波长,如光纤通信。

4、多路复用技术是把多个低速信道组合成一个高速信道的极速,可以有效提高数据链路的利用率,从而使的一条高速的主干链路同时为多条低速的接入链路提供服务。

5、TDM更浪费介质带宽,FDM可更有效利用介质带宽

6、多路复用最常用的两个设备:

- 多路复用器,在发送端根据约定规则把多个低带宽信号复合成一个高带宽信号;

- 多路分配器,根据约定规则再把高带宽信号分解成为多个低带宽信号。这两种设备统称多路器(MUX)

(六)数据交换方式

1、电路交换:是一种直接的交换方式,它为一对需要进行通信的装置(站)之间提供一条临时的专用通道。通信包括三个阶段:a.电路建立 b.数据传输 c.电路拆除。优点:独占性、实时性,传输延迟小,适合传输大量的数据;缺点:需建立一条物理连接,由于线路独享造成资源浪费,利用率低(早期的电话系统)

2、报文交换:优点:不需要专用通达,线路利用率高,存储转发节点可校验纠错;缺点:有通信时延,不适合交互式通信。比如物流包裹

3、分组交换:优点:利用率更高、可选路径、数据率转换、支持优先级;缺点:时延、开销大。数据报包定长,可以建立端到端的逻辑连接,比如邮局寄信。又分为数据报和虚电路

- 分组数据报:单向传送、无连接的。如普通信

- 分组虚电路:交互式、逻辑链接。如挂号信

4、信元交换:是异步传输模式(ATM)采用的交换方式,在很大程度上就是按照虚电路方式进行分组转发。ATM网络中与众不同的是,分组长度是固定不变的,称为信元(cell)。信元长度为53字节,5字节的首部,48字节的有效载荷。

(七)传输介质

1、双绞线:把两根互相绝缘的铜导线并排放在一起,然后用规则的方法绞合起来就构成了双绞线。绞合可较少对相邻导线的电磁干扰,分为非屏蔽(UTP),屏蔽(STP)

2、双绞线分为交叉双绞线和直通双绞线;同种设备连接用交叉双绞线(PC和路由器,服务器与服务器等);不同种设备用直通线(PC与交换机,服务器与交换机)

3、同轴电缆:分为粗(基带)同轴电缆、细(宽带)同轴电缆。传送距离长,信号稳定,常用于电视监视系统,音响设备传送音。传输数字信号(用基带/粗),传输模拟信号(用带宽/细)

4、光纤(光缆):分为单模光纤SMF(采用ILD激光二极管)、多模光纤MMF(采用LED发光二极管),光纤的优点:传输频带宽、通信容量大;损耗低,电磁绝缘性能好;重量轻;工作性能可靠;缺点:将两根光纤精确地连接需要专用设备;对比:单模:高贵细远

5、无线信道:分无线电波和红外光波

6、脉冲编码调制(PCM)主要用于解决在数字线路上传输模拟信号。

7、光缆:主要由光纤(光导纤维的简写)和塑料保护套管及其塑料外皮构成,光纤是光缆的一部分

- 光缆弯曲半径太小易折断光纤

- 光缆弯曲半径太小易发生光信号的泄露影响光信号的传输质量

- 施工过程中,光缆的弯折角度不应该小于90度。

(八)检错与纠错

1、检错码:奇偶校验看1的个数是奇数/偶数。只能检错不能纠错。移动通信广泛采用。

2、海明码是一种可以纠正错误的差错编码;循环冗余校验码只能检测出错误,而不能纠正错误;奇偶校验码在1的个数的奇偶性没有发生变化时是检测不出错误的。

3、一对有效码字之间的海明距离是(两个码字之间不同的比特数)

4、海明码:在数据位m后面增加冗余校验位k,组成信息m+k,则满足m+k<2k-1可纠正一位错误(一位一位纠正可)。不但检错还能纠错。

- 码距d:也叫海明距离,两个码字之间不同的最小的位数(比特数)

- 可以查出多少位错误:≤d-1

- 可以纠正多少位错误:<d/2

5、CRC码:冗余循环校验码,是一种循环码,通过循环位移,实现检错,硬件容易实现,广泛用于于局域网。只能检错不能纠错

三、网络分层与功能

(一)物理层

1、物理层协议要解决的是主机、工作站等数据终端设备与通信线上通信设备之间的接口问题。

2、在DTE(数据终端设备)和DCE(数据通信设备)之间实现建立、维护和拆除物理链路连接的有关技术细节,国际电报电话咨询委员会(CCITT)和ISO用4个技术特性来描述:机械特性、电气特性、功能特性、规程特性

1)机械特性:规定了DTE和DCE之间的连接器形式(形状、尺寸、引线数目)

2)电气特性:规定了发送器和接收器的电气参数及其有关电路特征。电气特性决定了传送速率和传输距离(如正电压代表0负电压代表1)

3)功能特性:接口信号大致分为数据信号、控制信号和时钟信号。(如每根信号线的作用)

4)规程特性:规定了DTE和DCE之间各接口信号线实现数据传输的操作过程(操作顺序)

3、各种网络在物理层互连时要求数据传输速率和链路层协议相同

4、对于交换机,测试工具在发送端口产生100%满线速流量;对于HUB,测试工具在发送端产生50%的线速流量。

(二)数据链路层

1、数据链路层必须具备组帧、差错控制、流量控制、链路管理、MAC寻址等功能。

2、差错控制:在数字或数据通信系统中,通常利用抗干扰编码进行差错控制,一般分为4类

1)向前纠错(FEC):在信息码序列中,加入冗余位,称为“监督元”。适合于高速数据,且需要实时传输情况

2)反馈检测(ARQ):在非实时数据传输中,常用ARQ搓搓控制方式。(接受到消息无误返回一个ACK信息,有错返回一个ANK信息)优点:冗余位较少,可以有较强的检错能力,同时编/解码简单。(只发现错误不纠错)

3)混合纠错(HEC):FEC和ARQ两者的结合,在纠错能力内,自动纠错;超出纠错能力时,利用ARQ方式尽心纠错(重传)。

4)信息反馈(IRQ):是一种最简单的差错控制方式。(接收方将收到的信息原样发给发送方并与原发送信码比较,若有错,则发送端重发),只适合低速非实时数据通信,是一种较原始的做法。

3、数据链路层实现系统间二进制信息组的正确传输,为上一层提供可靠、无错误的数据信息的协议

4、光纤传输测试指标中,回拨消耗是指信号反射引起的衰减。

(三)网络层

1、是通信子网(物理/数链/网络)的最高层。其主要任务是:通过路由选择算法,为报文或分组通过通信子网选择最适当的路径。

2、该层控制数据链路层与传输层之间的信息转发,建立、维持和终止网络的连接。

3、主要功能:建立、维护和拆除网络连接;路由选择;流量控制;网络传输控制等

4、数据分组进行分片后,每个分片首部中的“总长度”字段是指每一个分片的数据长度和首部长度之和。

(四)传输层

1、下3层负责数据通信,上3层负责数据处理。传输层是通信子网和资源子网的接口和桥梁。

2、服务质量:根据通信子网提供的服务质量不同,分为A/B/C类网络服务

1)A类:是一个完整的、理想的、可靠的服务,所需传输层协议简单

2)B类:可靠的,有较好的数据服务(误码率低)和较差的连接服务(故障多)

3)C类:网络传输不可靠,可能会丢失分组或重复分组,网络故障率也高

3、常见的协议:TCP/IP中的TCP(面向连接的)和UDP(面向非连接的)协议;Novell网络中的SPX协议;微软的NetBIOS/NetBEUI协议

(五)应用层

1、会话层,是用户应用程序和网络之间的接口,主要任务是:向两个实体的表示层提供建立和使用连接的方法,组织和协调两个会话进程之间的通信,并对数据交换进行管理。用户可以按照半双工、单工和全双工的方式建立会话

2、会话层的功能:会话的管理、会话的流量控制、会话的寻址、差错控制

3、表示层:其主要功能是“处理用户信息的表示问题,如编码、数据格式转换、压缩/解压缩和加密解密”等。

4、应用层:是计算机用户、各种应用程序和网络之间的接口。其功能是直接向用户提供服务,完成用户希望在网络上完成的各种工作、实现各种服务。

5、协议如:HTTP、FTP、Telnet、SNMP、SMTP、NNTP、DNS

6、小结:从网络功能的角度观察:下3层主要提供数据传输和交换功能,即以节点到节点之间的通信为主;第4层作为上下两部分的桥梁;而上3层则以提供用户与应用程序之间的信息和数据处理功能为主。简言之,下4层主要完成通信子网的功能,上3层主要完成资源子网的功能。

7、安全电子邮件使用PGP协议

8、PGP是一种电子邮件加密软件包它提供数据加密和数字签名两种服务,采用(RSA公钥证书)进行身份认证,使用(IDEA)(128位密钥)进行数据加密,使用(MD5)进行数据完整性验证

(六)对等网(P2P)

1、对等网络(P2P):各个节点是对等的,具有相同的责任和义务,彼此互为客户端/服务器,协同完整工作。

2、P2P网络从集中化程度角度分类:集中式/分布式/半分布型P2P网络

3、P2P资源定位方式:集中方式索引、广播方式、动态哈希表的方式

四、网络设备

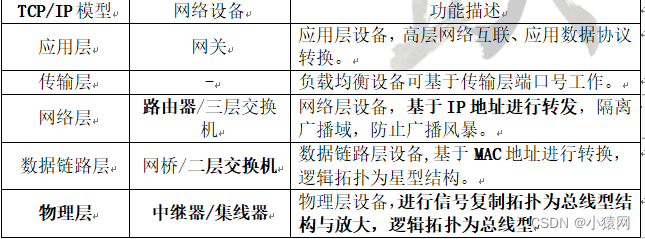

(一)网卡/网桥/中继/集线器

1、常用网络互联设备:

2、1层物理层:中继器、集线器

3、2层链路层:网桥、交换机

4、3层网络层:路由器、三层交换机

5、4层以上高层:网关

6、网卡:又称网络适配器。用于计算机和网络电缆之间的物理连接。

7、网卡完成物理层和数据链路层的大部分功能,包括网卡与网络电缆的物理连接、介质访问控制(如CSMA/CD)、数据帧的拆装、帧的发送与接收、错误校验、数据信号的编/解码(如曼彻斯特代码的转换)、数据的串、并行转换等功能。

8、中继器:工作在物理层设备。主要功能是通过对数据信号的复制、整形、放大再发送,来扩大网络传输的距离

9、集线器(Hub):具有中继器的功能,区别在于集线器能够提供多端口服务,也称==(多口中继器)。集线器是物理层设备。集线器不具备交换机所具有的MAC地址表==,所以它发送数据时是没有针对性的,而是采用广播方式发送。

10、网桥:数链层设备,网桥的功能有源地址跟踪、帧的转发和过滤协议转换、分帧和重组、网络管理等功能。通过这些功能提高网络的性能、可靠性和安全性

11、网桥的类型:生成树网桥、源理由选择网桥

(二)交换机

1、交换机:也称多端口网桥,工作在数据链路层,能够识别帧的内容。交换机在同一时刻可进行多个端口对之间的数据传输。每一个端口可以视为以为广播域,每一端口都可视为独立的网段,连接在其上的网络设备独自享有全部的带宽,无须同其他设备竞争使用。

2、交换机简介和分类:交换机(Switch)意为“开关”是一种用于电(光)信号转发的网络设备。它可以为接入交换机的任意两个网络节点提供独享的电信号通路。工作于第2层或3层。最常见的交换机是以太网交换机。下图是华为的Huawei S2700系列以太网交换机

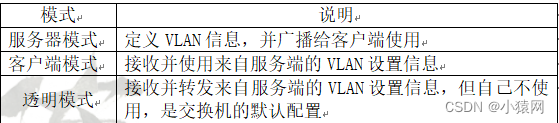

3、按照VTP协议,交换机的运行模式有(服务器模式,客户机模式,透明模式)

4、网桥和交换机:都是软硬件结合,都有广播和冲突域,区别就是交换机比网桥的端口多,转发速度更快;(所以说交换机是多端口的网桥)

5、集合器(物理层)与网桥(链路层):都能检测冲突域;

6、交换机进行数据包转发的能力称为包转发率,也称端口吞吐率,指交换机进行数据包转发的能力,单位为pps,交换机的背板带宽是指交换机端口处理器和数据总线之间单位时间内所能传输的最大数据量

7、交换机的三个功能:

1)学习:交换机对每一个端口相连设备的MAC地址进行识别,并将设备的MAC地址和相应端口的映射关系存放在自己缓存中的MAC地址表中。

2)转发/过滤:当一个数据帧的目的地址在MAC地址表中有映射关系存在时,它被转发到相应的端口而不是所有端口(如该数据帧为广播,组播帧则转发至所有端口)。

3)消除回路:当交换机包括一个冗余回路时,交换机通过生成树协议避免回路的产生,同时允许存在后备路径。

8、交换机的分类:

9、若交换机需要与车间1接入层交换机进行互连,其连接方式有堆叠和级联;其中堆叠方式可以共享使用交换机背板带宽,级联方式可以使用双绞线将交换机连接在一起。

10、对汇聚层交换机的端口进行端口聚合,端口默认模式是access,进行端口聚合时应配置为trunk模式

11、交换机通过读取输入帧中的源地址添加相应的MAC地址表项

12、交换机的MAC地址表项是动态变化的;交换机的初始MAC地址表为空

13、在缺省配置时交换机所有端口(属于统一VLAN),不同VLAN的数据帧必须通过(路由器)传输。

14、交换机获取与其端口连接的设备的MAC地址的方法是校验端口流入分组的源地址,并将其记录在地址表中

15、若随着存储区域网络规模的扩大,原来的FC交换机端口不够,则可以通过级联方式,将多个光纤交换机组成一个大规模的Fabric,它就像一个大型的、虚拟的FC交换机。

16、二层以太网交换机联网范围主要受制于网桥协议。

(三)路由器

1、路由器简介和分类:路由器(Router)用来连接不同的局域网,路由器可以学习和传播各种路由信息。路由器工作在第3层网络层,具有局域网和广域网两种接口

2、路由器的功能:协议转换、路由选择、能支持多种协议的路由选择、流量控制、分段和分组功能、网络管理功能

3、查看路由信息结果中,标记S表示静态路由,标记C表示直联,标记R表示采用RIP路由协议

4、路由器出厂时,默认的串口封装协议是HDLC

5、路由器根据IP数据报中的目的IP地址对应路由器中的路由表进行寻径

6、路由器根据功能、性能、应用分为:

- ①骨干路由器:主干网络互连,模块化、热备份、双电源等冗余技术。如国家级、省级骨干网互连。如NE40E以上系列

- ②企业级路由器:用于一个企业出入口,提供多种功能,完成企业组网。可实现数据、语音、视频等应用。如AR3600系列

- ③接入级路由器:边缘路由器,小型企业,或者部门组网。如AR2200系列

7、路由器上的一些常见端口: - ①Serial端口(同步串口):高速同步串口,与广域网连接,可连接DDN、帧中继、X.25、PSTN等网络(路由SFP端口通过光纤连接广域网);链接终端和数字专线的设备CSU/DSU被集成在路由器的同步串口

- ②Console端口:初次配置控制台端口,利用终端仿真程序,如超级终端、SecureCRT对路由器进行本地配置

- ③RJ-45端口:以太网口,通过双绞线连接局域网,有的标识ETH,有的标识为10/100bTX(路由器就是通过RJ-45链接以太网交换机的)

- ④AUX端口(异步串口):远程配置路由器,连接Modem

- Console端口:Console端口通过专用电缆连接至计算机串行口,利用终端仿真程序对路由器进行本地配置。路由器的Console端口为RJ-45口

- SFP端口:通过光纤连广城网,小型机架可插拔设备SFP是GBIC的升级版本,其功能基本和GBIC一样,但体积减少一半

- 路由器连接帧中继网络的接口是Serial接口,连接双绞线以太网的接口是RJ-45接口

8、广播域和冲突域 - 冲突域:在同一个冲突域中的每一个节点都能收到所有被发送的帧。交换机能分隔冲突域。一个端口一个冲突域

- 广播域:网络中能接收任一设备发出的广播帧的所有设备的集合。路由器能分隔广播域。一个端口一个广播域

9、有多个路由进行选择时,通过比较各个路由的管理距离走近路来决定

10、VLAN之间通信就需要路由器的支持

11、路由器出厂时,默认的串口封装协议是HDLC

12、路由器的组成

1)用来存储引导软件的ROM

2)用来保存IOS系统软件的Flash

3)用来作为主存的RAM

4)用来保存启动配置的NVRAM

(四)网关/调制解调器/无线设备

1、网关(应用层)又叫协议转换器,是一种复杂的网络连接设备,可以支持不同协议之间的转换,实现不同协议网络之间的互连。

2、网关的分类:

1)协议网关:通常在使用不同的协议的网络区域间做协议转换

2)应用网关:在使用不同数据格式间翻译数据的系统

3)安全网关:是各种技术的融合,具有重要且独特的保护作用,其范围从协议级过滤到十分复杂的应用级过滤。

3、调制解调器是把计算机的数字信号翻译成可沿普通电话线传送的模拟信号,在线路另一端的另一个调制解调器接收后,再把模拟信号翻译成数字信号的设备。

4、AP即无线接入点,单纯性无线AP就是一个无线的交换机,仅仅是提供一个无线信号发射的功能。理论上最大可达 300M,实际使用范围:室内 30M、室外 100M(无障碍物)AC 即无线控制器

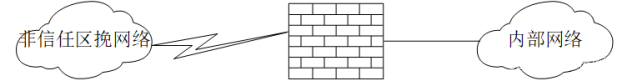

(五)防火墙

1、防火墙的定义:来源于建筑物“防火墙”一词,位于两个或多个网络之间,执行访问控制策略,过滤进出数据包的一种软件或硬件设备,通过流经的数据流进行分析和检查,可实现对数据包的过滤、保存用户访问网络的记录和服务器代理功能

2、防火墙的要求:①所有进出网络的通信流量都必须经过防火墙。②只有内部访问策略授权的通信才能允许通过。③防火墙本身具有很强的高可靠性

3、防火墙的主要功能:①访问控制功能。②内容控制功能。③全面的日志功能。④集中管理功能。⑤自身的安全功能

4、防火墙的附加功能:①流量控制。②网络地址转换NAT。③虚拟专用网VPN

5、防火墙的局限性:①关闭限制了一些服务带来不便。②对内部的攻击无能为力。③带来传输延迟单点失效等。④还有其他局限

6、防火墙的技术分类:包过滤防火墙;代理防火墙;状态化包过滤防火墙3类等

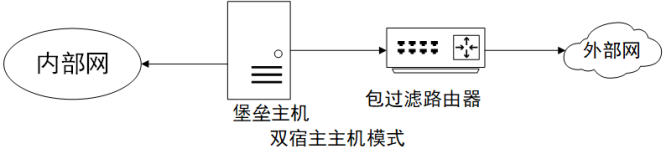

7、防火墙的分类:个人/企业/软件/硬件防火墙

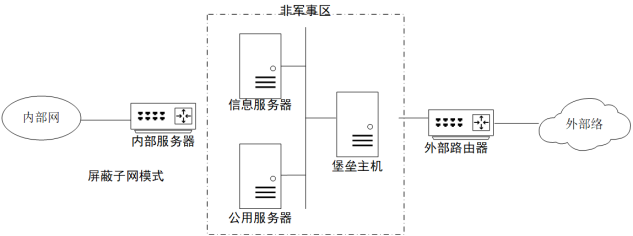

8、防火墙的体系结构:①双宿主机模式:防火墙具有两个网卡接口,通过包过滤代理访问网络。这是比较简单的一种结构。一般可以根据IP地址和端口号进行过滤

9、防火墙的体系结构:②屏蔽子网模式:又叫过滤子网模式,两个包过滤路由器中间建立一个隔离的子网,定义为DMZ网络,也称为非军事化区域。这是目前防火墙最常用的一种模式。可以有更高级的功能

10、防火墙设备中,配置双出口链路有提高总带宽、链路冗余、链路负载均衡作用。通过配置链路聚合来提高总带宽,通过配置策略路由来实现链路负载均衡(防火墙设备集成了传统防火墙与路由功能才行)

11、防火墙的工作模式:路由模式、透明模式、混合模式3种:

- 路由模式:如果防火墙以第三层对外连接(接口具有IP地址),则认为防火墙工作在路由模式下

- 透明模式:若防火墙通过第二层对外连接(接口无IP地址),则防火墙工作在透明模式下

- 混合模式:若防火墙同时具有工作在路由模式和透明模式的接口(某些接口具有IP地址,某些接口无IP地址),则为混合模式下

12、防火墙的访问规则:3种接口 - ①内网接口(Inbound)连接内网和内网服务器

- ②外网接口(Outbound)连接外部公共网络

- ③中间接口(DMZ)连接对外开放服务器

- 1、Inbound可以访问任何Outbound和dmz区域

- 2、dmz可以访问Outbound区域

- 3、Outbound访问dmz需配合static(静态地址转换)

- 4、Inbound访问dmz需要配合acl(访问控制列表)

13、防火墙工作层次越高,工作效率越低,安全性越高(高低高/地高低) - ①工作层次。这是决定防火墙效率及安全的主要因素。一般来说,工作层次越低,则工作效率越高,但安全性就低了;反之,工作层次越高,工作效率越低,则安全性越高。

- ②防火墙采用的机制。如果采用代理机制,则防火墙具有内部信息隐藏的特点,相对而言,安全性高,效率低;如果采用过滤机制,则效率高,安全性却降低了

五、局域网

(一)局域网基础知识

1、以太网:以太网是最早使用的局域网,也是目前使用最广泛的网络产品

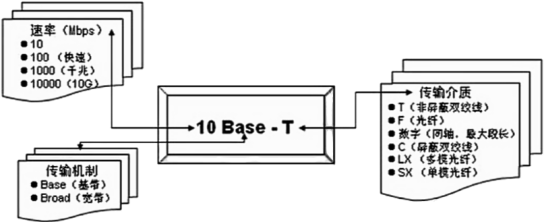

2、以太网传输介质包括:同轴电缆、双绞线和光纤。命名格式如“10Base-T”,10:表示速率(单位Mbps),Base:表示传输机制,Base代表基带,Broad代表宽带;T:传输介质,T表示双绞线,F表示光纤、数字代表铜缆的最大段长

3、以太网时隙:时间被分为离散的区间称为时隙。帧总是在时隙开始的一瞬间开始发送。一个时隙内可发送0,1或多个帧,分别对应空闲时隙、成功发送和发送冲突的情况。

(二)介质访问控制方式

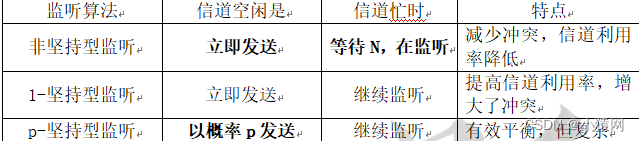

1、随机访问介质访问控制:CSMA协议(载波侦听多路访问协议),有多种类型:

2、CSMA(载波侦听多路访问)的冲突处理方法:继续完成已经开始发送的帧的传送过程,直至应答超时后再进行处理。

3、(改进)CSMA/CD(带冲突检测的载波侦听多路访问)的冲突处理方法:发现冲突的发送站点向全网发送一个加强冲突的噪声帧后停止发送,等待-个随机长的时间后重新进入侦听过程。

4、CSMA/CD访问控制方式(载波侦听多路访问/冲突检测控制)早期要求网络组成总线型结构,后来采用集线器和交换机的星型局域网网络也使用该方式

5、令牌传递访问控制方式要求网络满足的条件是:网络形成环,当不能形成物理环时,必须形成逻辑环,信号在环上单向传输。

(三)以太网协议(CSMA/CD)

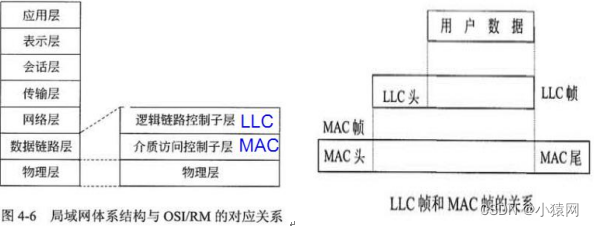

1、局域网只有物理层和数据链路层。将数据链路层分为与拓扑结构无关的逻辑链路控制子层(LLC层)和与拓扑结构、访问控制方式相关的介质访问控制子层(MAC层)。LLC负责与应用接口,MAC负责与介质接口。

2、物理层:对于局域网来说,物理层是必需的,它负责体现机械、电气和规程方面的特性,以建立、维持和拆除物理链路,它提供在物理层实体间发送和接收位数据流的能力。

3、MAC子层:MAC子层对LLC子层提供媒体介质访问控制的功能服务,而且可以提供多个可供选择的介质访问控制方法,如: CSMA/CD、令牌总线、令牌环等多种。

4、LLC子层:LLC子层中规定了无确认无连接、有确认无连接和面向连接三E种类型的链路服务。

5、IEEE 802.3协议:规定了合法的MAC帧的最短帧长度为64字节,包含的数据字段最短为38字节。帧校验序列FCS字段是32位(4字节)的循环冗余码

6、IEEE 802.4协议:规定了令牌总线访问控制

7、IEEE 802.5协议:描述了令牌环网标准,令牌环用于环型拓扑的局域网

8、令牌环的特点:

- 由于只有收到令牌帧的站点才能将信息帧送到环上,所以令牌环不可能产生冲突,因此也没有最短帧长度的要求。

- 由于每个站点接收到令牌的过程是依次进行的因此对所有站点都有公平的访问权。

- 由于每个站点发送的最大长度可以加以限制所以每个站点传输之前必须等待的时间是可以确定的。

9、在以太网半双工共享式连接中,我们无需流量控制;而在全双工交换式连接中要考虑流量控制,其原因是,共享式连接中,CD(碰撞检测)起到了拥塞避免的控制机制。全双工中必须附加其他机制来完成

(四)快速/千兆/万兆以太网

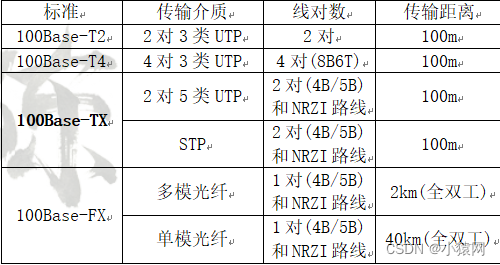

1、快速以太网:802.3u标准,速率可到 100M,100Base-T/F规范。FLP快速链路脉冲;T表示非屏蔽双绞线,C表示屏蔽双绞线,F表示光纤,非屏蔽(UTP)屏蔽(STP)

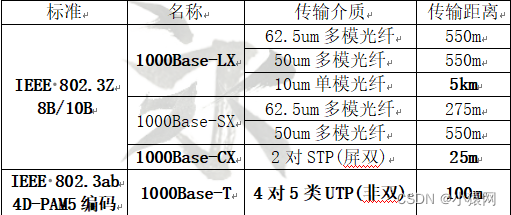

2、千兆以太网:802.3z标准,速率可到 1Gbps,兼容10M/100M以太网。帧突发。千兆以太网物理层包括编码/译码,收发器和网络介质三部分,其中不同的收发器对应不同的传输机制类型

3、万兆以太网:802.3ae标准,速率可达万兆(10Gbps),只支持光纤,只支持全双工,不再采用CSMA/CD,可用于城域网

4、光以太网:利用光纤的带宽优势,结合以太网成熟的技术,为新一代的宽带城域网提供技术支持。光以太网具备的特征有:(1)能够根据用户的需求分配带宽;(2)具有认证和授权功能;(3)提供计费功能;(4)支持VPN和防火墙,保证网络安全;(5)支持MPLS,提供Qos服务;(6)方便快速灵活的适应用户和业务的拓展

(五)无线局域网(CSMA/CA)

1、无线局域网(WLAN)是以无线通信为传输方式的局域网,是实现移动计算机网络的关键技术之一。

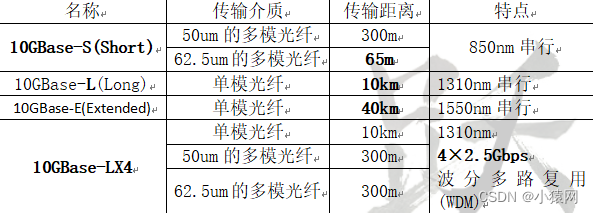

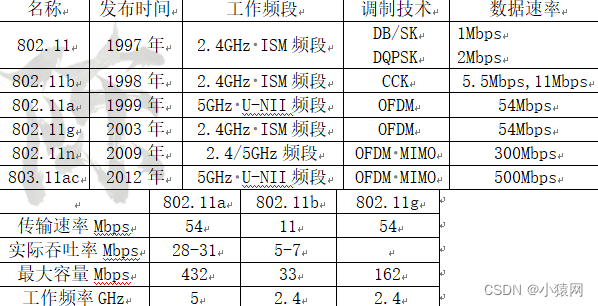

2、IEEE 802.11X的比较

3、蓝牙:蓝牙是一种支持设备短距离通信(10m内)的无线电技术。蓝牙的标准是IEEE 802.15,工作在2.4GHz频带,带宽为1Mbps.

4、无线局域网常用拓扑结构:(1)不使用AP的独立无线局域网(2)使用AP的独立无线局域网(3)组合方式的无线局域网

5、802.11的扩频技术就是:用伪随机序列对代表数据的模拟信号进行调频

6、1G通信主要以语音为主,调制方式FDMA;2G通信发展了短信传输,调制方式是CDMA、TDMA;3G通信也主要采用了CDMA、TDMA;4G需要传输视频信息,主要采用了OFDMA;5G则提出了SCMA稀疏码分多址接入。

7、我国标准TD-SCDMA所采用的关键技术主要有同步CDMA技术、智能天线技术、联合检测技术、软件无线电技术、接入切换技术、动态信道分配技术等。Massive MIMO是5G技术。

8、调频扩频技术的特点:(1)抗干扰性能好;(2)隐蔽性强,干扰小;(3)易于实现码分多址;

9、扩频技术:(1)扩频通信减少了干扰并有利于通信保密;(2)每一个信号比特可以用N个码片比特来传输;(3)信号散布到更宽的频带上降低了信道阻塞的概率;

10、扩展频谱通信的主要思想是将信号散步到更宽的带宽上以减少阻塞和干扰的机会

11、无线局域网WLAN:两种结构:①基础设施网络、②特殊网络Ad Hoc

12、无线局域网WLAN:两种AP(数链层作用是无线接入)(室内30m,室外150m)

- 胖AP(FAT)一般指无线路由:胖AP多用于家庭和小型网络,功能比较全,一般一台设备就能实现接入、认证、路由、VPN、地址翻译,甚至防火墙功能

- 瘦AP(FIT)一般指无线网关或网桥:瘦AP多用于要求较高的场合,要实现认证一般需要认证服务器或者支持认证功能的交换机配合

13、无线局域网WLAN:三种技术:①红外线,②扩展频谱,③窄带微波 - 红外线(IR)分为:定向光束红外线、全向广播红外线,漫反射红外线。

- 扩展频谱分为:频率跳动FHSS、直接序列DSSS。

- 窄带微波(RF)分为:申请许可证RF,免许可证RF

- CSMA/CA:载波监听多路访问冲突避免,==解决隐蔽终端问题

- 传数据先检测==,如果探测到网络中没有数据,则等待一个IFS时间,再随机选择一个时间片继续探测,如果无线网路中还没有活动的话,就将数据发送出去

- 送出数据前,先送一段小小的请求报文给目标端,收到目标端回应后,在传送大量的数据,确保不会碰撞,开销最小

14、三种帧间隔IFS:优先级访问控制 - DIFS(分布式协调IFS)最长,优先级最低

- PIFS(点协调IFS)中等长度,优先级居中

- SIFS(短IFS)最短,优先级最高立即响应

- 超级帧:点协调轮询终端。应答帧:分布式

- DIFS用在CSMA/CA协议中,只要MAC层有数据要发送,就监听信道是否空闲。如果信道空闲,等待DIFS时段后开始发送;如果信道忙,就继续监听,直到可以发送为止。

15、无线加密协议WEP:认证和加密,明文的。无线保护接入WPA/WPA2:802.1x认证、RC4加密和TKIP数据完整性

16、无线局域网通常采用的加密方式是WPA2,其安全加密算法是AES和TKIP

17、为了弥补WEP协议的安全缺陷,WPA安全认证方案增加的机制是临时秘钥完整性协议

18、Ad Hoc网络:节点之间对等。每个节点既是主机,又是路由器。形成自组织网MANET。MANET的特点就是:网络拓扑结构是动态变化的;电源能量限制了无线终端必须以最节能的方式工作;每个节点既是主机又是路由器

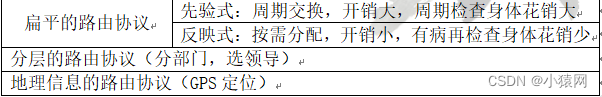

19、MANET中的路由协议:

20、DSDV路由协议:目标排序的距离矢量协议,扁平式先验式,利用序列号解决环路

21、AODV路由协议:按需分配的距离矢量协议,扁平式,反应式,开销少,适合快速变化的网络。

22、无线网的安全:隐藏SSID、MAC过滤、WEP/WPA/WPA2、802.11i四个方面

23、802.11i标准制定的无线网络加密协议WPA是一个基于TKIP算法的加密方案

24、无线网络加密协议WRAP是一个基于AES算法的加密方案

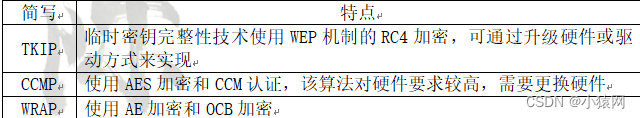

25、WPA的三种加密机制

26、802.11i采用的加密算法是AES

27、802.11i:临时秘钥TKIP(RC4)、强制加密协议CCMP(AES128)、任选加密WARP。802.1x

28、802.1X起源于802.11标准,最初的目的主要是解决无线局域网用户的接入认证问题;如果不能通过验证的话,就无法访问局域网中的资源,相当于物理断开

29、WEP:RC4加密,CRC-32校验,24初始向量+40比特字符串构成64比特的WEP密钥,24初始向量+104比特字符串=128;WPA的设计中包含了认证、加密和数据完整性校验三个组成部分。48初始向量+80字符串=128密钥。RC4加密,相比起WEP采用了临时秘钥以减少安全风险

30、WIFI6支持完整版的MU-MIMO;理论吞吐量最高可达9.6Gbps;遵从协议802.11ax;与之前的WiFi5相比,在大带宽、高并发、低延迟、低耗电方面性能有显著提升。

31、漫游是由无线客户端主动发起的,决定权在无线客户端这一方面,而并不在无线设备(AP接入控制器、AC无线接入点)这一方面;漫游分为二层漫游和三层漫游;三层漫游必须在同一个SSID;客户端在AP间漫游,AP可以处于不同的VLAN

32、无线AP有两种工作模式,中继模式时网络SSID号均一致,而在桥接模式时网络SSID号不同

33、组播报文对无线网络空口的影响主要是(拥塞),随着业务数据转发的方式不同,组播报文的抑制分别在(AP交换机接口)和(AC流量模板)配置

34、AP发射功率的单位是dbm,天线增益的单位是dbi,这两个值越高,说明无线设备的信号穿透越强

35、蓝牙技术的特点:(1)全球范围适用。无需向申请许可证。(2)可同时传输语音和数据。(3)可以建立临时性的对等连接(Ad-hoc)。(4)具有很好的抗干扰能力。(5)蓝牙模块体积很小,便于集成。(6)低功耗。(7)开放的接口标准。(8)成本低。(了解即可)

36、GPRS接入时一种分组数据业务

(六)虚拟局域网VLAN

1、虚拟局域网VLAN概念:VLAN是指在局域网交换机里采用网络管理软件所构成的可跨越不同网段、不同网络、不同位置的端到端的逻辑网络。目前VLAN的主要标准是IEEE 802.1Q标准

2、不通VLAN在不同广播域,切割广播域,减少广播提高网络性能,增加网络安全,使网络易于维护,更具逻辑性,

3、在运营商中,一般会有多个用户和不同的业务流需要融合。运营商常用外层VLAN区分不同的业务流,在ONU或家庭网关处采用内层VLAN来区分不同的用户;这种处理方式要求运营商网络或用户局域网中的交换机都支持802.1q协议,同时通过802.1ad(运营商网桥协议)来实现灵活的QinQ技术

4、VLAN划分方式:①静态分配VLAN:基于端口。②动态分配VLAN:基于MAC地址(2层)、网络层IP(3层)、协议划分、规则策略(高层)等。不论采用哪种方式,一个地址、端口只能划分到一个VLAN中

5、VLAN之间的通信主要采取方式:(1)MAC地址静态登记(2)帧标签(3)虚链接(4)路由方式

6、VLAN的实验:当一个网桥或交换机接收到来自某个计算机工作站的数据帧,它将给这个数据帧加上一个标签,以标识这个数据数据帧来自哪个VLAN。加标签的原则有:(1)基于数据帧来自网桥的端口(2)基于数据帧的数据链路层协议源地址(3)基于数据帧的网络层协议源地址(4)基于数据帧其他字段或多个字段的综合。

7、如果校园网中办公室用户没有移动办公的需求,采用基于交换机端口的VLAN划分方法比较合理;如果有的用户需要移动办公,采用基于MAC地址的VLAN划分方法比较合适

8、VLAN划分的好处:①控制网络流量,抑制广播风暴。②提高网络安全性,不同VLAN之间可做控制。③网络管理灵活,用户可以随地接入网络,实现虚拟工作组

9、不同VLAN之间通信:需要路由器或三层交换机

10、VLAN标准802.1q(dot1q):在原来的以太帧中增加了4B的控制信息,其中包含12位VLAN标识符VID。可用4094个VLAN。

11、VLAN两种端口:接入端口Access(通过单个VLAN)和中继端口Trunk(通过多个VLAN)

12、VTP(VLAN Trunk Protocl,VLAN中继协议):用来保持VLAN的删除、添加、修改等管理操作的一致性

13、VTP的三种模式

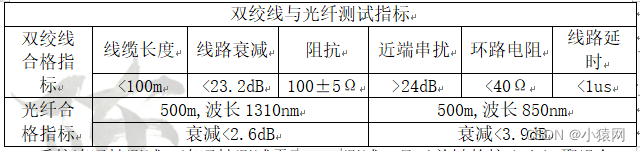

14、双绞线与光纤:

- 双绞线:最大衰减值 回波耗损限值 近端串扰衰减值 开路/短路 是否错对

- 光 纤:最大衰减值 回波耗损限值 波长窗口参数 时延 长度

- 近端串扰仅用于双绞线测试

- ==波长窗口参数和回波损耗限值仅用于光纤的

- 最大衰减值既可是光纤也可是双绞线==

15、VLAN的一些叙述: - 一个新的交换机默认配置的是VLAN 1

- 一个VLAN能跨越多个交换机

- 各个VLAN属于不同的广播域(一个VLAN就是一个广播域)

- VLAN对分组进行过滤,增强了网络的安全性

16、WLAN接入安全控制中,采用的安全措施有SSID访问控制、物理地址过滤、WPA2安全认证、更改默认设置、更新AP

17、在缺省配置是交换机所有端口属于同一个VLAN中,

18、VLAN标记中 - 不同交换机之间的相同VLAN必须通过中继端口连接才能互相通信

- 交换机根据目标地址和VLAN标记进行转发决策

- 进入目的网段时,交换机删除VLAN标记,恢复原来的帧结构

- VLAN标记对用户是透明的

- VLAN简化了在网络中增加、移除和移动主机的操作

19、VLAN ID必填,由12bit表示,范围是1-4096,其中1是缺省VLAN,一直存在不能删除;1-1000可用于以太网,1002可用于FDDI和令牌环,1025-4096是扩展的VLAN ID

20、用于VLAN的以太帧的最大帧长是1522字节(由于用于VLAN的以太网帧的首部增加了4字节的VLAN标记字段,所以以太网最大帧长有原来的1518字节变为1522字节)

(七)冗余网关技术(HSRP/VRRP/GLBP)

1、当网络足够大的时候,网络规划师要考虑的不光是网络本身的性能问题,冗余技术也是必不可少的。常见的冗余网关技术有:a.热备份路由协议(HSRP);b.虚拟路由器冗余协议(VRRP);c.网关负载均衡协议(GLBP)

1)HSRP:思科的HSRP允许网络在一个路由器失效不能工作时,网络中的另一个路由器自动接管失效路由器,从而实现路由容错。

2)VRRP:是一种选择协议,它可以把一个虚拟路由器的责任动态分配到局域网上的VRRP路由器中的一台。控制虚拟路由器IP地址的VRRP路由器称为主路由器它负责转发数据包到这些虚拟IP地址。

3)VRRP:VRRP技术实现冗余备份和容错选择功能,交换机A与交换机B之间的连接线称为心跳线,其作用是为了防止VRRP协议报文(心跳报文)所经过的链路不通或不稳定,传递VRRP协议报文

4)GLBP:思科的,自动选择和同时使用多个可用的网关。和HSRP、VRRP不同的是,GLBP不仅提供冗余网关,还在各网关之间提供负载均衡,而HSRP、VRRP都必须选定一个活动路由器 ,而备用路由器则处于闲置状态。

六、广域网与接入网

(一)广域网与接入网

1、广域网概念:略

2、接入网由业务节点接口(SNI)和相关用户网络接口(UNI)通过Q3接口连接到电信管理网(TMN)。

(二)公用通信网

1、公用网技术包括:ISDN、BISDN、DDN、SDH、MSTP、移动通信网络、WiMAX网络、Ad hoc网络

2、综合业务数据网ISDN:基于电路交换,把数据、声音、视频信号三合一传输。

- ISDN两种速率:

N-ISDN基本速率BRI(2B+D)(主要是家庭)(144Kb/s)

N-ISDN基群速率(主速率接口)PRI(30B+D)(主要是企业)(2048Kb/s)(组成ISDN称为:B-ISDN PRI(宽带-ISDN-基群速率))(B代表宽带,N代表窄带) - B信道数据信道;D信道控制信道

2B+D=264+16=144Kb/s

30B+D=3064+64=1.984Mb/s(近似E1) - B信道一般用来传输话音、数据和图像,D信道用来传输信令或分组信息

3、数字数据网(DDN)是一种利用数字信道提供数据通信的传输网。

4、SDH(光同步数字传输网)网是一种全新技术体制,具有路由自动选择能力,上下电路维护控制、管理功能强,标准统一,便于传输更高速率的业务等优点。

5、MSTP(基于SDH的多业务传送平台)是指基于SDH平台同时实现TDM、ATM、以太网等业务的接入、处理和传送,提供统一网管的多业务节点。

6、WiMAX也叫802.16无线城域网或802.16。WiMAX是一项新兴的宽带无线接入技术,能提供面向互联网的高速连接

7、Ad hoc网络是一种特殊的无线移动网络。网络中所有结点的地位平等,无需设置任何的中心控制结点。网络中的结点不仅具有普通移动终端所需的功能,而且具有报文转发能力。具有以下特点:无中心、自组织、多跳路由、动态拓扑

8、Ad hoc网络一般有两种结构:平面结构和分级结构。

(三)接入网技术

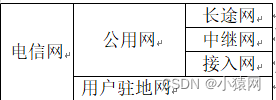

1、电信网

2、接入网技术可以分为有线接入技术和无线接入技术两类

3、有线接入技术包括:

- 基于双绞线的ADSL技术

- 基于HFC网(光纤和同轴电缆混合网)的Cable Modem技术

- 基于五类线的以太网接入

- 光纤接入技术

4、拨号接入:PSTN用户通过拨号在用户PC与Internet服务提供者(ISP)之间建立一条物理电路。

5、xDSL接入:数字用户线路(DSL)由于采用了先进的数据调制技术通过普通的电话线就可以达到非常高的吞吐量。xDSL是对所有不同DSL的总称。

6、DSL类型可分为:非对称DSL和对称DSL - 对称DSL:HDSL(时分复用)、SDSL、MVL及IDSL等

- 非对称DSL:RADSL、ADSL(频分复用)及VDSL(QAM和DMT)等

7、HFC网络的物理拓扑:包括局端系统(CMTS)、用户端系统和HF传输网络三部分 - HCF网络实现带宽接入时,==局端设备用于控制和管理用户的设备是CMTS,客户Cable Modem(大猫)

- CMTS一般在有线电视的前端,或在管理中心的机房,负责将数据信息与视频信息混合,送到HFC(经过64QAM调制,发送到用户端)。而上行时,CMTS负责将收到的经QPSK==调制的数据进行解调,传给路由器

- 用户端系统的Cable Modem,它不仅是Modem,还集成了协调器、加/解密设备、桥接器、网卡、以太网集线器等设备

- Cable Modem利用频分复用的方法将信道分为上行信道和下行信道

- 下行50Mbps,上行3Mbps

- ==采用HFC技术,光纤/同轴缆混合传输

- ==HFC是双向传输系统;由有线电视头端、长距离干线、放大器、馈线和下引线组成

8、ADSL(频分复用)的特点: - 采用DMT技术依据不同的信噪比为子信道分配不同的数据速率

- 采用回声抵消技术允许上下行信道同时双向传输

- 通过不同宽带提供上下行不对称的数据速率

- ADSL使用FDM和回波抵消技术实现频带分隔,线路编码为DMT和CAP

- ADSL2+技术可提供的最高下行速率达到24Mb/s

9、光网络接入:光纤通信,是指利用光导纤维传输光波信号的一种通信方法。

10、光纤通信的优点:传输频带宽,通信容量大;传输损耗小;抗电磁干扰能力强;线径细、重量轻

11、光纤接入网(OAN)从系统分配上分为:有源光网络(AON)、无源光网络(PON)

12、FTTx+LAN(光纤+局域网)实现宽带接入:许多小区宽带都是采用FTTx +LAN的模式提供服务的,其最终都通过光纤汇聚到汇聚层的核心交换机上,因此通常是星型拓扑结构。

13、FTTN(Node)是光纤到节点,根据光网络单元(ONU)的位置可以分为:FTTC(Curb)是光纤到路边,FTTH(Home)是光纤到用户,FTTZ(Zone)是光纤到小区,FTTB(Building)是光纤到大楼,FTTD(Desk)到桌面,FTTO(Office)到办公室,FTTF(Floor)到楼层

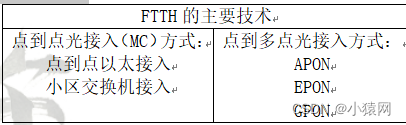

14、FTTH的主要技术:

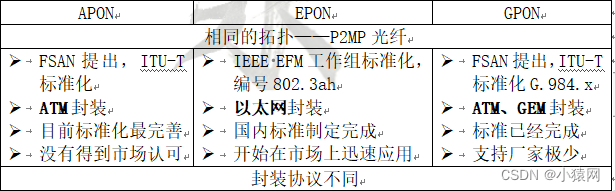

15、无源光网络技术:PON是实现FFTB的关键性技术。其在光分支点不需要节点设备,只需安装一个简单的光分支器即可,因此具有节省光缆资源,带宽资源共享,节省机房投资,设备安全性高,建网速度快,综合建网成本低等优点。目前,PON技术主要有APON、EPON、GPON三种。

16、无源光网络的特点是: - 无源光网络由光线路终端(OLT)、光网络单元(ONU)和光分配网络(ODN) 组成

- 无源光网络一般其下行采用TDM广播方式、上行采用TDMA(时分多址接入)式

- PON无源光网络采用的网络架构是P2MP(点到多点)的网络架构。采用光纤进行数据传输,具有接入用户多、节省光纤资源和高速率接入等特点

- 无源光网络消除了局端与用户端之间的有源设备,从而使得维护简单、可靠性高、成本低,而且能节约光纤资源。

- 可以灵活的组成树型、星型、总线型等拓扑结构,最合适树型结构。

17、无源光网络三种网络对比

18、传统以太网技术不属于接入网范畴,而属于用户驻地网领域。但是,以太网的应用领域正在向包括接入网在内的其他公用网领域扩展,利用以太网作为接入手段的主要原因如下:

1)以太网已有巨大的网络基础和长期经验知识。

2)所有流行的操作系统和应用都与以太网兼容

3)性能价格比好,可扩展性强,容易安装、开通及可靠性高。

19、简要说明GPON接入相比EPON接入对支持“三网合一”的发展有什么优势:EPON是基于以太网的PON技术。它采用点到多点结构、无源光纤传输,在以太网之上提供多种业务。GPON比EPON带宽更大,它的业务承载更高效、分光能力更强,可以传输更大带宽业务,实现更多用户接入,更注重多业务和QoS保证,但实现更复杂,这样就是导致其成本相对EPON也较高。

20、基于以太网技术的宽带接入网由局侧设备和用户侧设备组成。局侧设备一般位于小区内,用户侧设备一般位于居民楼内;或者局侧设备位于商业大楼内,而用户侧设备位于楼层内。局侧设备提供与IP骨干网的接口,用户侧设备提供与用户终端计算机相接的10/100Base-T接口,局侧设备具有汇聚用户侧设备网管信息的功能。

21、以太网、ADSL、GPON接入方式的特点: - 以太网接入技术的优点是技术非常成熟、标准化、平均端口成本低、带宽高、用户端设备成本低,将一个小区作为一个局域网来处理,方便,高效。

- ADSL接入的特点是利用已有的电话线路作为传输介质,不需要改造或者重新布线,安装方便。但是传输数据是不对称的,上行1Mbps, 下载最大8Mbps, 适合3-5KM的小范围内使用。

- GPON是一种无源光网络标准,由光线路终端OLT,光分配网0DN及客户端0NT/ONU组成,最大特点是高带宽,高效率,大覆盖范围,用户接口丰富等能用QoS保证的全业务接入,很好地支持TDM业务,简单、效的适配封装,强大的OAM能力。

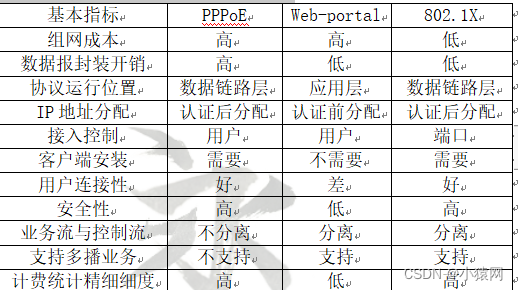

22、三种认证技术的部分性能指标比较表:

23、PPPoE与IPoE - PPPoE的认证机制较复杂,对设备的处理能力,内存资源等要求较高。而传统的BRAS不是多业务承载的,所以在设备的扩展性,可靠性等方面不足。

- IPoE认证涉及到用户设备,网络业务系统等,并不是简单的支持dhcp。并且IPoE认证不是点对点的通信,必须解决的关键问题是安全问题,目前标准不统一的问题。

(四)帧中继FR

1、帧中继FR是X.25演变改进的。

- 工作在OSI的低两层,即物理层和链路层。

- 在第二层建立虚电路(与X.25一样,也支持永久虚电路PVC和交换虚电路SVC),承载数据业务,因而第三层被简化了。也是分组交换。

- 提供面对连接的服务;一种高效的数据链路技术;利用了光纤通信和数字网络技术的优势

- FR只做检错,不再重传,没有流控,只有拥塞控制,检错交高层。

2、帧中继主要优点有

- 基于分组(帧)交换的透明传输,可提供面向连接的服务

- 帧长可变,长度可达1600~4096字节,可以承载各种局域网的数据帧。

- 数据速率可这2~45Mbps

- 既可以接需要提供带宽,也可以应付突发的数据传输

- 没有流控和重传机制,开销很少

- 充分地抵用了光纤通信和数字网络技术的优势

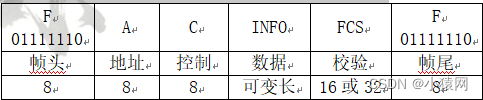

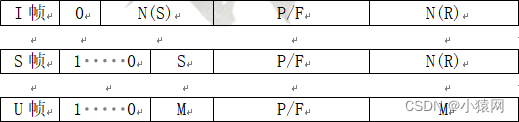

(五)HDLC协议

1、高级数据链路控制协议HDLC:面向比特的同步链路控制协议。通常使用CRC-16、CRC-32校验。帧边界01111110“两头踢皮球”。用户数据字段INFO大小.不固定大小的滑动窗口协议用在数据链层的HDLC中

2、HDLC协议中,帧的编号和应答存放在控制字段中

3、在HDLC协议中,如果监控帧中采用SERJ应答,表明差错控制机制为选择重发/选择性拒接ARQ

- 00–接收就绪(RR);01–拒接(REJ);10–接收未就绪;11–选择拒接(SREJ)

- 采用HDLC协议进行数据传输时,RNR5表明下一个接收的帧编号应为5,但接收器末准备好,暂停接收

4、HDLC中的各种帧格式

- N(S):发送帧序列编号。

- N®:期望接收的帧序列编号,且是对N®以前帧的确认。

- S:监控功能比特。

- M:无编号功能比特。

- P/F:查询/结束(Poll/Final)比特,作为命令帧发送时的查询比特,以P位出现;作响应帧发送时的结束比特,以F位出现。

5、HDLC协议中的流量机制 - 只有信息帧(I)的控制字段包含发送顺序号N(S)

- HDLC的发送器在发送一个信息帧(I)后,不会立即滑动窗口。只有收到了接收器发回的确认后,窗口才会滑动

- 接收器成功接收到一个帧后,就将其接收窗口后沿向前移动一格

6、HDLC采用的帧同步方式为:使用比特填充的首尾定界法

七、网络互联

(一)网络互联概念/方法

1、网络互连(internetworking)是指利用各种网络互连设备将同一类型的网络或不同类型网络及其产品相互连接起来组成地理覆盖范围更大、功能更强的网络

2、网络互连包含一下几个方面:

1)互连:指网络在物理上的连接,为两个网络的数据交换提供了物资基础和可能性,但并不能保证两个网络一定能够进行数据交换,这取决于两个网络的通信协议是不是相互兼容

2)互联:指网络在物理和逻辑上,尤其是逻辑上的连接

3)互通:指两个网络之间可以交换数据

4)互操作:指网络中不同计算机系统之间具有透明地访问对方资源的能力

3、根据网络层次的结构模型,网络互连的层次如下:

1)数据链路层互连。互连设备是网桥,允许互连网络的数据链路层与物理层协议可以相同

2)网络层互连。互连设备是路由器,允许互连网络的网络层及其各层协议可以相同,也可以不同

3)高层互连。传输层及以上各层协议不同的网络之间的互连属于高层互连,其互连设备是网关。使用的网关中很多都是应用层网关,通常称为应用网关。

4、按网络之间的互连的设备分类

1)中继器完成物理层间的互连,主要起到信号再生放大,延长网络距离

2)网桥完成数据链路层间的连接,可以将两个或多个网段连接起来,网桥起着数据接收、地址过滤与数据转发的作用,用来实现多个网络系统之间的数据交换。主要连接同类局域网。

3)路由器是进行网络层的互连,主要解决路由选择、拥塞控制、差错处理和分段技术等问题

4)网关,是工作在第三层以上的网络连接设备,作用是连接多个高层协议不同的网络,使它们能够相互通信。

5、网络互连的方法:局域网——局域网互连(LAN–LAN);局域网——广域网互连(LAN–WAN);广域网——广域网互连(WAN–WAN)

1)LAN–LAN网络的互连设备可以是中继器、集线器和网桥,也可以用路由器。

2)LAN–WAN的互连发生在网络层。LAN–WAN在互联设备是路由器

3)WAN–WAN互联发生在OSI/RM的传输层及其上层。WAN–WAN的互连设备是网关,网关用于以下几种场合的异构网络互连:a.异构型局域网.b.局域网与广域网的互连.c.广域网与广域网互连.d.局域网与主机的互联(当主机的操作系统与网络操作系统不兼容时,可以通过网关连接)

(二)路由算法

1、路由选择是指通信子网在传输数据包时,在源节点和目的节点之间的多条路由中,以什么规则确定哪条作为转发数据包的通路的问题。分为静态和动态算法

2、路径选择算法满足的一些基本要求:正确性、简单性、健壮性、可靠性、公平性。

3、从路由选择算法能否随网络的通信量或拓扑结构自适应地进行调整,可以将路由选择算法分为非自适应路由选择算法(静态)和自适应路由选择算法(动态)。

4、静态路由算法是指源和目标之间的路由是事先决定的,不需要协议交互最新的网络状况。特点是:算法简单、开销较小、但性能差、效率低

5、在动态路由模式中,所有节点都参与路由选择,按照指定的准则确定最佳路由。

6、距离矢量路由算法的特点:非常简单,基于这种算法的路由协议(如RIP)容易配置、维护和使用,最大的问题是收敛慢,并且在收敛的过程中,可能会产生路由环路问题

7、路由协议防止环路的办法

- 最大跳数:当一个路由条目发送出去会自加1跳,跳数最大为16跳,意味着不可达

- 水平分割:一条路由信息不会发送给信息的来源(不把从某邻居节点获得的路由信息在发送给该邻居节点)

- 反向毒化的水平分割:把从邻居学习到的路由信息设为16跳,在发送给那个邻居。更安全

- 抑制定时器和触发更新也可以防止环路

- 距离矢量路由协议的路由器,根据邻居发来的信息更新自己的路由表

- 在距离矢量路由协议中,每一个路由器接收的路由信息来源于它的邻居路由器

8、链路状态路由算法:简称L-S路由算法。要求每个参与该算法的结点都有完全的网络拓扑信息,他们执行以下两项任务:a.主动测试所有邻结点的状态;b.定期地将链路状态传播给所有其他的结点(或称路由结点)

9、自治系统(AS):从路由的角度看,拥有同样的路由策略、在同管理机构下的由一系列路由器和网络构成的系统称为AS

10、域内路由和域间路由:一个AS内部的路由器运行相同的路由协议,即内部网关协议(IGP),内部网关协议也称为域内路由协议。IGP的目的就是寻找AS内部所有路由器之间的最短路径。

11、策略路由与路由策略: - 路由策略(Routing Policy)作用于路由,主要实现了路由过滤和路由属性设置等功能,它通过改变路由属性(包括可达性)改变网络流量所经过的路径。控制路由的发布、控制路由的接收、设置特定路由的属性。

- 策略路由是在路由表已经产生的情况下,不按照现有的路由表进行转发,而是根据用户制定的策略进行路由选择的机制,从更多的维度(入接口、源安全区域、源/目的IP地址、用户、服务、应用)来决定报文如何转发,增加了在报文转发控制上的灵活度。

- 策略路由并没有替代路由表机制,而是优先于路由表生效,为某些特殊业务指定转发方向。

12、实现多出口负载均衡通常有依据源地址和目标地址两种方式 - 基于源地址的负载均衡,根据源地址的情况,同一源地址的请求,转发到同一台服务器或者某个指定的链路上。适用于按照源地址将请求分类,然后转发到指定的服务器或者链路的情况。

- 目标地址的负载均衡与源地址类似,只是决定的依据是目标地址。

第三章 Internet协议

一、网络层协议

(一)英特网协议IP

1、运行在网络层,可实现异构的网络之间的互连互通。是一种不可靠的、无连接的协议,IP协议是TCP/IP互连网设计中最基本的部分

2、分片和重装配:在理想的情况下,整个数据报被封装在一个物理帧中,可以提高物理网络上的效率。

1)分片:IP协议采用的是遇到MTU更小的网路时再分片

2)重装配:分片后,遇到MTU更大的网络时并不重装配,而且保持小分组,知道目的主机接收完整后在一次性重装配。第一个字段是ID字段,第二个字段是数据长度,即字节数。第三个字段是偏置值,即分片在原来数据报中的位置8个字节的倍数计算。第四个是M标志,用来标识是否为最后一个分片

3、IP数据报的分段和重装配要用到报文头部的标识符、数据长度、段偏置值和M标志等四个字段。其中标识符字段的作用是为了识别属于同一个报文的各个分段

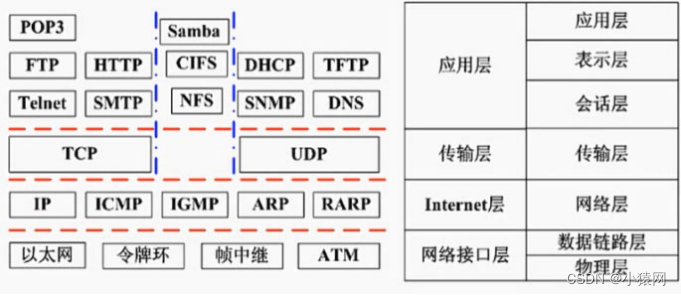

4、TCP/IP协议簇:分为4个层次;主要协议,STDD(UDP)

5、松散路由与严格路由

- 松散路由:必须经过源站指定的路由器

- 严格路由:只能经过源端指定的路由器,不能经过源端没有指定的路由器

6、路由的协议管理距离: - 直连端口——0

- 静态路由——60

- OSPF——10

- IS-IS——15

- RIP——100

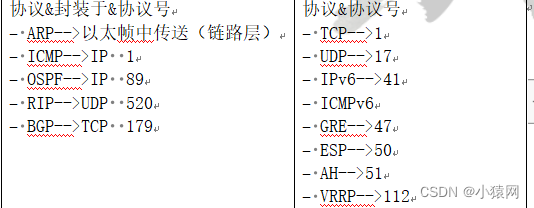

7、常用的协议封装和协议号:

8、TCP/IP协议常见的协议端口号

9、IP协议:因特网协议,网络层最重要的协议。无连接的、不可靠的,数据包交换

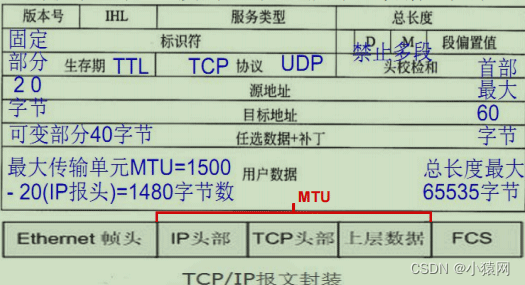

10、IP协议数据单元,几个重要字段 - 标识符:用于分段和重装配;其中的标识位表明是否还有分片。

- IHL:IP头长度,20字节(32位字节)

- ==服务类型:区分优先级、可靠度

- 总长度:包含IP头在内(字节数)==

- 头检验和:只校验IP头,不包括数据

- ==源地址:IP地址;目的地址:IP地址

- 生存期:路由器个数+1,超过定值丢弃,防止数据报在网络中无限转发

- 用户数据:MAC帧长1518,MTU1500,1518-14-4-20=1480,再-20=1460

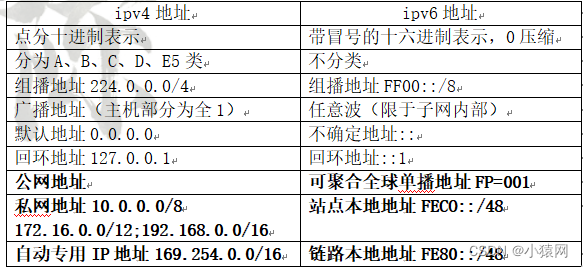

11、IP私有地址:不能用于公网,只能在内部局域网使用,它们在Internet上也不会被路由,但可以通过NAT等技术与公网通信==。下表为标准A、B、C类私有IP地址块

12、几种IP特殊地址:具有特殊意义 - 0.0.0.0:不确切地址,一般设备刚启动尚无IP临时使用,表示本机。也叫默认路由地址

- 255.255.255.255:限制(受限)广播地址,==同一广播域内的主机,表示本网所有主机。“大广播”

- 127.0.0.1:回环(送)地址==,别名Localhost,向自己发送测试数据。用于测试。

- 169.254.x.x:自动专用地址,==找不到DHCP服务器,主机给自己分配的一个IP

- ==单播地址:单个IP、主机地址

- 网络地址:主机号各位全为0,表示本网络 整个网络,不分配

- 广播地址:主机号各位全为1,发送给特定 网络的所有主机,不分配。也叫直接广播地址,也叫子网广播地址,“小广播”

组播地址:224.0.0.1,从224.0.0.0到239.255.255.255,表示一个组内的主机

13、TCP/IP网络中最早使用的动态路由协议是(RIP)协议,这种协议基于(距离矢量)算法来计算路由

14、在交换网络中VTP协议的作用是==将VLAN信息传播到整个网络中,==让同一管理域中的所有交换机共享vlan配置信息

15、静态修剪就是手工剪掉中继链路上不活动的VLAN

16、动态修剪使得中继链路上所有共享的VLAN都是活动的

17、动态/静态修剪要求在VTP域中的所有交换机都配置成服务器模式

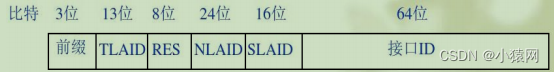

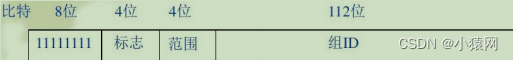

(二)IPv6协议

1、IPV6概念:下一代互联网NGI,目前是第6版。IPV6分组有1个固定头部和n个扩展头部(任选)以及上层协议的负载组成。

2、IPV6固定头部(40字节共320位):各字段解释含义:

- 版本0110,4位,代表IPV6

- 通信类型:8位,IP分组优先级,同服务类型

- 流标记:20位,标记特殊处理的分组

- 负载长度:16位,除了固定,扩展和负载

- 下一头部:8位,指明扩展头部或高层协议

- ==跳数限制:8位,检测路由循环减1变为0丢弃

- ==源地址:128位,发送端的地址

- 目标地址:128位,接收端的地址

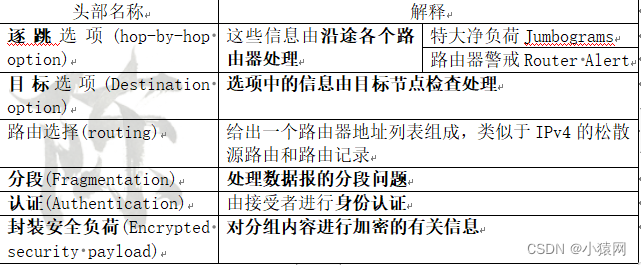

IPV6扩展头部类型:6种任选,作用是保留IPV4某些字段的功能,但只是特殊设备来检查处理,而不是每个都要处理

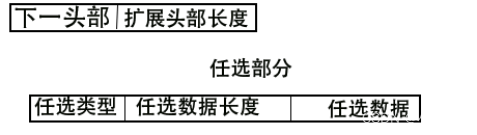

- IPV6扩展头部格式:第1个字节:是下一头部选择符,指明下一头部类型。0逐跳选项,60目标选项,43源路由选择,44分段,51认证,50封装安全负荷,59没有下一头部

第2个字节:扩展头部长度。以8个字节计数,不包含前8个字节,如果是8字节,则字段为0,如果是16字节,则字段为1,如果是24字节,则字段为2

- 任选部分:编码成TLV的形式,T类型1个字节,L长度,V数据。

4、IPV6扩展头部分组封装顺序如下:(IPv6跳槽记) - (1)IPv6头部

- (2)逐跳选项头

- (3)目标选项头(第一个目标节点要处理的信息)

- (4)路由选择头

- (5)分段头

- (6)认证头

- (7)封装安全负荷头

- (8)目标选项头(最后的目标节点要处理的信息)

- (9)上层协议头部

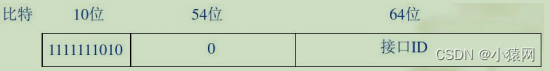

5、ipv6常考前缀(格式前缀用于表示地址类型或子网地址): - 全球单播前缀:001

- 链路本地前缀:FE80(1111 1110 10)

- 站点本地前缀:FEC0(1111 1110 11)

- 不确定地址:0:0:0:0:0:0:0:0(不能分配给任何节点)

- 环回地址:0:0:0:0:0:0:0:1(向自身发送ipv6分组)

- 2000::/3全局单播地址

- FC00::/7唯一的本地单播地址范围

- FE80::/10链路本地单播地址范围

- FF00::/8组播地址范围

- 2002::/16保留供6to4隧道技术使用

6、IPV6地址分类:①单播地址、②任意播地址、③组(多)播地址 - 单播地址:标识一个接口,目的地址为单播地 址的报文会被送到被标识的接口

- 组播地址:标识多个接口,目的地址为组播地址的报文会被送到被标识的==所有接口

- 任播地址:标识多个接口,目的地址为任播地址的报文会被送到最近的一个被标识的接口;不能用作源地址,只能用做目标地址==,且只能分配给路由器。代表一组接口的标识符,任意播地址是在单播地址空间中分配的,组成是子网前缀+全0

- IPV6没有定义广播地址

- 单播地址:4类:可聚合全球单播、链路本地地址、站点本地地址、特殊单播地址

- ①可聚合全球单播(相当于公网IPv4):前缀001(/3)。2000(/3)

- ②链路本地地址(相当于自动专用IP):前缀 1111 1110 10(/10或/64),用于同一链路的相邻结点间的通信。链路本地地址相当于IPv4中的自动专用IP地址(APIPA),可用于邻居发现,并且总是自动配置的,包含链路本地地址的分组不会被路由器转发

- ③站点本地地址(相当于私有IP):格式前缀 1111 1110 11(/10或/48或/64)相当于IPv4中的私网地址

- ③站点本地地址(相当于私有IP):格式前缀 1111 1110 11(/10或/48或/64)相当于IPv4中的私网地址

- ④特殊单播地址:不确定地址0:0:0:0:0:0:0:0, 回环地址0:0:0:0:0:0:0:1。

7、组播地址:格式前缀1111 1111(/8), 还包括标志、范围、组ID字段

8、任播地址:仅用作目标,且只分配给路由器,可以作为目标地址,不可以作为源地址。代表一组接口标识符。默认路由器接口都被分配任意播地址。子网-路由器任意播地址,子网前缀必须固定,其余位置全0

9、一个IPv6包可以有多个扩展头,扩展头应该依照如下顺序:逐跳选项头->路由选择->分片->鉴别->封装安全有效载荷->目的站选项

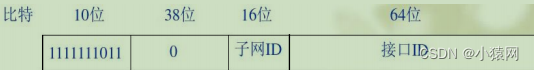

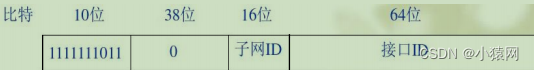

10、IPV6地址配置:默认自动配置有2种: - ①全状态自动配置:动态主机配置协议DHCP实现了IP地址的自动配置

- ②无状态自动配置:①获得链路本地地址:链路本地地址前缀1111 1110 10后加网卡MAC地址,产生一个链路本地地址,并发出一个 ICMPv6请求,确认唯一性。②获得可聚合全球单播地址:向本地链路中所有组播ICMPv6 路由器请求,主机获得单播前缀001后加自己的接口ID,自动配置单播地址

1、IPV6和IPV4的比较

11、IPV6地址相比IPV4改进:4个方面: - ①扩展寻址能力:扩展到128位,支持多级地址层次,改进组播,增加任意播更实用

- ②简化报头格式:IP头部字段由12个减少为8个,中间路由器由6个减少为4个,提高效率

- ③改进路由选项:路由选项放在扩展头部,仅在需要时插入路由选项,更灵活,更流畅

- ④提供流标记:对某些分组进行特别处理,可以提供特别的服务质量,更好的传送数据

12、IPv6地址自动配置:全状态自动配置、无状态自动配置

13、邻居发现和Qos支持:邻居发现协议是IPV6协议的一个基本组成部分,它实现了在IPV4中的ARP/ICMP中的路由发现部分、重定协议的所有功能,并具有邻居不可达检测机制。定义了5中类型的IPv6控制信息报文来实现邻居发现协议的各种功能:(1)路由器请求(2)路由器通告(3)邻居请求(4)邻居通告(5)重定向

14、IPv6首部中有效载荷长度标识的是:IPv6数据报除去基本首部和扩展首部以外的字节数。

(三)IPv6过渡技术

1、IPV6向IPV4过渡技术:有3种技术:

- ①隧道技术:用于解决IPV6网络节点之间通过IPV4网络进行通信的问题。(时空隧道)

优点:充分利用现有网络投资,过渡初期实现方便。缺点:路由器隧道出入口负载重,实现复杂,不利于大规模应用

==技术:有6to4隧道、6over4隧道、ISATAP隧道

==6to4地址形式:2002:IPv4:子网ID::接口ID - ②协议翻译(NAP-TP)技术:使得纯IPV6节点之间和纯IPV4节点之间可以通信。(英汉互译)

优点:不需要升级改造,开启NAT-PT即可。缺点:转换不能完全保持原有含义,缺乏安全性

技术:有SIIT翻译、NAT-PT翻译、TRT翻译 - ③双协议栈技术:使得IPV4和IPV6共存于同一设备和同一网络中。(英汉双语)

优点:网络规划相对简单,可以充分发挥安全性、路由约束和流支持。缺点:对设备要求较高,维护大量协议和数据,升级改造投资大、建设周期比较长。

技术:有BIS双栈、BIA双栈 - 静态模式提供一对一的IPv6地址和IPv4地址的映射;动态模式也提供一对一的映射,==但是使用一个IPv4地址池;NAPT-PT(网络地址端口转换)==提供多个有NAT-PT前缀的IPv6地址和一个源IPv4地址间的多对一动态映射

(四)IPv6路由协议和移动IP协议

1、IPV6路由协议:定义了5种路由协议:

- RIPng:RIPv2的扩展,UDP521端口

- OSPFv3:OSPFv2的扩展,做了较大改进

- BGP4+:BGP4的扩展,用来支持IPV6

- ICMPv6:ICMP的扩展,集成了ARP功能

- IS-IS:中间系统到中间系统,IS-IS属于内部网关路由协议。IS-IS是一种链路状态协议,与TCP/IP网络中的OSPF协议非常相似,使用最短路径优先算法进行路由计算。

2、移动IP的概念:移动主机在移动的同时,能够在任何地方使用他的家乡地址进行联网

3、移动主机通过在无线通信网中漫游来保持网络连接

4、移动IP的原理:移动主机分配一个家乡地址作为永久标识。如果到外地赋予一个转交地址,家乡地址会获得外地的转交地址

5、实现的关键技术就是移动主机具有一个家乡网络地址并获取一个外地转交地址

6、移动IP的三种实体:移动节点、归属地代理、外地代理(归属地/外地代理统称为移动代理,需要经过代理发现、注册、数据传送三个阶段)

7、在IPv6地址无状态自动配置过程中,主机首先必须自动形成一个唯一的(链路本地单播地址),然后向路由器发送Router Solicitation请求报文,以便获得路由器提供的地址配置信息。

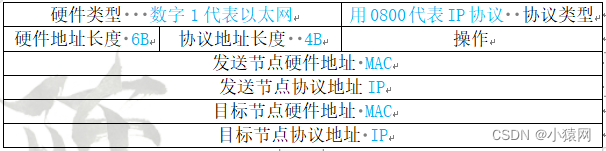

(五)地址解析协议ARP/RARP

1、ARP协议就是用来将32位的IP地址解析为48位的物理地址,ARP工作于数据链路层,但是属于网络层协议。

2、地址解析协议ARP(二层以太帧中):IP查询MAC地址,询问/回答机制。ARP缓存表、ARP欺骗、 ARP病毒、代理ARP、反向RARP

3、地址解析协议ARP:缓存表:开始-运行-cmd,输入arp -a(-s、-d等)回车

4、显示所有的ARP缓存表是arp -a;静态添加是arp -s;清楚ARP缓存是arp -d;

5、ARP请求采用广播方式发送

6、ARP Request采用广播发送;ARP Response采用单播传送

7、ARP表用于缓存设备的IP地址与Mac地址的对应关系,采用ARP表的好处是==(限制网络广播数量)==

8、地址解析协议ARP:代理ARP,有路由器充当第三方代理,进行ARP请求/回答;(由一个路由器代替远端目标回答ARP请求)

9、所谓“代理ARP”是指由(离源主机最近的路由器)假装目标主机回答源主机的ARP请求

10、反向地址解析协议RARP:由MAC查找IP,常用语无盘工作站,设备没有硬盘,无法记录IP,刚启动时发送一个广播,用MAC去获取IP。==需要一台RARP服务器,记录MAC与IP的对应关系。

11、==ARP欺骗和ARP病毒:假如向某一主机发送伪装ARP应答报文,使其发送的信息无法到达预期的主机或到达错误的主机,这就构成了一个ARP欺骗。例如:网管软件获取全网MAC地址。病毒伪装网关MAC收集信息

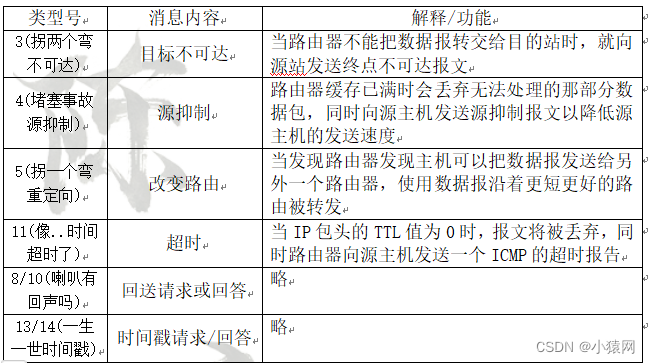

(六)控制报文协议ICMP

1、ICMP协议:因特网控制报文协议,tcp/ip协议族的一个子协议,网络层的协议,协议号为1。传送有关通信控制和差错报文。就像侦查员、探子。封装在IP报文中,因而也不可靠。ICMP的校验和是整个ICMP,也是必需有的

2、ICMP协议的功能包括(报告通信故障),当网络通信出现拥塞时,路由器发出ICMP(源抑制)报文。

3、确定一个网络是否可以连通,主机应该发送ICMP回声请求

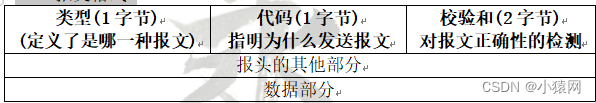

4、ICMP报文格式

5、ICMP差错报告格式中,除了类型、代码和校验码外,还需要加上出错报文的前64比特以便源主机定位出错报文

二、传输层TCP/IP协议

(一)传输层协议TCP

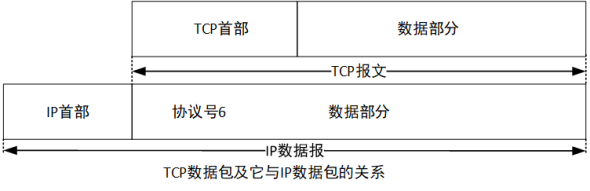

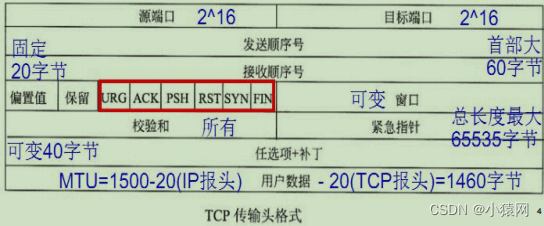

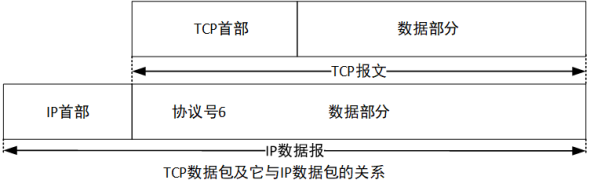

1、TCP协议:传输控制协议,面向字节流按顺序、连接、可靠、全双工,可变滑动窗口、差错控制用后退N帧ARQ协议、缓冲累积传送。协议号6

2、TCP协议:传输控制协议,下面是TCP段(段头),TCP头(传输头),TCP包头(报头)格式:

3、TCP协议:几个重要字段

- 源端口、目的端口:16位,2^16(0-65535)

4、URG:紧急指针有效,表明有带外数据需要传送

5、ACK:应答顺序号有效

6、PSH:推进功能有效,表示接收方应该尽快将这个报文交给上层协议,无须等缓存满。

7、RST:复位为初始状态,重新连接

8、SYN:建立同步连接

9、FIN:结束释放连接

10、校验和:包括TCP段头、数据、伪段头

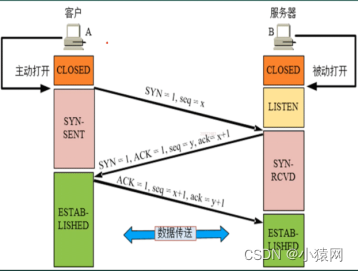

11、TCP三次握手及其协议状态:

LISTEN 服务器等待连接过来的状态(被动打开)

SYN_SENT 客户端发起连接(主动打开),之后如果SYN超时或服务器不存在–>CLOSED

SYN_RCVD 服务器收到SYN包的时候就是此状态

ESTABLISHED 完成三次握手,进入连接建立状态,说明可以进行数据传输了

12、SYN标志字段置“1”发生在连接请求与响应阶段;当出现错误连接时RST标志字段置“1”;当连接终止请求时FIN标志字段置“1”;ACK标志字段置“1”表明此TCP段带有捎带应答。

13、TCP连接的终止(4次握手):(1)客户端发送FIN终止连接报文(2)服务端发送ACK确认报文(3)服务端发送FIN终止连接报文(4)客户端发送ACK确认

14、TCP使用三次握建立连接,可以防止出现错误连接;流控协议是可变大小的滑动窗口协议。

15、TCP使用差错控制机制保证数据的可靠传输,TCP的差错控制机制主要是确认和重传

16、在一次TCP连接中,如果某方要关闭连接,这时应答则应该在收到该报文后,在发该报文进行肯定确认后应该收到应用程序通知后再发送关闭连接报文。

17、TCP拥塞控制:报文到达速率大于路由器的转发速率,产生拥塞。解决方法有:

①重传计时器

②慢启动(慢开始)

③拥塞避免

④快速重传

⑤可变滑动窗口

⑥选择重发ARQ

TCP拥塞控制:超时重传计时器,重传是保证TCP可靠的重要措施。TCP每发送一个报文段,就对这个报文段设置一次计时器。只要计时器设置的时间到了,但还没有收到确认,就重传这一报文段

重传时间要设置的合理,一般和往返时间、平均时延、时间偏差等有关。大多数采取观察最近一段时间的报文时延来估算往返时间

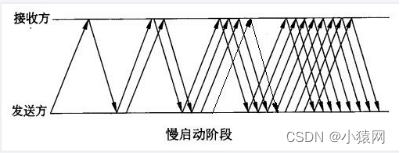

TCP拥塞控制:慢启动,发送方在接收到确认之前逐步扩大窗口的大小。1、2、4、8等按指数规律翻倍,最后达到门限阈值。出现超时,将拥塞窗口回到1,再次开始慢启动

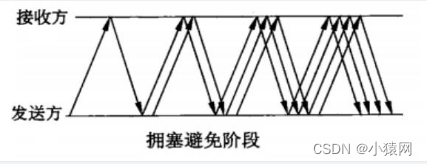

18、TCP拥塞控制:拥塞避免,窗口达到门限阈值以后,进入拥塞避免阶段,TCP采用线性增加方式放大窗口,按照+1递增。发生拥塞,门限阈值减半。再发生再减半。按指数规律乘倍减半

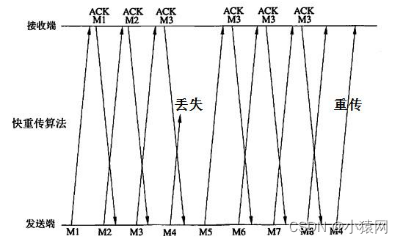

TCP拥塞控制:快速重传,==发送端一连收到3个重复的ACK,就重传,不等计时器

19、TCP协议中在工作中存在死锁的可能,解决方法是设置计时器,计时满后发探测报文。

20、SYN Flooding攻击:利用TCP三次握手,恶意造成大量TCP半连接,耗尽服务器资源,导致系统拒绝服务

21、伪造TCP序列号攻击:有些操作系统在实现TCP/IP协议栈时,不能很好地处理TCP报文的序列号紊乱问题,导致系统崩溃

22、Teardrop攻击:有些操作系统在实现TCP/IP协议栈时,不能很好地处理IP分片包的重叠情况,导致系统崩溃

23、Ping of Death攻击:有些操作系统协议栈在处理IP分片时,对于重组后超大的IP数据报不能很好地处理,导致缓存溢而系统崩溃

(二)传输层协议UDP

1、UDP(用户数据报协议),它主要用于不要求分组顺序到达的传输,分组传输顺序的检查与排序由应用层完成,提供面向事务的简单不可靠信息传送服务

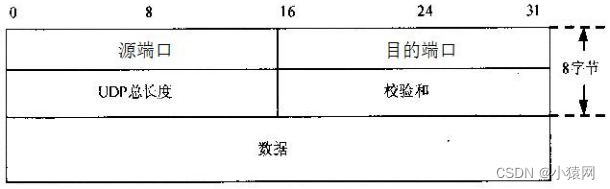

2、UDP协议(无顺序号):用户数据报协议,无连接的、不可靠的、不保证顺序的、无差错流控机制。校验和包括:UDP头部(8字节)、数据、伪头部。协议号17

3、UDP协议:UDP报文格式如下:少量传输数据,高层程序负责解决数据排序、差错控制等。开销少(头部8个字节),网络管理常使用

4、虽然UDP协议没有提供任何差错控制机制,但UDP通过使用校验设来确保UDP报文被传送到正确的目的端

5、TCP(适合远程)支持数据传输,UDP支持音视频传输

6、UDP协议在IP层之上提供了端口寻址的能力

7、TCP协议和UDP协议的区别

- TCP协议面向连接,UDP协议面向非连接

- TCP协议保证顺序,UDP协议不保证

- TCP协议保证数据正确性,UDP协议可能丢包

- TCP协议对系统资源要求多,UDP协议要求少

- TCP协议传输速度慢,UDP协议传输速度快

8、(了解)NTP协议是基于UDP协议的123端口,合适用于NTP来时间同步的应用场景:网路管理;计费系统;多个系统协同处理同一个复杂事件;备份服务器和客户机之间进行增量备份;系统时间

三、应用层协议

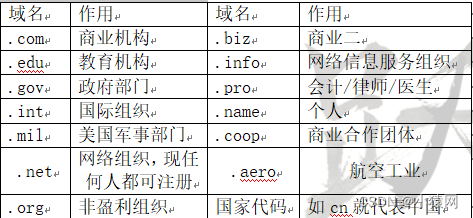

1、DNS协议:域名解析协议,用于把主机域名解析为对应的IP地址。是一个分布式数据库,C/S工作方式。主要基于UDP协议,少数使用TCP,端口号都是53。常用域名如下

2、DNS协议:DNS服务器,专门用来域名解析,采用C/S结构,域名和IP一一对应。分层式命名空间,例如:www.edu.xnsxy.com.

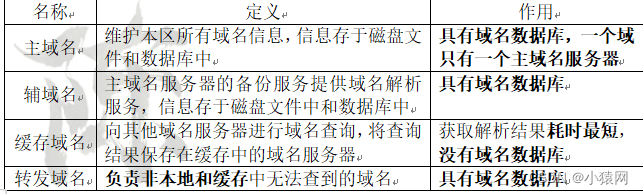

3、按照空间层次划分域名服务器:根域名、顶级域名、权限域名、本地域名

4、一个合法的域名只能是由数字、字母、下划线组成,并不能以下划线开始和结束

5、可用于测试DNS服务状态的命令有ping、nslookup、tracert

6、windows中可通过DNS Client服务来阻止对域名解析cache的访问

7、DNS通知是一个种推进机制,作用是使得辅助域名服务器及时更新信息

8、DNS解析顺序:本地缓存记录-区域记录-转发域名服务器-根域名服务器

9、按照作用划分域名服务器

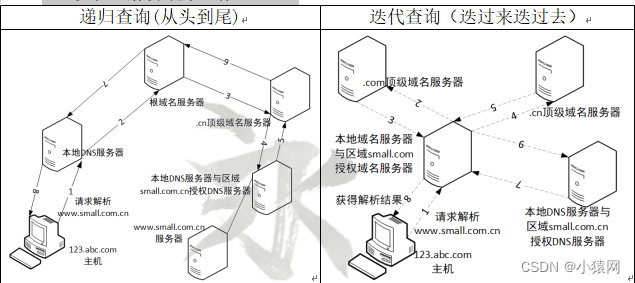

10、DNS协议:解析顺序工作原理:

11、本地hosts>本地缓存>首选DNS>备用DNS>缓存DNS>主DNS>转发DNS>辅助DNS>根DNS,如果还是没有得到解析的话就是使用NetBIOS名字解析

12、根域名服务器采用的迭代查询,中介域名服务器采用的是递归查询

13、DNS记录类型:

- A:IP地址,主机地址(正向解析,域名->ip,指定主机名或域名对应的IP地址记录)(record type=1)

- NS:权威名称服务器(record type=2)

- CNAME:别名的正则名称(record type=5)==

- SOA:标记权威区域的开始,指明区域主服务器和管理员邮件地址(record type=6)

- PTR:域名指针(IP地址映射)(IP地址解析为主机名)(反向解析ip->域名)(record type=12)

- MX:邮件交换(record type=4)

- HINFO:记录提供电脑或操作系统的类型==(主机描述)(record type=13)==

- 正向解析:域名->ip地址

14、DNS服务的安全配置有: - ①转发器、高级选项卡等

- ②禁用递归、启用循环、启用网络掩码排序、保护缓存防止污染

- ③新建主机、新建别名等

15、DNS其他考点: - DNS查询方向:正向查询A,反向查询PTR

- DNS区域复制:主辅:完全复制,渐增复制

- DNS通知:推进(主→辅)、安全机制(通知)

16、DNS的域名空间是由树状结构组织的分层域名;辅助域名服务器定期从主域名服务器获得更新数据;转发域名服务器负责所有非本地域名的查询

17、DNS使用分布式来处理网络中多个主机和IP地址的转换

18、Linux DNS服务器BIND: - /etc/named.conf 主配置文件

- /var/named/wl.com.bd 正向区域文件(名称=>地址)

- /var/named/192.168.100.bd 反向区域文件(地址=>名称)

- /etc/resolve.conf 客户端配置文件

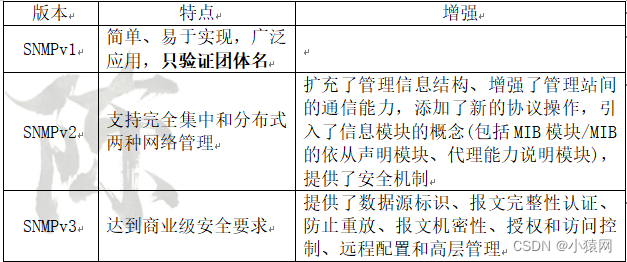

(二)网络管理及SNMP

1、网络管理中的五大管理功能:

- ①计费管理:计算收取用户使用网络服务费用

- ②安全管理:提供信息的保密、认证和完整性

- ③性能管理:性能检测、性能分析、性能管理

- ④配置管理:监测和控制网络的状态以及配置

- ⑤故障管理:发现和纠正网络故障,维护网络的

- 正常运行。包括报警、检测、定位、测试、恢复以及日志记录等

2、根据网络管理软件功能不同,细分为: - 网络故障管理软件

- 网络配置管理软件

- 网络性能管理软件

- 网络服务/安全管理软件

- 网络计费管理软件

3、SNMP:简单网络管理协议:应用层协议,采用UDP,不会增加网络负担,UDP实现网络管理效率高。UDP161(代理)、UDP162(管理站)

4、采用UD实现网络管理不会太多增加网络负载

5、SNMPv1:四种报文①GetRequest、②GetNextRequest、③SetRequest、④Trap、⑤GetResponse。其中④用于事件报告⑤用于代理站。采用团体明文认证

6、SNMPv1不足之处:并不适合真正的大型网络的管理;不适合获取大量数据;trap是无应答的,所以有可能不被传送;认证过于简单;不支持管理工作站与管理工作站之间的通信

7、SNMPv2:又叫SNMPv2c,支持集中,也支持分布式管理:增强改进3方面:①管理里信息结构的扩充。②管理站之间的通信能力。③新的协议操作。Get BulkRequest块操作一大批的数据、InformRequest通信请求(增强了功能)

8、SNMPv3:把管理和代理统一叫做实体(包括引擎和应用),并提供认证和加密。基于用户的安全模型,把安全威胁分为主要的和次要的。基于视图的访问控制模型,划分安全级别。(增强了安全性),新增了认证和加密

9、在SNMP协议中,代理收到管理站的一个GET请求后,若不能提供该实例的值,则会返回下一个实例的值

10、RMON和SNMP的主要区别就是:RMON提供了整个子网的管理信息,而SNMP管理信息库只包含本地设备的管理信息

11、报文摘要算法生成报文摘要的目的是防止发送的报文被篡改

12、在SNMP协议中,当代理收到一个GET请求时,如果有一个值不可或者不能提供,则返回该实例的下一个值

13、从代理到管理站的SNMP报文的命令为:trap、Get-Response;从管理站到代理的SNMP报文有Get-Request、Get-Next-Request、Set-Request

(三)应用层协议DHCP

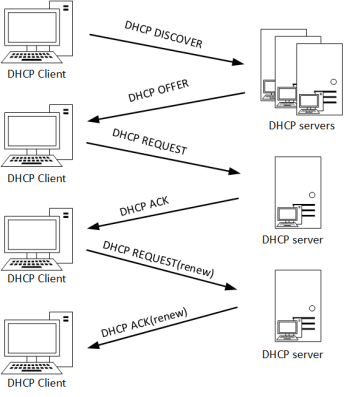

1、DHCP协议:动态主机配置协议,可以自动为局域网内的主机分配一个IP地址,若一直得不到回应,DHCP客户端总共会广播4次请求

2、DHCP的好处:①管理员可以迅速地验证IP地 址和其他配置参数,而不用去检查每个主机。②DHCP不会从一个范围里同时租借相同的lP地址给两台主机。③可以为每个DHCP范围(或者说所有的范围)设置若干选项(例如默认网关、DNS和WINS服务器的地址)

3、DHCP协议工作原理和过程:

(1)当DHCP客户端首次启动时DHCP服务器发送一个DhcpDiscover数据包(广播)

(2)DHCP服务器接收到Dhcpdiscover数据包向主机提供(dhcpOffer(临时未分配))

(3)该DHCP服务器向客户端发送一个确认==(dhcpAck)(默认情况是8天)==

(4)当租约期过了一半时(50%即是4天向服务器发送Dhcprequest,服务器同意的话就发送DHCPACK,不同意就发送DhcpNack),客户端将和设置它的TCP/IP配置的DHCP服务器更新租约.过了87.5%时无法与当初的DHCP服务器联系上停止使用该IP

当租约期满后,DHCP客户向服务器发送一个Dhcprequest重新租用IP

4、DHCP服务器拒接客户端的IP地址请求时发送DhcpNack,客户端拒绝发送DhcpDecline

5、DHCP作用域:

- 作用域:常规等选项卡

- 作用域选项:配置选项(DNS、网关等)

6、==地址池:新建排除范围(分发中不包括)

7、保留:新建保留(分发但会绑定)

8、筛选器:指定接受的DHCP

9、==服务器上面的网关和DNS都是空着的不需要设置

10、Lniux DHCP服务器配置 - DHCP服务主配置文件&路径:/etc/dhcpd.conf

- Linux服务器的对应配置文件名称是dhcpd.conf,该文件的缺省目录是==/etc==

- ipconfig /all 自动获得IP地址

- ipconfig /release 释放IP地址

- ipconfig /renew 重新得到新的IP地址

11、DHCP协议可以动态配置的信息是:IP地址、子网掩码、网关地址(本地路由器地址)、DNS服务器地址

(四)其他(HTTP/FTP/SMTP/telnet等)

1、SMTP(简单邮件传输协议):SMTP目前已是事实上的在Internet传输E-Mail的标准,是一个相对简单的基于文本的协议。SMTP协议属于TCP/IP协议族。它帮助每台计算机在发送或中转信件时找到下一个目的地。

2、电子邮件协议:SMTP简单邮件传输协议,负责将邮件上传到服务器,采用TCP的25端口,C/S工作。仅传送ASCII码文本

3、邮局协议(POP)是适用于C/S结构的脱机模式的电子邮件协议,是TCP/IP协议族中的一员,现已到POP3

4、电子邮件协议:POP3邮局协议,负责将邮件下载到客户机,采用TCP的110端口,C/S工作。用户从服务器读取邮件后,服务器就删除该邮件

5、多用途互联邮件扩展(MIME)协议对传输内容的消息、附件及其他的内容定义了格式,解决传输多种类型信息的困难,规定了通过SMTP协议传输非文本电子邮件附件的标准。MIME消息包括文本文档、图像、声音、视频及其他特殊应用程序数据

6、电子邮件协议:S/MIME多用途互联网邮件扩展协议,负责将多媒体邮件安全上传到服务器,包含文本、图像、音频、视频以及其他应用程序专用的数据,MIME不能提供运用层安全

7、互联网消息访问协议(IMAP)提供了有选择地从邮件服务器接收邮件的功能、基于服务器的信息处理功能和共享信箱功能。IMAP是更高级的用于接收消息的协议。目前版本为4,称为IMAP4。

8、电子邮件协议:IMAP4互联网消息访问协议,提供摘要浏览,选择下载。采用TCP的143端口,C/S工作。用户从服务器读取邮件后,服务器仍会保存该邮件,可以反馈服务器实现同步

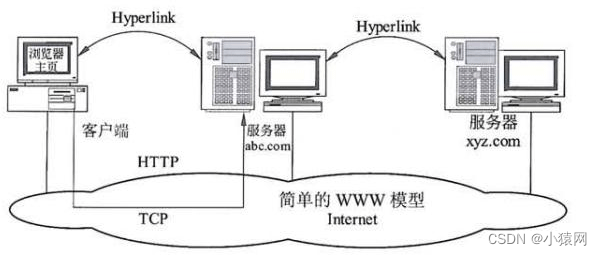

9、HTTP是一个应用层协议,由请求和响应构成,是一个标准的客户端服务器模型。HTTP是一个无状态的协议。

10、HTTP协议特点:支持C/S模式;简单快速(由于http协议简单,使用http服务的程序规模小,因而通信速度很快);灵活(HTTP协议允许传输任意类型的数据对象);是无状态协议(指协议对于事务处理没有记忆能力)

11、超文本传输协议:HTTP,万维网WWW(Web)服务器提供全球的、分布的、动态的、多平台的、交互的、多媒体信息。TCP的80端口,B/S工作。统一资源定位器URL

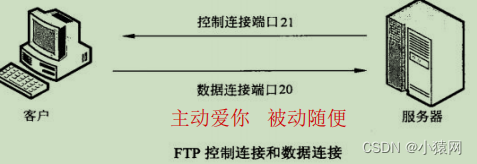

12、FTP是Internet传统的的服务之一,是用于从一台主机到另一台主机传输文件的协议

文件传输协议:FTP,负责文件通过服务器上下传送。采用TCP的两条连接:数据连接20端口,控制连接21端口,C/S工作。合法访问和匿名访问(anonymous)。

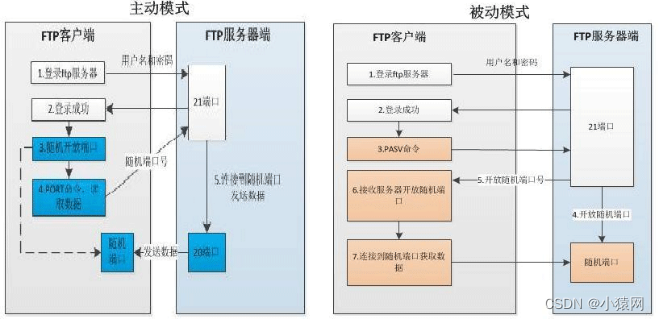

13、文件传输协议:FTP,有主动模式(PORT/Standard)和被动模式(PASV/Passive)。区别是:服务器主动20传数据,被动随机端口(主动爱你,被动随机)

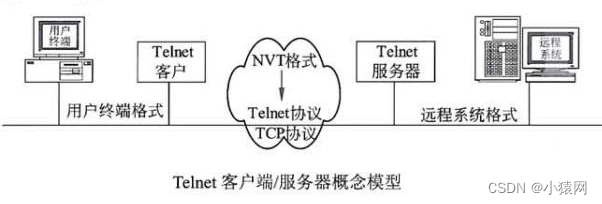

14、远程登录协议:Telnet,TCP/IP终端仿真协议,登录到远程主机上操作,网络虚拟终端NVT支持异构主机,采用TCP的23端口,C/S工作,采用NVT格式实现客户端和服务器的数据传输==

(五)网络管理工具和命令

1、Tracert是路由跟踪,确定IP数据报访问目标所采用时用;arp用来显示和修改arp缓存中的值;ipconfig显示当前TCP/IP配置的设置值;netstat可以显示路由表

2、ipconfig/all:显示主机TCP/IP配置的详细信息;/release:DHCP客户端手共释放IP地址;/renew:DHCP客户端手工向服务器刷新新请求;/flushdns:清除本地DNS缓存内容;/displaydns:显示本地DNS内容

3、ping,利用ICMP报文来测试网络的连通性、是否丢包、名称解析等。ping -a解析域名;ping -f不要拆分分段;ping -l指定数据包大小;ping -n 指定回显数据报的数据次数;ping-r记录路由;ping -t连通性(持续ping),直到终止

4、netstat命令用于显示TCP连接,语法如下netstat [-a] [-e] [-n] [-o] [-p Protocol] [-r] [-s] [Interval]

- -a:显示所有活动的TCP连接,以及正在监听的TCP和UDP端口

- -e:显示以太网统计信息

- -n:显示活动的TCP连接,地址和端口号以数字形式表示

- -o:显示活动的TCP连接以及每个连接对应的进程ID。在Windows任务管理器中可以找到与进程ID对应的应用。这个参数可以与-a、-n和-p联合使用

- -p Protocol:用标识符Protocol指定要显示的协议,可以是TCP、UDP、TCPv6或者UDPv6。如果与参数-s联合使用,则可以显示协议TCP、UDP, ICMP、IP、TCPv6、UDPv6, ICMPv6或IPv6的统计数据

- -s:显示每个协议的统计数据。默认情况下,统计TCP、UDP、ICMP和IP协议发送和接收的数据包、出错的数据包、连接成功或失败的次数等。如果与-p参数联合使用,可以指定要显示统计数据的协议

- -r:显示IP路由表的内容,其作用等价于路由打印命令route print

- Interval:说明重新显示不信息的时间间隔,键入Ctrl+C则停止显示。如果不使用这个参数,则只显示一次

5、arp,用于显示和修改ARP缓存中的表项。-s参数可以绑定IP和MAC以防止ARP病毒,如arp -s 192.168.1.1 AA-00-4F-2A-9C。但重启后会丢失,如果写入注册表是个永久的办法 - -a:显示所有接口的当前ARP缓存表

- -d:删除ARP缓存表项

- -s:绑定ARP表项,如IP和MAC绑定

6、代理ARP是指由离源主机最近的交换机假装目标主机回答源主机的ARP请求

7、其他命令: - pathping:把ping和tracert结合起来,探测路径、延时、丢包率

- nbtstat:用来显示NetBIOS的 名称缓存

- route:显示修改本地IP路由表。add添加、delete删除、change修改、print显示路由表(同netstat -r)

- netsh:命令行脚本程序,可 修改计算机的网络配置

- net:管理网络服务

- nslookup。用来测试DNS服务器域名解析的。交互式和非交互式

- traceroute是路由跟踪命令用于分组到达目标路径上经过的各个路由器

- netstat可用于显示IP、TCP、UDP、ICMP等协议的统计数据;

- sniffer能够使用网络接口处于杂收模式,从而可截获网络上传输的分组

- winipcfg在Windows中显示网络适配器和主机的有关信息;

- tracert可以发现数据包到达目标主机所经过的路由器和到达时间。通常配合-d使用

- Tracert、Netstat及Route print均可以获得网关IP地址信息

- Nslookup用来检查提供域名的服务器地址;ping加域名地址可测试域名成功与否;tracert也可用于进行DNS故障诊断;arp是地址协议,用于IP地址与MAC的映射

四、路由协议

(一)内部路由协议RIP

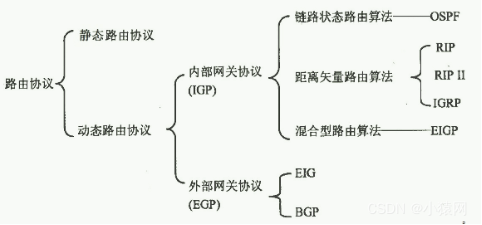

1、网络层路由协议:选择转发数据路径

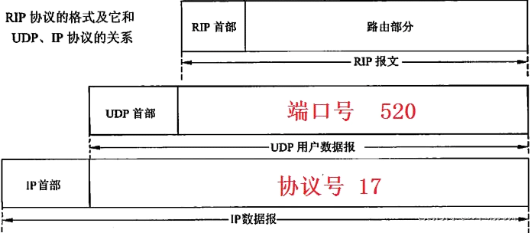

2、路由信息协议RIP:距离矢量算法,TCP/IP网络中最早使用的动态路由,计算跳数,最大15跳,16跳不可达。30s更新、 180s不存在、240s删除“口诀168”。支持等费用负载均衡和链路冗余。使用UDP的520端口。

3、两种版本:RIPV1和RIPV2区别,适 合小型网络。

4、路信息由协议RIP:防止环路的办法

- 最大跳数:当一个路由条目发送出去会自加1跳,跳数最大为16跳,意味着不可达

- 水平分割:一条路由信息不会发送给信息的来源(不把从某邻居节点获得的路由信息在发送给该邻居节点)

- 反向毒化的水平分割:把从邻居学习到的路由信息设为16跳,在发送给那个邻居。更安全

- 抑制定时器和触发更新也可以防止环路

- 距离矢量路由协议的路由器,根据邻居发来的信息更新自己的路由表

- 在距离矢量路由协议中,每一个路由器接收的路由信息来源于它的邻居路由器

5、与RIPv2相比,IGRP协议增加了一些新特性: - 路由器不再把跳步数作为唯一因素,还包含了带宽、延迟等参数

- 不但支持相等费用通路负载均衡,而且支持不等费用通路的负载均衡

- 最大跳步数由15跳扩大到55,可以支持更大的网络

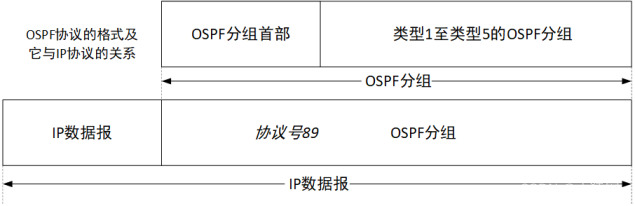

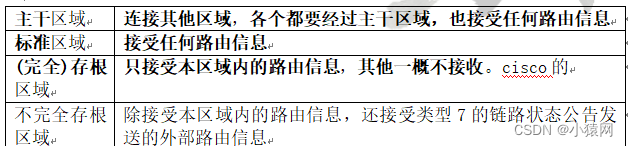

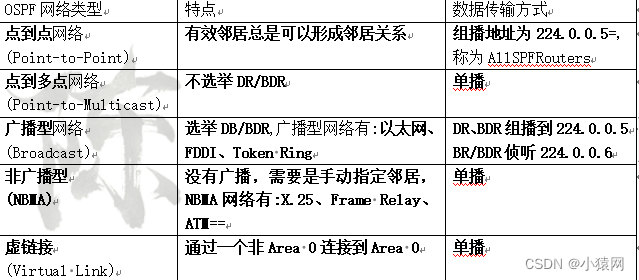

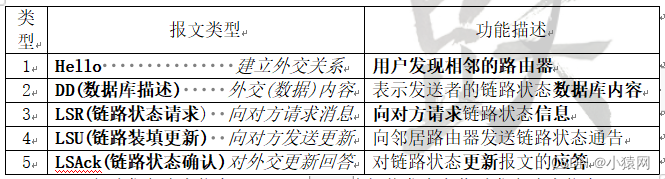

(二)内部路由协议OSPF

1、开放最短路径优先协议OSPF:链路状态算法,路由器之间通过网络接口状态LSA来更新和建立链路状态数据库(邻居表),包括:连通、距离、时延、带宽等状态,Dijkstra的SPF算法(计算最短路径)。链路状态算法用于计算路由表。触发更新、分层路由。支持大型网络,区域ID的取值范围是1~65535

2、链路状态协议的特点:

- 提供了整个网络的拓扑视图

- 计算到达的各个目标最短通路

- 具有事件触发的路由更新功能

- OSPF为减少洪泛链路状态的信息量,可以将自治系统划分为更小的区域

3、简化原理:发Hello报文建立邻接关系(邻居表)—形成链路状态数据库(拓扑表)—SPF(链路状态)算法形成计算机路由表

4、支持可变长子网掩码(VLSM)和路由汇聚功能

5、OSPF要选定一个指定的路由器(DR),指定路由器的功能就是发送链路状态公告

6、OSPF采用触发更新,和30分钟周期更新。支持不连续子网和CIDR

7、单个OSPF网络只有区域0

8、OSPF区域类型:主干区域(32位),Area 0.0.0.0或者Area 0来表示

9、开放最短路径优先协议OSPF:根据物理连接和拓扑结构,分为以下网络类型:

10、OSPF路由器分类:根据不同区域之间功能分为:BR(骨干)、IR、ABR(区域边界路由器)、ASBR(自治系统边界路由器)

11、OSPF的五种报文类型:Hello报文默认10s更新一次,40s失效,目标地址是224.0.0.5所有路由器。用于发现建立邻居、还用于选出区域内的指定路由器DR和备份指定路由器BDR(DR/BDR组播地址是224.0.0.6)

12、RIP定时发布路由信息,而OSPF在网络拓扑发生变化时发布路由信息;RIP的路由信息发送给邻居,而OSPF路由信息发送给整个网络路由器;都是内部路由协议

13、OSPF协议中DR的作用范围是一个网段

14、OSPF协议相对于RIP1的优势在于:没有跳数的限制、支持可变长子网掩码(VLSM)、支持网络规模大、收敛速度快(如果是和RIP2比较,则RIP2支持可变长子网掩码(VLSM))

15、在一个区域OSPF拥有一个32位的区域标识符;在一个区域内部的路由器不知道其他区域的网络拓扑

16、在OSPF的链路状态“度量”主要指费用、距离、延时、带宽(没有收敛时间)

17、在OSPF中,一个路由器的链路状态只涉及与相邻路由器的连通状态

18、在OSPF中,在ABR和ASBR上都可以配置路由聚合

19、对于一个稳定的ospf网(单区域)中,必需指定路由器的Router ID,所有路由器的链路状态数据库都相同

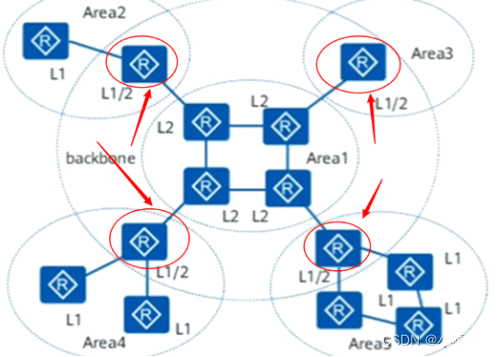

(三)内部路由协议IS-IS

1、IS-IS:中间系统-中间系统,路由器称为中间系统IS。和OSPF协议很类似,属于内部网关路由协议,是一种链路状态协议。

2、Net-Entity:网络实体。运行IS-IS的路由器必须配置一个网络实体地址。格式为:SEL服务访问点

3、IS-IS在路由域内采用两级的分层结构。骨干区域与非骨干区域。并定义了路由器的三种角色:区域内Level-1、区域间Level-2、同属于Level-1-2。默认路由器接口为Level-1-2

4、ISIS路由器的概念:

- L2路由器,骨干区域里的路由器

- L1路由器,非骨干区域里的路由器

- L1/2路由器,其实就是OSPF中的区域边界路由器

5、ISIS路由器作用: - Level-2的LSDB用于区域间路由

- Level-1的LSDB用于区域内路由

- Level-1-2路由器维护两个LSDB

6、IS-IS路由协议将自治系统分为骨干区域和非骨干区域

7、IS-IS路由协议中Level-2路由器可以和不同区域的Level-2或者Level-2路由器形成邻居关系

8、在OSPF中,骨干网区域固定为Area0,且非骨干网区域要和骨干网区域相连(没有通过物理连接的话则要进行虚链接Vlink)。但是在ISIS中 - 可以有多个骨干区域,且区域ID不固定

- 非骨干网区域必须和骨干区域物理连接(通过L1/L2路由器)

- 非骨干区域之间不能之间直接连接

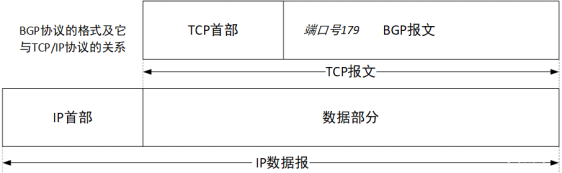

(四)外部路由协议BGP

1、边界网关协议BGP:是外部网关协议,主要功能就是控制路由策略,不同自治系统AS之间,寻找较好的路由策略。通过TCP的179端口建立连接。支持子网VLSM和CIDR,是一种路径矢量协议。目前最新BGP4,而BGP4+支持IPV6

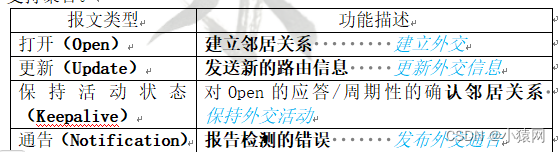

2、BGP的四种报文:Open建立邻居,Keepalive周期性探测邻居存活。BGP协议使用keep-alive报文周期性的证实邻居站的连通性每一个自治系统要选择至少一个路由器作为该自治系统的“BGP发言人”。增量更新,支持认证。可靠传输,防止环路,防止区域间路由循环。自治通信,策略选路。支持无类、支持聚合。

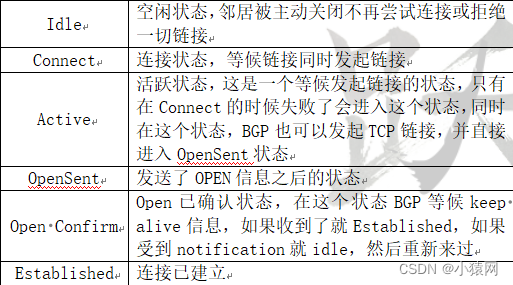

3、BGP的几种State状态意思

4、BGP使用keepalive周期性的发送存活消息(60s)维持邻居关系

5、BGP4相比RIP存在很多优势例如:

6、可以跨设备建立邻居关系

7、提供了丰富的路由属性,进行选路

8、可以管理全球的路由器

9、BGP4的特点:

- BGP4网关向对等实体(Peer)发布可以到达的AS列表

- BGP4网关采用逐跳路由(hop-by-hop)模式发布路由信息

- BGP4可以通过路由汇聚功能形成超级网络(Supemet)

10、BGP将TCP用作其传输协议,运行在TCP的179端口上(目的端口)

五、路由器技术

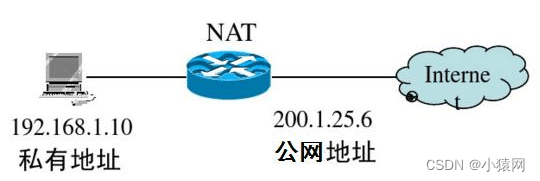

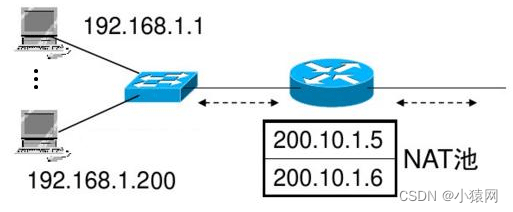

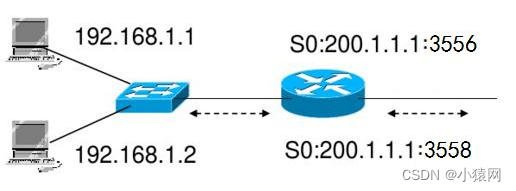

(一)路由技术NAT

1、路由器技术NAT:网络地址翻译,解决IP短缺,路由器内部和外部地址进行转换。

- 静态地址翻译转换:静态NAT(一对一)

- 动态地址翻译转换:动态NAT(多对少)

- 网络地址翻译端口转换(地址伪装):NAPT(多对一)

2、路由器技术NAT:静态NAT,内外一对一转换,用于web服务器,ftp服务器等固定IP的主机服务器

3、路由器技术NAT:动态NAT,内外多对少转换,用于内部局域网较多用户访问外部网络。外部需要地址池(pool)

4、路由器技术NAT:网络地址端口转换:NAPT(PAT)(多对一)内外多对一转换,使用外部一个IP,多个端口号对应内部IP。也称为IP伪装,可以隐藏内部主机。

5、地址伪装是指,把多个内部地址翻译成一个外部地址和多个端口号

6、网络地址和端口翻译(NATP)就是用于把内部的所有地址映射到一个外部地址,好处就是隐藏了内部网络的IP地址

7、地址映射方式有:全相联方式、直接方式和组相联方式

8、做NAT一般的原则:对外服务器作静态NAT;个人电脑作动态NAT或PAT;内部服务器不作NAT

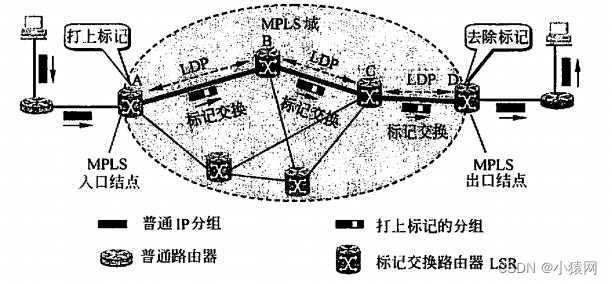

(二)路由协议MPLS

1、路由器技术MPLS:多协议标签交换,属于2.5层,MPLS包头的位置应该插入在以太帧头与IP头之间一般认为是第三层交换,硬件交换、速度快,叫一次路由,多次交换。==用标签交换代替复杂的路由运算

2、==路由器技术:MPLS基本原理。标记边缘路由器LER,标记交换路由器LSR

3、路由器技术:MPLS转发等价类(FEC),把等价的通信流汇聚转发。标记具有局部性。提供QoS、粒度控制、负载均衡等

4、路由器可以根据转发目标把多个IP流聚合在一起,组成一个转发等价类

5、MPLS技术主要是为了提高路由器转发速率而提出的,其核心思想是利用标签交换取代复杂的路由运算和路由交换;该技术实现的核心就是把IP数据报封装在MPLS数据包

6、MPLS VPN有CE路由器、PE路由器、P路由器组成,P路由器是MPLS核心网中的路由器,负责高速转发;PE路由器是MPLS核心网上的边缘路由器,负责传送数据报的MPLS标签的生成和弹出,还将发起根据路由建立交换标签的动作;CE路由器是直接与运营商相连的用户端路由器

7、路由器根据转发目标把多个IP流聚合在一起组成转发等价类

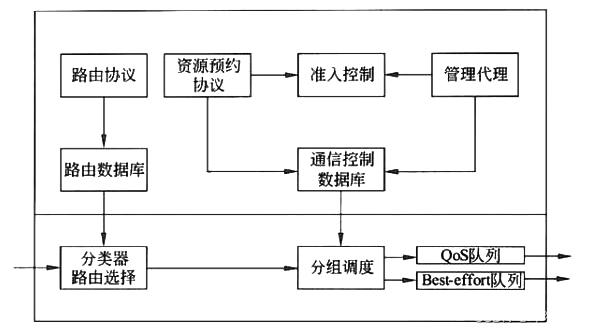

(三)路由协议IP QoS

1、QoS(服务质量)是为指定的网络通信提供更好的服务能力,是用来解决网络延迟和阻塞等问题的一种技术。

2、在正常情况下,如果网络只用于特定的无时间限制的应用系统,并不需要QoS,比如Web应用,或E-mail等。但是对关键应用和多媒体应用,当网络过载或拥塞时,QoS能确保重要业务量不受延迟或丢弃的影响,保证网络的高效运行。

3、当网络发生拥塞的时候,所有的数据流都有可能被丢弃;为满足用户对不同应用不同服务质量的要求,就需要网络能根据用户的要求分配和调度资源,对不同的数据流提供不同的服务质量:对实时性强且重要的数据报文优先处理;对于实时性不强的普通数据报文,提供较低的处理优先级网络拥塞甚至丢弃,这样就能够有效地分配网络带宽,更加合理地利用网络资源。

4、路由器技术QoS(网络层):网络服务质量。将网络数据流分成不同的等级,提供不同的服务。有集成服务(IntServ)和区分服务(DiffServ)模型两种标准

5、路由器技术QoS:集成服务(IntServ)分成三种:保证质量的服务(有关协议是RSVP特点是由接收方向路由器预约资源,从源到目标单向预约)、控制负载的服务、尽力而为的服务(目前因特网提供的服务)

6、IntServ模型的优点:

- 提供绝对保证的QoS,因为RSVP在从源端到目地端的每个路由器上运行,能监视每个数据流,以防资源浪费。

- 在源端与目的地之间,RSVP可以用现有的路由协议决定数据流的通路,RSVP使用IP包承载,通过周期性重传路径和RESV消息,能对网络拓扑的变化做出反应。

- 可支持多播流,RSVP协议能让路径消息识别多播流的所有端点,并将路径消息发送给它们,还能把来自每个接收端的RESV消息合并到一个网络请求点上,让一个多播流能在分开的连接上发送。

7、IntServ模型的缺点: - 状态信息的数量与流的数目成正比。因此在大型网络中,按每个流进行资源预留会产生很大的开销。

- IntServ体系结构复杂。若要得到有保证的服务,所有的路由器都必须装有RSVP、接纳控制、分类器和调度器。

- 综合服务IntServ所定义的服务质量等级数量太少,不够灵活。

8、QoS是网络的一种安全机制,主要用来解决网络延迟和阻塞等问题.它主要有三种工作模式,分别为区分服务模型、集成服务模型及尽力而为服务模型。其中使用比较普遍的方式是尽力而为服务模型

9、路由器技术QoS:区分服务(DiffServ)不再使用资源预约,而是区分不同的业务流。分为三种:尽力服务BE(000000)、优质服务AF、加速服务EF(101110)

10、区分服务(DiffServ):区分服务代码点DSCP,利用IP包头的服务类型字段ToS。逐跳行为PHB:逐级跳的转发方式,每个PHB对应一种转发方式

11、DiffServ的优点: - DiffServ最主要的优势是弱化了对信令的依赖,无需像IntServ在每个路由器上为每个业务流保留"软状态",避免了大的资源预留信息的传递,具有更好的可扩展性。

- DiffServ不提供端到端的QoS保证。

- DiffServ将QoS的一致性范围缩小到每个区域之中,从而降低了这种模型实现的复杂性。

12、DiffServ的缺点: - DiffServ不提供全网端到端的QoS保让,它所提供的QoS只是一种相对的QoS只是不同等级业务流之间的QoS好坏关系,在转发方式上仍然是采用传统IP网的逐跳转发方式

13、Qos表现在延时、抖动、吞吐量和丢包率几个方面,采用的技术有RSVP、DiffServ、MPLS

14、集成服务模型(IntServ)可以计对单个业务(比如一路电话)进行QoS保证;区分服务模型不针对单个业务,而是针对一类业务进行QoS保证

15、在数据传送期间,预约的路由信息必须定期刷新

第四章 计算机网络规划与设计

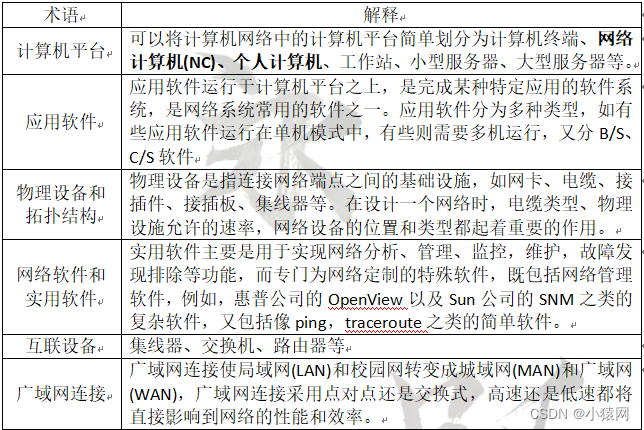

1、计算机网络有多种基本元素组成,常见网络基本元素包括计算机平台、应用软件、物理设备和拓扑结构、网络软件和实用软件、互连设备和广域网连接等

2、网络互连设备:

3、一个集线器是一个冲突域、交换机的一个接口是一个冲突域、路由器的一个接口是一个广播域

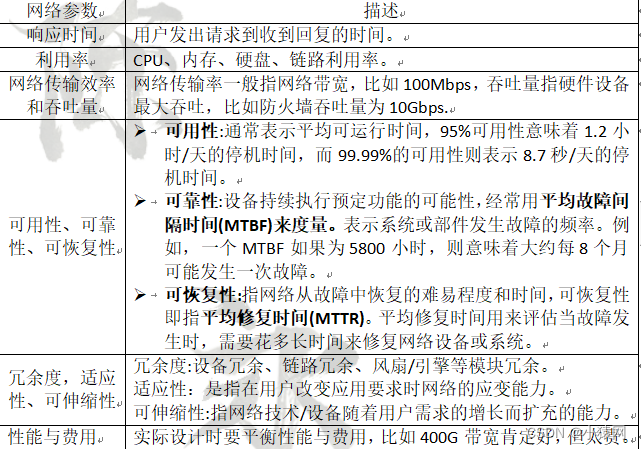

4、在进行网络设计时,对网络性能参数的考虑是设计工作的重点内容之一,需要考虑的网络性能参数包括响应时间、吞吐量、延迟、带宽、容量等。

5、在进行企业内部服务器群的安全规划时需要考虑的因素有:任何企业在做安全规划时,首先依据需求划分信息安全级别,然后依据安全级别,考虑DMZ区安全防护,机房的物理安全,主机的系统安全,数据备份机制,安全管理制度等等。

二、网络分析与设计过程

(一)网络规范

1、设计工作不遵循规范而产生的常见问题,这些问题将会导致用户的网络应用满意度降低。

1)实施结果偏离网络需求

2)需求变更

3)延误工期或费用超支

4)网络实施与设计不一致

2、对于大型复杂的网络工程项目,需要规范化、文档高度精确化

3、概要设计阶段的任务有功能设计、调用关系设计、输入/输出设计等,详细设计阶段的任务有算法设计、数据结构。

(二)网络设计与分析原则

1、在进行网络技术选择时,考虑:通信带宽、技术成熟性、连接服务类型、可扩展性、高投资产出比等因素;

2、对于大型网络工程来说,项目本身不能成为新技术的试验田。尽量使用较成熟、拥有较多案例的技术。

3、【例:已知网络部门对学生公寓网络分配了一个地址段59.74.116.0/24,请给出学生公寓网络地址规划与设计方案:可以将59.74.116.0/24划分为64个子网,每个子网对应一个学生公寓的VLAN连接,仅仅用于接入。学生公寓区域的用户则可以通过本vlan段的三层设备做NAT访问网络。】

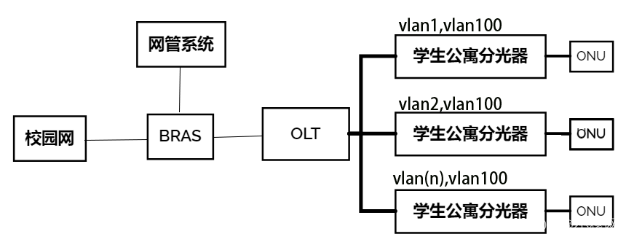

4、【例:如图下图所示,并且结合用户上网方式是拨号上网、网络安全控制以及采用带内管理方式管理网络等技术因素,说明BRAS和OLT设备性能及配置描述:BRAS(宽带远程接入服务器)配置PPPOE主要实现宽带网络用户的接入、认证、计费、管理的网络设备,是宽带网络可运营、可管理的基础。OLT(光纤线路终端)用于连接光纤线的终端设备,一端连接用户,另一端连接BRAS】

5、【例:如上图中BRAS设备用路由器(Router)替换,请分析在学生公寓网络规划上可能有哪些变化:使用router代替BRAS之后,通常需要根据接入网络的规模来确定其变化,对于较大规模的网络,内部网络会采用路由器或者多层交换机进行网络的划分,因此router只要考虑路由优化与快速检测等问题即可。而规模较小的接入网,可能是普通的2层网络,需要router提供较灵活的接入方式。如vlan接入】

(三)网络的生命周期

1、四阶段周期的长处在于工作成本较低、灵活性高,适用于网络规模较小、需求较为明确、网络结构简单的网络工程。四阶段为:构思与规划阶段->分析与设计阶段->实施与构建阶段->运行与维护阶段

2、五阶段模型:也叫瀑布模型

- 优势:所有的计划在较早的阶段完成,系统的负责人对系统的具体情况以及工作进度都非常清楚,更容易协调工作。

- 缺点:比较死板,不灵活。如果用户的需求经常会发生变化,这使得已开发的部分需要经常修改,从而影响工作进程,所以基于这种流程完成网络设计时,用户的需求确认工作非常重要。

- 五阶段周期存在较为严格的需求和通信分析规范,设计过程中充分考虑了网络的逻辑特性和物理特性,较为严谨,适用于网络规模较大,需求较为明确,在一次迭代过程中需求变更较小的网络工程。

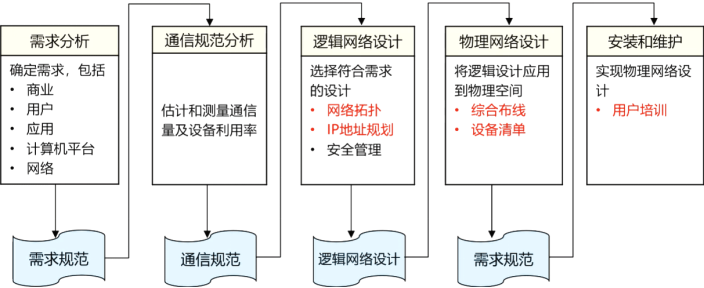

- 阶段分为:需求分析->通信规范->逻辑网络设计->物理网络设计->实施阶段

3、六阶段模型: - 六阶段周期偏重于网络的测试和优化,侧重于网络需求的不断变更,由于其严格的逻辑设计和物理设计规范,使得该种模式适合于大型网络的建设工作。

- 六阶段(循环的):需求分析->逻辑设计->物理设计->设计优化->实施与测试->检测及性能优化->需求分析…

4、网络生命周期的迭代模型的核心思想中,成本评价机制决定是否结束网络系统的生命周期。

(四)网络开发过程

1、将大型问题分解为多个小型可解的简单问题,这是解决复杂问题的常用方法,根据五阶段迭代周期的模型,网络开发过程可以被划分为5个阶段,这5个阶段是:

- 需求分析。

- 现有的网络体系分析,即通信规范分析。

- 确定网络逻辑结构,即逻辑网络设计。

- 确定网络物理结构,即物理网络设计。

- 安装和维护。

2、网络设计的约束条件 - 政策约束:比如监狱,公安行业内网不能使用WIFI技术,故设计时需要考虑到。

- 预算约束:顾名思义,没钱设计得再NB都是扯淡。

- 时间约束:特别是新建有严格时间要求的项目,比如新建校区,9月必须入住。

- 应用目标检查:即跟客户进行

阶段性汇报,防止偏差,最后返工。 - 不同群体存在着不同的需求和约定,经常会出现约束条件冲突的情况,解决思路:a.由用户的信息主管部门协调解决;b.针对冲突的约束条件排定优先级,优先满足最高级别的约束条件

三、网络需求分析

1、网络需求的必要性

- 需求分析是用来获取网络系统需求和业务需求的方法,该过程是网络开发的基础,也是开发过程中的关键阶段。

- 在需求分析阶段对用户需求的定义越明确和详细,则实施期间需求变动的可能性就越小,同时建设后网络的用户满意度就越高。

2、需求分析过程:需要考虑的方面:业务需求、用户需求、应用需求、计算机平台需求、网络需求。

(1)建立业务需求: - 业务需求调查是理解业务本质的关键,应尽量保证设计的网络能够满足业务的需求。

- 网络工程师为了集体提供网络服务的,集体中存在职能的分工,也存在着不同的业务需求,一般用户只对自己分管的业务需求分析非常清晰,这些信息如下:

- a.确定相关人员如获取组织机构图

- b.确定关键时间点:比如项目的时间限制是完工的最后期限,对于大型项目,必须制定严格的项目实施计划,确定各阶段及关键的时间点,同时这些时间点的产物也是重要的里程碑。

- c.确定网络投资规模:对于整个网络的设计和实施,费用是一个主要考虑的因素,投资规模将直接影响到网络工程的设计思路、技术路线、设备购置、服务水平。

- d.确定业务活动:在设计一个网络项目之前,应通过对业务活动的了解,来明确网络的需求。般情况下,网络工程对业务活动的了解并不需要非常细致,主要是通过对业务类型的分析,形成各类业务对网络的需求,主要包括最大用户数、并发用户数、峰值带宽、正常带宽等。

- e.预测增长率:预测增长率是另一类常规需求,通过对网络发展趋势的分析,明确网络的伸缩性需求,比如带宽、存储空间等。

- f.确定网络的可靠性和可用性:网络的可用性和可靠性需求是非常重要的,甚至这些指标的参数可能会影响到网络的设计思路和技术路线。

- g.确定Web站点和Internet的连接性:Web站点可以自己构建,也可以由网络服务提供商提供,无论采用哪种方式,一个集体的Web站点或内部网络在设计时总是反映了其自身的业务需求。只有理解个组织的Internet业务策略,才可能设计出具有可靠性、可用性和安全性的网络。

- h.确定网络的安全性:确定网络的安全性需求,构建合适的安全体系是网络设计工作的保证。

- i.确定远程访问:远程访问是指从互联网或者外部网络访问内部网络、企业网络,当网络用户不在企业或组织网络内部时,可以借助于加密技术、VPN等技术,从远程网络来访问内部网络。通过远程访问,可以实现在任意时间、地点都可工作的需求,这也需要配置相应的远程访问安全技术要求

(2)输出业务需求清单如: - a.确定主要相关人员:信息来源、信息管理人员名单、相关人员的联系方式

- b.确定关键时间点:项目的起始时间、各阶段时间安排计划

- c.确定工程投资:投资规模估算、预算费用估算

(3)用户需求:相关的方法:观察和问卷调查、集中访谈、采访关键人物。

(4)应用需求:常见的分类主要有4种: - 按功能分类:文件管理、数据库、文字处理等;

- 按共享分类:单机应用、多用户软件、网络软件;

- 按响应分类:实时应用和非实时应用;

- 按网络模型分类:应用按网络处理模型,可以分为单机软件、对等网络软件、C/S软件、B/S软件、分布式软件。

(5)计算机平台需求: - 收集计算机平台需求是网络分析与设计过程中一个不可缺少的步骤,需要调查的计算机平台主要分为5类:个人计算机、工作站、小型机、中型机、大型机。

- 确定所需设备:CPU、内存、硬盘空间大小、显卡、RAID卡等。

(6)网络需求:主要需求包含的内容如下 - 局域网功能:VLAN划分、流量分析;

- 网络拓扑结构:星型、环型、总线型还是其他;

- 性能:性能容量采用千兆、万兆还是40G链路,核心设备使用100T交换机容量还是200T,响应时间,延迟,容灾备份等。

- 网络管理:哪些设备需要管理,使用什么协议进行管理,管理到哪种程度?

- 网络安全:后面章节会详细介绍;

- 城域网/广域网的选择:如何接入城域网和广域网。

- 网络需求输出的表包括局域网功能、网络拓扑结构、网络管理、网络安全、城域网/广域网选择等分项需求表。由于网络需求涉及面广、内容较为复杂,而且不同的网络工程其网络需求差异较大因此网络需求表并不需要严格的格式,设计人员可以根据上文内容,自行设计网络需求表格。

3、编写需求说明书: - 需求说明书是网络设计过程中第一个正式的可以传阅的重要文件,其目的在于对收集到的需求信息作清晰的概括整理,这也是用户管理层将正式批阅的第一个文件。

- 对网络需求说明书,存在两点要求:首先,无论需求说明书的组织形式如何,网络需求说明书应包含业务、用户、应用、计算机平台、网络5个方面的需求内容;其次,为了规范需求说明书的编制,一般情况下,需求说明书应该包括以下5个部分:综述、需求分析阶段概述、需求数据总结、按优先级排队的需求清单、申请批准部分

四、通信规范分析

1、通信规范分析:通信规范分析处于第二个阶段,通过分析网络通信模式和通信流量,发现可能导致网络运行瓶颈的关键技术点,从而在设计工作避免这种情况的发生。

2、通信规范分析的子部分:通信模式分析、通信边界分析、通信流(方向)分析、通信量分析、网络基准分析、编写通信规范

1)4种通信模式:

- 对等网模式(P2P)(去中心化)

- C/S模式、B/S模式

- 分布式计算通信模式

- 分布式计算是指多个计算节点协同工作来完成一项共同任务的应用,在解决分布式应用,提高性能价格比,提供共享资源的实用性、容错性以及可伸缩性方面有着巨大的潜力。

2)通信边界——局域网通信边界(冲突域):集线器在一个冲突域、交换机的一个接口是一个冲突域。

3)通信边界——局域网通信边界(广播域):交换机的所有接口连接的节点属于一个广播域,路由器每个接口是一个广播域。

4)通信流量分析 - 80/20规则:80/20规则是传统网络中广泛应用的一般规则。在一个网段中,通信流量的80%是在该网段中流动,只有20%的通信流量是访问其他网段,即认为总量的80%是在网段内部的流量,而20%是对网段外部的流量。

- 20/80规则:总量的20%是在网段内部的流量,而80%是对网段外部的流量。小区内计算机用户形成的局域网络、大型公司用于实现远程协同工作的工作组网络等。这些网络的特征是:网段的内部用户之间相互访问较少,大多数是对网段外的资源进行访问,可以采用20/80规则。

5)通信流量分析的步骤: - ①把网络分成易管理的网段(VLAN)。

- ②确定个人用户和网段应用的通信流量。

- ③确定本地和远程网段上的通信流量。

- ④对每个网段重复步骤①~③。

- ⑤分析基于各网段信息的广域网和网络骨干的通信流量。.

6)网络基准分析:除了通过收集用户信息并计算通信流量的方法外,还可以更精确基于通信量的计算法,即基准法。工具:网络流量分析软件or网管软件。

3、编写通信规范说明书:通信规范说明书记录了网络当前的状态,包括网络的配置、网络互联设备水平以及共享资源的利用率。通信规范说明书由下面主要内容组成。 - 执行情况概述

- 分析阶段概述

- 分析数据总结

- 设计目标建议

- 申请批准部分

- 修改说明书

五、逻辑网络设计

1、网络结构设计:

1)层次结构主要定义了根据功能要求不同将局域网络划分层次构建的方式,从功能上定义为核心层、汇聚层、接入层。层次局域网-般通过与核心层设备互连的路由设备接入广域网络。

2)网络冗余设计:双链路、双设备、双电源等。

3)三层架构中:出口层(OR):广域网接入、出口策略、带宽控制;核心层(CO):高速转发、服务器接入;汇聚层(SS):流量汇聚、链路冗余、设备冗余、路由选择;接入层(AS):用户接入、接入安全、访问控制。

2、物理层技术选择(三阶段的,物理只是一个修饰词):

1)物理层介质:双绞线、光纤两种选择,光纤可选单模和多模,具体差别和差异见第二章。

2)网卡:百兆or千兆,电口or光口,目前主流是千兆电口。

3、局域网技术选择与应用

1)STP生成树

2)虚拟局域网VLAN实现VLAN间通信的两种方式,借助路由器或三层交换机

3)无线局域网

4)交换机设备应用:链路冗余:链路聚合;网关冗余:VRRP

5)多业务模块:常见的网络业务模块包括防火墙(firewall)、入侵者检测(IDS)、入侵者防御(IPS)、流量控制(FC)等,这些业务模块相对于独立的业务产品将提供更强的业务处理能力。

6)以太网供电(POE)技术:通过以太网线路为IP电话、WLAN接入点、网络摄像机等小型网络设备直接提供电源的技术。该技术可以避免大量的独立铺设电力线,以简化系统布线,降低网络基础设施的建设成本。

7)POE标准:802.AF;POE+标准:802.AT;POE++标准:802.BT;

8)为了提高服务器的性能和工作负载能力,企业通常会使用DNS服务器、网络地址转换等技术来实现多服务器负载均衡,特别是对外服务的Web网站,许多都是通过几台服务器来完成服务器访问的负载均衡。一般来说,实现服务器的冗余和负载均衡有多种方式。

9)服务器负载均衡实现方案:

- 专业负载均衡设备,实现用户或流量在几台服务器之间负载均衡;

- 网络地址转换,将一个公网IP映射为多个内部私网IP,即内部多台服务器;

- DNS服务器,直接将域名映射为多个IP地址从而实现负载均衡。

10)服务器双机热备: - 双机热备份高可用(HA)系统,又称高可用性集群,一般由两台服务器构成,通过对关键部件的冗余设计,可以保证系统硬件具有很高的可用性,对于一般非关键应用场合,其硬件系统的可用性可以达到99.99%。在正常工作时,两台服务器同时工作或一台工作另一台热备,通过以太网和RS232口互相进行监测,不断完成同步操作,数据保存在共享磁盘阵列中。

- 传统的高可用性集群的工作模式主要是单活(active/passive)、双活(active/active)。

- 数据库应用一级的高可用性集群,主要借助于数据库管理系统软件提供的应用集群软件实现,常用的数据管理系统产品中,SQL Server主要采用单活模式,Oracle主要采用双活模式。

4、POE的优势: - 管理方便:电源集中供电,备份方便

- 连接简捷:网络终端不需外接电源,只需要一根网线

- 节约成本:节省电源布线成本,提供简单、方便的电源

- 统一标准和接口:符合IEEE 802.3bt、IEEE 802.3af、IEEE 802.3at标准,使用全球统一的电源接口。

- 提高可靠性:与UPS不间断电源结合使用,可以给IP摄像头、视频服务器和IP电话等提供冗余供电,防止断电情况发生。

5、高可用性、高可靠性

1)可用性:通常表示平均可运行时间,是可用时间除以整体时间。95%可用性意味着1.2小时/天的停机时间,而99.99%的可用性则表示8.7秒/天的停机时间。

2)可靠性:设备持续执行预定功能的可能性,用平均故障间隔时间(MTBF)来度量。表示系统或部件发生故障的频率。例如,一个MTBF如果为5800小时,则意味着大约每8个月可能发生一次故障,也表示平均两次故障的相隔时间。

3)可恢复性(业务连续性):指网络从故障中恢复的难易程度和时间。可恢复性即指平均修复时间MTTR)。平均修复时间用来估算当故障发生时,需要花多长时间来修复网络设备或系统。

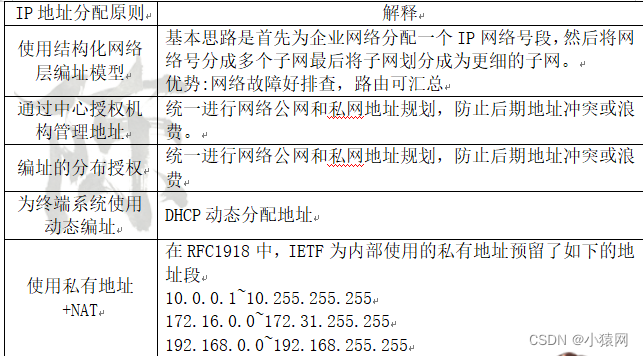

6、IP地址设计:

7、命名设计:遵循的原则:

1)增强易用性:名字应该简短、有意义、无歧义

2)名字可以包含位置代码,如第几分公司、总部等特殊的代码

3)名字中应尽量避免使用连字符、下划线、空格等字符

4)名字不应该区分大小写,否则会导致用户使用的不方便

8、STP中,收敛的定义是:所有端口都处于转发状态或阻塞状态。

9、MSTP+VRRP和堆叠iStack方式组网的优缺点: - 两种组网方式都能满足设备冗余和负载均衡的要求;

- MSTP+VRRP的组网方式设备兼容性要求不高,组网更灵活,可以跨交换机实现组网,但是配置更为复杂,维护成本更高;

- 堆叠对设备型号匹配要求较高,而且两台交换机之间不能有其他的交换机,但具有强大的网络扩展能力(增加端口数量带宽和处理能力),堆叠简化了配置和管理,可以实现跨设备链路聚合,实现快速收敛,在故障恢复方面,网络连续性也高于MSTP+VRRP

10、业务随行相对传统访问控制的优势有: - 在传统园区网络中,控制用户网络访问权限主要通过NAC技术结合VLAN和ACL技术来实现的,无法与IP地址解耦,IP地址变化时需到多个设备变更配置,维护工作量大。

- 而业务随行采用了基于业务的权限控制,能够让用户不论在哪里都能享受一致的业务体验;

- 集中配置,新增设备自动配置;在用户位置变更时自动适配,管理员无需操作;而且随着设备的规模增加,维修效率提升越明显;

六、物理网络设计

(一)结构化布线

1、结构化布线

- 结构化综合布线系统是基于现代计算机技术的通信物理平台,集成了语音、数据、图像和视频的传输功能,消除了原有通信线路在传输介质上的差别。

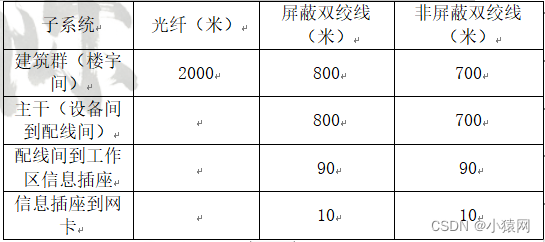

- 结构化布线系统包含6个子系统:工作区子系统、水平布线子系统、干线子系统、设备间子系统、管理子系统和建筑群子系统。口诀:群干监理不工作

2、几个重要的布线距离 - 通常情况下,信息插座的安装位置距离地面的高度为30~50cm

(二)机房设计

1、机房的位置选择

- 中心机房的物理位置在多层建筑或高层建筑物内宜设于第1~8层,更高层次不适合作为机房建设楼层。机房位置选择应符合以下要求。

- ①水源充足、电力比较稳定可靠、交通通信方便、自然环境清洁。

- ②远离产生粉尘、油烟、有害气体以及生产或储存具有腐蚀性、易燃易爆物品的工厂、仓库、堆场等。

- ③远离强振源和强噪声源。

- ④避开强电磁场干扰。

- 当无法避开强电磁场干扰为保障计算机系统信息安全,可采取有效的电磁屏蔽措施。

2、中心机房的组成 - 中心机房组成应按计算机运行特点及设备具体要求确定,一般宜由主机房、基本工作间、第一类辅助房间、第二类辅助房间和第三类辅助房间等组成。

- 主机房:部署交换机、路由器、服务器、存储等硬件设备;

- 基本工作间:完成信息处理过程和必要的技术作业的处所,一般是几台电脑,IT人员值班的地方;

- 第一类辅助房间:直接为计算机硬件维修、软件研究服务的处所。包括:硬件维修室、软件分析修改室、仪器仪表室、备件库、随机资料室、未记录磁介质库、示记录纸介质库、硬件人办公室、软件人员办公室、上机准备室和外来用户工作室等;

- 第二类辅助房间:为保证电子计算机机房达到各项工艺环境要求所必需的各公用专业技术用房。其中包括:变压器室、高低压配电室、不间断电源室、蓄电池室、发电机室、空调器室、灭火器材室和安全保卫控制室等;

- 第三类辅助房间:用于生活、卫生等目的的辅助部分。包括:更衣室、休息室、缓冲间和沐浴室等。

- 中心机房的使用面积应根据网络与计算机设备的外形尺寸布置确定。

3、设备布置: - 网络与计算机设备宜采用分区布置,一般可分为服务器区、存储器区、网络设备区、安全设备区、通信区和监控区等。

- 需要经常监视或操作的设备应布置于方便行走、便于操作的位置。

- 产生尘埃及废物的设备应远离对尘埃敏感的设备,并宜集中布置在靠近机房的回风口处。

4、机房环境条件: - 温湿度:温度为20±2℃,相对湿度为45%~65%,温度变化率==<5℃/h并不得结露==。

- 机房铺设活动地板,铺设高度应按实际需要确定,宜为200~350mm.

- 机房应采用下列4种接地方式。

- ①交流工作接地,接地电阻不应大于4Ω。

- ②安全工作接地,接地电阻不应大于4Ω。

- ③直流工作接地,接地电阻应按计算机系统具体要求确定。

- ④防雷接地,应按现行国家标准《建筑防雷设计规范》执行。

5、机房的补充 - 散热方式:风冷、水冷、自然冷却。

- PUE(电源使用效率)是国际上通行的数据中心电力使用效率的衡量指标。PUE=数据中心消耗的所有能源与IT负载消耗的能源之比。

- PUE值越接近于1,表示一个数据中心的绿色化程度越高。

- 国外先进的数据中心机房PUE值通常小于2,而我国的大多数数据中心的PUE值在2-3之间。绿色机房的PUE理想目标是1.5以下。

6、模块化机房数据中心优势: - 快速部署、缩短建设周期

- 方便扩展、分期建设

- 绿色、节能

- 智能管理、高运营

7、为了降低能耗,应当合理的进行机柜的布局。通常使机柜面对面、背对背的形式排列,形成冷、热通道。按照冷、热通道交替设置的原则布置机柜,冷通道设在机柜前面,热通道设在机柜的后面,可以减少冷热气流的混流,提高冷风的利用率,从而起到提高制冷率,降低数据中心用电成本。机房在设计装修机房时铺设了防静电地板,机房宜采用送风形式是下进风、上回风的布局。目前新型的数据中心机房中,为了应对云计算、虚拟化、集中化、高密化等服务器的变化,提高数据中心的运营效率,降低能耗,通常采用微模块形式组建数据中心.

七、网络测试与运行维护

1、网络测试方法分为:主动测试和被动测试。

1)主动测试:

- 主动测试:利用测试工具有目的地主动向被测网络注入测试流量,根据测试流量的传送情况分析网络技术参数。

- 优点是具备良好的灵活性,能产生不同流量,如包大小和类型(模拟各种应用)等。主动测试是“入侵式”测量,存在一定的安全隐患。

2)被动测试: - 被动测试:利用特定测试工具收集网络中元素(包括路由器、交换机和服务器等设备)的特定信息,通过量化分析实现对网络性能、功能进行测量的方法。

- 常用SNMP协议读取相关MIB信息,过Sniffer、Ethereal等专用数据包捕获分析工具进行测试。被动测试的优点是它的安全性。被动测试的缺点是不够灵活,局限性较大,只是被动地收集信息,并不能按照测量者的意愿进行测试,会受到网络机构、测试工具等多方面的限制。

- 被动测试不会引发注入DDos、网络欺骗等隐患

2、测试的工具:主要有线缆测试仪、网络协议分析仪和网络测试仪 - 线缆测试仪:用于检测线缆质量,可以直接判断线路的通断状况。

- 网络协议分析仪:多用于网络的被动测试,分析仪捕获网络上的数据包和数据帧,网络维护人员通过分析捕获的数据可以迅速检查网络问题,如wireshark.

- 网络测试仪:是专用的软硬件结合的测试设备,具有特殊的测试板卡和测试软件,这类设备多用于网络的主动测试,能对网络设备、网络系统以及网络应用进行综合测试,具备典型的三大功能:数据报捕获、负载产生和智能分析。网络测试仪多用于大型网络的测试。

3、多功能网络寻线仪/测试仪器,普通模式:线缆密集时精确寻线;POE模式:测试网线长度、断点、短路点POE测试

4、光纤测试工具(红光笔): - 优点:便于携带,即开即用。把红光笔对到光纤头子上,调节按钮为一直发光或者脉冲式发光,光缆另外一头安排个人盯着,看到光纤头子有光,就通了;

- 缺点:只能测试断点,而没有数据的反映

5、光纤测试工具(光功率计):如果你是甲方,施工单位说光缆的活干完了。你信不过,就可以带着光功率计去现场,先插上跳线,测试一下光端机/光模块的发光功率;再把光纤这头接上光端机/光模块/光源,然后跑到那一头插上光功率计,看看光损耗有多大。这种事上,你关注的是结果,而不是过程。

6、光纤测试工具(光时域反射器OTDR):因为他们不光要知道光纤损耗多大,更重要的是还要定位故障点,否则怎么整改,去哪整改?他们用OTDR一打,这条光纤哪里断了,哪里有明显的台阶,哪里熔接有问题,哪里有折弯,测试长度故障距离一目了然。

7、光功率计和光时域反射仪OTDR原理对比: - 光功率计可确定被测光纤链路中损耗或衰减的总量:在光纤一端A端,稳定光源以特定波长发射出.由连续光波形成的信号;在另一端B端,光功率计检测并测量该信号的功率级别。

- OTDR所检测并分析的是由菲涅尔(Fresnel)反射和瑞利(Rayleigh)散射返回的信号。

- 光功率计测试损耗是这样的:我在链路始端发送了100个光子,在终端只接收到20个光子,其中就损耗掉了80个。而OTDR则不是这样测试,它在链路始端也发送了100个光子,但它不到对端去测试,而是守株待兔,通过测试由于散射或反射回来的光子来得到结果。

8、线路测试: - 双绞线和光纤是目前应用最广泛的通信介质。根据EIA/TIA568B布线标准、TSB-67测试标准,合格的双绞线与光纤布线如图所示:

9、系统连通性测试:连通性测试需要利用测试工具对关键的核心和汇聚设备、关键服务器,进行连通测试。 - 要求所有联网的终端都必须按使用要求全部连通。

- 测试方法:用测试工具对网络的关键服务器、核心层和汇聚层的关键网络设备(如交换机和路由器)进行10次Ping测试,每次间隔1s,以测试网络连通性。测试路径要覆盖所有的子网和VLAN。

- 抽样规则:以不低于接入层设备总数10%的比例进行抽样测试,抽样少于10台设备的,全部测试。每台抽样设备中至少选择一个端口,即测试点,测试点应能够覆盖不同的子网和VLAN。

- 合格标准:单项合格判据:测试点到关键节点的Ping测试连通性达到100%时,则判定单点连通性符合要求。

- 综合合格判据:所有测试点的连通性都达到100%时,则判定系统的连通性符合要求;否则判定系统的连通性不符合要求。

10、链路传输速率: - 全双工(如交换机)发送端口速率100%线速流量,半双工(如集线器)发送端口速率50%线速流量(建议帧长1518字节);

- 抽样规则:

- 全部测试:核心层的骨干链路、汇聚层到核心层的上联链路;

- 不低于10%比例抽样测试:接入层到汇聚层的上联链路,抽样链路数不足10条时,全部测试。传输速率合格标准

11、吞吐量、传输时延、丢包率: - 吞吐量:空载网络在没有丢包的情况下,被测网络链路所能达到的最大数据报转发速率。

- 传输时延:指数据包从发送端口(地址)到目的端口(地址)所需经历的时间。通常传输时延与传输距离、经过的设备和信道的利用率有关。在网络正常情况下,传输时延应不影响各种业务(如视频点播、基于IP的语音/NoIP和高速上网等)的使用。

- 丢包率:指网络在70%流量负荷情况下,由于网络性能问题造成部分数据包无法被转发的比例。

12、测试报告: - 测试完成后最终应提供一份完整的测试报告,测试报告应对这次测试中的测试对象、测试工具、测试环境、测试内容和测试结果等进行详细论述。

- 测试报告的形式并不固定,可以是一个简短的总结,也可以是很长的书面文档。通常测试报告包含以下信息。

- 测试目的:用一两句话解释本次测试的目的。

- 结论:从测试中得到的信息和推荐下一步的行动。

- 测试结果总结:对测试进行总结并由此得出结论。

- 测试内容和方法:简单地描述测试是怎样进行的,应该包括负载模式、测试脚本和数据收集方法,并且要解释

- 采取的测试方法怎样保证测试结果和测试目的相关,测试结果是否可重现。

- 测试配置:网络测试配置用图形表示出来。

13、安全备份的策略包括: - 所有网络基础设施设备的配置和软件

- 所有提供网络服务的服务器和配置

- 定期验证备份文件的正确性和完成性等

14、光网络设备调测时一旦发生光功率过高就容易导致烧毁光模块,符合操作要求如下: - 调测前,必须先掌握单板要求的接收光功率参数,严格按照调测指导书说明的受光功率要求进行调测;

- 输入光信号在接入单板接收光口前,必须先测试功率是否满足调测要求,禁止光功率超过接收过载点时进行不加光衰自环的操作,保证输入光功率不超过器件允许的最大值。

- 进行过载点测试时,达到国标即可,禁止超过国标2个dB以上。

- 使用OTDR等能输出大功率光信号的仪器对光路进行测量时,要将通信设备与光路断开。

15、网络吞吐率测试中的抽样规则 - 应进行全部测试核心层的骨干链路

- 应进行全部测试汇聚层到核心层的上联链路

- 接入层到汇聚层的上联链路,以不低于10%的比例进行抽样测试

- 对于端到端的链路(即经过接入层、汇聚层和核心层的用户到用户的网络路径)以不低于终端用户数量5%比例进行抽测

16、OTDR,光时域反射仪,是利用光线在光纤中传输时的瑞利散射和菲涅尔反射所产生的背向散射而制成的精密的光电一体化仪表,它被广泛应用于光缆线路的维护、施工之中,可进行光纤长度、光纤的传输衰减、接头衰减和故障定位等的测量。

17、TDR,时域反射仪,一种对反射波进行分析的遥控测量技术,在遥控位置掌握被测量物件的状况。在网络介质侧试中可用于测试电缆断点。

18、BERT,误码率测试仪,用于测试网络传输中的误码率。

19、Sniffer是一种网络数据嗅探器,是一种基于被动侦听原理的网络分析方式。使用这种技术方式,可以监视网络的状态、数据流动情况以及网络上传输的信息。

八、网络故障分析与处理

1、排查思路:故障定义->收集信息->根据情况,分析原因->建立行动计划->实施行动计划->观察结果->(现象消失问题被解决,终止进程)->没有消失就重复进程->还不行在收集信息->…

2、排查工具:排除网络故障的常用工具有多种,总的来说可以分为三类:设备或系统诊断命令、网络管理工具以及专用故障排除工具。

1)设备或系统诊断命令:许多网络设备及系统本身就提供大量的集成命令来帮助监视并对网络进行故障排除。

- display命令:可以用于监测系统的安装情况与网络的正常运行状况,也可以用于对故障区域的定位。

- debug命令:帮助分离协议和配置问题。

- ping命令:用于检测网络上不同设备之间的连通性。

- tracert命令:可以用于确定数据包在从一个设备到另一个设备直至目的地的过程中所经过的路径。

2)网络管理工具:一些厂商推出的网络管理工具如Cisco Works、HP OpenView、华为esight、华三IMC、锐捷SNC/RIL等都含有监测以及故障排除功能,这有助于对网络互联环境的管理和故障的及时排除。

3)专用故障排除工具:可能比设备或系统中集成的命令更有效。如: - 欧姆表、数字万用表及电缆测试器可以用于检测电缆设备的物理连通性。

- 时域反射计(TDR)与光时域反射计(OTDR)用于测定电缆断裂、阻抗不匹配以及电缆设备其他物理故障的具体位置。

- 断接盒(breakout boxes)智能测试盘和位/数据块错误测试器(BERT/BLERT)用于外围接口的故障排除。

- 红光笔和光功率计可以测试光纤连通性,后者可以测衰减。

- 网络监测器通过持续跟踪穿越网络的数据包,能每隔一段时间提供网络活动的准确图像。

- 网络分析仪(例如,NAI公司的Sniffer)可以对OSI所有7层上出现的问题进行解码,自动实时地发现问题,对网络活动进行清晰的描述,并根据问题的严重性对故障进行分类。

3、分层诊断:

1)物理层故障: - 物理层的故障主要表现为设备的物理连接方式是否恰当,连接电缆是否正确,确定路由器端口物理连接是否完好的最佳方法是使用display interface命令,检查每个端口的状态,解释屏幕输出信息,查看端口状态、协议建立状态和up状态。

- 千兆传输需要使用8芯网线,如果出现物理层故障,比如只能用7芯,可能将为百兆传输。

2)数据链路层故障: - 查找和排除数据链路层的故障,需要查看路由器的配置,检查连接端口的共享同数据链路层的封装情况。每对接口要和与其通信的其他设备有相同的封装。通过查看路由器的配置检查其封装,或者使用display命令查看相应接口的封装情况。

3)网络层故障: - 排除网络层故障的基本方法是:沿着从源到目标的路径,查看路由器路由表,同时检查路由器接口的IP地址。如果路由没有在路由表中出现,应该通过检查来确定是否已经输入适当的静态路由、默认路由或者动态路由。

4)应用层及其诊断 - 应用层提供最终用户服务,如文件传输、电子信息、电子邮件和虚拟终端接入等。排除应用层故障的基本方法是:首先可在服务器上检查配置,测试服务器是否正常运行,如果服务器没有问题再检查应用客户端是否正确配置。

4、衡量系统故障和恢复过程有两个重要的指标,表示从系统发生故障,服务停止开始,到系统恢复至可以支持系统正常运作的这一个时间段是RTO,通常情况下,这个指标的数值越小,代表容灾系统的数据恢复能力越强。表示系统恢复后,能容忍的最大数据丢失量的指标是RPO。这两者的数值越小,就越能有效缩短业务过渡期的时间间隔。

第五章 网络资源设备

一、服务器基础与硬件架构

(一)服务器概念及特性

1、服务器Server:

- 服务器是一种高性能计算机,作为网络的节点,存储、处理网络上80%的数据、信息,因此也被称为网络的灵魂。

- 做一个形象的比喻:服务器就像是邮局的交换机,而微机、笔记本、PDA、手机等固定或移动的网络终端,就如散落在家庭、各种办公场所、公共场所等处的电话机。

2、服务器的特性: - 可靠性(Reliablity)

- 可靠性是保持可靠而一致的特性,数据完整性和在发生之前对硬件故障做出警告是可靠性的两个方面,如硬件冗余、预警、RAID技术

- 高可用性(Availability)

- 高可用性是指随时存在并且可以立即使用的特性

- 从系统故障中迅速恢复;支持关键组件热插拔;新组件替换故障组件的能力

- 可扩充性(Scalability)

- 在服务器上具备一定的可扩展空间和冗余件(如磁盘阵列架位、PCI和内存条插槽位等)。

- 增加内存的能力;增加处理器的能力;增加磁盘容量的能力;支持多种主流操作系统的限制

- 易用性(Usabiliy)

- 是否容易操作,如用户导航系统是否完善,机箱设计是否人性化,是否有关键恢复功能,是否有操作系统备份,以及是否有足够的培训支持等方面

- 可管理性(Manageability)

- 一方面更高效的管理,更少的人力、物力;另一方面提供简单的基础架构,从最基础的层面上简化管理

3、衡量服务器的性能: - 服务器整机性能指标:TPC值

- CUP性能指标:SPEC值(可以量化的去衡量CPU性能指标)

(二)服务器不同分类

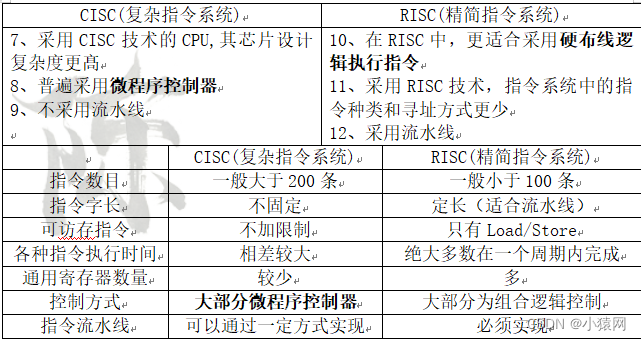

1、按服务器的处理器架构(即服务器CPU所采用的指令操作系统)可把服务器划分为RISC架构服务器和IA架构服务器。后者包括CISC架构服务器和VLIW架构服务器两种

2、RISC架构服务器:RISC(精简指令集计算机)是相对于传统的复杂指令系统计算机(CISC)而言的。RISC的基本思想是尽量简化计算机指令功能,只保留那些功能简单、能在一个时钟周期内执行完成的指令,而把较复杂的功能用一段子程序来实现,并且采用流水线技术,大量使用通用寄存器来减少访问内存的次数,从而提高执行速度。

3、IA架构服务器:通常将采用Intel处理器的服务器称为IA架构服务器,又称CISC(复杂指令集)架构服务器。该架构服务器采用开放式体系,以"小、巧、稳”为特点,凭借可靠的性能、低廉的价格,并且实现了工业标准化技术和得到国内外大量软硬件供应商的支持,在我国得到广泛的应用。

4、IA架构服务器在互联网和局域网内更多的完成文件服务、打印服务、通讯服务、WEB服务、电子邮件服务、数据库服务、应用服务等主要应用。

5、服务器分类——应用需求:

- 数据库服务器对于硬件需求的优先级为内存、磁盘、处理器。

- 文件服务器对于硬件需求的优先级为网络系统、磁盘系统和内存。

- Web站点是静态Web服务器硬件要求从高到低依次是网络系统、内存、磁盘系统、CPU。密集计算Web(例如,动态产生Web页),则对服务器硬件需求依次为内存、CPU、磁盘子系统和网络系统。

- 邮件服务器对于硬件要求的优先程度依次为内存、磁盘、网络系统、处理器。

6、服务器分类——外观:机架式(RACK)、刀片(Blade)服务器(类似高端交换机)、塔式(Tower)服务器

1)机架式(RACK)服务器 - 标准电信机房设备,宽度为19英寸,高度U计量,每U为1.75英寸,即4.445cm。

- 通常有1U,2U,4U和8U以2U和1U发货为主,其次是4U和8U。

2)刀片(Blade)服务器 - 一种更高密度的服务器平台。可插计算刀片/存储刀片/网络刀片。

- 一个机箱里可插入(8~20块)“刀片”,每一块“刀片”实际上就是一块系统主板。

3)塔式(Tower)服务器 - 立式和卧式机箱服务器,可放置在办公环境。机箱结构较大(类似台式电脑)。

- 塔式服务器密度低,多为单处理器系统(有少部分为双处理器系统)。

- 图形工作站,噪音大。

7、服务器分类——处理器数量与应用场景

1)按照处理器个数(单路、两路、多路) - 路:一台服务器内部支持的CPU个数

- 核:多个芯片集成在一个封装内

- 线程:线程越多,性能越强

2)按照应用场景 - 文件、ERP、WEB、FTP、数据库

- 邮件、视频监控、流媒体、游戏服务器等

8、超融合服务器

1)刀片服务器已经集成了==交换机和存储设备(==插卡) - 空间原因:内存/硬盘容量扩展影响

- 受冷却条件和紧凑机箱的限制,刀片服务器CPU性能较低

2)超融合服务器 - 高效利用空间,2U4节点

- 网络一般还是独立交换机

- 自带服务器虚拟化/存储虚拟化/云操作系统等软件

(三)服务器组成与硬件架构

1、CPU和内存:

- 每个系列都有众多的型号和规格选配

- V4规格的CPU已经下市,后续全面由铂金、金牌、银牌、铜牌取代

- 一般来说同型号CPU,v4规格的性能比v3规格的==提升近50%==以上

- 内存分为DDR3和DDR4两种规格(16G/32G/64G),现在一般是用DDR4

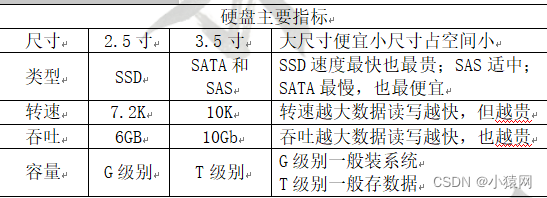

2、硬盘指标:容量和转速

3、I/0和RAID卡 - 网卡:服务器连IP网络,面向用户

- HBA卡:服务器连存储,面向数据

- RAID卡:用来做数据本地备份

4、为数据库服务和web服务选择高性能的解决方案,较好的方案应该是:数据库服务器用SMP计算机(主要是串行操作),web服务器用集群计算机(主要是并行操作)

二、服务器虚拟化与云平台

(一)服务器虚拟化

1、数据中心现状:(1)9-9-1规律:90%的服务器、90%的时间、CPU占用率低于10%;(2)数据中心能耗分布:30%的IT设备耗能、70%制冷散热、加湿;(3)系统冗余措施:双击热备、3击热备、N击热备

2、服务器虚拟化:

- 软件:Vmware ESXi、Microsoft Hyper-v、开源KVM(H3C CAS)

- 华为最早虚拟化基于Xen,后转移到KVM

- 深信服新华三等均基于KVM开发

3、虚拟化的优势: - 提高物理服务器CPU利用率.

- 提高数据中心能耗效率

- 提高数据中心高可用性

- 加快业务部署速度

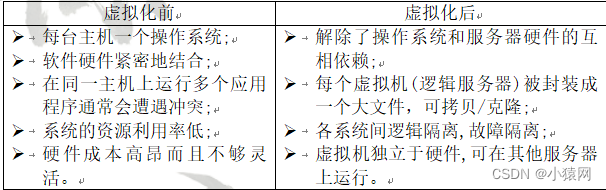

4、借助虚拟化软件在一台物理服务器上运行多个操作系统,虚拟前后对比:

5、虚拟化技术的4大特性: - 分区:在单一物理服务器上同时运行多个虚拟机

- 隔离:在同一个服务器上的虚拟机之间相互隔离

- 封装:整个虚拟机都保存在文件中,且可以通过移动和复制这些文件来移动和复制该虚拟机

- 相对于硬件独立:无需修改即可在任何服务器上运行虚拟机

6、服务器虚拟化分类:

1)基于OS-Level(操作系统)的:IBM AIX,CISCO N7K VDC最省资源,但只能与母系统一致

2)Hosted(主机):VMware Workstation,Virtual Server

3)基于Bare-Metal(逻辑):VMware ESX Server,Microsoft Hyper-V

7、虚拟化计算资源设计时,需要遵循一些基本的原则如: - 1)单个虚拟服务器CPU、内存最大配置建议不超过物理计算资源集群中单台物理服务器的最大CPU,内存配置;