©网络研究院

Arm 的 Mali GPU 驱动程序中的一组五个可利用漏洞在芯片制造商修补它们几个月后仍未修复,可能使数百万 Android 设备面临攻击。

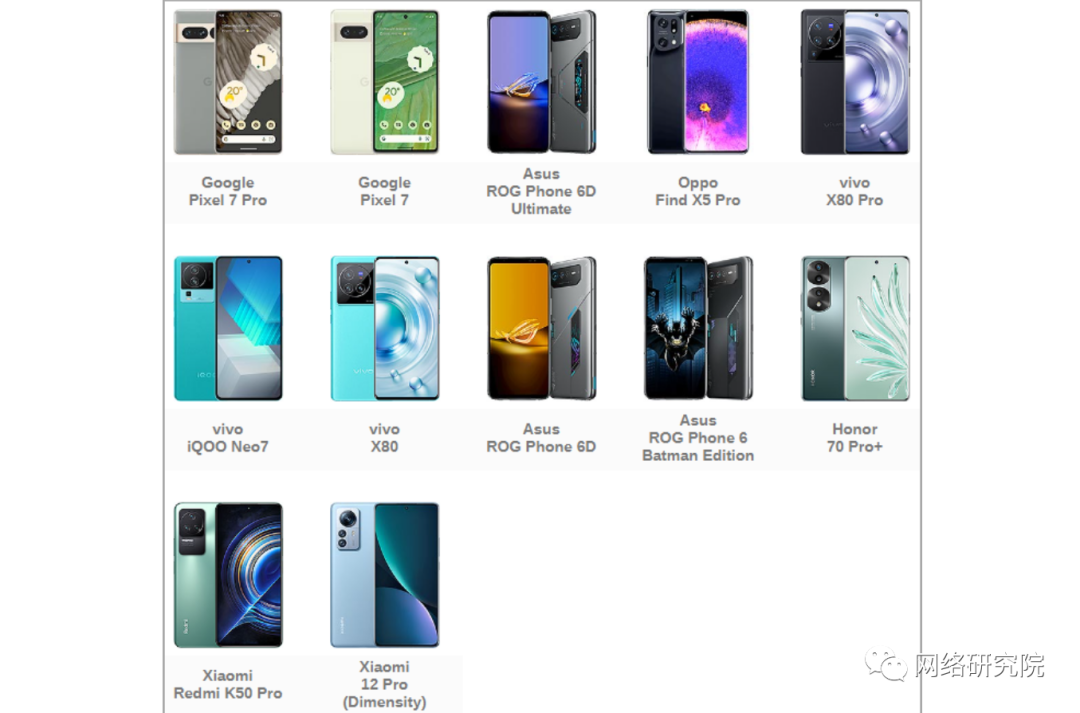

来自谷歌、三星、小米、Oppo 以及其他手机制造商的设备目前受到影响,正在等待修复程序到达用户手中。

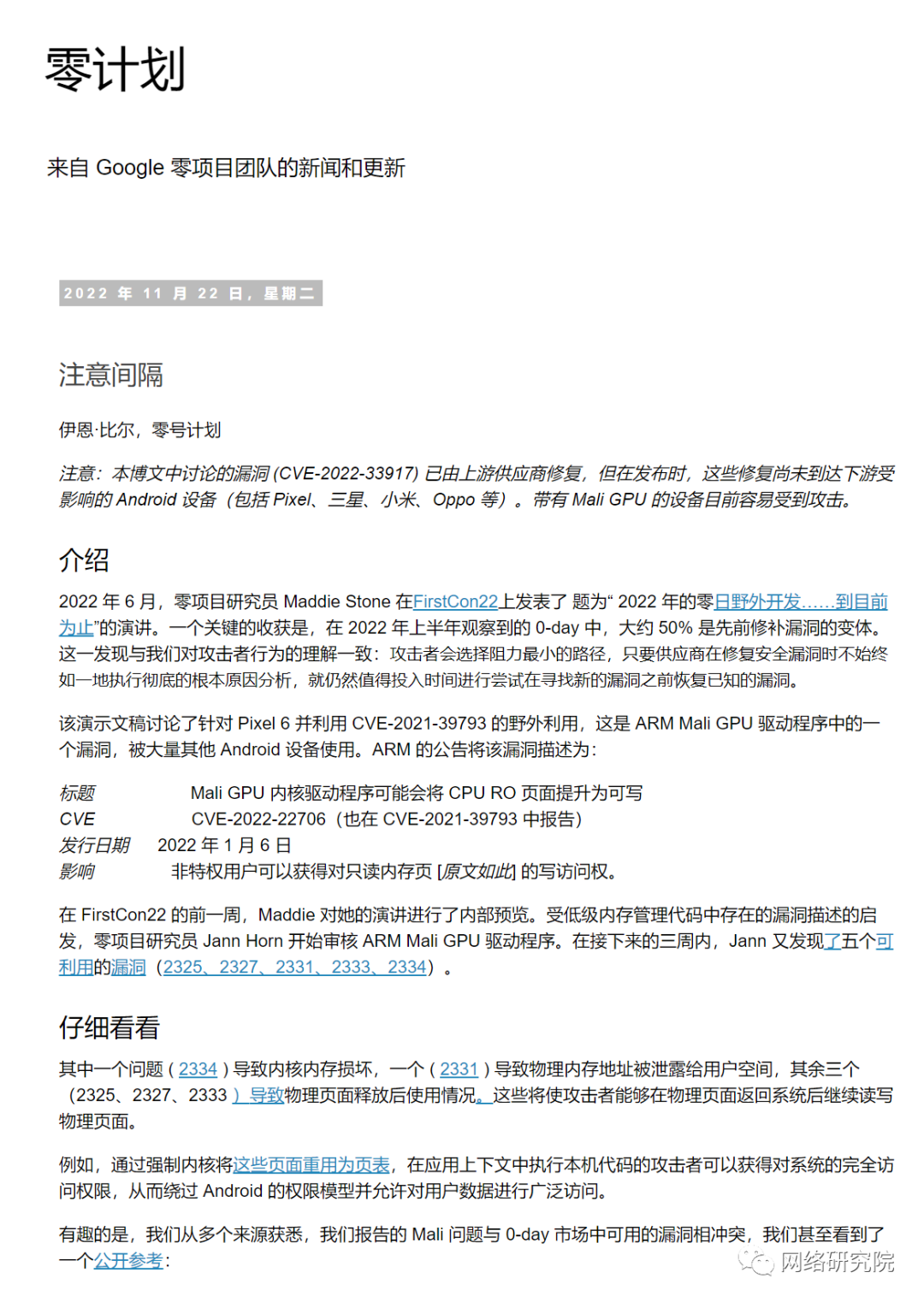

谷歌零项目团队发布的一份报告强调了困扰 Android 供应链的“补丁缺口”,因为固件安全更新通常需要几个月的时间才能向下游渗透到受影响的设备。

原始设备制造商 (OEM) 合作伙伴需要时间来测试修复并将其实施到他们的设备中,这一过程会延长到达最终用户设备的时间。

零号计划于 2022 年 6 月发现了这些漏洞。它们被跟踪为 CVE-2022-33917和CVE-2022-36449 (多个安全问题的集体标识符)。

CVE-2022-33917 允许非特权用户进行不正确的 GPU 处理操作以获得对空闲内存部分的访问权限。该漏洞影响 Arm Mali GPU 内核驱动程序 Valhall r29p0 到 r38p0。

第二个标识符 CVE-2022-36449 包含允许非特权用户访问已释放内存、在缓冲区边界外写入以及泄露内存映射详细信息的问题。

它影响 Arm Mali GPU 内核驱动程序 Midgard r4p0 到 r32p0,Bifrost r0p0 到 r38p0 和 r39p0 之前的 r38p1,以及 Valhall r19p0 到 r38p0 和 r39p0 之前的 r38p1。

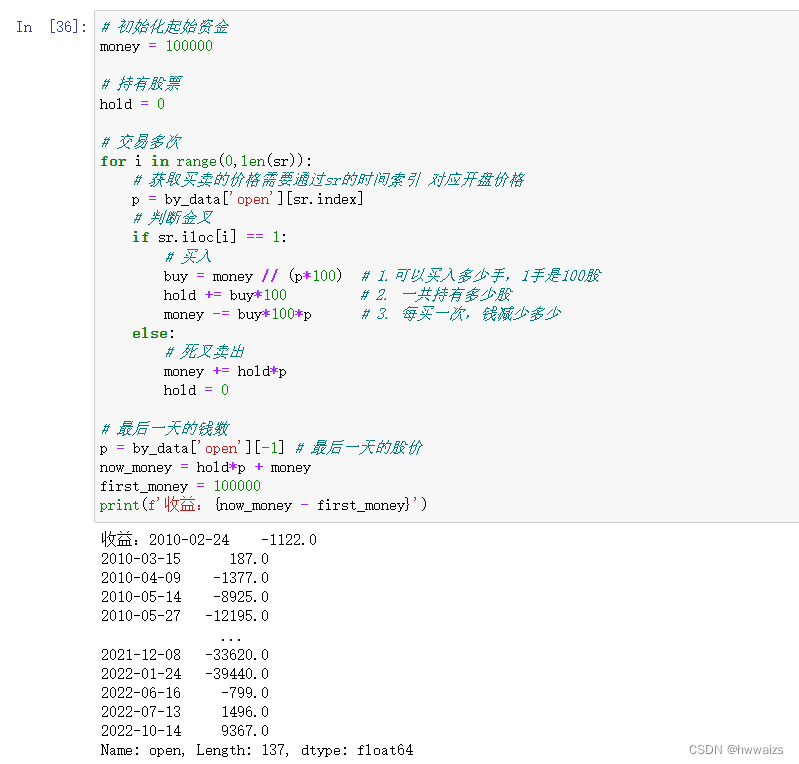

零项目将这些问题跟踪为2325、2327、2331、2333和2334 ,并披露了每个问题的技术细节以及演示代码。

虽然这些问题的严重程度为中等,但它们可被利用并影响大量 Android 设备。

Valhall 驱动程序用于 Google Pixel 7、Asus ROG Phone 6、Redmi Note 11 和 12、Honor 70 Pro、RealMe GT、小米 12 Pro、Oppo Find X5 Pro 和 Reno 8 Pro 中的 Mali G710、G610 和 G510 芯片、摩托罗拉 Edge 和 OnePlus 10R。

Bifrost 驱动程序用于三星 Galaxy S10、S9、A51 和 A71、Redmi Note 10、华为 P30 和 P40 Pro、Honor View 20、摩托罗拉 Moto G60S 和 Realme 使用的较旧 (2018) Mali G76、G72 和 G52 芯片7。

Midgard 驱动程序用于更旧的 (2016) Mali T800 和 T700 系列芯片,最引人注目的是三星 Galaxy S7 和 Note 7、索尼 Xperia X XA1、华为 Mate 8、诺基亚 3.1、LG X 和 Redmi Note 4。

除了等待供应商提供适当的补丁并留意潜在威胁之外,用户无法采取任何措施来缓解这些缺陷。

使用 Midgard 驱动程序的旧型号极不可能收到修复补丁,因此应将它们全部更换。

Mali GPU 驱动程序被 MediaTek、HiSilicon Kirin 和 Exyno 等供应商的片上系统电路使用,这些供应商为市场上的大多数 Android 设备提供支持。

目前,来自 Arm 的修复程序尚未到达 OEM 合作伙伴手中,正在针对 Android 和 Pixel 设备进行测试。几周后,Android 将向负责实施修复的合作伙伴提供补丁。

关注链接及时了解更新动态:

网络研究院

![[附源码]计算机毕业设计网文论坛管理系统Springboot程序](https://img-blog.csdnimg.cn/f40b3388bc1542079325c03e68756602.png)

![[激光原理与应用-36]:《光电检测技术-3》- 光学测量基础 - 光电效应与光电探测器的基本原理](https://img-blog.csdnimg.cn/img_convert/63d6386c1c98fff925a7eebf28dabdee.jpeg)

![[附源码]计算机毕业设计校园订餐系统Springboot程序](https://img-blog.csdnimg.cn/fd76442984d245a3a2ca19999fa8bcb9.png)