提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

文章目录

- 一、Firewalld概述

- 二、Firewalld和iptables的关系

- 三、Firewalld网络区域

- 1.firewalld检查数据包的源地址的规则

- 2.Firewalld防火墙预定义了9个区城

- 四、firewalld防火墙的配置方法

- 五、fiewall-cmd命令

- 六、fiewall-cmd管理

- 1.区域管理

- 2.服务管理

- 3.端口管理

- 4.设置地址转换

一、Firewalld概述

firewalld防火墙是Centos7系统默认的防火墙管理工具,取代了之前的iptables防火墙,也是工作在网络层,属于包过滤防火墙。

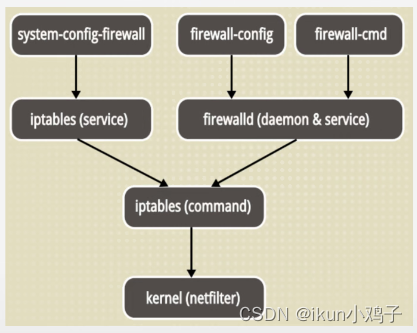

二、Firewalld和iptables的关系

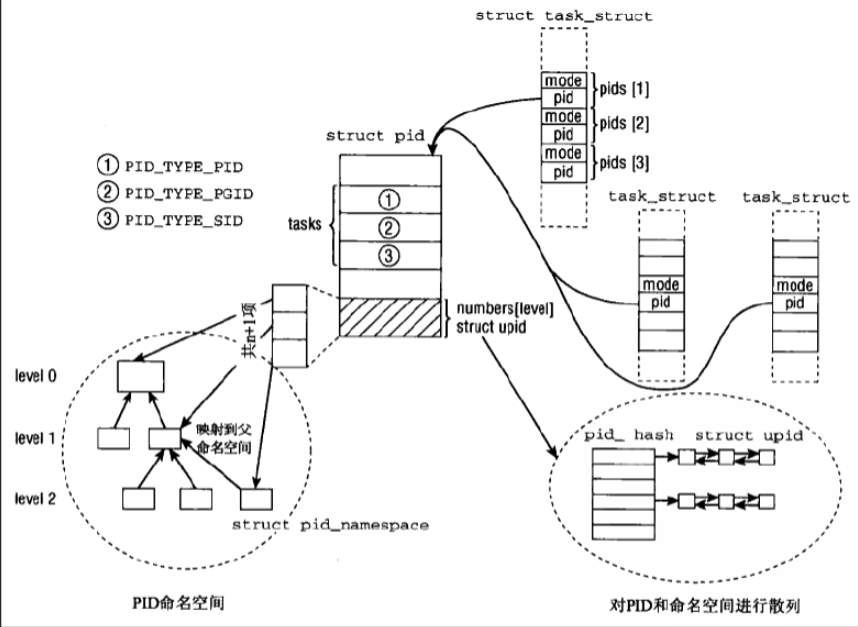

netfilter

- 位于Linux内核中的包过滤功能体系

- 称为Linux防火墙的“内核态"

Firewalld/iptables

- CentOS7默认的管理防火墙规则的工具(Firewalld)

- 称为Linux防火墙的“用户态"

Firewalld和iptables的区别

| — | Firewalld | iptables |

|---|---|---|

| — | 基于区域 | 基于接口 |

| 配置文件 | /usr/lib/firewalld/和/etc/firewalld/ | /etc/sysconfig/iptables |

| 对规则的修改 | 不需要全部刷新策略,不丢失现行连接 | 需要全部刷新策略,丢失连接 |

| 防火墙类型 | 动态防火墙 | 静态防火墙 |

三、Firewalld网络区域

区域介绍

- 区域如同进入主机的安全门,每个区域都具有不同限制程度的规则

- 可以使用一个或多个区域,但是任何一个活跃区域至少需要关联源地址或接口

- 默认情况下,public区域是默认区域,包含所有接口 (网卡)

firewalld数据处理流程:

firewalld对于进入系统的数据包,会根据数据包的源IP地址或传入的网络接口等条件,将数据流量转入相应区域的防火墙规则。对于进入系统的数据包,首先检查的就是其源地址

1.firewalld检查数据包的源地址的规则

检查数据来源的源地址

- 若源地址关联到特定的区域,则执行该区域所指定的规则

- 若源地址未关联到特定的区域,则使用传入网络接门的区域并执行该区域所指定的规则

- 若网络接口未关联到特定的区域,则使用默认区域并执行该区域所指定的规则

2.Firewalld防火墙预定义了9个区城

| trusted (信任区域) | 允许所有的传入流量 |

|---|---|

| public(公共区域) | 允许与ssh或dhcpv6-client预定义服务匹配的传入流量,其余均拒绝。是新添加网络接口的默认区域 |

| external (外部区域) | 允许与 ssh 预定义服务匹配的传入流量,其余均拒绝 |

| home (家庭区域 | 允许与ssh、mdns、samba-client或dhcpv6-client预定义服务匹配的传入流量,其余均拒绝 |

| internal (内部区域) | 默认值时与home区城相同 |

| work (工作区域) | 允许与 ssh、dhcpv6-client 预定义服务匹配的传入流量,其余均拒绝 |

| dmz(隔离区域也称为非军事区域) | 允许与 ssh 预定义服务匹配的传入流量,其余均拒绝 |

| block (限制制区域) | 拒绝所有传入流量 |

| drop(丢弃区域) | 丢弃所有传入流量,并且不产生包含 ICMP的错误响应 |

最终一个区域的安全程度是取决于管理员在此区域中设留的规则。

区域如同进入主机的安全门,每个区域都具有不同限制程度的规则,只会允许符合规则的流量传入。

可以根据网络规模,使用一个或多个区域,但是任何一个 活跃区域 至少需要关联 源地址或接口。

默认情况下,public区域是默认区域,包含所有接口(网卡)

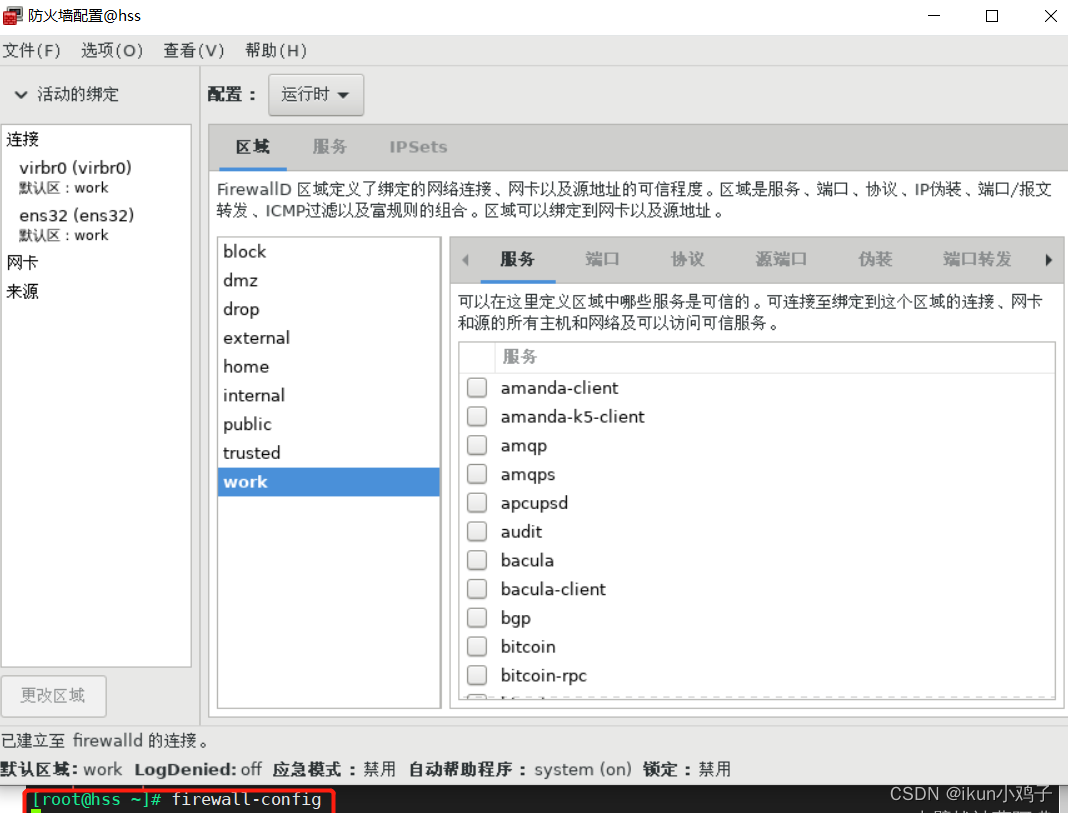

四、firewalld防火墙的配置方法

1、使用firewall-cmd 命令行工具。

2、使用firewall-config 图形工具。

3、编写/etc/firewalld/中的配置文件。

编写/etc/firewalld/中的配置文件

Firewalld 会优先使用/etc/firewalld/中的配置,如果不存在配置文件,则使用/usr/lib/firewalld/中的配置。

/etc/firewalld/: 用户自定义配置文件,需要时可通过从/usr/lib/firewalld/ 中拷贝

/usr/lib/firewalld/ : 默认配置文件,不建议修改,若恢复至默认配置,可直接删除/etc/firewalld/ 中的配置

五、fiewall-cmd命令

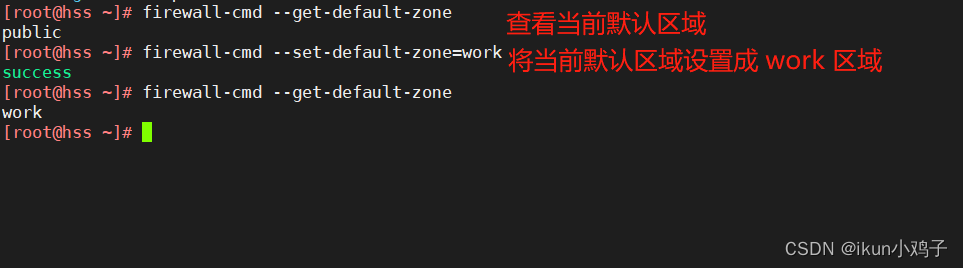

1.默认区域的查看与设置

不指定区域时,则对默认区域进行操作(默认区域可自定义,不修改则为public)

语法格式:firewall-cmd:

fiewall-cmd --get-default-zone :显示当前默认区域

fiewall-cmd --set-default-zone=<zone> :设置默认区域

2.对指定网卡进行操作

fiewall-cmd --get-active-zones :显示当前正在使用的区域及其对应的网卡接口

fiewall-cmd --get-zones :显示所有可用的区域

fiewall-cmd --get-zone-of-interface=<interface> :显示指定接口绑定的区域

fiewall-cmd --zone=<zone> --add-interface=<interface> :为指定接口绑定区域

fiewall-cmd --zone=<zone> --change-interface=<interface> :为指定的区域更改绑定的网络接口

fiewall-cmd --zone=<zone> --remove-interface=<interface> :为指定的区域删除绑定的网络接口

3.对源地址进行操作

fiewall-cmd --add-source=xxxxxx --zone=<zone> //增加源地址指定区域

fiewall-cmd --remove-source=xxxxxx --zone=<zone> //删除源地址指定区域

4.查看指定区域的所有规则

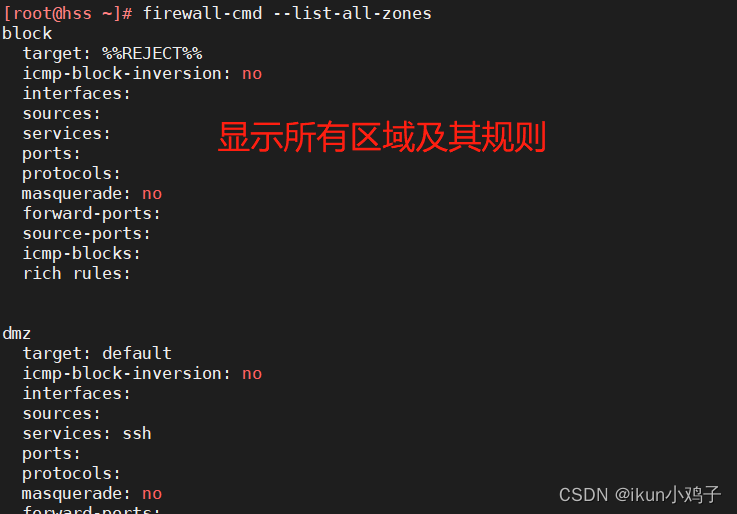

firewall-cmd --list-all-zones:显示所有区域及其规则

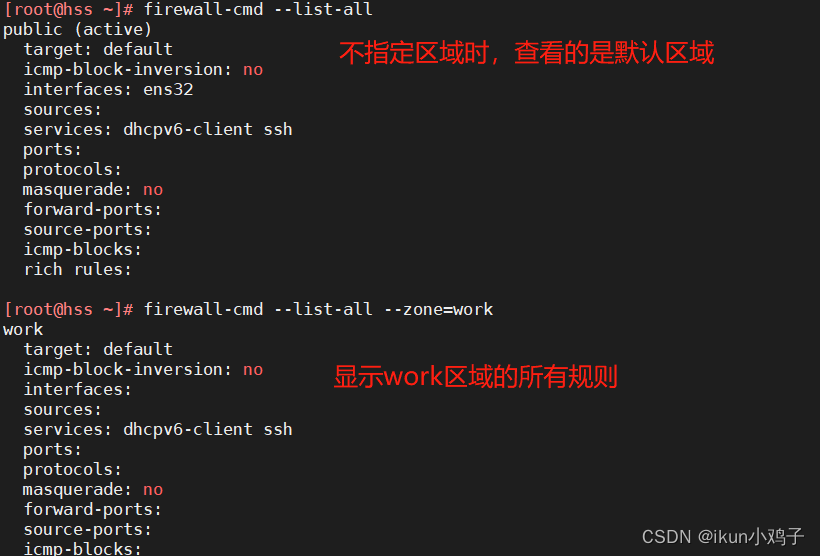

firewall-cmd --list-all : 不指定区域时,查看的是默认区域

firewall-cmd --list-all --zone=work:显示work区域的所有规则

六、fiewall-cmd管理

1.区域管理

firewall-cmd --get-default-zone:显示当前系统中的默认区域

firewall-cmd --list-all:显示默认区域的所有规则

firewall-cmd --get-active-zones:显示当前正在使用的区域及其对应的网卡接口

firewall-cmd --set-default-zone=<区域名称>:设置默认的区域、永久生效

firewall-cmd --get-default-zone:查看默认区域名称

2.服务管理

firewall-cmd --list-service:查看默认区域内允许访问的所有服务

firewall-cmd --add-service=http --zone=public:添加httpd 服务到public 区域

firewall-cmd --list-all --zone=public:查看public 区域已配置规则

firewall-cmd --remove-service=http --zone=public:删除public 区域的httpd 服务

3.端口管理

允许TCP的443端口到internal 区域

firewall-cmd --zone=internal --add-port=443/tcp

firewall-cmd --list-all --zone=internal

从internal 区域将TCP的443端口移除

firewall-cmd --zone=internal --remove-port=443/tcp

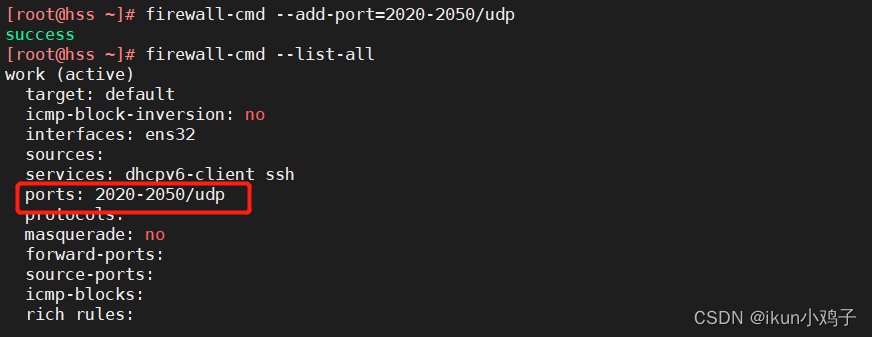

允许UDP的2048~2050端口到默认区域

firewall-cmd --add-port=2048-2050/udp

firewall-cmd --list-all

4.设置地址转换

1.设置 SNAT

firewall-cmd --zone=public --direct --passthrough ipv4 -t nat -A POSTROUTING -s 192.168.30.0/24 -j SNAT --to-source 12.0.0.1

2.设置 DNAT

firewall-cmd --zone=public --direct --passthrough ipv4 -t nat -A PREROUTING -d 12.0.0.1 -p tcp --dport 80 -j DNAT --to-destination 192.168.30.10