前言

网学黑客技术的人越来越多了,不少人都不知道该怎么学,今天就来详细的说一说黑客是如何炼成的。

首先,什么是黑客?

黑客 :泛指擅长IT技术的电脑高手

黑客一词,源自英文Hacker,早期其实就是一群爱好电脑技术的人,他们有着与常人不同的理想和追求,有着自己独特的行为模式,网络上也出现了很多由一些志同道合的人组织起来的黑客组织

为什么要学习黑客技术?

其实,网络空间安全早已成为继海、陆、空、天之外的“第五大战场”,除了国与国之间的博弈,各国群众之间的博弈也从不停止,不仅此次国外黑客组织趁火打劫,更早期的“中美黑客大战”想必多少同学都有所耳闻,瘫痪对方网络,瘫痪对方重要系统,都可能造成巨大的经济损失与声誉影响,其重要性不言而喻

因此网络空间安全高层次人才培养也早已成为国家安全战略,纳入了工学门下一级学科,各大高级院校争相开设

这么重要,为什么很少有针对普通人的正规黑客技术培训?

因为这个技术的敏感性,就像是一把武器,心术不正的人会随意攻击谋求利益,而坚守底线的人当然也是绝大多数的人,还是奋战在国家信息安全的战线上

因此,开启学习之路前,我希望大家认真阅读以下条款(选取部分),这是学习之路的第一点也是最重要的一点,以免学习后滥用技术做犯法活动,尤其是某些抱着不良心态的同学,请记住,网络不是法外之地

注:所有知识要点都可以在搜索网站中搜索到详细信息

虽然是入门基础要点,但包含的知识也是非常多,不是三言两语可以说完的,这里就不一一展开介绍了

法律法规

网络安全法

《网络安全法》

第二十七条

任何个人和组织不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动;不得提供专门用于从事侵入网络、干扰网络正常功能及防护措施、窃取网络数据等危害网络安全活动的程序、工具;明知他人从事危害网络安全的活动的,不得为其提供技术支持、广告推广、支付结算等帮助。

第四十四条

任何个人和组织不得窃取或者以其他非法方式获取个人信息,不得非法出售或者非法向他人提供个人信息。

《刑法》

第二百八十六条

违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。

入门基础知识

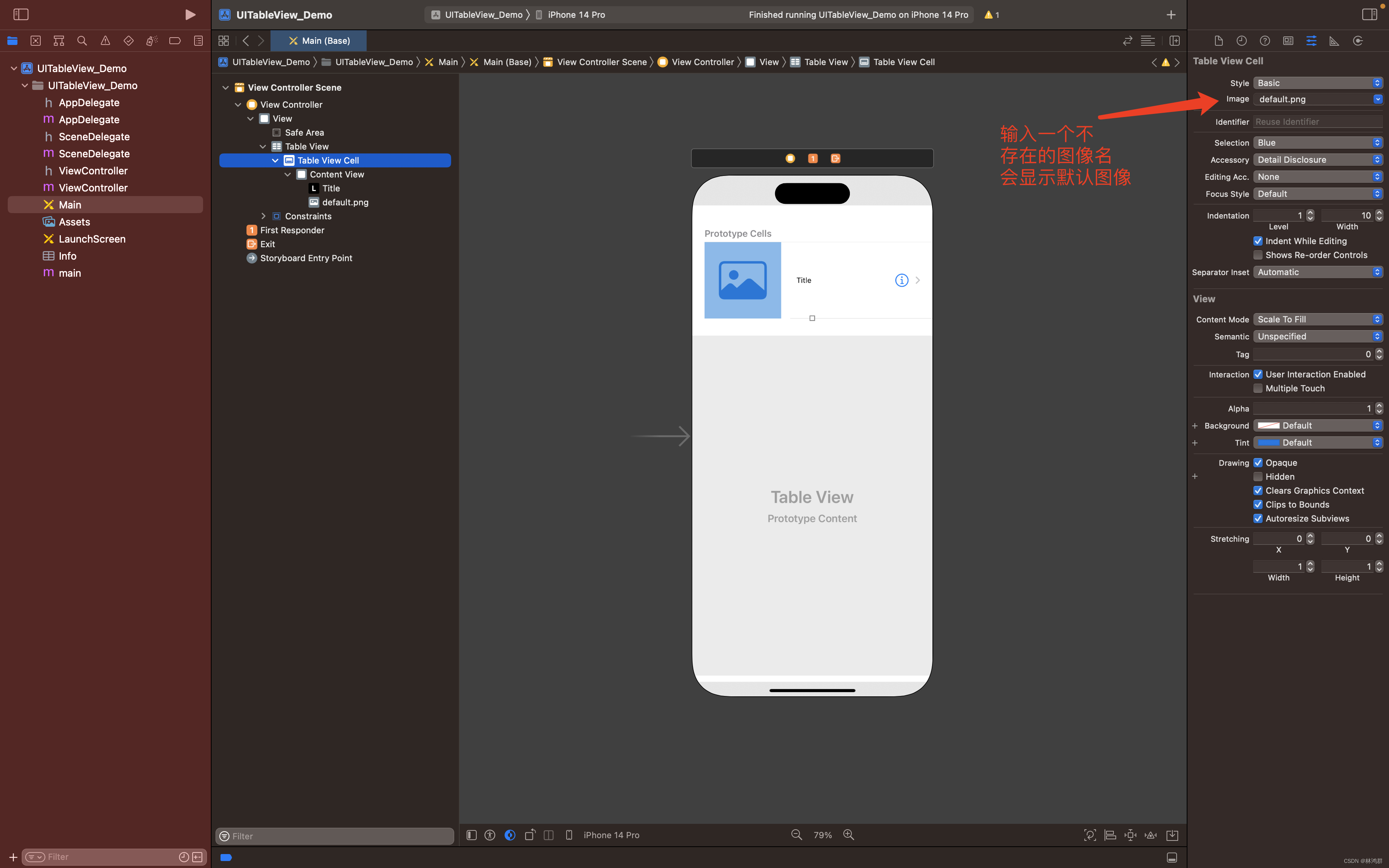

- 基础环境

- VMware虚拟机安装,包括Windwos与Linux

- 搭建IIS网站

- Windows基础

- Windows系统目录

- Windows服务

- Windows端口

- Windows注册表

- Linux基础

- 认识Linux

- 目录结构

- 常用命令

- VI编辑器使用

- 网络基础

- OSI七层模型

- 计算机网络基础知识

- DHCP服务

- DNS服务

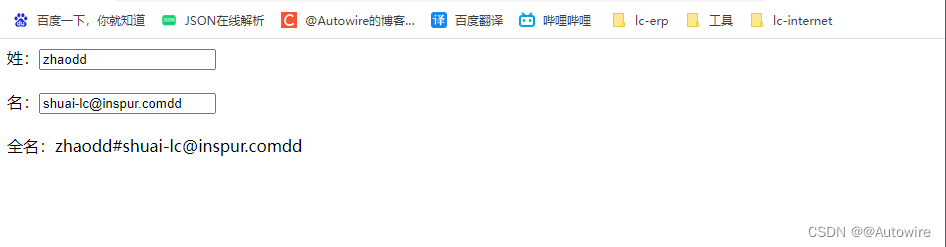

- 数据库基础

- 认识关系型数据库之Mysql

- 数据库增删改查

- HTML基础

- 认识Html

WEB安全基础

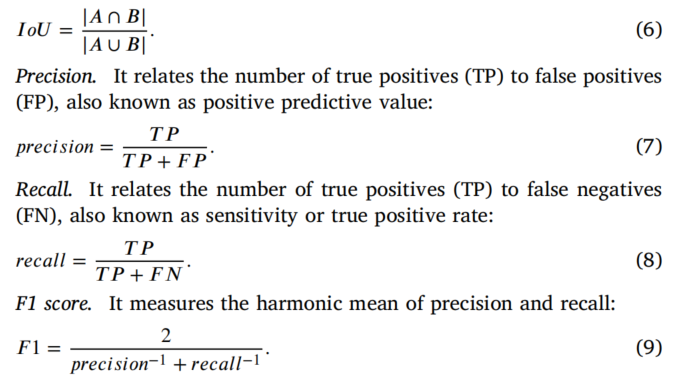

- 常见漏洞原理了解(参考OWASP TOP 10)

- SQL注入

- XSS

- CSRF

- SSRF

- 文件上传

- 命令执行

- 本地文件包含及远程文件包含漏洞

- XXE

- 逻辑漏洞

- 暴力破解

- 其他漏洞

- 常用工具使用学习

- SQLMAP:一个开源自动化的SQL注入工具,其主要功能是扫描,发现并利用给定的url的SQL注入漏洞,内置多个绕过插件,支持的多种数据库

- Burpsuite:用于攻击web 应用程序的集成平台,包含了许多工具,但我们主要用于抓取网络数据包和修改数据包来进行攻击

- AWVS:是一款知名的Web网络漏洞扫描工具,它通过网络爬虫测试你的网站安全,检测流行安全漏洞。

- Metasploit:一款开源的安全漏洞检测工具,常用于操作系统攻击及权限保持

- NMAP:一个网络连接端扫描软件,用来探测一组主机是否在线,扫描主机端口,嗅探所提供的网络服务

- 常用靶机使用学习

- DVWA:包含多种漏洞的演练工具

编程语言学习

- PHP

为什么选择PHP?

- 执行速度快:PHP是一种强大的CGI脚本语言,语法混合了C、Java、Perl和PHP式的新语法,执行网页比CGI、Perl和ASP更快,这是它的第一个突出的特点。

- 具有很好的开放性和可扩展性:PHP属于自由软件,其源代码完全公开,任何程序员为PHP扩展附加功能非常容易。

- 数据库支持:PHP支持多种主流与非主流的数据库,如:Adabas D、DBA、dBase、dbm、filePro、Informix、InterBase、mSQL、MySQL、Microsoft SQL Server、Solid、Sybase、ODBC、oracle、oracle 8、PostgreSQL等。其中,PHP与MySQL是现在绝佳的组合,它们的组合可以跨平台运行。

- 易学易用

对于纯新手来说,看完了以上4点,可能已经感觉得头晕眼花了

不是有本书是这么写的吗?《黑客攻防:从入门到放弃》

这就是黑客人少的原因,尤其是高端黑客,因为要学习的知识实在是太多了,而学习的过程是枯燥的,还需要长时间的积累,所以,如果你不是真正感兴趣是很难坚持下来的

但如果你坚持学习完以上4点代表你

了解了常用服务器基础知识

了解了网络通讯的基础知识

了解了安全漏洞的一些原理

了解了常见黑客工具的基本使用,可以简单的进行一些网站攻击测试了

了解PHP编程,可以自己编写一些实用的脚本工具了

那么恭喜你,你已经初步入门了

俗话说万事开头难,熬过了最艰难的阶段,开启了新世界的大门

你可以进一步选择自己想要研究的方向了,我列举几个,大家可以先做了解:

- WEB渗透测试 APP安全 代码审计 内网攻防 区块链安全 。。。

网安&黑客学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

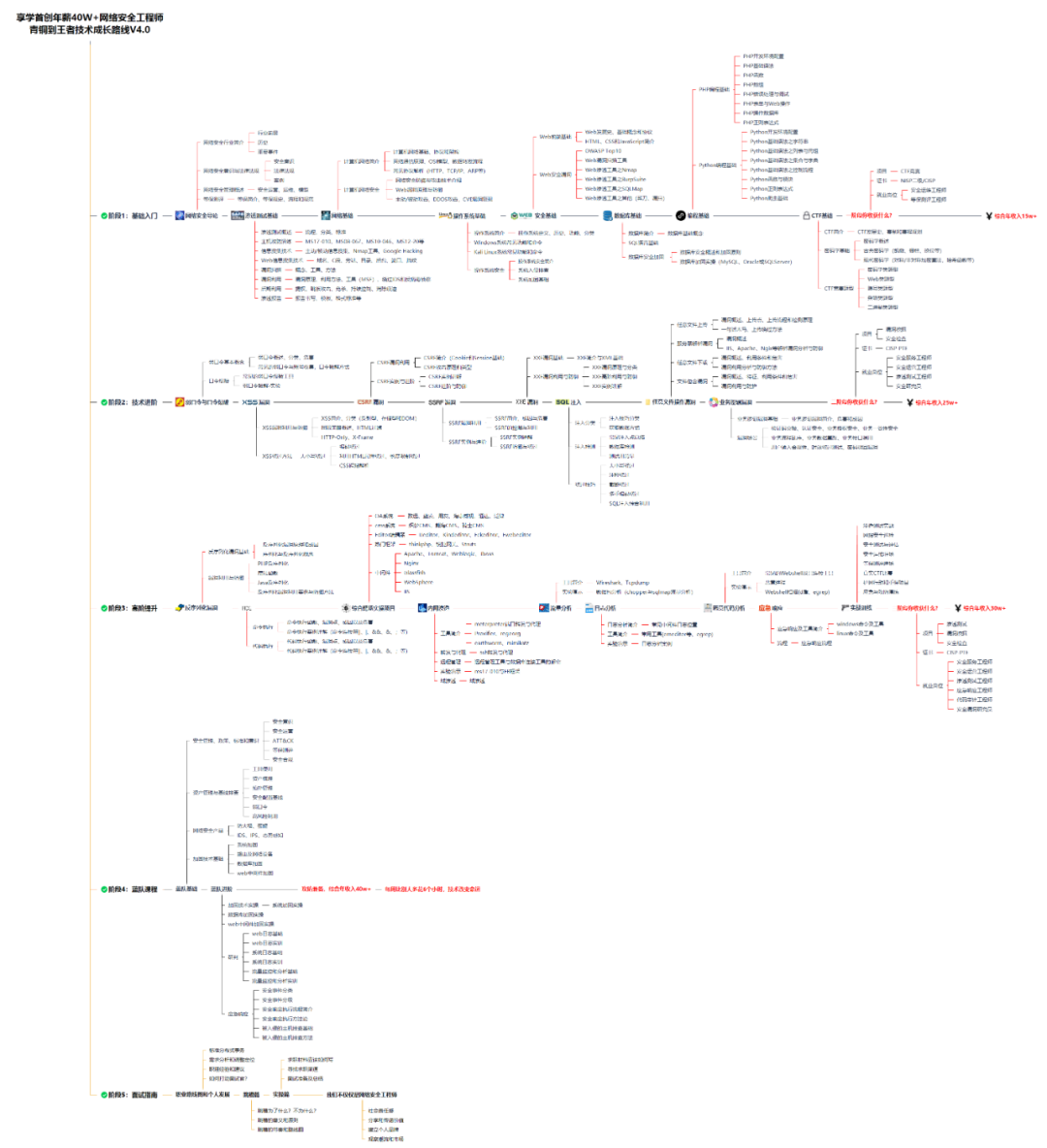

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果需要可以点击链接免费领取或者滑到最后扫描二v码

👉[CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享](安全链接,放心点击)

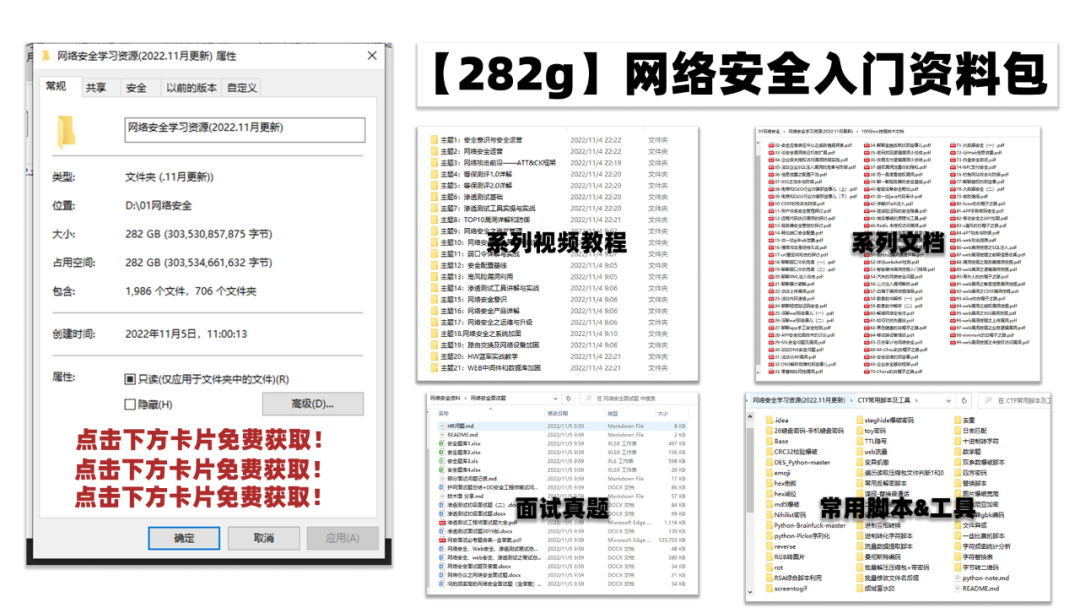

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料,朋友们如果需要可以点击链接免费领取或者扫描下方二v码

👉[CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享](安全链接,放心点击)

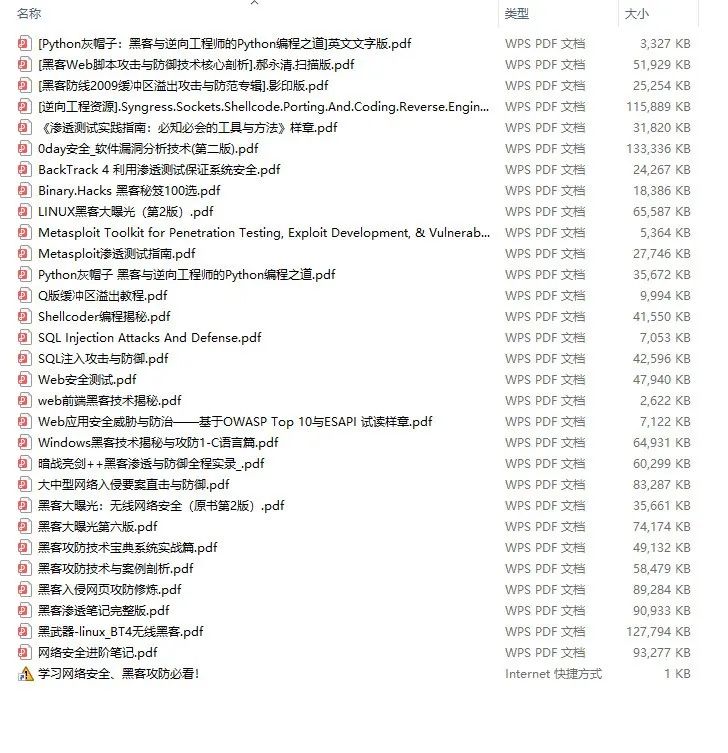

视频配套资料&国内外网安书籍、文档

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,需要点击下方链接即可前往获取

👉[CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享](安全链接,放心点击)