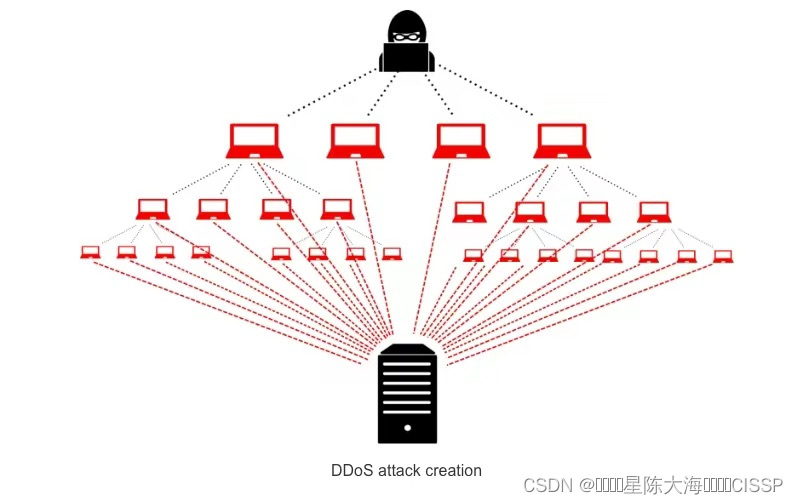

DDoS攻击(Distributed Denial of Service Attack)是一种网络攻击方式,攻击者通过利用大量的计算机或者网络设备向目标服务器发送大量的请求,使得目标服务器无法正常响应合法用户的请求,从而导致服务不可用或者服务质量下降的情况。

DDoS攻击的特点是攻击者使用分布式的方式发起攻击,攻击流量巨大,攻击目标通常是大型的互联网服务提供商、电子商务网站、金融机构、政府机构等。DDoS攻击的目的通常是为了敲诈勒索、政治目的、报复等。

DDoS攻击的原理是利用大量的计算机或者网络设备向目标服务器发送大量的请求,使得目标服务器无法正常响应合法用户的请求。攻击者通常使用僵尸网络(Botnet)来发起攻击,僵尸网络是指攻击者通过恶意软件感染大量的计算机或者网络设备,使得这些计算机或者网络设备成为攻击者的控制节点,攻击者可以通过控制节点向目标服务器发送大量的请求。

DDoS攻击的类型主要有以下几种:

1. SYN Flood攻击:攻击者向目标服务器发送大量的SYN请求,使得目标服务器无法响应合法用户的请求。

2. UDP Flood攻击:攻击者向目标服务器发送大量的UDP请求,使得目标服务器无法响应合法用户的请求。

3. ICMP Flood攻击:攻击者向目标服务器发送大量的ICMP请求,使得目标服务器无法响应合法用户的请求。

4. HTTP Flood攻击:攻击者向目标服务器发送大量的HTTP请求,使得目标服务器无法响应合法用户的请求。

5. DNS Amplification攻击:攻击者利用DNS服务器的漏洞,向目标服务器发送大量的DNS请求,使得目标服务器无法响应合法用户的请求。

DDoS攻击的防御主要有以下几种:

1. 流量清洗:流量清洗是指通过专业的流量清洗设备对网络流量进行过滤,将合法的流量传递给目标服务器,过滤掉恶意的流量。

2. 负载均衡:负载均衡是指通过将流量分散到多个服务器上,使得每个服务器的负载均衡,从而提高系统的可用性和稳定性。

3. 防火墙:防火墙是指通过设置网络访问规则,对网络流量进行过滤和限制,从而保护网络安全。

4. CDN加速:CDN加速是指通过将网站的静态资源分布到多个节点上,使得用户可以从离自己最近的节点获取资源,从而提高网站的访问速度和稳定性。

5. 限制访问:限制访问是指通过设置访问规则,限制来自特定IP地址或者特定地区的访问,从而减少恶意流量的影响。

既然可以防御,那为什么说DDOS是无法防御的呢,因为DDOS他本身就是一种正常的访问,只不过有人恶意用大量的机器访问而已,造成服务器流量负载,而防御的方法,只是牺牲用户流量或增加服务器成本。本身其实也是不合理的防御方式

总之,DDoS攻击是一种非常危险的网络攻击方式,对于企业和个人来说都是一种威胁。因此,我们需要采取有效的防御措施,保护自己的网络安全。