前言

网络安全行业发展迅速,各种职位层出不穷,这给刚入门的小伙伴带来了很大的困惑:我应该选择哪个职位?如何才能在这个行业立足并获得高薪工作?如果你也有这些疑惑,那么恭喜你,来到了正确的地方!本文将为大家详细解析网络安全行业热门职位,介绍不同职位的职责和所需技能,并提供一些实用的建议,帮助你了解网络安全行业的发展趋势,选择适合自己的职业发展路径。让我们一起来探索网络安全行业的精彩吧!

1.渗透测试工程师:

职责:

负责模拟黑客攻击,测试网络、应用程序和系统的安全漏洞,并提供相关修复建议和安全策略。 所需技能:熟悉各种渗透测试工具和方法,熟练掌握编程语言(如Python、Perl等),了解操作系统和网络安全原理,具有优秀的漏洞挖掘和利用能力。

入门建议:

- 学习计算机网络、Web开发、操作系统等方面的基础知识,了解常见的攻击技术和漏洞类型。

- 掌握多种渗透测试工具和技术,如Nmap、Metasploit、Burp Suite等。

- 参与相关的CTF比赛和漏洞挖掘活动,提升自己的技能和经验。

2.大数据安全工程师:

职责:

负责保障大数据平台的安全性,包括数据加密、访问控制、数据备份和恢复等工作。 所需技能:熟悉大数据平台的结构和架构,了解数据加密、数据保护、安全审计等方面的知识,具有丰富的数据库和数据安全经验。

入门建议:

- 学习大数据基础知识,包括Hadoop、Spark、NoSQL等。

- 掌握数据安全技术,如数据加密、访问控制、审计等。

- 熟悉常见的大数据安全工具和平台,如Cloudera、Hortonworks等。

3.信息安全工程师:

职责:

负责保护企业的信息安全,包括网络安全、数据安全、应用程序安全等方面。 所需技能:熟悉信息安全的基本理论和方法,了解主流安全产品和技术,熟练掌握网络安全、数据安全、应用程序安全等方面的技术和工具。

入门建议:

- 学习计算机网络、操作系统、数据库等基础知识,了解常见的安全威胁和攻击技术。

- 熟悉常见的安全工具和技术,如入侵检测、漏洞扫描、防火墙等。

- 学习并了解相关的安全标准和规范,如ISO 27001/2、NIST SP 800等。

4.安全测试工程师:

职责:

负责安全测试工作,包括安全漏洞测试、安全测试方案编制、安全测试报告编写等工作。 所需技能:熟练掌握各种安全测试方法和工具,了解主流安全产品和技术,熟悉操作系统和网络安全原理,具有丰富的安全测试经验。

入门建议:

- 学习软件测试基础知识,包括测试方法、测试工具、测试流程等。

- 掌握常见的安全测试方法和技术,如黑盒测试、白盒测试、灰盒测试等。

- 学习并了解相关的安全标准和规范,如OWASP TOP 10、CVE等。

5.安全服务工程师:

职责:

负责企业的安全服务工作,包括安全咨询、安全评估、安全培训等方面。 所需技能:熟悉主流安全产品和技术,熟练掌握安全咨询、安全评估、安全培训等方面的知识和方法,具有良好的沟通和服务能力。

入门建议:

- 具备扎实的安全技术知识和丰富的实践经验。

- 具备良好的客户沟通和项目管理能力,能够与客户协作并制定安全服务方案。

- 熟悉安全服务的市场和业务流程,关注最新的安全技术和趋势。

6.安全运维工程师:

职责:

负责企业的安全运维工作,包括系统安全监控、事件响应、安全漏洞修复等方面。 所需技能:熟练掌握安全运维工具和技术,了解网络安全、系统安全等方面的知识和方法,具有丰富的运维经验和技能。

入门建议:

- 学习计算机网络、操作系统、数据库等基础知识,掌握常见的安全技术和工具。

- 具备扎实的系统运维和维护经验,熟悉ITIL、DevOps等流程和方法。

- 持续学习和关注最新的安全技术和趋势,保持对安全运维的领先认识。

7.系统安全工程师:

职责:

负责系统的安全管理和维护工作,包括系统安全监控、漏洞管理、访问控制、加密等方面的工作。 所需技能:熟悉操作系统和网络安全原理,了解主流安全产品和技术,熟练掌握系统安全监控、漏洞管理、访问控制、加密等方面的知识和工具,具有丰富的系统安全经验。

入门建议:

- 需要学习操作系统和网络安全基础知识,如Windows、Linux等操作系统和TCP/IP、HTTP、SSL等网络协议;

- 掌握系统安全加固和漏洞利用技术,如加固服务器、堆栈溢出、提权等;

- 还需要具备良好的逆向工程和代码审计能力,能够熟练使用反汇编、调试器等工具。

8.服务器安全工程师:

职责:

负责服务器的安全管理和维护工作,包括服务器硬件和软件的安全防护、漏洞管理、访问控制等方面的工作。 所需技能:熟悉服务器硬件和软件的原理和结构,了解主流安全产品和技术,熟练掌握服务器安全防护、漏洞管理、访问控制等方面的知识和工具,具有丰富的服务器安全经验。

入门建议:

- 需要掌握服务器的硬件、操作系统和应用软件,如硬件RAID、Linux、Apache、Tomcat等;

- 掌握服务器安全加固和日志分析技术,如配置防火墙、SELinux、SSH安全等;

- 同时需要熟悉网络安全基础知识和攻击技术,如DDoS、SQL注入等。

9.云计算安全工程师:

职责:

负责云计算平台的安全管理和维护工作,包括云计算安全架构设计、访问控制、数据加密、安全审计等方面的工作。 所需技能:熟悉云计算平台的结构和架构,了解云计算安全架构设计、访问控制、数据加密、安全审计等方面的知识,具有云计算安全实践经验。

入门建议:

- 需要学习云计算和虚拟化基础知识,如OpenStack、Docker等;

- 掌握云安全加固和监控技术,如安全组、流量镜像、云审计等;

- 同时需要了解云上的常见安全问题和解决方案,如云存储数据泄露、虚拟机漏洞等。

10.网络安全工程师:

职责:

负责企业网络的安全管理和维护工作,包括网络拓扑设计、网络安全防护、访问控制等方面的工作。 所需技能:熟悉网络安全原理和网络拓扑设计,了解主流安全产品和技术,熟练掌握网络安全防护、访问控制等方面的知识和工具,具有丰富的网络安全经验。

入门建议:

- 需要学习计算机网络和安全基础知识,如网络协议、TCP/IP、VPN、防火墙等;

- 掌握常用的网络安全工具和技术,如Nmap、Wireshark等;

- 同时需要了解常见的网络攻击技术和防御策略,如DDoS攻击、IDS/IPS等。

11.高级安全专家:

职责:

负责企业安全战略的规划和实施,包括安全需求分析、安全方案设计、安全产品选型等方面的工作。 所需技能:具备深入的安全技术知识和丰富的安全实践经验,能够独立规划和实施企业的安全战略,具有领导和团队协作能力。同时,还需要具备良好的沟通能力和领导力,能够有效地与上下级、同事和客户进行沟通和协调。

入门建议:

- 需要具备全面的安全技术知识和实战经验,熟悉网络、系统、应用等多个领域的安全问题和解决方案;

- 掌握安全攻防的思路和方法,能够进行复杂攻击和渗透测试;

- 同时需要具备良好的安全意识和风险意识,能够为企业提供全面的安全咨询和风险评估服务。

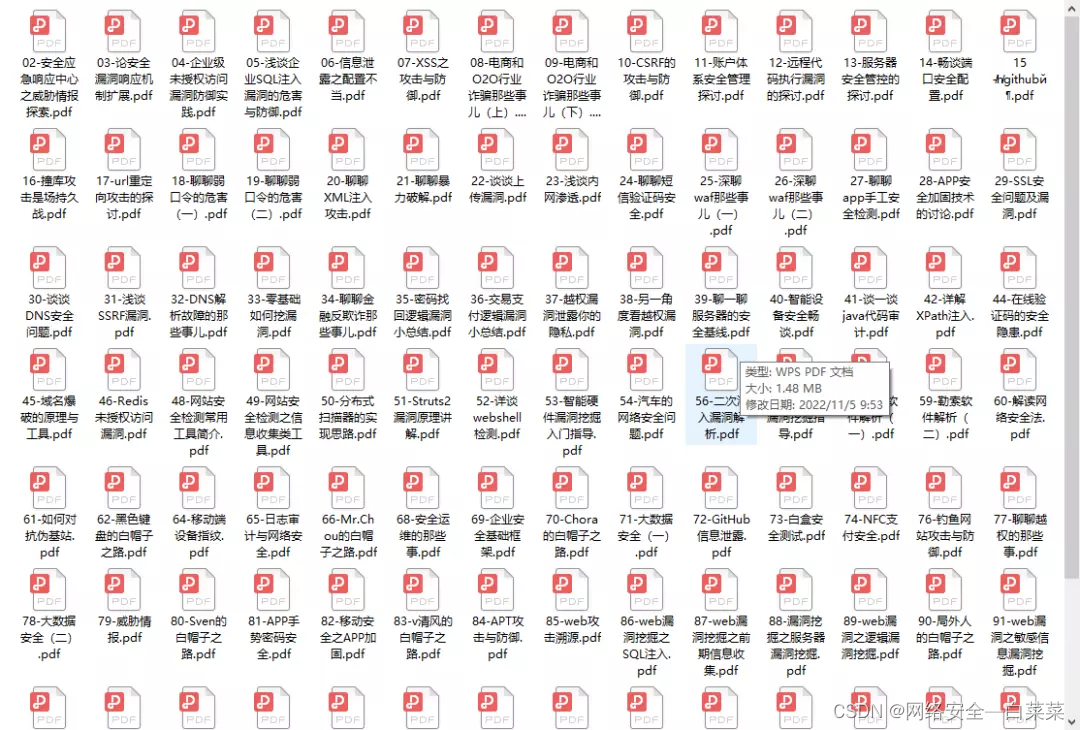

网络安全岗位入门教程+面试题![]() https://mp.weixin.qq.com/s?__biz=MzkwNDI0MDc2Ng==&mid=2247483680&idx=1&sn=e1666c9a4a67f1222d90780a0ed619b8&chksm=c08b4a31f7fcc327deef435a30bfc550b33b5975f2bcc18dfb2ee20683da66025c68253a4c79#rd

https://mp.weixin.qq.com/s?__biz=MzkwNDI0MDc2Ng==&mid=2247483680&idx=1&sn=e1666c9a4a67f1222d90780a0ed619b8&chksm=c08b4a31f7fcc327deef435a30bfc550b33b5975f2bcc18dfb2ee20683da66025c68253a4c79#rd