计算机网络基本概念

- 计算机网络是计算机技术与通信技术相互融合的产物

- 计算机网络是互连的、自治的计算机的集合

- 自治——互连的计算机系统彼此独立,不存在主从或者控制与被控制关系

- 互连——利用通信链路连接相互独立的计算机系统

- 目前最大的、应用最广泛的计算机网络就是Internet或因特网

- 协议——网络通信实体之间在数据交互过程中需要遵循的规则或约定

- 协议三要素如下:

- 语法;定义实体之间交换信息的格式与结构,或者定义实体之间传输信号的电平等

- 语义;定义实体之间交换的信息需要发送(或包含)哪些控制信息

- 时序(同步);定义实体之间交换信息的顺序以及如何匹配或适应彼此的速度

- 计算机网络功能如下:

- 硬件资源共享;云计算、云存储

- 软件资源共享;SaaS——软件即服务

- 信息资源共享;互联网成为人们获取信息的重要渠道

- 计算机网络分类

- 按覆盖范围分类

- 个域网PAN;蓝牙,覆盖范围在1-10m

- 局域网LAN;办公室、办公楼、厂区、校园等,覆盖范围在10m-1km

- 城域网MAN;城市范围,覆盖范围在5-50km

- 广域网WAN;覆盖范围在几十到几千千米

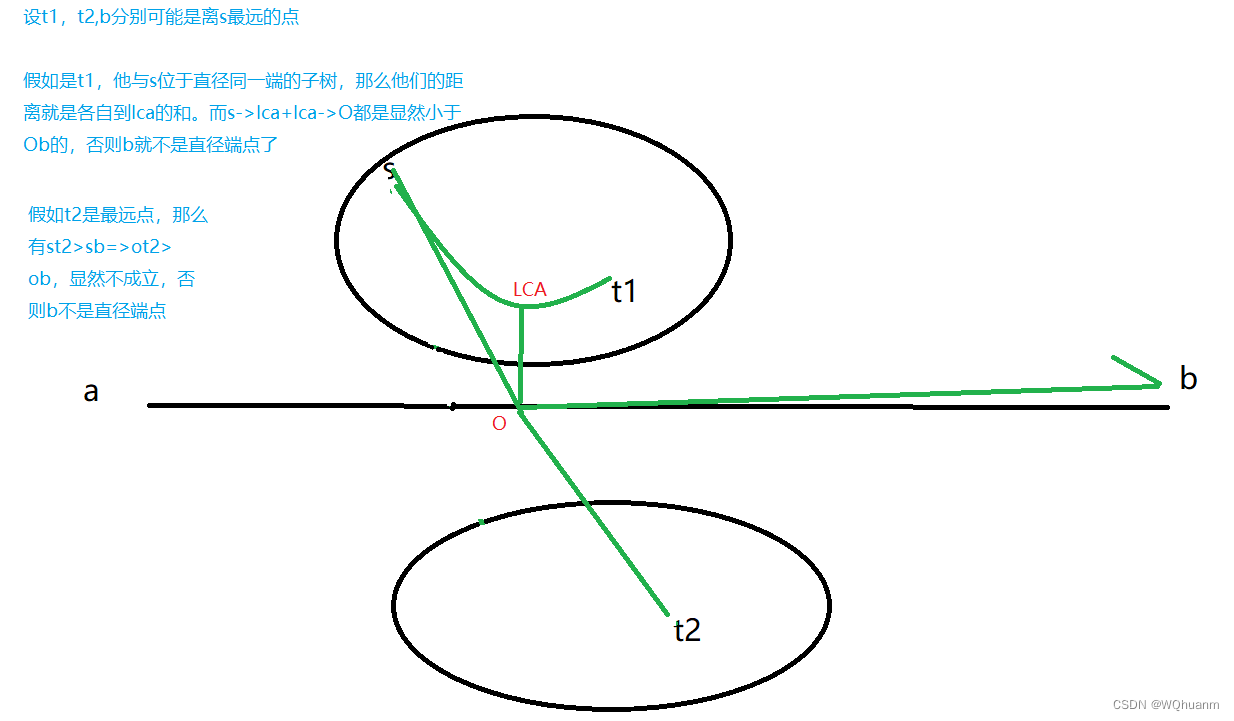

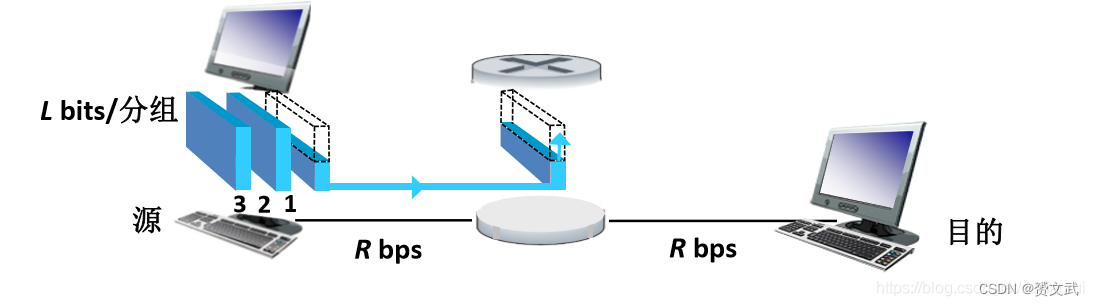

- 按拓扑结构分类

- 星形拓扑结构;优点:易于监控和管理 ,故障诊断与隔离容易,缺点:中央结点是网络瓶颈,一旦故障,全网瘫痪,网络规模受限于中央结点的端口数量

- 总线型拓扑结构;优点:结构简单、所需电缆数量少,易于扩展,缺点:通信范围受限,故障诊断与隔离较困难,容易产生冲突

- 环形拓扑结构;多见于早期局域网、园区网和城域网中,优点:所需电缆长度短,可以使用光纤,易于避免冲突,缺点:某结点故障容易引起全网瘫痪,新结点的加入或撤出比较麻烦,存在等待时间问题

- 网状拓扑结构;常见于广域网、核心网络等,优点:可靠性高,缺点:网络结构复杂,造价成本高,选路协议复杂

- 树形拓扑结构;优点:易于扩展,故障隔离容易;缺点:根节点可靠性要求高

- 混合拓扑结构;如Internet,优点:易于扩展;缺点:结构辅助,管理与维护复杂

- 按交换方式分类

- 电路交换网络;建立电路、传输数据、拆除电路

- 报文交换网络

- 分组交换网络

- 按网络用户属性分类

- 公用网;国家或企业出资建设,面向公众提供收费或免费服务的网络

- 私有网;某个组织出资建设,专门面向该组织内部业务提供网络传输服务,不向公众开放的网络

- 按覆盖范围分类

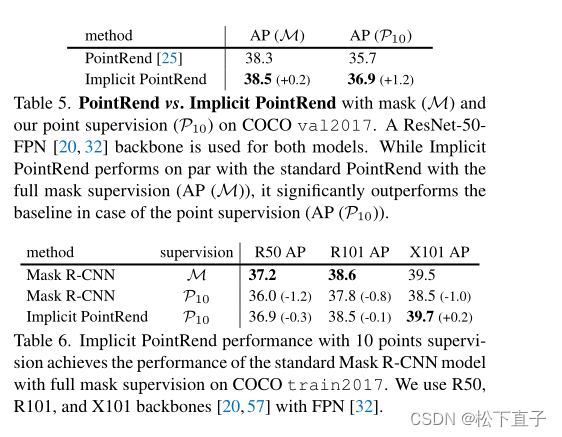

注:拓扑结构图片示例如下:

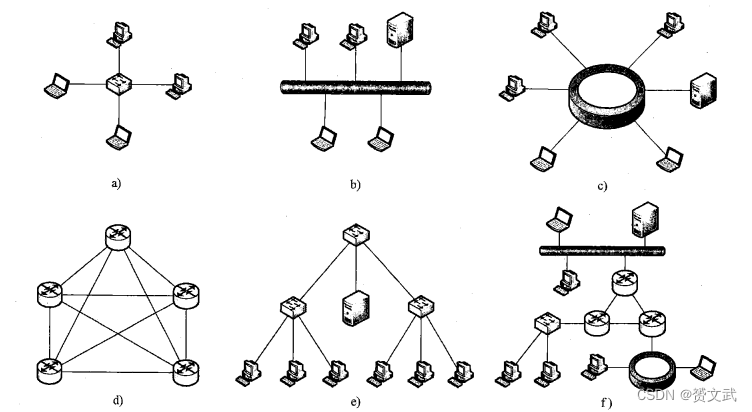

计算机网络结构

- 大规模现代计算机网络结构包括网络边缘、接入网络与网络核心三部分

- 网络边缘;连接到网络上的计算机、服务器、智能手机、智能传感器、智能家电等称为主机或端系统

- 接入网络

- 电话拨号接入;通过调制解调器将数字信号调制到模拟电话线路,通过电话网络的模拟语音信号作为载波传送到远端,再利用调制解调器解调

- 最大带宽通常为56kbit/s

- 非对称数字用户线路ADSL;基于频分多路复用(FDM),上行带宽比下行带宽小

- 3-5km——典型上行带宽512kbit/s~1Mbit/s,下行带宽为1-8Mbit/s

- 1.3km以内时,称为VDSL;典型下行带宽可达到55Mbit/s,上行带宽可达到19.2Mbit/s

- ADSL是独享式接入

- 混合光纤同轴电缆HFC接入网络;基于频分多路复用技术,利用有限电视网络同轴电缆剩余的传输能力实现电视信号传输与网络数据传输的共享。上行带宽小于下行带宽

- 上行带宽为30.7Mbit/s,下行带宽为42.8Mbit/s

- 局域网;典型的局域网技术是以太网,WIFI等

- 移动接入网络 ;利用移动通信网络(3G/4G/5G),实现智能手机、移动终端等设备的网络接入

- 电话拨号接入;通过调制解调器将数字信号调制到模拟电话线路,通过电话网络的模拟语音信号作为载波传送到远端,再利用调制解调器解调

- 网络核心;作用是实现网络边缘中主机之间的数据中继与转发

数据交换技术

- 电路交换;利用电路交换进行通信包括建立电路、传输数据和拆除电路3个阶段

- 优点:实时性高、时延和时延抖动都较小

- 缺点:对于突发性数据传输,信道利用率低,且传输速率单一

- 适用于语音和视频这类实时性强的业务

- 报文交换;工作过程为发送方把要发送的信息附加上发送/接收主机的地址及其他控制信息,构成一个包围,然后以报文在交换网络的个结点之间以存储-转发方式传送,直至送达目的主机

- 采用存储-转发机制,不需要实现建立连接

- 报文交换线路利用率相较于电路交换高;报文延迟时间长且不固定,有时不得以需丢弃报文

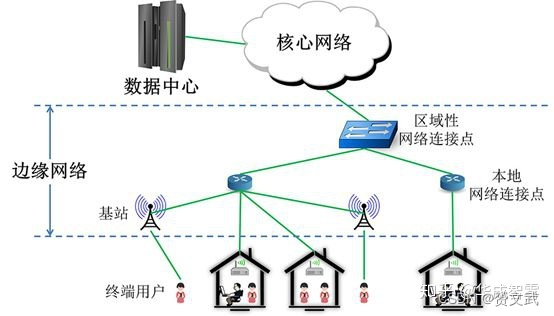

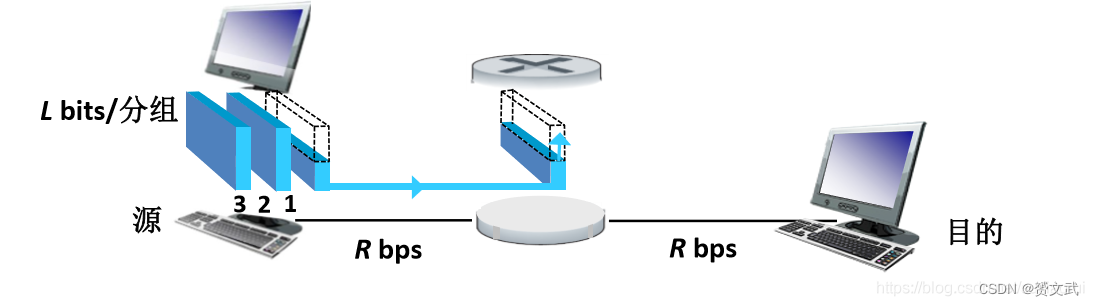

- 分组交换;分组交换需要将待传输数据分割为较小的数据块,每个数据块附加上地址、序号等控制信息构成数据分组,每个分组独立传输到目的地,目的地将收到的分组重新组装,还原为报文

- 采用存储-转发技术

- 分组交换优点:交换设备存储容量要求低、交换速度快、可靠传输效率高、更加公平

- 分组长度的确定原则如下:

- 分组长度与延迟时间成正比

- 分组长度与误码率

计算机网络性能

- 速率是指网络单位时间内传送的数据量,基本单位是bit/s,其他单位有kbit/s、Mbit/s、Gbit/s、Tbit/s;换算关系如下图:

- 带宽:信号具有的频带宽度,即信号成分的最高频率和最低频率之差,单位为Hz,单位也是bit/s

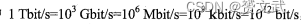

- 时延:数据从网络中一个结点到达另一个结点所需要的时间

- 结点处理时延;记作dc,到达交换结点(路由器)交换设备进行一系列操作所耗费时间

- 排队时延;记作dq,结点内等待从输出链路发送到下一交换结点

注:结点处理时延、排队时延均在结点内产生 - 传输时延;记作dt,dt=L/R其中L为分组长度,链路带宽为R,从结点“搬”到链路上的时间

- 传播时延;记作dp,定义如下:信号从发送端发送出来,经过一定距离的物理链路到达接收端所需要的时间dp=D/V;D为物理链路长度,信号传播速度为V

- 时延带宽积:传播时延与带宽的乘积,单位是位

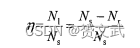

- 丢包率;计算公式为丢失分组总数/发送分组总数,如下图所示:

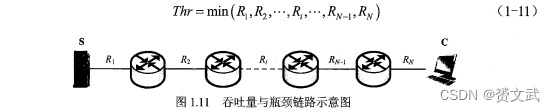

- 吞吐量:在单位时间内源主机通过网络项目地主机实际送达的数据量,单位是bit/s或B/s记作Thr

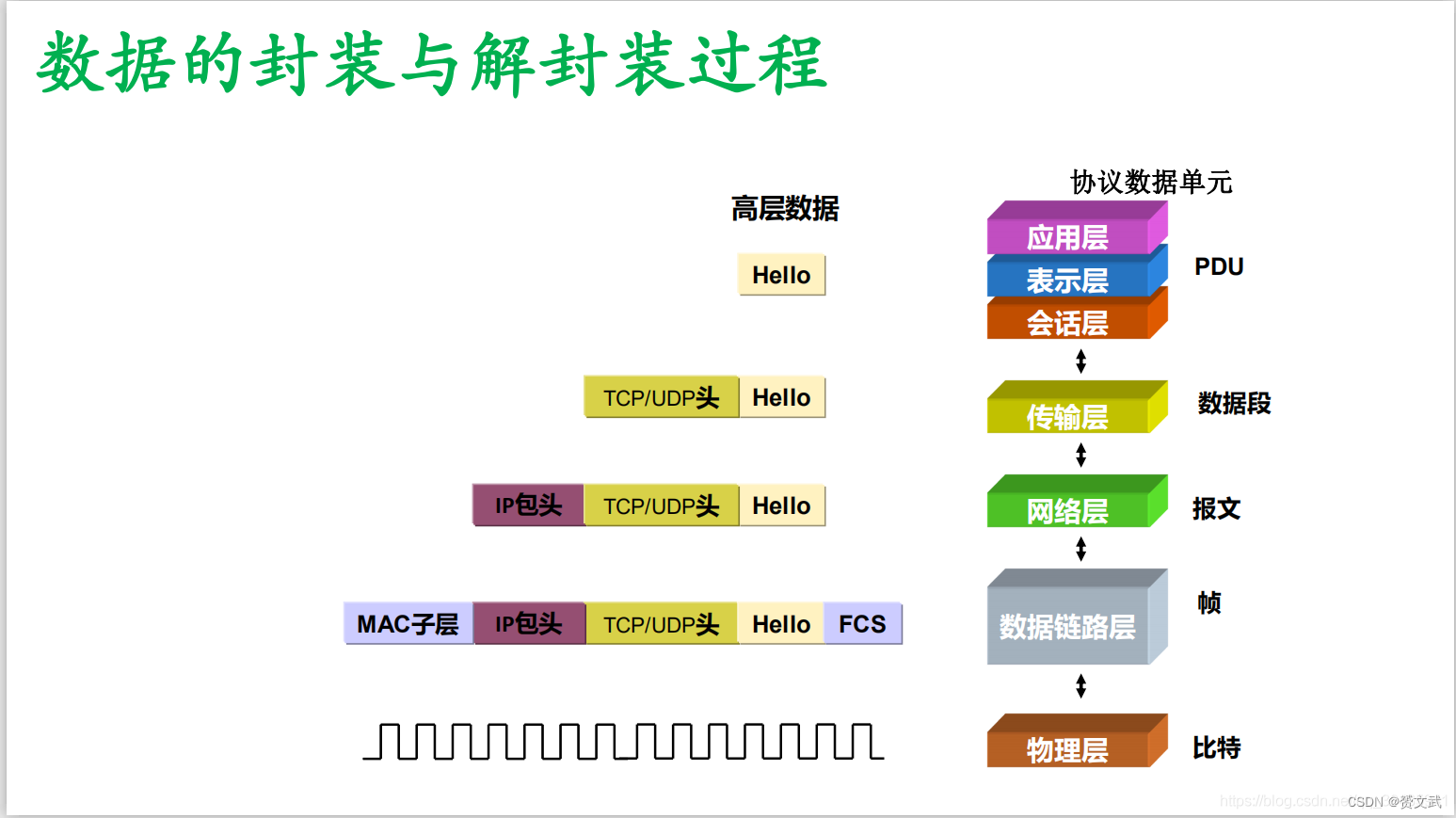

计算机网络体系结构

- IBM在20世纪60年代后期开发了系统网络体系结构(SNA)——第一个

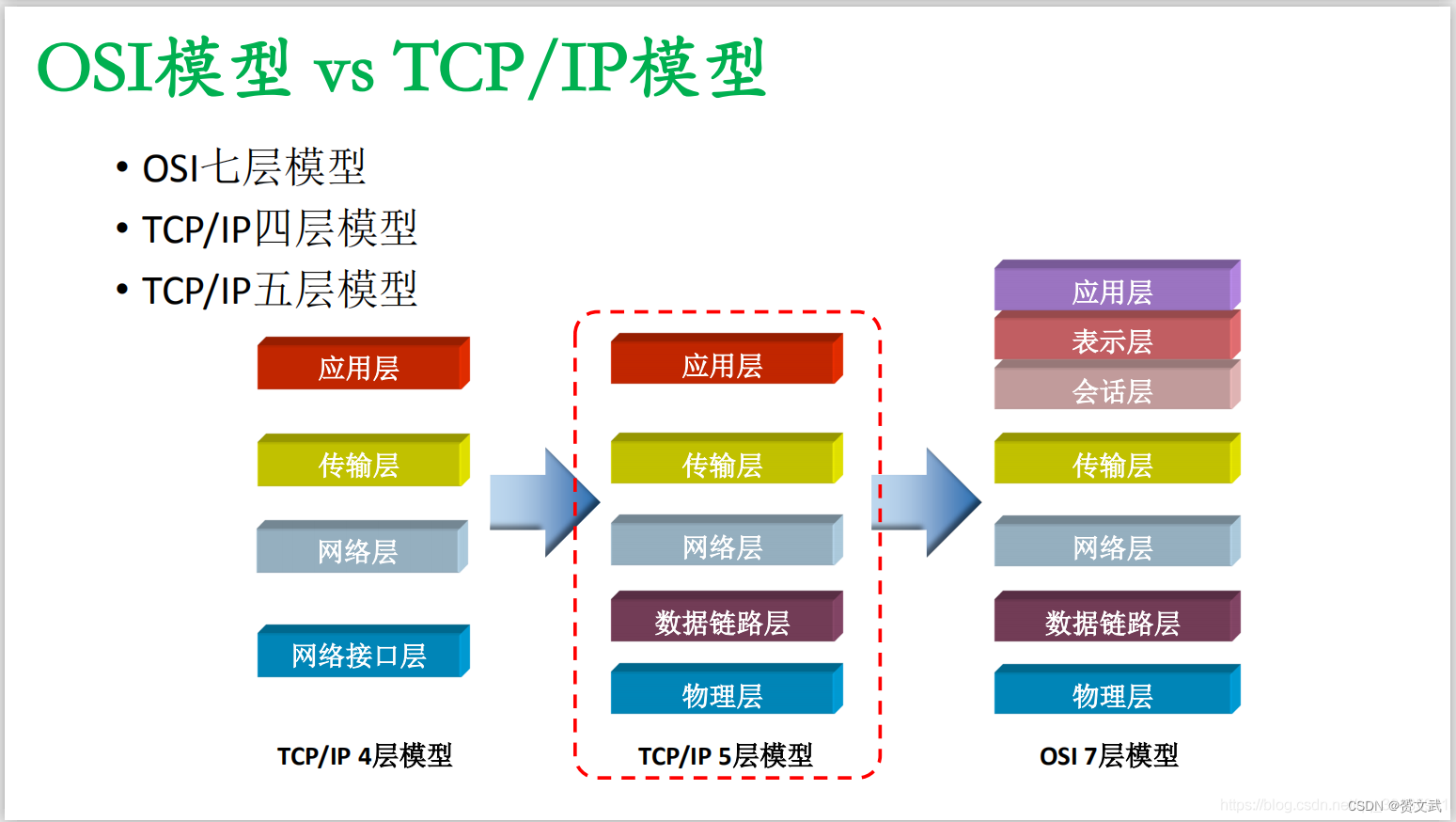

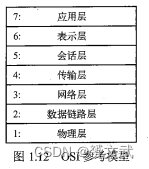

OSI参考模型

注:物链网输会示用——“物联网淑慧试用”

- 物理层:实现无结构比特流传输

- 数据链路层:实现相邻结点之间数据可靠而有效的传输;“成帧”

- 网络层:如何将分组通过交换网络传送至目的主机,主要功能时数据转发与路由

- 传输层:端到端,进程-进程的层次;复用/分解、端到端的可靠数据传输、连接控制、流量控制和拥塞控制机制等

- 会话层:用户与用户连接,主要功能:在建立会话时核实双方身份是否有权参加会话,确定双方支付通信费用,双方在各种选择功能方面一致,会话建立后对进程对话进行管理与控制

- 表示层:处理应用实体件交换数据的语法;文本压缩/解压缩、数据加密/解密、字符编码的转换等

- 应用层:与提供给用户的网络服务相关,文件传送、电子邮件、P2P应用等

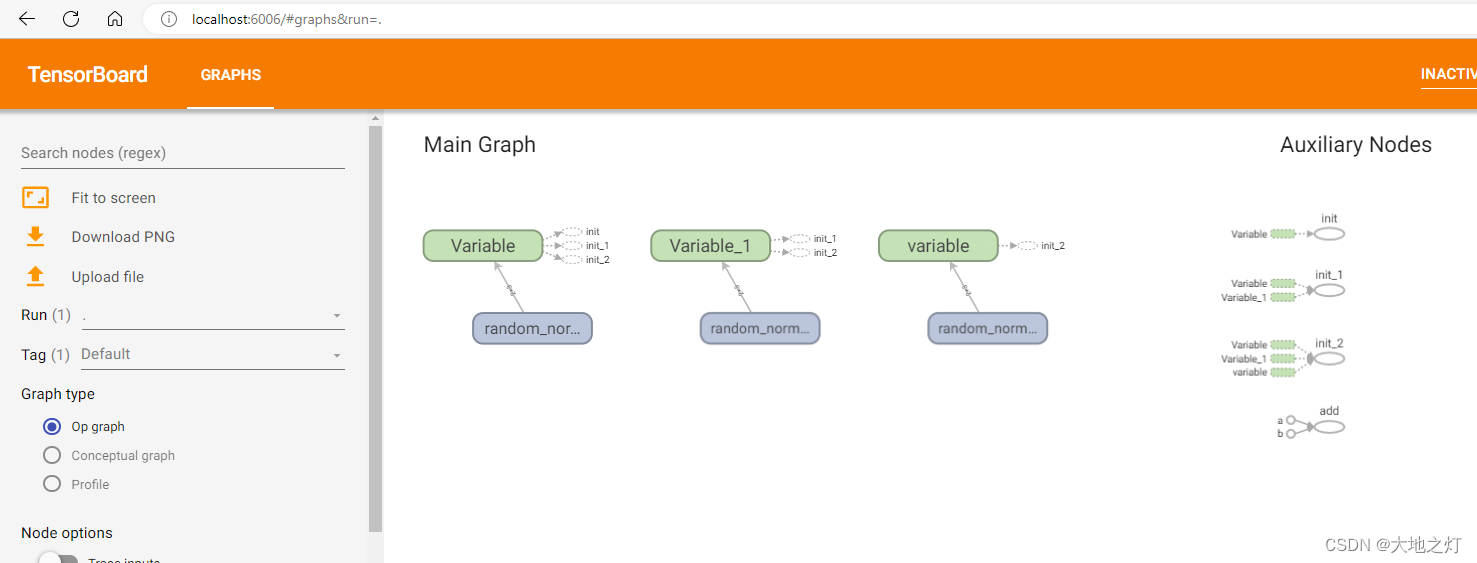

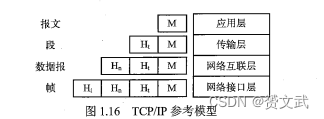

TCP/IP参考模型

- 应用层:合并了会话层、表示层,在Internet上常见的一些网络应用大多在这一层:WWW服务、文件传输、电子邮件等

- 传输层:把上层数据传输到接收主机上对等的应用层程序

- 网络互联层:核心,路由选择,分组转发,提供网络层寻址——IP嗲之,异构网互连,网络互连层核心协议为IP,还包括ICMP、IGMP、BGP、OSPF、RIP等

- 网络接口层:网络层IP分组在这一层被封装为底层网络的链路层数据帧中,最终以比特流的形式在物理介质上进行传输

五层参考模型

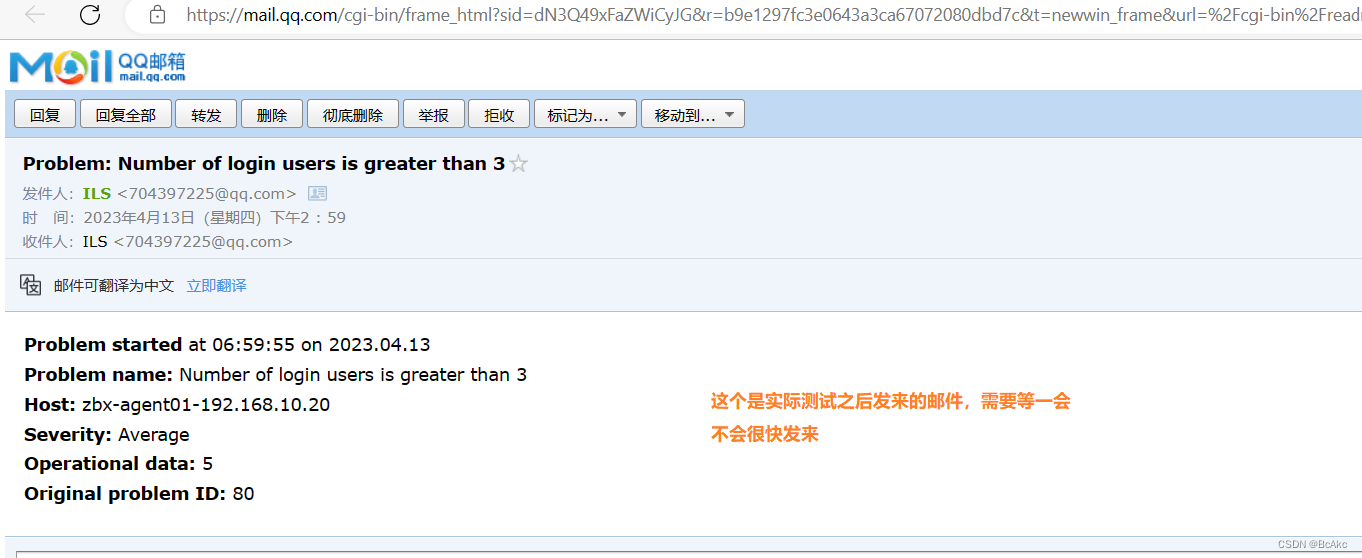

注:三个参考模型同框图如下: