2023河南新乡市第二届职业技能大赛“网络安全”项目 比赛任务书

- 一、竞赛时间

- 二、竞赛阶段及内容

- B-1 Windows操作系统渗透测试

- B-2 Wireshark数据包分析

- B-3 CMS网站渗透

- B-4 未公开

- B-5 未公开

一、竞赛时间

总计:180分钟

二、竞赛阶段及内容

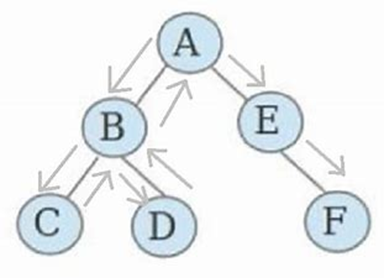

(一)拓扑图

B-1 Windows操作系统渗透测试

任务环境说明:

服务器场景:Server2105(关闭链接)

服务器场景操作系统:Windows(版本不详)

1.通过本地PC中渗透测试平台Kali对服务器场景进行系统服务及版本扫描渗透测试,并将该操作显示结果中445端口对应的服务版本信息字符串作为Flag值提交;

2.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景网络连接信息中的DNS信息作为Flag值 (例如:114.114.114.114) 提交;

3.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景中的当前最高账户管理员的密码作为Flag值提交;

4.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景桌面上111文件夹中唯一一个后缀为.docx文件的文件名称作为Flag值提交;

5.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景桌面上111文件夹中唯一一个后缀为.docx文件的文档内容作为Flag值提交;

6.通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景桌面上222文件夹中唯一一个图片中的英文单词作为Flag值提交;

B-2 Wireshark数据包分析

任务环境说明:

服务器场景:FTPServer20221010(关闭链接)

服务器场景操作系统:未知(关闭连接)

FTP用户名:wireshark0051密码:wireshark0051

1、从靶机服务器的FTP上下载wireshark0051.pcap数据包文件,找出黑客获取到的可成功登录目标服务器FTP的账号密码,并将黑客获取到的账号密码作为Flag值(用户名与密码之间以英文逗号分隔,例如:root,toor)提交;

2、继续分析数据包wireshark0051.pcap,找出黑客使用获取到的账号密码登录FTP的时间,并将黑客登录FTP的时间作为Flag值(例如:14:22:08)提交;

3、继续分析数据包wireshark0051.pcap,找出黑客连接FTP服务器时获取到的FTP服务版本号,并将获取到的FTP服务版本号作为Flag值提交;

4、继续分析数据包wireshark0051.pcap,找出黑客成功登录FTP服务器后执行的第一条命令,并将执行的命令作为Flag值提交;

5、继续分析数据包wireshark0051.pcap,找出黑客成功登录FTP服务器后下载的关键文件,并将下载的文件名称作为Flag值提交;

6、继续分析数据包wireshark0051.pcap,找出黑客暴力破解目标服务器Telnet服务并成功获取到的用户名与密码,并将获取到的用户名与密码作为Flag值(用户名与密码之间以英文逗号分隔,例如:root,toor)提交;

7、继续分析数据包wireshark0051.pcap,找出黑客在服务器网站根目录下添加的文件,并将该文件的文件名称作为Flag值提交;

8、继续分析数据包wireshark0051.pcap,找出黑客在服务器系统中添加的用户,并将添加的用户名与密码作为Flag值(用户名与密码之间以英文逗号分隔,例如:root,toor)提交。

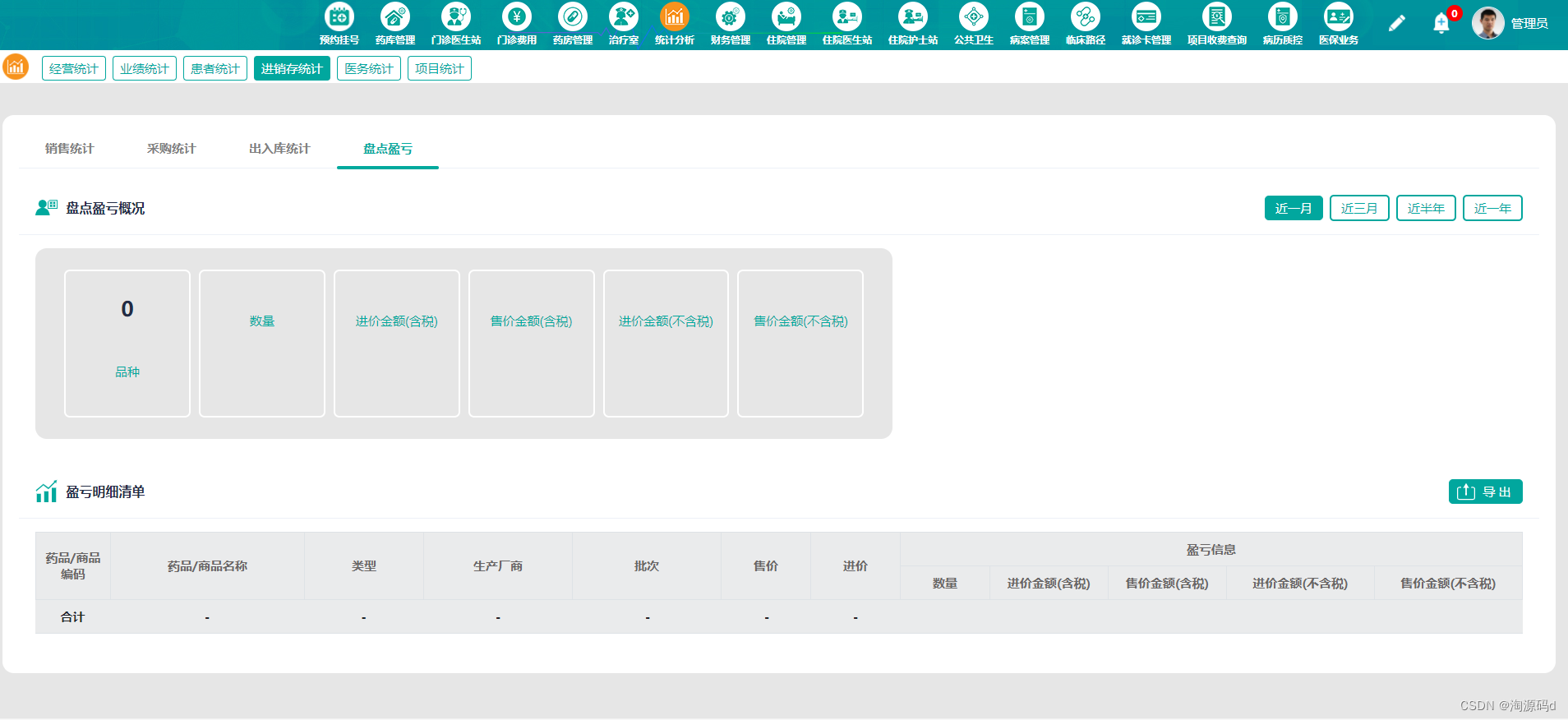

B-3 CMS网站渗透

任务环境说明:

服务器场景:Server2206(关闭链接)

服务器场景操作系统:未知

1.使用渗透机对服务器信息收集,并将服务器中网站服务端口号作为flag提交;

2.使用渗透机对服务器信息收集,将网站的名称作为flag提交;

3.使用渗透机对服务器渗透,将可渗透页面的名称作为flag提交;

4.使用渗透机对服务器渗透,并将网站中所用的数据库的表名作为flag提交;

5.使用渗透机对服务器渗透,将网站管理员的加密密码作为flag提交;

6.使用渗透机对服务器渗透,将服务器的本地名称作为flag提交。