大家好,我是bug菌~

backtrace主要用于调试程序时,能够打印出程序在运行过程中的函数调用栈,以帮助开发者快速定位程序出现异常或崩溃的原因。

通过backtrace的输出,开发者可以了解程序在哪个函数出现问题,以及该函数被调用的上下文环境和参数值等信息,从而更好地进行问题分析和定位。

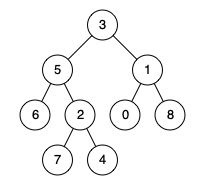

你那该问了,函数调用栈是什么?

其实函数调用栈是一种数据结构,用于存储和跟踪在程序执行期间调用的函数的信息。当一个函数调用另一个函数时,调用者函数的当前状态将被保存在栈顶,然后调用函数的状态将被压入栈顶。当被调用函数返回时,其状态将从栈顶弹出,调用者函数的状态将被恢复,并继续执行。这个过程是递归的,直到程序完成执行。

那么我们在Linux系统中,可以使用backtrace函数来打印当前执行的函数调用栈,以便在程序错误或调试时定位问题。

以下是一个示例程序,演示如何使用backtrace函数:

#include <execinfo.h>

#include <stdio.h>

void func3()

{

void* array[10];

size_t size;

// 获取当前调用栈的函数指针

size = backtrace(array, 10);

// 打印函数调用栈

backtrace_symbols_fd(array, size, STDOUT_FILENO);

}

void func2()

{

func3();

}

void func1()

{

func2();

}

int main()

{

func1();

return 0;

}

在上述示例代码中,定义了三个函数func1、func2、func3,其中func3使用了backtrace函数打印当前程序调用栈。

在main函数中,调用了func1,进而调用了func2和func3,从而产生了一次函数调用链。

运行上述程序,输出结果如下:

./a.out(backtrace+0x15) [0x4006c5]

./a.out(func3+0x9) [0x4006fb]

./a.out(func2+0x9) [0x40070c]

./a.out(func1+0x9) [0x40071d]

./a.out(main+0x9) [0x400731]

/lib64/libc.so.6(__libc_start_main+0xf5) [0x7f02a05c8885]

./a.out(_start+0x2a) [0x4005da]

可以看到,输出结果中包含了每个函数的名称和地址,以及调用链中的每个函数在代码中的位置。

需要注意的是,backtrace函数的输出结果是符号名称和地址的字符串数组,需要使用backtrace_symbols_fd函数打印到标准输出或文件中。

【最后一个bug】多平台都有更新和发布,大家可以一键三连,关注+星标,不错过精彩内容~~

![开发一个看番app[樱花动漫移动端app]](https://img-blog.csdnimg.cn/e9ea2fd596e0452fb1feefc4881af981.png)