目录

一.iptables防火墙基本介绍

二.iptables的四表五链

三.iptables的配置

1.iptables的安装

2.iptables防火墙的配置方法

四.添加、查看、删除规则

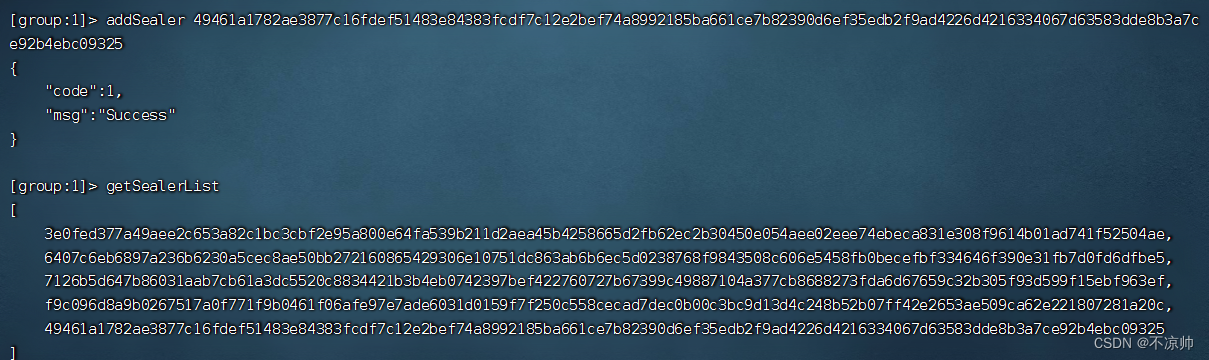

1.查看(fliter)表中的所有链 iptables -L

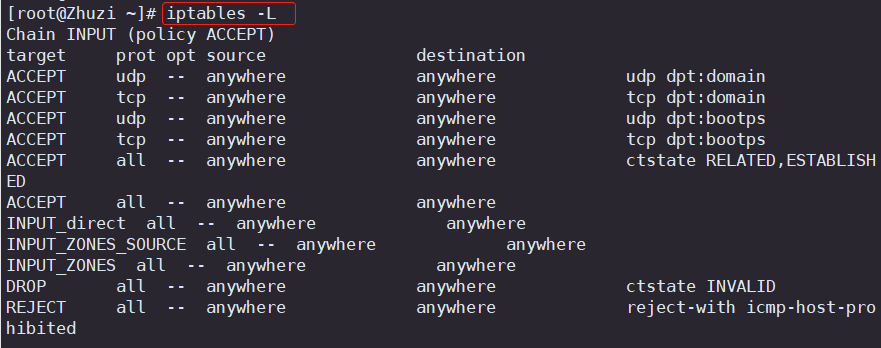

2.使用数字形式(fliter)表所有链 查看输出结果 iptables -nL

3.清空表中所有链 iptables -F

4.添加第一条规则可以用i可以用A来添加

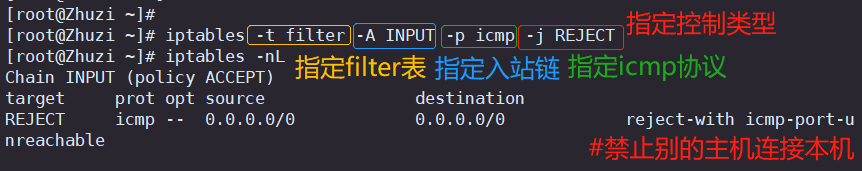

4.1 不允许其他主机ping本机,给响应信息REJECT,ping所使用的协议为icmp

4.2 不允许其他主机ping本机,不给响应信息 DROP, ping所使用的协议为icmp

5.插入规则

6.删除规则

6.1 按照行号删除

6.2 按照内容删除

7.设置默认规则

8.修改规则

五. 规则匹配

1.通用匹配

2.隐含匹配

2.1 端口匹配

2.2 ICMP类型匹配

3.显式匹配

3.1 多端口匹配

3.2 IP范围匹配

3.3 MAC地址匹配

3.4 状态匹配

一.iptables防火墙基本介绍

Linux系统的防火墙:IP信息包过滤系统,它实际上由两个组件 netfilter和 iptables 组成。

主要工作在网络层,针对IP数据包。体现在对包内的IP地址、端口、协议等信息的处理上。

1.netfilter/iptables关系

netfilter

- 位于Linux内核中的包过滤功能体系

- 称为Linux防火墙的“内核态”(内核空间)

- 是内核的一部分,由一些数据包过滤表组成,这些表包含内核用来控制数据包过滤处理的规则集。

iptables

- 位于/sbin/iptables

- 用来管理防火墙规则的工具称为Linux防火墙的“用户态”

- 它使插入、修改和删除数据包过滤表中的规则变得容易

netfilter/iptables后期简称为iptables。iptables是基于内核的防火墙,其中内置了raw、mangle、 nat和filter四个规则表。

表中所有规则配置后,立即生效,不需要重启服务。

2.iptables防火墙默认规则表、链结构

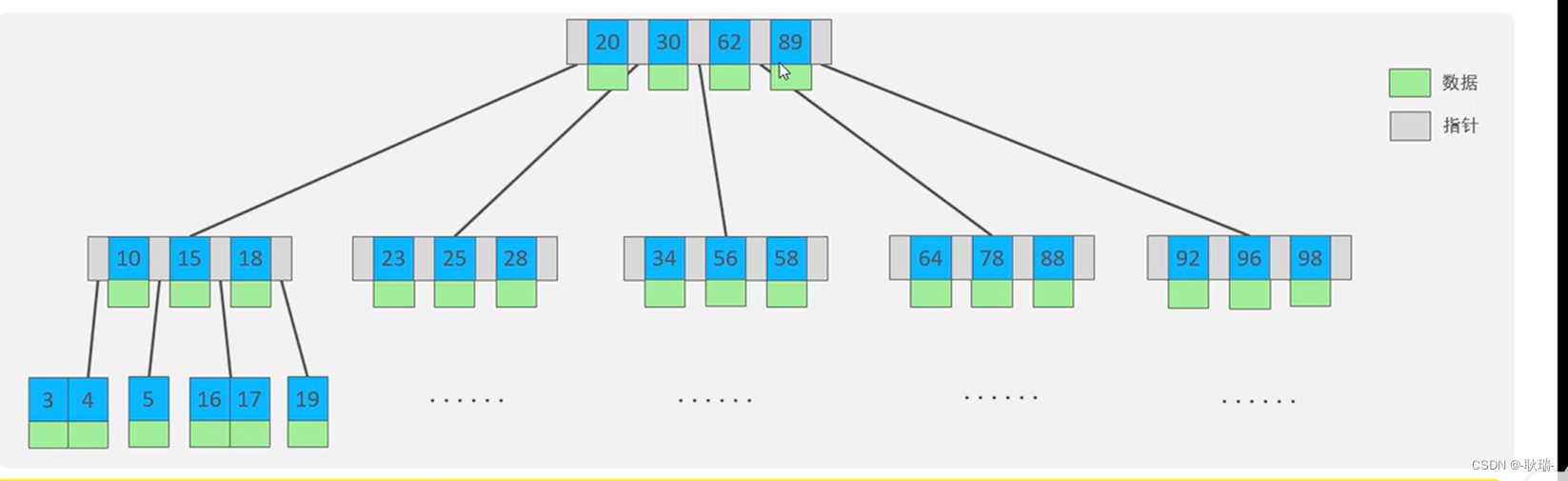

iptables由五个表table和五个链chain以及一些规则组成:

数据包到达防火墙时,规则表之间的优先顺序: raw > mangle > nat > filter

二.iptables的四表五链

1.四表

raw表∶ 确定是否对该数据包进行状态跟踪

mangle表∶为数据包设置标记

nat表∶ 负责网络地址转换,用来修改数据包中的源、目标IP地址或端口

filter表;负责过滤数据包, 确定是否放行该数据包(过滤)

2.五链

INPUT∶ 处理入站数据包,匹配目标IP为本机的数据包。

OUTPUT∶处理出站数据包,一般不在此锌上,做配置。

FORWARD∶ 处理转发数据包,匹配流经本机的数据包。

PREROUTING链∶ 在进行路由选择前处理数据包,用来修改目的地址,用来做DNAT。相当于把内网服务器的工P和端口映射到路由器的外网IP和端口上。

POSTROUTING链∶ 在进行路由选择后处理数据包,用来修改源地址,用来做SNAT。相当于内网通过路由器NAT转换功能实现内网主机通过一个公网工P地址上网。

3.四表五链总结

规则表的作用∶容纳各种规则链

规则链的作用∶容纳各种防火墙规则

表里有链,链里有规则

3.1 规则链之间的匹配顺序

- 入站数据(来自外界的数据包,且目标地址是防火墙本机)∶ PREROUTING --> INPUT --> 本机的应用程序

- 出站数据(从防火墙本机向外部地址发送的数据包)∶ 本机的应用程序 --> OUTPUT --> POSTROUTING网络型防火墙∶

- 转发数据(需要经过防火墙转发的数据包)∶ PREROUTING --> FORWARD --> POSTROUTING

3.2 规则链内的匹配顺序

- 自上向下按顺序依次进行检查,找到相匹配的规则即停 止 (LoG策略例外, 表示记录相关日志)

- 若在该链内找不到相匹配的规则,则按该链的默认策略处理(未修改的状况下,默认策略为允许)

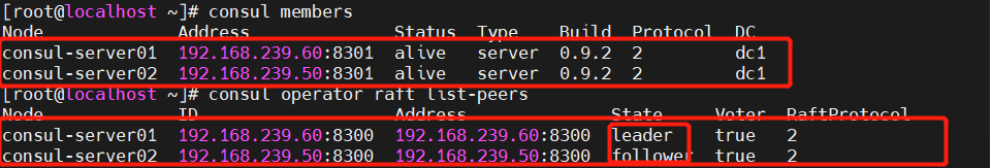

三.iptables的配置

1.iptables的安装

Centos 7默认使用firewalld防火墙,没有安装iptables, 若想使用iptables防火墙。必须先关闭firewalld防火墙,再安装iptables。

systemctl stop firewalld. service 关闭firewalld防火墙

systemctl disable firewalld. service 取消firewalld防火墙开机自启动

yum -y install iptables iptables-services 安装iptables和iptables-services

systemctl start iptables.service 启动iptables-services2.iptables防火墙的配置方法

2.1 使用图形化来管理system-config-firewall(centos 6)

2.2 使用iptables命令行管理

命令格式:

iptables [-t 表名] 管理选项 [链名] [匹配条件] [-j 控制类型]注意事项:

不指定表名时,默认指filter表

不指定链名时,默认指表内的所有链

除非设置链的默认策略,否则必须指定匹配条件

选项、链名、控制类型使用大写字母,其余均为小写

常用控制类型:

| 控制类型 | 作用 |

| ACCEPT | 允许数据包通过(默认) |

| DROP | 直接丢弃数据包,不给出任何回应信息 |

| REJECT | 拒绝数据包通过,会给数据发送端一个响应信息 |

| SNAT | 修改数据包的源地址 |

| DNAT | 修改数据包的目的地址 |

| MASQUERADE | 伪装成一个非固定公网IP地址 |

| LOG | 在/var/log/messages文件中记录日志信息,然后将数据包传递给下一条规则。LOG只是一种辅助动作,并没有真正处理数据包 |

常用管理选项:

| 管理选项 | 作用 |

| -A | 在指定链的末尾追加(--append)一条新的规则 |

| -I | 在指定链的开头插入(--insert)一条新的规则,未指定序号时默认作为第一条规则 |

| -R | 修改、替换(--replace) 指定链中的某一条规则,可指定规则序号或具体内容 |

| -P | 设置指定链的默认策略(--policy) |

| -D | 删除(--delete) 指定链中的某一条规则,可指定规则序号或具体内容 |

| -F | 清空(--flush)指定链中的所有规则,若未指定链名,则清空表中的所有链 |

| -L | 列出(--list) 指定链中所有的规则,若未指定链名,则列出表中的所有链 |

| -n | 使用数字形式(--numeric) 显示输出结果,如显示IP地址而不是主机名 |

| -v | 显示详细信息,包括每条规则的匹配包数量和匹配字节数 |

| --line-numbers | 查看规则时,显示规则的序号 |

四.添加、查看、删除规则

1.查看(fliter)表中的所有链 iptables -L

iptables -L

#不指定表名默认查看filter表

2.使用数字形式(fliter)表所有链 查看输出结果 iptables -nL

iptables -L -n

#分开写 L与n不分前后顺序

或

iptables -nL

#合起来 n必须在L前

3.清空表中所有链 iptables -t filter -F

iptables -F

#没有指定表名 默认删除filter表;没有指定链 默认清空所有链

4.添加第一条规则可以用i可以用A来添加

4.1 不允许其他主机ping本机,给响应信息REJECT,ping所使用的协议为icmp

iptables -t filter -A INPUT -p icmp -j REJECT

#不允许其他主机ping本机,给响应信息REJECT,ping所使用的协议为icmp

iptables -nL

#使用数字形式(fliter)表所有链

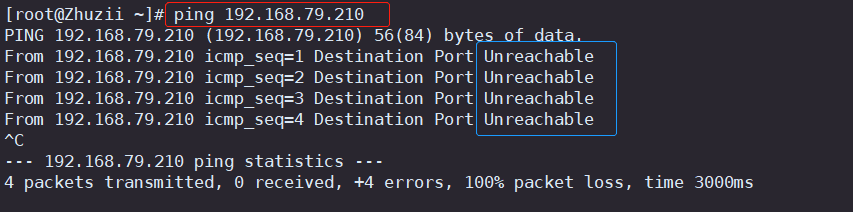

换另一台虚拟机ping本机验证:

4.2 不允许其他主机ping本机,不给响应信息 DROP, ping所使用的协议为icmp

iptables -F

#清空所有链

iptables -nL

#验证查看

iptables -t filter -A INPUT -p icmp -j DROP

#不允许其他主机ping本机,不给响应信息DROP,ping所使用的协议为icmp

5.插入规则

在指定链的末尾追加一条新的规则 -A;在指定链的开头插入一条新的规则,未指定序号时默认作为第一条规则 -I

iptables -t filter -A INPUT -p icmp -j DROP

#不允许其他主机ping本机,不给响应信息DROP,ping所使用的协议为icmp

iptables -nL --line-numbers

#查看规则序号

iptables -I INPUT 2 -p tcp --dport 22 -j ACCEPT

#在filter表中添加一条放通tcp22号端口的规则 并在第二个规则前添加此新规则

6.删除规则

6.1 按照行号删除

iptables -D INPUT 2

#删除第二行规则

6.2 按照内容删除

按照内容删除规则时,相同内容会删除最小行号

iptables -D INPUT -p icmp -j DROP

#将含有icmp协议使用DROP类型的规则删除

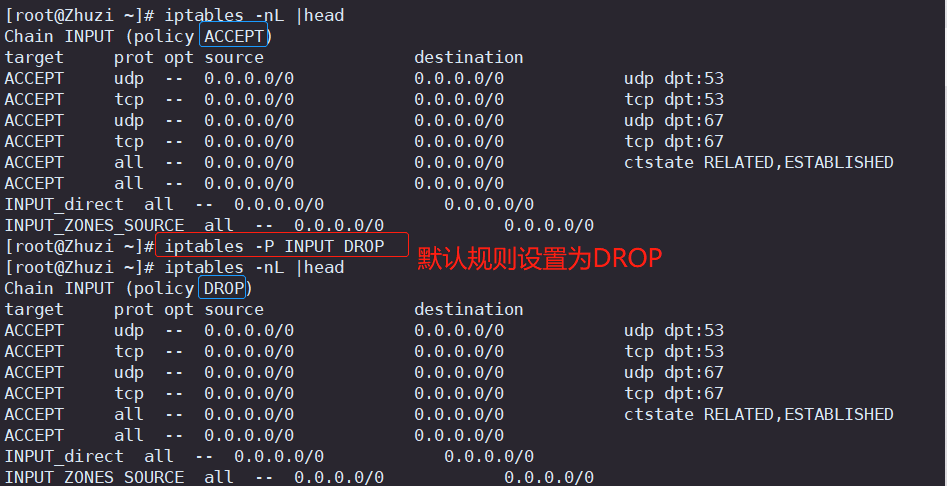

7.设置默认规则

iptables -P INPUT DROP

#默认规则设置为DROP

设置了-P DROP后,使用-F仅仅是清空链中的规则 并不会影响设置的默认规则

如果使用-F,那么所有的规则清除后,则使用默认策略DROP,将会使远程连接断连。

使用重启服务器解决 systemctl restart iptables 或者重启服务器。

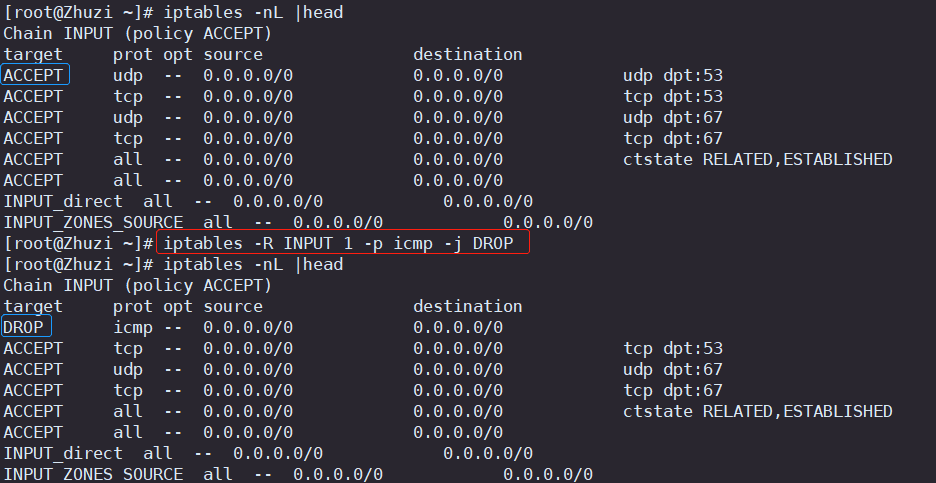

8.修改规则

iptables -R INPUT 1 -p icmp -j DROP

#将第一条规则改为DROP规则

五. 规则匹配

规则的匹配包括 通用匹配 和 隐含匹配

1.通用匹配

可直接使用,不依赖于其他条件或扩展,包括网络协议、IP地址、网络接口等条件。

- 协议匹配:-p 协议名

- 地址匹配:-s 源地址、-d 目的地址 可以是IP、网段、域名、空(任何地址)

- 接口匹配:-i 入站网卡、-o出站网卡

iptables -A INPUT -s 192.168.79.220 -j DROP

#不允许192.168.79.220 ping通本机2.隐含匹配

要求以特定的协议匹配作为前提,包括端口、TCP标记、ICMP类 型等条件。

端口匹配∶ --sport 源端口、--dport 目的端口

2.1 端口匹配: --sport 源端口、--dport 目的端口,可以是个别端口、端口范围

- --sport 1000 匹配源端口是1000的数据包

- --sport 1000:3000 匹配源端口是1000-3000的数据包

- --sport :3000 匹配源端口是3000及以下的数据包

- --sport 1000: 匹配源端口是1000及以上的数据包

- --sport和--dport 必须配合 -p <协议类型> 使用

iptables -A INPUT -p tcp --dport 20:21 -j ACCEPT

#指定tcp协议目标端口20:21同意访问

iptables-I FORWARD -d 192.168.80.0/24 -p tcp --dport 24500:24600 -j DROP

#不转发 目标网段是 192.168.80段 tcp协议的24500到24600

iptables -I INPUT -i ens33 -p tcp --tcp-flags SYN,RST,ACK SYN -jACCEPT

#丢弃SYN请求包,放行其他包

2.2 ICMP类型匹配

格式:--icmp-type ICMP类型,可以是字符串、数字代码- "Echo-Request”(代码为8)表示请求

- "Echo- -Reply”(代码为0)表示回显

- "Dest ination-Unreachable" (代码为3)表示目标不可达

- 关于其它可用的ICMP 协议类型,可以执行“iptables -P icmp -h”命令,查看帮助信息

iptables -A INPUT -p icmp --icmp-type 8 -j DROP

#禁止其它主机ping本机

iptables -A INPUT -p icmp --icmp-type 0 -j ACCEPT

#允许本机ping其它主机

iptables -A INPUT -p icmp --icmp-type 3 -j ACCEPT

#当本机ping不通其它主机时 提示目标不可达

3.显式匹配

要求以“-m扩展模块”的形式明确指出类型,包括多端口、MAC地址、IP范围、数据包状态等条件

3.1 多端口匹配

- -m multiport --sport 源端口列表

- -m multiport --dport 目的端口列表

iptables -A INPUT -p tcp -m multiport --dport 80,22,21,20,53 -i ACCEPT

#允许访问tcp的80,22,21,20,53端口

iptables -A INPUT -p udp -m multiport --dport 53 -j ACCEPT

#允许访问udp的53端口3.2 IP范围匹配

iptables -A FORWARD -p udp -m iprange --src-range 192.168.52.100-192.168.52.200 -j DROP

# 禁止转发源地址位于192.168.52.100——192.168.52.200的udp数据包3.3 MAC地址匹配

格式:-m mac --mac -source MAC地址

iptables -A FORWARD -m mac --mac-source xx:xx:xx:xx:xx:xx -j DROP

禁止来自某MAC地址的数据包通过本机转发3.4 状态匹配

格式:-m state --state 连接状态

常见连接状态:

- NEW:主机连接目标主机,在目标主机上看到的第一个想要连接的包

- ESTABLISHED:主机已与目标主机进行通信,判断标准只要目标主机回应了第一个包,就进入该状态

- RELATED:主机已与目标主机进行通信,目标主机发起新的链接方式,一般与ESTABLISHED 配合使用

- INVALID ∶ 无效的封包,例如数据破损的封包状态

iptables -I INPUT -p tcp -m multiport --dport 80,22,21,20,53 -j ACCEPT

iptables -A INPUT -P udp -m multiport --dport 53 -j ACCEPT

iptables -A INPUT -P tcp -m state --state ESTABLISHED, RELATED -j ACCEPT

#对进来的包的状态进行检测。已经建立tcp连接的包以及该连接相关的包允许通过简j单来说就是只允许所有自己发出去的包进来